Co można powiedzieć o Arm ransomware

Arm ransomware to złośliwe oprogramowanie szyfrujące pliki, znane w skrócie jako ransomware. Możliwe, że nigdy wcześniej nie wpadłeś na ransomware, w takim przypadku możesz być w ogromnym zaskoczeniu. Zaawansowane algorytmy szyfrowania są używane przez złośliwe oprogramowanie szyfrujące dane do szyfrowania plików, a gdy zostaną zablokowane, nie będzie można ich otworzyć. Ransomware jest tak niebezpieczne, ponieważ przywracanie plików nie musi być możliwe we wszystkich przypadkach. Będziesz również oferowane kupić narzędzie deszyfrowania za pewną kwotę pieniędzy, ale ta opcja nie jest zalecana z kilku powodów.

Odszyfrowywanie plików, nawet jeśli płacisz, nie jest gwarantowane, więc twoje pieniądze mogą zostać zmarnowane. Zastanów się, co uniemożliwia przestępcom po prostu zabieranie pieniędzy. Należy również wziąć pod uwagę, że pieniądze zostaną wykierne na przyszłe projekty przestępcze. Ransomware już kosztuje miliony dolarów strat dla firm w 2017 roku, a to tylko szacunkowa kwota. Oszuści zdają sobie również sprawę, że mogą łatwo zarabiać pieniądze, a kiedy ludzie płacą okup, sprawiają, że przemysł ransomware jest atrakcyjny dla tego typu ludzi. Inwestowanie pieniędzy, które są wymagane od ciebie do tworzenia kopii zapasowych może być lepszym rozwiązaniem, ponieważ utrata plików nie będzie możliwość ponownie. Jeśli masz opcję tworzenia kopii zapasowej, możesz po prostu wyeliminować, Arm ransomware a następnie przywrócić dane bez obawy o ich utratę. Możesz również nie wiedzieć, jak rozprzestrzenia się ransomware, a my wyjaśnimy najczęstsze sposoby poniżej.

Arm ransomware metody rozprzestrzeniania się

Załączniki do wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania są najczęstszymi metodami dystrybucji oprogramowania wymuszającego okup. Ponieważ użytkownicy wydają się być dość zaniedbania w kontaktach z e-maili i pobierania plików, zwykle nie jest konieczne dla tych, dystrybucji ransomware do korzystania z bardziej skomplikowanych metod. Bardziej wyrafinowane sposoby mogą być również używane, choć nie tak często. Wszyscy cyberprzestępcy muszą udawać, że pochodzą z godnej zaufania firmy, napisać ogólny, ale nieco wiarygodny e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do przyszłych ofiar. Ponieważ temat jest delikatny, użytkownicy są bardziej skłonni do otwierania e-maili związanych z pieniędzmi, dlatego tego rodzaju tematy są powszechnie używane. A jeśli ktoś taki jak Amazon miał wysłać wiadomość e-mail do osoby o wątpliwej aktywności na swoim koncie lub zakupie, właściciel konta może panikować, włączyć nieostrożny w wyniku i skończyć otwierając dodany plik. Aby chronić się przed tym, istnieją pewne rzeczy, które powinieneś zrobić, gdy masz do czynienia z e-mailami. Jeśli nie znasz nadawcy, zbadaj. Nie spiesz się, aby otworzyć załączony plik tylko dlatego, że nadawca wydaje się prawdziwy, najpierw musisz dokładnie sprawdzić, czy adres e-mail jest zgodny. Rażące błędy gramatyczne są również znakiem. Powitanie używane może być również wskazówką, jak uzasadnione firmy, których e-mail należy otworzyć będzie zawierać swoje imię i nazwisko, zamiast pozdrowienia jak Drogi Klient / Członek. Istnieje również możliwość szyfrowania danych złośliwego oprogramowania do wykorzystania luk w zabezpieczeniach w systemach do zainfekowania. Wszystkie programy mają słabe punkty, ale zazwyczaj twórcy oprogramowania łatają je, gdy je identyfikują, aby złośliwe oprogramowanie nie mogło go użyć do wejścia do systemu. Niestety, jak udowodniono przez WannaCry ransomware, nie każdy instaluje te poprawki, z tego czy innego powodu. Ważne jest, aby zainstalować te poprawki, ponieważ jeśli słaby punkt jest poważny, złośliwe oprogramowanie może go użyć, aby dostać się. Jeśli okaże się, że alerty o aktualizacjach są uciążliwe, można je skonfigurować do automatycznej instalacji.

Co robi

Gdy ransomware zainfekować system, będzie kierować niektóre typy plików i szyfrować je po ich znalezieniu. Jeśli na początku nie zauważyłeś, że coś jest nie tak, na pewno wiesz, kiedy nie możesz otworzyć plików. Zdasz sobie sprawę, że zakodowane pliki mają teraz rozszerzenie pliku, a to pomaga użytkownikom dowiedzieć się, jaki to rodzaj ransomware. Niektóre złośliwe programy do kodowania plików mogą używać silnych algorytmów szyfrowania, co sprawi, że przywracanie danych będzie bardzo trudne, jeśli nie niemożliwe. Będziesz mógł zauważyć notatkę o kupnie, która ujawni, że Twoje dane zostały zaszyfrowane i aby je odzyskać. Ich sugerowana metoda polega na zakupie ich deszyfratora. Notatka powinna pokazać cenę deszyfratora, ale jeśli tak nie jest, musisz skontaktować się z cyberoszustami za pośrednictwem ich podanego adresu e-mail, aby dowiedzieć się, ile kosztuje deszyfrator. Jak już wiesz, płacenie nie jest opcją, którą wybierzemy. Kiedy którakolwiek z innych opcji nie pomaga, tylko wtedy powinieneś pomyśleć o płaceniu. Być może zapomniałeś, że wykonałeś kopię zapasową swoich danych. Darmowy program deszyfrowania może być również opcją. Darmowy program deszyfrowania może być dostępny, jeśli ransomware można było odszyfrować. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfratora, jeśli nawet rozważyć spełnienie wymagań. Zakup kopii zapasowej za te pieniądze może być bardziej przydatny. Jeśli zrobiłeś kopię zapasową, zanim system został zaatakowany, powinieneś być w stanie odzyskać je stamtąd po usunięciu Arm ransomware wirusa. Jeśli znasz teraz ransomware, zapobieganie infekcji nie powinno być trudne. Co najmniej, przestań otwierać załączniki wiadomości e-mail w lewo i w prawo, aktualizuj swoje programy i pobieraj tylko ze źródeł, o których wiadomo, że są legalne.

Arm ransomware usunięcie

Jeśli ransomware jest nadal w systemie, narzędzie do usuwania złośliwego oprogramowania powinny być używane do zakończenia go. Ręczne naprawianie Arm ransomware wirusa nie jest prostym procesem i może prowadzić do dodatkowego uszkodzenia komputera. Jeśli nie chcesz wyrządzić dalszych szkód, użyj programu chroniącego przed złośliwym oprogramowaniem. To narzędzie jest korzystne, aby mieć na komputerze, ponieważ będzie to nie tylko zapewnić, aby naprawić, Arm ransomware ale także zapobiec jeden z coraz w przyszłości. Wybierz i zainstaluj odpowiedni program, zeskanuj urządzenie, aby znaleźć infekcję. Narzędzie nie jest jednak w stanie odzyskać twoich danych. Jeśli ransomware został całkowicie wyeliminowany, przywróć dane z kopii zapasowej, a jeśli go nie masz, zacznij z niego korzystać.

Offers

Pobierz narzędzie do usuwaniato scan for Arm ransomwareUse our recommended removal tool to scan for Arm ransomware. Trial version of provides detection of computer threats like Arm ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Arm ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Arm ransomware z Windows 7/Windows Vista/Windows XP

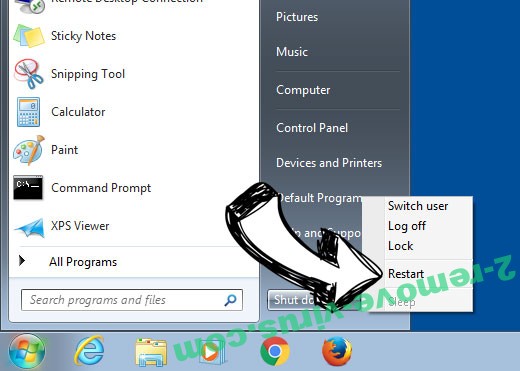

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

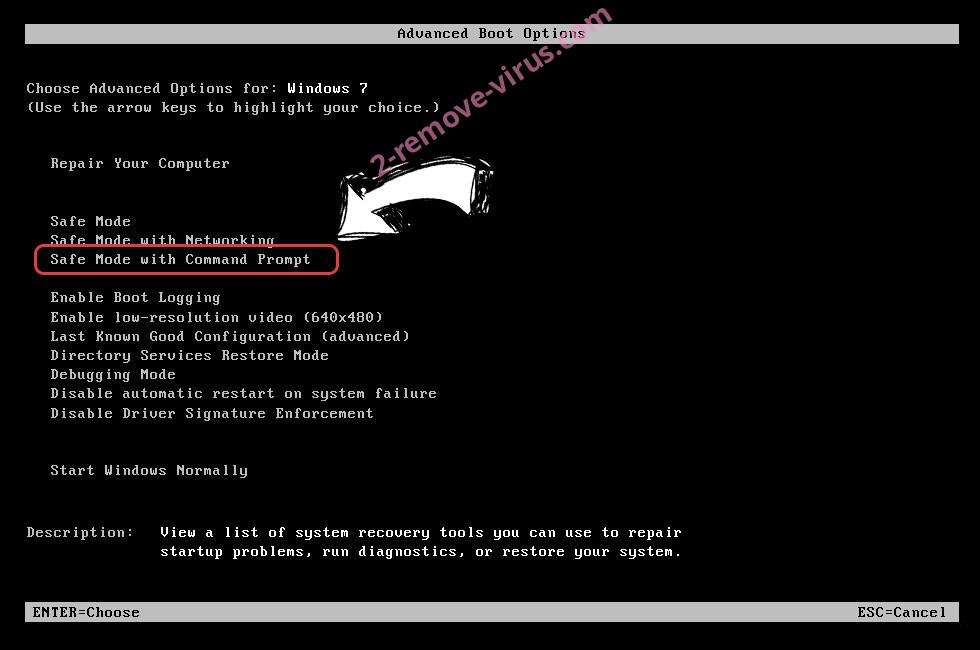

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Arm ransomware

Usunąć Arm ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

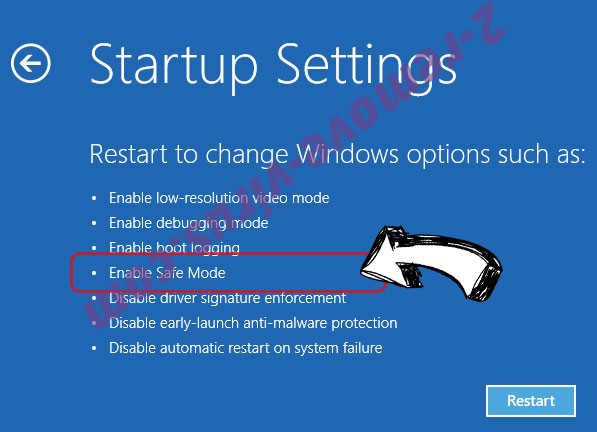

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Arm ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć Arm ransomware z Windows 7/Windows Vista/Windows XP

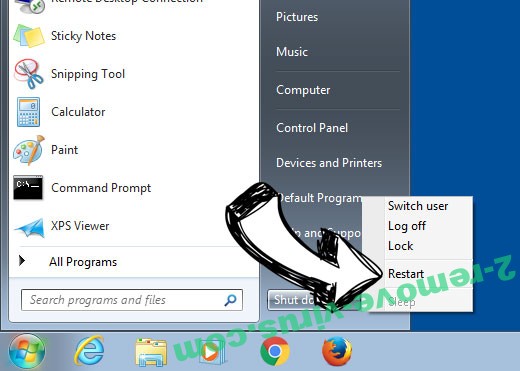

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

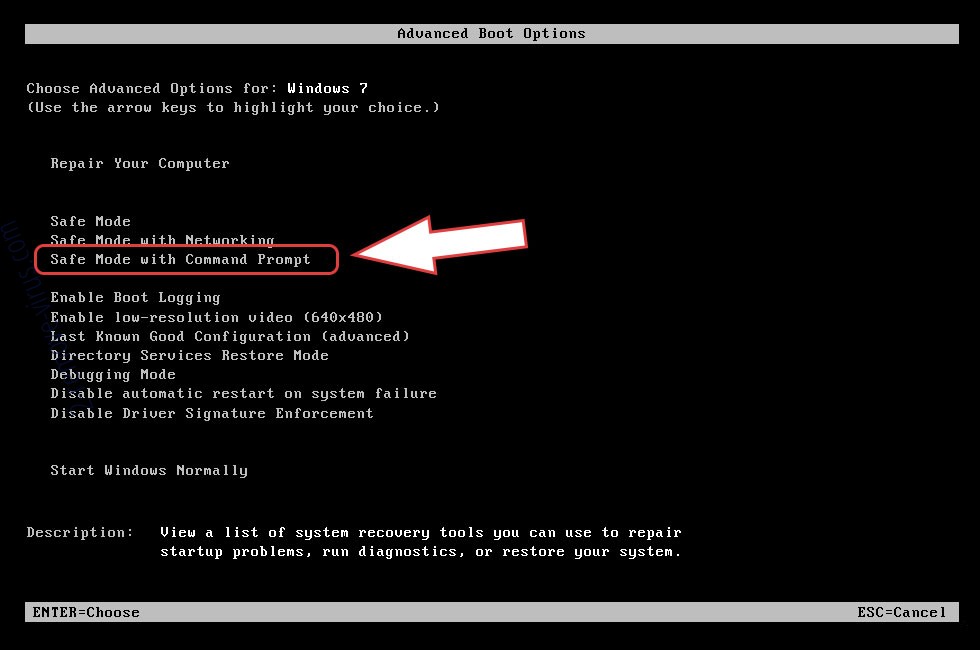

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

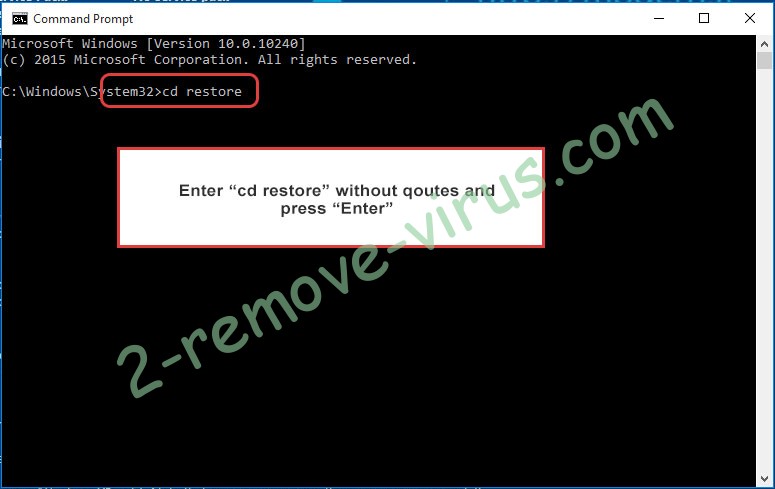

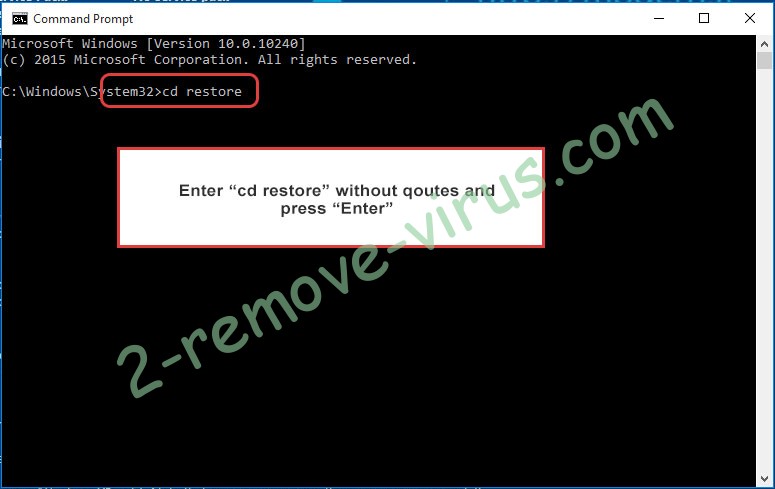

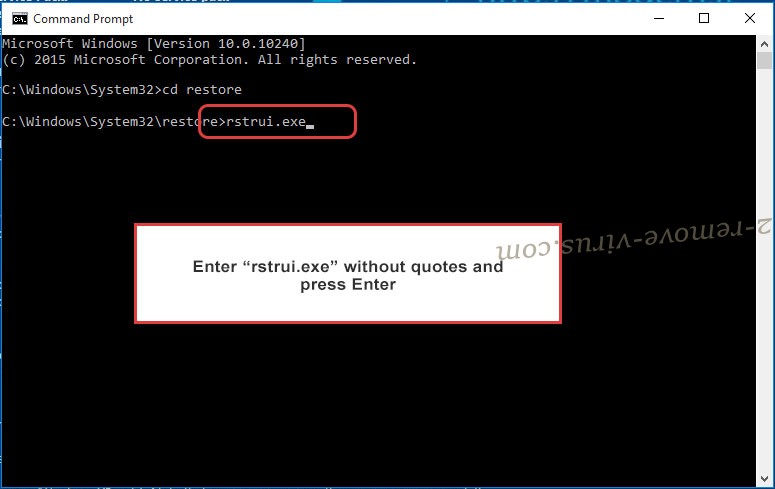

- Wpisz cd restore i naciśnij Enter.

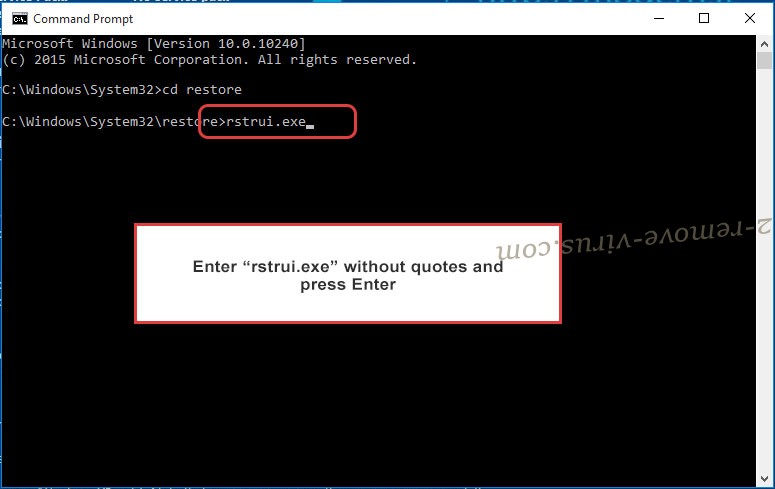

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

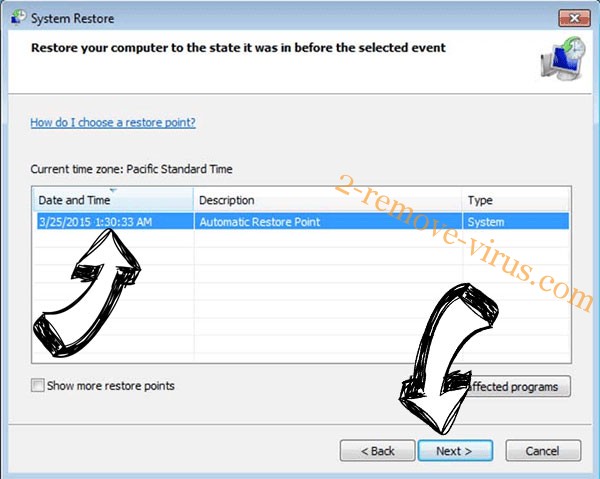

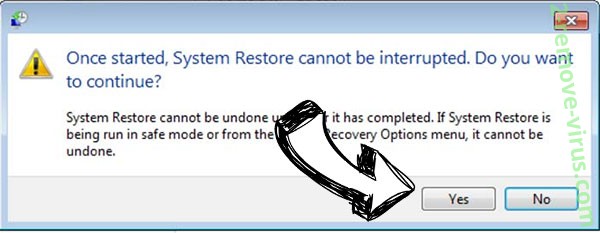

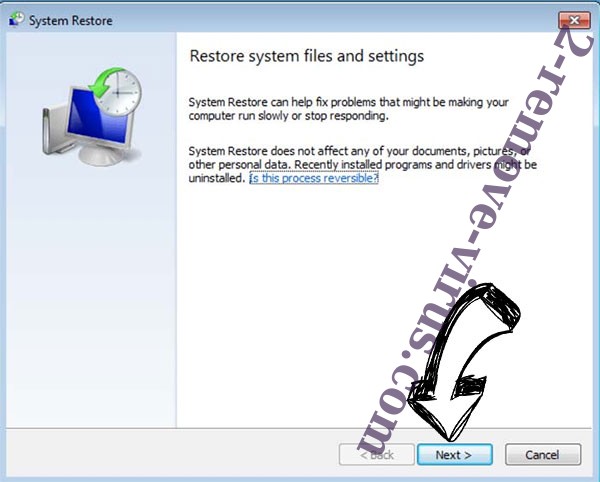

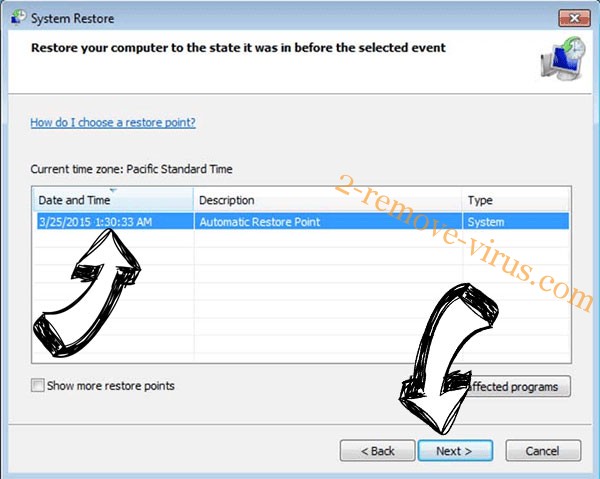

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

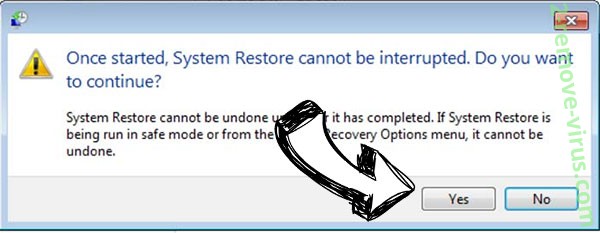

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Arm ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

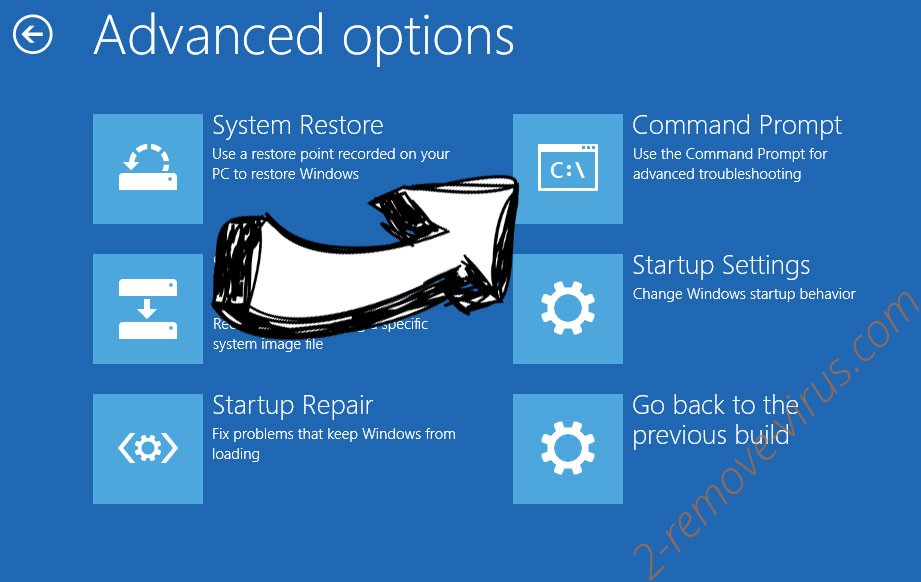

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.