Jest to poważny Boot ransomware wirus

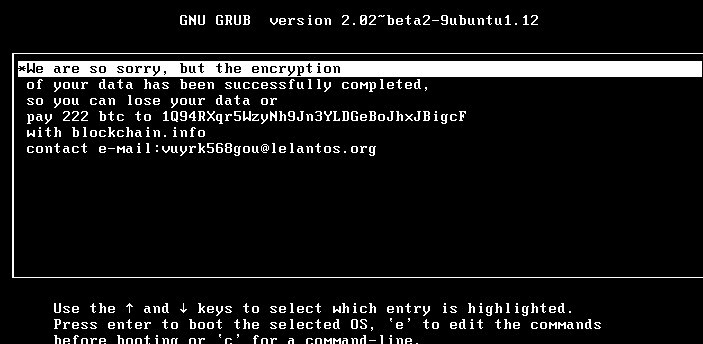

Ransomware znany jako Boot ransomware jest klasyfikowany jako ciężkie zakażenie, ze względu na ilość szkody może zrobić na komputerze. Ransomware nie jest czymś, co każdy człowiek słyszał, a jeśli właśnie napotkał go teraz, dowiesz się, jak szkodliwe może być z pierwszej ręki. Ransomware używa silnych algorytmów szyfrowania do kodowania plików, a gdy proces jest realizowany, pliki zostaną zablokowane i nie będzie w stanie je otworzyć. Powodem tego złośliwego oprogramowania jest uważana za poważne zagrożenie, ponieważ ransomware zablokowane pliki nie zawsze są do odzyskania. Będzie również oferowane kupić narzędzie odszyfrowywania dla pewnej kwoty pieniędzy, ale to nie jest sugerowana opcja z kilku powodów.

Przed cokolwiek innego, płacenie nie zapewni odszyfrowywania plików. Dlaczego ludzie odpowiedzialni za szyfrowanie plików pomóc przywrócić je, gdy nie ma nic, aby zapobiec ich tylko biorąc pieniądze. Ponadto, płacąc chcesz być finansowanie przyszłych cyberprzestępców projektów. Ransomware już nie miliardy wartości szkód dla firm w 2017, i to jest tylko oszacowanie. A im więcej ludzi daje im pieniądze, tym bardziej zyskowny ransomware biznesu staje, i że przyciąga wielu ludzi do przemysłu. Kupowanie kopii zapasowych z żądanymi pieniędzmi byłoby dużo mądrzejszy decyzji, ponieważ jeśli kiedykolwiek uruchomić w tym rodzaju sytuacji ponownie, można po prostu odblokować Boot ransomware dane z kopii zapasowej i ich strata nie byłaby możliwość. W przypadku, gdy masz kopię zapasową przed infekcją, usunąć Boot ransomware wirusa i odzyskać dane stamtąd. Informacje na temat najczęstszych metod dystrybucji zostaną podane w poniższym akapicie, jeśli nie jesteś pewny, jak ransomware udało się zainfekować system.

Sposoby rozprzestrzeniania ransomware

Załączniki e-mail, exploity i złośliwe pliki do pobrania to najczęstsze metody rozprzestrzeniania ransomware. Zazwyczaj nie jest konieczne, aby wymyślić bardziej wyrafinowane metody, ponieważ wiele osób nie są ostrożni, gdy używają e-maili i pobrać coś. Można również użyć bardziej wyrafinowanych metod, chociaż nie tak często. Przestępcy po prostu trzeba użyć słynnej nazwy firmy, napisać przekonujące e-mail, dodać malware-jeździł plik do wiadomości e-mail i wysłać go do ewentualnych ofiar. Użytkownicy są bardziej podatne na otwieranie wiadomości e-mail związanych z pieniędzmi, w związku z tym te rodzaje tematów są często używane. A jeśli ktoś, kto udaje Amazon było e-mail osoby o wątpliwej działalności na swoim koncie lub zakupu, właściciel rachunku byłby znacznie bardziej podatne na otwarcie załącznika bez myślenia. Z tego powodu, trzeba uważać na otwarcie e-maili, i zwróć uwagę na wskazania, że mogą być złośliwe. Jeśli nie znasz nadawcy, zbadaj. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw zbadaj adres e-mail, aby upewnić się, że jest on uzasadniony. E-maile mogą być pełne błędów gramatycznych, które wydają się być dość oczywiste. Inny oczywisty trop kulisy być twój wymienić trwający nieobecny, jeśli, pozwólmy powiedzieć ty używać Amazonka i oni byliśmy wobec posyłać ty an poczta elektroniczna, oni byłby nie używać ogólny pozdrowienia podobny Szanowny klient/członek/użytkownik, i zamiast wstawić ten wymienić masz ustalony im rezygnować. Słabe punkty w systemie mogą być również wykorzystywane do infekcji. Wszystkie programy mają słabe punkty, ale zazwyczaj Autorzy oprogramowania naprawiają je, gdy identyfikują je tak, że złośliwe oprogramowanie nie może go używać do wprowadzania urządzenia. Jak wykazano przez WannaCry, jednak nie każdy jest to, że szybkie, aby zaktualizować swoje programy. Bardzo ważne jest, aby często aktualizować oprogramowanie, ponieważ jeśli słabe miejsce jest na tyle poważne, może być używane przez złośliwe oprogramowanie. Ciągłe Instalowanie aktualizacji może być uciążliwe, więc można je skonfigurować do automatycznej instalacji.

Jak się zachowuje

Gdy dane szyfrujące złośliwe oprogramowanie udaje się wejść do systemu, będą one skanowane w poszukiwaniu określonych typów plików i zaraz po ich znalezieniu zostaną zaszyfrowane. Początkowo, to może być mylące, co się dzieje, ale gdy pliki nie mogą być otwierane w normalny sposób, będziesz przynajmniej wiedzieć coś jest nie tak. Niezwykłe rozszerzenie będzie również dołączony do wszystkich plików dotkniętych, które mogą pomóc zidentyfikować poprawny plik kodowania złośliwego oprogramowania. Należy wspomnieć, że może być niemożliwe do odszyfrowywania danych, jeśli użyto zaawansowanych algorytmów szyfrowania. W przypadku, gdy jesteś jeszcze mylić o tym, co się dzieje, wszystko będzie jasne w zgłoszeniu okupu. Będziesz zasugerował deszyfrowanie w zamian za pewną ilość pieniędzy. Jeśli cena odszyfrowujący nie jest wyświetlany prawidłowo, trzeba by skontaktować się z hakerami, normalnie za pośrednictwem podanego adresu e-mail, aby dowiedzieć się, ile i jak płacić. Dla już omawianych powodów, płacenie oszustów nie jest wyborem zachęcani. Wypróbuj każdą inną prawdopodobną opcję, zanim nawet rozważyć spełnienie wymagań. Może po prostu nie pamiętam tworzenia kopii zapasowej. Wolne oprogramowanie odszyfrowywania może być również opcją. Narzędzie odszyfrowywania może być dostępne za darmo, jeśli ktoś był w stanie odszyfrować ransomware. Zastanów się, że przed zapłaceniem żądanych pieniędzy nawet przecina swój umysł. Nie będziesz musiał stawić czoła możliwej utracie danych, jeśli kiedykolwiek skończy się w tej sytuacji ponownie, jeśli zainwestowałeś część tej sumy do zakupu kopii zapasowej z tych pieniędzy. Jeśli kopia zapasowa została utworzona przed infekcją zaatakował, można przywrócić pliki po wyeliminowaniu Boot ransomware wirusa. Jeśli chcesz uniknąć ransomware w przyszłości, zapoznać się z prawdopodobnych środków, dzięki którym może on wejść do komputera. Trzymać się bezpiecznych stron, jeśli chodzi o pliki do pobrania, należy uważać, gdy do czynienia z załączników e-mail, i upewnij się, że programy są aktualne.

Sposoby usuwania Boot ransomware

Jeśli plik szyfrujący złośliwy program jest nadal w komputerze, musisz uzyskać narzędzie anty-malware, aby pozbyć się go. Aby ręcznie naprawić Boot ransomware nie jest prosty proces i można skończyć przynosząc więcej szkód. Zamiast tego proponujemy użyć narzędzia do usuwania złośliwego oprogramowania, metody, która nie narażałaby komputera w niebezpieczeństwie. Może również powstrzymać przyszłe ransomware z wejściem, oprócz pomocy w usuwaniu tego. Znajdź oprogramowanie do usuwania złośliwego oprogramowania jest najbardziej odpowiedni dla Ciebie, zainstaluj go i Autoryzuj go do wykonania skanowania urządzenia w celu zidentyfikowania infekcji. Jednak niefortunne może być, anty-malware narzędzie nie pomoże w przywracaniu danych, ponieważ nie jest w stanie to zrobić. Po oczyszczeniu infekcji upewnij się, że pozyskujesz kopię zapasową i rutynowo Archiwizuj wszystkie ważne dane.

Offers

Pobierz narzędzie do usuwaniato scan for Boot ransomwareUse our recommended removal tool to scan for Boot ransomware. Trial version of provides detection of computer threats like Boot ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Boot ransomware w trybie awaryjnym z obsługą sieci.

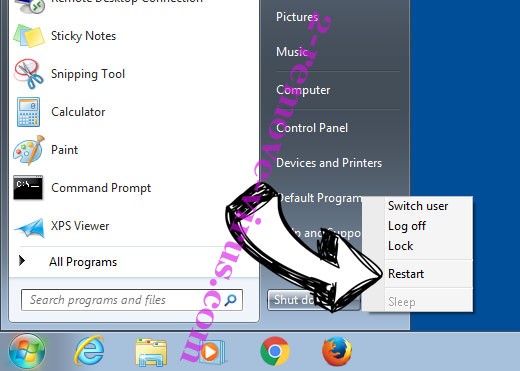

Usunąć Boot ransomware z Windows 7/Windows Vista/Windows XP

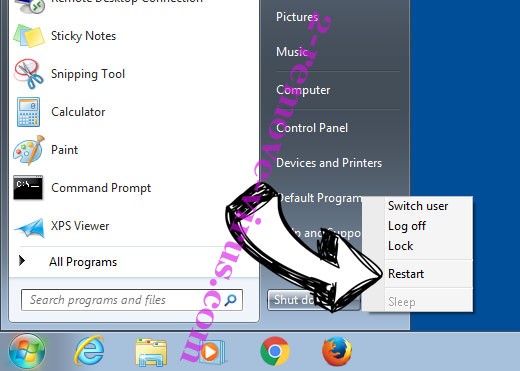

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

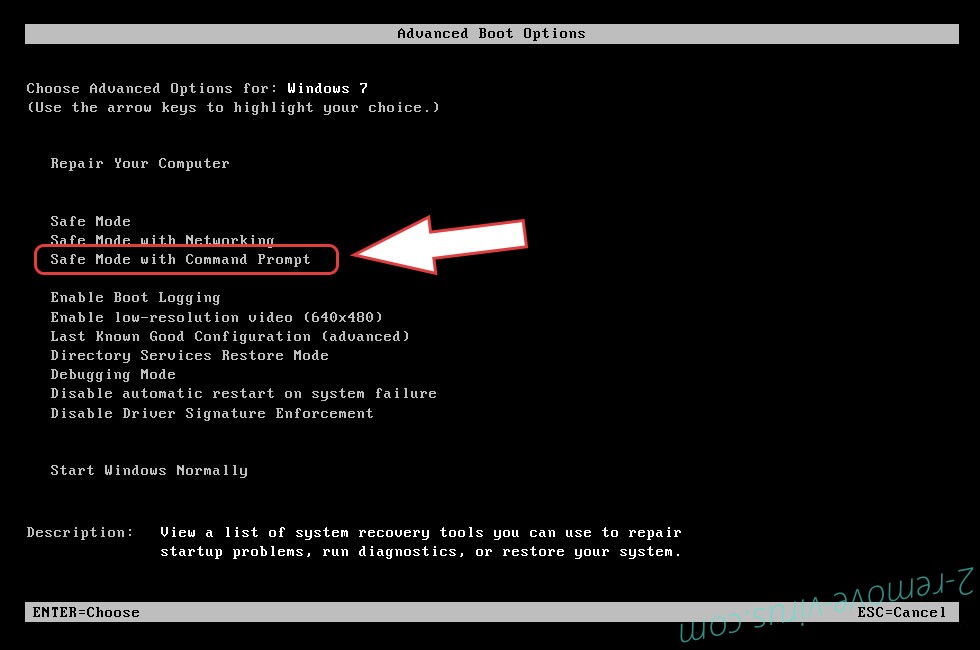

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Boot ransomware

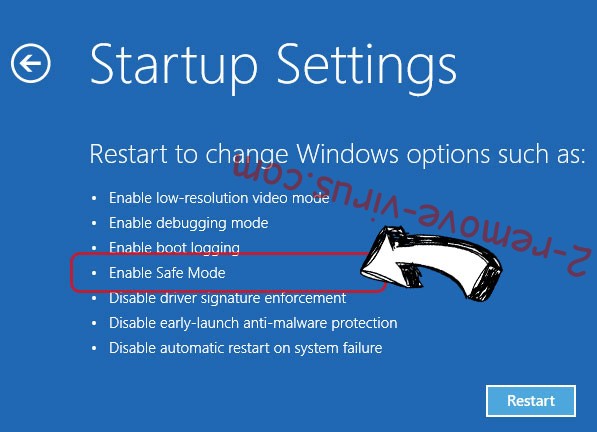

Usunąć Boot ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Boot ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

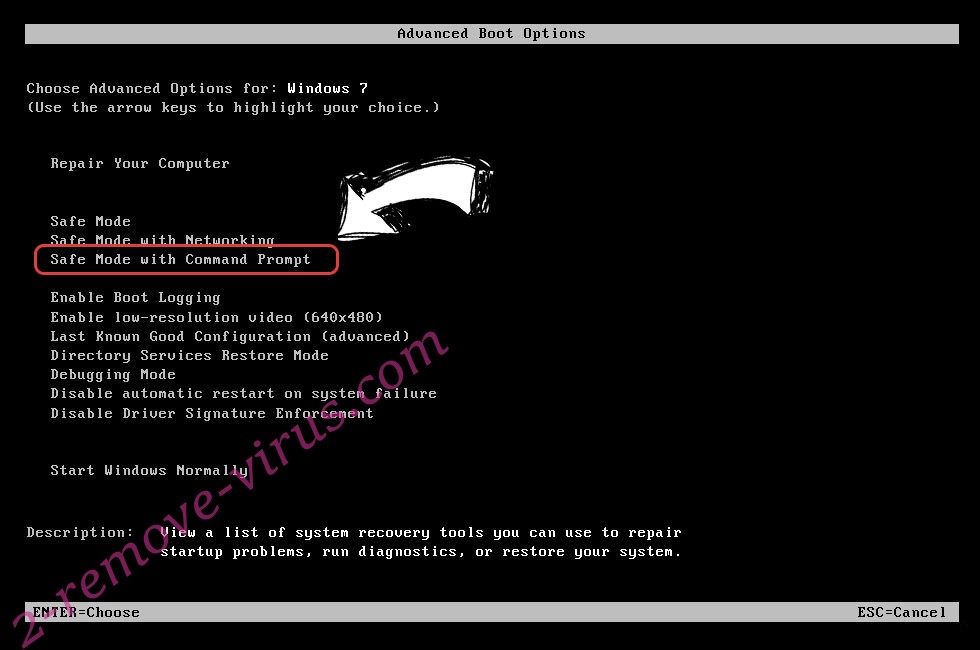

Usunąć Boot ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

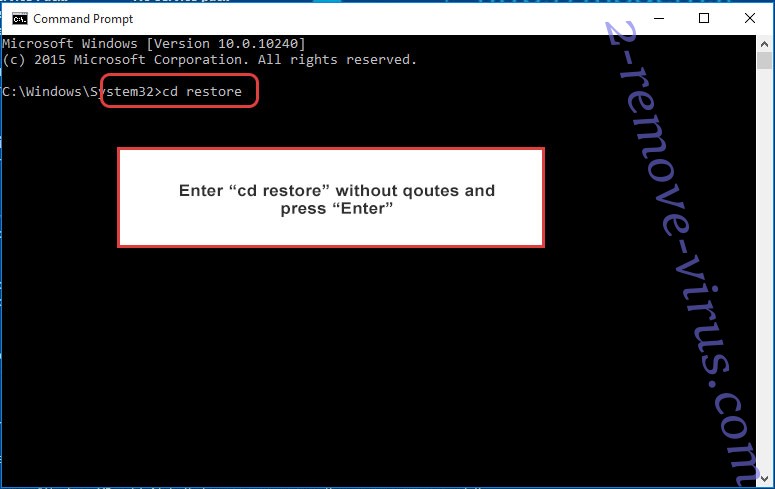

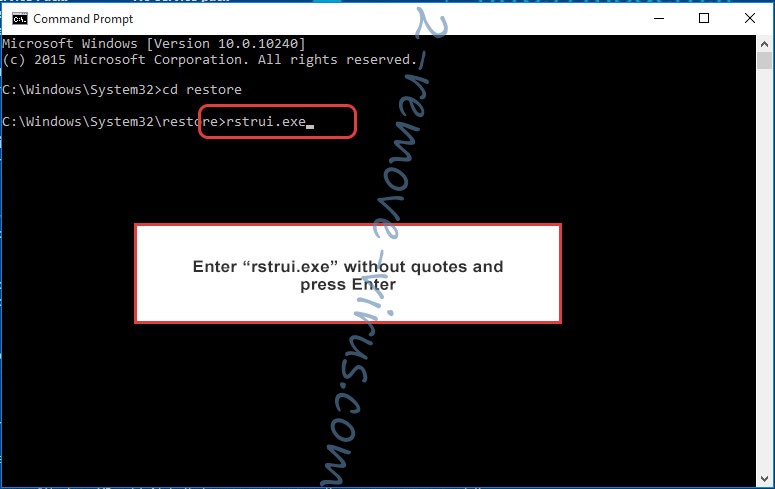

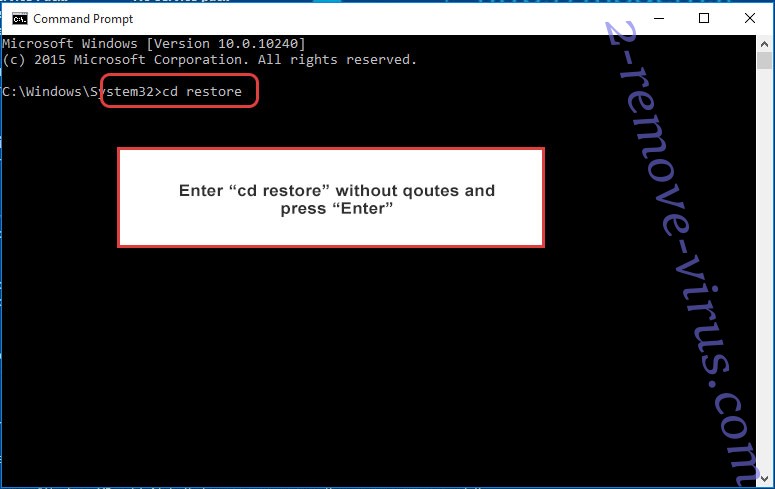

- Wpisz cd restore i naciśnij Enter.

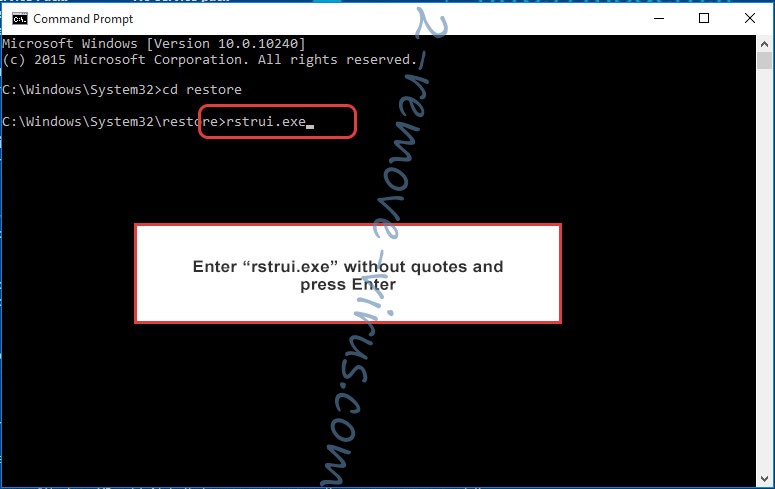

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

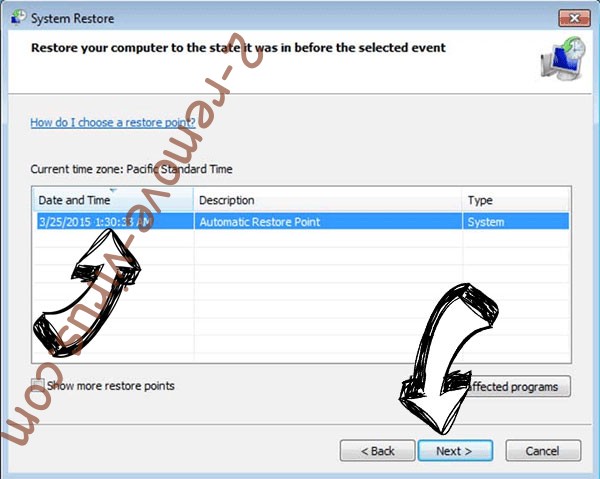

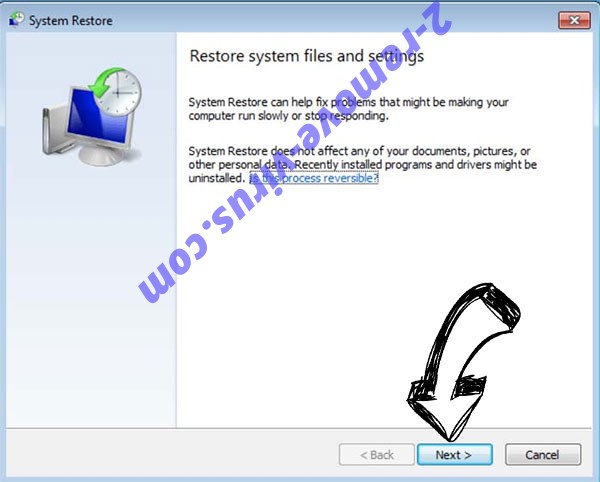

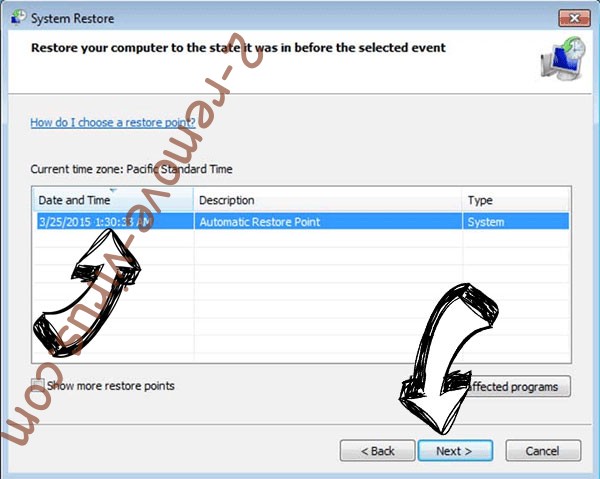

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

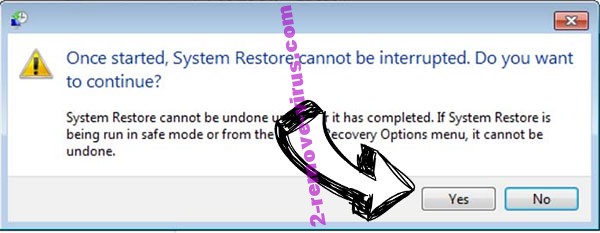

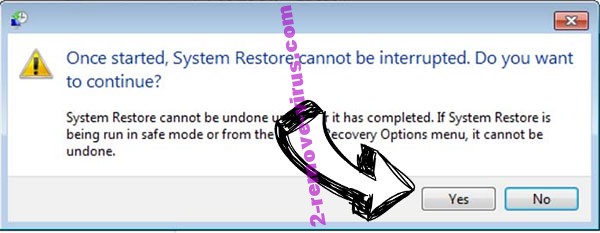

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Boot ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

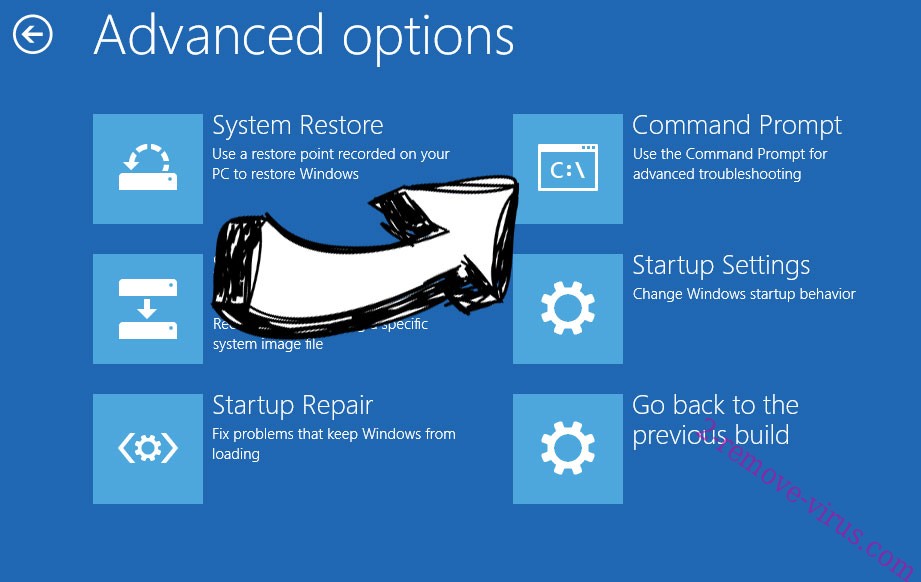

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.