Czy jest to ciężka infekcja

Ransomware znany jako .Bug ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na możliwe szkody, które może wyrządzić twojemu urządzeniu. Jest możliwe, że po raz pierwszy natkniesz się na tego rodzaju złośliwe oprogramowanie, w takim przypadku możesz być szczególnie zaskoczony. Gdy pliki zostaną zaszyfrowane przy użyciu zaawansowanego algorytmu szyfrowania, zostaną zablokowane, co oznacza, że nie będziesz mieć do nich dostępu. Ponieważ odszyfrowywanie plików nie jest możliwe we wszystkich przypadkach, oprócz czasu i wysiłku, jaki potrzeba, aby wszystko odzyskać w porządku, ransomware jest uważany za jeden z najbardziej niebezpiecznych szkodliwych programów.

Masz możliwość płacenia okupu, ale wielu specjalistów malware nie polecam tej opcji. Po pierwsze, możesz po prostu marnować pieniądze za nic, ponieważ płatność nie zawsze prowadzi do odszyfrowywania plików. Co uniemożliwia oszustom po prostu zabieranie pieniędzy i nie zapewnia sposobu odszyfrowywania plików. Przyszłe działania tych przestępców byłyby również wspierane przez te pieniądze. Czy naprawdę chcesz wspierać przemysł, który już robi miliardy dolarów szkody dla przedsiębiorstw. Ludzie są również coraz bardziej przyciąga do branży, ponieważ im więcej osób spełnia żądania, tym bardziej opłacalne staje się. Rozważ zainwestowanie tych pieniędzy w kopię zapasową, ponieważ możesz znaleźć się w sytuacji, w której ponownie napotkasz utratę plików. Możesz po prostu przystąpić do usuwania .Bug ransomware bez obaw. Informacje na temat sposobu szyfrowania złośliwego oprogramowania i unikania ich można znaleźć w poniższym akapicie.

Jak rozprzestrzenia się ransomware

Najczęstsze sposoby dystrybucji ransomware to wiadomości spamowe, zestawy exploitów i złośliwe pliki do pobrania. Widząc, jak te metody są nadal używane, oznacza to, że ludzie są dość zaniedbania podczas korzystania z poczty e-mail i pobierania plików. Może również możliwe, że bardziej wyrafinowana metoda została wykorzystana do infekcji, ponieważ niektóre programy do kodowania danych używają ich. Przestępcy po prostu muszą użyć znanej nazwy firmy, napisać ogólny, ale nieco wiarygodny e-mail, dołączyć plik złośliwego oprogramowania do wiadomości e-mail i wysłać go do przyszłych ofiar. Często e-maile wspominają o pieniądzach, które ludzie są bardziej skłonni potraktować poważnie. Oszuści często udają amazonki i ostrzegają możliwe ofiary, że na ich koncie pojawiła się podejrzana aktywność, która powinna sprawić, że użytkownik będzie mniej strzeżony i byłby bardziej skłonny do otwarcia załącznika. Kiedy masz do czynienia z e-maili, istnieją pewne znaki, na które należy zwrócić uwagę, jeśli chcesz chronić swój system. Sprawdź nadawcę, czy jest to osoba, którą znasz. Nadal musisz zbadać adres e-mail, nawet jeśli nadawca jest Ci znany. Oczywiste błędy gramatyczne są również znakiem. Zanotuj, jak cię adresowano, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze będzie on zawierał Twoje imię i nazwisko w powitaniu. W przypadku zanieczyszczenia można również wykorzystać luki w programie niezałatanym. Te słabe punkty w programach są często załatane szybko po ich odkryciu, tak, że złośliwe oprogramowanie nie może z nich korzystać. Mimo to, z tego czy innego powodu, nie każdy jest szybki, aby zaktualizować swoje programy. Ważne jest, aby zainstalować te aktualizacje, ponieważ jeśli słaby punkt jest poważny, poważne luki mogą być łatwo wykorzystywane przez złośliwe oprogramowanie, więc upewnij się, że całe oprogramowanie jest załatane. Poprawki mogą być również dozwolone do instalacji automatycznie.

Jak się zachowuje

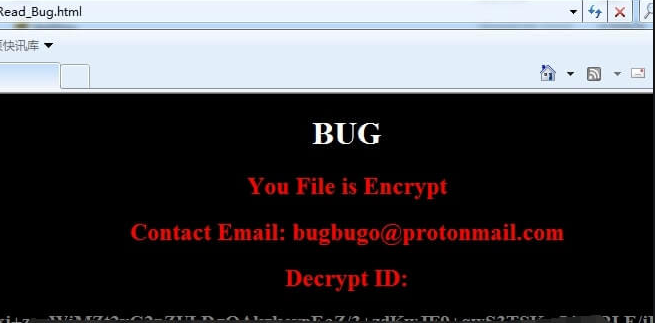

Jak tylko ransomware dostanie się do komputera, będzie szukać niektórych typów plików, a gdy już się znajdują, będzie je szyfrować. Jeśli nie zdajesz sobie sprawy z procesu szyfrowania, z pewnością dowiesz się, kiedy nie można otworzyć plików. Wszystkie pliki, których dotyczy problem, będą miały dołączone rozszerzenie, które może pomóc ludziom dowiedzieć się nazwy ransomware. Niektóre ransomware mogą używać zaawansowanych algorytmów szyfrowania, co sprawi, że odszyfrowanie danych będzie bardzo trudne, jeśli nie niemożliwe. Notatka o okupie wyjaśni, co się stało i jak należy przystąpić do odzyskiwania plików. Zostaniesz poproszony o zapłacenie określonej kwoty pieniędzy w zamian za odszyfrowanie danych za pośrednictwem ich programu. Jeśli cena za deszyfrator nie jest wyświetlana prawidłowo, musisz skontaktować się z oszustami, zazwyczaj za pośrednictwem adresu, pod który podają, aby zobaczyć, ile i jak zapłacić. Z powodów, o których wspominaliśmy powyżej, nie zachęcamy do płacenia okupu. Gdy wszystkie inne opcje nie pomagają, tylko wtedy powinieneś pomyśleć o przestrzeganiu żądań. Być może właśnie zapomniałeś, że masz kopię zapasową plików. Możliwe jest również, że będziesz w stanie odkryć narzędzie do odblokowania .Bug ransomware plików za darmo. Specjaliści od bezpieczeństwa są co jakiś czas w stanie zwolnić narzędzia deszyfrujące za darmo, jeśli dane szyfrujące złośliwe oprogramowanie jest odszyfrowywalne. Pamiętaj o tym przed zapłaceniem okupu nawet przekracza twój umysł. Jeśli użyjesz części tej sumy do tworzenia kopii zapasowych, nie będziesz musiał ponownie zmierzyć się z utratą plików, ponieważ twoje pliki zostaną zapisane w bezpiecznym miejscu. Jeśli najbardziej istotne pliki są przechowywane gdzieś, po prostu odinstalować .Bug ransomware wirusa, a następnie przejść do przywracania danych. Jeśli jesteś teraz zaznajomiony z jak ransomware, zapobieganie infekcji nie powinno być trudne. Trzymaj się bezpiecznych źródeł pobierania, zwracaj uwagę na to, jaki rodzaj otwieranych załączników wiadomości e-mail i upewnij się, że programy są zawsze aktualne.

Metody odinstalowywania .Bug ransomware

Jeśli złośliwe oprogramowanie do kodowania plików pozostaje w systemie, musisz pobrać narzędzie chroniące przed złośliwym oprogramowaniem, aby się go pozbyć. Jeśli masz niewielkie doświadczenie z komputerami, niezamierzone szkody mogą być spowodowane na komputerze podczas próby .Bug ransomware ręcznego naprawienia wirusa. W ten sposób wybierz automatyczny sposób. Narzędzie jest nie tylko w stanie pomóc ci zająć się infekcją, ale może również zapobiec podobnym w przyszłości. Po zainstalowaniu programu do usuwania złośliwego oprogramowania, wystarczy wykonać skanowanie narzędzia i pozwolić, aby pozbyć się zagrożenia. Jednak program chroniący przed złośliwym oprogramowaniem nie jest w stanie przywrócić danych. Po oczyszczeniu infekcji upewnij się, że regularnie robisz kopie wszystkich plików, których nie chcesz tracić.

Offers

Pobierz narzędzie do usuwaniato scan for .Bug ransomwareUse our recommended removal tool to scan for .Bug ransomware. Trial version of provides detection of computer threats like .Bug ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Bug ransomware w trybie awaryjnym z obsługą sieci.

Usunąć .Bug ransomware z Windows 7/Windows Vista/Windows XP

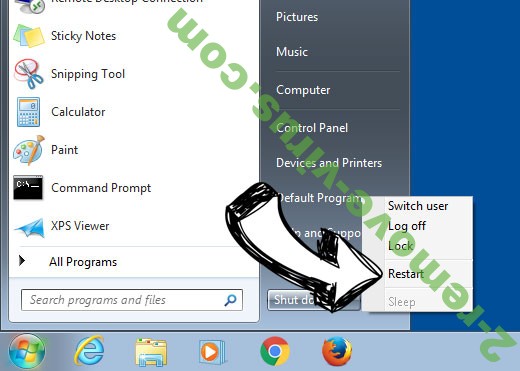

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

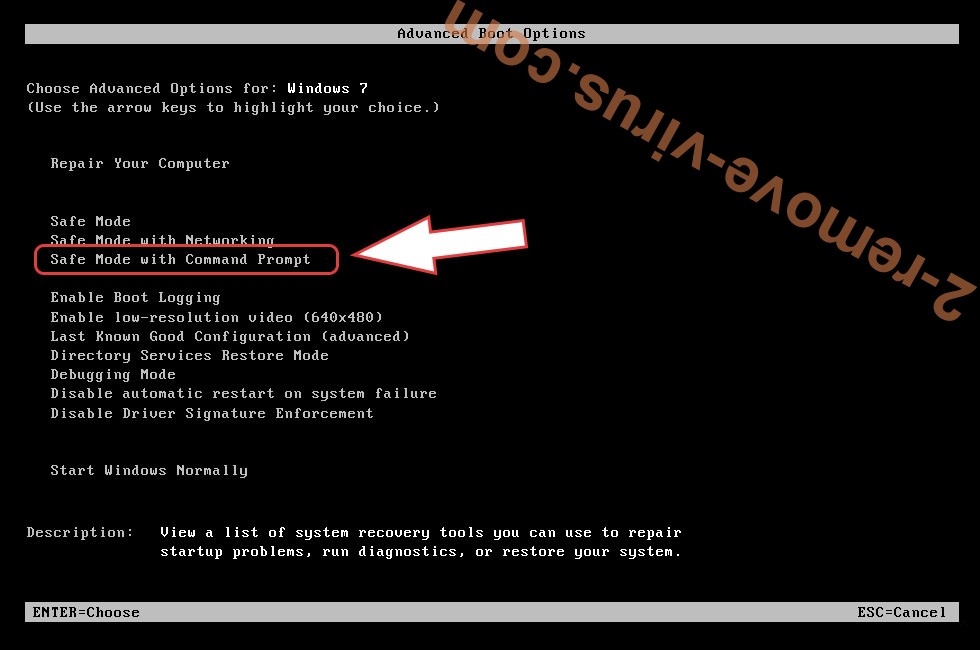

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Bug ransomware

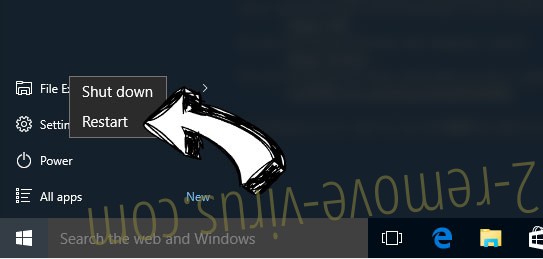

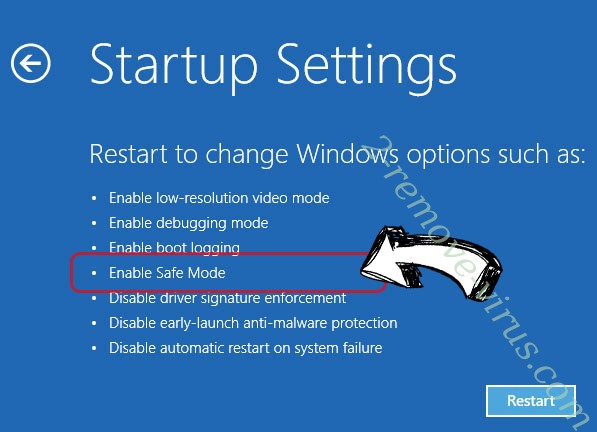

Usunąć .Bug ransomware z Windows 8 i Windows 10

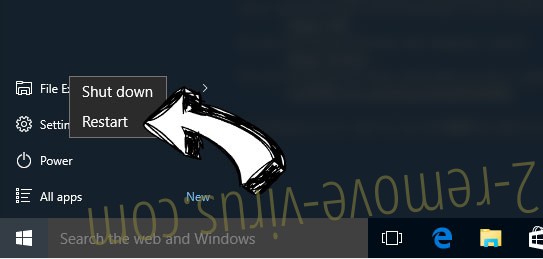

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Bug ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

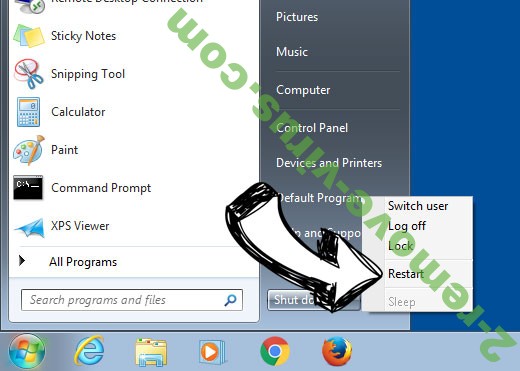

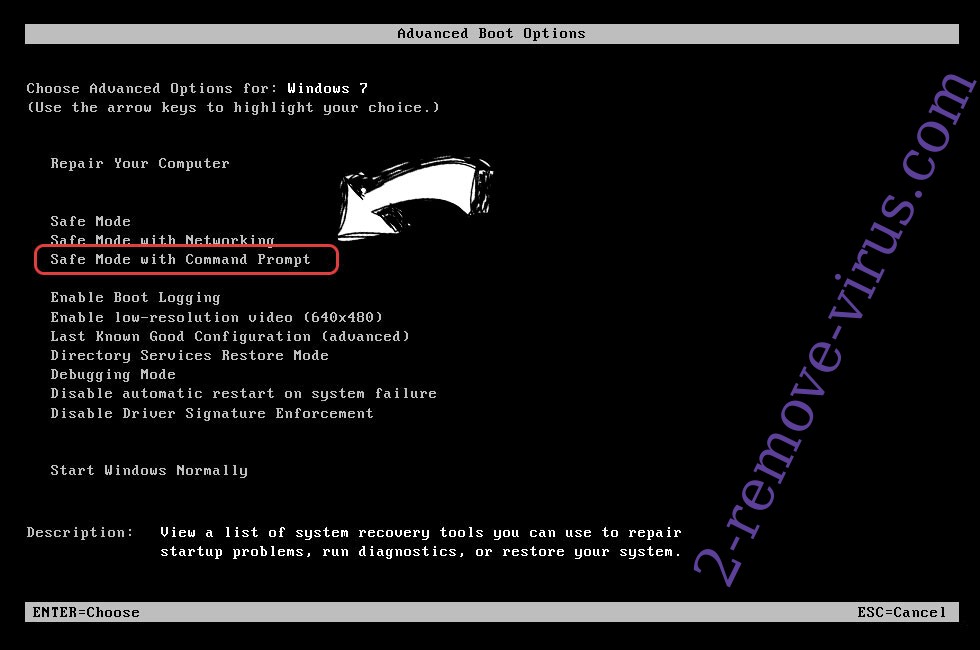

Usunąć .Bug ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

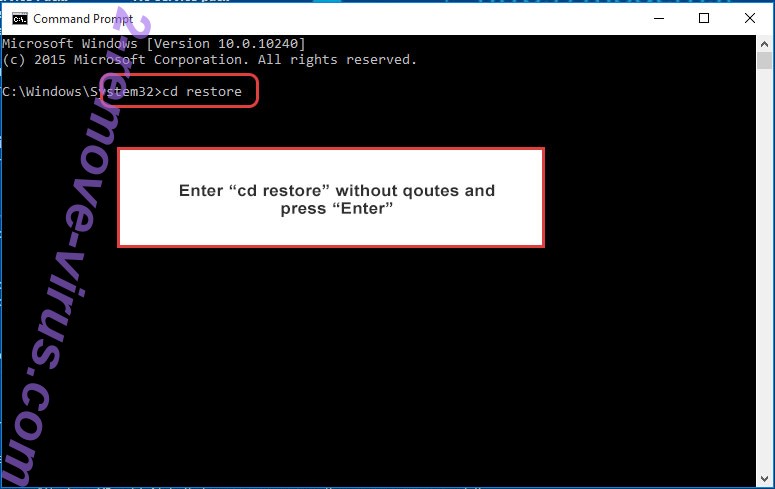

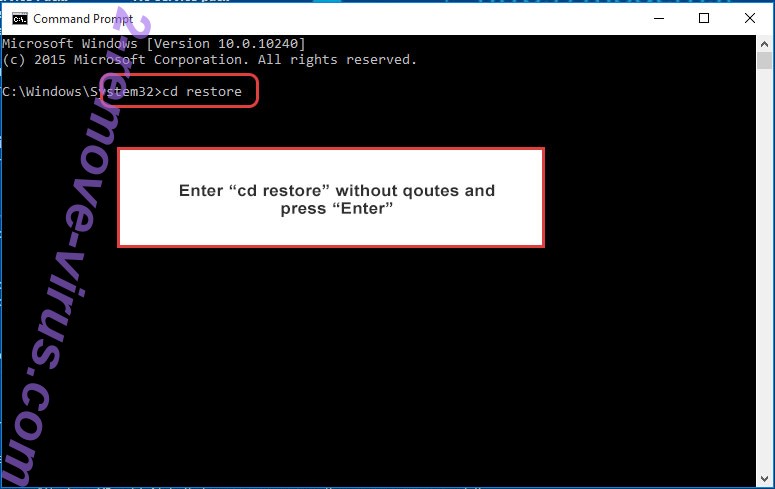

- Wpisz cd restore i naciśnij Enter.

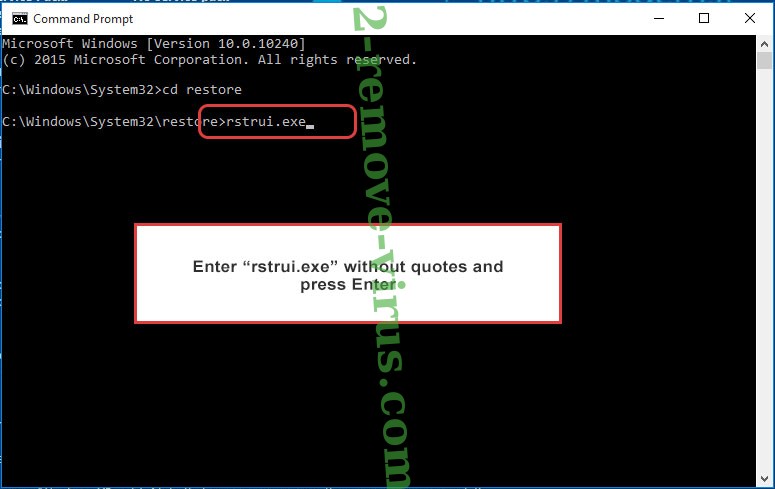

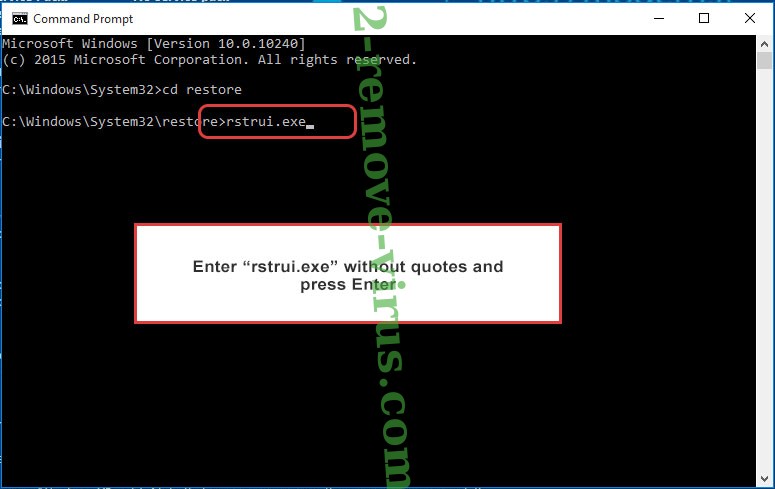

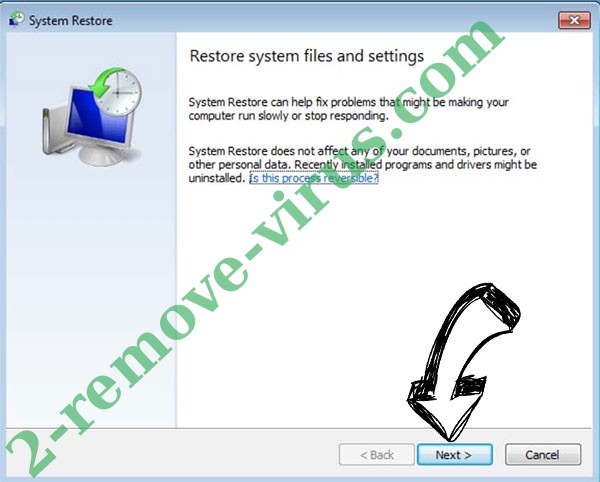

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

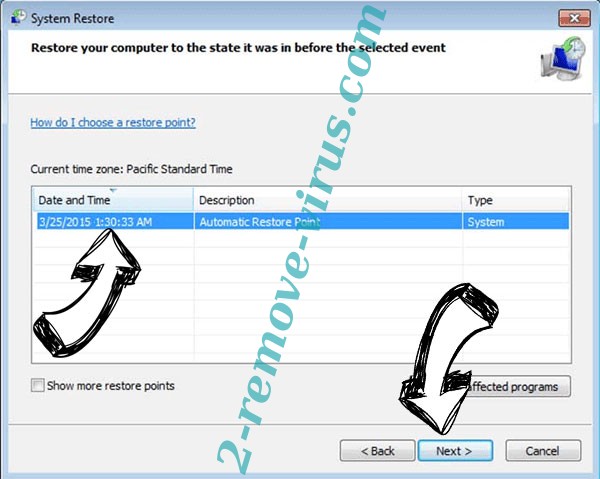

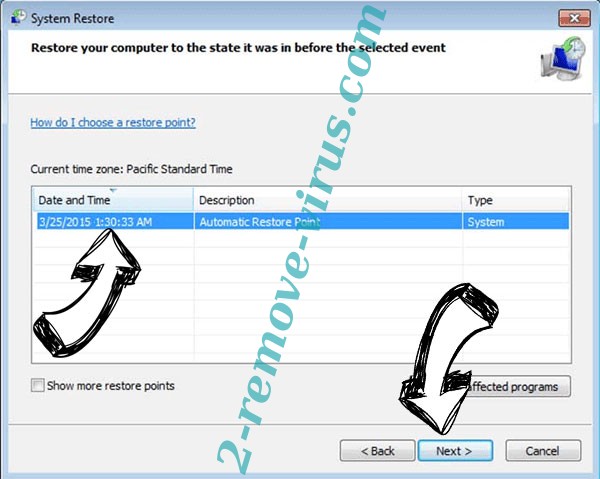

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

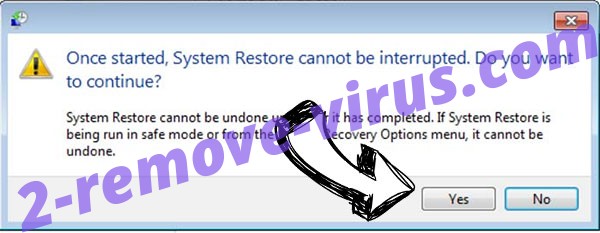

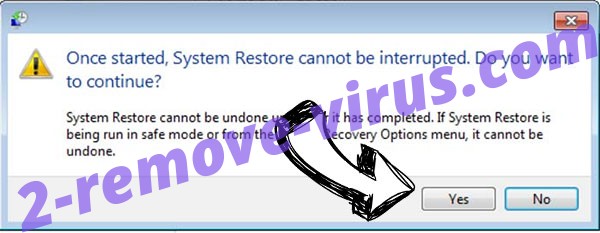

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Bug ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

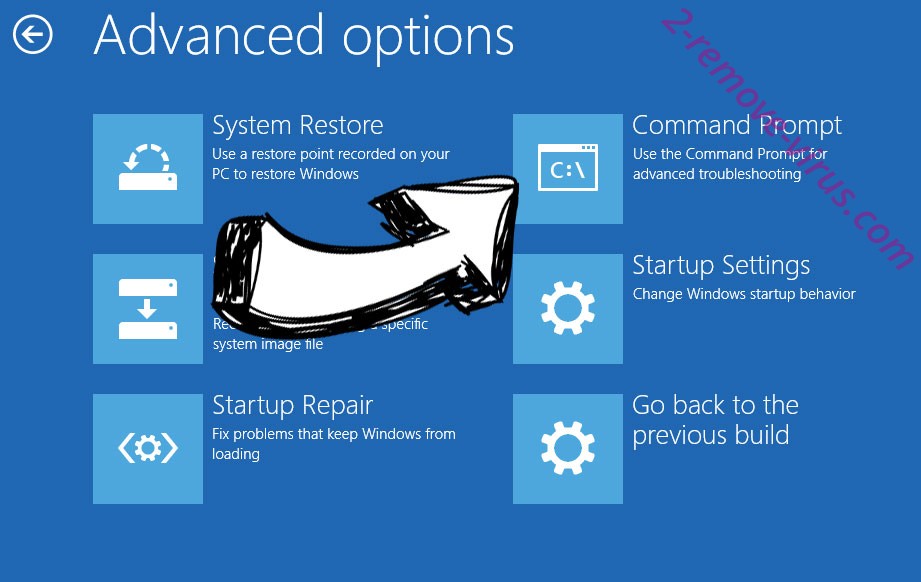

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.