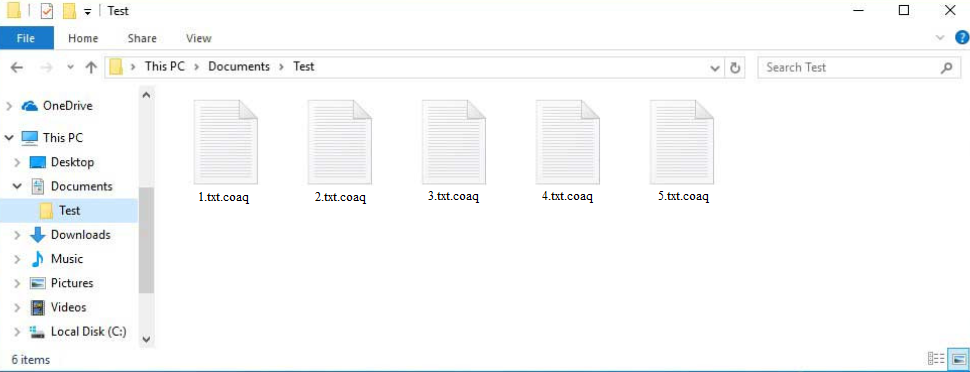

Coaq ransomware lub .coaq virus to malware szyfrujące pliki z rodziny malware Djvu/STOP. Cyberprzestępcy stojący za tą rodziną szkodliwego oprogramowania regularnie publikują nowe wersje, a Coaq jest jedną z nowszych. Podczas gdy większość wersji jest mniej więcej identyczna, wszystkie są równie niebezpieczne. Ransomware atakuje pliki osobiste, a zaszyfrowane można rozpoznać po dodaniu do nich rozszerzenia .coaq. Ransomware chce 980 USD za deszyfrator do odzyskania plików, ale płacenie nie jest zalecane. Użytkownicy, którzy mają kopie zapasowe, mogą odzyskać pliki bez problemów, ale ci bez napotkają wiele problemów.

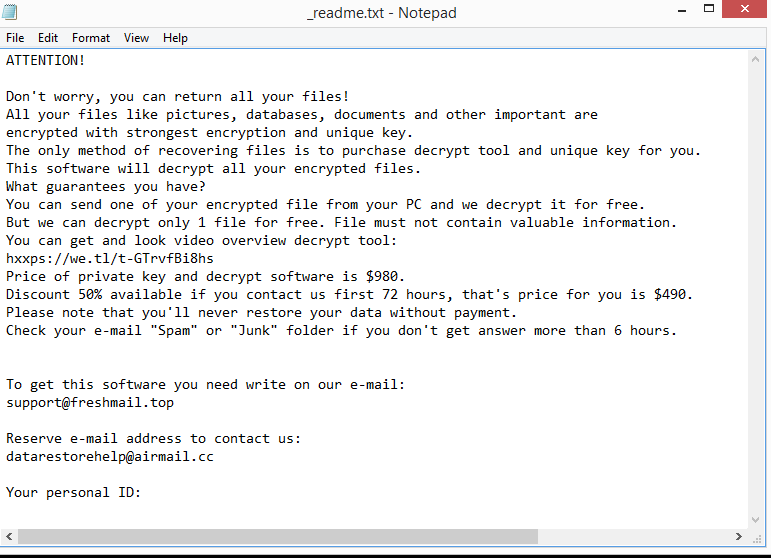

Chociaż wszystkie ransomware w tej rodzinie złośliwego oprogramowania są zasadniczo takie same, można odróżnić wersje od siebie po rozszerzeniach, które dodają do zaszyfrowanych plików. Ta wersja dodaje .coaq, dlatego nazywa się ransomware Coaq. Na przykład plik image.jpg stanie się image.jpg.coaq po zaszyfrowaniu przez to ransomware. Wszystkie pliki osobiste, takie jak zdjęcia, obrazy, filmy, dokumenty itp., Będą celem tego ransomware. Po zaszyfrowaniu plików będziesz musiał użyć na nich deszyfratora, aby je otworzyć. Proces zdobywania deszyfratora jest wyjaśniony w notatce z żądaniem okupu _readme.txt, która jest upuszczana w folderach zawierających zaszyfrowane pliki.

Aby odwrócić uwagę użytkowników podczas szyfrowania ich plików, ransomware pokazuje fałszywe okno aktualizacji systemu Windows. Po zakończeniu procesu szyfrowania znajdziesz _readme.txt notatki z żądaniem okupu. Notatka wyjaśnia, że deszyfrator kosztuje 980 USD, ale ofiary, które nawiążą kontakt w ciągu pierwszych 72 godzin, otrzymają 50% zniżki. Notatka wspomina również, że ofiary mogą odzyskać jeden plik za darmo, jeśli nie zawiera on żadnej ważnej zawartości.

Jeśli rozważasz zapłacenie okupu, niezależnie od tego, czy część rabatowa jest prawdziwa, powinieneś zdawać sobie sprawę z ryzyka. Głównym niebezpieczeństwem jest to, że niekoniecznie możesz uzyskać deszyfrator. Nie ma gwarancji, że faktycznie otrzymasz deszyfrator od operatorów złośliwego oprogramowania, biorąc pod uwagę, że masz do czynienia z cyberprzestępcami. Prawdopodobnie nie będą czuli się zobowiązani do udzielenia ci pomocy. Ponadto pieniądze z okupu zostaną wykorzystane do przyszłej nielegalnej działalności. Warto również wspomnieć, że branża oprogramowania ransomware będzie prosperować tak długo, jak ofiary będą płacić żądany okup. Nawet jeśli wybór należy ostatecznie do Ciebie, konieczne jest poinformowanie Cię o ryzyku.

Nie powinieneś mieć żadnych problemów z odzyskiwaniem plików, jeśli masz zwyczaj częstego tworzenia kopii zapasowych plików i zapisywania kopii zapasowych w kopii zapasowej. Musisz jednak najpierw upewnić się, że usuniesz ransomware Coaq ze swojego komputera. Nie powinieneś uzyskiwać dostępu do kopii zapasowej, dopóki ransomware nie zniknie całkowicie. Po połączeniu się z kopią zapasową, jeśli ransomware jest nadal aktywne, plik kopii zapasowej również zostanie zaszyfrowany. Najbezpieczniej jest nie wspominając o najłatwiejszym w użyciu oprogramowaniu antywirusowym do usuwania ransomware Coaq.

Użytkownicy bez kopii zapasowych będą mieli znacznie więcej problemów z odzyskaniem swoich plików. Ich jedyną opcją jest poczekanie, aż zostanie udostępniony darmowy deszyfrator. Ponieważ jednak to ransomware używa kluczy online do szyfrowania plików, opracowanie darmowego deszyfratora jest bardzo trudne dla badaczy malware. O ile klucze te nie zostaną ujawnione przez samych cyberprzestępców, darmowy deszyfrator jest mało prawdopodobny. Istnieje darmowy Djvu/STOP decryptor by Emsisoft , ale prawdopodobnie nie będzie działał na nowszych wersjach Djvu, takich jak ransomware Coaq. Warto jednak spróbować. Jeśli planujesz poczekać na wydanie darmowego deszyfratora ransomware Coaq, wykonaj kopię zapasową zaszyfrowanych plików i od czasu do czasu sprawdzaj NoMoreRansom w poszukiwaniu deszyfratora.

W jaki sposób dystrybuowane jest ransomware?

Infekcje malware są zwykle znacznie bardziej prawdopodobne, że zostaną nabyte przez użytkowników o złych nawykach przeglądania. Na przykład tacy użytkownicy są bardziej skłonni do otwierania niechcianych załączników e-mail, które mogą zawierać złośliwe oprogramowanie, torrentowe treści chronione prawem autorskim, klikanie losowych linków itp. Poświęcenie czasu na wypracowanie lepszych nawyków może pomóc uniknąć wielu złośliwych programów w przyszłości.

Jednym z najpopularniejszych sposobów, w jaki cyberprzestępcy próbują rozprzestrzeniać swoje szkodliwe oprogramowanie, są zainfekowane załączniki wiadomości e-mail. Kupują adresy e-mail z wielu forów hakerskich, piszą wiadomość, która jest tylko w pewnym stopniu przekonująca i dołączają złośliwy plik. Po otwarciu pliku złośliwe oprogramowanie zaczyna działać i zaczyna wykonywać zaprogramowane zadania. Na szczęście złośliwe wiadomości e-mail są zazwyczaj niezwykle łatwe do rozpoznania. Używają słów takich jak „Użytkownik”, „Członek” i „Klient”, aby na przykład zwracać się do użytkowników. Rodzaje wiadomości e-mail, pod które cyberprzestępcy próbują się podszyć, zwykle wykorzystują nazwy użytkowników do adresowania ich, więc jest to dość oczywiste, gdy wiadomość e-mail jest szkodliwa. Są również pełne błędów gramatycznych / ortograficznych. Powinieneś być w stanie zidentyfikować złośliwe wiadomości e-mail od razu, o ile zwracasz uwagę na niechciane wiadomości e-mail. Dobrym pomysłem jest skanowanie niechcianych załączników wiadomości e-mail za pomocą oprogramowania chroniącego przed złośliwym oprogramowaniem lub VirusTotal dlatego, że niektóre wiadomości e-mail mogą być znacznie bardziej wyrafinowane niż inne.

Złośliwi aktorzy często wykorzystują torrenty do rozsyłania malware. Jeśli nie byłeś świadomy, strony z torrentami są notorycznie słabo regulowane, co ułatwia cyberprzestępcom przesyłanie złośliwych treści. Torrenty dla znanych filmów, programów telewizyjnych, gier wideo, oprogramowania itp. często zawierają złośliwe oprogramowanie. Torrentowanie jest ryzykowne dla komputera i danych, a także jest zasadniczo kradzieżą treści. Z tego powodu użytkownicy są zdecydowanie odradzani używaniu torrentów do piractwa.

Jak usunąć ransomware Coaq

Nie zalecamy ręcznego usuwania ransomware Coaq, ponieważ może to spowodować więcej szkód. Korzystanie z oprogramowania antywirusowego jest zalecane, ponieważ ta infekcja złośliwym oprogramowaniem jest dość skomplikowana. Możesz uzyskać dostęp do kopii zapasowej, aby rozpocząć proces odzyskiwania plików, gdy tylko program antywirusowy wyeliminuje infekcję z komputera. Do tego czasu nie próbuj łączyć się z kopią zapasową, ponieważ może to spowodować utworzenie zaszyfrowanych plików kopii zapasowej.

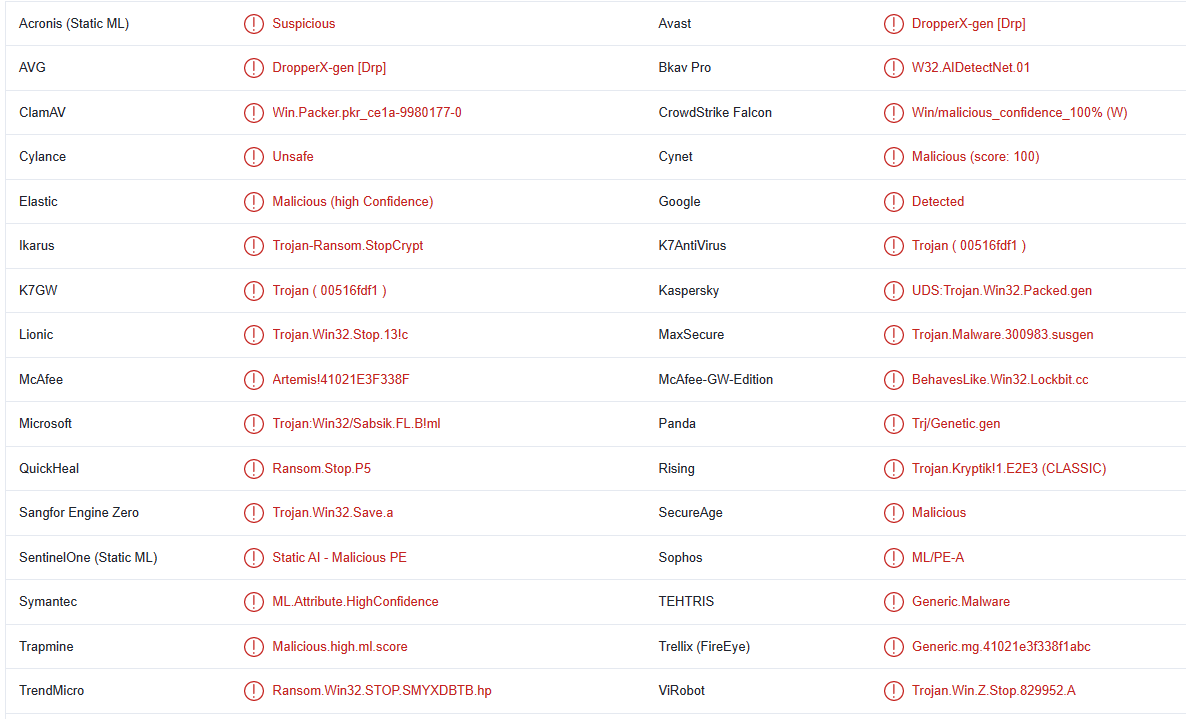

Ransomware Coaq jest wykrywane jako:

- DropperX-gen [Drp] firmy AVG/Avast

- Artemis!41021E3F338F firmy McAfee

- Trojan:Win32/Sabsik.FL.B!ml firmy Microsoft

- Ransom.Win32.STOP.SMYXDBTB.hp firmy TrendMicro

- UDS:Trojan.Win32.Packed.gen firmy Kaspersky

Offers

Pobierz narzędzie do usuwaniato scan for Coaq ransomwareUse our recommended removal tool to scan for Coaq ransomware. Trial version of provides detection of computer threats like Coaq ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Coaq ransomware w trybie awaryjnym z obsługą sieci.

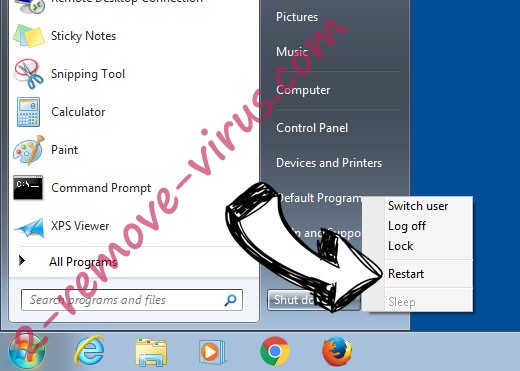

Usunąć Coaq ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Coaq ransomware

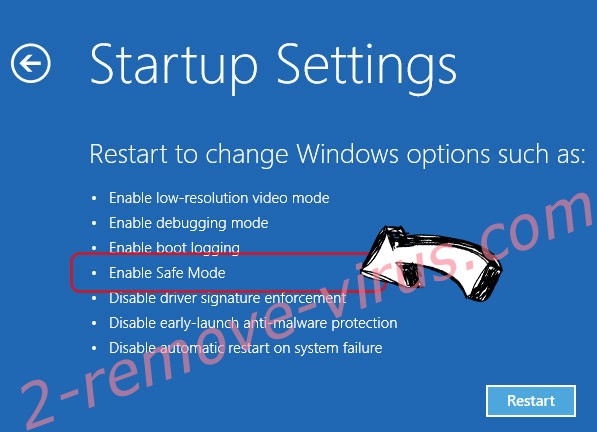

Usunąć Coaq ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Coaq ransomware

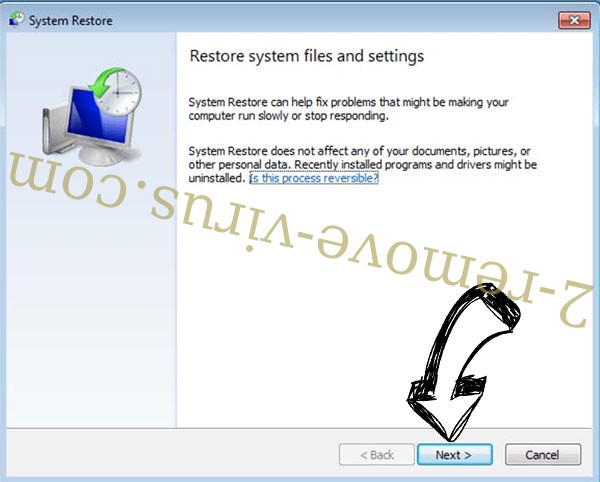

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

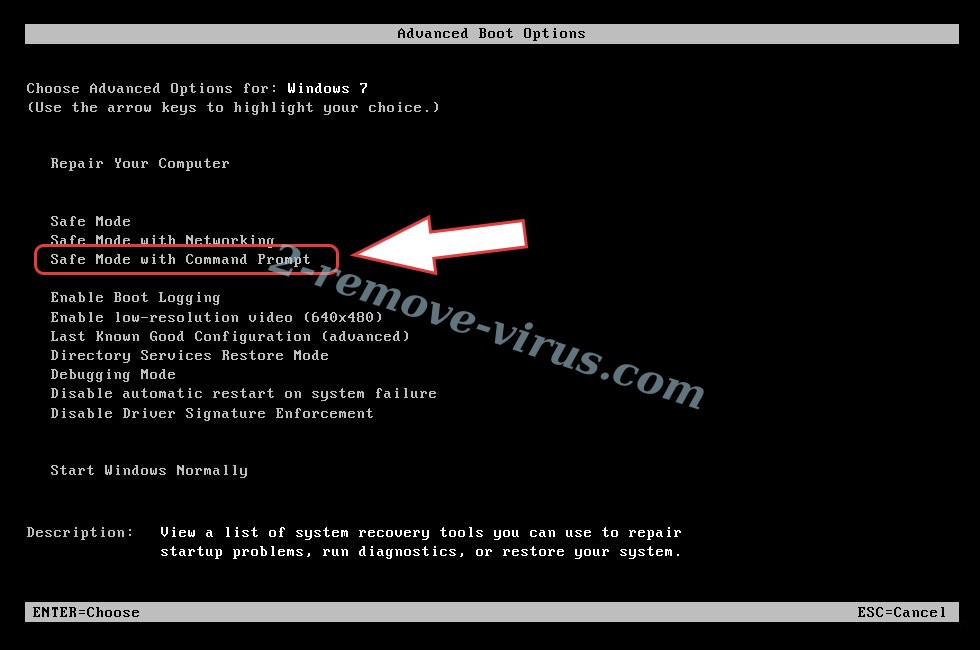

Usunąć Coaq ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

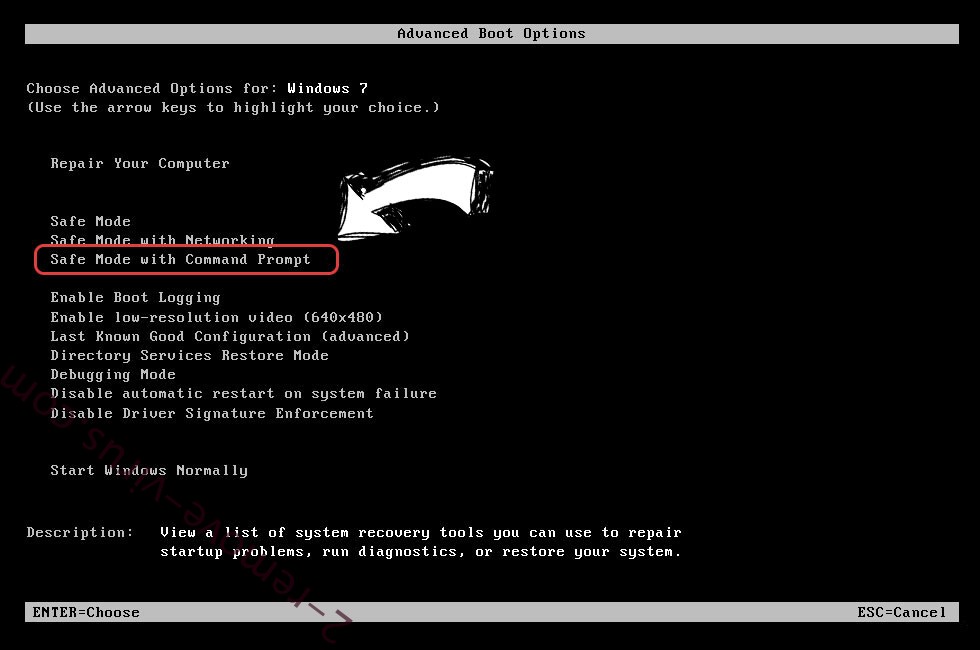

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

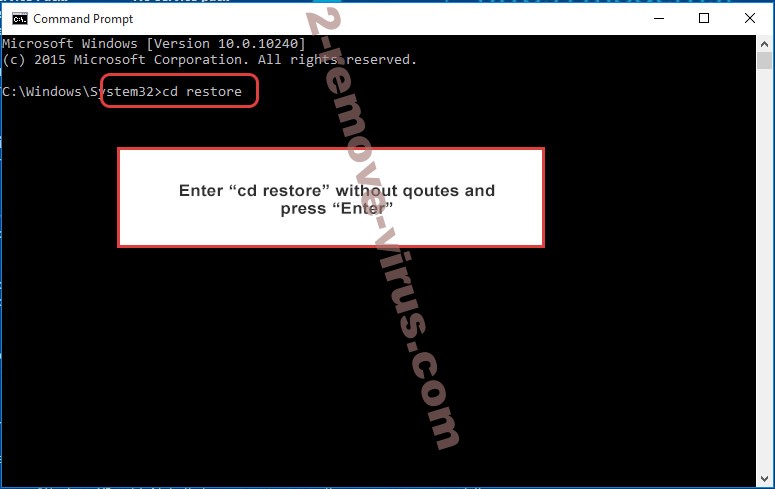

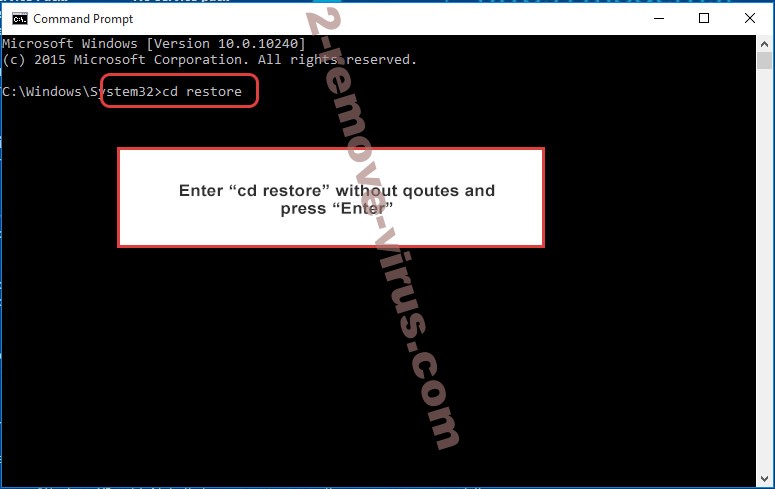

- Wpisz cd restore i naciśnij Enter.

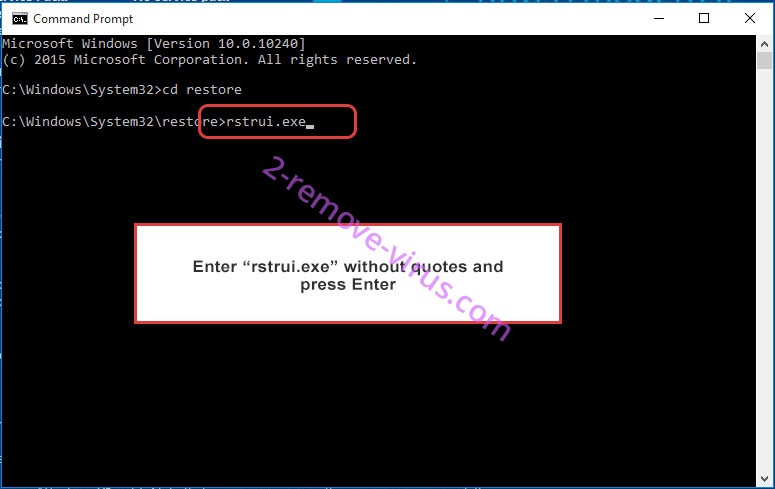

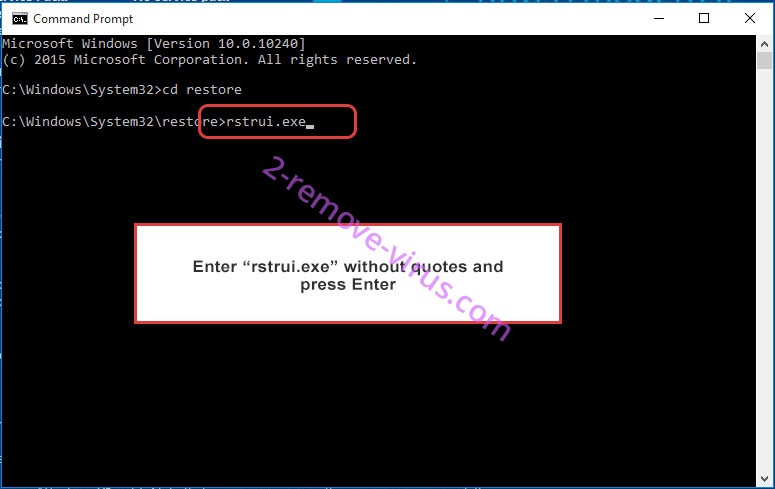

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

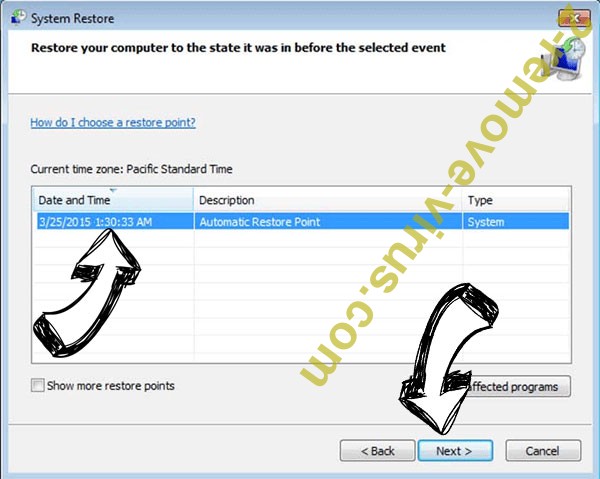

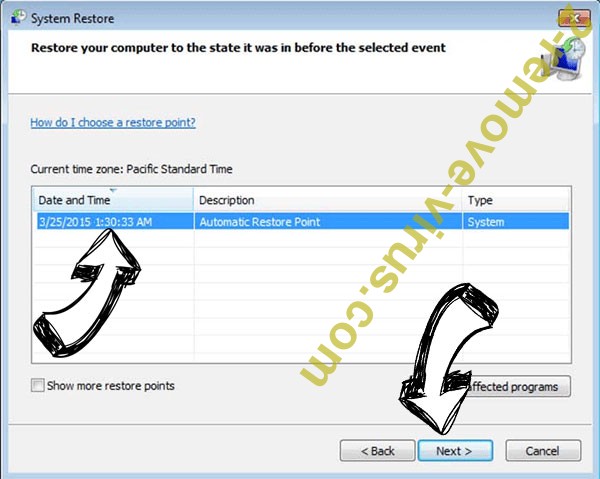

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

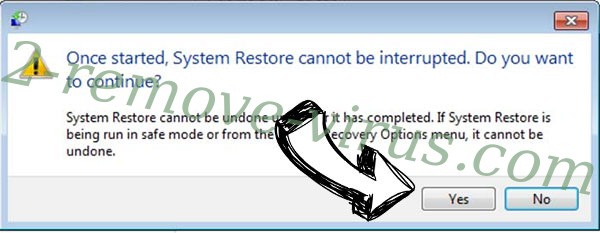

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

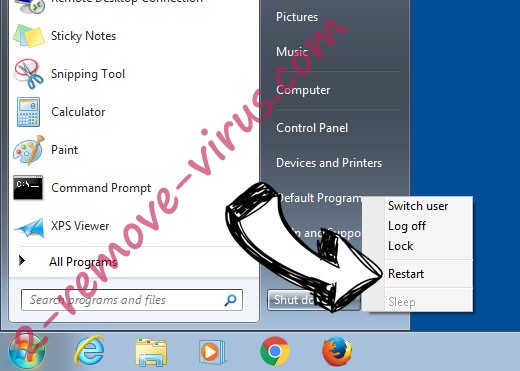

Usunąć Coaq ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

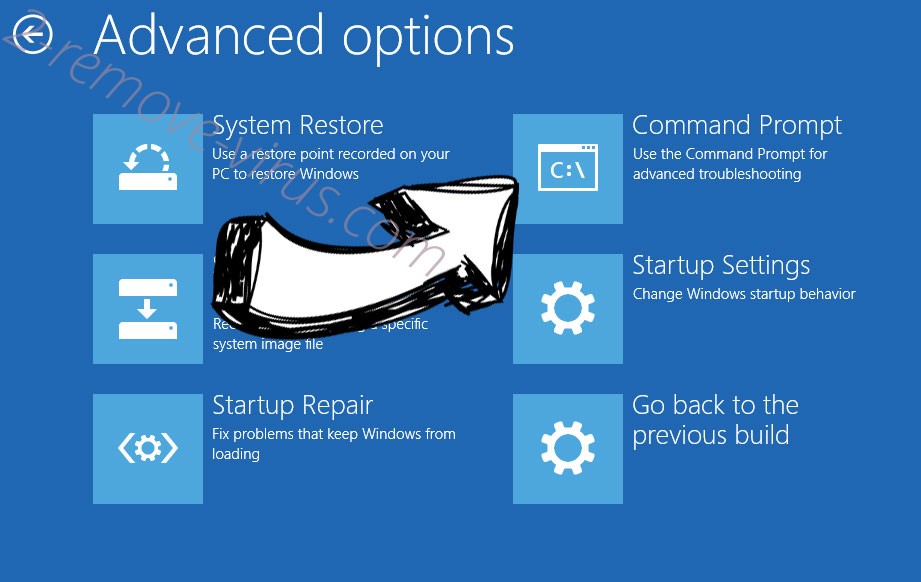

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.