O Contact Ransomware

Ransomware znany jako Contact Ransomware jest klasyfikowany jako bardzo szkodliwe zagrożenie, ze względu na możliwe szkody, jakie może wyrządzić twojemu urządzeniu. Możliwe, że po raz pierwszy natkniesz się na tego rodzaju skażenie, w takim przypadku możesz być szczególnie zszokowany. Gdy pliki są szyfrowane przy użyciu silnego algorytmu szyfrowania, zostaną zablokowane, co oznacza, że nie będziesz mieć do nich dostępu. Ransomware jest klasyfikowany jako bardzo szkodliwa infekcja, ponieważ odszyfrowywanie plików może być niemożliwe.

Masz do wyboru płacenia okupu, ale wielu specjalistów malware nie sugerują, że. Istnieje wiele przypadków, w których płacenie okupu nie prowadzi do przywrócenia pliku. Dlaczego ludzie winić za szyfrowanie danych pomóc przywrócić je, gdy nie ma nic, aby uniemożliwić im po prostu biorąc swoje pieniądze. Ponadto, twoje pieniądze zostaną przeznaczone na przyszłe złośliwe oprogramowanie do kodowania plików i złośliwe oprogramowanie. Już przypuszcza się, że szyfrowanie złośliwego oprogramowania kosztuje 5 miliardów dolarów straty dla firm w 2017 roku, a to zaledwie szacunkowa kwota. Ludzie są również coraz bardziej przyciąga do biznesu, ponieważ ilość ludzi, którzy płacą okup uczynić ransomware bardzo dochodowy biznes. Sytuacje, w których może skończyć się utratą danych może wystąpić cały czas, więc może być mądrzej zainwestować w kopii zapasowej. Następnie można przejść do odzyskiwania danych po usunięciu Contact Ransomware lub podobnych zagrożeń. Wyjaśnimy, w jaki sposób złośliwe oprogramowanie do kodowania plików jest rozpowszechniane i jak go uniknąć w poniższym akapicie.

Jak uniknąć infekcji ransomware

Często można napotkać złośliwe oprogramowanie szyfrujące pliki dołączone do wiadomości e-mail lub w podejrzanych witrynach pobierania. Dość duża liczba plików szyfrujących złośliwe oprogramowanie zależy od osób niedbale otwierających załączniki e-mail i bardziej wyszukane sposoby nie są konieczne. To nie znaczy, że bardziej wyrafinowane metody nie są używane w ogóle, jednak. Hakerzy piszą całkiem wiarygodną wiadomość e-mail, udając, że pochodzą od jakiejś legalnej firmy lub organizacji, dołączają złośliwe oprogramowanie do wiadomości e-mail i wysyłają je do wielu osób. Często e-maile omawiają pieniądze lub powiązane tematy, które użytkownicy mają tendencję do poważnego traktowania. Hakerzy również często udają amazonki i ostrzegają możliwe ofiary o jakiejś dziwnej aktywności na swoim koncie, która sprawi, że użytkownik będzie mniej ostrożny i będzie bardziej skłonny do otwarcia załącznika. Bądź na poszukiwania niektórych znaków przed otwarciem plików dodanych do wiadomości e-mail. Sprawdź nadawcę, aby upewnić się, że jest to ktoś, kogo znasz. Nie spiesz się, aby otworzyć załącznik tylko dlatego, że nadawca wydaje się prawdziwy, najpierw musisz sprawdzić, czy adres e-mail pasuje do prawdziwej wiadomości e-mail nadawcy. Błędy gramatyczne są również dość powszechne. Innym dość oczywistym znakiem jest twoje imię i nazwisko nie używane w powitaniu, jeśli prawdziwa firma / nadawca miałaby wysłać do Ciebie wiadomość e-mail, na pewno pozna Twoje imię i użyje go zamiast ogólnego powitania, takiego jak Klient lub Członek. Jest również możliwe dla ransomware używać słabych punktów w urządzeniach, aby wejść. Oprogramowanie pochodzi z słabych punktów, które mogą być wykorzystane do zaniecenia systemu, ale ogólnie, twórcy oprogramowania je naprawić. Jak wannaCry wykazały, jednak nie każdy jest tak szybki, aby zainstalować te aktualizacje dla swoich programów. Bardzo ważne jest, aby zainstalować te poprawki, ponieważ jeśli słaby punkt jest poważny, może być używany przez wszystkie rodzaje złośliwego oprogramowania. Aktualizacje mogą być również instalowane automatycznie.

Co Contact Ransomware robi

Gdy plik szyfrujący złośliwe oprogramowanie zanieczyści system, skanuje określone typy plików i szyfruje je po ich zlokalizowaniu. Możesz nie zauważyć początkowo, ale gdy nie możesz otworzyć plików, stanie się oczywiste, że coś się wydarzyło. Wszystkie zakodowane pliki będą miały dodane rozszerzenie pliku, które może pomóc rozpoznać ransomware. Można użyć zaawansowanego algorytmu szyfrowania, co utrudniłoby odszyfrowanie plików, jeśli nie niemożliwe. Będziesz mógł zauważyć notatkę o okupie, która wyjaśni, że Twoje pliki zostały zaszyfrowane i aby je przywrócić. Metoda, którą sugerują, polega na płaceniu za ich deszyfrator. Jeśli cena za deszyfrator nie jest wyświetlana prawidłowo, musisz skontaktować się z przestępcami za pośrednictwem poczty elektronicznej. Jak już omówiliśmy, nie zalecamy płacenia za deszyfrator, z powodów, które już omówiliśmy. Dokładnie przemyśleć wszystkie opcje poprzez, zanim nawet rozważyć zakup tego, co oferują. Być może zapomniałeś, że wykonałeś kopię zapasową swoich danych. Lub, jeśli szczęście jest po twojej stronie, darmowy program deszyfrowania może być dostępny. Badacze złośliwego oprogramowania mogą być w stanie złamać złośliwe oprogramowanie kodujące dane, w związku z czym mogą zostać wydane darmowe deszyfratory. Zastanów się, że przed zapłaceniem okupu nawet przekracza twój umysł. Użycie tej sumy do tworzenia kopii zapasowych może być bardziej przydatne. Jeśli najbardziej istotne pliki są przechowywane gdzieś, po prostu wyeliminować Contact Ransomware wirusa, a następnie przywrócić pliki. Jeśli chcesz zabezpieczyć urządzenie przed złośliwym oprogramowaniem kodowania plików w przyszłości, zapoznaj się z możliwymi sposobami rozprzestrzeniania się. Zasadniczo trzeba zachować oprogramowanie na bieżąco, tylko pobrać z bezpiecznych / legalnych źródeł i nie losowo otwierać załączniki e-mail.

Metody eliminowania Contact Ransomware wirusa

Jeśli złośliwe oprogramowanie kodujące dane nadal znajduje się w urządzeniu, należy użyć programu chroniącego przed złośliwym oprogramowaniem, aby je zakończyć. Podczas próby ręcznego naprawienia Contact Ransomware wirusa może przynieść dalsze szkody, jeśli nie jesteś ostrożny lub wiedzę, jeśli chodzi o komputery. Jeśli nie chcesz wyrządzić dodatkowe szkody, użyj programu do usuwania złośliwego oprogramowania. To oprogramowanie jest przydatne, aby mieć na urządzeniu, ponieważ może nie tylko pozbyć się tego zagrożenia, ale także położyć kres podobnym, którzy próbują wejść. Po zainstalowaniu wybranego narzędzia do usuwania złośliwego oprogramowania, wystarczy wykonać skanowanie urządzenia, a jeśli infekcja zostanie znaleziona, upoważnić go do usunięcia go. Narzędzie nie jest jednak w stanie odzyskać plików. Po wyeliminowaniu oprogramowania ransomware upewnij się, że otrzymujesz kopię zapasową i regularnie robisz kopie wszystkich niezbędnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for Contact RansomwareUse our recommended removal tool to scan for Contact Ransomware. Trial version of provides detection of computer threats like Contact Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Contact Ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Contact Ransomware z Windows 7/Windows Vista/Windows XP

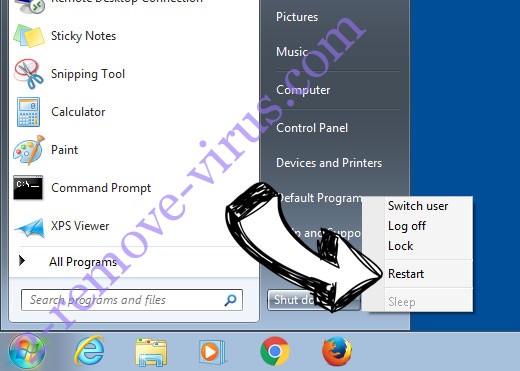

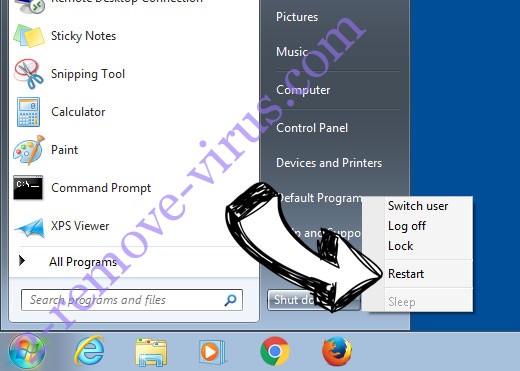

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

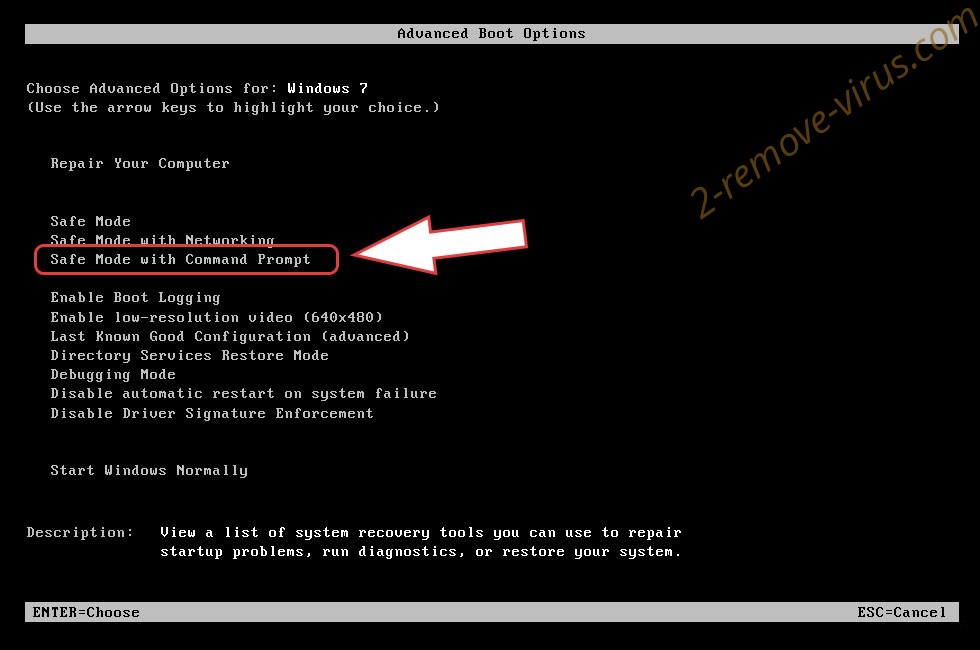

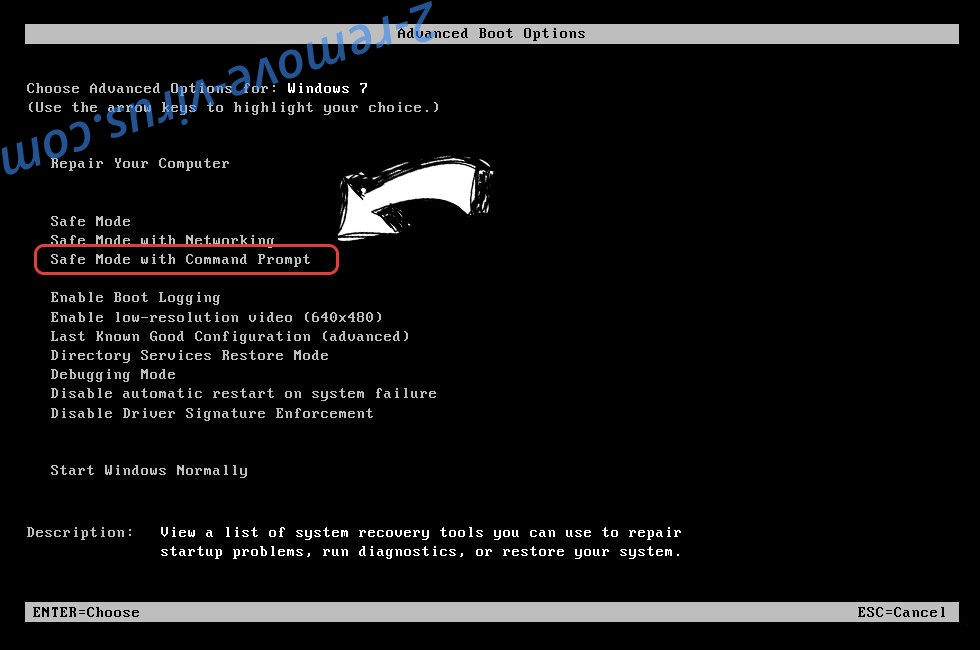

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Contact Ransomware

Usunąć Contact Ransomware z Windows 8 i Windows 10

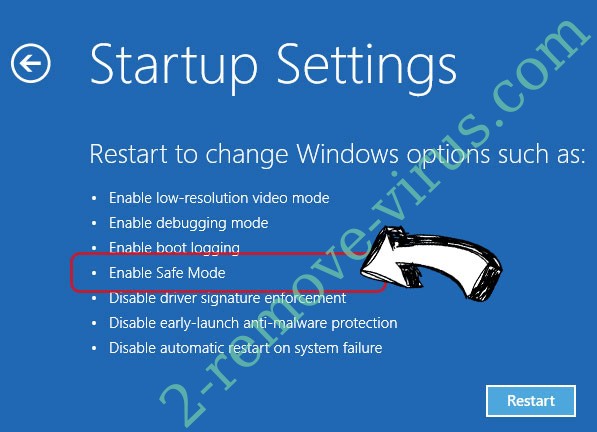

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Contact Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć Contact Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

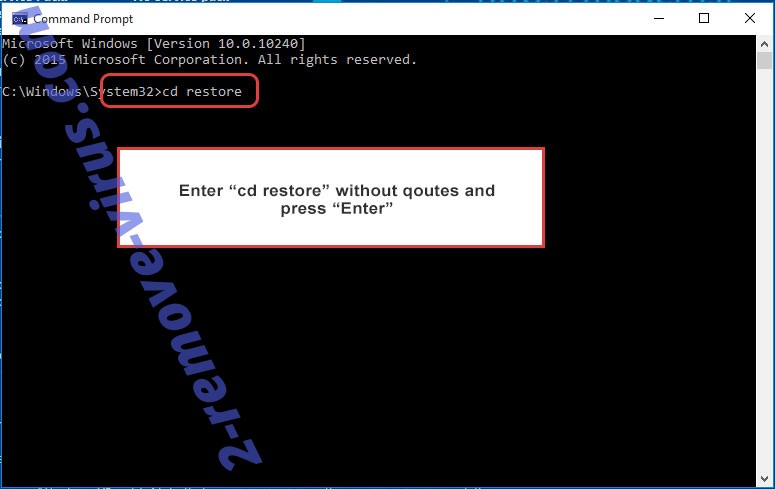

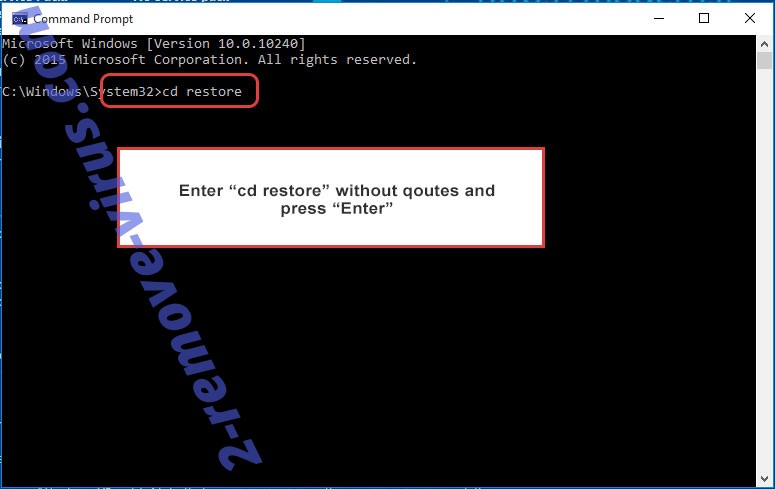

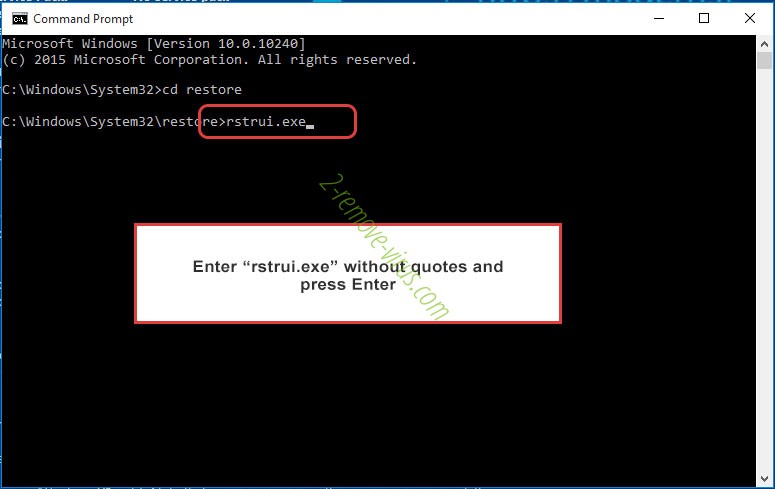

- Wpisz cd restore i naciśnij Enter.

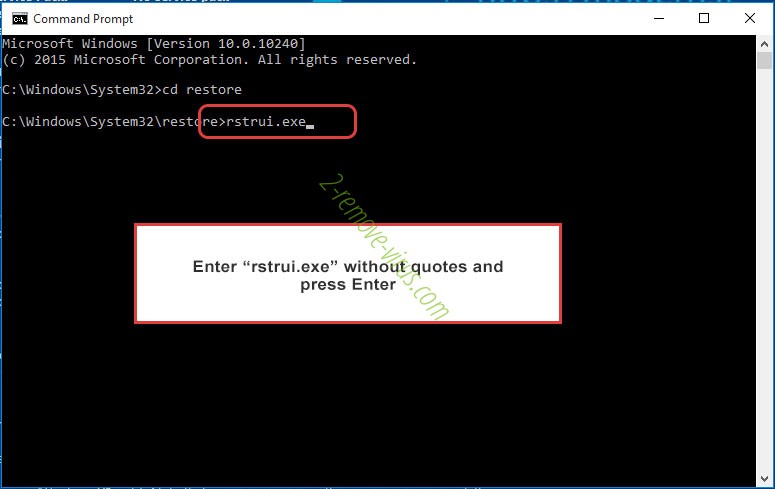

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

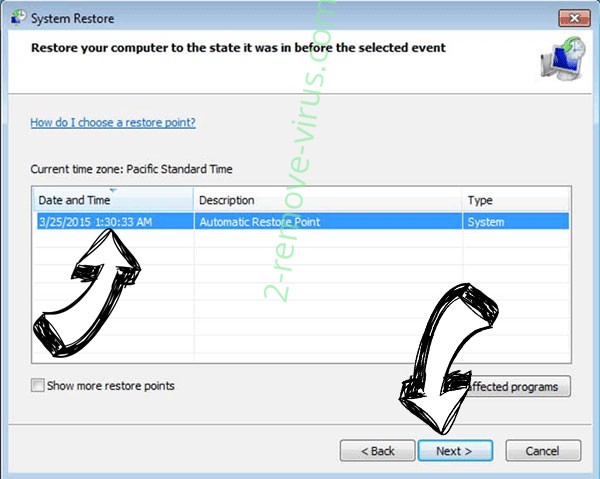

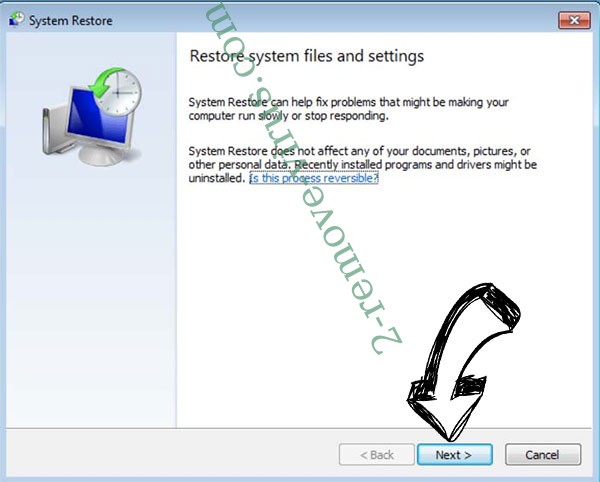

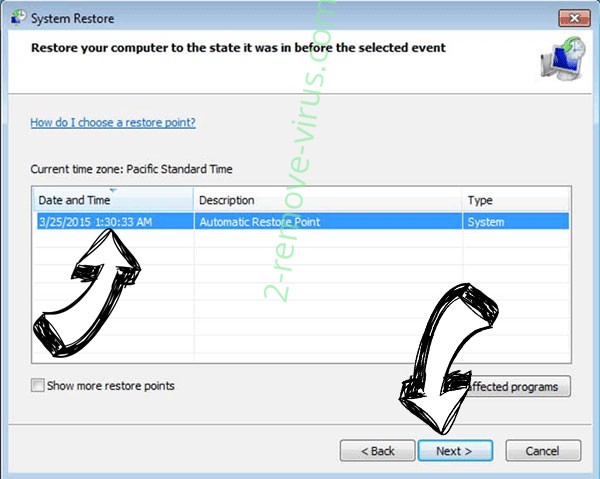

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

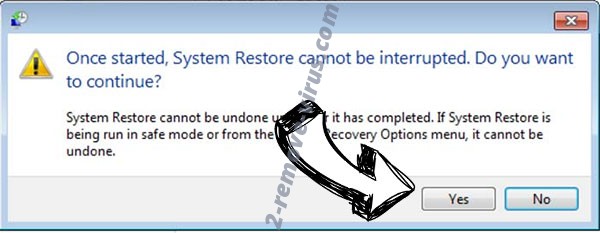

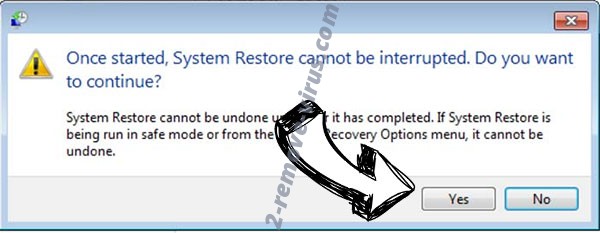

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Contact Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

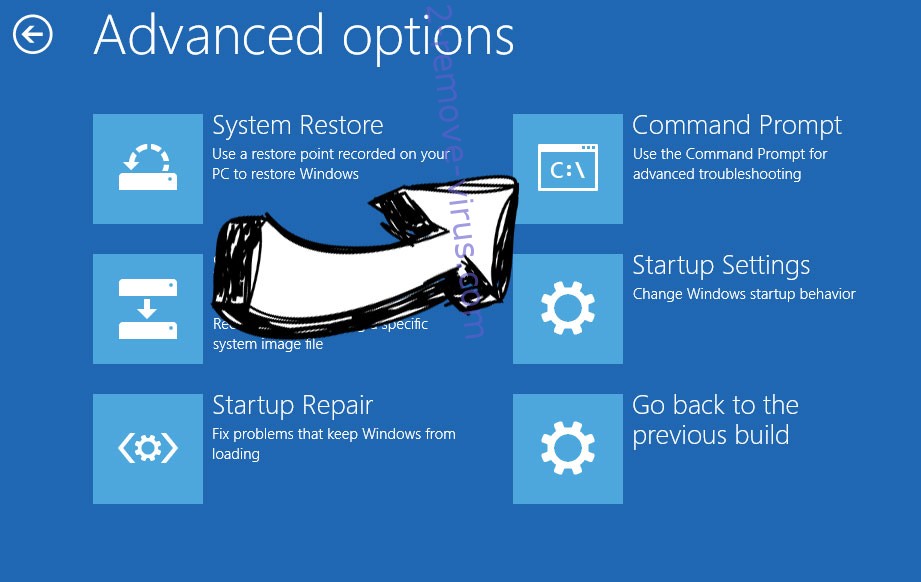

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.