Czy jest to poważna infekcja

.Creepy ransomware jest dość ciężka infekcja, znany również jako ransomware lub pliki szyfrowania złośliwego oprogramowania. Jeśli nigdy nie słyszałeś o tego typu złośliwym oprogramowaniu do tej pory, jesteś w szoku. Zaawansowane algorytmy szyfrowania są używane przez szyfrowanie plików złośliwego oprogramowania do szyfrowania plików, a gdy są zablokowane, twój dostęp do nich będzie zapobiegać. Ponieważ ofiary ransomware stoją w obliczu trwałej utraty plików, ten rodzaj infekcji jest bardzo niebezpieczny. Będziesz mieć możliwość płacenia okupu, ale to nie jest najlepszy pomysł.

Odszyfrowywanie danych, nawet jeśli płacisz, nie jest gwarantowane, więc Twoje pieniądze mogą zostać po prostu zmarnowane. Bylibyśmy zszokowani, gdyby przestępcy nie tylko wziąć pieniądze i czuć się zobowiązany do pomocy. Z tych pieniędzy finansowane byłyby również przyszłe działania przestępców. Kodowanie danych złośliwe oprogramowanie już robi miliardy dolarów szkód, czy naprawdę chcesz być wspieranie tego. Ludzie są również coraz bardziej przyciąga do przemysłu, ponieważ im więcej ofiar zapłacić okup, tym bardziej opłacalne staje się. Rozważ zainwestowanie żądanych pieniędzy w kopię zapasową, ponieważ możesz ponownie doprowadzić do utraty danych. Można po prostu naprawić .Creepy ransomware bez obaw. Jeśli nie jesteś pewien, w jaki sposób masz zanieczyszczenia, najczęstsze sposoby rozprzestrzeniania się zostaną wyjaśnione w poniższym akapicie.

Jak rozprzestrzenia się ransomware

Dość podstawowe metody są używane do dystrybucji kodowania plików złośliwego oprogramowania, takich jak spam e-mail i złośliwe pliki do pobrania. Często nie ma potrzeby wymyślania bardziej wyszukanych metod, ponieważ wiele osób jest dość nieostrożnych, gdy używają wiadomości e-mail i pobierają pliki. Istnieje możliwość, że bardziej wyrafinowana metoda została wykorzystana do infekcji, ponieważ niektóre ransomware z nich korzystają. Wszystko, co hakerzy muszą zrobić, to dodać złośliwy plik do wiadomości e-mail, napisać wiarygodny tekst i udawać, że pochodzą z prawdziwej firmy / organizacji. Ze względu na wrażliwość tematu, użytkownicy są bardziej podatni na otwieranie e-maili mówiących o pieniądzach, dlatego tego rodzaju tematy są często używane. Oszuści często udają amazonki i ostrzegają możliwe ofiary, że na ich koncie pojawiła się nietypowa aktywność, która sprawi, że użytkownik będzie mniej ostrożny i będzie bardziej skłonny do otwarcia załącznika. Aby się przed tym zabezpieczyć, istnieją pewne rzeczy, które musisz zrobić, gdy masz do czynienia z wiadomościami e-mail. Sprawdź nadawcę, aby upewnić się, że jest to ktoś, kogo znasz. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw sprawdź adres e-mail, aby upewnić się, że jest prawdziwy. Wiadomości e-mail często zawierają również błędy gramatyczne, które wydają się być dość zauważalne. Inną wspólną cechą jest twoje imię i nazwisko nieużyne w powitaniu, jeśli legalna firma / nadawca miałaby wysłać do Ciebie wiadomość e-mail, na pewno pozna Twoje imię i nazwisko i użyje go zamiast typowego powitania, odwołującego się do Ciebie jako Klienta lub Członka. Jest również możliwe dla ransomware do korzystania z nie zaktualizowanego oprogramowania na komputerze do zainfekowania. Oprogramowanie zawiera pewne luki, które można wykorzystać do złośliwego oprogramowania, aby dostać się do komputera, ale dostawcy naprawić je tak szybko, jak są one odkryte. Jednak sądząc po dystrybucji WannaCry, wyraźnie nie każdy spieszy się zainstalować te aktualizacje. Bardzo ważne jest, aby zainstalować te poprawki, ponieważ jeśli słaby punkt jest wystarczająco poważny, wszelkiego rodzaju złośliwe oprogramowanie może go używać. Aktualizacje mogą być ustawione, aby zainstalować automatycznie, jeśli nie chcesz się nimi za każdym razem przejmować.

Co robi

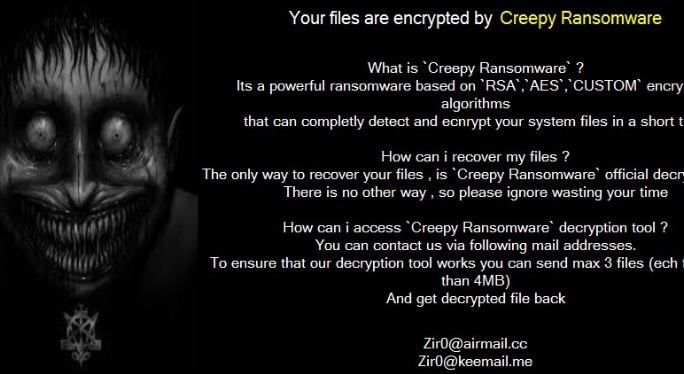

Gdy urządzenie zostanie zanieczyszczone, wkrótce znajdziesz zaszyfrowane pliki. Nawet jeśli sytuacja nie była oczywista od samego początku, na pewno wiesz, że coś jest nie tak, gdy nie można uzyskać dostępu do plików. Wszystkie zakodowane pliki będą miały rozszerzenie pliku, które pomaga ludziom w identyfikacji, które ransomware mają. Niektóre złośliwe oprogramowanie szyfrujące dane mogą używać zaawansowanych algorytmów szyfrowania, co bardzo utrudniłoby odszyfrowanie danych, jeśli nie niemożliwe. Notatka o okupie ujawni, że Twoje dane zostały zablokowane i jak możesz je odzyskać. Według oszustów, jedynym sposobem, aby przywrócić dane będzie poprzez ich deszyfrator, który z pewnością nie przyjdzie za darmo. Jasna cena powinna być pokazana w nocie, ale jeśli tak nie jest, musisz użyć podanego adresu e-mail, aby skontaktować się z cyberoszustami, aby zobaczyć, ile kosztuje deszyfrator. Zakup programu deszyfrującego nie jest sugerowaną opcją, z powodów, które już określiliśmy. Kiedy próbowałeś wszystkich innych alternatyw, tylko wtedy powinieneś nawet rozważyć płacenie. Spróbuj przypomnieć sobie, czy niedawno wykonano kopie plików, ale zapomniane. Możliwe jest również opublikowanie bezpłatnego oprogramowania deszyfrującego. Darmowe deszyfratory mogą być dostępne, jeśli plik szyfrowania złośliwego oprogramowania dostał się do wielu systemów i złośliwych badaczy programu były w stanie go złamać. Zanim zdecydujesz się zapłacić, przyjrzyj się tej opcji. Nie musisz się martwić, jeśli kiedykolwiek skończy się w tej sytuacji ponownie, jeśli zainwestował część tej sumy w kopię zapasową zakupu z tych pieniędzy. Jeśli zostały zapisane najcenniejsze pliki, wystarczy usunąć .Creepy ransomware wirusa, a następnie przejść do przywracania danych. Spróbuj uniknąć szyfrowania plików złośliwego oprogramowania w przyszłości i jedną z metod, aby to zrobić, jest uświadomienie sobie środków, które mogą dostać się do systemu. Upewnij się, że instalujesz aktualizację za każdym razem, gdy aktualizacja staje się dostępna, nie otwierasz losowo załączników wiadomości e-mail, a pliki do pobrania są zaufane tylko legalnym źródłom.

.Creepy ransomware Usuwania

Tak, aby zakończyć ransomware, jeśli jest nadal obecny na komputerze, narzędzie do usuwania złośliwego oprogramowania będzie musiał mieć. Ręczne naprawianie .Creepy ransomware nie jest łatwym procesem i może prowadzić do dalszych szkód dla urządzenia. Korzystanie z narzędzia anty-malware jest mądrzejsza decyzja. Oprogramowanie do usuwania złośliwego oprogramowania jest przeznaczony do opieki nad tymi infekcjami, może nawet zapobiec infekcji. Po zainstalowaniu wybranego oprogramowania chroniącego przed złośliwym oprogramowaniem wystarczy przeskanować narzędzie i autoryzować je w celu wyeliminowania infekcji. Niestety, taki program nie pomoże odzyskać plików. Po oczyszczeniu systemu należy przywrócić normalne użycie komputera.

Offers

Pobierz narzędzie do usuwaniato scan for .Creepy ransomwareUse our recommended removal tool to scan for .Creepy ransomware. Trial version of provides detection of computer threats like .Creepy ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Creepy ransomware w trybie awaryjnym z obsługą sieci.

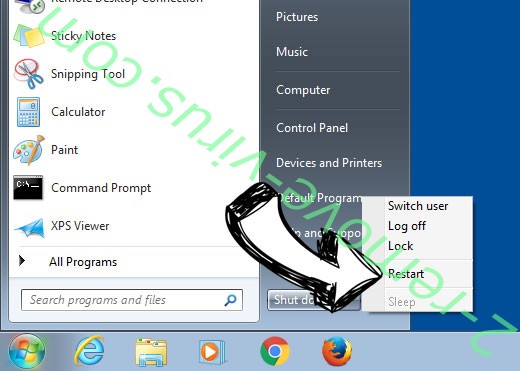

Usunąć .Creepy ransomware z Windows 7/Windows Vista/Windows XP

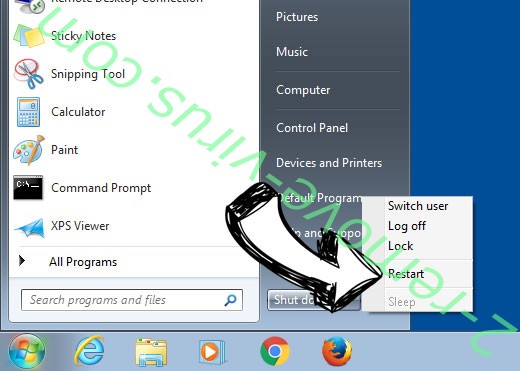

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

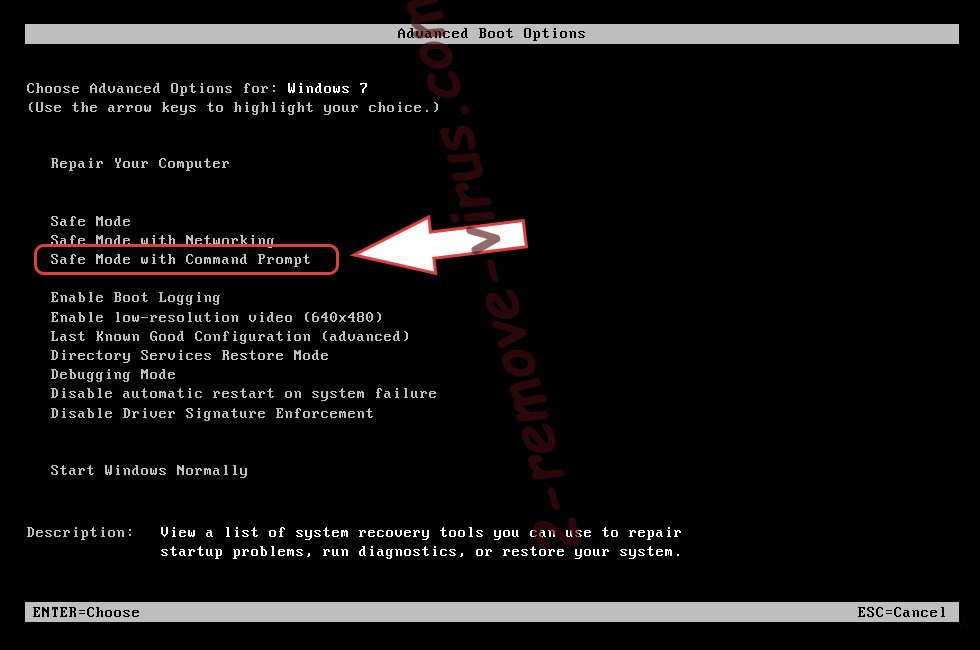

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Creepy ransomware

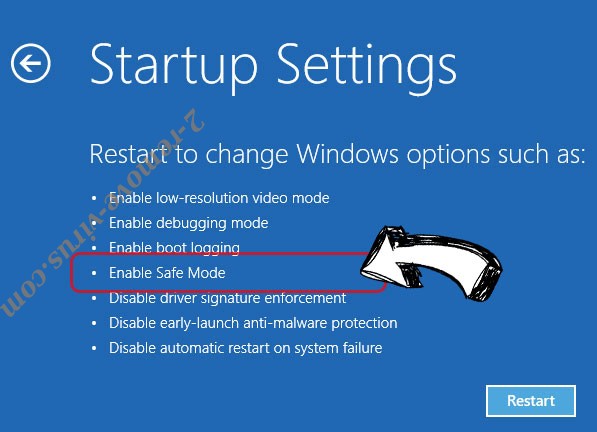

Usunąć .Creepy ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Creepy ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

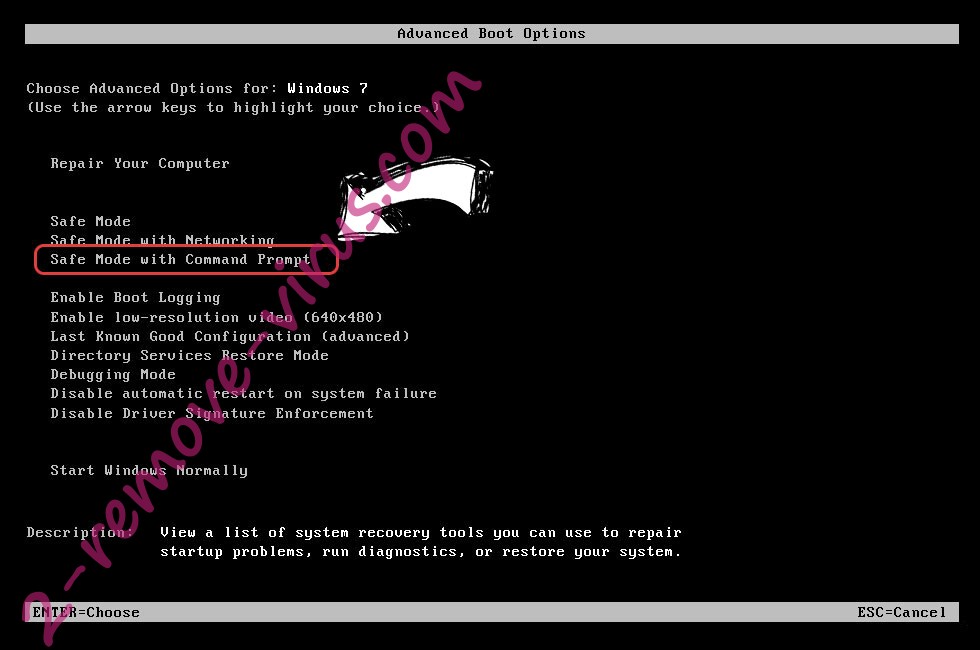

Usunąć .Creepy ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

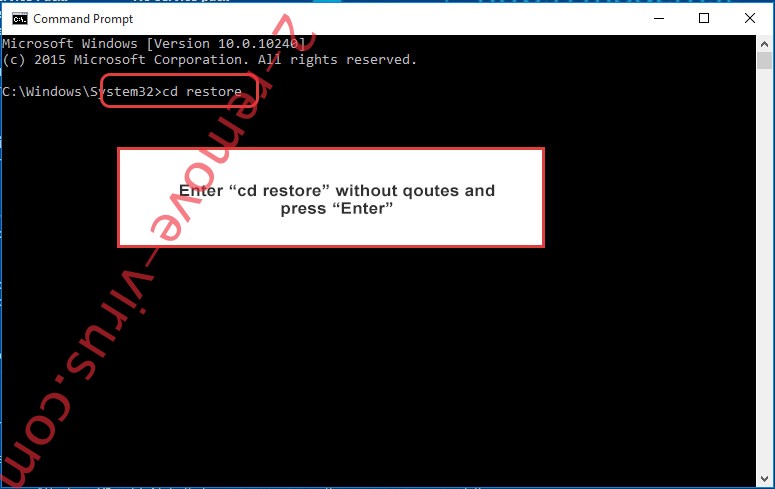

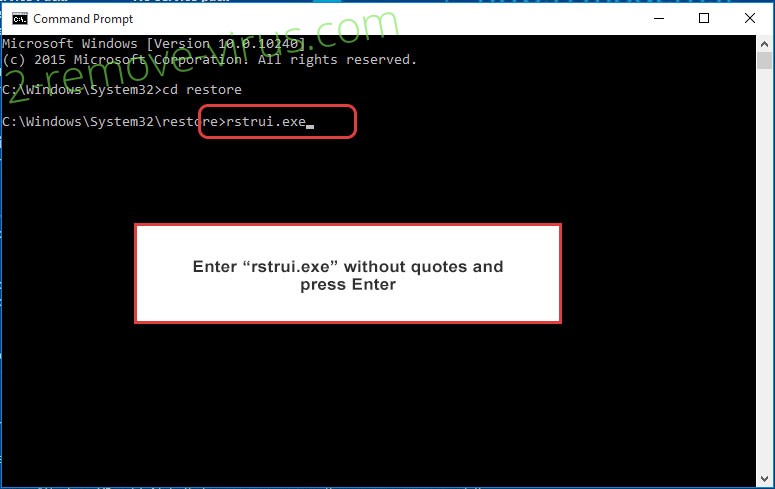

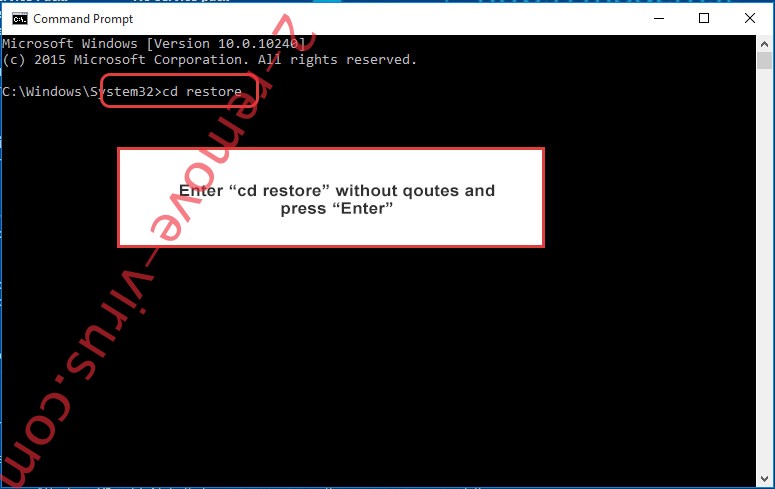

- Wpisz cd restore i naciśnij Enter.

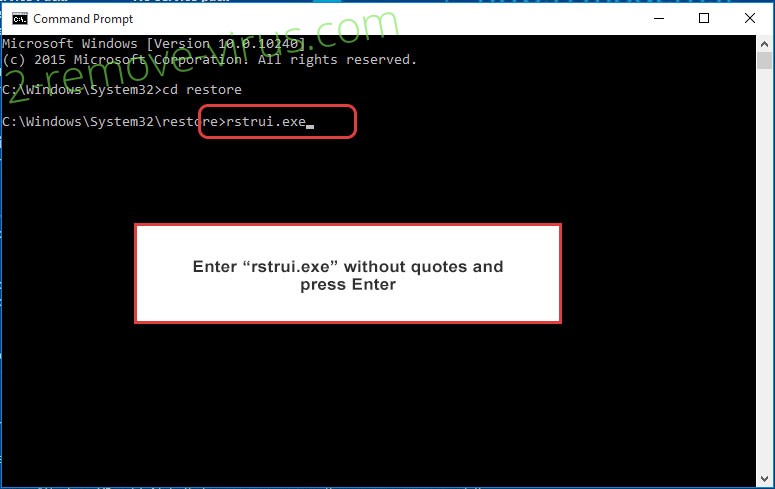

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

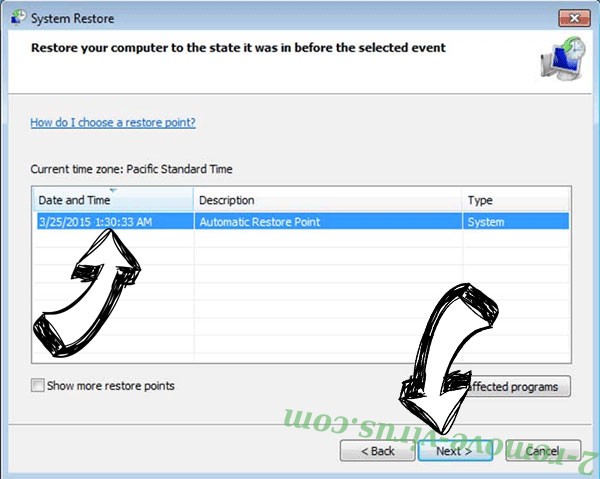

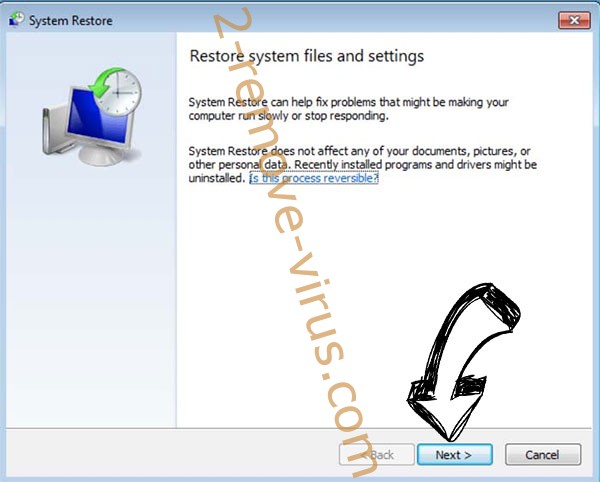

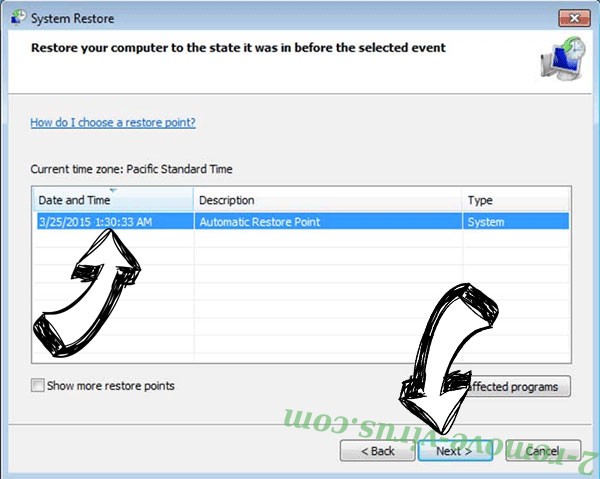

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

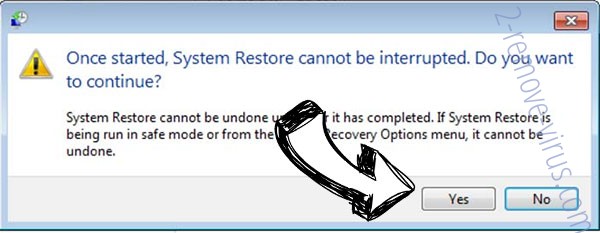

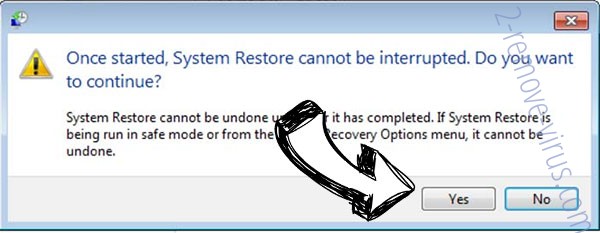

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Creepy ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

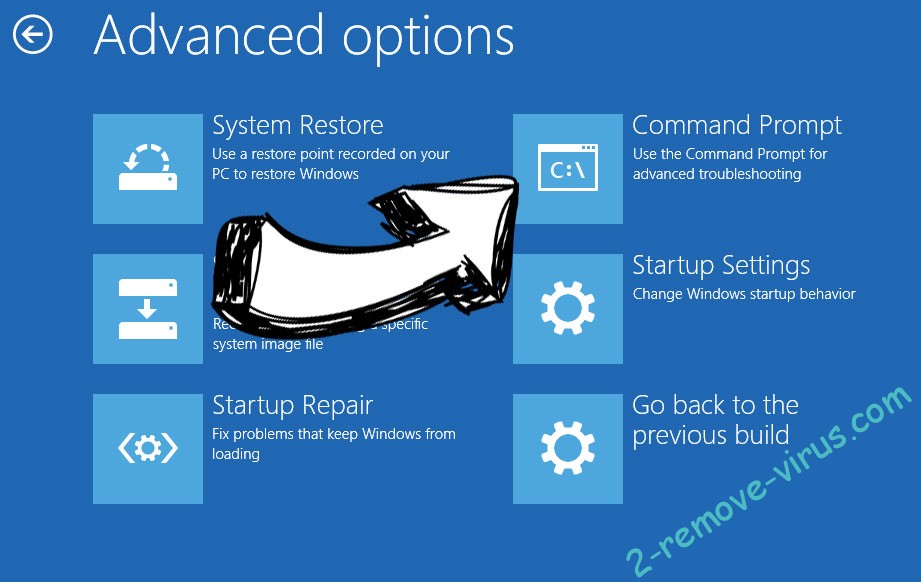

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.