O Ctpl ransomware

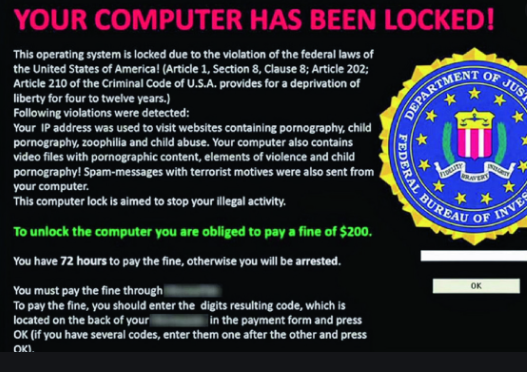

Ransomware znany jako Ctpl ransomware jest klasyfikowany jako poważna infekcja, ze względu na możliwe uszkodzenia, które może wyrządzić komputerowi. Być może nigdy wcześniej go nie spotkałeś, a ustalenie, co robi, może być szczególnie szokujące. Ransomware używa silnych algorytmów szyfrowania danych, a po zakończeniu procesu nie będziesz mógł ich otworzyć. Ransomware jest uważana za jedną z najbardziej niebezpiecznych infekcji można napotkać, ponieważ przywracanie plików nie jest koniecznie możliwe we wszystkich przypadkach.

Narzędzie deszyfrowania zostanie zaproponowane przez oszustów, ale zakup nie jest zalecany. Odszyfrowywanie danych nawet po dokonaniu płatności nie jest gwarantowane, więc możesz po prostu wydawać pieniądze na nic. Zastanów się, co powstrzymuje cyberprzestępców przed zabraniem pieniędzy. Ponadto, płacąc będzie finansowanie projektów (więcej ransomware i złośliwy program) tych przestępców. Czy naprawdę chcesz być zwolennikiem działalności przestępczej. Im więcej ludzi płaci, tym bardziej przynosi to zyski, przyciągając w ten sposób więcej oszustów, którzy są zwabieni łatwymi pieniędzmi. Możesz być wprowadzony w tego rodzaju sytuacji ponownie w przyszłości, więc inwestowanie żądanych pieniędzy w kopii zapasowej byłoby lepiej, ponieważ nie trzeba się martwić o utratę danych. Jeśli kopia zapasowa została wykonana przed kodowaniem danych złośliwe oprogramowanie zainfekowało urządzenie, możesz po prostu usunąć Ctpl ransomware wirusa i przystąpić do odzyskiwania plików. Jeśli nie masz pewności, w jaki sposób masz zanieczyszczenia, omówimy najczęstsze metody dystrybucji w poniższym akapicie.

Ctpl ransomware metody rozprzestrzeniania się

Załączniki do wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania są najczęstszymi metodami dystrybucji oprogramowania wymuszającego okup. Widząc, jak te metody są nadal dość popularne, oznacza to, że użytkownicy są dość zaniedbania, gdy korzystają z poczty e-mail i pobrać pliki. Nie oznacza to jednak, że dystrybutorzy w ogóle nie stosują bardziej wyszukanych sposobów. Oszuści piszą nieco przekonującą wiadomość e-mail, udając, że pochodzą od jakiejś godnej zaufania firmy lub organizacji, dołączają złośliwe oprogramowanie do wiadomości e-mail i wysyłają je. Te e-maile zwykle mówią o pieniądzach, ponieważ jest to delikatny temat, a użytkownicy są bardziej podatni na pochopność podczas otwierania e-maili mówiących o pieniądzach. Jeśli oszuści używali nazwy firmy takiej jak Amazon, ludzie mogą otworzyć załącznik bez zastanowienia, ponieważ oszuści mogą po prostu powiedzieć, że wątpliwa aktywność została zaobserwowana na koncie lub dokonano zakupu i załączono pokwitowanie. Aby się przed tym zabezpieczyć, istnieją pewne rzeczy, które musisz zrobić, gdy masz do czynienia z wiadomościami e-mail. Jeśli nie jesteś zaznajomiony z nadawcą, przyjrzyj się im. A jeśli je znasz, sprawdź dokładnie adres e-mail, aby upewnić się, że pasuje do prawdziwego adresu osoby / firmy. E-maile mogą być pełne błędów gramatycznych, które wydają się być dość łatwe do zauważenia. Zanotuj, jak cię adresowano, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze użyje Twojego imienia i nazwiska w powitaniu. Istnieje również możliwość wykorzystania luk w zabezpieczeniach systemów przez ransomware. Oprogramowanie zawiera pewne luki, które mogą być wykorzystane do złośliwego oprogramowania, aby dostać się do urządzenia, ale są one naprawiane przez twórców oprogramowania wkrótce po ich odkryciu. Jednak sądząc po dystrybucji WannaCry, wyraźnie nie każdy jest tak szybki, aby zainstalować te aktualizacje dla swojego oprogramowania. Zaleca się aktualizowanie programów za każdym razem, gdy aktualizacja staje się dostępna. Aktualizacje mogą być również dozwolone do instalacji automatycznie.

Co można zrobić z plikami

Twoje pliki zostaną zaszyfrowane, gdy tylko ransomware dostanie się do urządzenia. Nie będziesz w stanie otworzyć plików, więc nawet jeśli nie zauważysz procesu szyfrowania, będziesz wiedzieć w końcu. Zauważysz, że wszystkie zaszyfrowane pliki mają dziwne rozszerzenia dołączone do nich, a to prawdopodobnie pomogło ci rozpoznać złośliwe oprogramowanie szyfrujące pliki. Można użyć silnego algorytmu szyfrowania, co mogłoby potencjalnie uniemożliwić odszyfrowywanie plików. Jeśli nadal jesteś zdezorientowany tym, co się dzieje, wszystko zostanie wyjaśnione w nocie okupu. Będziesz oferowane narzędzie deszyfrowania w zamian za pieniądze. Kwoty okupu są ogólnie wyraźnie określone w nocie, ale od czasu do czasu przestępcy proszą ofiary o wysłanie ich pocztą e-mail, aby ustalić cenę, więc to, co płacisz, zależy od tego, ile cenisz swoje dane. Tak jak wspomnieliśmy powyżej, nie zachęcamy do poddawania się wymaganiom. Jeśli jesteś pewien, że chcesz zapłacić, powinno to być ostatecznością. Być może po prostu zapomniałeś, że masz kopię zapasową plików. Lub, jeśli szczęście jest po Twojej stronie, wolny deszyfrator może być dostępny. Darmowe oprogramowanie deszyfrujące może być dostępne, jeśli ransomware zainfekowane wiele systemów i złośliwych specjalistów programu były w stanie go odszyfrować. Przyjrzyj się tej opcji i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfratora, jeśli nawet rozważysz spełnienie wymagań. Wykorzystanie żądanych pieniędzy na wiarygodną kopię zapasową może być mądrzejszym pomysłem. Jeśli wykonałeś kopię zapasową przed uderzeniem, po prostu zakończ, Ctpl ransomware a następnie odblokuj Ctpl ransomware pliki. W przyszłości możesz chronić komputer przed złośliwym oprogramowaniem kodowania danych, a jedną z metod, aby to zrobić, jest uświadomienie sobie, że może on dostać się do urządzenia. Co najmniej, przestań otwierać załączniki wiadomości e-mail w lewo i w prawo, zaktualizuj oprogramowanie i trzymaj się legalnych źródeł pobierania.

Jak usunąć Ctpl ransomware wirusa

narzędzie anty-malware będzie konieczne, jeśli chcesz, aby złośliwe oprogramowanie kodujące dane całkowicie zniknęło. Może to być dość trudne do Ctpl ransomware ręcznego naprawienia wirusa, ponieważ błąd może prowadzić do dalszych szkód. Aby zapobiec powodowaniu więcej problemów, użyj programu anty-malware. Ten program jest korzystne, aby mieć na urządzeniu, ponieważ może nie tylko pozbyć się tego zagrożenia, ale także zapobiec jeden z coraz w przyszłości. Więc wybierz narzędzie, zainstaluj go, przeskanuj system i po znalezieniu zaszyfrowania danych złośliwego oprogramowania, zakończ je. Narzędzie nie jest jednak w stanie przywrócić danych. Jeśli ransomware całkowicie zniknął, odzyskaj dane z kopii zapasowej, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for Ctpl ransomwareUse our recommended removal tool to scan for Ctpl ransomware. Trial version of provides detection of computer threats like Ctpl ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Ctpl ransomware w trybie awaryjnym z obsługą sieci.

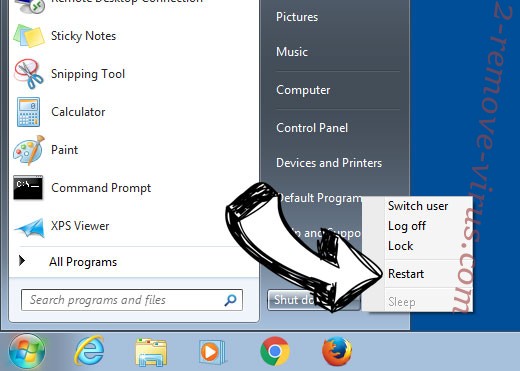

Usunąć Ctpl ransomware z Windows 7/Windows Vista/Windows XP

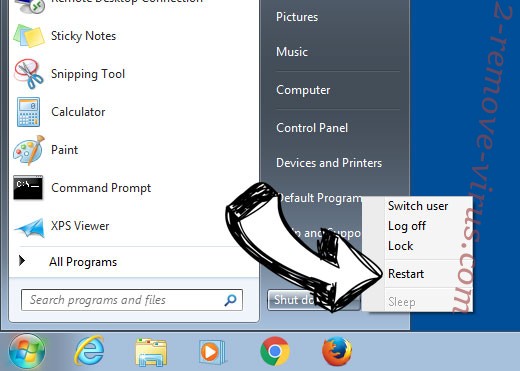

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

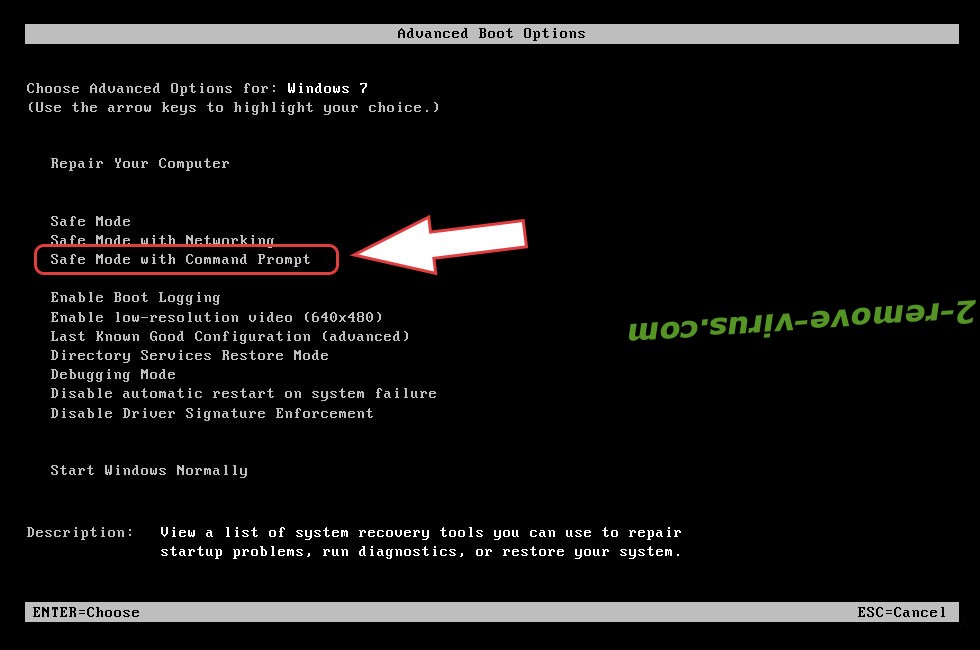

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Ctpl ransomware

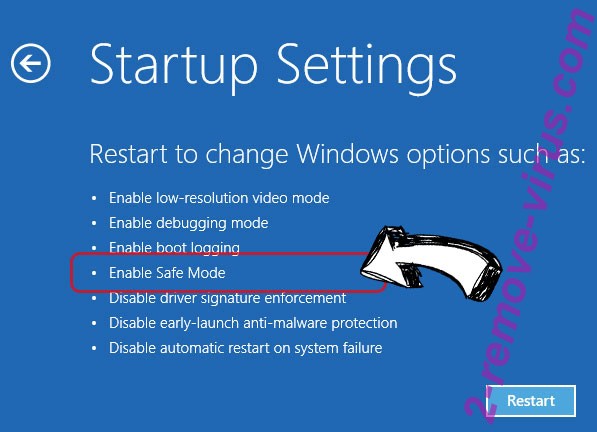

Usunąć Ctpl ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Ctpl ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

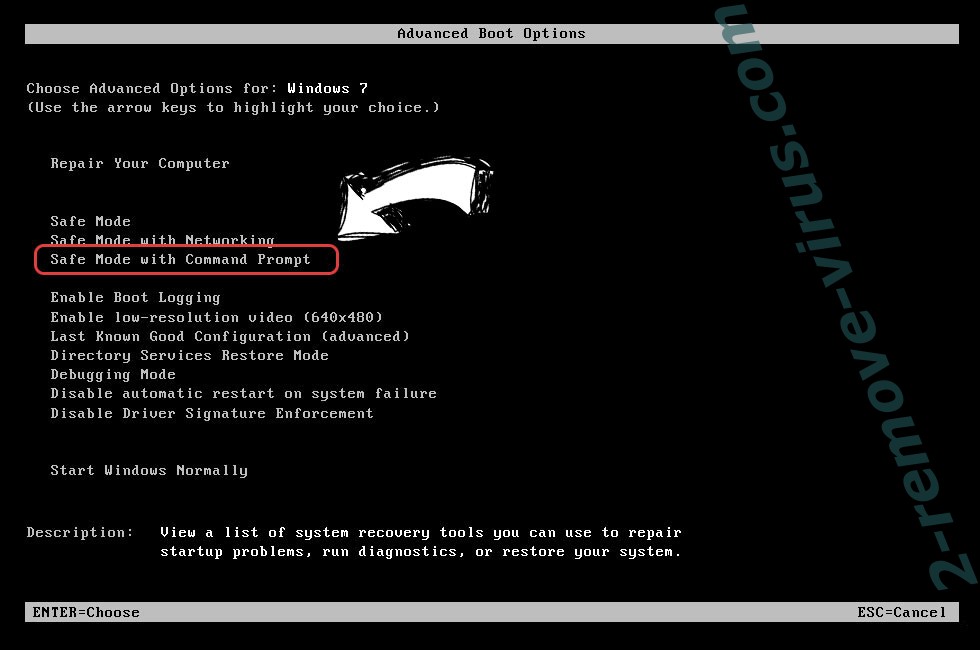

Usunąć Ctpl ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

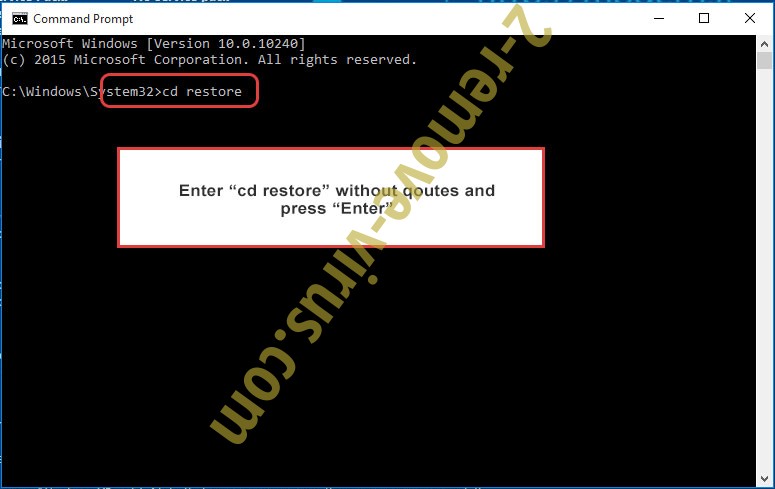

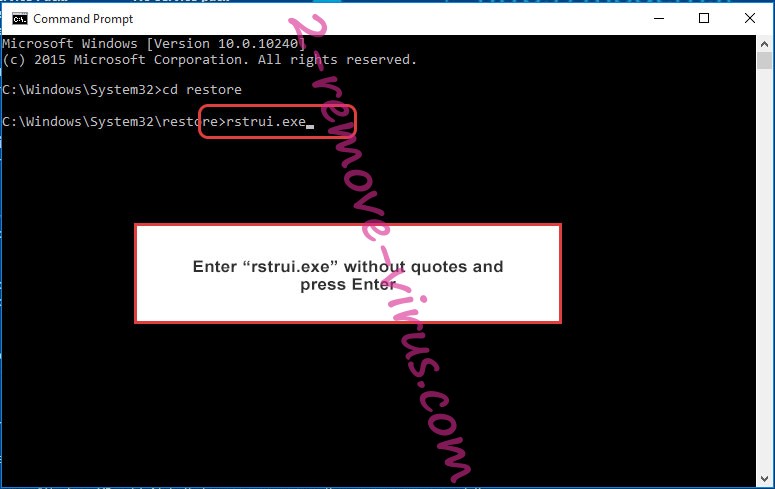

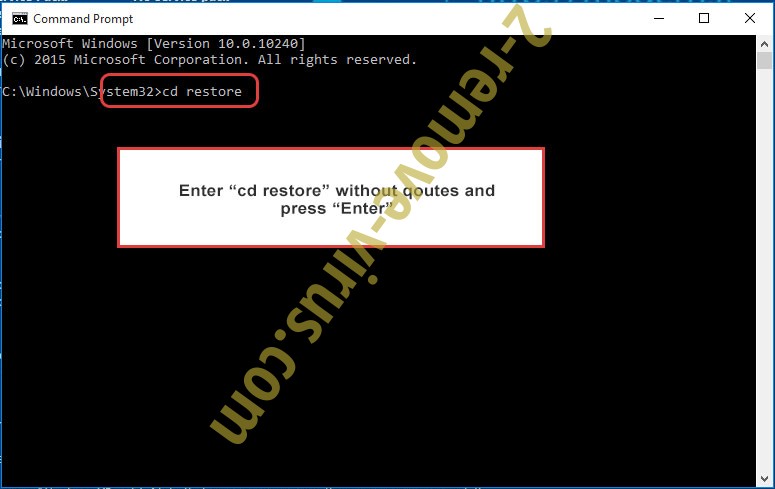

- Wpisz cd restore i naciśnij Enter.

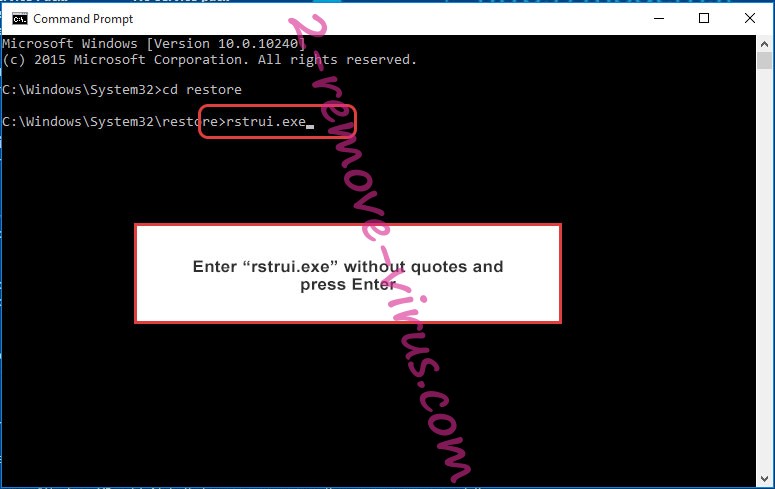

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

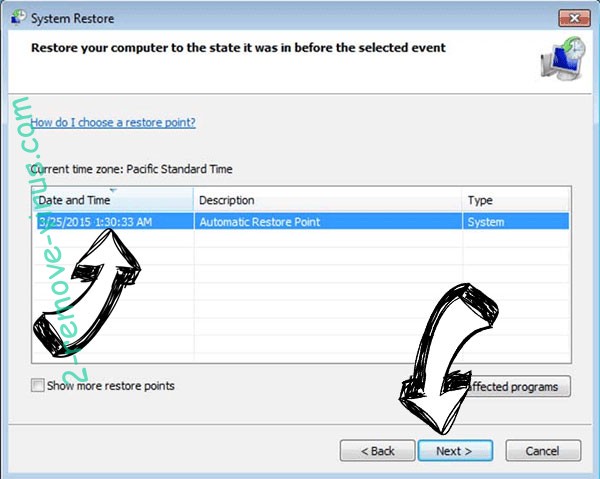

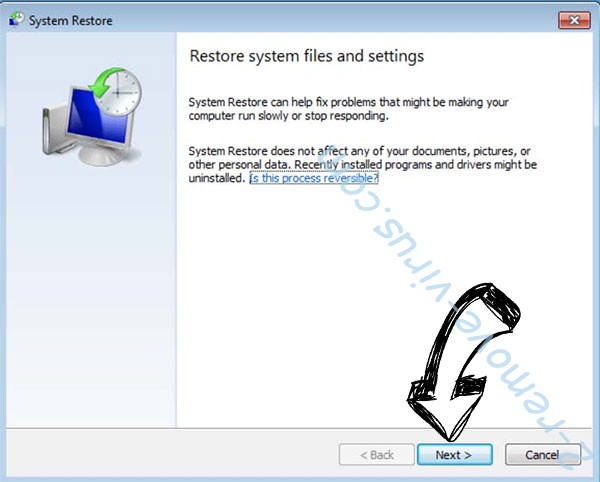

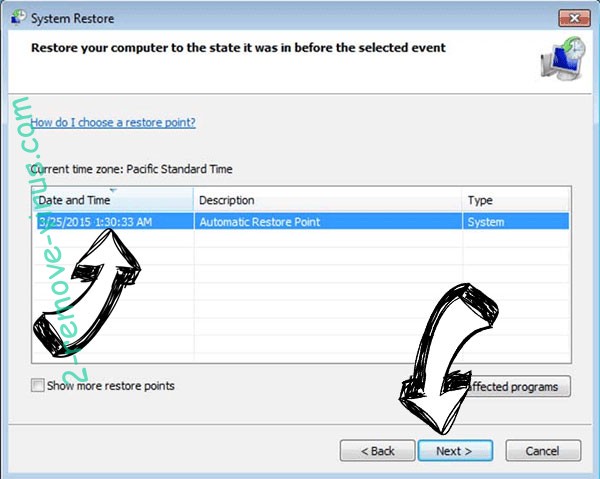

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

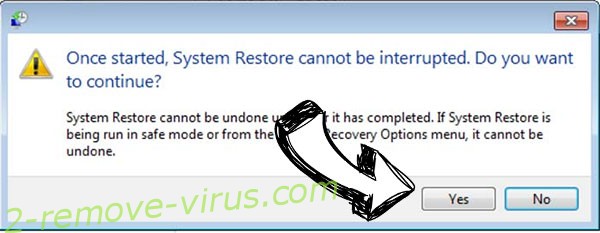

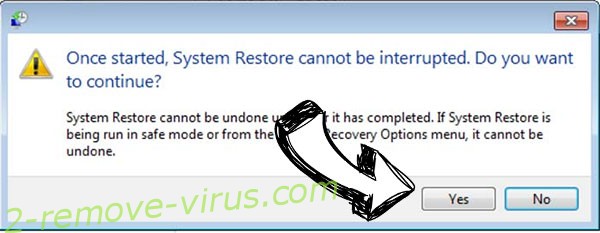

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Ctpl ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

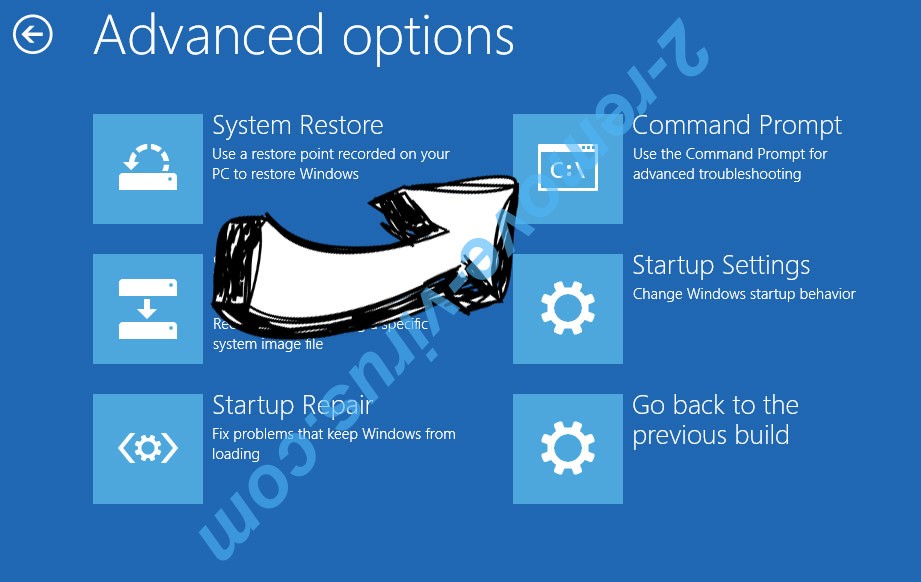

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.