Co to jest CURATOR ransomware

Ransomware znany jako CURATOR ransomware jest klasyfikowany jako poważna infekcja, ze względu na możliwe szkody, które może spowodować. Jeśli ransomware był czymś, czego nigdy nie wpadłeś do tej pory, możesz być w szoku. Złośliwe oprogramowanie do kodowania plików szyfruje dane za pomocą silnych algorytmów szyfrowania, a po zakończeniu procesu pliki zostaną zablokowane i nie będziesz mieć do nich dostępu. Ransomware jest tak szkodliwe, ponieważ odszyfrowywanie plików nie jest koniecznie możliwe we wszystkich przypadkach. Masz możliwość płacenia okupu za deszyfrator, ale nie jest to dokładnie opcja, którą zalecamy. Zanim cokolwiek innego, płacenie nie zapewni, że pliki są odszyfrowywane.

Co powstrzymuje przestępców przed zabraniem pieniędzy, nie dając ci deszyfratora. Co więcej, płacąc, finansujesz przyszłe projekty cyberoszustów. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która robi miliardy szkód. A im więcej osób spełnia wymagania, tym bardziej staje się dochodowy biznes ransomware, który przyciąga coraz więcej ludzi do branży. Inwestowanie pieniędzy, których potrzebujesz, aby zapłacić w jakiś rodzaj kopii zapasowej może być mądrzejszą opcją, ponieważ nie musisz się martwić o utratę pliku ponownie. I można po prostu przystąpić do usuwania CURATOR ransomware wirusa bez problemów. Metody rozprzestrzeniania oprogramowania ransomware mogą nie być ci znane, a my wyjaśnimy najczęstsze sposoby w poniższych akapitach.

CURATOR ransomware sposoby dystrybucji

Często szyfrowanie plików rozprzestrzenia się za pośrednictwem spamu, zestawów wykorzystujących luki i złośliwych plików do pobrania. Ponieważ wielu użytkowników nie są ostrożni, w jaki sposób korzystać z poczty e-mail lub skąd pobierają, kodowanie danych dystrybutorów złośliwego oprogramowania nie trzeba wymyślić sposoby, które są bardziej skomplikowane. Bardziej wyszukane sposoby mogą być również stosowane, chociaż nie są one tak popularne. Oszuści dodają złośliwy plik do wiadomości e-mail, piszą wiarygodny tekst i podszywają się pod zaufaną firmę/organizację. Zazwyczaj natkniesz się na tematy dotyczące pieniędzy w tych wiadomościach e-mail, ponieważ te typy wrażliwych tematów są tym, na co użytkownicy są bardziej skłonni. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać wiadomość e-mail do osoby o podejrzanej aktywności na koncie lub zakupie, właściciel konta byłby znacznie bardziej podatny na otwarcie załącznika. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania plików dołączonych do wiadomości e-mail, jeśli chcesz zachować swoje urządzenie chronione. Przede wszystkim, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem załącznika. Nadal będziesz musiał zbadać adres e-mail, nawet jeśli znasz nadawcę. E-maile mogą być pełne błędów gramatycznych, które wydają się być dość zauważalne. Innym dość oczywistym znakiem jest twoje imię i nazwisko nie używane w powitaniu, jeśli legalna firma / nadawca miałaby wysłać do Ciebie wiadomość e-mail, na pewno pozna Twoje imię i użyje go zamiast ogólnego powitania, takiego jak Klient lub Członek. Nieaktualne luki w zabezpieczeniach programu mogą być również używane do infekcji. Program ma słabe punkty, które mogą być wykorzystywane przez złośliwe oprogramowanie kodujące dane, ale są one regularnie naprawiane przez dostawców. Jednak z tego czy innego powodu nie każdy instaluje te poprawki. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby dostać się jest dlaczego jest to bardzo ważne, że programy są często aktualizowane. Aktualizacje mogą być również dozwolone do instalacji automatycznie.

Co można zrobić z plikami

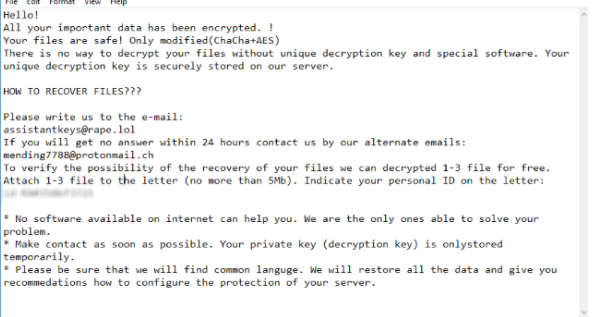

Gdy system zostanie zanieczyszczony, będzie kierować niektóre typy plików i szyfrować je po ich zidentyfikowaniu. Nawet jeśli infekcja nie była początkowo widoczna, stanie się dość oczywiste, że coś jest nie tak, gdy nie możesz otworzyć plików. Dowiesz się, które pliki zostały naruszone, ponieważ zostanie do nich dodane nietypowe rozszerzenie. Niestety, przywrócenie plików może być niemożliwe, jeśli użyto silnego algorytmu szyfrowania. Zauważysz notatkę o okupie umieszczonej w folderach z plikami lub pojawi się ona na pulpicie i powinna wyjaśnić, w jaki sposób należy przystąpić do odzyskiwania danych. Będziesz musiał zapłacić pewną kwotę pieniędzy w zamian za deszyfrator plików. Sumy okupu są zazwyczaj wyraźnie wyświetlane w nocie, ale czasami oszuści żądają od ofiar wysłania im e-maila, aby ustalić cenę, może ona wahać się od kilkudziesięciu dolarów do kilkuset. Płacenie okupu nie jest tym, co sugerujemy z powodów, które już omówiliśmy powyżej. Jeśli masz ustawione na płacenie, powinno to być ostatecznością. Spróbuj przypomnieć sobie, czy kiedykolwiek wykonałeś kopię zapasową, być może niektóre dane są gdzieś przechowywane. Możliwe jest również, że darmowe narzędzie deszyfrujące zostało wydane. Badacze złośliwego oprogramowania mogą być w stanie odszyfrować ransomware, w ten sposób mogą opracować bezpłatne narzędzie. Rozważ tę opcję i tylko wtedy, gdy masz pewność, że darmowe narzędzie deszyfrujące jest niedostępne, jeśli nawet myślisz o płaceniu. Byłoby mądrzej kupić kopię zapasową z niektórych tych pieniędzy. Jeśli najcenniejsze pliki są przechowywane gdzieś, po prostu wyeliminować CURATOR ransomware wirusa, a następnie przejść do odzyskiwania plików. W przyszłości unikaj szyfrowania danych złośliwego oprogramowania w miarę możliwości, zapoznając się z jego dystrybucją. Przynajmniej nie otwieraj załączników wiadomości e-mail losowo, aktualizuj oprogramowanie i trzymaj się legalnych źródeł pobierania.

CURATOR ransomware Usuwania

Jeśli chcesz całkowicie zakończyć ransomware, narzędzie do usuwania złośliwego oprogramowania będzie konieczne, aby mieć. Ręczne naprawianie CURATOR ransomware nie jest łatwym procesem i może prowadzić do dodatkowego uszkodzenia urządzenia. Przejście z opcją automatyczną byłoby mądrzejszym wyborem. Tego rodzaju programy są tworzone z zamiarem wykrywania lub nawet zatrzymywania tego rodzaju zagrożeń. Więc zbadać, co pasuje do tego, czego potrzebujesz, zainstalować go, wykonać skanowanie systemu i autoryzować program, aby pozbyć się złośliwego oprogramowania kodowania plików. Jednak narzędzie chroniące przed złośliwym oprogramowaniem nie jest w stanie odzyskać danych. Po zakończeniu kodowania danych złośliwy program może bezpiecznie korzystać z komputera ponownie, podczas regularnego tworzenia kopii zapasowych danych.

Offers

Pobierz narzędzie do usuwaniato scan for CURATOR ransomwareUse our recommended removal tool to scan for CURATOR ransomware. Trial version of provides detection of computer threats like CURATOR ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć CURATOR ransomware w trybie awaryjnym z obsługą sieci.

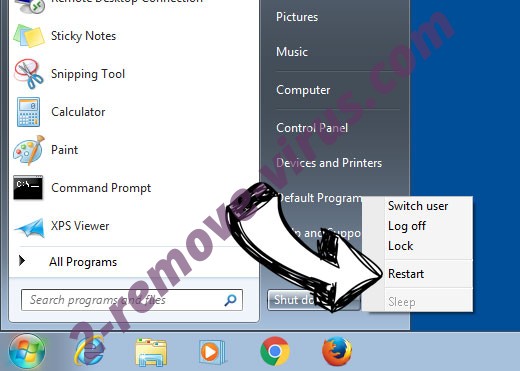

Usunąć CURATOR ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

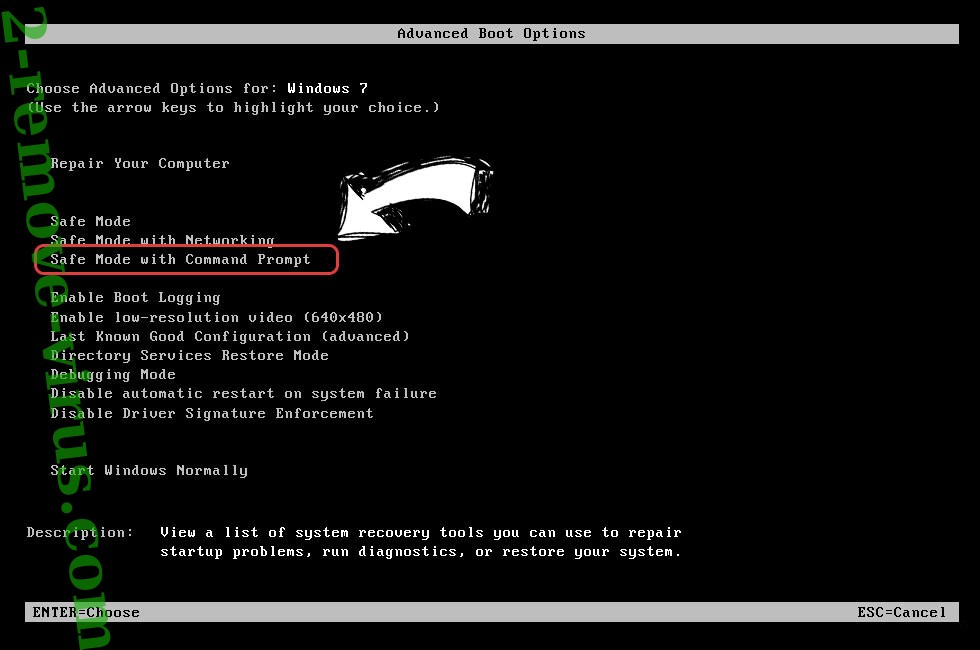

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć CURATOR ransomware

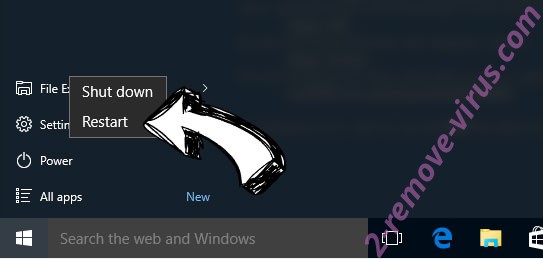

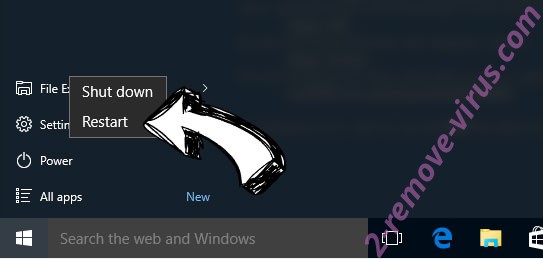

Usunąć CURATOR ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

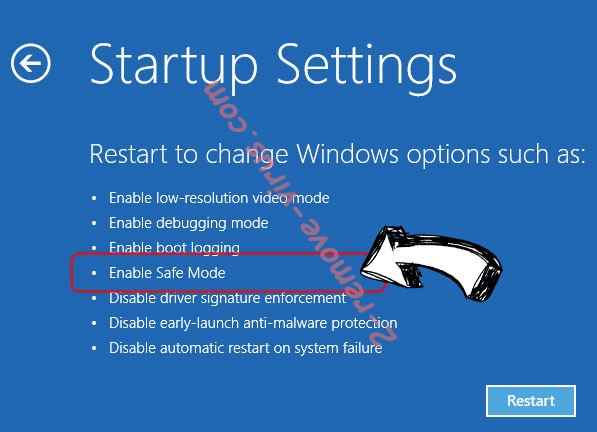

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć CURATOR ransomware

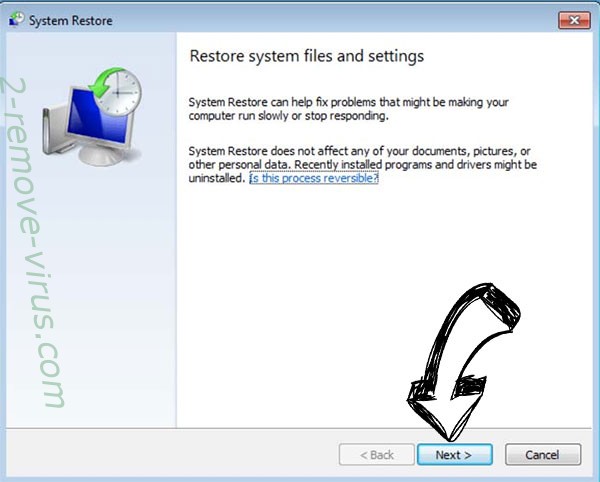

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć CURATOR ransomware z Windows 7/Windows Vista/Windows XP

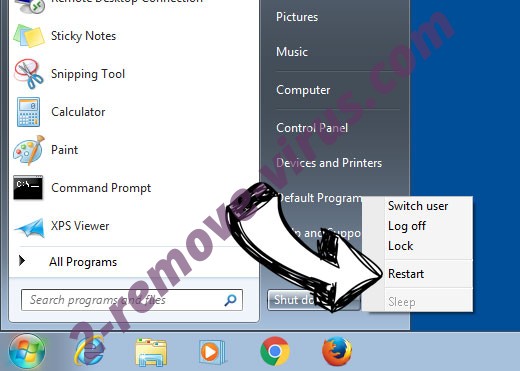

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

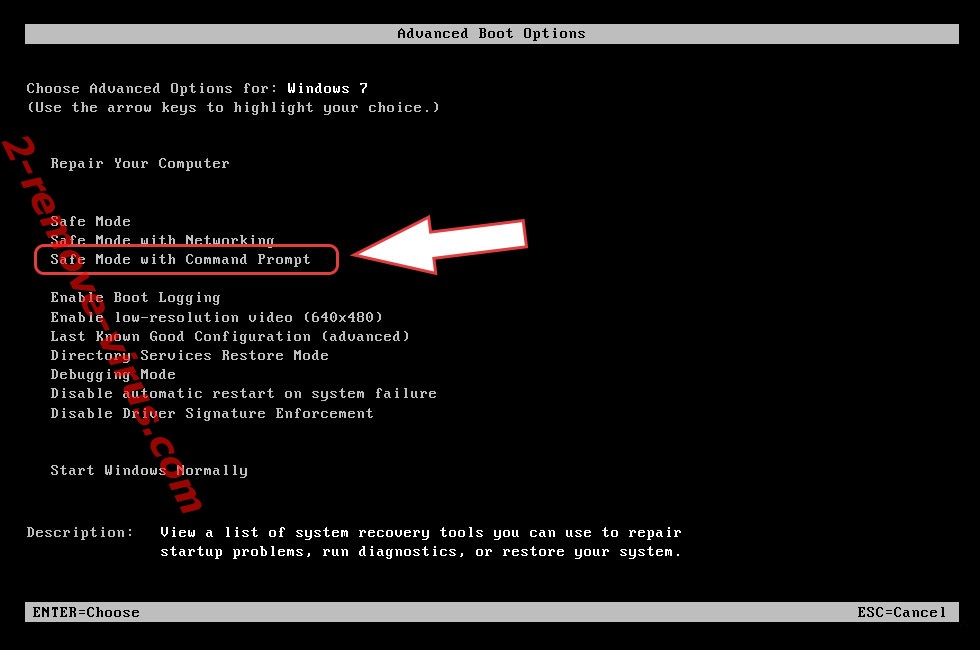

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

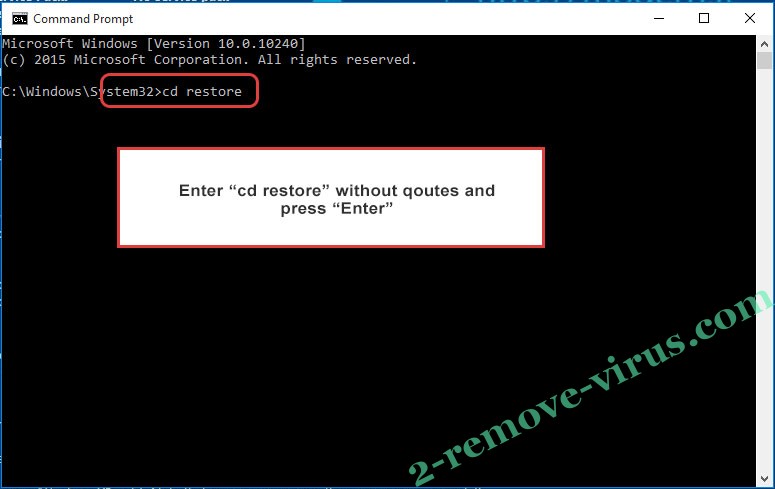

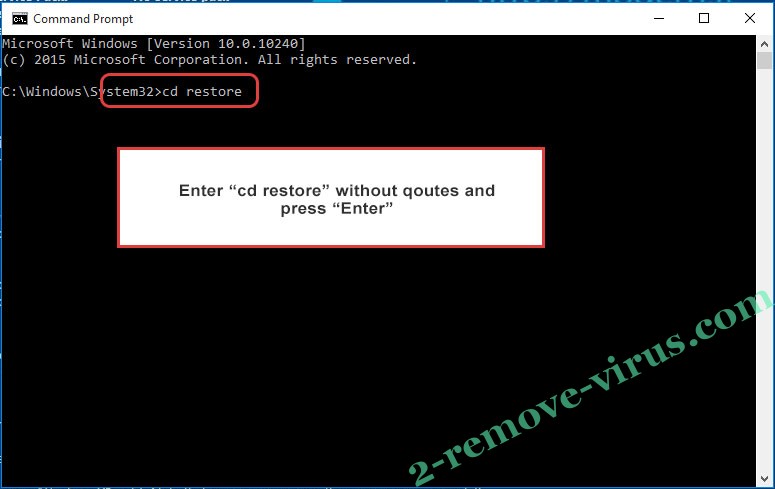

- Wpisz cd restore i naciśnij Enter.

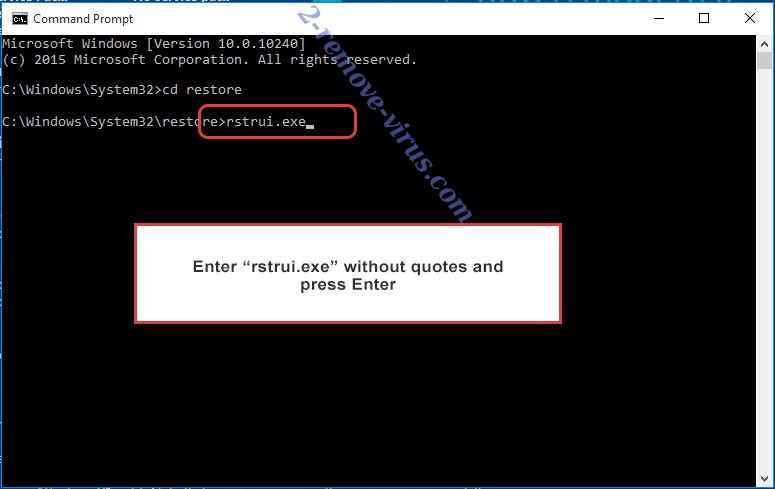

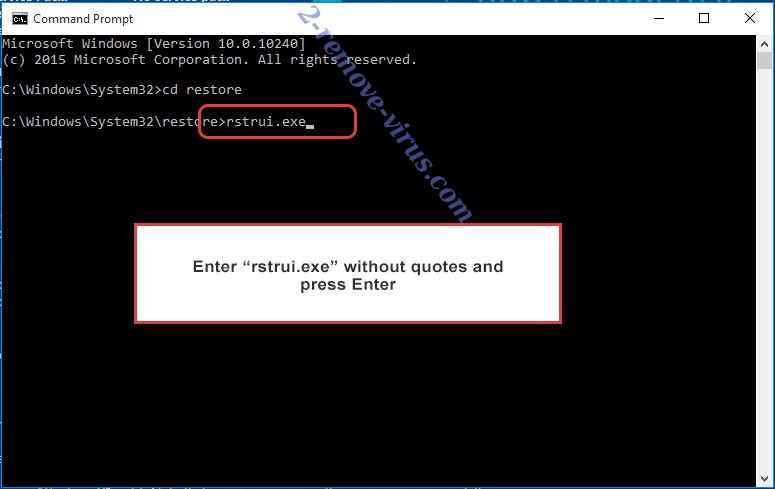

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

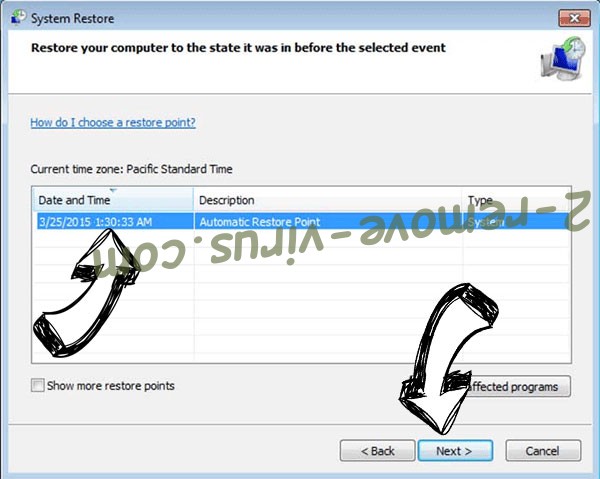

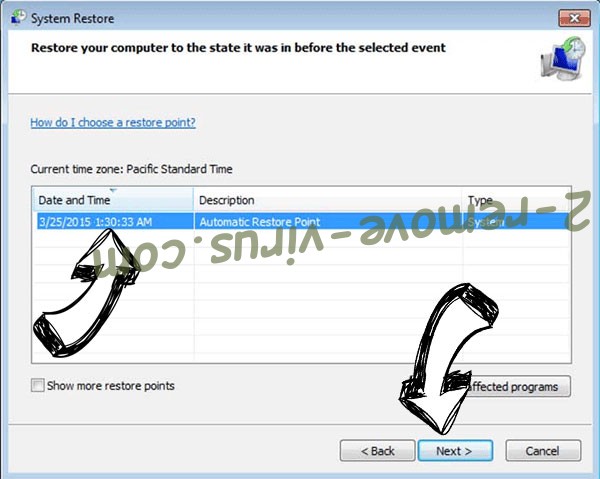

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

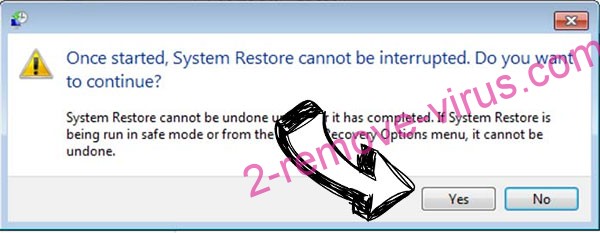

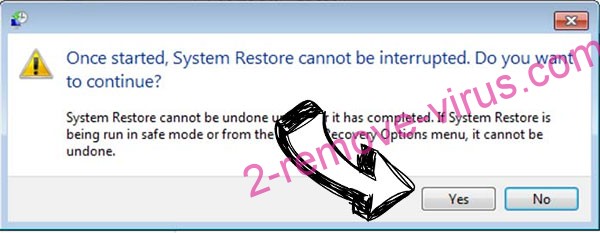

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć CURATOR ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

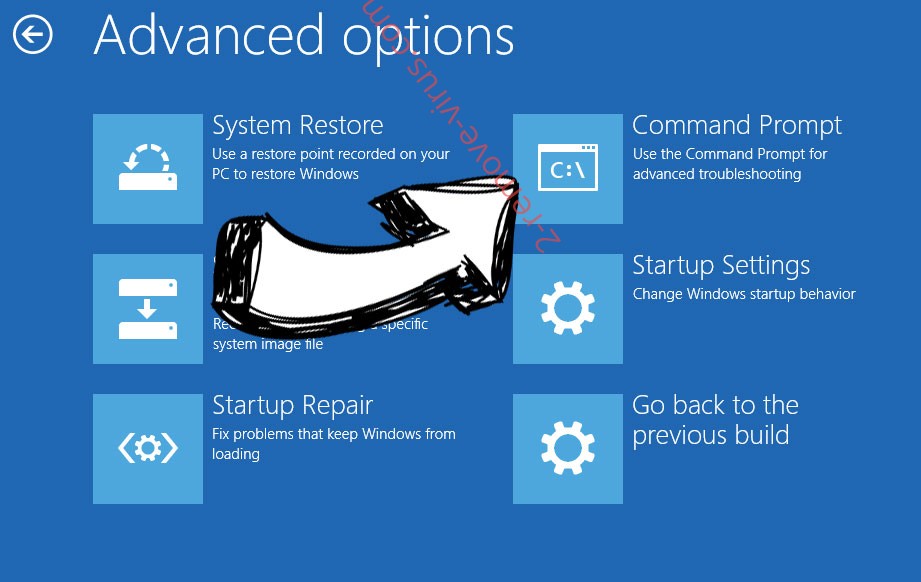

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.