Co to jest ransomware

[decrypt4data@protonmail.com].devil ransomware ransomware został sklasyfikowany jako niebezpieczny malware jak, jeśli twój system jest zanieczyszczona z tym problemy, możesz zmierzyć się z poważnymi problemami. Jeśli ransomware było to, że nigdy nie zetknął się do tej pory, możesz być w szoku. Nie można otworzyć plików, jeśli kodowanie pliku złośliwe oprogramowanie jest zablokowana, dla której zastosowano wydajne algorytmy szyfrowania. Plik kodowania malware programy są tak niebezpieczne, bo do odszyfrowania plików, niekoniecznie we wszystkich przypadkach.

Masz możliwość zakupu расшифровщик od oszustów, ale z powodów, które będziemy mówić poniżej, to nie jest najlepszy pomysł. Po pierwsze, płaci nie gwarantuje, że pliki zostaną odszyfrowane. Dlaczego ludzie, którym zaszyfrowane dane, przede wszystkim, pomóc odzyskać je, gdy nie ma nic, aby zapobiec ich po prostu wziąć swoje pieniądze. Ponadto, płacąc, trzeba będzie wspierać ich przyszłej działalności, co z pewnością zwróci szkodnika. Naprawdę chcesz wspierać branżę, która kosztuje miliardy dolarów na działalności na szkodę. Kiedy ofiary płacą, plik, złośliwe oprogramowanie kodowania stopniowo staje się bardziej opłacalne, dlatego przyciąga coraz więcej oszustów, którzy chcą zarobić łatwe pieniądze. Można by ponownie dostać się do takich sytuacji w przyszłości, dlatego warto inwestować kwotę w kopii zapasowej będzie mądry wybór, ponieważ nie musisz się martwić o bezpieczeństwo swoich plików. Można po prostu usunąć [decrypt4data@protonmail.com].devil ransomware bez obaw. Można znaleźć informacje na temat najczęstszych sposobach dystrybucji w poniżej opcję, jeśli nie jesteś pewien, jak ransomware udało się zainfekować twój komputer.

Ransomware metody dystrybucji

Zakażenia Ransomware może zdarzyć się dość łatwo, z reguły, z wykorzystaniem takich metod, jak dołączyć malware witryny plików do wiadomości e-mail, korzystając z załatane oprogramowania i hostingu zainfekowane pliki na wątpliwych platform pobierz. Tak jak istnieje wiele użytkowników, którzy nie dbają o to, jak wykorzystują swój adres e-mail lub skąd je pobrać, ransomware rozrzutnik nie trzeba stosować bardziej wyrafinowane sposoby. Istnieje pewne prawdopodobieństwo, że był bardziej złożone metody, wykorzystywane do zakażenia, ponieważ niektóre ransomware używają ich. Oszuści po prostu muszą wymagać od legalnej firmy, napisz do wiarygodne e-mail, dodać zainfekowanych stron-plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Te listy często mówił o pieniądzach, bo w związku z delikatnością tematy, użytkownicy są bardziej skłonni do otwarcia ich. Jeśli hakerzy wykorzystują nazwę firmy, jak Amazon, ludzie niżej ich ochronę i może otworzyć załącznik, nie wahaj się, jeśli przestępcy po prostu powiedzieć podejrzanej aktywności na koncie lub dokonano zakupu i paragon w załączeniu. Z tego powodu, należy być ostrożnym o otwarciu wiadomości, i zwracać uwagę na oznaki tego, że mogą być szkodliwe. Po pierwsze, jeśli nie jesteś zaznajomiony z nadawcą, zajrzeć do nich, zanim otworzyć załącznik. I jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że jest on zgodny z prawidłowym adresem osoby/firmy. Ponadto, za błędy w gramatyce, które zazwyczaj mają tendencję do być dość jasne. Jeszcze jeden znaczący klucz może być twoje imię nigdzie nie jest używany, jeśli, powiedzmy, że używasz Amazon, i musieli wysłać e-mail, by nie stosować uniwersalne pozdrowienia Szanowny kliencie/członek/Użytkownik, i zamiast korzystać z domeny, którą im przekazał. Plik szyfrowania złośliwe oprogramowanie może również zrobić za pomocą przestarzałych programów komputerowych. Oprogramowanie pochodzi z luk w zabezpieczeniach, które mogą być używane, aby zainfekować urządzenie, ale są one często odnotowują dostawcami. Jednak nie wszystko jest szybkie aby zainstalować te poprawki, jak widać z ataku WannaCry szkodnika. Bo wiele złośliwego oprogramowania wykorzystują luki w zabezpieczeniach ważne, że możesz regularnie aktualizować swoje programy. Łaty można automatycznie ustawić, jeśli znajdziesz te powiadomienia są irytujące.

Co ona robi

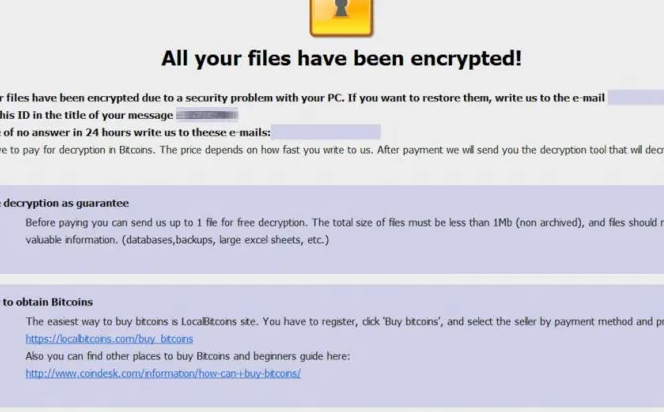

Gdy plik szyfrowanie złośliwe oprogramowanie infekuje system, wkrótce znajdziesz zakodowanych danych. Nawet jeśli sytuacja się nie było jasne od samego początku, staje się dość oczywiste, że coś jest nie tak, gdy pliki nie otwierają się jak należy. Można również zauważyć dziwne rozszerzenie, dołączonym do wszystkich plików, co pomaga ludziom etykiecie którego ransomware specjalnie zainfekował komputer. Niestety, pliki mogą być stale są kodowane, jeśli używany jest silny algorytm szyfrowania. Jeśli jeszcze nie wiesz o tym, co się dzieje, wszystko zostanie wyjaśnione w powiadomieniu o zakupie. Proponowany program deszyfrowania nie za darmo, oczywiście. Kwota wykupu powinna być podana w nocie, ale czasami oszuści, ofiary wymagają wysłać je wyceniać, może on różnić się od kilkudziesięciu złotych do kilkuset. Płacąc za decryptor nie jest to, co oferujemy, z powodów, które już omówione powyżej. Spójrz na to w inny prawdopodobny wariant, zanim nawet rozważa zakup to, co oni oferują. Może po prostu zapomniałeś, że masz kopię zapasową swoich plików. W niektórych przypadkach użytkownicy mogą nawet znaleźć wolne расшифровщиков. Specjaliści ds. bezpieczeństwa w niektórych przypadkach jest w stanie stworzyć расшифровщиков za darmo, jeśli będą w stanie odszyfrować szkodnika. Zanim zdecydujesz się zapłacić, szukać расшифровщик. Byłoby rozsądniej pomysł nabywać tworzenie kopii zapasowych z Niektórych z tych pieniędzy. Jeśli kopia zapasowa została utworzona do zakażenia zrobione, można odzyskać pliki po usunięciu wirusa [decrypt4data@protonmail.com].devil ransomware. Jeśli jesteś już zaznajomiony z ransomware, powinieneś być w stanie ochronić swój system z tych zakażeń. Trzymać się bezpiecznych źródeł pobierz, należy zwrócić uwagę na to, że typ załączników e-mail, można otworzyć i zachować swoje programy up-to-date.

Metod usuwania [decrypt4data@protonmail.com].devil ransomware

Jeśli chcesz całkowicie pozbyć się szkodnika, użyj szkodnika. To może być bardzo trudne do usunięcia wirusa ręcznie [decrypt4data@protonmail.com].devil ransomware, bo błąd może spowodować dalsze szkody. Jeśli nie chcesz, aby spowodować jeszcze więcej szkód, należy użyć narzędzie do usuwania złośliwego oprogramowania. To może również pomóc uniknąć podobnych zagrożeń w przyszłości, ponadto, aby pomóc w usunięciu tego. Wybrać anty-malware, które mogłyby lepiej poradzić sobie z twoją sytuacją, i wykonać pełne skanowanie komputera, Jak tylko go zainstalować. Jednak środki nie będą w stanie odzyskać pliki, dlatego nie zdziw się, że pliki pozostają zaszyfrowane. Jeśli ransomware całkowicie zniknęły, przywrócić pliki z kopii zapasowej, a jeśli go nie masz, zacząć go używać.

Offers

Pobierz narzędzie do usuwaniato scan for [decrypt4data@protonmail.com].devil ransomwareUse our recommended removal tool to scan for [decrypt4data@protonmail.com].devil ransomware. Trial version of provides detection of computer threats like [decrypt4data@protonmail.com].devil ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć [decrypt4data@protonmail.com].devil ransomware w trybie awaryjnym z obsługą sieci.

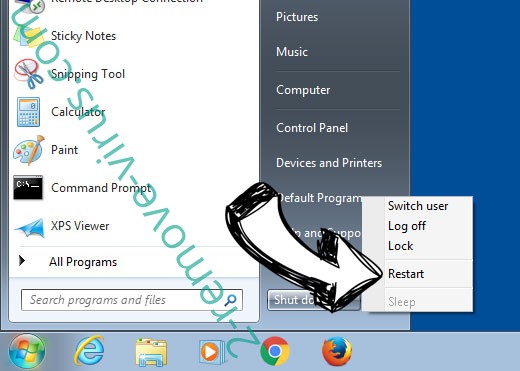

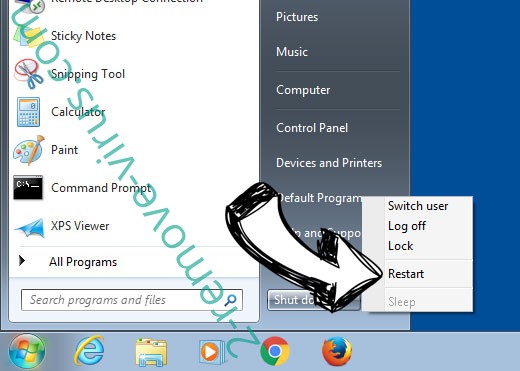

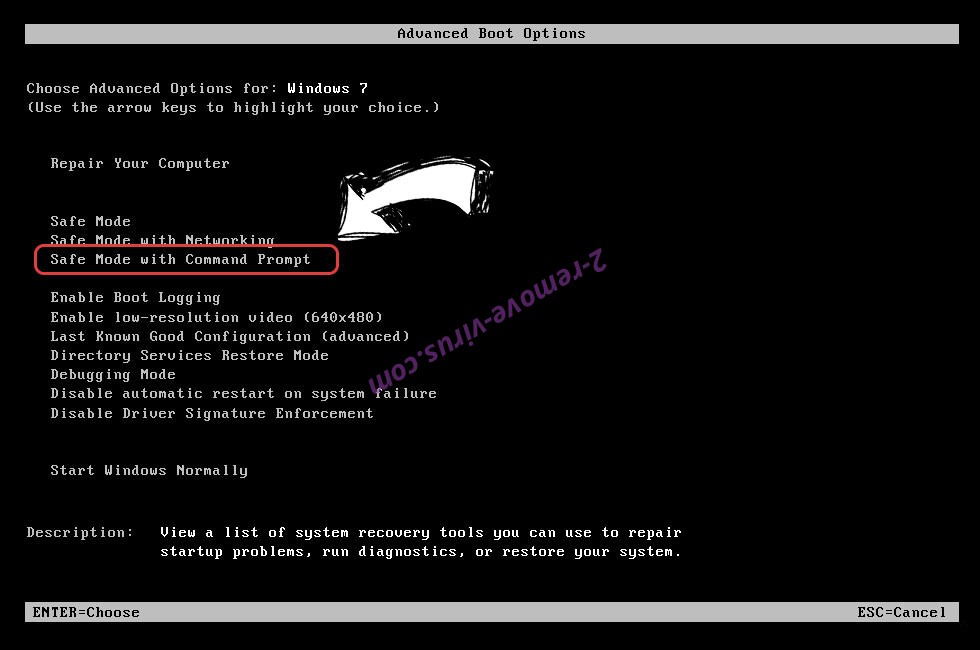

Usunąć [decrypt4data@protonmail.com].devil ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [decrypt4data@protonmail.com].devil ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [decrypt4data@protonmail.com].devil ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-6-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [decrypt4data@protonmail.com].devil ransomware

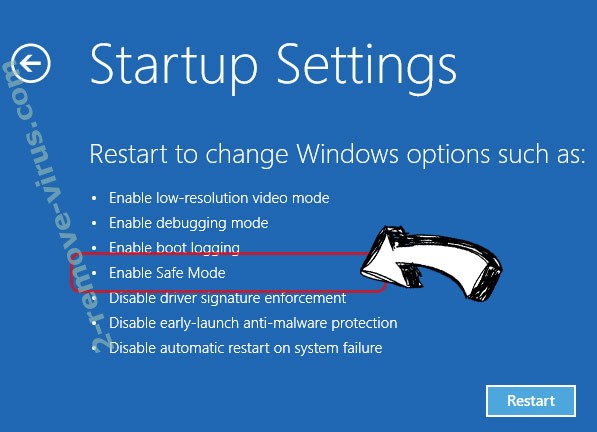

Usunąć [decrypt4data@protonmail.com].devil ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [decrypt4data@protonmail.com].devil ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć [decrypt4data@protonmail.com].devil ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [decrypt4data@protonmail.com].devil ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [decrypt4data@protonmail.com].devil ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-6-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [decrypt4data@protonmail.com].devil ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [decrypt4data@protonmail.com].devil ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-6-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[decrypt4data@protonmail.com].devil ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[decrypt4data@protonmail.com].devil ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-6-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[decrypt4data@protonmail.com].devil ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[decrypt4data@protonmail.com].devil ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-6-removal-restore-message.jpg)

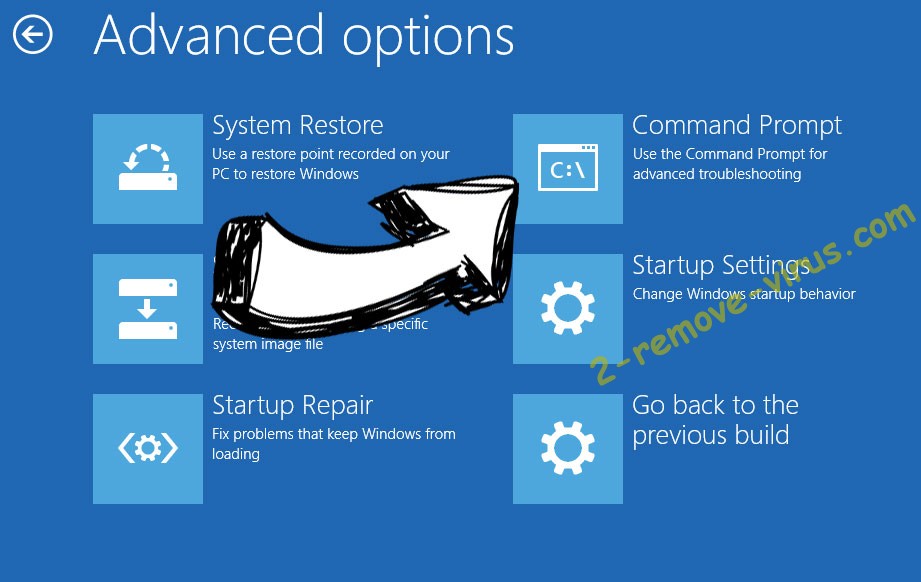

Usunąć [decrypt4data@protonmail.com].devil ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [decrypt4data@protonmail.com].devil ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [decrypt4data@protonmail.com].devil ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-6-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [decrypt4data@protonmail.com].devil ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [decrypt4data@protonmail.com].devil ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-6-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [decrypt4data@protonmail.com].devil ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [decrypt4data@protonmail.com].devil ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-6-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[decrypt4data@protonmail.com].devil ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[decrypt4data@protonmail.com].devil ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-6-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[decrypt4data@protonmail.com].devil ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[decrypt4data@protonmail.com].devil ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-6-removal-restore-message.jpg)