Co można powiedzieć o tej infekcji

.Deman file ransomware jest złośliwym oprogramowaniem szyfrującym pliki, znanym w skrócie jako ransomware. Jeśli do tej pory nigdy nie słyszałeś o tego typu szkodliwym programie, czeka Cię niespodzianka. Nie będzie można otworzyć danych, jeśli zostały zakodowane przez złośliwe oprogramowanie szyfrujące dane, które wykorzystuje silne algorytmy szyfrowania dla tego procesu.

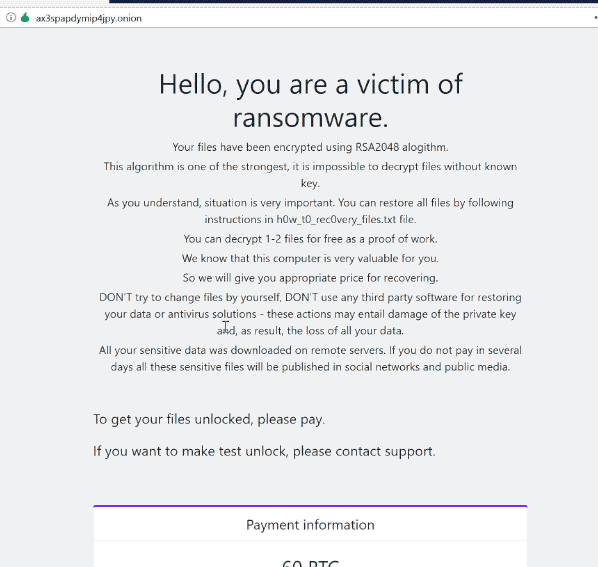

Powodem, dla którego to złośliwe oprogramowanie uważa się za poważne zagrożenie, jest to, że nie zawsze jest możliwe przywrócenie plików. Istnieje również możliwość zakupu deszyfrowania od przestępców, ale z powodów, które wymienimy poniżej, to nie jest najlepszy pomysł. Istnieje wiele przypadków, w których płacenie okupu nie prowadzi do przywrócenia plików. Dlaczego ludzie, którzy zaszyfrowali twoje dane, pomogą Ci je odzyskać, skoro mogą po prostu wziąć pieniądze. Co więcej, płacąc, sfinansowałeś przyszłe projekty przestępców. Ransomware już kosztuje miliony dolarów dla firm, czy naprawdę chcesz to wspierać. Im więcej osób płaci, tym bardziej opłacalne staje się, przyciągając w ten sposób więcej ludzi, którzy są zwabieni łatwymi pieniędzmi. Możesz skończyć w tego typu sytuacji ponownie, więc inwestowanie żądanych pieniędzy w tworzenie kopii zapasowych byłoby lepszym wyborem, ponieważ nie musisz się martwić o utratę danych. Następnie można przywrócić dane z kopii zapasowej po odinstalowaniu .Deman file ransomware lub podobnych infekcjach. Możesz również nie być zaznajomiony z tym, jak rozprzestrzenia się plik szyfrujący złośliwe oprogramowanie, a my wyjaśnimy najczęstsze sposoby w poniższych akapitach.

Jak rozprowadza się ransomware

Często można uruchomić w pliku szyfrowania złośliwego oprogramowania dodawane go do wiadomości e-mail jako załącznik lub na wątpliwych stronach internetowych pobierania. Sporo ransomware polegać na zaniedbania użytkownika podczas otwierania załączników e-mail i nie trzeba używać bardziej wyrafinowanych sposobów. Istnieje pewne prawdopodobieństwo, że bardziej rozbudowana metoda została wykorzystana do infekcji, ponieważ niektóre ransomware z nich korzystają. Hakerzy piszą dość przekonujący adres e-mail, używając nazwy znanej firmy lub organizacji, dodają plik ogarnięty złośliwym oprogramowaniem do wiadomości e-mail i wysyłają go. Tematy dotyczące pieniędzy często można napaść, ponieważ użytkownicy są bardziej skłonni do otwierania tego rodzaju wiadomości e-mail. Często cyberzłodziei udają, że są z Amazon, z e-mailem ostrzegającym, że na Twoim koncie była dziwna aktywność lub dokonano jakiegoś zakupu. Musisz zwrócić uwagę na pewne znaki podczas zajmowania się wiadomościami e-mail, jeśli chcesz chronić swój system. Bardzo ważne jest, aby upewnić się, że nadawcy można zaufać przed otwarciem załącznika, który ci wysłał. A jeśli znasz je, dokładnie sprawdź adres e-mail, aby upewnić się, że pasuje do rzeczywistego adresu osoby / firmy. Te złośliwe wiadomości e-mail często mają błędy gramatyczne, które mogą być dość łatwe do zauważenia. Użyte powitanie może być również wskazówką, legalna wiadomość e-mail firmy na tyle ważna, aby otworzyć, zawierałaby Twoje imię i nazwisko w powitaniu, zamiast uniwersalnego Klienta lub Członka. Nieaktualne luki w zabezpieczeniach programu mogą być również używane przez złośliwe oprogramowanie kodujące pliki, aby dostać się do systemu. Oprogramowanie jest wyposażone w pewne słabe punkty, które mogą być wykorzystane do złośliwego oprogramowania, aby dostać się do systemu, ale są one naprawiane przez twórców oprogramowania wkrótce po ich znalezieniu. Niemniej jednak, nie wszyscy ludzie są szybkie, aby zainstalować te aktualizacje, jak pokazano w ataku ransomware WannaCry. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby dostać się do jest dlaczego ważne jest, aby często aktualizować oprogramowanie. Regularne nękanie aktualizacjami może być kłopotliwe, więc można je skonfigurować do automatycznej instalacji.

Co to robi

Plik szyfrujący złośliwe oprogramowanie rozpocznie poszukiwania niektórych typów plików po jego zainstalowaniu, a po ich zidentyfikowaniu zostaną zakodowane. Początkowo może to być mylące, co się dzieje, ale gdy pliki nie mogą być otwierane jak zwykle, będziesz przynajmniej wiedzieć, że coś jest nie tak. Zobaczysz, że wszystkie pliki, których dotyczy problem, mają dołączone nietypowe rozszerzenia, co pomaga ludziom dowiedzieć się, jaki to rodzaj oprogramowania ransomware. W wielu przypadkach dekodowanie plików może nie być możliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być dość trudne, jeśli nie niemożliwe do odszyfrowania. Zauważysz notatkę okupu umieszczoną w folderach z plikami lub pojawi się na pulpicie, a także wyjaśnisz, że pliki zostały zaszyfrowane i jak można je odszyfrować. Co oszuści poleci zrobić, to użyć ich płatnego deszyfrowania, i ostrzegają, że może uszkodzić pliki, jeśli inna metoda została użyta. Jeśli cena narzędzia do odszyfrowywania nie jest określona, musisz skontaktować się z cyberoszustami za pośrednictwem poczty elektronicznej. Zakup programu odszyfrowywania nie jest zalecaną opcją, z powodów, które już omówiliśmy. Zanim jeszcze rozważysz płatność, najpierw wypróbuj inne alternatywy. Może po prostu nie pamiętasz tworzenia kopii zapasowych. A może dostępny jest darmowy deszyfrator. Istnieje kilka specjalistów od złośliwego oprogramowania, którzy są w stanie złamać ransomware, dlatego mogą opracować darmowy program. Należy wziąć pod uwagę, że zanim jeszcze pomyśleć o przestrzeganiu żądań. Nie musisz się martwić, jeśli komputer został zanieczyszczony ponownie lub rozbił się, jeśli zainwestował część tej kwoty w kopię zapasową zakupu z tych pieniędzy. A jeśli kopia zapasowa jest dostępna, możesz przywrócić dane stamtąd po zakończeniu .Deman file ransomware wirusa, jeśli jest nadal w systemie. Teraz, gdy zdajesz sobie sprawę, jak szkodliwe ransomware może być, jak najlepiej, aby tego uniknąć. Przynajmniej przestań otwierać załączniki wiadomości e-mail w lewo i w prawo, bądź na bieżąco i trzymaj się legalnych źródeł pobierania.

.Deman file ransomware Usuwania

Jeśli na urządzeniu nadal jest na twoim urządzeniu, do jego zakończenia wymagane będzie narzędzie do usuwania złośliwego oprogramowania. Aby ręcznie naprawić .Deman file ransomware wirusa nie jest prosty proces i można skończyć się przynosząc więcej szkód. Zamiast tego, za pomocą narzędzia do usuwania złośliwego oprogramowania nie umieścić system w niebezpieczeństwie. Program nie tylko pomoże Ci zająć się infekcją, ale może powstrzymać wejście złośliwego oprogramowania do kodowania plików w przyszłości. Znajdź godny zaufania program, a po jego zainstalowaniu przeskanuj urządzenie w poszukiwaniu zagrożenia. Program nie jest jednak w stanie przywrócić danych. Gdy system jest wolny od infekcji, zacznij regularnie twórz twórz ponownie swoje dane.

Offers

Pobierz narzędzie do usuwaniato scan for .Deman file ransomwareUse our recommended removal tool to scan for .Deman file ransomware. Trial version of provides detection of computer threats like .Deman file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Deman file ransomware w trybie awaryjnym z obsługą sieci.

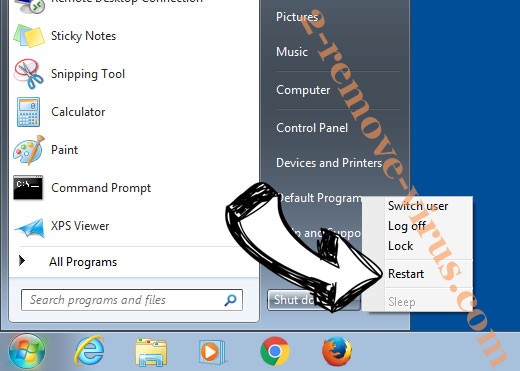

Usunąć .Deman file ransomware z Windows 7/Windows Vista/Windows XP

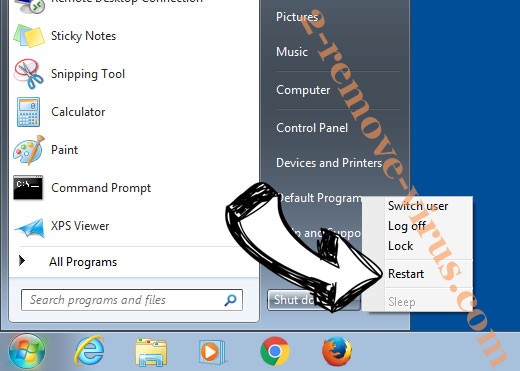

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

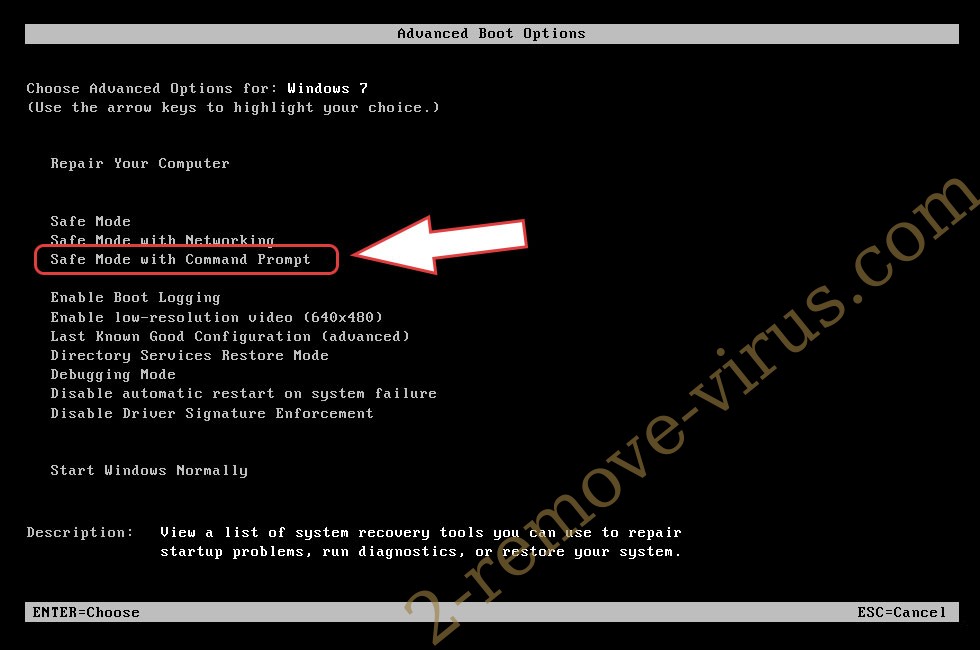

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Deman file ransomware

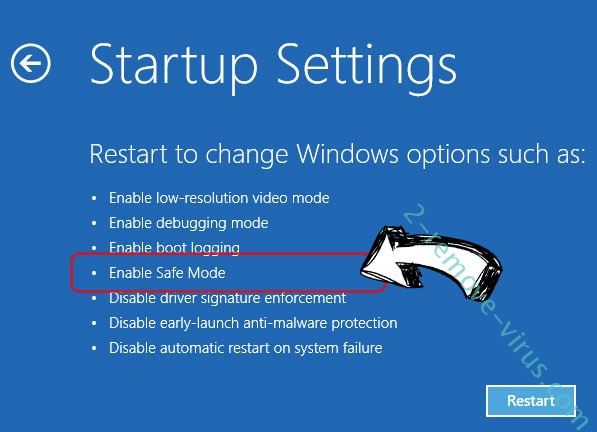

Usunąć .Deman file ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Deman file ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

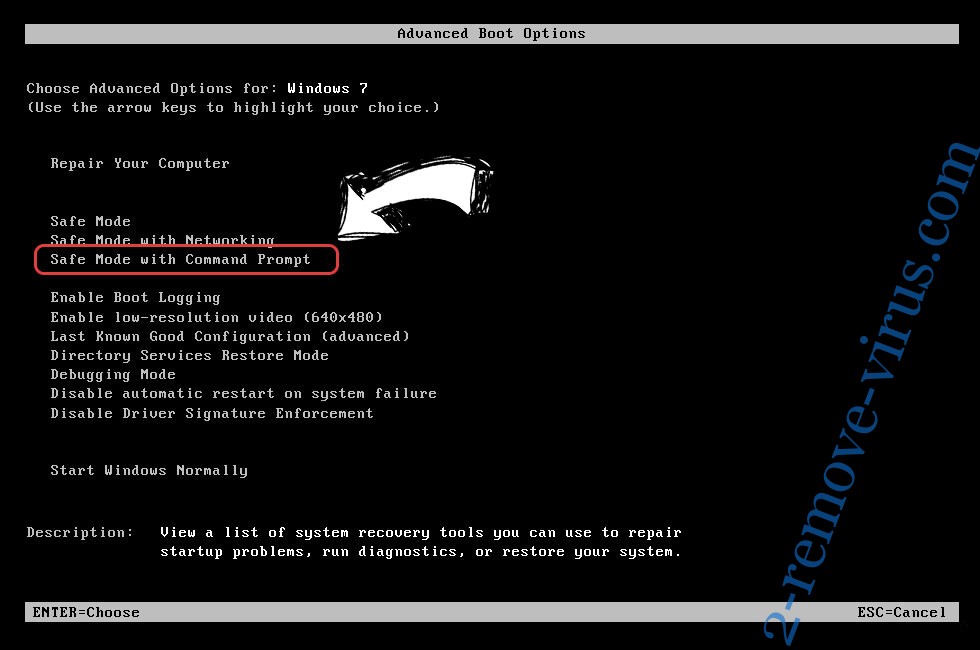

Usunąć .Deman file ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

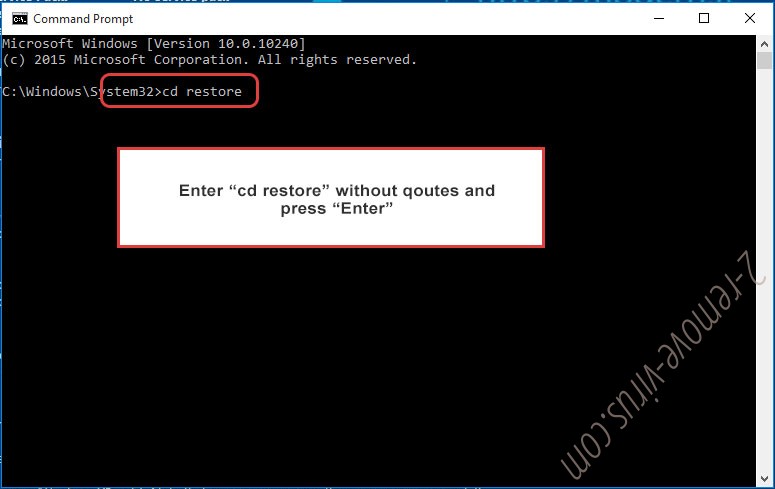

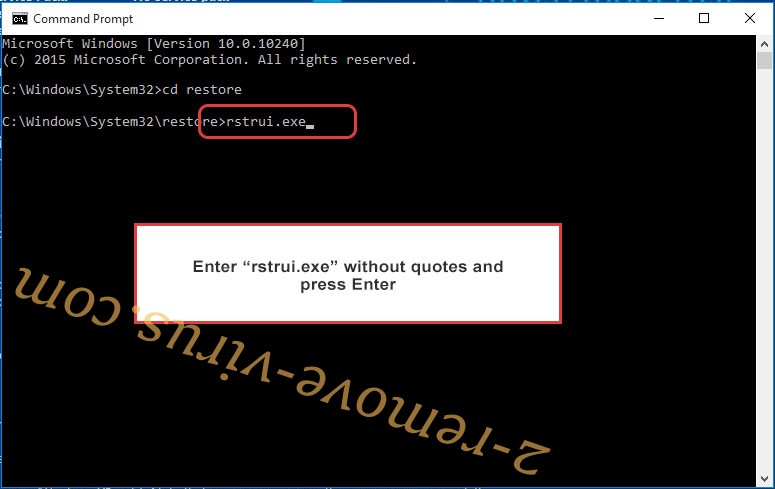

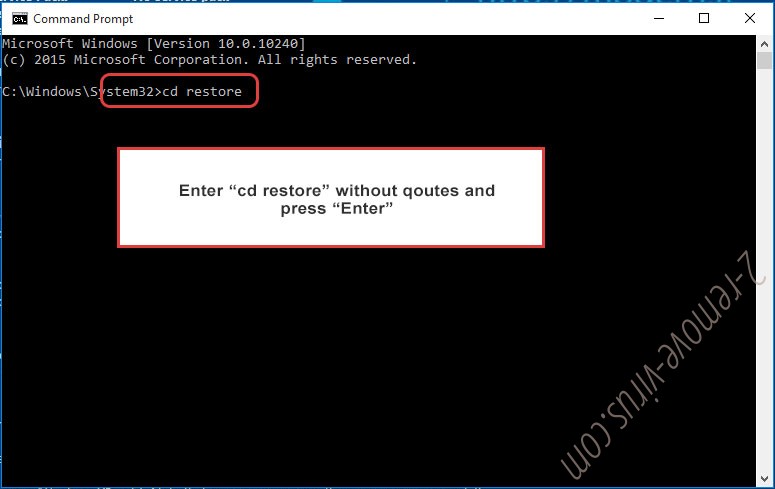

- Wpisz cd restore i naciśnij Enter.

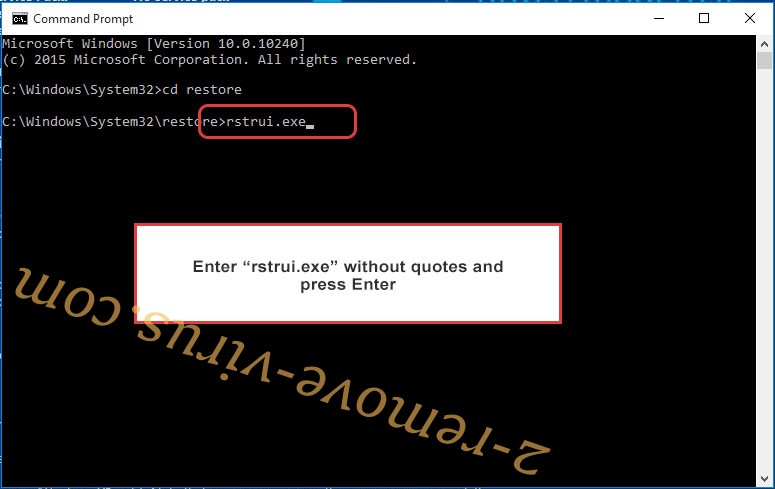

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

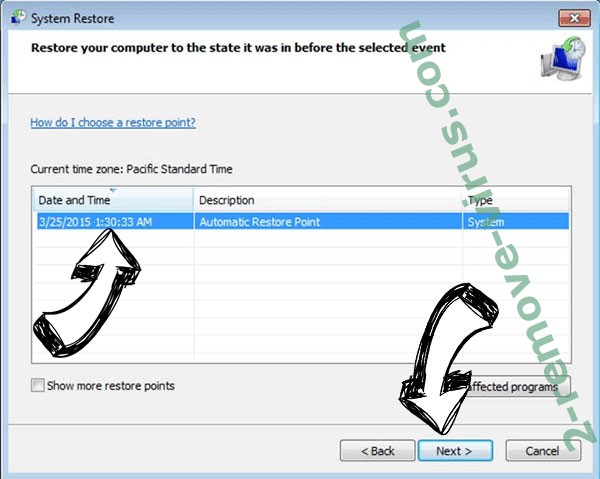

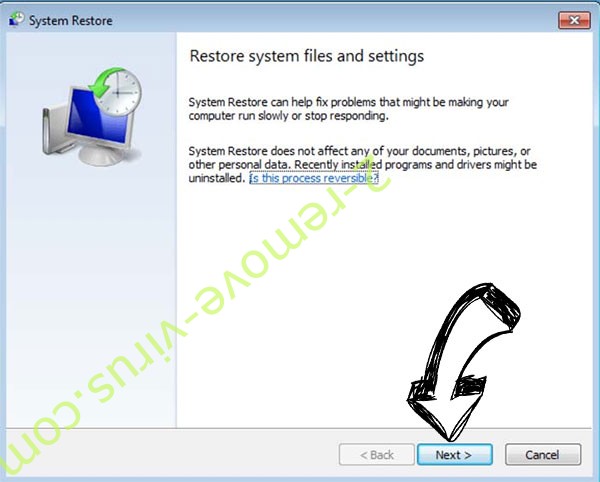

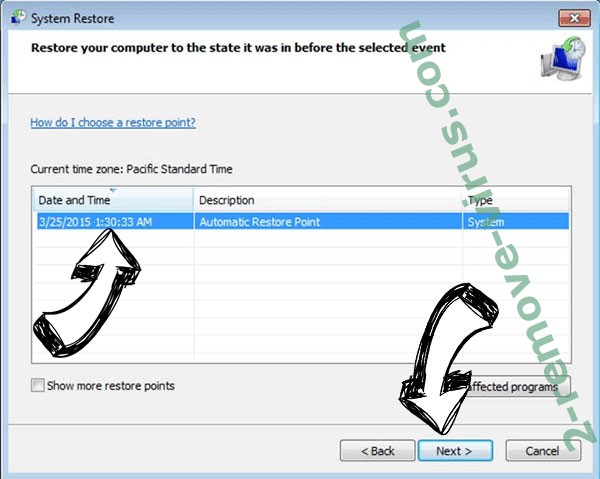

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

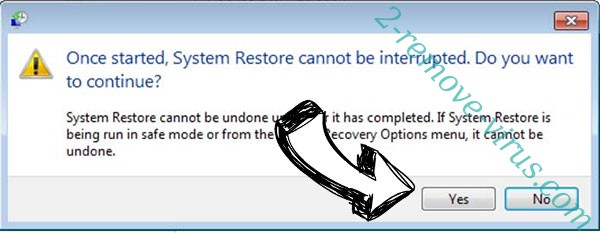

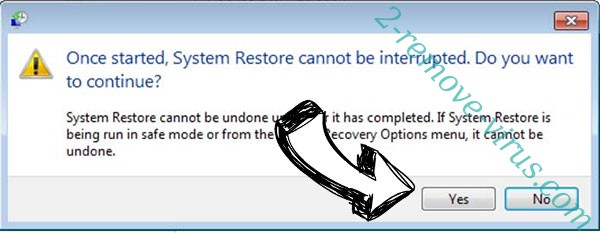

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Deman file ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

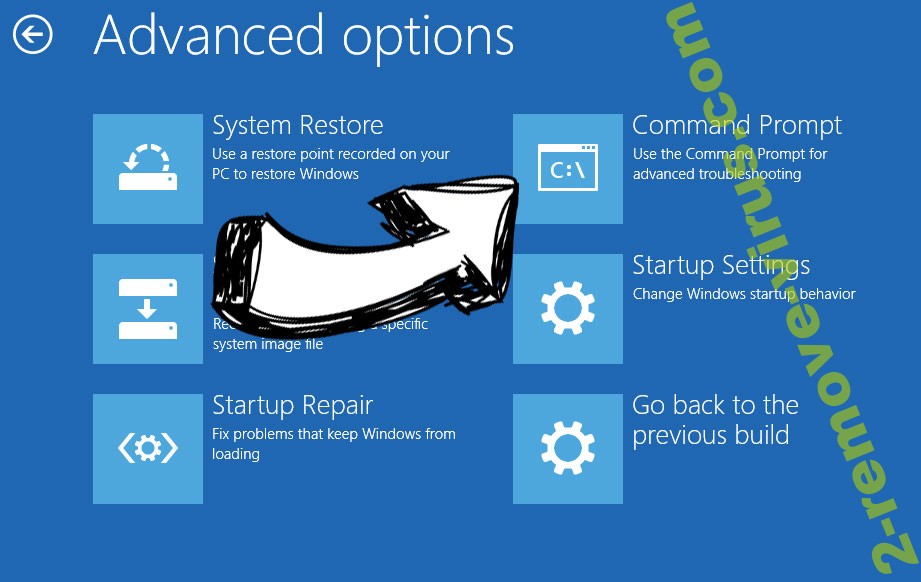

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.