Wysuwanie nazwy zaszyfrowanych plików zmienia nazwę zaszyfrowanych plików, dodając identyfikator ofiary, cynthia-it@protonmail.com adres e-mail i dołączając rozszerzenie „.wysuń” do swoich nazw plików. Na przykład zmienia nazwę pliku o nazwie „1.jpg” na „1.jpg.id[1E857D00-2833]. [cynthia-it@protonmail.com].eject”, „2.jpg” do „2.jpg.id[1E857D00-2833]. [cynthia-it@protonmail.com]wysuń”, i tak dalej. Zarówno wyskakujące okno („info.hta”) i plik tekstowy „info.txt” zawierają instrukcje dotyczące kontaktowania się z programistami Eject i niektóre i inne szczegóły.

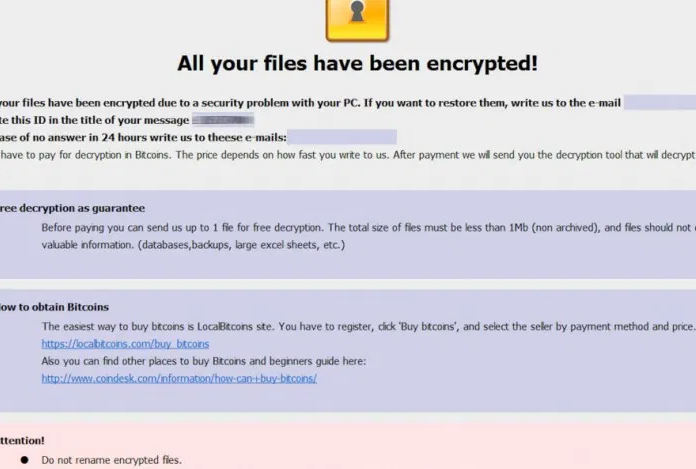

Ransomware znany jako Eject ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na możliwe szkody, które może spowodować. Ransomware nie jest czymś, o czym słyszała każda osoba, a jeśli po raz pierwszy go napotkasz, dowiesz się na własnej drodze, jak wiele szkód może wyrządzić. Zaawansowane algorytmy szyfrowania są używane przez ransomware do szyfrowania danych, a gdy zostaną zablokowane, twój dostęp do nich zostanie uniemożliwiony. Ponieważ odszyfrowywanie plików nie zawsze jest możliwe, oprócz wysiłku, jaki trzeba, aby wszystko wróciło do normy, ransomware jest uważana za jedno z najniebezpieczniejszych złośliwego oprogramowania, jakie można napotkać. Masz możliwość płacenia okupu, aby uzyskać narzędzie deszyfrujące, ale nie zachęcamy do tego. Po pierwsze, może skończyć się po prostu marnować pieniądze za nic, ponieważ oszuści nie zawsze odzyskać pliki po dokonaniu płatności. Należy pamiętać, że masz do czynienia z oszustami, którzy prawdopodobnie nie czują się zmuszeni do przywrócenia plików, gdy mają możliwość po prostu biorąc swoje pieniądze. Przyszłe działania cyberprzestępców byłyby również wspierane przez te pieniądze. Ransomware już kosztuje wiele pieniędzy dla firm, czy naprawdę chcesz to wspierać. Kiedy ludzie poddają się wymaganiom, szyfrowanie plików złośliwe oprogramowanie stopniowo staje się bardziej opłacalne, przyciągając w ten sposób więcej ludzi, którzy są zwabieni łatwymi pieniędzmi. Inwestowanie kwoty, która jest wymagana od ciebie do niezawodnej kopii zapasowej byłoby znacznie lepszą decyzją, ponieważ jeśli kiedykolwiek natkniesz się na tego typu sytuację ponownie, strata pliku nie martw się, ponieważ będą one możliwe do odzyskania z kopii zapasowej. Następnie można przystąpić do odzyskiwania danych po naprawieniu Eject ransomware wirusów lub podobnych infekcji. Jeśli nie jesteś pewien, w jaki sposób masz zanieczyszczenia, najczęstsze metody zostaną wyjaśnione w następnym akapicie.

Metody dystrybucji oprogramowania ransomware

Najczęstsze sposoby rozprzestrzeniania się złośliwego oprogramowania do kodowania danych obejmują za pośrednictwem spamu, zestawów exploitów i złośliwych plików do pobrania. Wiele ransomware zależy od użytkowników niedbale otwierania załączników e-mail i nie trzeba używać bardziej skomplikowanych sposobów. Nie oznacza to jednak, że rozrzutniki w ogóle nie używają bardziej wyszukanych sposobów. Wszyscy oszuści muszą zrobić, to dodać zainfekowany plik do wiadomości e-mail, napisać jakiś tekst i fałszywie stwierdzić, że pochodzi z legalnej firmy / organizacji. Te e-maile często omawiają pieniądze, ponieważ ze względu na delikatność tematu, użytkownicy są bardziej podatni na ich otwieranie. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać użytkownikowi wiadomość e-mail na temat wątpliwej aktywności na koncie lub zakupu, właściciel konta może panikować, w rezultacie obrócić się nieostrożny i otworzyć dodany plik. Kiedy masz do czynienia z e-mailami, istnieją pewne znaki, na które należy zwrócić uwagę, jeśli chcesz chronić swoje urządzenie. Sprawdź, czy nadawca jest ci znany przed otwarciem pliku dodanego do wiadomości e-mail, a jeśli nie jest ci znany, sprawdź je dokładnie. Nawet jeśli znasz nadawcę, nie powinieneś się spieszyć, najpierw sprawdź adres e-mail, aby upewnić się, że pasuje do adresu, który znasz, należy do tej osoby / firmy. Błędy gramatyczne są również znakiem, że wiadomość e-mail może nie być tym, co myślisz. Inną wspólną cechą jest brak twojego imienia w pozdrowieniu, jeśli ktoś, którego e-mail powinieneś zdecydowanie otworzyć, miał by wysłać do Ciebie e-mail, na pewno pozna Twoje imię i użyje go zamiast uniwersalnego powitania, takiego jak Klient lub Członek. Nieaktualne luki w oprogramowaniu mogą być również wykorzystywane do zanieczyszczenia. Program ma luki w zabezpieczeniach, które mogą być wykorzystywane przez kodowanie danych szkodliwych programów, ale są one regularnie załatane przez dostawców. Jak udowodnił WannaCry, jednak nie każdy jest tak szybki, aby zaktualizować swoje oprogramowanie. Sytuacje, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, są powodem, dla którego bardzo ważne jest, aby często aktualizować oprogramowanie. Ciągłe przejmowanie się aktualizacjami może być uciążliwe, więc możesz skonfigurować je do automatycznej instalacji.

Jak się zachowuje

Twoje pliki zostaną zakodowane przez ransomware, gdy tylko zainfekować komputer. Twoje pliki nie będą dostępne, więc nawet jeśli nie widzisz, co się dzieje na początku, będziesz wiedział, że coś nie jest w porządku w końcu. Zauważysz, że rozszerzenie pliku zostało dodane do wszystkich zakodowanych plików, co może pomóc rozpoznać ransomware. Twoje dane mogły być szyfrowane przy użyciu zaawansowanych algorytmów szyfrowania i istnieje możliwość, że mogą być trwale zablokowane. Powiadomienie o okupie ujawni, co się stało z twoimi plikami. Sugerowany deszyfrator nie wyjdzie za darmo, oczywiście. Jeśli cena za deszyfrator nie jest określona, trzeba by skontaktować się z przestępcami, zwykle za pośrednictwem adresu, który podają, aby zobaczyć, ile i jak zapłacić. Oczywiście nie sugerujemy, aby zapłacić, z powodów już omówionych. Rozważ płacenie tylko wtedy, gdy wypróbowałeś wszystkie inne opcje. Być może zapomniałeś, że masz kopię zapasową plików. A może opracowano darmowy deszyfrator. Jeśli złośliwe oprogramowanie do kodowania plików jest pękalne, specjalista od złośliwego oprogramowania może być w stanie wydać program deszyfrujący za darmo. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że darmowy deszyfrator nie jest opcją, jeśli nawet myślisz o spełnieniu wymagań. Wykorzystanie części tych pieniędzy na zakup jakiejś kopii zapasowej może okazać się lepsze. Jeśli zrobiłeś kopię zapasową przed zakażeniem stało, powinieneś być w stanie przywrócić je stamtąd po odinstalowaniu Eject ransomware wirusa. Jeśli zapoznasz się z metodami dystrybucji złośliwego programu szyfrujących dane, zapobieganie infekcji nie powinno być wielką sprawą. Upewnij się, że instalujesz aktualizację za każdym razem, gdy aktualizacja staje się dostępna, nie otwierasz losowych plików dołączonych do wiadomości e-mail i pobierasz tylko rzeczy z wiarygodnych źródeł.

Eject ransomware Usuwania

oprogramowanie do usuwania złośliwego oprogramowania będzie konieczne, jeśli chcesz, aby dane szyfrujące złośliwy program całkowicie zniknęły. Może to być trudne do Eject ransomware ręcznego naprawienia wirusa, ponieważ błąd może prowadzić do dalszych szkód. Korzystanie z narzędzia anty-malware jest lepszym wyborem. Tego rodzaju narzędzia są tworzone z zamiarem wykrycia lub nawet zatrzymania tego rodzaju infekcji. Znajdź zaufane narzędzie, a po jego zainstalowaniu zeskanuj urządzenie, aby znaleźć infekcję. Jednak niefortunne może być, narzędzie anty-malware nie jest w stanie odszyfrować swoje dane. Jeśli ransomware został całkowicie zakończony, przywróć pliki z miejsca przechowywania, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for Eject ransomwareUse our recommended removal tool to scan for Eject ransomware. Trial version of provides detection of computer threats like Eject ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Eject ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Eject ransomware z Windows 7/Windows Vista/Windows XP

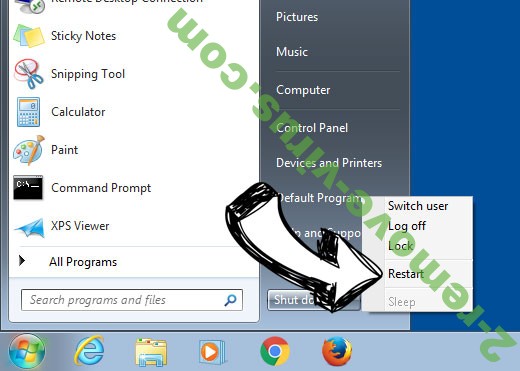

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

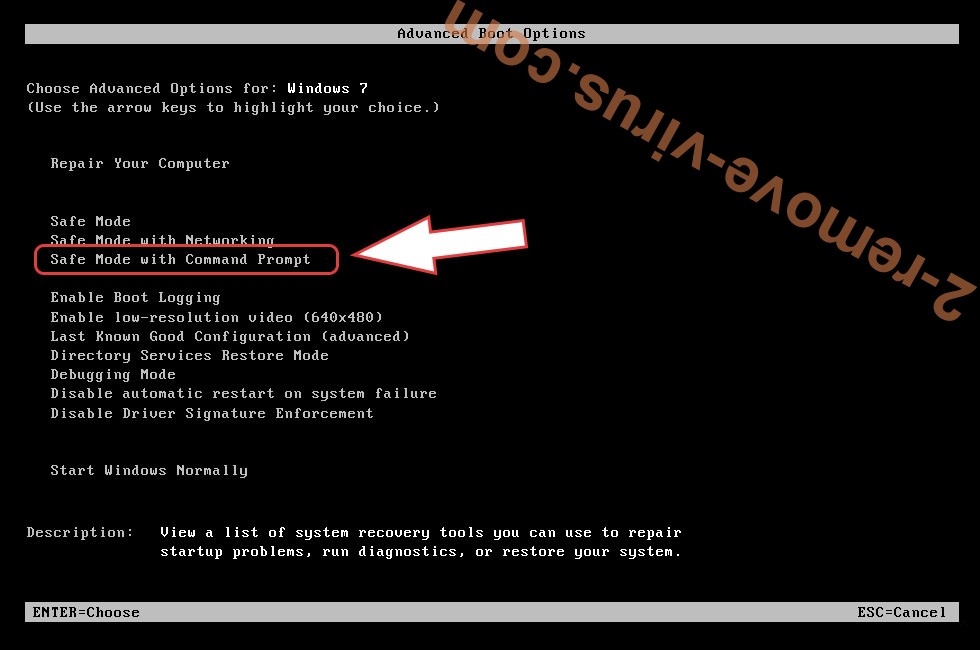

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Eject ransomware

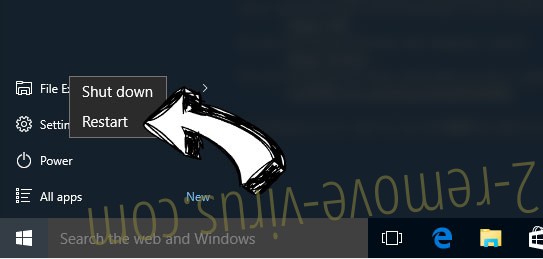

Usunąć Eject ransomware z Windows 8 i Windows 10

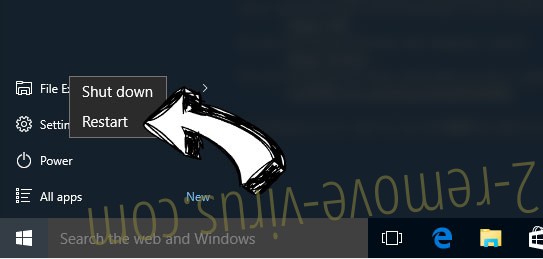

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

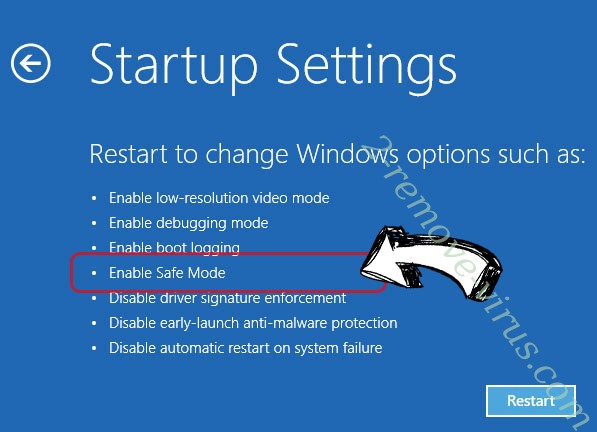

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Eject ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

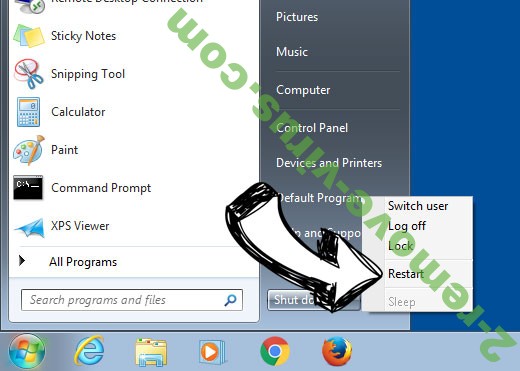

Usunąć Eject ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

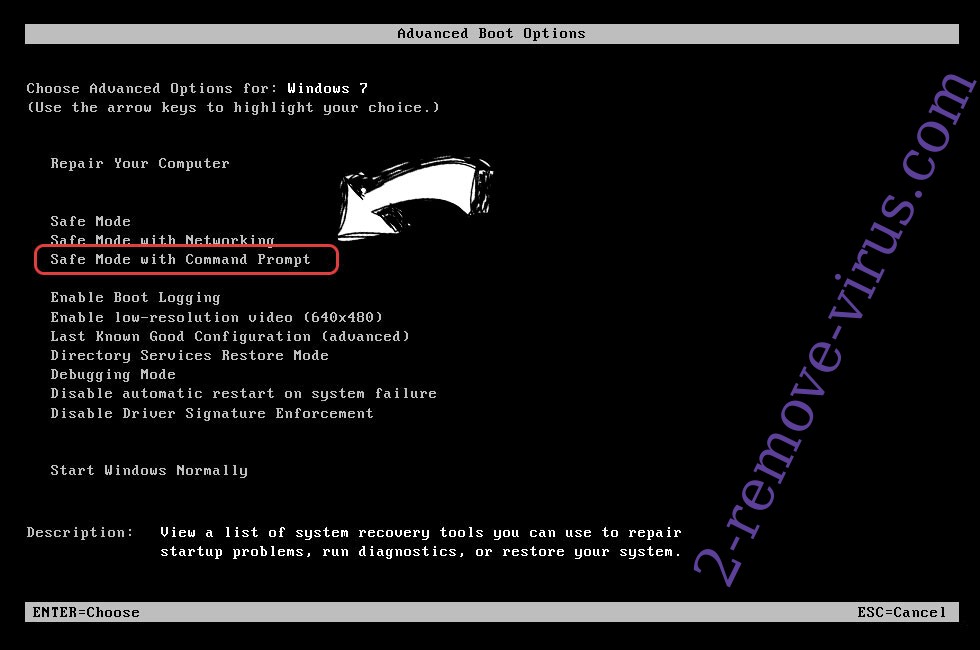

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

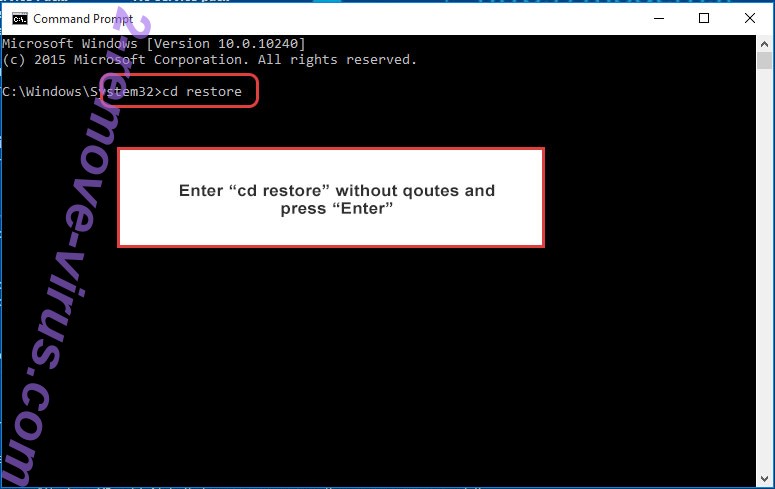

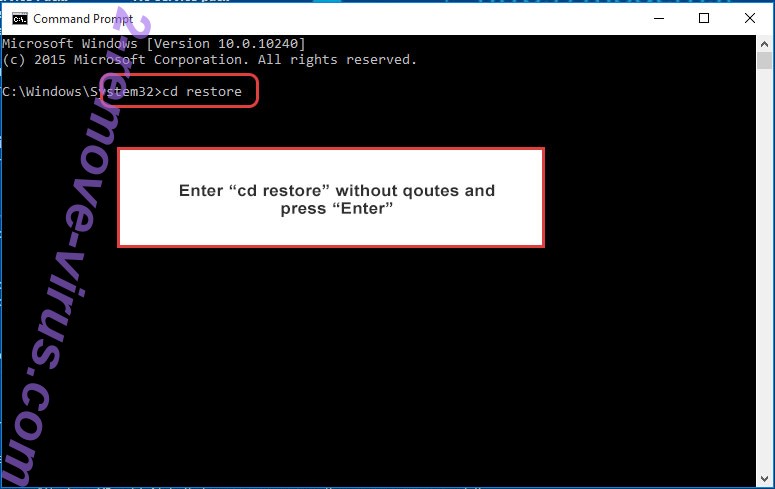

- Wpisz cd restore i naciśnij Enter.

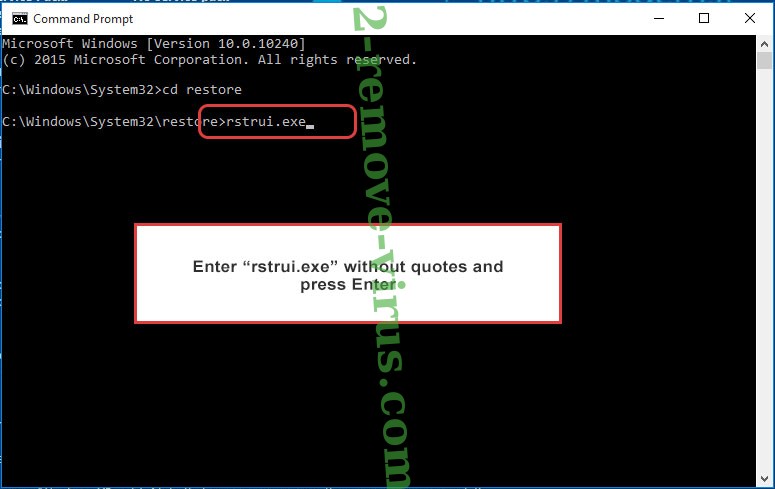

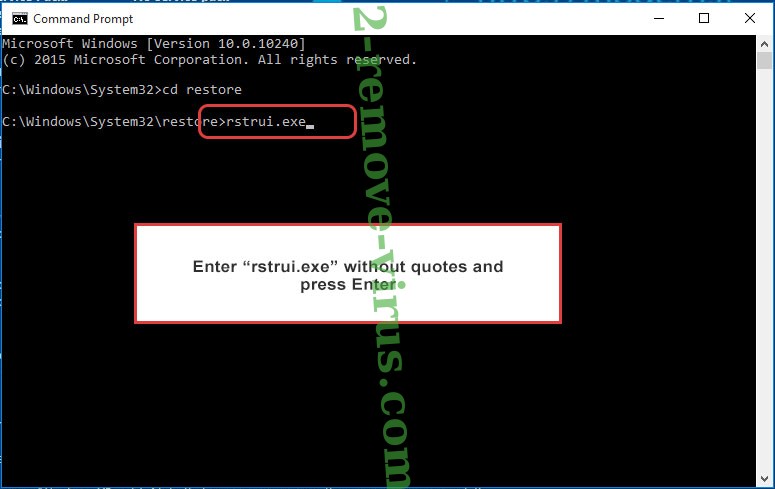

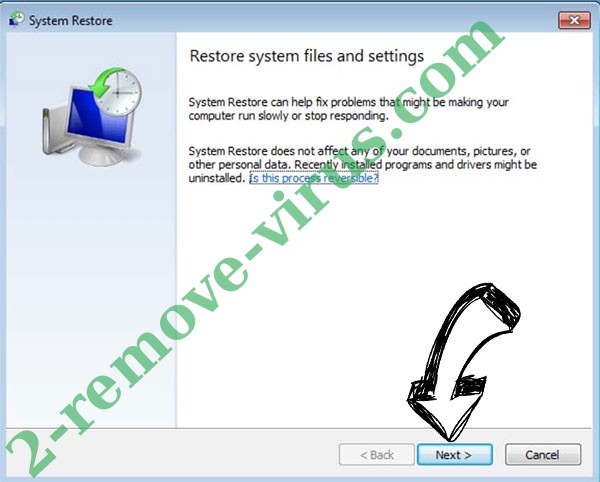

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

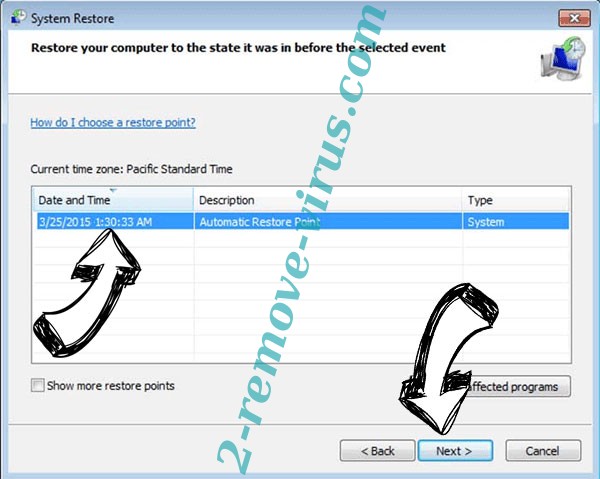

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

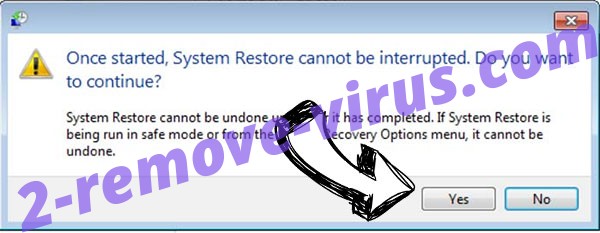

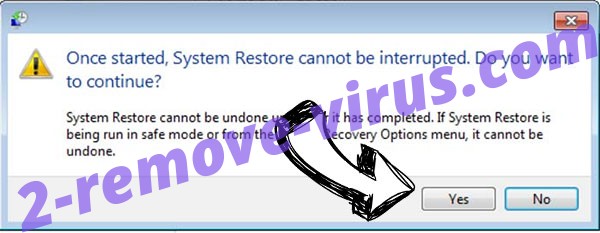

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Eject ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

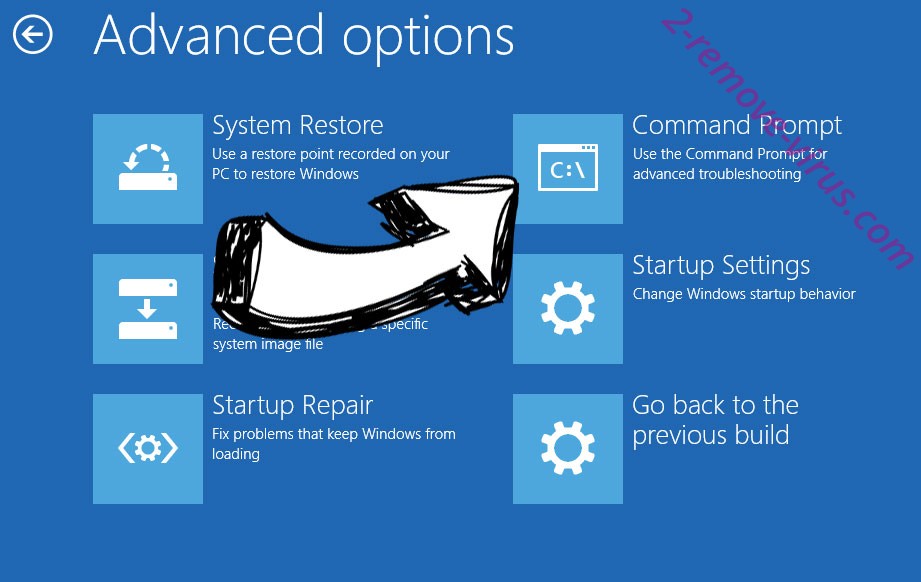

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

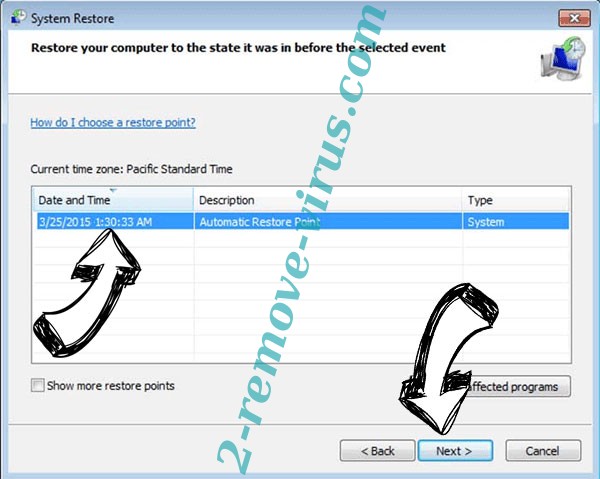

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.