Co można powiedzieć o tym zagrożeniu

Ransomware znany jako Fonix ransomware jest klasyfikowany jako poważna infekcja, ze względu na ilość szkód, które może wyrządzić twojemu urządzeniu. Jeśli nigdy nie słyszałeś o tego rodzaju złośliwy program do tej pory, jesteś w szoku. Twoje dane mogły zostać zakodowane przy użyciu zaawansowanych algorytmów szyfrowania, blokując dostęp do plików. To sprawia, że złośliwe oprogramowanie kodowania danych jest bardzo poważnym zagrożeniem na komputerze, ponieważ może to oznaczać, że pliki są szyfrowane na stałe.

Przestępcy dadzą Ci szansę na odszyfrowanie danych za pomocą narzędzia deszyfrującego, wystarczy zapłacić pewną kwotę pieniędzy, ale jest kilka powodów, dla których nie jest to zalecana opcja. Jest możliwe, że pliki nie zostaną odszyfrowane nawet po zapłaceniu, więc możesz po prostu wydać pieniądze za nic. Dlaczego ludzie, którzy szyfrowali pliki w pierwszej kolejności, pomagają je przywrócić, gdy nic nie powstrzymuje ich przed zabraniem pieniędzy. Ponadto, twoje pieniądze zostaną przeznaczone na przyszłe złośliwe oprogramowanie do kodowania plików i złośliwe oprogramowanie. Złośliwe oprogramowanie szyfrujące pliki już kosztuje miliony dla firm, czy naprawdę chcesz to wspierać. Im więcej ludzi płaci, tym bardziej przynosi to zyski, przyciągając w ten sposób więcej oszustów, którzy chcą zarabiać łatwe pieniądze. Rozważ zakup kopii zapasowej z tymi pieniędzmi, ponieważ możesz zostać postawieni w sytuacji, w której ponownie napotkasz utratę pliku. Jeśli kopia zapasowa została wykonana przed kodowania plików malware zainfekowany system, można po prostu wyeliminować Fonix ransomware i przystąpić do odblokowania Fonix ransomware plików. Jeśli wcześniej nie napotkałeś ransomware, możesz nie wiedzieć, jak udało ci się dostać do urządzenia, dlatego powinieneś uważnie przeczytać poniższy akapit.

Jak rozprzestrzenia się ransomware

Zazwyczaj możesz zobaczyć ransomware dodane do wiadomości e-mail lub na wątpliwych stronach internetowych pobierania. Duża liczba ransomware zależy od użytkowników pospiesznie otwierania załączników e-mail i bardziej wyrafinowane sposoby nie są konieczne. Istnieje możliwość, że bardziej wyrafinowana metoda została wykorzystana do infekcji, ponieważ niektóre złośliwe oprogramowanie do kodowania plików ich używa. Wszyscy przestępcy muszą twierdzić, że pochodzą z legalnej firmy, napisać przekonujący e-mail, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Często można natknąć się na tematy dotyczące pieniędzy w tych wiadomościach e-mail, ponieważ użytkownicy są bardziej podatni na spadanie na tego typu tematy. Często oszuści podszywają się pod Amazon, a e-mail ostrzega, że na Twoim koncie pojawiła się podejrzana aktywność lub dokonano zakupu. Bądź na poszukiwania niektórych znaków przed otwarciem plików dołączonych do wiadomości e-mail. Sprawdź nadawcę, czy jest to ktoś, kogo znasz. A jeśli je znasz, sprawdź dokładnie adres e-mail, aby upewnić się, że to rzeczywiście oni. Bądź na poszukiwania błędów gramatycznych lub użytkowania, które są na ogół dość oczywiste w tego typu wiadomości e-mail. Inną wspólną cechą jest brak twojego imienia i nazwiska w pozdrowieniu, jeśli prawdziwa firma / nadawca miałaby wysłać do Ciebie e-mail, na pewno pozna Twoje imię i używać go zamiast ogólnego powitania, takiego jak Klient lub Członek. Luki w zabezpieczeniach oprogramowania bez użycia mogą być również wykorzystywane przez złośliwe oprogramowanie szyfrujące dane do wejścia do urządzenia. Program zawiera pewne luki, które mogą zostać wykorzystane do wprowadzenia złośliwego oprogramowania do urządzenia, ale są one naprawiane przez twórców zaraz po ich wykryciu. Niestety, jak widać przez powszechne WannaCry ransomware, nie wszyscy ludzie instalują poprawki, z różnych powodów. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby dostać się do tego, dlatego ważne jest, aby programy często otrzymywać poprawki. Aktualizacje mogą być instalowane automatycznie, jeśli nie chcesz się nimi za każdym razem przejmować.

Co można zrobić z plikami

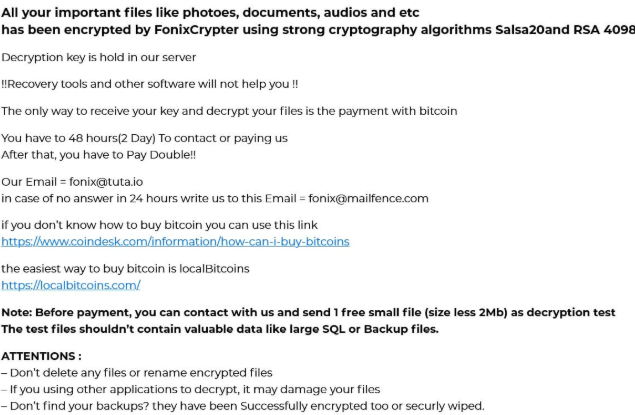

Twoje dane zostaną zakodowane przez ransomware, gdy tylko dotrze do systemu. Możesz nie zauważyć początkowo, ale gdy pliki nie mogą być tak normalne, stanie się oczywiste, że coś się wydarzyło. Pliki, które zostały zaszyfrowane, będą miały dołączone rozszerzenie pliku, które może pomóc w identyfikacji odpowiedniego złośliwego oprogramowania szyfrującego plik. Pliki mogły być szyfrowane przy użyciu silnych algorytmów szyfrowania i możliwe, że mogą być szyfrowane bez prawdopodobieństwa ich przywrócenia. Po zaszyfrowaniu wszystkich danych pojawi się notatka o okupie, która spróbuje wyjaśnić, co się stało i jak należy postępować. Sugerowany deszyfrator nie wyjdzie za darmo, oczywiście. Jeśli kwota okupu nie zostanie określona, musisz użyć podanego adresu e-mail, aby skontaktować się z hakerami, aby zobaczyć kwotę, która może zależeć od wartości twoich danych. Jak już określiliśmy, płacenie za narzędzie deszyfrujące nie jest najmądrzejszym pomysłem, z powodów, które już określiliśmy. Płatności należy traktować tylko w ostateczności. Spróbuj zapamiętać, czy kiedykolwiek wykonałeś kopię zapasową, być może niektóre pliki są gdzieś przechowywane. Lub, jeśli szczęście jest po twojej stronie, darmowe narzędzie deszyfrowania może być dostępne. Specjaliści od zabezpieczeń są w niektórych przypadkach w stanie opracować darmowe narzędzia deszyfrujące, jeśli są w stanie odszyfrować złośliwe oprogramowanie kodowania danych. Zanim podejmiesz decyzję o wpłacie, przyjrzyj się tej opcji. Byłoby lepszym pomysłem, aby kupić kopię zapasową z niektórych tych pieniędzy. Jeśli najbardziej istotne pliki są gdzieś przechowywane, wystarczy naprawić Fonix ransomware wirusa, a następnie przejść do odzyskiwania plików. W przyszłości, staraj się unikać ransomware i można to zrobić, zapoznając się, jak rozprzestrzenia. Trzymaj się legalnych źródeł pobierania, zwracaj uwagę na to, jakie załączniki wiadomości e-mail otwierasz, i aktualizuj swoje programy.

Fonix ransomware Usuwania

Jeśli złośliwe oprogramowanie kodujące dane nadal pozostaje, musisz uzyskać program chroniący przed złośliwym oprogramowaniem, aby się go pozbyć. To może być dość trudne do ręcznego Fonix ransomware naprawienia wirusa, ponieważ może skończyć się nieumyślnie uszkodzenia urządzenia. W związku z tym należy użyć metody automatycznej. Tego typu programy są tworzone z zamiarem wykrywania lub nawet zapobiegania tego typu zagrożeniom. Więc wybierz program, zainstaluj go, przeskanuj komputer i gdy ransomware się znajduje, pozbądź się go. Powinniśmy powiedzieć, że narzędzie do usuwania złośliwego oprogramowania tylko zakończy zagrożenie, nie pomoże przywrócić dane. Jeśli ransomware został całkowicie wyeliminowany, przywróć swoje dane z miejsca przechowywania, a jeśli ich nie masz, zacznij z nich korzystać.

Offers

Pobierz narzędzie do usuwaniato scan for Fonix ransomwareUse our recommended removal tool to scan for Fonix ransomware. Trial version of provides detection of computer threats like Fonix ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Fonix ransomware w trybie awaryjnym z obsługą sieci.

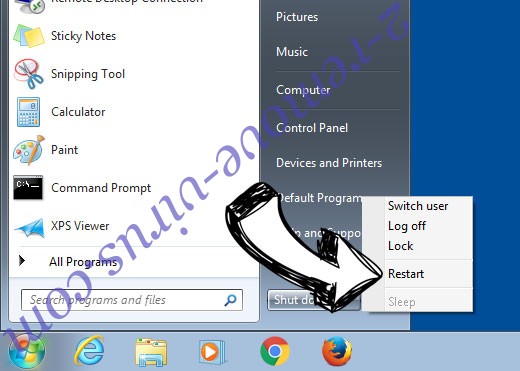

Usunąć Fonix ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Fonix ransomware

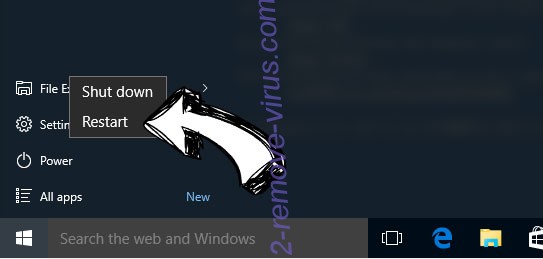

Usunąć Fonix ransomware z Windows 8 i Windows 10

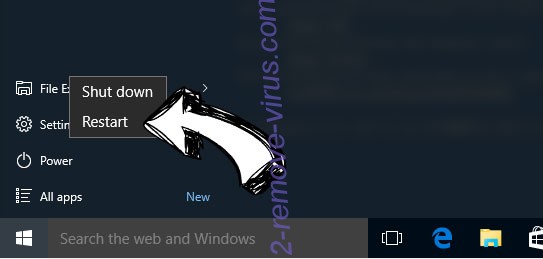

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

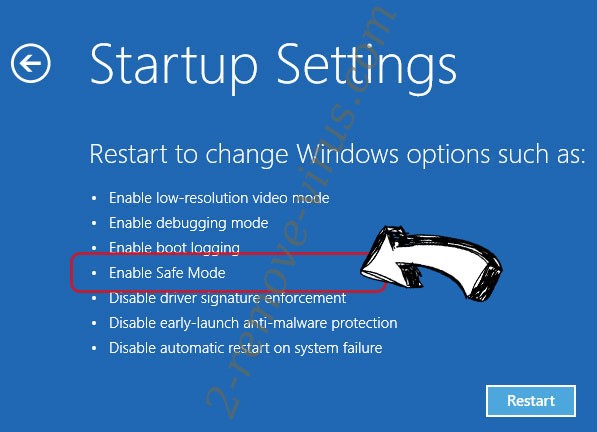

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Fonix ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

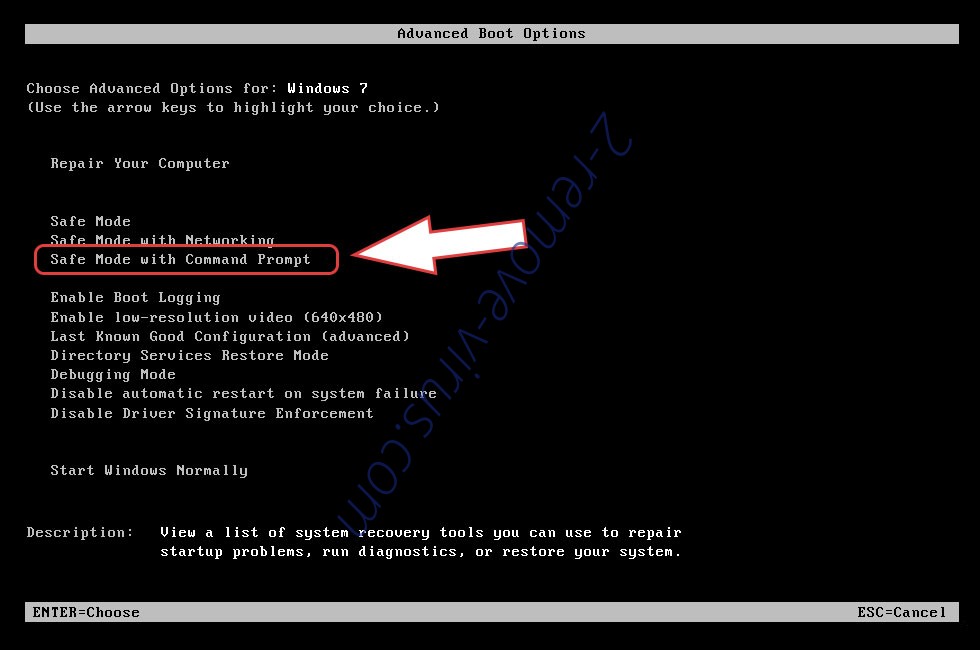

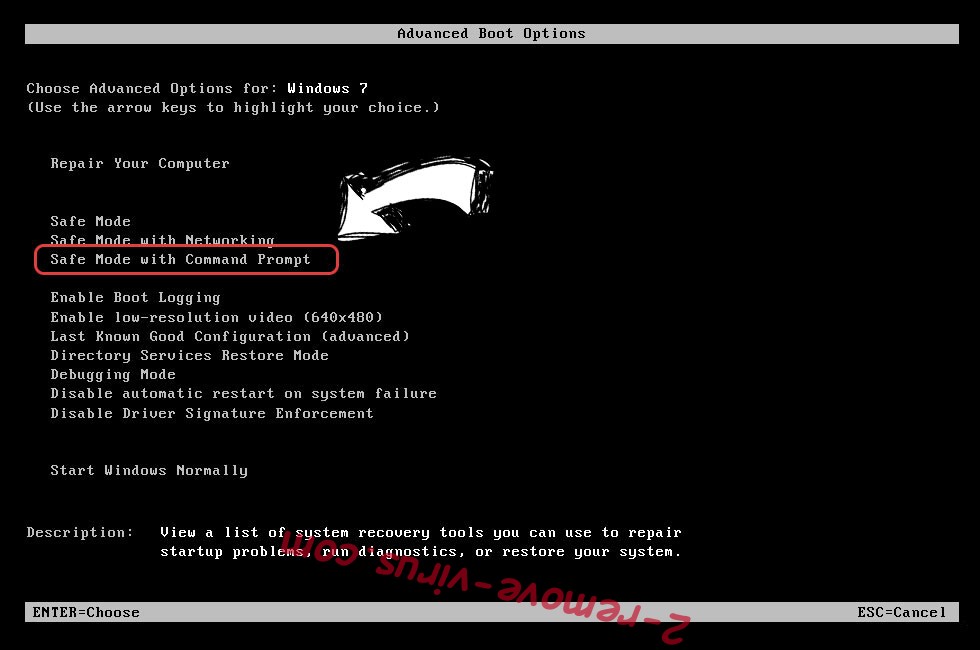

Usunąć Fonix ransomware z Windows 7/Windows Vista/Windows XP

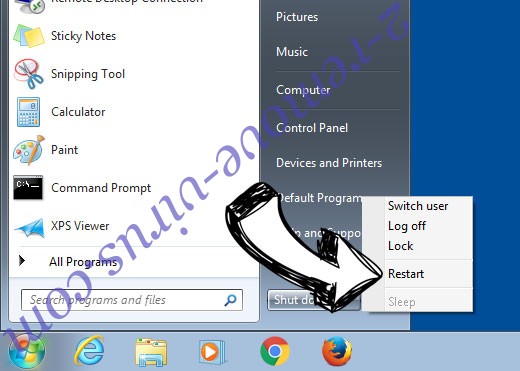

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

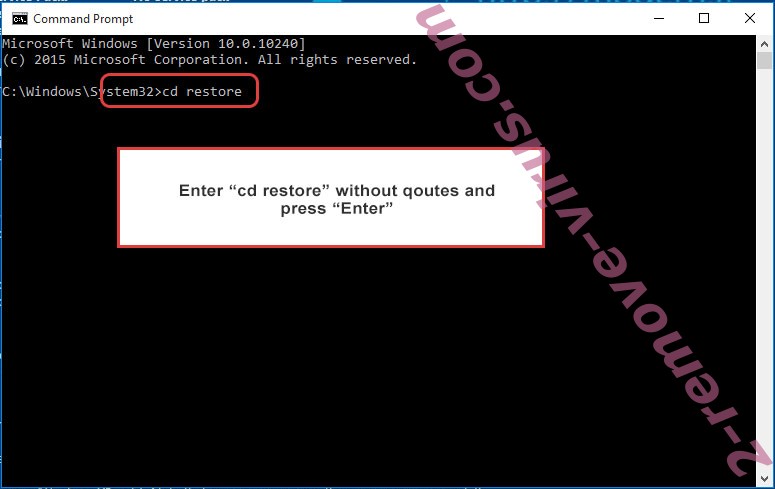

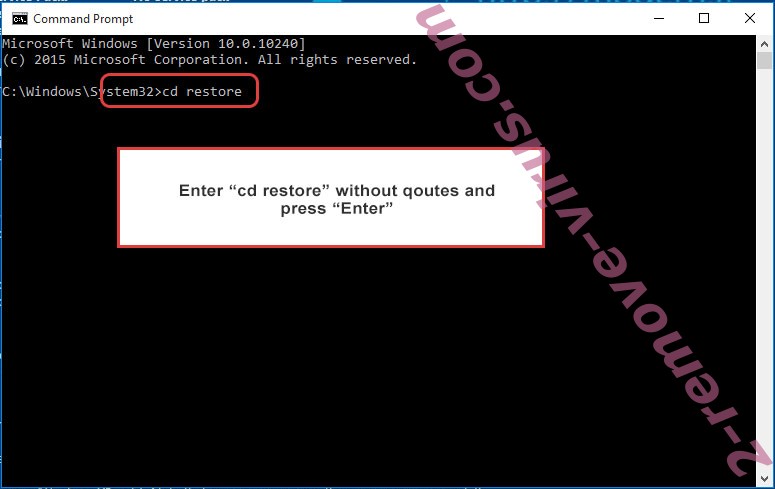

- Wpisz cd restore i naciśnij Enter.

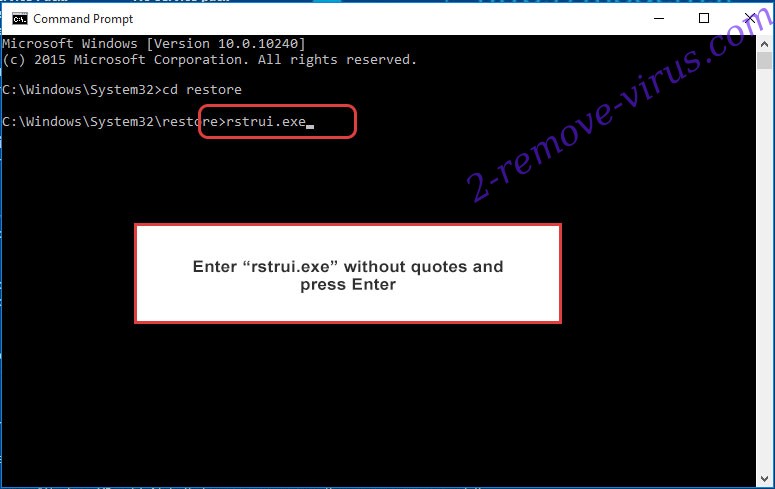

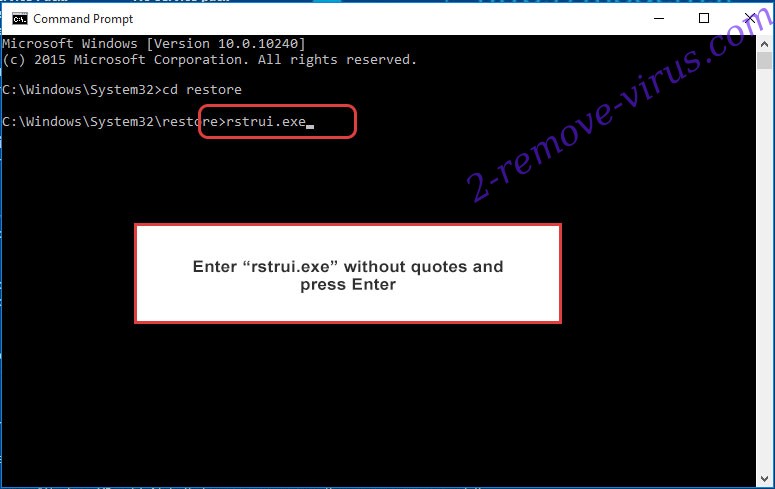

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

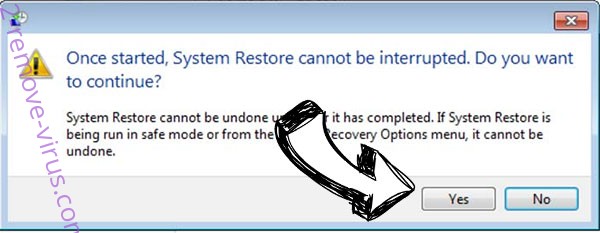

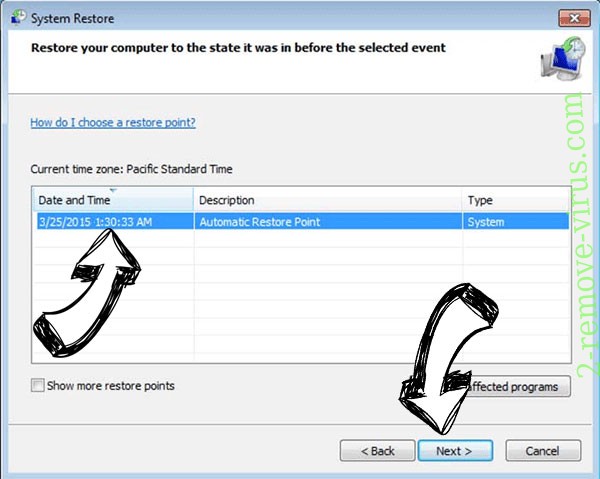

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

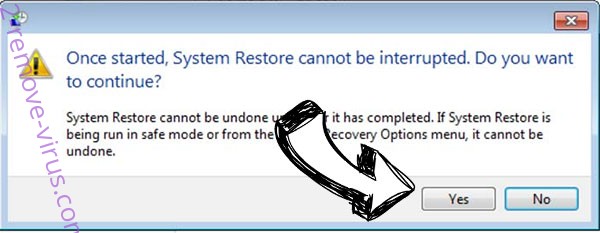

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Fonix ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

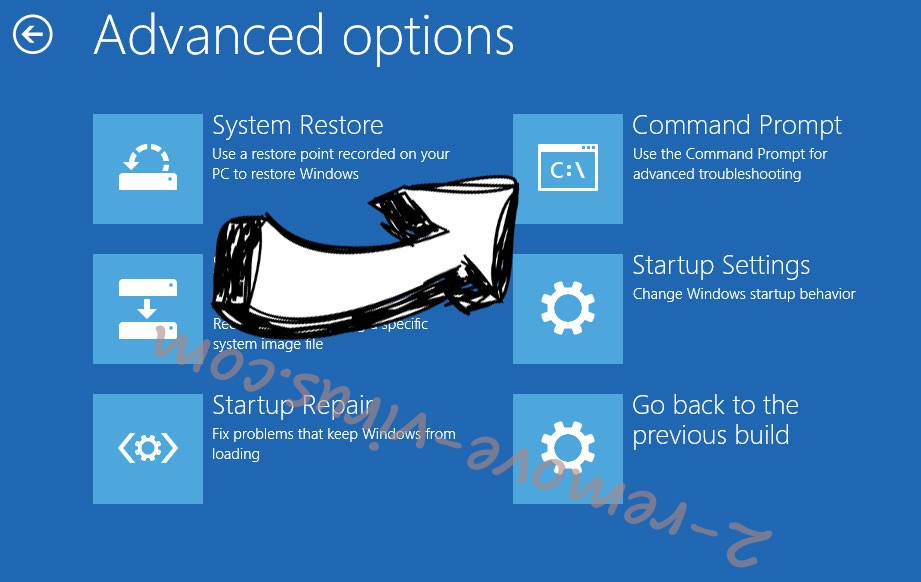

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

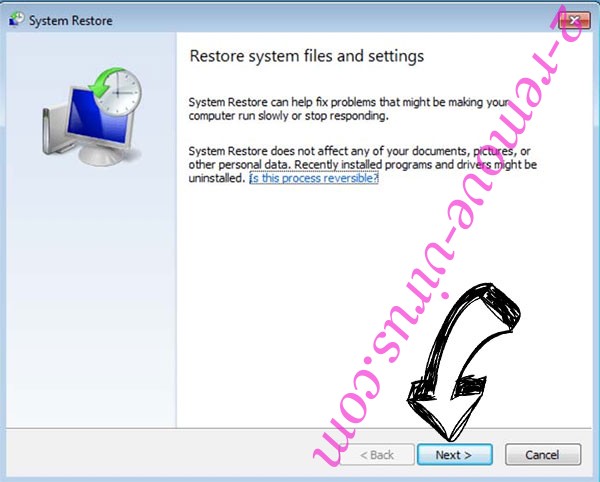

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

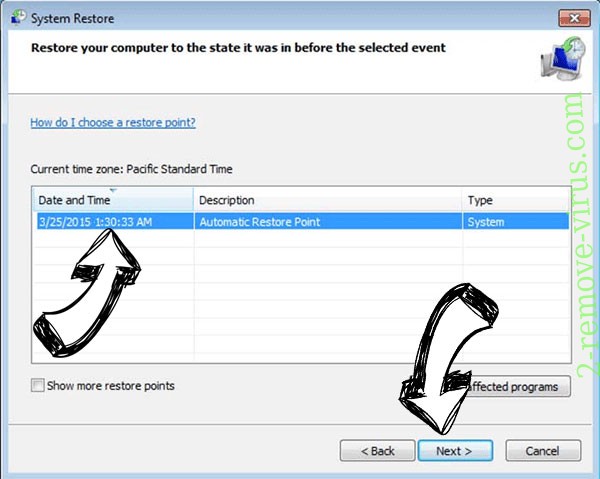

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.