Informacje o .Gac file Ransomware wirusie

.Gac file Ransomware ransomware jest klasyfikowany jako niebezpieczne złośliwe oprogramowanie, ponieważ infekcja może spowodować pewne paskudne wyniki. Jeśli nigdy nie słyszałeś o tego typu złośliwego oprogramowania do tej pory, jesteś w niespodziankę. Silne algorytmy szyfrowania mogą być używane do szyfrowania danych, blokując ci otwieranie plików. Ponieważ odszyfrowywanie plików nie zawsze jest możliwe, nie wspominając o czasie i wysiłku potrzebnym do powrotu wszystkiego z powrotem do normy, szyfrowanie danych złośliwego oprogramowania jest uważane za jedno z najbardziej niebezpiecznych złośliwego oprogramowania.

Będziesz również oferowane kupić deszyfrator za pewną kwotę pieniędzy, ale istnieje kilka powodów, dla których ta opcja nie jest zalecana. Po pierwsze, może skończyć się po prostu wydawać pieniądze za nic, ponieważ płatność nie zawsze powoduje odszyfrowywanie danych. Nie oczekuj, że oszuści nie tylko zajmą pieniądze i poczują się zobowiązani do pomocy. Ponadto, płacąc, będziesz wspierać ich przyszłe działania, takie jak więcej ransomware. Czy rzeczywiście chcesz wspierać przemysł, który już robi miliardy dolarów wartości szkód dla firm. Oszuści zdają sobie również sprawę, że mogą łatwo zarabiać pieniądze, a kiedy ludzie płacą okup, sprawiają, że przemysł ransomware jest atrakcyjny dla tego rodzaju ludzi. Możesz znowu w sytuacji tego typu, więc inwestowanie żądanych pieniędzy w tworzenie kopii zapasowych byłoby lepsze, ponieważ utrata pliku nie byłaby pewien possibility. Jeśli miałeś kopię zapasową, zanim system został zainfekowany, naprawić .Gac file Ransomware wirusa i przywrócić pliki stamtąd. Szczegółowe informacje na temat zabezpieczenia systemu przed infekcją można znaleźć w poniższym akapicie, na wypadek, gdyby nie wiesz, w jaki sposób ransomware dostał się nawet do urządzenia.

Jak rozprzestrzenia się ransomware

Kodowanie danych złośliwego programu infekcja może wystąpić dość łatwo, zwykle przy użyciu takich metod, jak dodawanie zanieczyszczonych plików do wiadomości e-mail, korzystanie z nieaktualnego oprogramowania i hosting zanieczyszczonych plików na wątpliwych platformach pobierania. Widząc, jak te metody są nadal dość popularne, oznacza to, że użytkownicy są dość zaniedbania, gdy korzystają z poczty e-mail i pobrać pliki. Bardziej wyrafinowane sposoby mogą być również używane, choć nie tak często. Wszyscy przestępcy muszą zrobić, to dodać złośliwy plik do wiadomości e-mail, napisać wiarygodny tekst i fałszywie twierdzić, że pochodzą od godnej zaufania firmy / organizacji. Użytkownicy są bardziej podatni na otwieranie e-maili mówiących o pieniądzach, dzięki czemu tego rodzaju tematy można często spotykać. Jeśli cyberprzestępcy używali dużej nazwy firmy, takiej jak Amazon, użytkownicy mogą otworzyć załącznik bez zastanowienia, ponieważ hakerzy mogą po prostu powiedzieć, że na koncie pojawiła się podejrzana aktywność lub dokonano zakupu i dodano pokwitowanie. Kiedy masz do czynienia z e-mailami, istnieją pewne znaki, na które należy zwrócić uwagę, jeśli chcesz chronić swoje urządzenie. Jeśli nadawca nie jest Ci znany, musisz go zbadać, zanim otworzysz wszystko, co ci wysłał. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw zbadaj adres e-mail, aby upewnić się, że jest on zgodny z prawem. Poszukaj błędów gramatycznych lub użycia, które są zwykle dość rażące w tego rodzaju wiadomościach e-mail. Innym dość oczywistym znakiem jest twoje imię i nazwisko nie używane w powitaniu, jeśli legalna firma / nadawca miałaby wysłać do Ciebie wiadomość e-mail, na pewno pozna Twoje imię i użyje go zamiast uniwersalnego powitania, takiego jak Klient lub Członek. Zakażenie jest również możliwe przy użyciu pewnych luk znalezionych w programach komputerowych. Luki te są zwykle odkrywane przez specjalistów od zabezpieczeń, a gdy dostawcy dowiadują się o nich, publikują aktualizacje, dzięki czemu twórcy złośliwego oprogramowania nie mogą z nich korzystać, aby rozpowszechniać złośliwe oprogramowanie. Niestety, jak udowodniono przez WannaCry ransomware, nie wszyscy użytkownicy instalują poprawki, z tego czy innego powodu. Ponieważ wiele złośliwego oprogramowania wykorzystuje te luki, ważne jest, aby regularnie aktualizować oprogramowanie. Aktualizacje można również instalować automatycznie.

Jak się zachowuje

Gdy komputer zostanie zainfekowany danymi szyfrującymi szkodliwe programy, będzie skanować w poszukiwaniu niektórych typów plików, a wkrótce po ich znalezieniu zostaną zakodowane. Początkowo może nie być jasne, co się dzieje, ale kiedy zdajesz sobie sprawę, że nie możesz otworzyć plików, powinno to stać się jasne. Zobaczysz, że wszystkie zaszyfrowane pliki mają nietypowe rozszerzenia dodane do nich, a to pomaga użytkownikom rozpoznać, jaki to rodzaj ransomware. Niestety, pliki mogą być trwale szyfrowane, jeśli ransomware używane silne algorytmy szyfrowania. W notatce o kupnie hakerzy powiedzą Ci, że zaszyfrowali Twoje pliki i zaoferują metodę ich odszyfrowania. Ich sugerowana metoda polega na płaceniu za ich narzędzie deszyfrujące. Cena deszyfratora powinna być określona w nocie, ale jeśli tak nie jest, zostaniesz poproszony o wysłanie do nich e-maila, aby ustalić cenę, więc to, co płacisz, zależy od tego, jak cenne są Twoje dane. Rozmawialiśmy o tym wcześniej, ale nie wierzymy, że płacenie okupu jest największym wyborem. Zanim jeszcze rozważa zapłatę, najpierw przyjrzyj się wszystkim innym opcjom. Może zrobiłeś kopię zapasową, ale po prostu zapomniałeś o tym. W niektórych przypadkach deszyfratory mogą być dostępne bezpłatnie. Należy powiedzieć, że czasami badacze złośliwego oprogramowania są w stanie odszyfrować ransomware, co oznacza, że możesz uzyskać deszyfrator bez konieczności płatności. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że darmowy deszyfrator nie jest dostępny, jeśli nawet myślisz o spełnieniu wymagań. Jeśli używasz niektórych z tych pieniędzy na kopii zapasowej, nie będzie twarz prawdopodobnie utraty pliku ponownie, jak zawsze można uzyskać dostęp do kopii tych plików. Jeśli kopia zapasowa najważniejszych plików została utworzona, wystarczy usunąć .Gac file Ransomware wirusa, a następnie przejść do przywracania danych. W przyszłości staraj się unikać ransomware jak najwięcej, zdając sobie sprawę z jego sposobów dystrybucji. Przynajmniej nie otwieraj załączników wiadomości e-mail w lewo i w prawo, aktualizuj oprogramowanie i pobieraj tylko ze źródeł, o których wiadomo, że są prawdziwe.

.Gac file Ransomware Usuwania

Jeśli jest nadal obecny w systemie, Narzędzie anty-malware powinny być używane do zakończenia go. Aby ręcznie naprawić .Gac file Ransomware nie jest łatwy proces i może skończyć się uszkodzenie systemu przypadkowo. Pójście z opcją automatyczną byłoby znacznie lepszym wyborem. Może również pomóc w zapobieganiu tego typu infekcji w przyszłości, oprócz pomaga usunąć ten jeden. Znajdź, które narzędzie chroniące przed złośliwym oprogramowaniem jest dla Ciebie najbardziej odpowiednie, zainstaluj je i pozwól mu wykonać skanowanie urządzenia w celu zidentyfikowania infekcji. Jednak narzędzie chroniące przed złośliwym oprogramowaniem nie odzyska twoich danych, ponieważ nie jest w stanie tego zrobić. Po wyeliminowaniu oprogramowania ransomware upewnij się, że otrzymujesz kopię zapasową i regularnie twórz kopie zapasowe wszystkich niezbędnych plików.

Offers

Pobierz narzędzie do usuwaniato scan for .Gac file RansomwareUse our recommended removal tool to scan for .Gac file Ransomware. Trial version of provides detection of computer threats like .Gac file Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Gac file Ransomware w trybie awaryjnym z obsługą sieci.

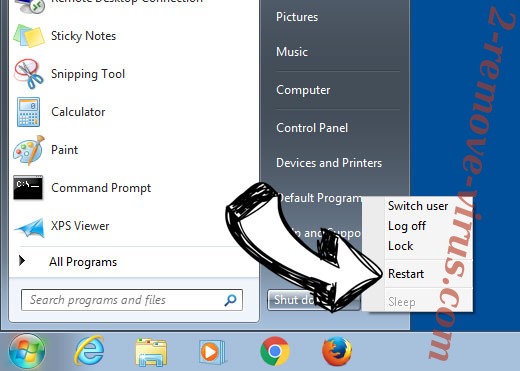

Usunąć .Gac file Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Gac file Ransomware

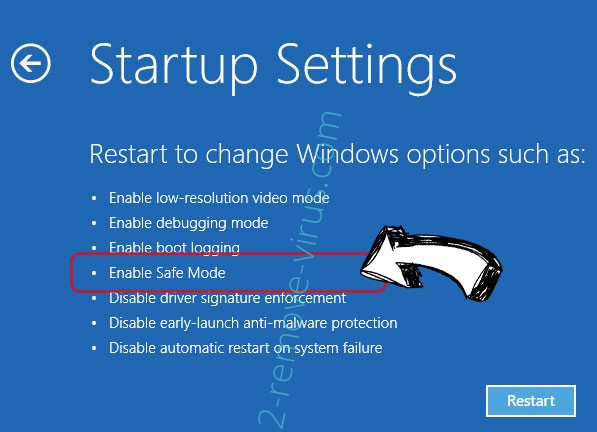

Usunąć .Gac file Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Gac file Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

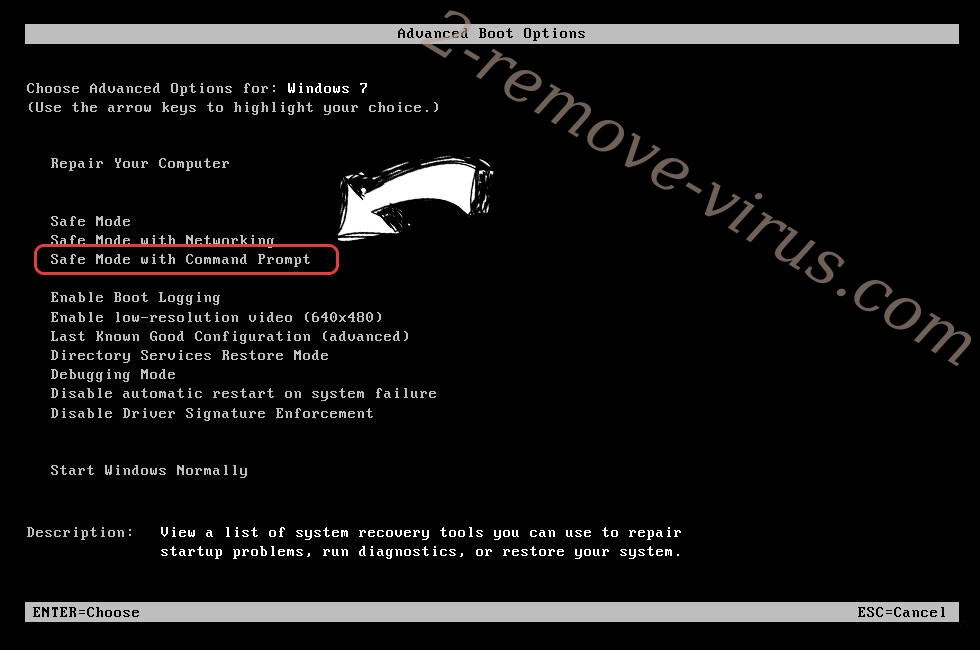

Usunąć .Gac file Ransomware z Windows 7/Windows Vista/Windows XP

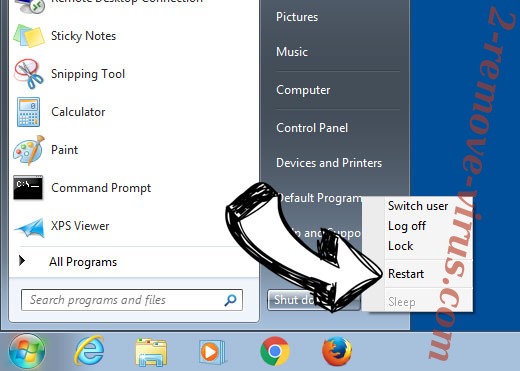

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

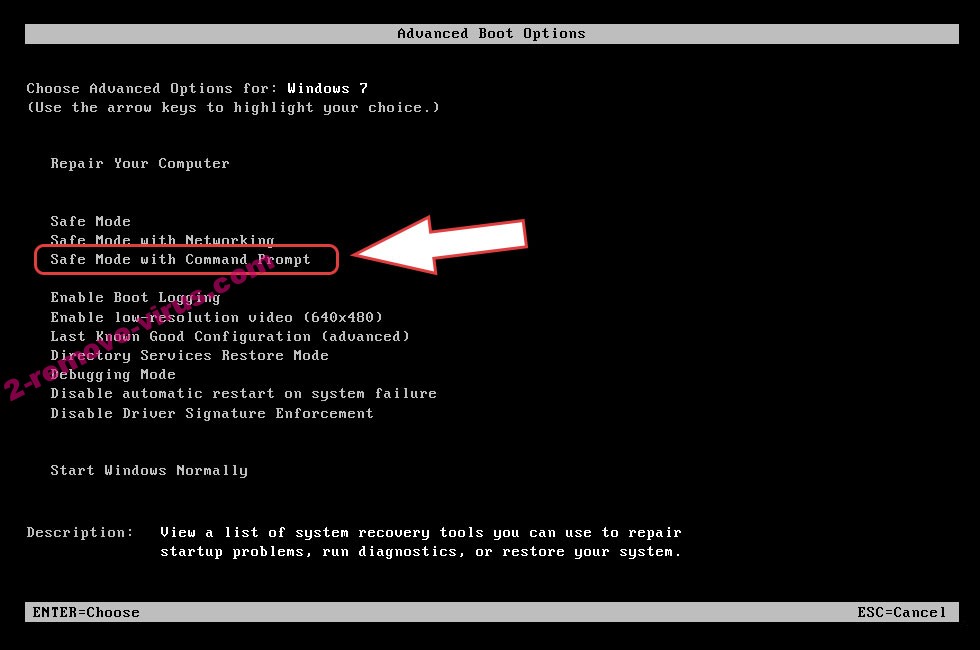

- Wybierz polecenie wiersza polecenia z listy.

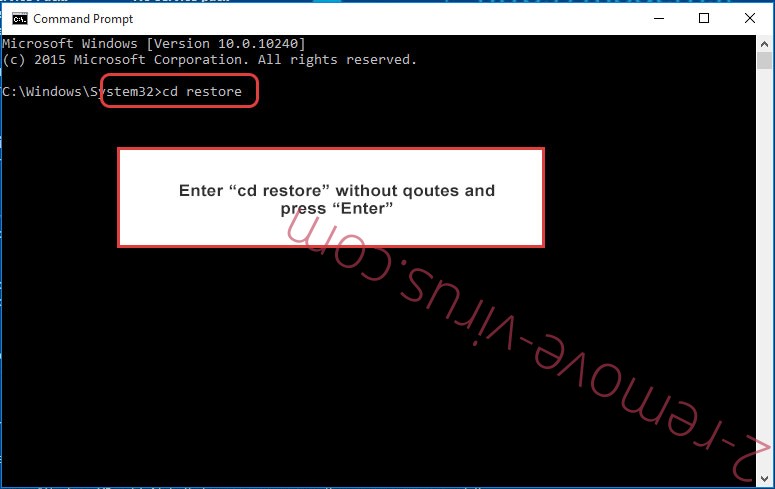

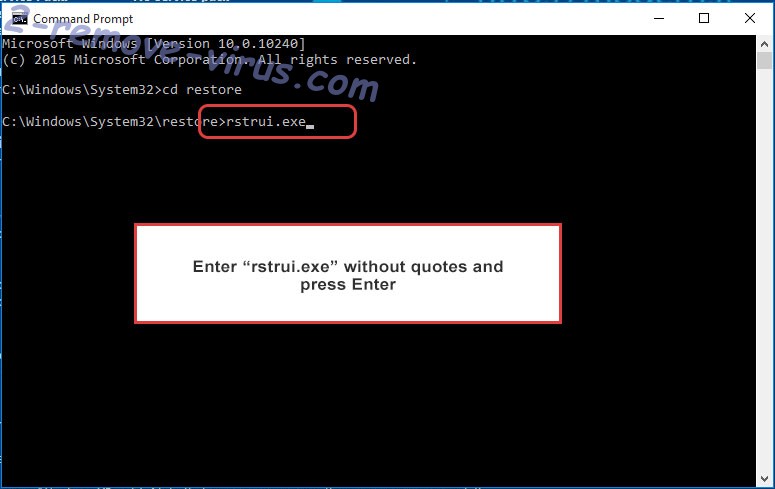

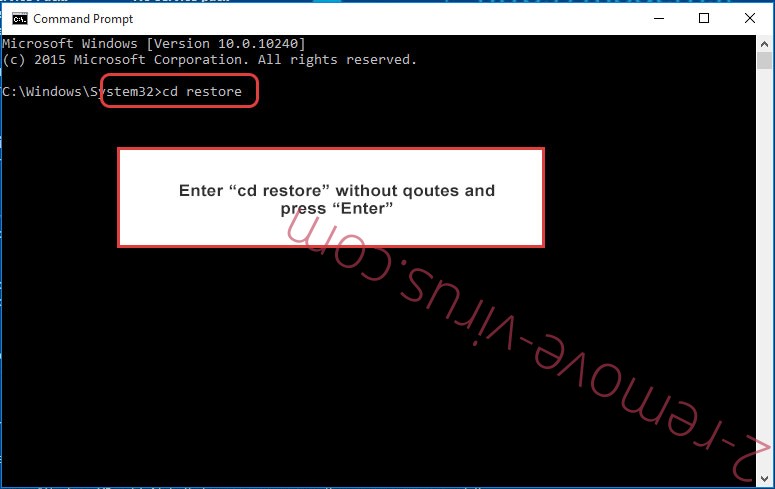

- Wpisz cd restore i naciśnij Enter.

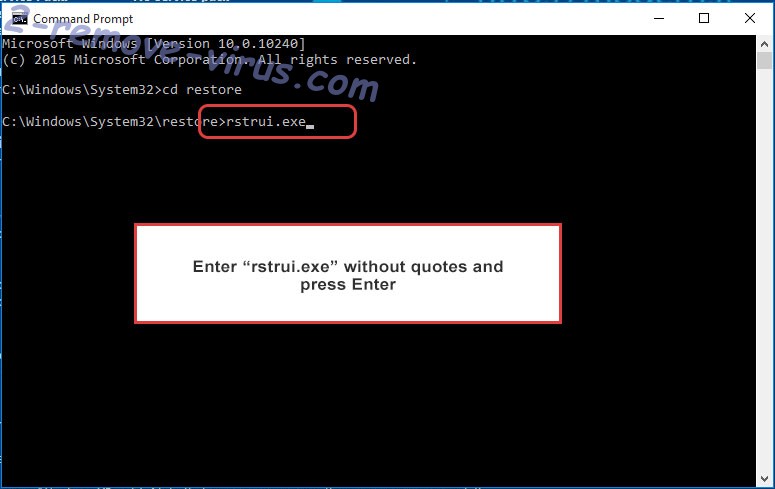

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

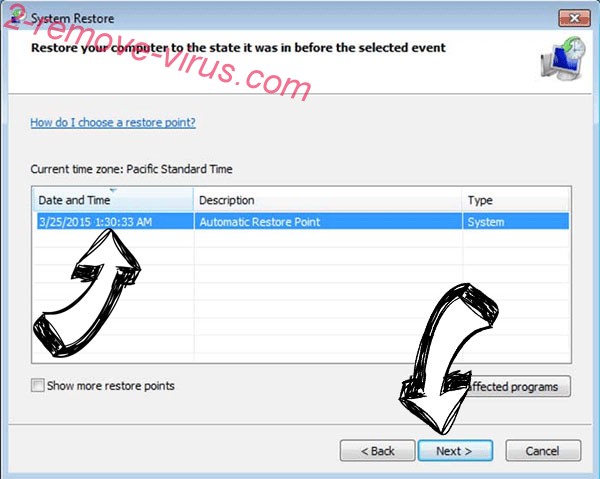

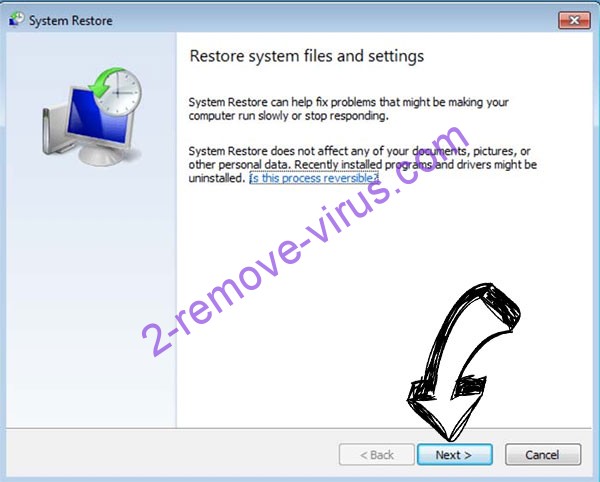

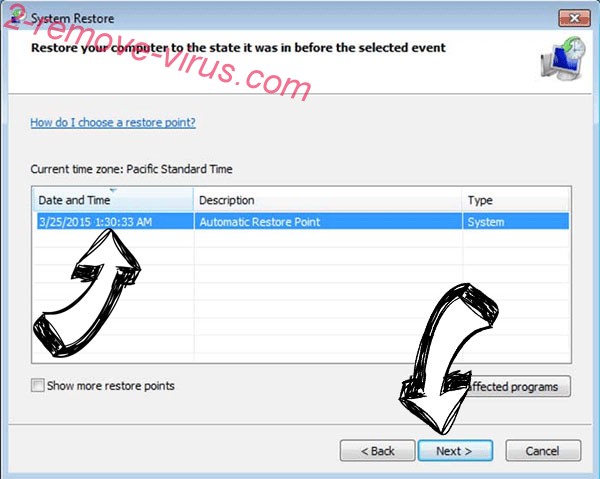

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

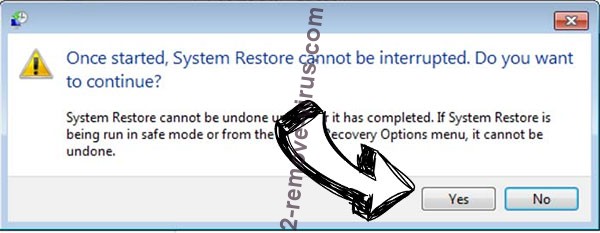

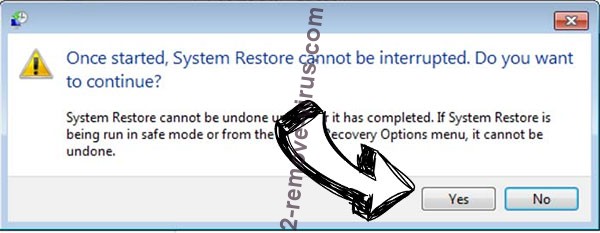

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Gac file Ransomware z Windows 8 i Windows 10

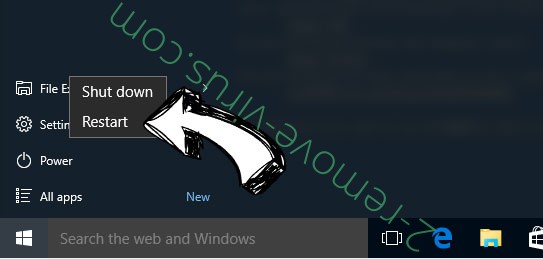

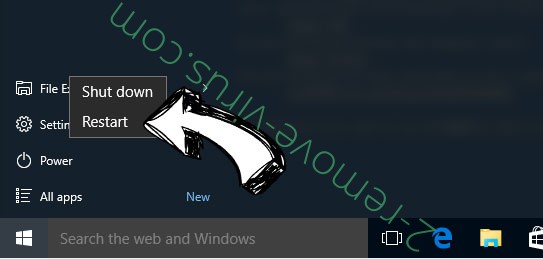

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

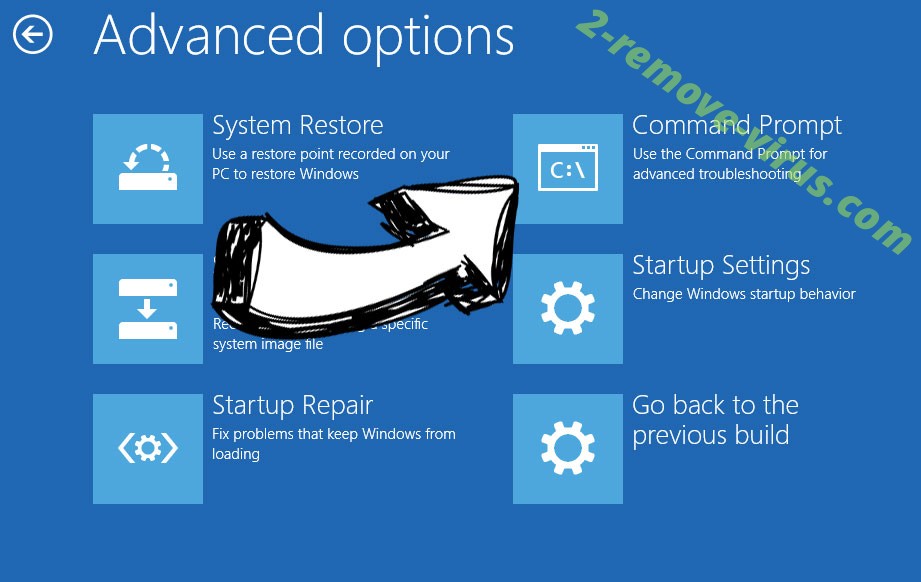

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.