Informacje o HAT ransomware wirusie

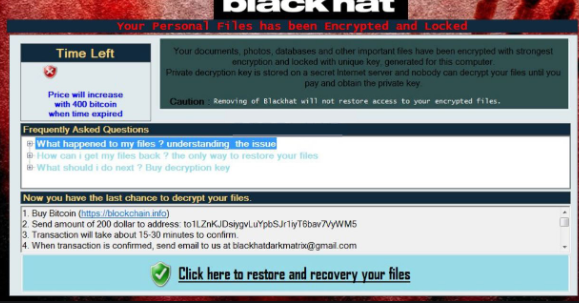

Ransomware znany jako HAT ransomware jest klasyfikowany jako ciężka infekcja, ze względu na możliwe uszkodzenia, które może spowodować. Chociaż szeroko mówi się o ransomware, możliwe, że po raz pierwszy w nim wbiegasz, dlatego możesz nie być świadomy szkód, jakie może wyrządzić. Dane będą niedostępne, jeśli zablokował je plik szyfrujący złośliwe oprogramowanie, dla którego często używa silnych algorytmów szyfrowania. Ofiary nie zawsze są w stanie odzyskać pliki, dlatego ransomware jest tak niebezpieczny.

Masz możliwość zakupu narzędzia dekodowania od cyberprzestępców, ale z powodów, które wspomnę poniżej, że nie byłby to najlepszy wybór. Płacenie nie zawsze gwarantuje przywrócenie plików, więc spodziewaj się, że możesz po prostu wydawać pieniądze na nic. Co powstrzymuje przestępców przed zabraniem pieniędzy i nie zapewnieniem sposobu na odszyfrowanie danych. Co więcej, twoje pieniądze będą również wspierać ich przyszłe działania, takie jak więcej ransomware. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która wyrządza szkody warte miliardy dolarów. A im więcej osób spełnia wymagania, tym bardziej staje się dochodowy biznes ransomware, a tego rodzaju pieniądze z pewnością przyciągają ludzi, którzy chcą łatwych dochodów. Inwestowanie pieniędzy, które są wymagane od ciebie w jakiś rodzaj kopii zapasowej może być lepszym rozwiązaniem, ponieważ utrata plików nie będzie możliwość ponownie. Jeśli kopia zapasowa została wykonana przed ransomware zainfekowane urządzenie, można po prostu wyeliminować HAT ransomware i przystąpić do odblokowania HAT ransomware plików. Nie możesz również zapoznać się z rozprzestrzenianiem się oprogramowania ransomware, a my wyjaśnimy najczęstsze metody w poniższych akapitach.

HAT ransomware metody dystrybucji

Ransomware jest powszechnie rozpowszechniane za pośrednictwem spamu załączników e-mail, szkodliwych pliki do pobrania i zestawy wykorzystać. Zazwyczaj nie ma potrzeby wymyślania bardziej wyszukanych metod, ponieważ wiele osób jest dość nieostrożnych, gdy używają wiadomości e-mail i pobierają pliki. Bardziej wyszukane sposoby mogą być również stosowane, choć nie tak często. Hakerzy po prostu muszą dołączyć zainfekowany plik do wiadomości e-mail, napisać wiarygodny tekst i fałszywie twierdzić, że pochodzą z prawdziwej firmy / organizacji. Często e-maile wspominają o pieniądzach, które użytkownicy mają tendencję do poważnego traktowania. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać użytkownikowi wiadomość e-mail na temat wątpliwej aktywności na koncie lub zakupu, właściciel konta może panikować, włączyć nieostrożny w rezultacie i w końcu otworzyć dodany plik. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania załączników e-mail, jeśli chcesz zachować system chroniony. Jeśli nie znasz nadawcy, przyjrzyj się mu. A jeśli je znasz, sprawdź dokładnie adres e-mail, aby upewnić się, że to rzeczywiście oni. Poszukaj oczywistych błędów gramatycznych, są one zwykle rażące. Powitanie używane może być również wskazówką, uzasadniony e-mail firmy wystarczająco ważne, aby otworzyć będzie zawierać swoje imię i nazwisko w powitanie, zamiast uniwersalnego klienta lub członka. Dane szyfrujące złośliwe oprogramowanie mogą również zainfekować za pomocą niezałatanych słabych punktów znalezionych w programach komputerowych. Program zawiera luki, które mogą być wykorzystane do zainfekowania urządzenia, ale normalnie są one załatane, gdy sprzedawca dowie się o tym. Niestety, jak udowodniono przez ransomware WannaCry, nie wszyscy ludzie instalują poprawki, z tego czy innego powodu. Zachęcamy do konieczności aktualizowania programów za każdym razem, gdy łatka stanie się dostępna. Jeśli nie chcesz przejmować się aktualizacjami, można je skonfigurować do automatycznej instalacji.

Co HAT ransomware robi

Twoje dane zostaną zakodowane przez ransomware wkrótce po zainfekowaniu urządzenia. Jeśli do tej pory nie zauważyłeś, gdy nie masz dostępu do plików, zobaczysz, że coś jest nie tak. Wszystkie zaszyfrowane pliki będą miały dziwne rozszerzenie pliku, które może pomóc ludziom dowiedzieć się nazwę złośliwego oprogramowania kodującego pliki. W wielu przypadkach przywracanie plików może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być dość trudne, jeśli nie niemożliwe do odszyfrowania. Notatka o okupie ujawni, co się stało i jak powinieneś przystąpić do odzyskiwania plików. Ich proponowana metoda polega na płaceniu za ich deszyfrator. Jeśli notatka nie określa kwoty, którą musisz zapłacić, zostaniesz poproszony o wysłanie ich e-mailem, aby ustalić cenę, może wahać się od kilkudziesięciu dolarów do ewentualnie kilkuset. Płacenie za narzędzie deszyfrujące nie jest sugerowaną opcją z powodów, o których już wspomniano powyżej. Zanim jeszcze rozważa zapłatę, najpierw przyjrzyj się innym alternatywom. Może po prostu nie pamiętasz tworzenia kopii zapasowych. Można również znaleźć narzędzie deszyfrujące za darmo. Powinniśmy wspomnieć, że co jakiś czas specjaliści od złośliwego oprogramowania są w stanie zwolnić deszyfrator, co oznacza, że możesz uzyskać narzędzie deszyfrowania za darmo. Zanim dokonasz wyboru zapłaty, przyjrzyj się tej opcji. Byłoby mądrzejszym pomysłem na zakup kopii zapasowej z niektórymi z tych pieniędzy. Jeśli wykonasz kopię zapasową przed przejęciem infekcji, możesz odzyskać pliki po naprawieniu HAT ransomware wirusa. Teraz, gdy zdajesz sobie sprawę, jak wiele szkód może spowodować tego typu infekcja, staraj się unikać go jak najwięcej. Zasadniczo trzeba zachować oprogramowanie na bieżąco, tylko pobrać z bezpiecznych / legalnych źródeł i nie losowo otwierać pliki dołączone do wiadomości e-mail.

HAT ransomware Usuwania

Jeśli plik szyfrujący złośliwy program nadal pozostaje, musisz uzyskać oprogramowanie do usuwania złośliwego oprogramowania, aby go zakończyć. Jeśli spróbujesz zakończyć HAT ransomware wirusa ręcznie, może to spowodować dalsze uszkodzenia, więc nie jest sugerowane. Przejście z opcją automatyczną byłoby mądrzejszym wyborem. Tego typu programy są wykonane z zamiarem wykrywania lub nawet blokowania tego rodzaju zagrożeń. Po zainstalowaniu wybranego oprogramowania do usuwania złośliwego oprogramowania, wystarczy wykonać skanowanie narzędzia i pozwolić, aby pozbyć się zagrożenia. Jednak program do usuwania złośliwego oprogramowania nie przywróci danych, ponieważ nie jest w stanie tego zrobić. Jeśli system został dokładnie wyczyszczony, odblokuj HAT ransomware pliki z kopii zapasowej, jeśli go masz.

Offers

Pobierz narzędzie do usuwaniato scan for HAT ransomwareUse our recommended removal tool to scan for HAT ransomware. Trial version of provides detection of computer threats like HAT ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć HAT ransomware w trybie awaryjnym z obsługą sieci.

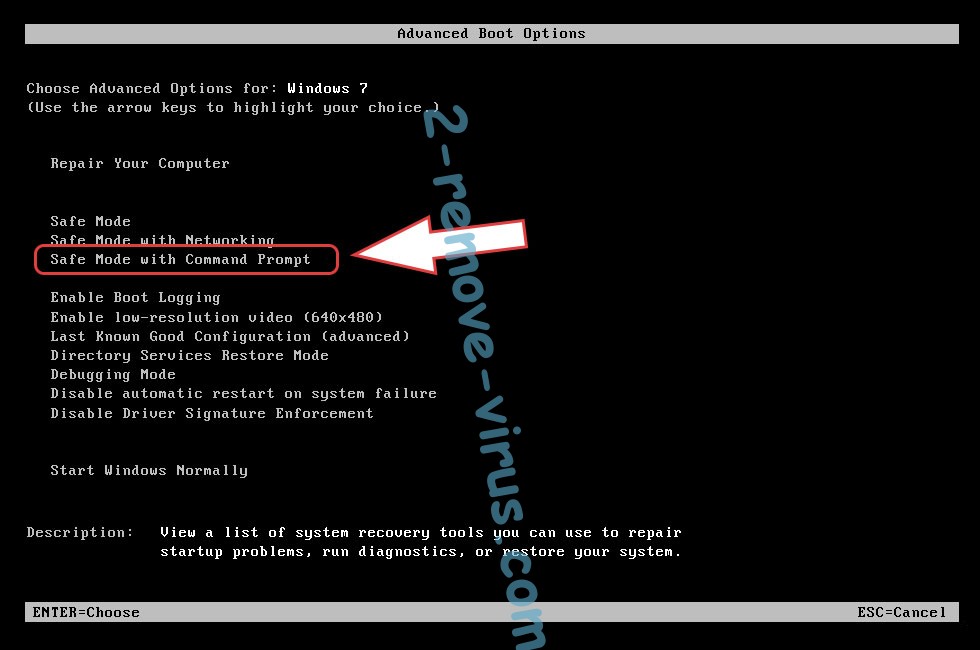

Usunąć HAT ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć HAT ransomware

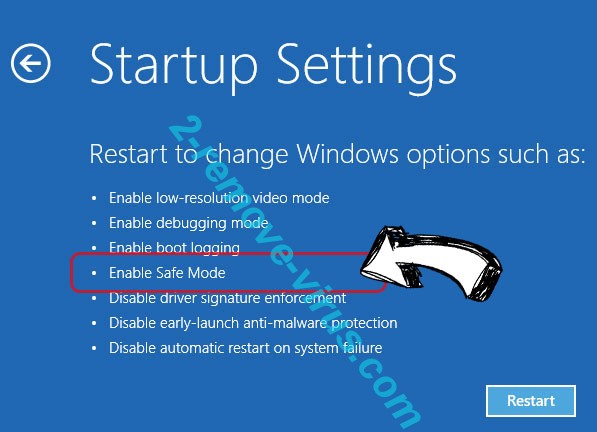

Usunąć HAT ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć HAT ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

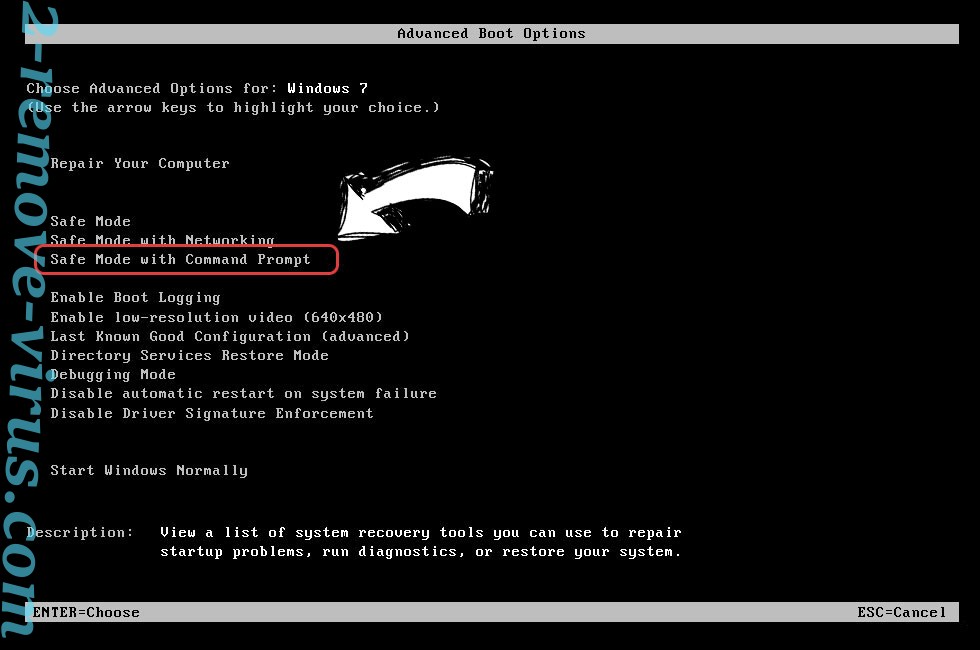

Usunąć HAT ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

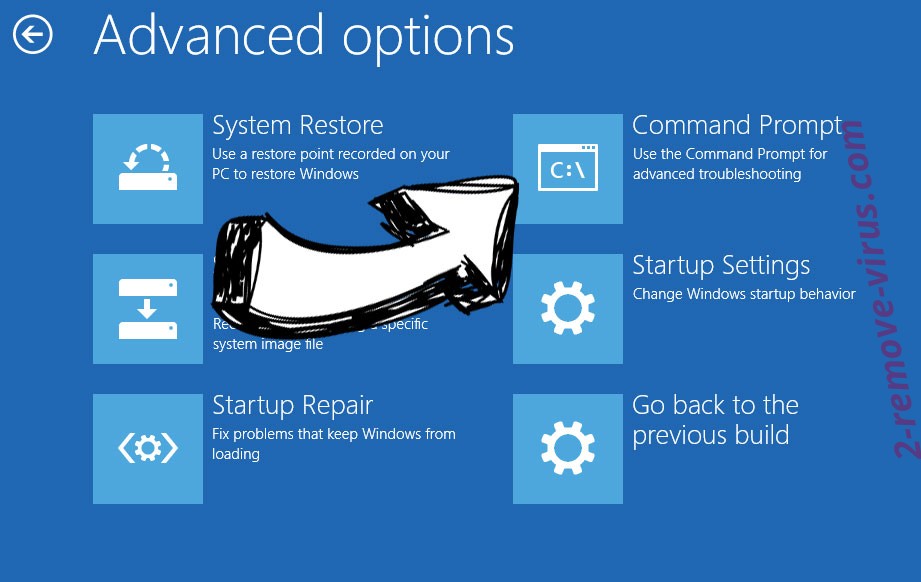

Usunąć HAT ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

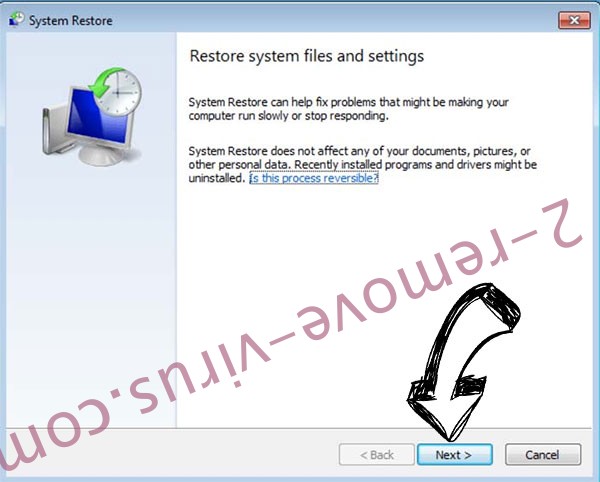

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.