Co można powiedzieć o HolesWarm Malware

HolesWarm Malware to złośliwe oprogramowanie szyfrujące pliki, ale klasyfikacja, którą prawdopodobnie słyszałeś wcześniej, to ransomware. Prawdopodobnie nigdy wcześniej nie natknąłeś się na tego typu złośliwy program, w którym to przypadku możesz być szczególnie zszokowany. Ransomware może wykorzystywać potężne algorytmy szyfrowania do procesu szyfrowania, co uniemożliwia dostęp do nich.

Uważa się, że jest to bardzo niebezpieczne zagrożenie, ponieważ nie zawsze jest możliwe odszyfrowanie plików. Otrzymasz również ofertę zakupu deszyfratora za określoną kwotę pieniędzy, ale nie jest to zalecana opcja z kilku powodów. Po pierwsze, możesz po prostu marnować pieniądze, ponieważ płatność nie zawsze prowadzi do odszyfrowania pliku. Pamiętaj, z kim masz do czynienia i nie oczekuj, że oszuści poczują się zmuszeni do zapewnienia ci deszyfratora, gdy mogą po prostu zabrać twoje pieniądze. Ponadto pieniądze z okupu sfinansowałyby przyszłe projekty ransomware i malware. Ransomware już wyrządza miliardy dolarów szkód, czy naprawdę chcesz to wspierać. Kiedy ludzie poddają się żądaniom, ransomware staje się coraz bardziej opłacalne, przyciągając w ten sposób więcej osób, które chcą zarabiać łatwe pieniądze. Możesz ponownie znaleźć się w tego typu sytuacji, więc zainwestowanie żądanych pieniędzy w kopię zapasową byłoby mądrzejsze, ponieważ utrata plików nie byłaby możliwa. Możesz po prostu wyeliminować HolesWarm Malware bez problemów. Jeśli zastanawiasz się, w jaki sposób zagrożenie zdołało dostać się do twojego systemu, najczęstsze sposoby jego rozprzestrzeniania się zostaną omówione w poniższym akapicie.

Jak uzyskałeś ransomware

Załączniki wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania to najczęstsze metody rozprzestrzeniania ransomware. Ponieważ te metody są nadal używane, oznacza to, że użytkownicy są nieco niedbali podczas korzystania z poczty e-mail i pobierania plików. Można również stosować bardziej wyrafinowane sposoby, chociaż nie są one tak popularne. Oszuści piszą dość wiarygodną wiadomość e-mail, udając, że pochodzą z jakiejś godnej zaufania firmy lub organizacji, dodają plik złośliwego oprogramowania do wiadomości e-mail i wysyłają go do ludzi. Na ogół natkniesz się na tematy dotyczące pieniędzy w tych e-mailach, ponieważ ludzie są bardziej podatni na tego typu tematy. Jeśli hakerzy użyli nazwy firmy takiej jak Amazon, użytkownicy obniżają swoją obronę i mogą otworzyć załącznik bez zastanowienia, ponieważ przestępcy mogą po prostu powiedzieć, że na koncie zaobserwowano wątpliwą aktywność lub dokonano zakupu i dołączono paragon. Z tego powodu powinieneś uważać na otwieranie wiadomości e-mail i zwracać uwagę na wskazówki, że mogą być złośliwe. Sprawdź nadawcę, czy jest to ktoś, kogo znasz. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw sprawdź adres e-mail, aby upewnić się, że jest prawdziwy. Uważaj na błędy gramatyczne lub użytkowe, które zwykle są dość rażące w tego rodzaju wiadomościach e-mail. Inną wspólną cechą jest brak Twojego imienia i nazwiska w powitaniu, gdyby legalna firma / nadawca wysłał Ci e-mail, na pewno znałaby Twoje imię i używałaby go zamiast typowego powitania, zwracając się do Ciebie jako Klienta lub Członka. Luki w zabezpieczeniach urządzenia Nieaktualne programy mogą być również wykorzystywane jako ścieżka do urządzenia. Program ma pewne luki w zabezpieczeniach, które mogą być wykorzystane przez złośliwe oprogramowanie, aby dostać się do urządzenia, ale są one łatane przez autorów, gdy tylko zostaną znalezione. Niestety, jak pokazuje ransomware WannaCry, nie każdy instaluje te łatki z różnych powodów. Zalecamy aktualizowanie programów za każdym razem, gdy dostępna jest poprawka. Aktualizacje mogą być instalowane automatycznie, jeśli nie chcesz zawracać sobie nimi głowy za każdym razem.

Jak się zachowuje

Twoje pliki zostaną zakodowane, gdy tylko ransomware dostanie się do twojego systemu. Jeśli przez przypadek nie zauważyłeś do tej pory, kiedy nie możesz otworzyć plików, zdasz sobie sprawę, że coś jest nie tak. Pliki, które zostały zaszyfrowane, będą miały rozszerzenie pliku, które może pomóc w zidentyfikowaniu odpowiedniego złośliwego oprogramowania szyfrującego dane. Twoje pliki mogły zostać zaszyfrowane przy użyciu potężnych algorytmów szyfrowania i istnieje prawdopodobieństwo, że mogą być trwale zakodowane. Notatka z żądaniem okupu ujawni, że twoje pliki zostały zablokowane i jak możesz je przywrócić. Jeśli posłuchasz hakerów, jedynym sposobem na przywrócenie danych będzie ich deszyfrator, który nie będzie bezpłatny. Notatka powinna wyraźnie wyświetlać cenę oprogramowania deszyfrującego, ale jeśli tak nie jest, da ci to sposób na skontaktowanie się z oszustami w celu ustalenia ceny. Jak już wspomnieliśmy, nie sugerujemy płacenia za deszyfrator, z powodów, o których już wspomnieliśmy. Kiedy wszystkie inne opcje nie pomagają, tylko wtedy powinieneś nawet rozważyć spełnienie wymagań. Spróbuj przypomnieć sobie, czy kiedykolwiek wykonałeś kopię zapasową, twoje pliki mogą być gdzieś przechowywane. Możliwe jest również, że wydano darmowy deszyfrator. Jeśli specjalista od złośliwego oprogramowania może złamać złośliwe oprogramowanie kodujące dane, może wydać bezpłatne deszyfratory. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że darmowy deszyfrator nie jest opcją, powinieneś nawet rozważyć spełnienie wymagań. Nie musisz się martwić, jeśli kiedykolwiek znajdziesz się w tej sytuacji ponownie, jeśli zainwestowałeś część tych pieniędzy w zakup kopii zapasowej za te pieniądze. Jeśli zapisałeś swoje najważniejsze pliki, po prostu usuń HolesWarm Malware wirusa, a następnie odzyskaj pliki. Jeśli zapoznasz się z tym, jak ransomware, zapobieganie infekcji nie powinno być trudne. Zasadniczo musisz zawsze aktualizować oprogramowanie, pobierać tylko z bezpiecznych/ legalnych źródeł i przestać losowo otwierać pliki dodane do wiadomości e-mail.

HolesWarm Malware usunięcie

Aby zakończyć ransomware, jeśli nadal jest obecne w systemie, użyj ransomware. Ręczne naprawienie HolesWarm Malware wirusa nie jest prostym procesem i może prowadzić do dalszych szkód na komputerze. Dlatego wybierz sposób automatyczny. Tego typu narzędzia są opracowywane z zamiarem wykrywania lub nawet zatrzymywania tego typu infekcji. Wybierz więc narzędzie, zainstaluj je, wykonaj skanowanie systemu i pozwól narzędziu zakończyć szyfrowanie plików złośliwego oprogramowania, jeśli zostanie znalezione. Oprogramowanie nie jest jednak w stanie przywrócić danych. Gdy urządzenie jest wolne od zagrożenia, zacznij rutynowo archiwawać pliki.

Offers

Pobierz narzędzie do usuwaniato scan for HolesWarm MalwareUse our recommended removal tool to scan for HolesWarm Malware. Trial version of provides detection of computer threats like HolesWarm Malware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć HolesWarm Malware w trybie awaryjnym z obsługą sieci.

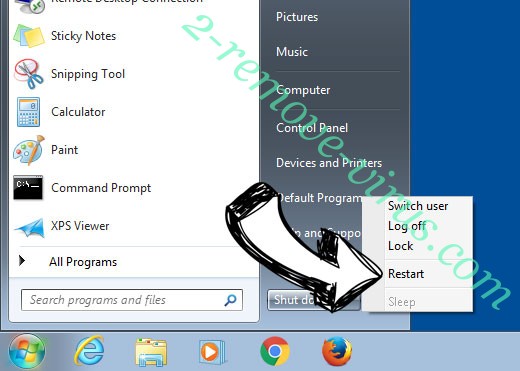

Usunąć HolesWarm Malware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć HolesWarm Malware

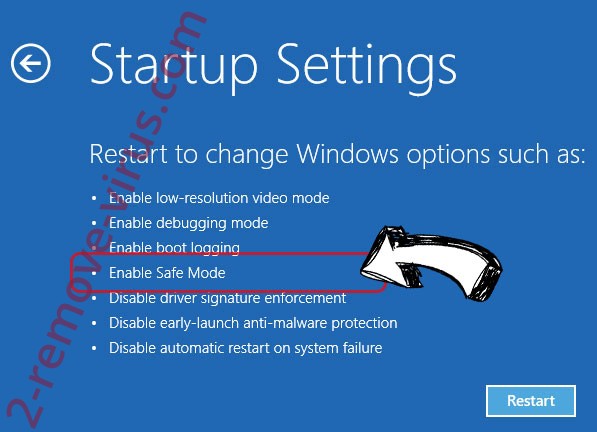

Usunąć HolesWarm Malware z Windows 8 i Windows 10

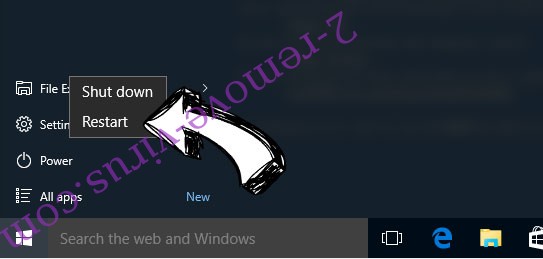

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć HolesWarm Malware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

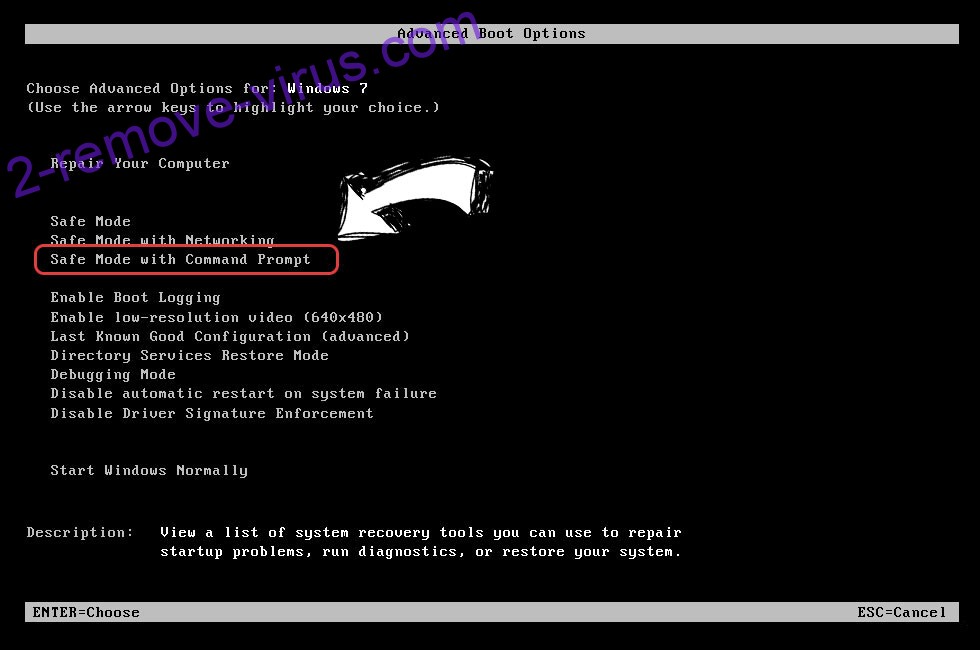

Usunąć HolesWarm Malware z Windows 7/Windows Vista/Windows XP

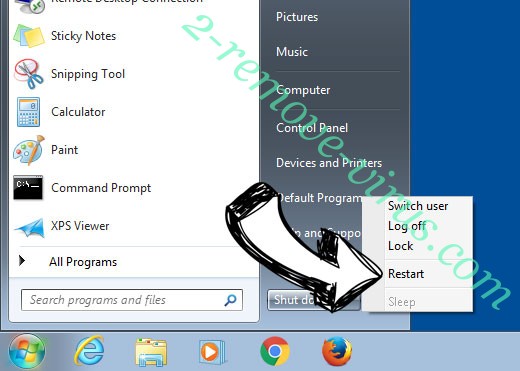

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

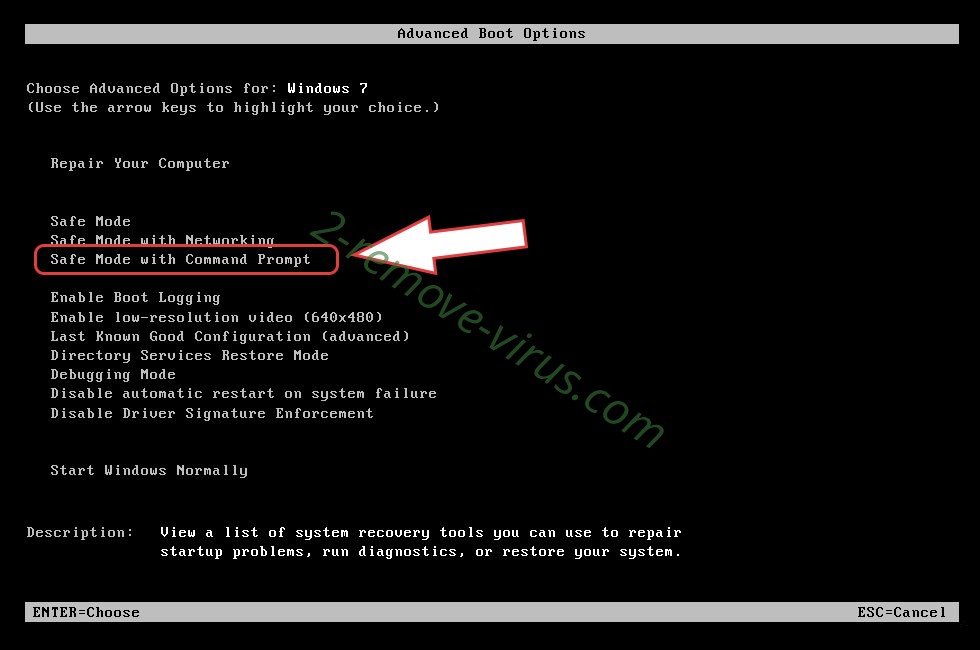

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

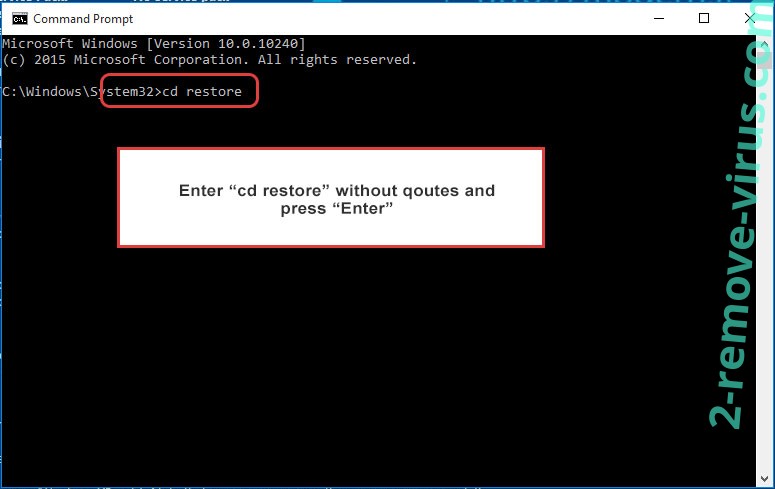

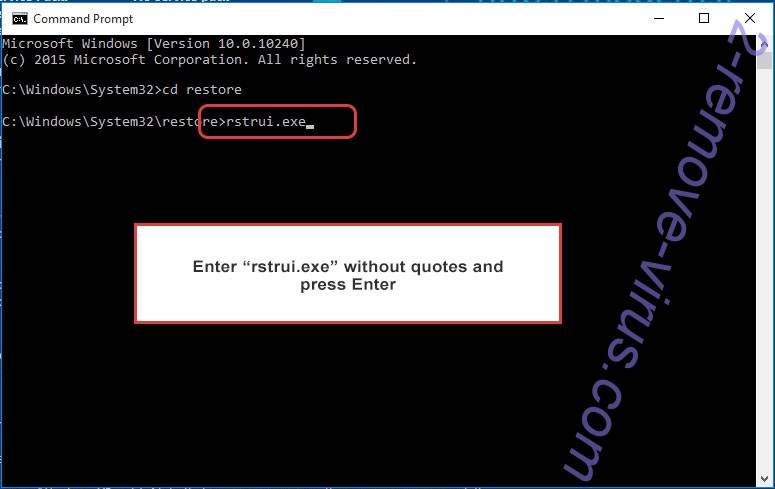

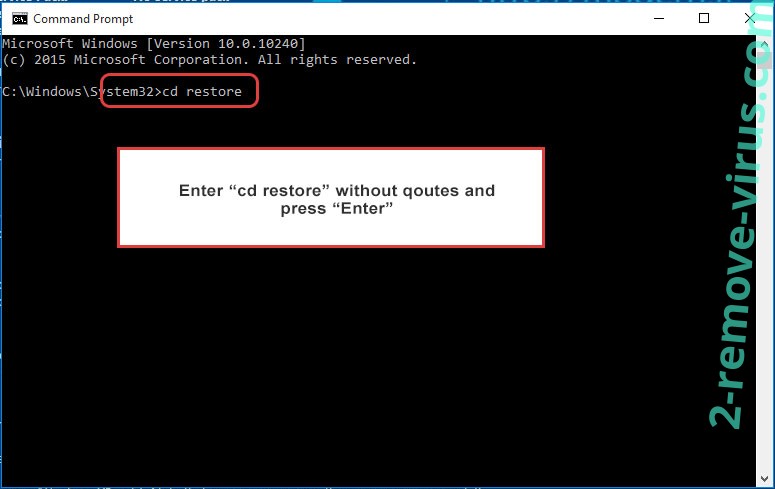

- Wpisz cd restore i naciśnij Enter.

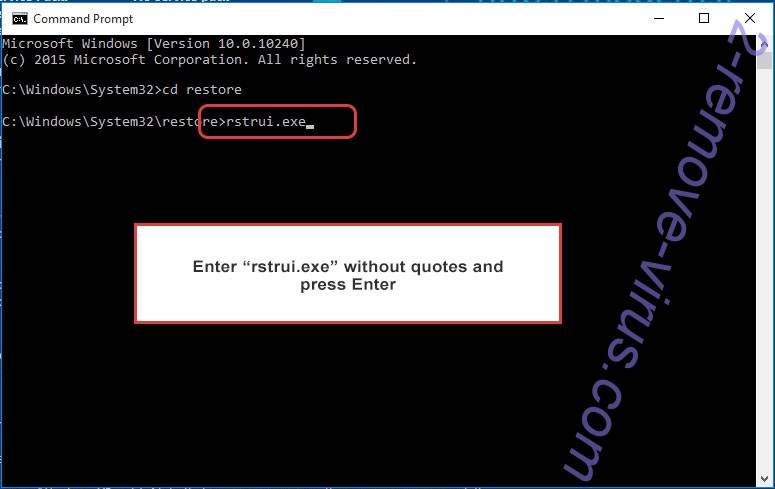

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

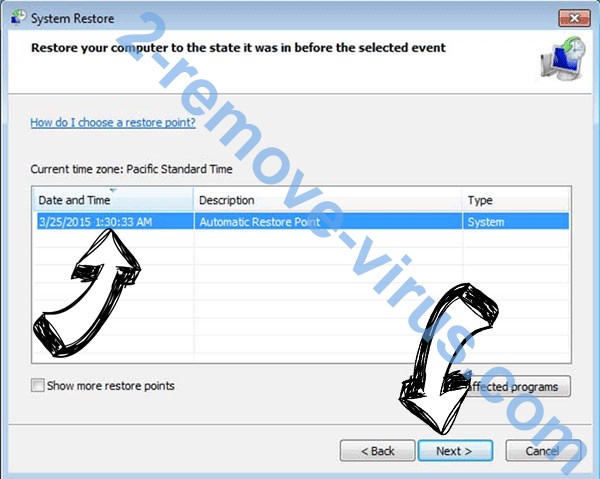

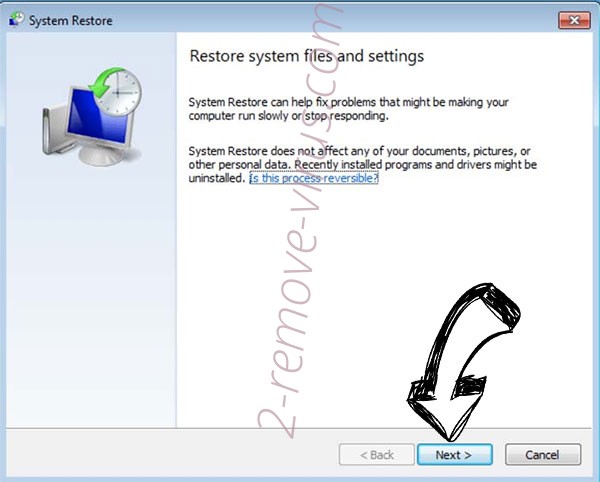

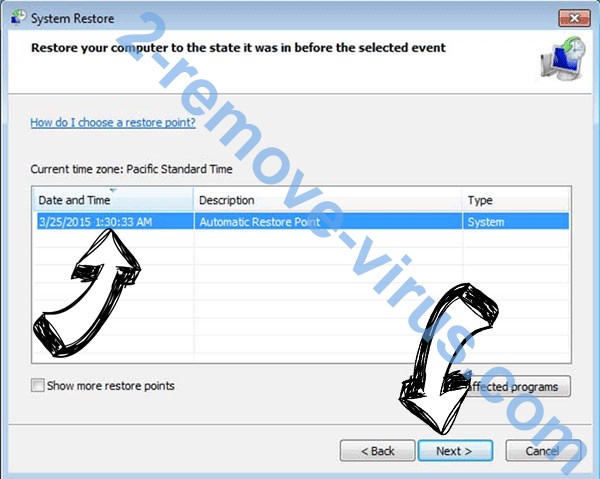

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

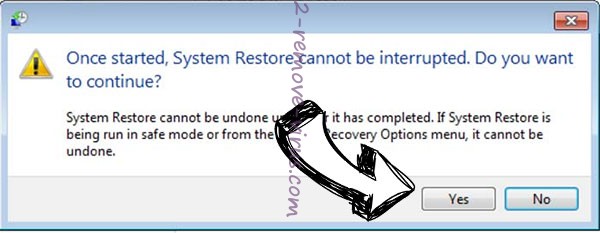

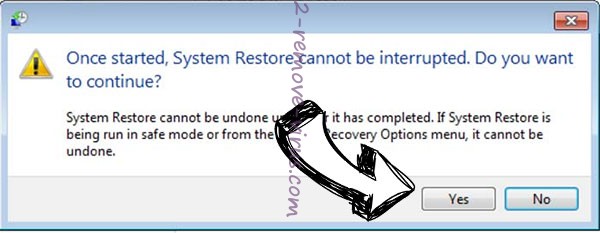

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

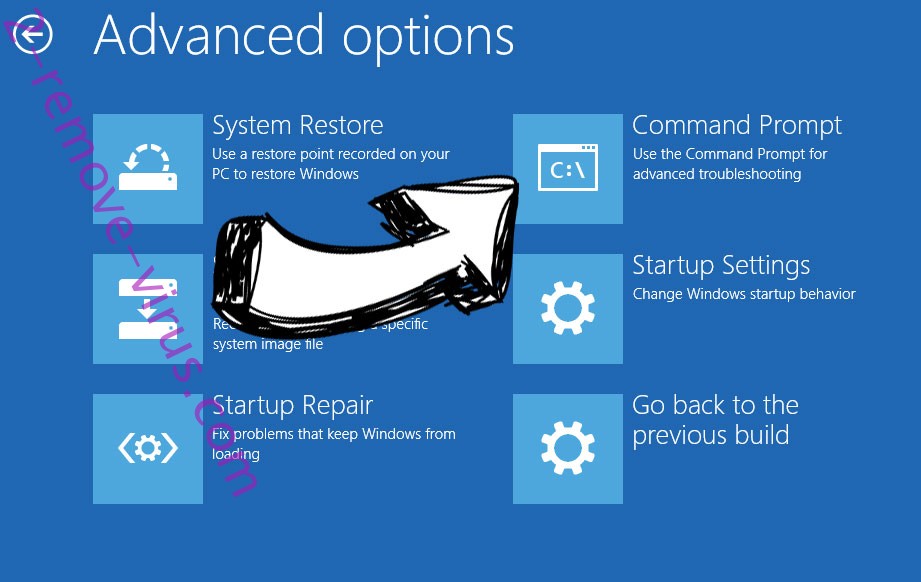

Usunąć HolesWarm Malware z Windows 8 i Windows 10

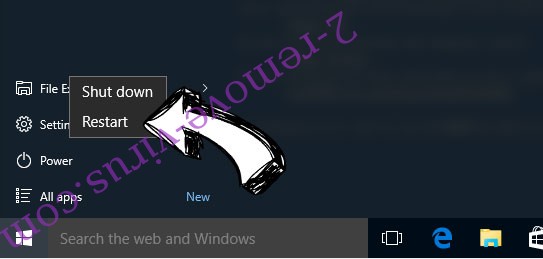

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.