Czy jest to poważne zagrożenie?

Iiof Ransomware to złośliwe oprogramowanie szyfrujące pliki, ale kategoryzacja, którą prawdopodobnie słyszałeś wcześniej, to ransomware. Jest prawdopodobne, że po raz pierwszy spotykasz się z tego rodzaju złośliwym oprogramowaniem, w którym to przypadku możesz być szczególnie zszokowany. Złośliwy program kodujący pliki używa potężnych algorytmów szyfrowania do szyfrowania plików, a po przeprowadzeniu procesu nie będzie można uzyskać do nich dostępu. Złośliwe oprogramowanie szyfrujące dane jest sklasyfikowane jako wysoce szkodliwa infekcja, ponieważ odszyfrowywanie plików nie zawsze jest prawdopodobne.

Masz możliwość zapłacenia okupu za deszyfrator, ale wielu badaczy złośliwego oprogramowania tego nie sugeruje. Istnieje prawdopodobieństwo, że nie odszyfrujesz swoich danych nawet po zapłaceniu, aby Twoje pieniądze mogły zostać wydane na darmo. Co powstrzymuje przestępców przed zabraniem twoich pieniędzy i nie dawaniem niczego w zamian. Przyszłe działania tych oszustów również byłyby wspierane przez te pieniądze. Czy naprawdę chcesz wspierać coś, co wyrządza szkody w wysokości wielu milionów dolarów? Kiedy ofiary poddają się żądaniom, ransomware stopniowo staje się bardziej opłacalne, przyciągając w ten sposób więcej oszustów, którzy chcą zarobić łatwe pieniądze. Sytuacje, w których możesz stracić dane, mogą występować przez cały czas, więc znacznie lepszą inwestycją może być kopia zapasowa. Następnie możesz po prostu usunąć Iiof Ransomware wirusa i przywrócić dane. Informacje na temat sposobów dystrybucji złośliwego oprogramowania szyfrujących dane i sposobów ich unikania znajdziesz w poniższym akapicie.

Jak dystrybuowane jest ransomware

Ogólnie rzecz biorąc, malware szyfrujące pliki rozprzestrzenia się za pośrednictwem wiadomości Spam, zestawów exploitów i złośliwych plików do pobrania. Ponieważ użytkownicy są raczej niedbali, gdy otwierają wiadomości e-mail i pobierają pliki, zwykle nie jest konieczne, aby dystrybutorzy złośliwego oprogramowania szyfrujący dane używali bardziej wyszukanych metod. Niemniej jednak niektóre złośliwe oprogramowanie szyfrujące dane może wykorzystywać znacznie bardziej wyszukane sposoby, które wymagają więcej wysiłku. Oszuści piszą nieco przekonującą wiadomość e-mail, używając nazwy znanej firmy lub organizacji, dołącz zainfekowany plik do wiadomości e-mail i wyślij go. Często natkniesz się na tematy dotyczące pieniędzy w tych e-mailach, ponieważ użytkownicy są bardziej podatni na tego typu tematy. Oszuści wolą udawać, że są z Amazon i poinformować Cię, że nietypowa aktywność została odnotowana na Twoim koncie lub dokonano jakiegoś zakupu. Kiedy masz do czynienia z wiadomościami e-mail, należy zwrócić uwagę na pewne rzeczy, jeśli chcesz chronić swój system. Przede wszystkim zajrzyj do nadawcy wiadomości e-mail. A jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że to rzeczywiście oni. Rażące błędy gramatyczne są również znakiem. Innym dość oczywistym znakiem jest twoje imię i nazwisko, które nie zostało użyte w powitaniu, jeśli ktoś, kogo adres e-mail zdecydowanie powinien otworzyć, wyśle ci e-mail, na pewno zna twoje imię i użyje go zamiast typowego powitania, takiego jak klient lub członek. Infekcja jest również możliwa za pomocą niezałatanego programu komputerowego. Program zawiera pewne luki w zabezpieczeniach, które mogą zostać wykorzystane przez złośliwe oprogramowanie, aby dostać się do systemu, ale dostawcy łatają je wkrótce po ich wykryciu. Jednak, jak udowodniły ogólnoświatowe ataki ransomware, nie wszyscy użytkownicy instalują te aktualizacje. Zaleca się częste aktualizowanie programów za każdym razem, gdy aktualizacja jest udostępniana. Jeśli alerty dotyczące aktualizacji są kłopotliwe, mogą być skonfigurowane do automatycznej instalacji.

Co możesz zrobić ze swoimi plikami

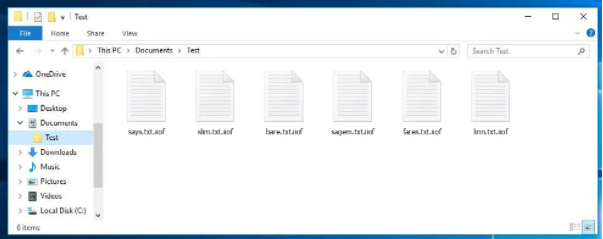

Ransomware skanuje w poszukiwaniu określonych typów plików po zainstalowaniu i zostaną one zakodowane szybko po ich zlokalizowaniu. Początkowo możesz nie widzieć, ale gdy nie możesz otworzyć plików, stanie się jasne, że coś się dzieje. Zauważysz, że rozszerzenie pliku zostało dodane do wszystkich zakodowanych plików, co może pomóc w rozpoznaniu ransomware. Niestety, dekodowanie danych może być niemożliwe, jeśli zostaną użyte potężne algorytmy szyfrowania. Po zakończeniu procesu szyfrowania na twoim komputerze zostanie umieszczone powiadomienie o okupie, które powinno do pewnego stopnia wyjaśnić, co stało się z twoimi plikami. Ich sugerowana metoda polega na zakupie narzędzia deszyfrującego. Kwoty okupu są na ogół jasno określone w notatce, ale od czasu do czasu oszuści proszą ofiary o wysłanie im e-maila w celu ustalenia ceny, może ona wahać się od kilkudziesięciu dolarów do prawdopodobnie kilkuset. Z już określonych powodów płacenie cyberprzestępcom nie jest sugerowaną opcją. Jeśli jesteś zdeterminowany, aby zapłacić, powinna to być ostateczność. Może po prostu nie pamiętasz tworzenia kopii. Darmowy program deszyfrujący może być również opcją. Jeśli ransomware jest podatne na złamanie, ktoś może być w stanie wydać narzędzie, które odblokuje Iiof Ransomware pliki za darmo. Zastanów się, że zanim zapłacisz okup, nawet przyjdzie ci do głowy. Jeśli użyjesz części tej sumy do tworzenia kopii zapasowych, nie znajdziesz się ponownie w takiej sytuacji, ponieważ Twoje dane zostaną zapisane w bezpiecznym miejscu. Jeśli kopia zapasowa jest dostępna, po prostu wyeliminuj Iiof Ransomware , a następnie odblokuj Iiof Ransomware pliki. Dowiedz się, w jaki sposób rozprzestrzenia się złośliwe oprogramowanie kodujące dane, abyś mógł go uniknąć w przyszłości. Musisz głównie aktualizować oprogramowanie, pobierać je tylko z bezpiecznych/ legalnych źródeł, a nie losowo otwierać załączniki wiadomości e-mail.

Metody eliminacji Iiof Ransomware

Aby usunąć ransomware, jeśli nadal jest obecne na komputerze, użyj ransomware. Podczas próby ręcznego naprawienia Iiof Ransomware wirusa możesz spowodować dalsze szkody, jeśli nie jesteś osobą najbardziej obeznaną z komputerem. Korzystanie z oprogramowania do usuwania złośliwego oprogramowania to mądrzejsza decyzja. Tego rodzaju programy istnieją w celu ochrony urządzenia przed uszkodzeniem tego rodzaju infekcji, a w zależności od narzędzia, nawet uniemożliwienia im wejścia w pierwszej kolejności. Znajdź i zainstaluj odpowiednie narzędzie, przeskanuj urządzenie, aby zidentyfikować infekcję. Jednak program nie jest w stanie przywrócić danych, więc nie oczekuj, że dane zostaną odzyskane po zniknięciu infekcji. Gdy system jest czysty, powinieneś być w stanie powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for Iiof RansomwareUse our recommended removal tool to scan for Iiof Ransomware. Trial version of provides detection of computer threats like Iiof Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Iiof Ransomware w trybie awaryjnym z obsługą sieci.

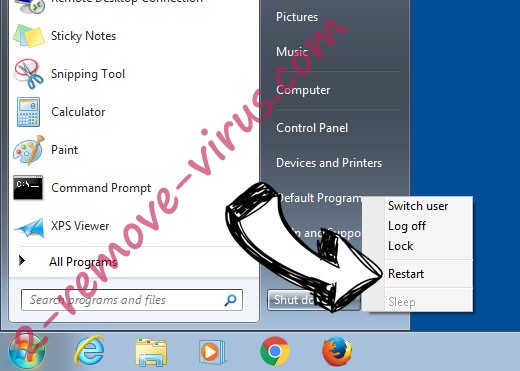

Usunąć Iiof Ransomware z Windows 7/Windows Vista/Windows XP

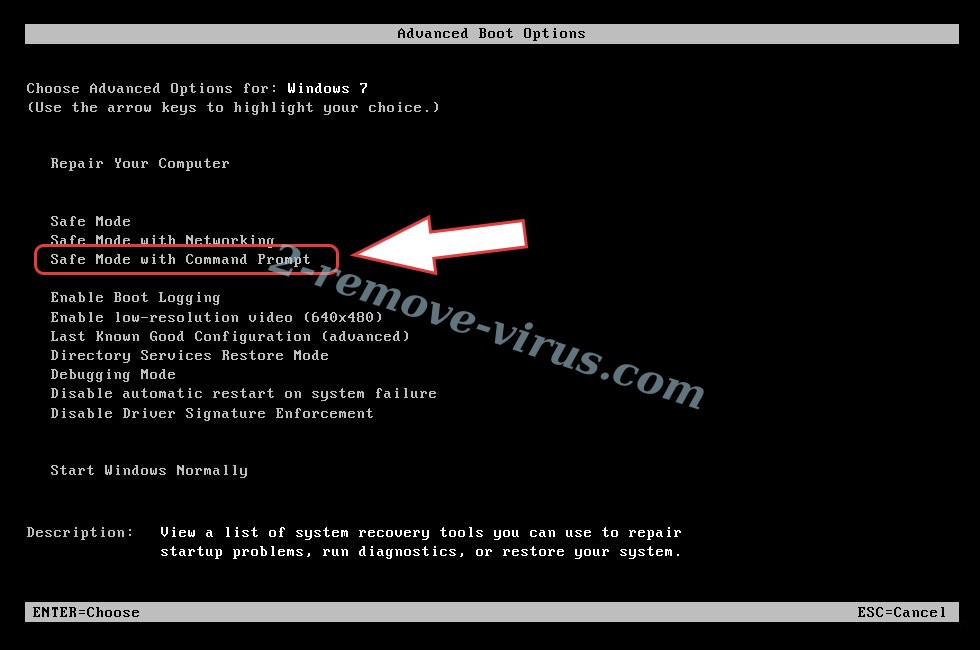

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Iiof Ransomware

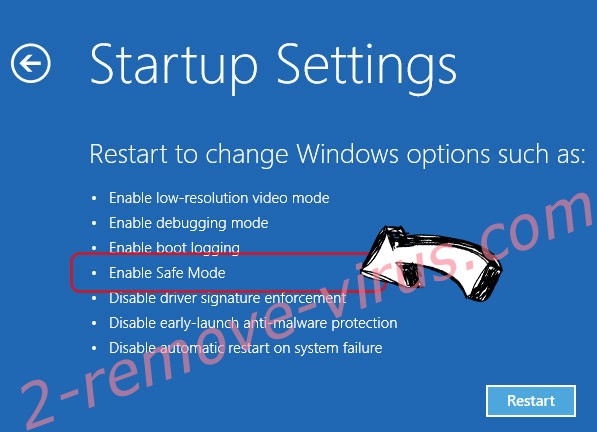

Usunąć Iiof Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Iiof Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

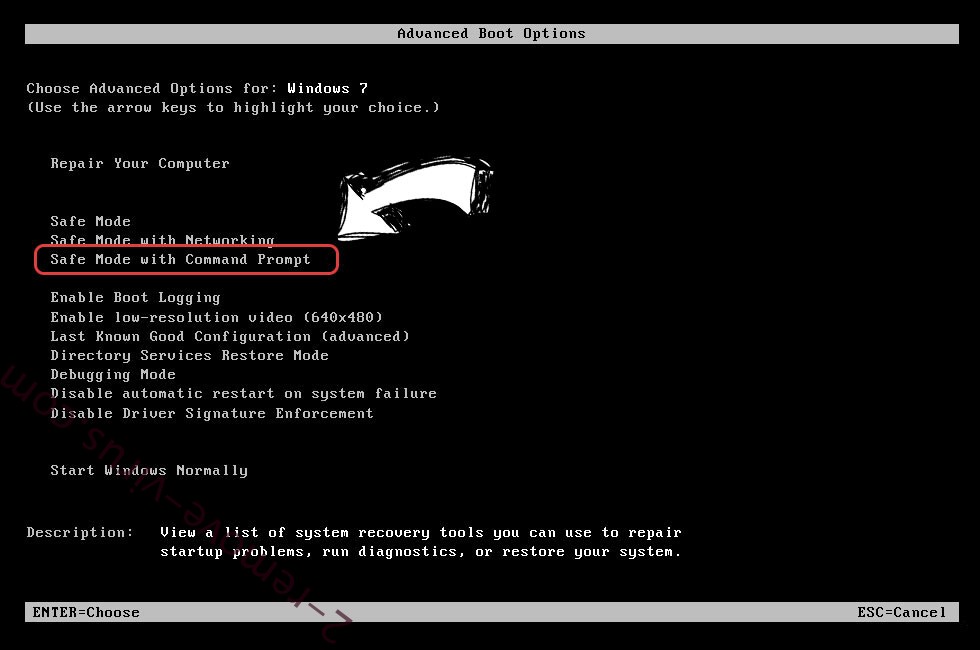

Usunąć Iiof Ransomware z Windows 7/Windows Vista/Windows XP

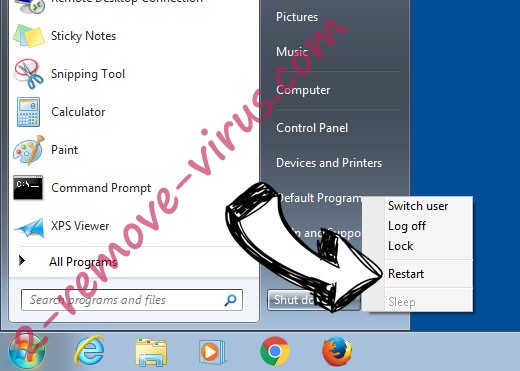

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

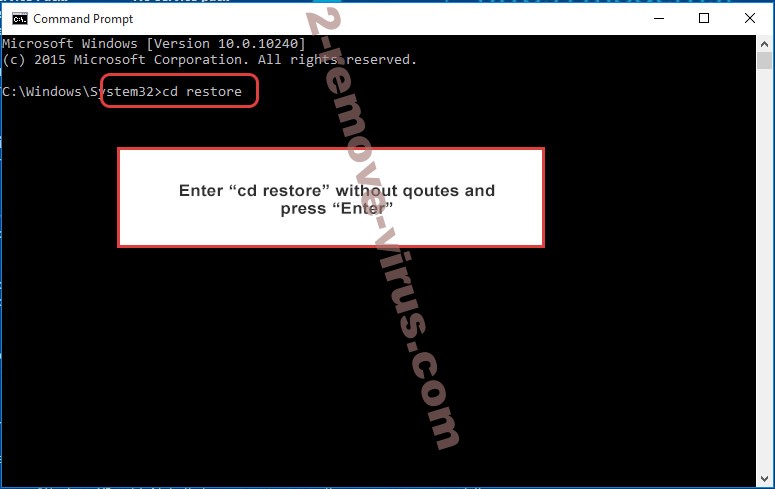

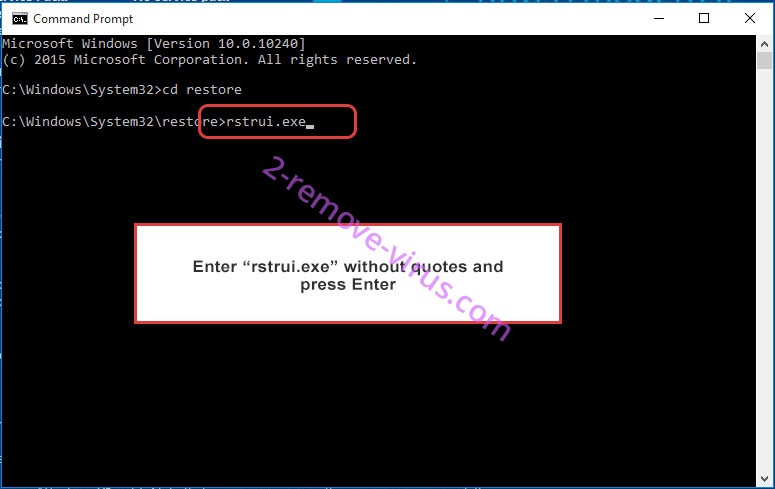

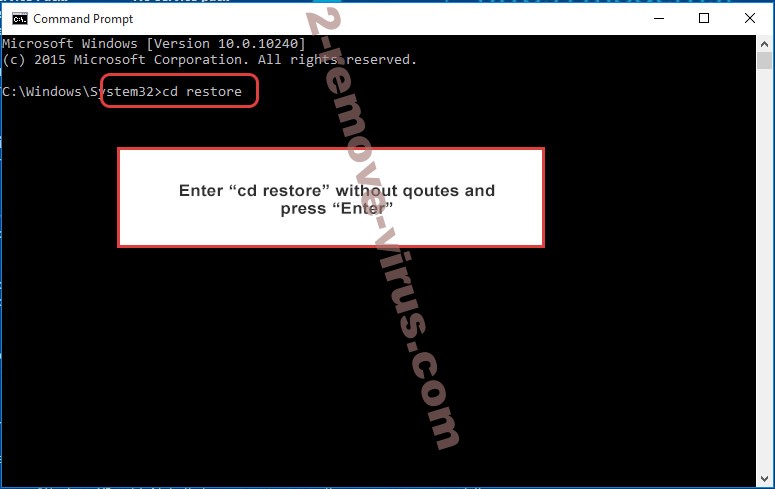

- Wpisz cd restore i naciśnij Enter.

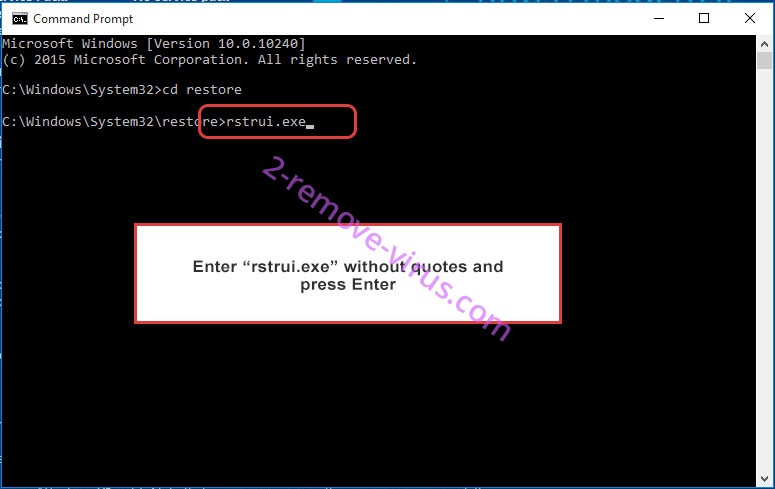

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

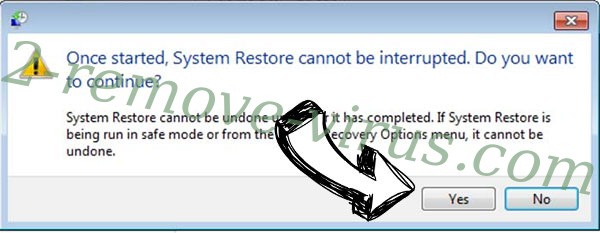

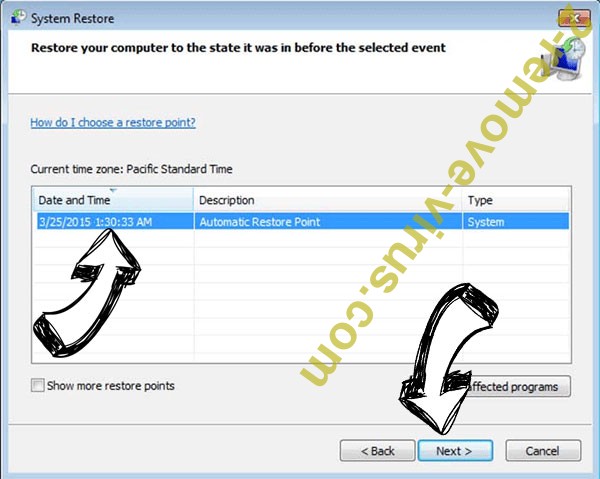

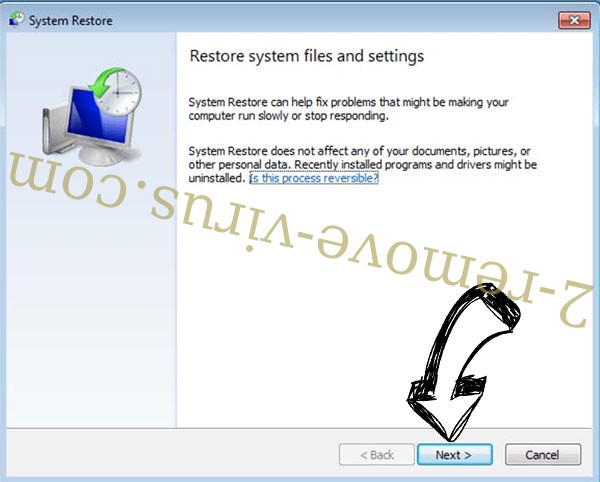

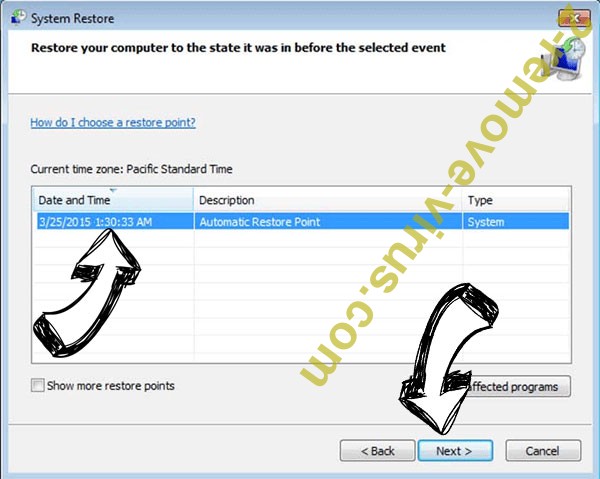

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

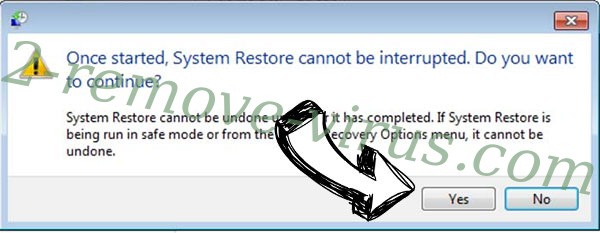

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Iiof Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

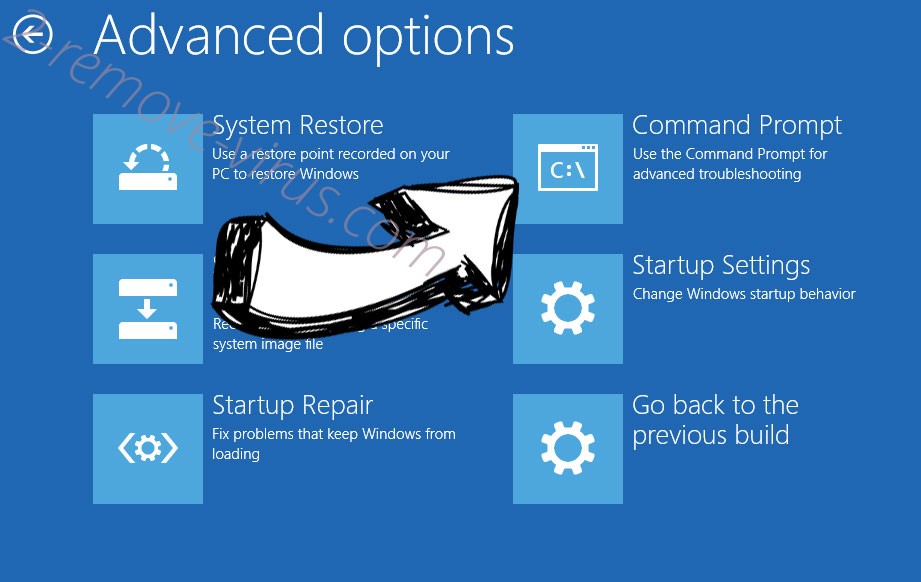

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.