Co można powiedzieć o .Isza Virus

.Isza Virus to malware szyfrujące pliki, znane w skrócie jako ransomware. Prawdopodobnie nigdy wcześniej się z tym nie spotkałeś, a dowiedzenie się, co robi, może być szczególnie nieprzyjemnym doświadczeniem. Ransomware szyfruje pliki przy użyciu silnych algorytmów szyfrowania, a po przeprowadzeniu procesu nie będziesz mógł uzyskać do nich dostępu. Ponieważ odszyfrowanie plików nie jest możliwe we wszystkich przypadkach, nie wspominając o wysiłku włożonym w przywrócenie porządku, ransomware jest uważane za jedno z najniebezpieczniejszych złośliwych programów, na jakie można natknąć się. Będziesz mieć możliwość odszyfrowania plików, jeśli zapłacisz okup, ale nie jest to sugerowana opcja.

Po pierwsze, możesz po prostu wydać pieniądze na nic, ponieważ płatność nie zawsze prowadzi do odszyfrowania danych. Dlaczego osoby odpowiedzialne za szyfrowanie danych miałyby pomóc Ci je odzyskać, skoro mogą po prostu wziąć pieniądze, które im dajesz. Ponadto, płacąc, wspierałbyś przyszłe projekty (więcej danych, szyfrowanie złośliwego oprogramowania i złośliwego oprogramowania) tych oszustów. Złośliwe oprogramowanie szyfrujące pliki już kosztuje fortunę dla firm, czy naprawdę chcesz to wspierać. Ludzie są zwabiani łatwymi pieniędzmi, a im więcej ofiar spełnia wymagania, tym bardziej atrakcyjne staje się oprogramowanie ransomware dla tego rodzaju ludzi. Możesz ponownie znaleźć się w tego typu sytuacji, więc inwestowanie wymaganych pieniędzy w kopię zapasową byłoby lepsze, ponieważ nie musiałbyś się martwić o swoje dane. Jeśli masz dostępną kopię zapasową, możesz po prostu naprawić .Isza Virus wirusa, a następnie odzyskać pliki, nie martwiąc się o ich utratę. Szczegółowe informacje na temat najpopularniejszych metod rozprzestrzeniania zostaną podane w poniższym akapicie, jeśli nie masz pewności, w jaki sposób złośliwe oprogramowanie kodujące pliki dostało się do twojego systemu.

.Isza Virus Sposoby rozprzestrzeniania się

Malware szyfrujące dane zazwyczaj wykorzystuje dość podstawowe metody dystrybucji, takie jak spam i złośliwe pliki do pobrania. Zwykle nie ma potrzeby wymyślania bardziej wyrafinowanych metod, ponieważ wielu użytkowników jest dość nieostrożnych, gdy używają wiadomości e-mail i pobierają coś. Można również zastosować bardziej wyszukane metody, chociaż nie są one tak popularne. Przestępcy piszą całkiem wiarygodną wiadomość e-mail, używając nazwy znanej firmy lub organizacji, dołączają złośliwe oprogramowanie do wiadomości e-mail i wysyłają ją. Te e-maile często omawiają pieniądze, ponieważ ze względu na delikatność tematu użytkownicy są bardziej skłonni do ich otwierania. Jeśli przestępcy użyją nazwy firmy takiej jak Amazon, użytkownicy mogą otworzyć załącznik bez zastanowienia, ponieważ przestępcy mogą po prostu powiedzieć, że na koncie zaobserwowano podejrzaną aktywność lub dokonano zakupu, a paragon został dodany. Musisz zwracać uwagę na pewne oznaki podczas pracy z wiadomościami e-mail, jeśli chcesz mieć system wolny od infekcji. Przede wszystkim, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem załączonego pliku. A jeśli je znasz, sprawdź dokładnie adres e-mail, aby upewnić się, że pasuje do prawdziwego adresu osoby / firmy. Poszukaj także błędów gramatycznych, które zazwyczaj są dość oczywiste. Użyte powitanie może być również wskazówką, ponieważ legalne firmy, których e-mail powinieneś otworzyć, będą zawierać twoje imię i nazwisko, zamiast ogólnych pozdrowień, takich jak Drogi kliencie / członku. Słabe punkty w systemie Nieaktualne programy mogą być również używane jako ścieżka do systemu. Program ma pewne słabe punkty, które mogą zostać wykorzystane przez złośliwe oprogramowanie do wejścia do systemu, ale dostawcy naprawiają je wkrótce po ich wykryciu. Niestety, jak udowodniono w ransomware WannaCry, nie wszyscy ludzie instalują aktualizacje z różnych powodów. W sytuacjach, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, dlatego tak ważne jest regularne aktualizowanie oprogramowania. Łatki można ustawić tak, aby instalowały się automatycznie, jeśli nie chcesz zawracać sobie nimi głowy za każdym razem.

Co możesz zrobić ze swoimi danymi

Twoje dane zostaną zaszyfrowane, gdy tylko ransomware zainfekuje Twoje urządzenie. Nie będziesz mógł otworzyć swoich plików, więc nawet jeśli nie zauważysz procesu szyfrowania, w końcu się dowiesz. Zdasz sobie sprawę, że wszystkie zaszyfrowane pliki mają dołączone dziwne rozszerzenia, co pomaga użytkownikom rozpoznać, jaki to typ złośliwego oprogramowania szyfrującego pliki. Niestety, przywrócenie plików może być niemożliwe, jeśli zaimplementowany zostanie silny algorytm szyfrowania. Po zablokowaniu wszystkich danych zobaczysz powiadomienie o okupie, które spróbuje wyjaśnić, co stało się z twoimi plikami. To, co ci zaproponują, to użycie ich narzędzia deszyfrującego, co będzie cię kosztować. Notatka powinna wyraźnie wyświetlać cenę oprogramowania deszyfrującego, ale jeśli tak się nie stanie, zostanie zaproponowany sposób skontaktowania się z oszustami w celu ustalenia ceny. Płacenie okupu nie jest tym, co sugerujemy z powodów, o których już mówiliśmy. Pomyśl o poddaniu się wymaganiom tylko wtedy, gdy spróbujesz wszystkiego innego. Spróbuj zapamiętać, czy ostatnio zapisałeś gdzieś swoje dane, ale zapomniałeś. W przypadku niektórych złośliwych programów kodujących dane deszyfratory można znaleźć nawet za darmo. Powinniśmy wspomnieć, że czasami specjaliści od złośliwego oprogramowania są w stanie złamać ransomware, co oznacza, że możesz znaleźć deszyfrator bez konieczności dokonywania płatności. Rozważ tę opcję i tylko wtedy, gdy masz pewność, że nie ma bezpłatnego narzędzia do odszyfrowania, powinieneś nawet rozważyć zapłatę. Jeśli użyjesz części tych pieniędzy na zakup kopii zapasowej, nie zostaniesz ponownie postawiony w takiej sytuacji, ponieważ zawsze możesz uzyskać dostęp do kopii tych plików. Jeśli wykonałeś kopię zapasową przed zanieczyszczeniem, możesz odblokować .Isza Virus pliki po całkowitym wyeliminowaniu .Isza Virus . Teraz, gdy zdajesz sobie sprawę, ile szkód może spowodować ten rodzaj infekcji, staraj się unikać jej w jak największym stopniu. Upewnij się, że instalujesz aktualizację za każdym razem, gdy aktualizacja jest dostępna, nie otwierasz losowych załączników wiadomości e-mail i ufasz tylko zaufanym źródłom przy pobieranych plikach.

.Isza Virus usunięcie

Jeśli złośliwy program kodujący plik nadal pozostaje, do jego zakończenia wymagane będzie narzędzie do usuwania złośliwego oprogramowania. Ręczne naprawienie .Isza Virus wirusa może być dość trudne, ponieważ błąd może prowadzić do dalszych szkód. Korzystanie z oprogramowania anty-malware byłoby znacznie mniej kłopotliwe. Narzędzie anty-malware jest tworzone w celu dbania o te zagrożenia, w zależności od tego, które wybrałeś, może nawet zapobiec uszkodzeniu infekcji. Znajdź program anty-malware najlepiej odpowiada wymaganiom, zainstaluj go i pozwól mu wykonać skanowanie komputera, aby zlokalizować zagrożenie. Jakkolwiek niefortunne może to być, narzędzie anty-malware nie odzyska danych, ponieważ nie jest w stanie tego zrobić. Po zakończeniu ransomware upewnij się, że uzyskałeś kopię zapasową i rutynowo twórz kopie zapasowe wszystkich niezbędnych plików.

Offers

Pobierz narzędzie do usuwaniato scan for .Isza VirusUse our recommended removal tool to scan for .Isza Virus. Trial version of provides detection of computer threats like .Isza Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Isza Virus w trybie awaryjnym z obsługą sieci.

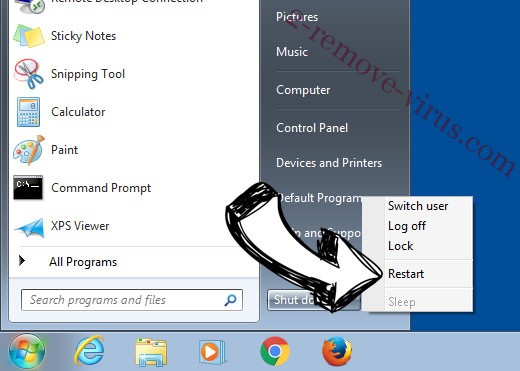

Usunąć .Isza Virus z Windows 7/Windows Vista/Windows XP

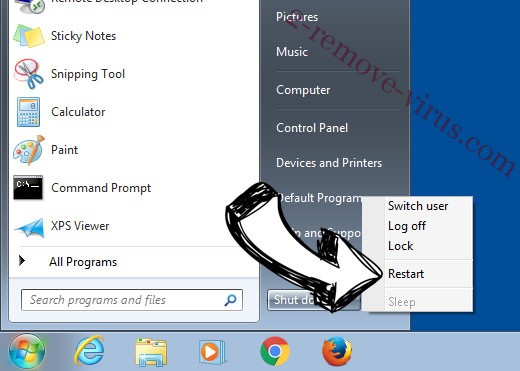

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

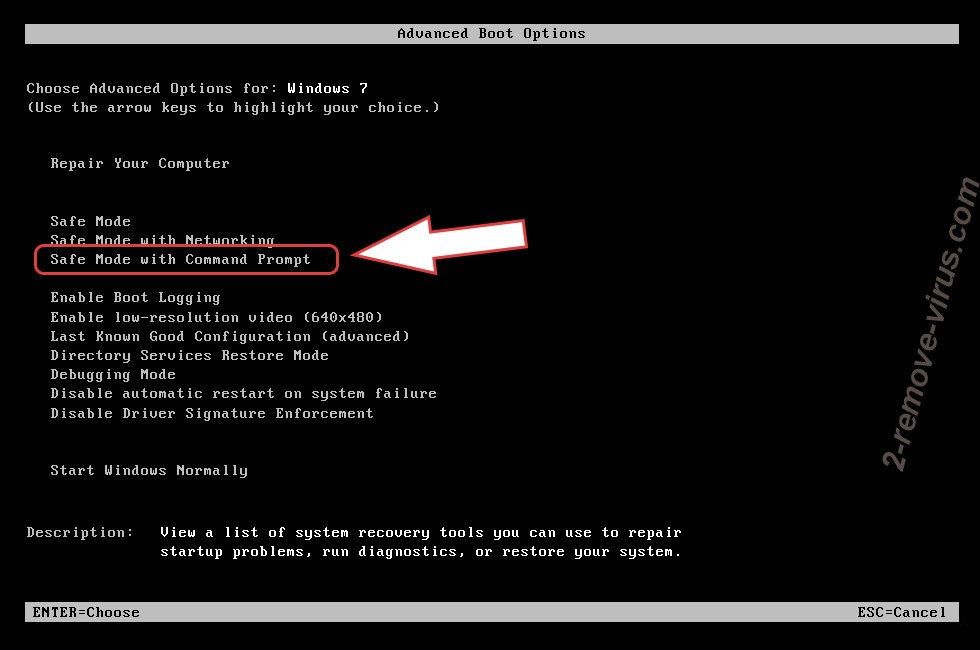

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Isza Virus

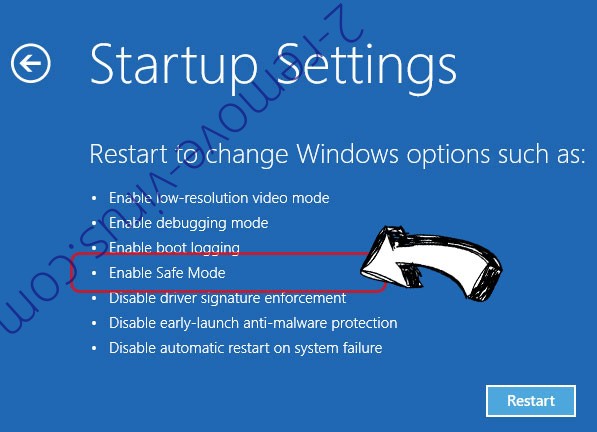

Usunąć .Isza Virus z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Isza Virus

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

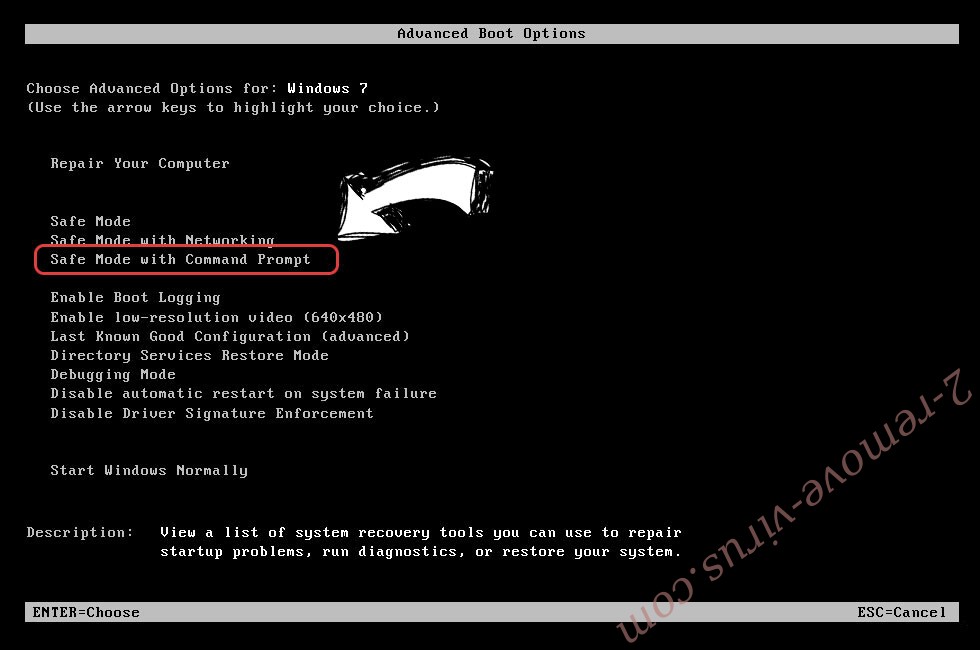

Usunąć .Isza Virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

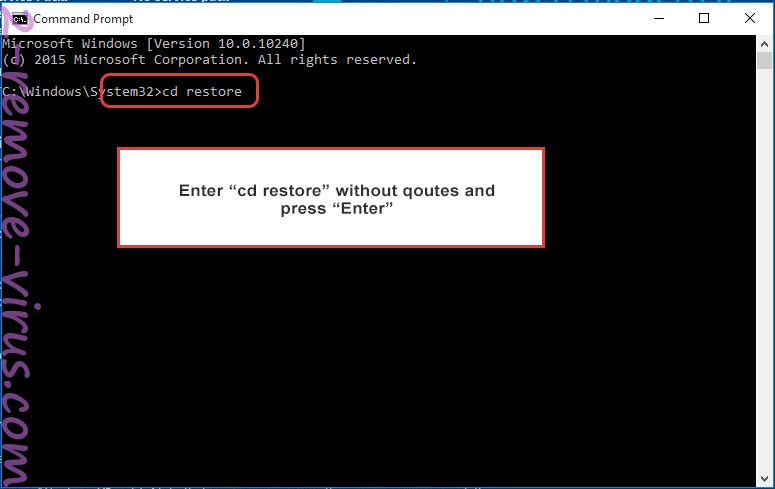

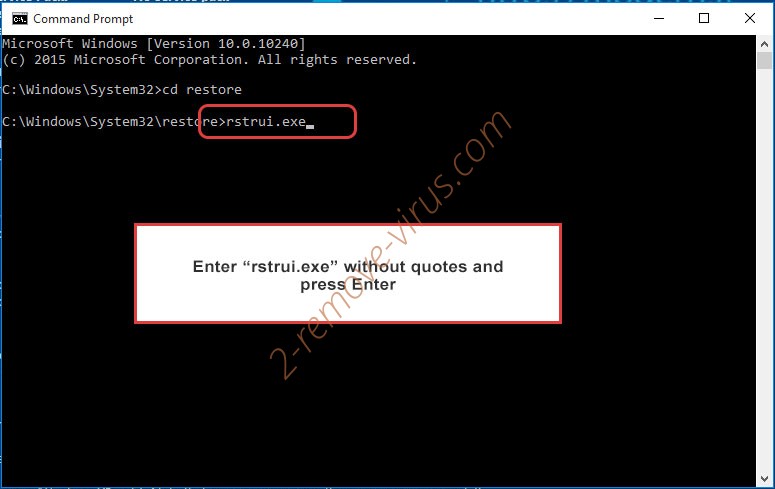

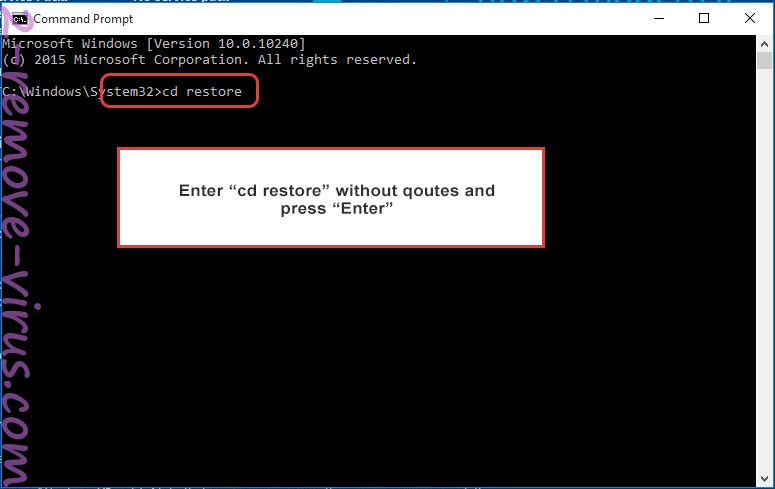

- Wpisz cd restore i naciśnij Enter.

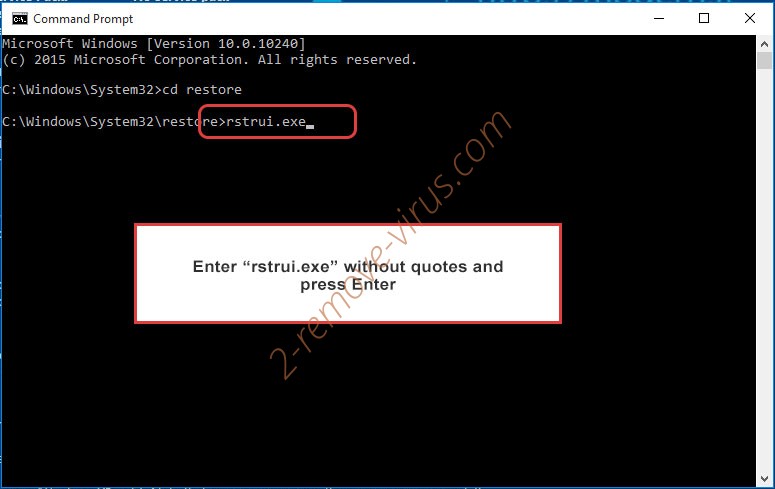

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

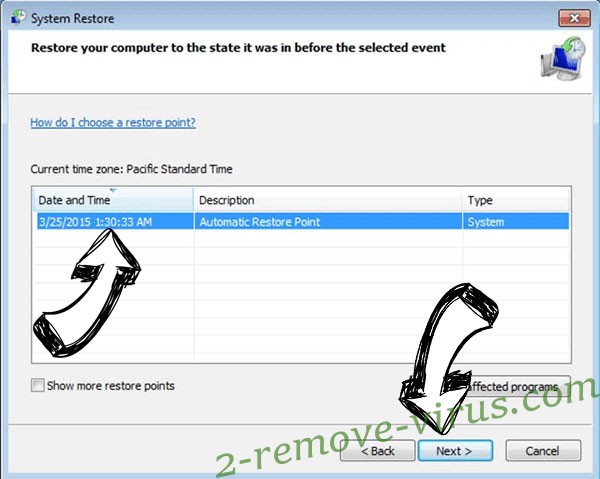

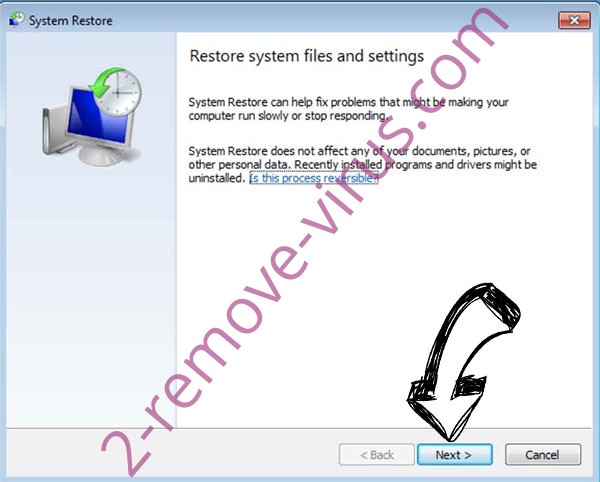

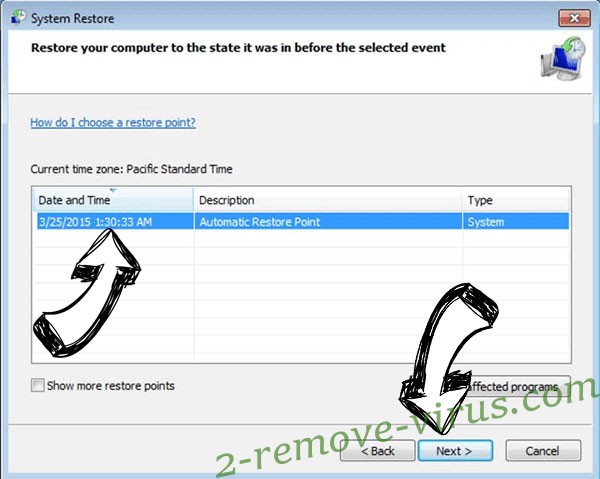

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

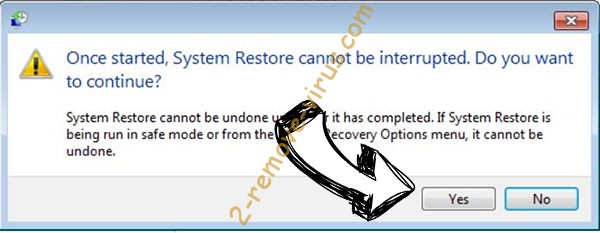

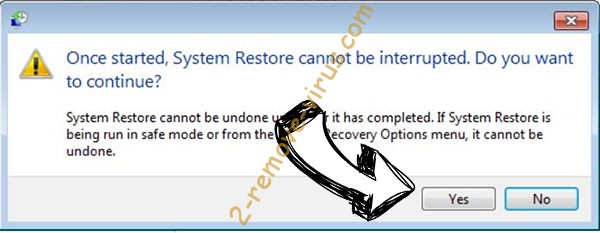

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Isza Virus z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

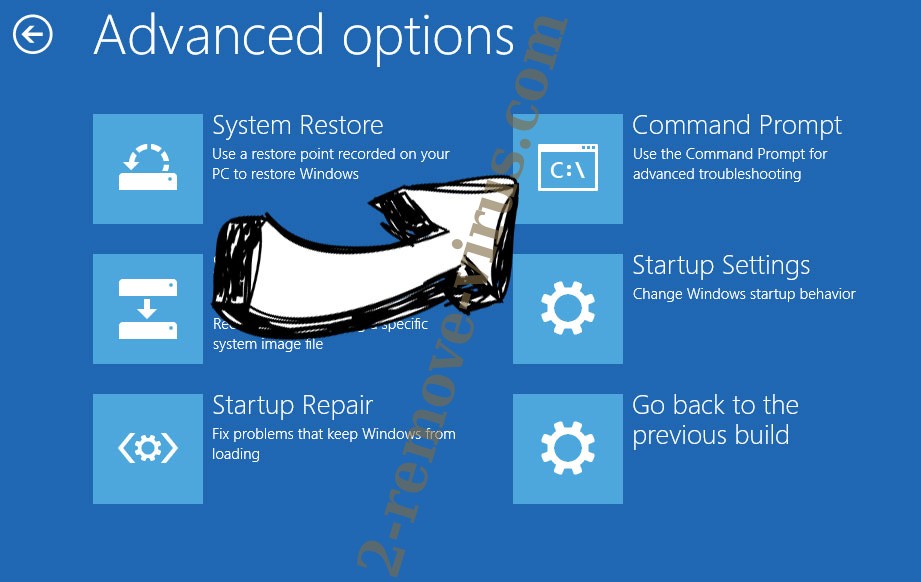

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.