Co można powiedzieć o tej infekcji

Ransomware, znany jako .Jenkins ransomware jest klasyfikowany jako bardzo szkodliwe infekcja komputera, z powodu wysokości szkody, który może zrobić dla twojego urządzenia. Jeśli nigdy nie słyszeliście tego typu malware jak do tej pory, jesteś w zdziwienia. Kodowania danych złośliwe oprogramowanie szyfruje pliki za pomocą silnych algorytmów szyfrowania, i jak tylko to zrobić, uruchamiając proces, nie będzie w stanie ich otworzyć. To dlaczego plik szyfrowania złośliwego oprogramowania jest bardzo niebezpiecznego złośliwego oprogramowania, ponieważ infekcja może doprowadzić do tego, że ciągle traci swoje pliki.

Istnieje również możliwość zapłacić okup, ale z różnych powodów, co by nie być najlepszym wyborem. Istnieje wiele przypadków, gdy program narzędziowy do odszyfrowania nie dali nawet po zapłaceniu okupu. Byłoby naiwnością sądzić, że przestępcy czują się zobowiązani pomóc odzyskać pliki, kiedy nie trzeba. Uważają również, że pieniądze pójdą w przyszłości przestępczych projektów. Naprawdę chcesz wspierać rodzaj działalności przestępczej, która sprawia, że miliardy wysokości szkody. Im więcej ludzie płacą, tym bardziej opłacalne staje się w ten sposób, przyciąga coraz więcej oszustów, którzy chcą zarobić łatwe pieniądze. Możesz być w podobnej sytuacji jeszcze kiedyś w przyszłości, aby zainwestować określoną kwotę w kopii zapasowej będzie mądry wybór, ponieważ nie musisz się martwić o utratę swoich plików. Jeśli masz kopię przed zanieczyszczeniem, eliminują wirusa .Jenkins ransomware i przystąpić do odzyskiwania danych. Informacje na temat najczęściej stosowanych metod dystrybucji zostanie podana w następnym ustępie, jeśli nie jesteś pewien o tym, jak kodowanie pliku złośliwe oprogramowanie udało się zainfekować twój komputer.

Jak uniknąć zakażenia ransomware

Zazwyczaj, kodowania danych malware rozprzestrzenia się poprzez spam e-mail, zestawy exploitów i złośliwe pliki do pobrania. Tak jak istnieje wiele użytkowników, którzy nie uważać o tym, jak używają ich przez e-mail lub skąd je pobrać, ransomware dystrybutorów nie musiał wymyślać bardziej skomplikowane techniki. To nie znaczy, że rozrzutników nie korzystać z bardziej zaawansowanych metod w ogóle. Oszustów nie muszą wkładać wiele wysiłku, wystarczy napisać ogólny e-mail, które są mniej ostrożni, ludzie mogą kochać, dodać zainfekowany plik do wiadomości e-mail i wysłać go na setki użytkowników, którzy być może uważają nadawcy zaufać. Te e-maile zwykle mówiąc już o pieniądzach, bo ze względu na wrażliwość tematy, użytkownicy, jest bardziej prawdopodobne, aby je otworzyć. Jest to dość często, że zobaczysz głośnych nazw firmy, jak Amazon, używane, na przykład, jeśli Amazon wysłał list z czekiem na zakup, że użytkownik nie będzie, on/ona nie będzie czekać, aby otworzyć plik w załączeniu. Kiedy masz do czynienia z e-mail, istnieje kilka rzeczy, aby zwrócić uwagę, jeśli chcesz chronić swój komputer. Bardzo ważne jest, aby upewnić się, że nadawca jest pewne, zanim otworzyć załącznik, który wysłali ci. I jeśli je znasz, dwa razy sprawdź, czy adres e-mail, aby upewnić się, że jest on zgodny z prawidłowym adresem osoby/firmy. Listy często zawierają błędy gramatyczne, które wydają się być dość oczywiste. Inną charakterystyczną cechą jest brak twojej nazwy w pozdrowieniu, jeśli ktoś, którego adres e-mail należy koniecznie otworzyć musieli napisać można, oni na pewno wiesz, twoje imię i używać go zamiast typowej powitaniu, zwracając się do ciebie jako klienta lub uczestnika. Niektóre kodowania danych, złośliwe programy mogą także korzystać słabe miejsca w przyrządach do zakażenia. Luki te zwykle znalezione badaczami złośliwego oprogramowania, a także dla twórców oprogramowania, dowiedz się o nich, wypuszczają patche, aby je przywrócić, tak, że napastnik nie będzie w stanie użyć ich do rozprzestrzeniania złośliwego oprogramowania. Jednak, sądząc po rozpowszechnieniu WannaCry, oczywiście nie każdy się spieszy zainstalować te aktualizacje. Ważne, że regularnie łatać swoje programy, bo jeśli słaby punkt-to na tyle poważnie, złośliwe aplikacje mogą wykorzystać je, aby wejść. Aktualizacje są instalowane automatycznie, jeśli nie chcesz się męczyć z nimi za każdym razem.

Co można zrobić swoje pliki

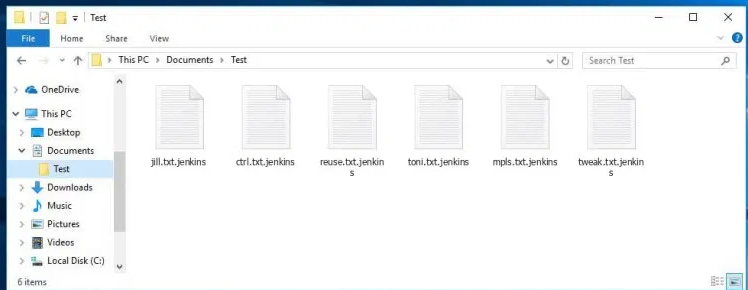

W systemu szyfrowania plików oprogramowania tylko niektóre pliki, a gdy są one kodowane niemal natychmiast. Jeśli początkowo nie zauważył, że coś się dzieje, będziesz na pewno wiedzieć, kiedy twoje pliki zostaną zablokowane. Szukać dziwnymi rozszerzeniami plików dodane do plików, są one pomogą rozpoznać, jaki plik złośliwego oprogramowania kodowania u ciebie. Niektóre ransomware mogą korzystać z zaawansowanych algorytmów szyfrowania, co sprawi, że plik odszyfrowania potencjalnie niemożliwe. Powiadomienie o zakupie będzie można umieścić na pulpicie lub w folderach zawierających zablokowanych plików, które uprzedzą cię, że twoje pliki zostały zaszyfrowane i co trzeba robić dalej. Ich zaproponował metoda zakłada, że płacisz za ich расшифровщик. Jeśli cena decryptor nie określono, trzeba będzie zwrócić się do hakerów, jak zwykle, na podany adres e-mail, aby zobaczyć, ile i jak płacić. Zakup декриптора nie jest zalecane, z powodów, o których już wspomnieliśmy. Kiedy innej opcji nie pomoże, tylko wtedy trzeba jeszcze wziąć pod uwagę odpowiednie wnioski. Jest również bardzo prawdopodobne, że po prostu zapomnieli, że zrobiłeś kopię swoich plików. Lub, być może, bezpłatny расшифровщик został opracowany. Muszę powiedzieć, że czasami naukowcy malware jest w stanie stworzyć расшифровщик, który oznacza, że można odszyfrować dane bez wypłat potrzeby. Uważam, że zanim zapłacić okup nawet przekraczają swój umysł. Nie musisz się martwić, jeśli kiedykolwiek znajdzie się w takiej sytuacji, jeśli zainwestowaliśmy część tej kwoty w kopii zapasowej. Jeśli twoje najważniejsze pliki są przechowywane gdzieś, po prostu wypowiedzieć wirus .Jenkins ransomware a potem przystąpić do odzyskiwania danych. Spróbuj zapoznać się z tym, jak ransomware rozprzestrzenia się tak, że robisz wszystko, aby tego uniknąć. Trzymać się bezpiecznych witryn sieci web, jeśli chodzi o pobraniu, należy zwrócić uwagę na to, że typ załączników e-mail, otwórz i upewnij się, że trzymasz swoje programy zaktualizowane.

Metody rozwiązywania .Jenkins ransomware

Jeśli chcesz całkowicie pozbyć się ransomware narzędzie do usuwania złośliwego oprogramowania będzie konieczne. Podczas próby ręcznie naprawić wirusa .Jenkins ransomware można wyrządzić jeszcze większe szkody, jeśli nie najbardziej komputerowo-osób wykształconych. Jeśli zdecydujesz się użyć anty malware, to będzie dobry wybór. Te typy programów dokonuje się w celu wyeliminowania, a nawet uniknąć podobnych zakażeń. Wybrać właściwe narzędzie, i po jego instalacji, skanowania urządzenia, aby znaleźć zagrożenie. Jednak program nie może odzyskać pliki, dlatego nie zdziw się, że twoje pliki pozostają jak były szyfrowane. Jak tylko urządzenie będzie czyste, normalne użyciu komputera powinna być przywrócona.

Offers

Pobierz narzędzie do usuwaniato scan for .Jenkins ransomwareUse our recommended removal tool to scan for .Jenkins ransomware. Trial version of provides detection of computer threats like .Jenkins ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Jenkins ransomware w trybie awaryjnym z obsługą sieci.

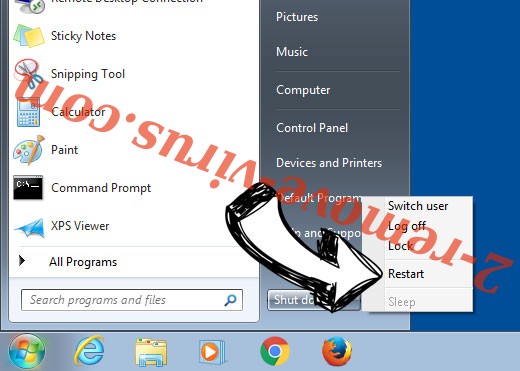

Usunąć .Jenkins ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Jenkins ransomware

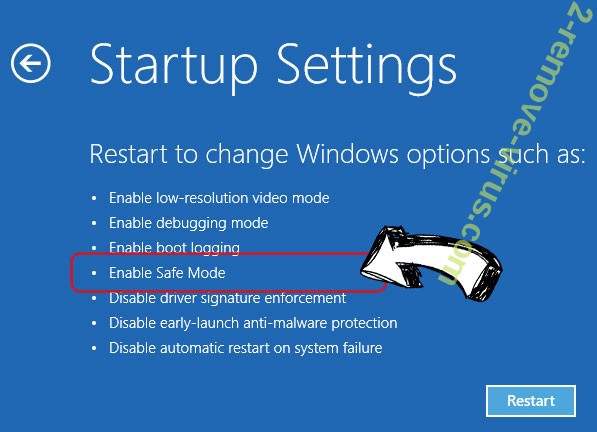

Usunąć .Jenkins ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Jenkins ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

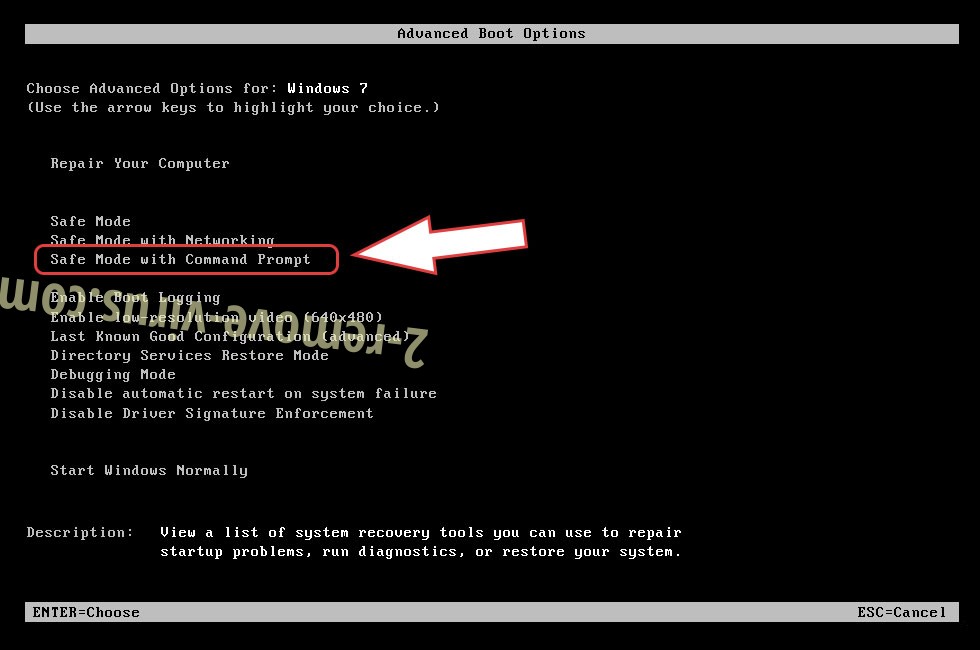

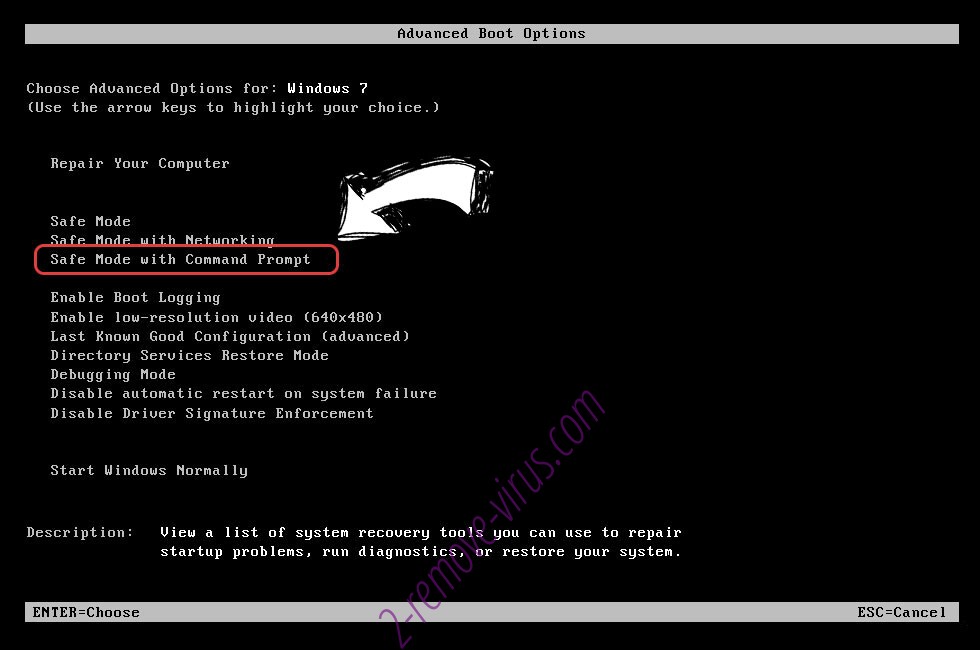

Usunąć .Jenkins ransomware z Windows 7/Windows Vista/Windows XP

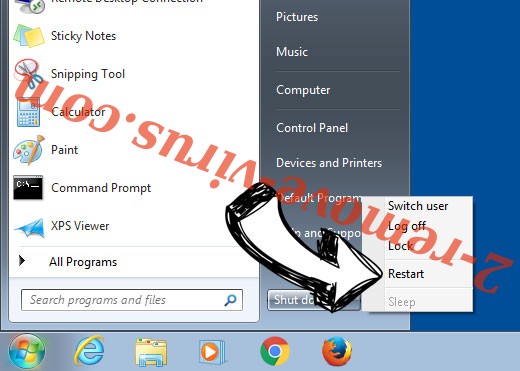

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

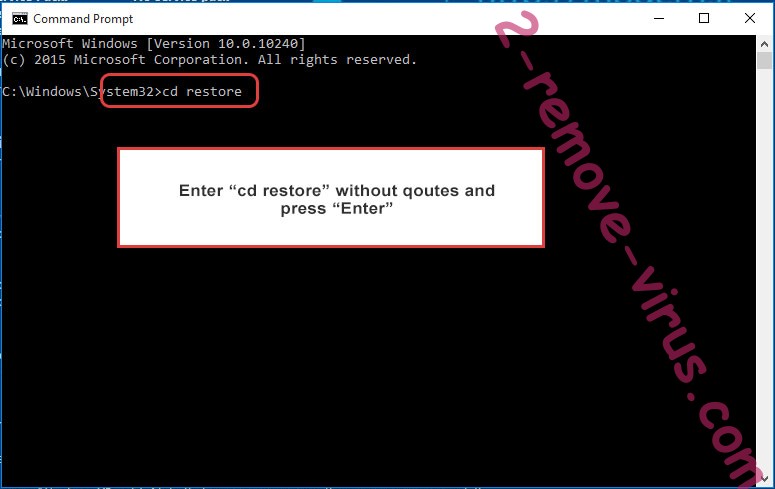

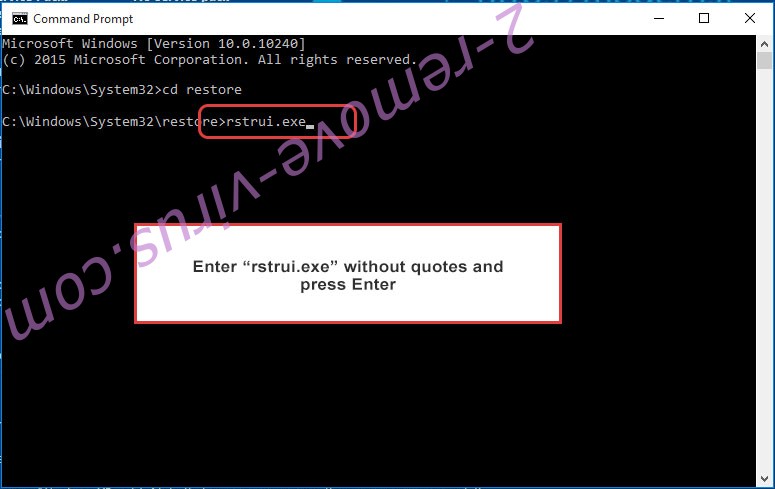

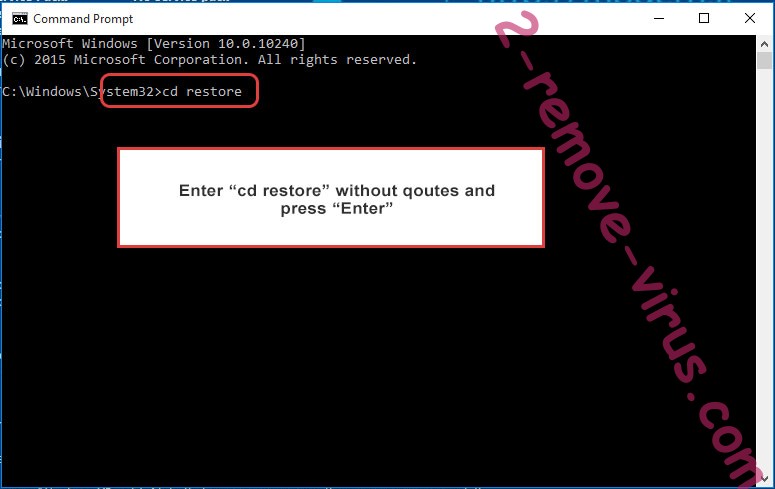

- Wpisz cd restore i naciśnij Enter.

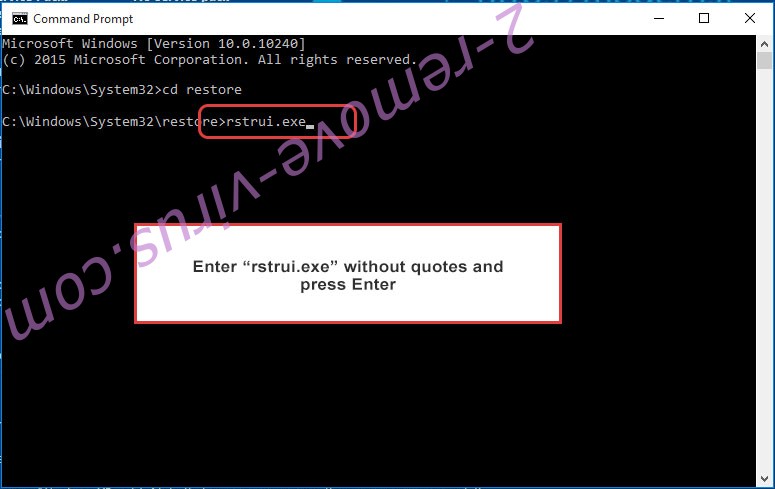

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

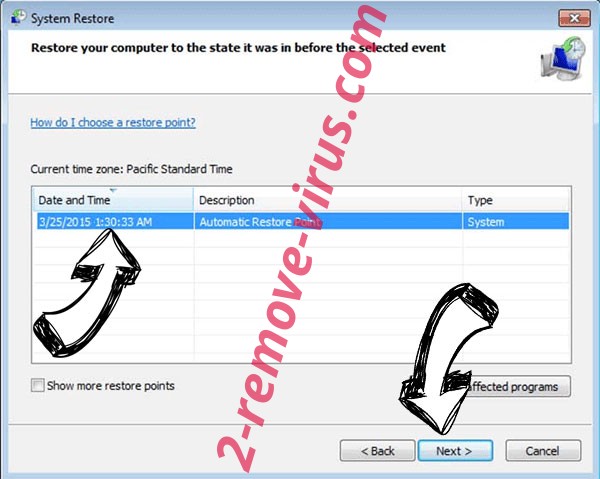

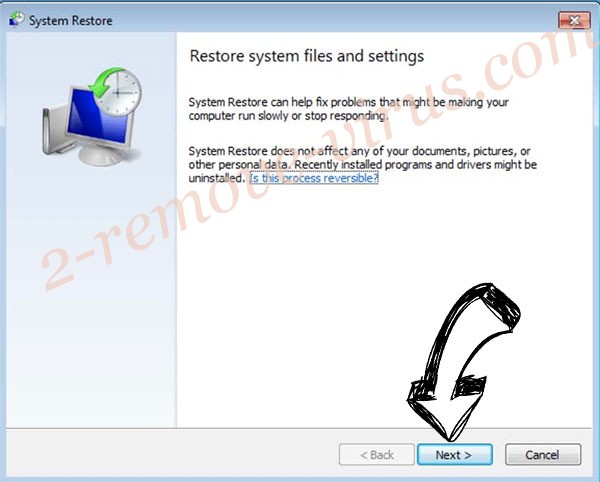

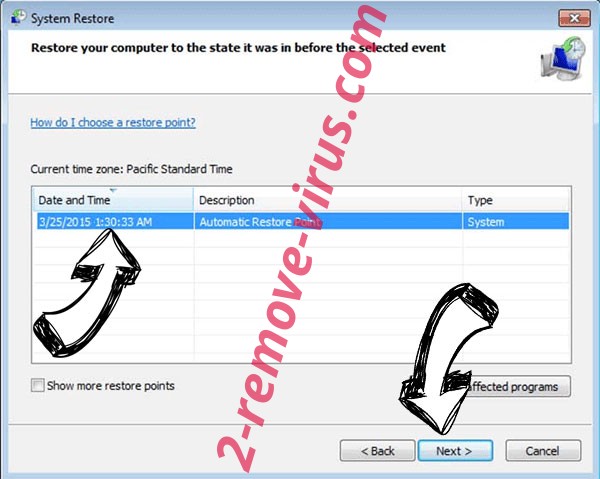

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

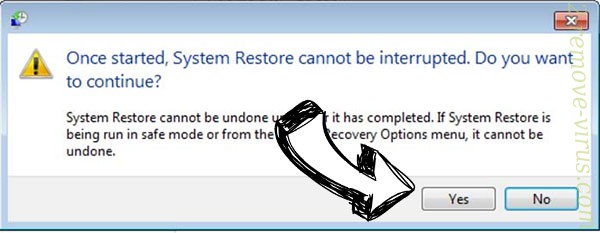

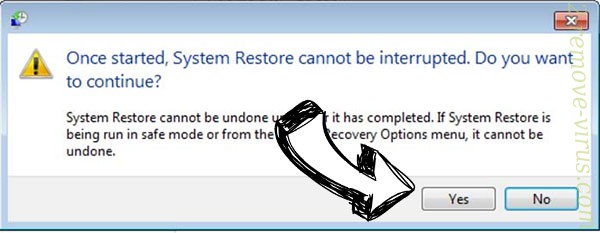

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Jenkins ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

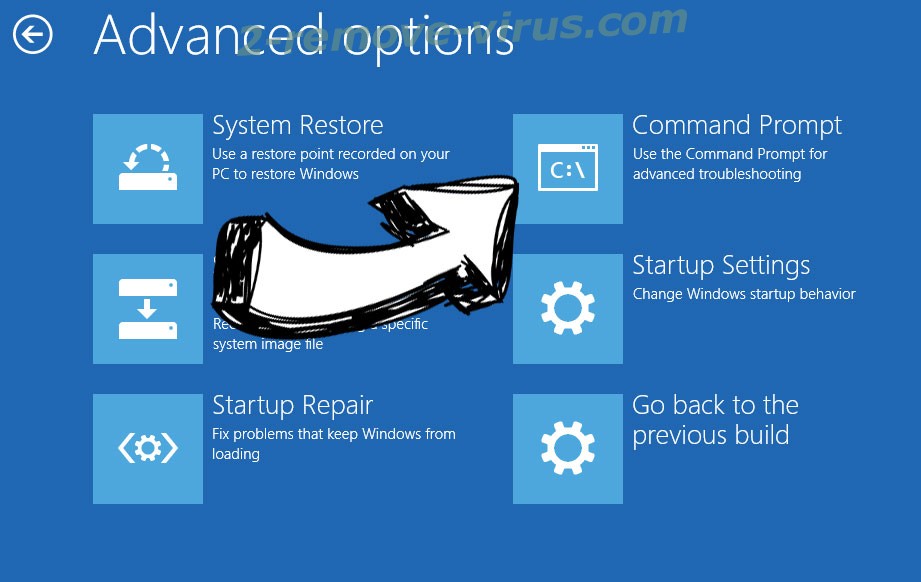

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.