Czy jest to poważna infekcja

Ransomware znany jako Jest ransomware jest klasyfikowany jako bardzo szkodliwa infekcja, ze względu na możliwe uszkodzenia, które może spowodować. Chociaż ransomware jest szeroko opisywany na ten temat, jest prawdopodobne, że nie słyszałeś o tym wcześniej, więc możesz nie wiedzieć, jakie szkody może wyrządzić. Gdy pliki są szyfrowane przy użyciu zaawansowanego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną zablokowane.

Uważa się, że jest to bardzo szkodliwa infekcja, ponieważ nie zawsze jest możliwe przywrócenie plików. Istnieje możliwość płacenia oszustów zapłacić za deszyfratora, ale nie sugerujemy, że. Odszyfrowywanie plików nawet po dokonaniu płatności nie jest gwarantowane, więc możesz po prostu wydawać pieniądze na nic. Nic nie stoi na przeszkodzie, aby cyberoszuści po prostu zabierali pieniądze, nie dając ci narzędzia do deszyfrowania. Należy również wziąć pod uwagę, że pieniądze zostaną wykierne na przyszłą działalność przestępczą. Ransomware już kosztuje miliony dla firm, czy naprawdę chcesz to wspierać. Im więcej ofiar płaci, tym bardziej przynosi to zyski, przyciągając do tego bardziej złowrogich ludzi. Rozważ zakup kopii zapasowej z tymi pieniędzmi, ponieważ możesz skończyć w sytuacji, w której utrata pliku jest pewien możliwość ponownie. Jeśli kopia zapasowa została wykonana, zanim dane szyfrujące złośliwe oprogramowanie zanieczyściły komputer, możesz po prostu usunąć Jest ransomware i przystąpić do odzyskiwania plików. Możesz również nie wiedzieć, jak ransomware są dystrybuowane, a my wyjaśnimy najczęstsze metody w poniższych akapitach.

Jak rozprzestrzenia się ransomware

Załączniki e-mail, zestawy exploitów i złośliwe pliki do pobrania to metody dystrybucji, na które najbardziej musisz uważać. Sporo ransomware polegać na użytkowników niedbale otwierania załączników e-mail i bardziej wyrafinowane metody nie są konieczne. Istnieje pewne prawdopodobieństwo, że bardziej wyrafinowana metoda została użyta do infekcji, ponieważ niektóre ransomware z nich korzystają. Hakerzy nie muszą wkładać wiele wysiłku, wystarczy napisać ogólny e-mail, na który mogą wpaść mniej ostrożni ludzie, dodać zanieczyszczony plik do wiadomości e-mail i wysłać go do setek osób, które mogą uwierzyć, że nadawca jest osobą legalną. Powszechnie e-maile będą mówić o pieniądzach lub podobnych tematach, które użytkownicy mają tendencję do poważnego traktowania. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać użytkownikowi wiadomość e-mail na temat wątpliwej aktywności na koncie lub zakupu, właściciel konta będzie znacznie bardziej skłonny do otwarcia załącznika. Istnieją pewne rzeczy, które powinny być na poszukiwania przed otwarciem załączników e-mail. Przed otwarciem wysłanego przez niego załącznika należy upewnić się, że nadawcy można zaufać. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw zbadaj adres e-mail, aby upewnić się, że jest zgodny z prawem. Wiadomości e-mail często zawierają również błędy gramatyczne, które wydają się być dość łatwe do zauważenia. Innym dość oczywistym znakiem jest brak twojego imienia w pozdrowieniu, jeśli prawdziwa firma / nadawca miałaby wysłać do Ciebie e-mail, na pewno poznaliby Twoje imię i użyje go zamiast uniwersalnego powitania, zwracając się do Ciebie jako klienta lub członka. Nieaktualne luki w oprogramowaniu mogą być również używane przez złośliwe oprogramowanie szyfrujące pliki, aby dostać się do urządzenia. Program jest wyposażony w słabe punkty, które mogą być wykorzystane do skażenia komputera, ale zwykle, dostawcy je załatać. Niestety, jak może być postrzegane przez powszechne WannaCry ransomware, nie wszyscy ludzie zainstalować poprawki, z tego czy innego powodu. Bardzo ważne jest, aby zainstalować te aktualizacje, ponieważ jeśli luka jest wystarczająco poważna, poważne słabe punkty mogą być łatwo używane przez złośliwe oprogramowanie, więc ważne jest, aby załatać wszystkie programy. Można również wybrać opcję automatycznego instalowania poprawek.

Jak się zachowuje

Twoje dane zostaną zakodowane przez ransomware wkrótce po dojściu do urządzenia. Nie będziesz w stanie otworzyć plików, więc nawet jeśli nie zauważysz procesu szyfrowania, w końcu wiesz, że coś jest nie tak. Pliki, których dotyczy problem, będą miały dziwne rozszerzenie pliku, które może pomóc ludziom dowiedzieć się, że nazwa złośliwego oprogramowania koduje dane. W wielu przypadkach odszyfrowywanie plików może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być bardzo trudne, jeśli nie niemożliwe do odszyfrowania. Zauważysz notatkę o okupie umieszczona w folderach z plikami lub pojawi się ona na pulpicie, a także powinna wyjaśnić, że twoje pliki zostały zablokowane i jak postępować. Sugerowane narzędzie deszyfrowania nie będzie oczywiście za darmo. Notatka powinna jasno wyjaśnić, ile kosztuje deszyfrator, ale jeśli tak nie jest, to daje adres e-mail, aby skontaktować się z hakerami, aby skonfigurować cenę. Rozmawialiśmy o tym wcześniej, ale nie uważamy, że płacenie okupu jest największym wyborem. Gdy żadna z innych opcji nie pomaga, tylko wtedy powinieneś nawet rozważyć płacenie. Może po prostu nie pamiętasz tworzenia kopii zapasowej. Dostępna może być również bezpłatna deszyfrator. Jeśli specjalista od złośliwego oprogramowania może złamać szkodliwy program kodowania danych, może zwolnić darmowe deszyfratory. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego oprogramowania deszyfrującego, jeśli nawet rozważyć płacenie. Korzystanie z części tych pieniędzy, aby kupić jakiś backup może zrobić więcej dobrego. Jeśli wykonano kopię zapasową przed inwazją infekcji, możesz przywrócić dane po wyeliminowaniu Jest ransomware wirusa. Jeśli zapoznasz się z danymi szyfrującymi szkodliwe sposoby rozprzestrzeniania się programu, powinieneś być w stanie zabezpieczyć system przed kodowaniem plików złośliwego oprogramowania. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja jest wydawana, nie otwierasz losowych plików dołączonych do wiadomości e-mail, a pliki do pobrania są zabezpieczone tylko za pomocą tych plików.

Metody zakończenia Jest ransomware działania wirusa

Jeśli chcesz całkowicie pozbyć się złośliwego programu kodowania danych, zastosuj pliki szyfrujące złośliwe oprogramowanie. To może być dość trudne do ręcznego Jest ransomware naprawienia wirusa, ponieważ może skończyć się nieumyślnie uszkodzenia systemu. Tak więc, wybierając metodę automatyczną byłoby to, co zalecamy. Tego typu programy są wykonane z zamiarem wykrycia lub nawet blokowania tego typu infekcji. Wybierz program godny zaufania, a po zainstalowaniu zeskanuj urządzenie w poszukiwaniu infekcji. Jednak program nie jest w stanie odzyskać plików, więc nie zdziw się, że twoje pliki pozostają zaszyfrowane. Po oczyszczeniu systemu powinien być można powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for Jest ransomwareUse our recommended removal tool to scan for Jest ransomware. Trial version of provides detection of computer threats like Jest ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Jest ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Jest ransomware z Windows 7/Windows Vista/Windows XP

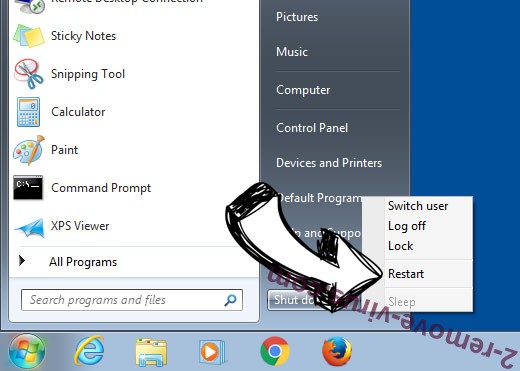

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

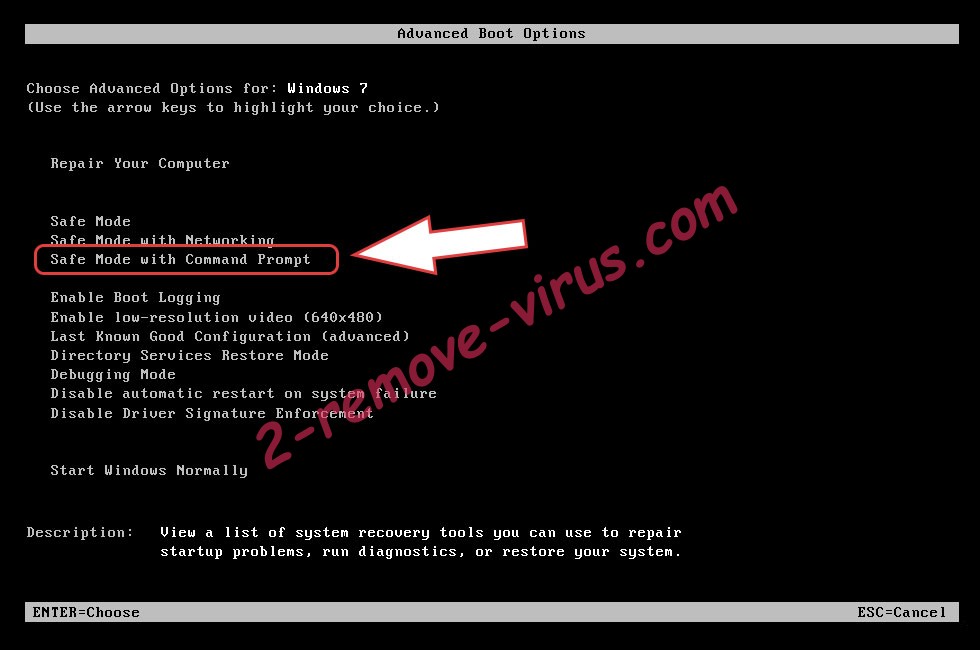

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Jest ransomware

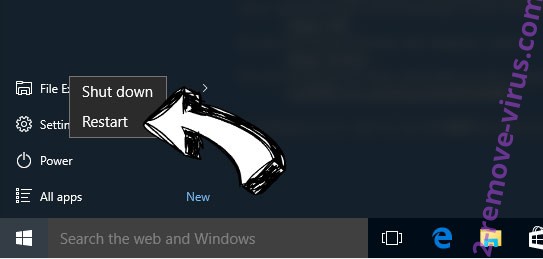

Usunąć Jest ransomware z Windows 8 i Windows 10

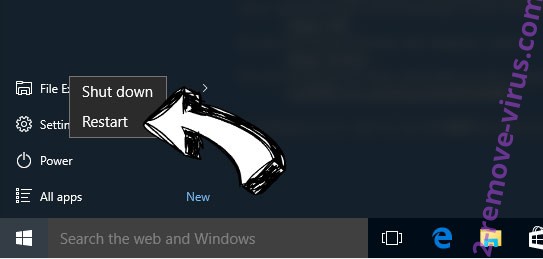

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

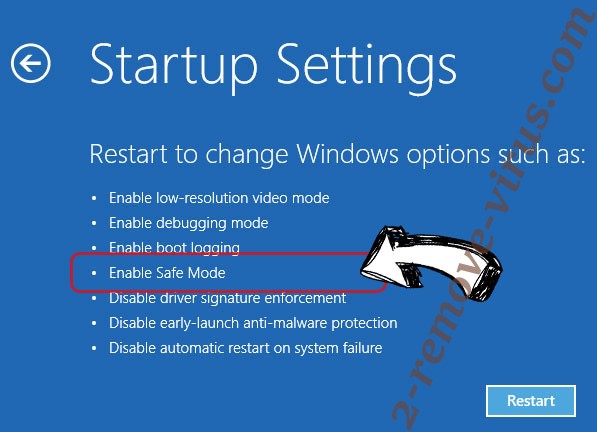

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Jest ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

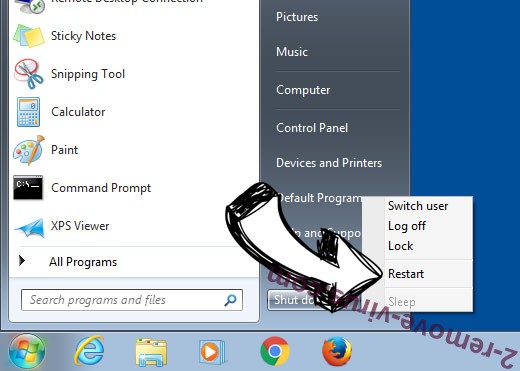

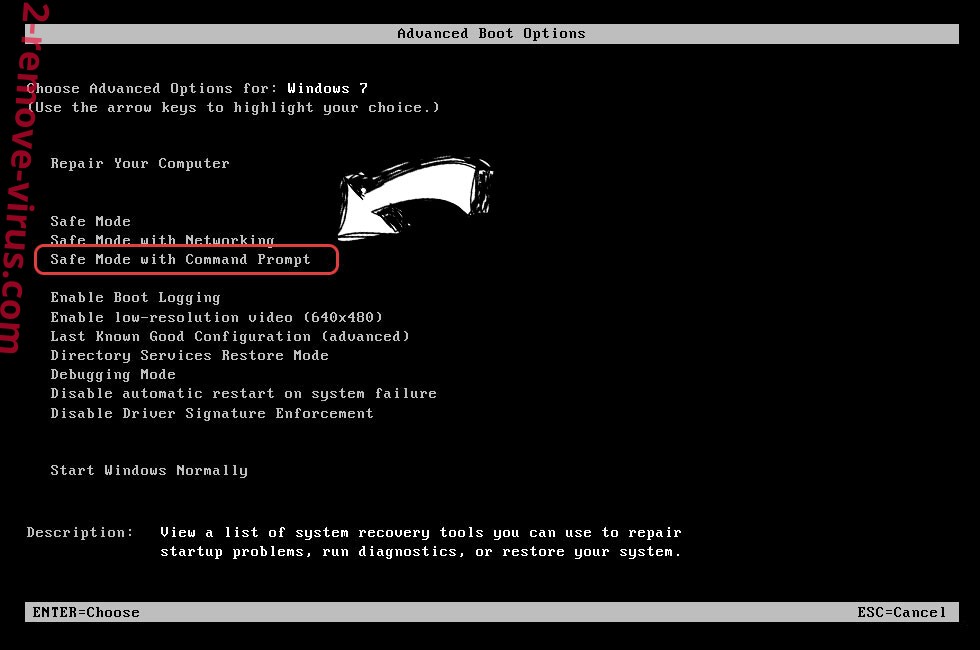

Usunąć Jest ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

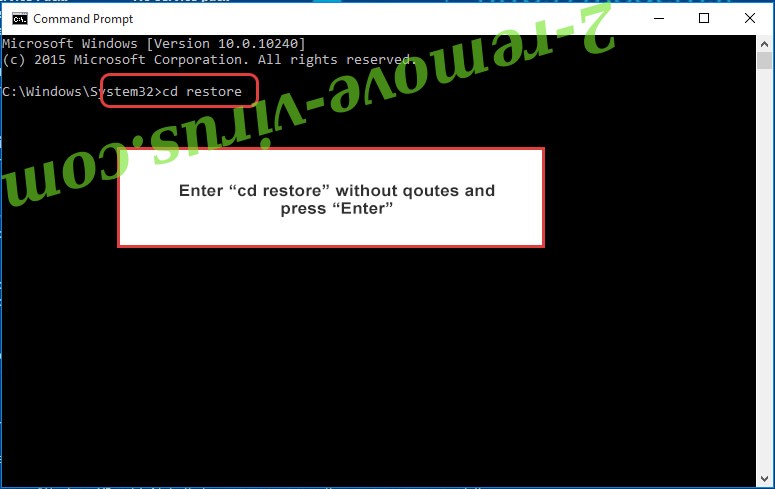

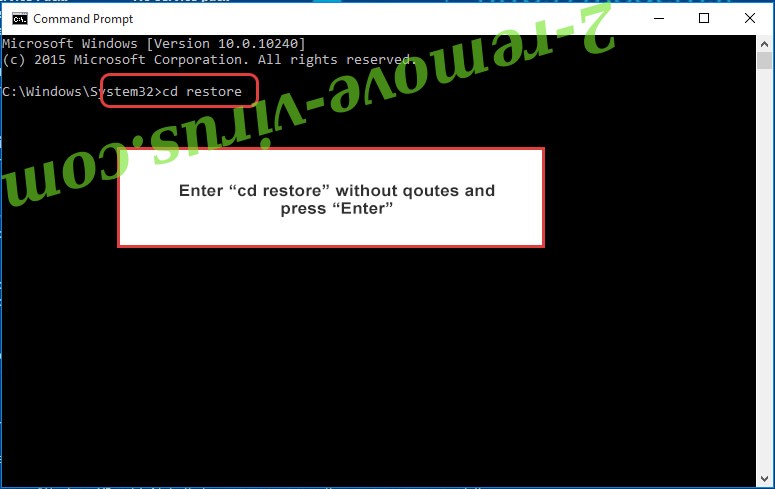

- Wpisz cd restore i naciśnij Enter.

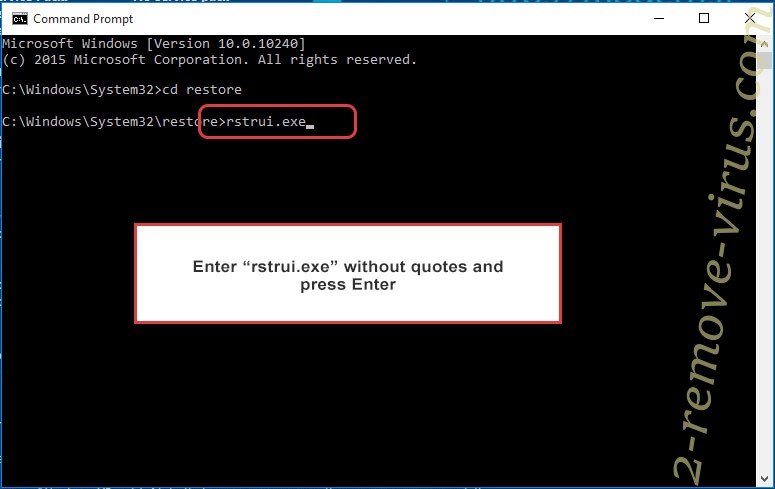

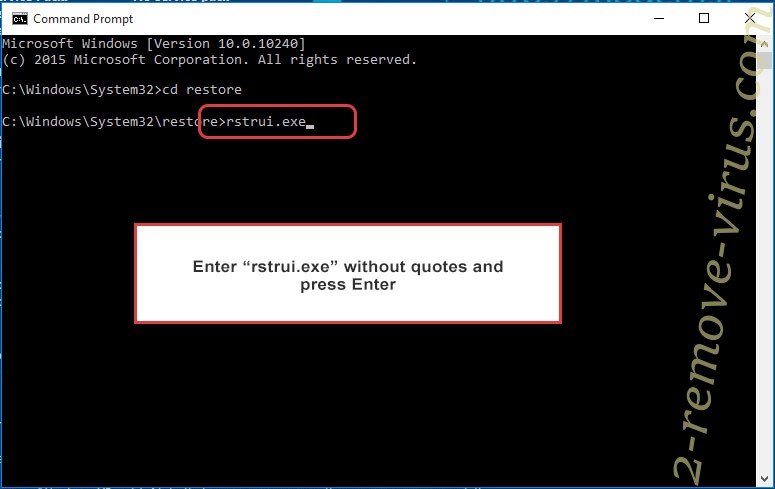

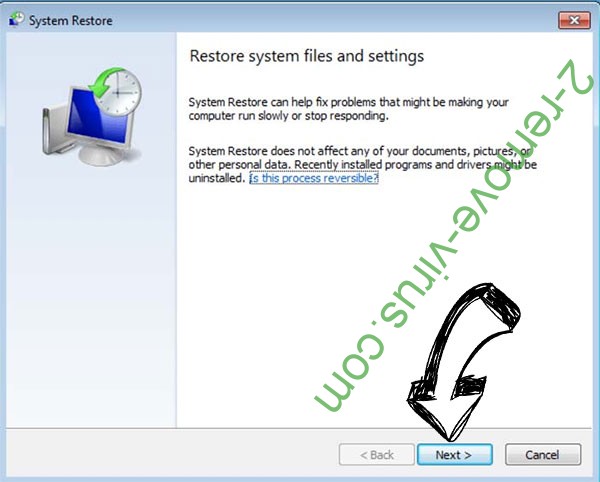

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

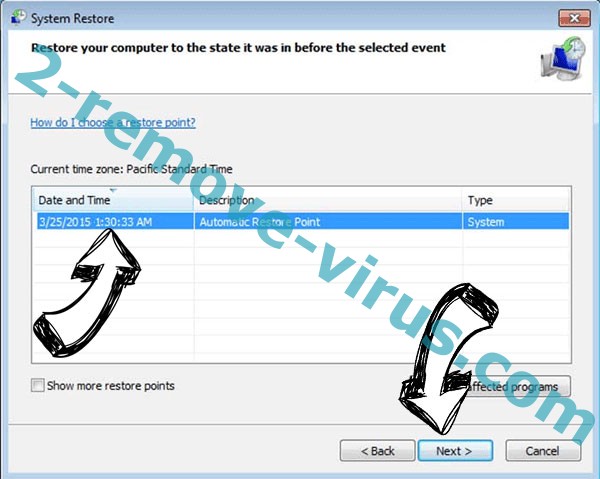

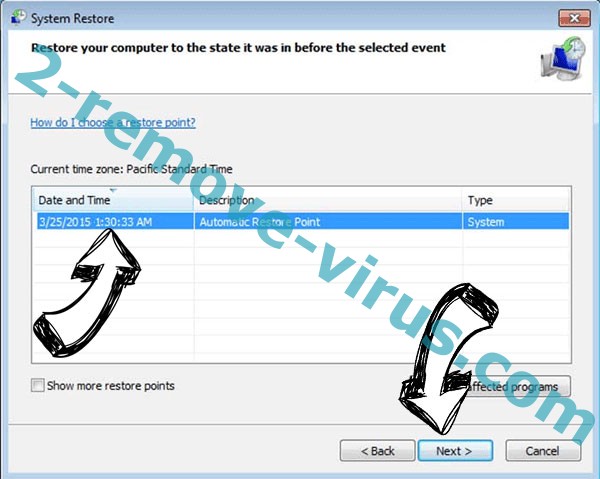

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

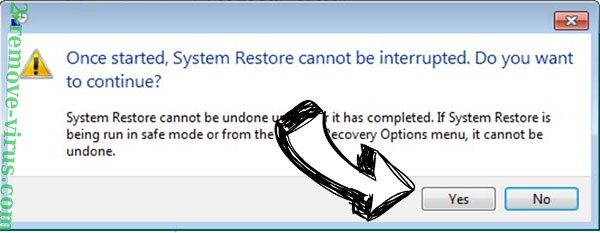

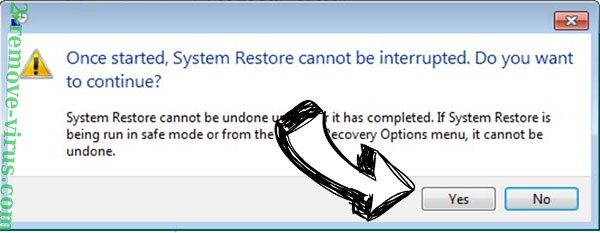

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Jest ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

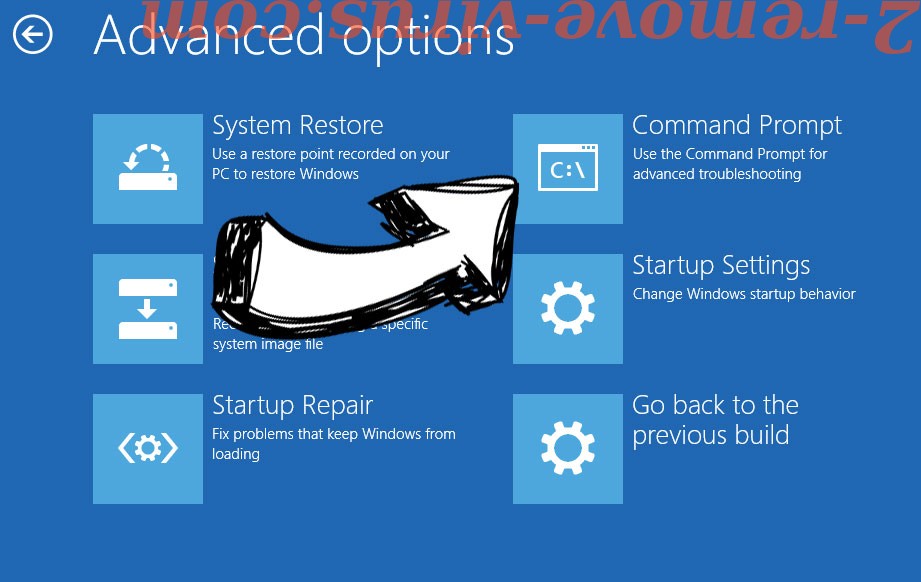

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.