Informacje o L30 Ransomware wirusie

L30 Ransomware jest uważana za bardzo poważną infekcję malware, sklasyfikowaną jako ransomware. Chociaż ransomware jest szeroko zgłaszane na ten temat, możliwe, że po raz pierwszy się z nim spotykasz, więc możesz nie zdawać sobie sprawy z tego, co infekcja może oznaczać dla twojego urządzenia. Złośliwy program szyfrujący pliki używa silnych algorytmów szyfrowania do szyfrowania danych, a po ich zablokowaniu dostęp do nich zostanie uniemożliwiony. Złośliwy program kodujący dane jest sklasyfikowany jako bardzo niebezpieczne zagrożenie, ponieważ odszyfrowanie plików nie zawsze jest prawdopodobne.

Istnieje możliwość płacenia oszustom za narzędzie deszyfrujące, ale nie zalecamy tego. Poddawanie się prośbom niekoniecznie zapewni, że Twoje dane zostaną odzyskane, więc istnieje możliwość, że możesz po prostu marnować swoje pieniądze. Dlaczego ludzie, którzy zablokowali Twoje dane w pierwszym miejscu, mieliby pomóc Ci je przywrócić, skoro mogą po prostu wziąć pieniądze. Należy również wziąć pod uwagę, że pieniądze zostaną wykorzystane na projekty złośliwego oprogramowania w przyszłości. Ransomware już kosztuje miliony dolarów strat dla różnych firm w 2017 roku i to tylko szacunki. Oszuści są zwabiani łatwymi pieniędzmi, a im więcej ofiar poddaje się prośbom, tym bardziej atrakcyjne staje się oprogramowanie ransomware dla tego typu osób. Zainwestowanie pieniędzy, które musisz zapłacić, w kopię zapasową może być mądrzejszą opcją, ponieważ utrata danych nie byłaby ponownie możliwa. Jeśli kopia zapasowa została wykonana przed zainfekowaniem urządzenia przez ransomware, możesz po prostu odinstalować L30 Ransomware i odzyskać dane. Możesz również nie wiedzieć, w jaki sposób dystrybuowane jest złośliwe oprogramowanie szyfrujące dane, a my omówimy najczęstsze metody w poniższych akapitach.

L30 Ransomware metody dystrybucji

Infekcja złośliwym oprogramowaniem kodująca dane może się zdarzyć dość łatwo, zwykle przy użyciu tak prostych metod, jak dodawanie zanieczyszczonych plików do wiadomości e-mail, używanie zestawów exploitów i hostowanie zainfekowanych plików na podejrzanych platformach pobierania. Zwykle nie ma potrzeby wymyślania bardziej wyrafinowanych metod, ponieważ wielu użytkowników nie jest ostrożnych, gdy korzystają z wiadomości e-mail i pobierają pliki. Nie oznacza to jednak, że rozsiewacze w ogóle nie używają bardziej wyszukanych sposobów. Przestępcy piszą dość przekonujący e-mail, używając nazwy znanej firmy lub organizacji, dołączają zainfekowany plik do wiadomości e-mail i wysyłają go do ludzi. Zwykle e-maile będą omawiać pieniądze lub powiązane tematy, które ludzie częściej podejmą poważnie. Cyberprzestępcy lubią udawać, że są z Amazon i powiadamiają Cię, że na Twoim koncie była dziwna aktywność lub dokonano zakupu. Aby się przed tym uchronić, są pewne rzeczy, które musisz zrobić, gdy masz do czynienia z e-mailami. Po pierwsze, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem załącznika. Jeśli nadawcą okaże się ktoś, kogo znasz, nie spiesz się z otwieraniem pliku, najpierw dokładnie sprawdź adres e-mail. Ewidentne błędy gramatyczne są również znakiem. Inną typową cechą jest brak Twojego imienia i nazwiska w powitaniu, gdyby legalna firma / nadawca wysłał Ci wiadomość e-mail, z pewnością użyłaby Twojego imienia i nazwiska zamiast ogólnego powitania, takiego jak Klient lub Członek. Możliwe jest również, że złośliwe oprogramowanie szyfrujące dane wykorzystuje słabe punkty na komputerach do infekowania. Te słabe punkty są zwykle wykrywane przez badaczy bezpieczeństwa, a gdy dostawcy dowiadują się o nich, publikują poprawki, aby je naprawić, aby autorzy złośliwego oprogramowania nie mogli ich wykorzystać do rozprzestrzeniania złośliwego oprogramowania. Jak pokazał WannaCry, nie wszyscy są tak szybcy, aby zainstalować te aktualizacje dla swojego oprogramowania. Sytuacje, w których złośliwe oprogramowanie wykorzystuje słabe punkty, aby się dostać, dlatego ważne jest, aby regularnie aktualizować oprogramowanie. Aktualizacje można ustawić tak, aby instalować się automatycznie, jeśli te powiadomienia będą denerwujące.

Do czego L30 Ransomware należy

Gdy tylko ransomware zainfekuje twoje urządzenie, przeskanuje twój komputer w poszukiwaniu określonych typów plików, a po ich zlokalizowaniu zaszyfruje je. Jeśli do tej pory nie zauważyłeś niczego dziwnego, kiedy nie możesz uzyskać dostępu do plików, zobaczysz, że coś się wydarzyło. Sprawdź swoje pliki pod kątem dziwnych rozszerzeń, które pomogą zidentyfikować ransomware. Jeśli ransomware wykorzystuje silny algorytm szyfrowania, może potencjalnie uniemożliwić odszyfrowanie danych. Znajdziesz notatkę z żądaniem okupu, która ostrzeże Cię o szyfrowaniu danych i o tym, co musisz zrobić dalej. Zostanie ci zaproponowany deszyfrator, oczywiście w zamian za pieniądze, a oszuści ostrzeżą, aby nie wdrażać innych metod, ponieważ może im to zaszkodzić. Wyraźna cena powinna być wyświetlana w notatce, ale jeśli tak nie jest, musisz użyć podanego adresu e-mail, aby skontaktować się z cyberprzestępcami, aby dowiedzieć się, ile kosztuje deszyfrator. Wspomnieliśmy o tym wcześniej, ale nie wierzymy, że płacenie okupu jest dobrym pomysłem. Zanim zaczniesz myśleć o płaceniu, wypróbuj najpierw wszystkie inne opcje. Spróbuj zapamiętać, czy ostatnio przesłałeś gdzieś swoje pliki, ale zapomniałeś.. Lub, jeśli masz szczęście, ktoś mógł opracować darmowy deszyfrator. Oprogramowanie deszyfrujące może być dostępne za darmo, jeśli kodujące dane złośliwego oprogramowania zainfekowało wiele komputerów, a badacze złośliwego oprogramowania byli w stanie je złamać. Zanim podejmiesz decyzję o zapłacie, przyjrzyj się tej opcji. Kupowanie kopii zapasowej za te pieniądze może być bardziej pomocne. Jeśli kopia zapasowa została utworzona przed przejęciem kontroli przez infekcję, możesz przywrócić dane po L30 Ransomware naprawieniu wirusa. Jeśli chcesz w przyszłości chronić swoje urządzenie przed złośliwym programem kodującemu pliki, zapoznaj się ze środkami, które mogą dostać się do komputera. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja staje się dostępna, nie otwierasz losowych załączników wiadomości e-mail i ufasz tylko bezpiecznym źródłom podczas pobierania.

Metody eliminacji L30 Ransomware wirusa

Jeśli ransomware nadal pozostaje, należy użyć narzędzia anty-malware, aby je zakończyć. Ręczne naprawienie L30 Ransomware wirusa nie jest prostym procesem i może prowadzić do dodatkowego uszkodzenia komputera. Dlatego powinieneś użyć metody automatycznej. Narzędzie nie tylko pomoże Ci zająć się zagrożeniem, ale może również zapobiec przedostawaniu się podobnych w przyszłości. Po zainstalowaniu narzędzia do ochrony przed złośliwym oprogramowaniem po prostu wykonaj skanowanie urządzenia i pozwól mu wyeliminować zagrożenie. Niestety, oprogramowanie antywirusowe odblokowuje L30 Ransomware pliki. Jeśli masz pewność, że urządzenie jest czyste, odzyskaj pliki z kopii zapasowej, jeśli ją masz.

Offers

Pobierz narzędzie do usuwaniato scan for L30 RansomwareUse our recommended removal tool to scan for L30 Ransomware. Trial version of provides detection of computer threats like L30 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć L30 Ransomware w trybie awaryjnym z obsługą sieci.

Usunąć L30 Ransomware z Windows 7/Windows Vista/Windows XP

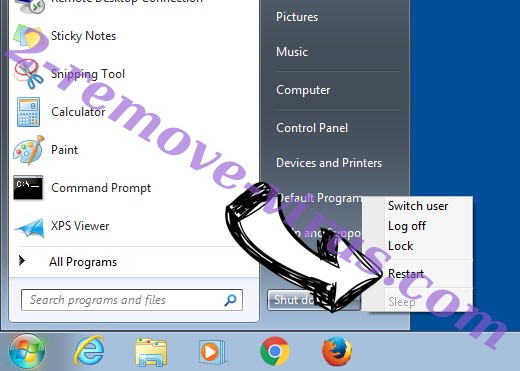

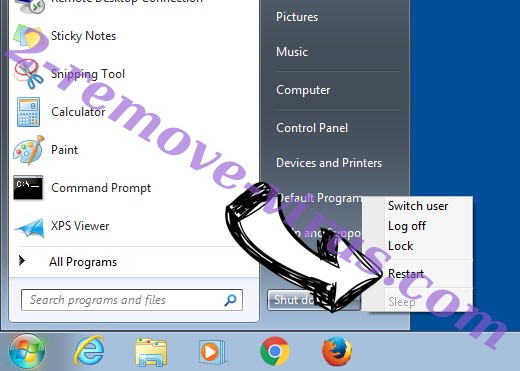

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

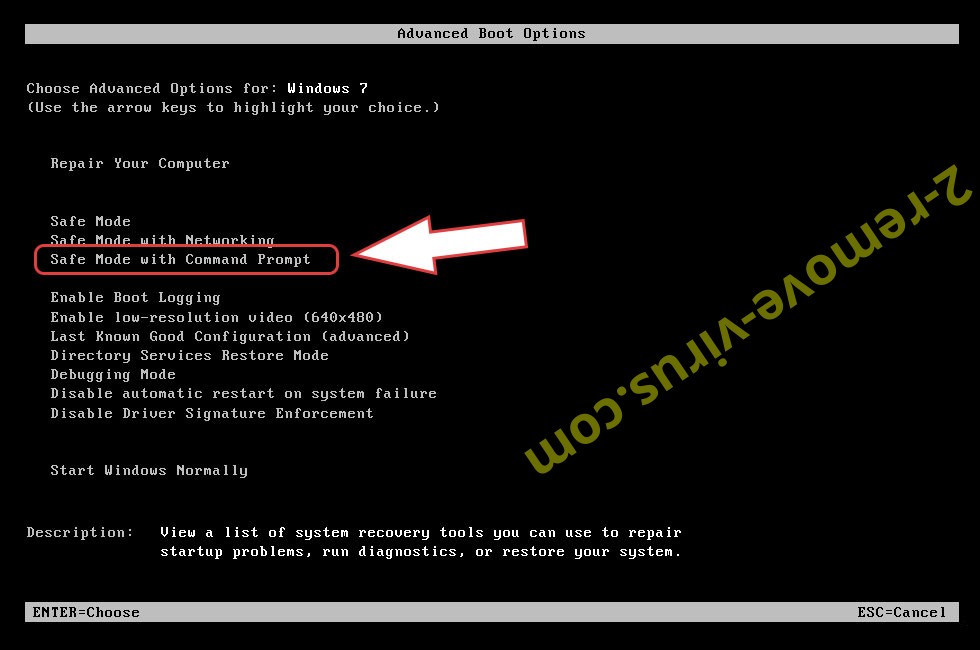

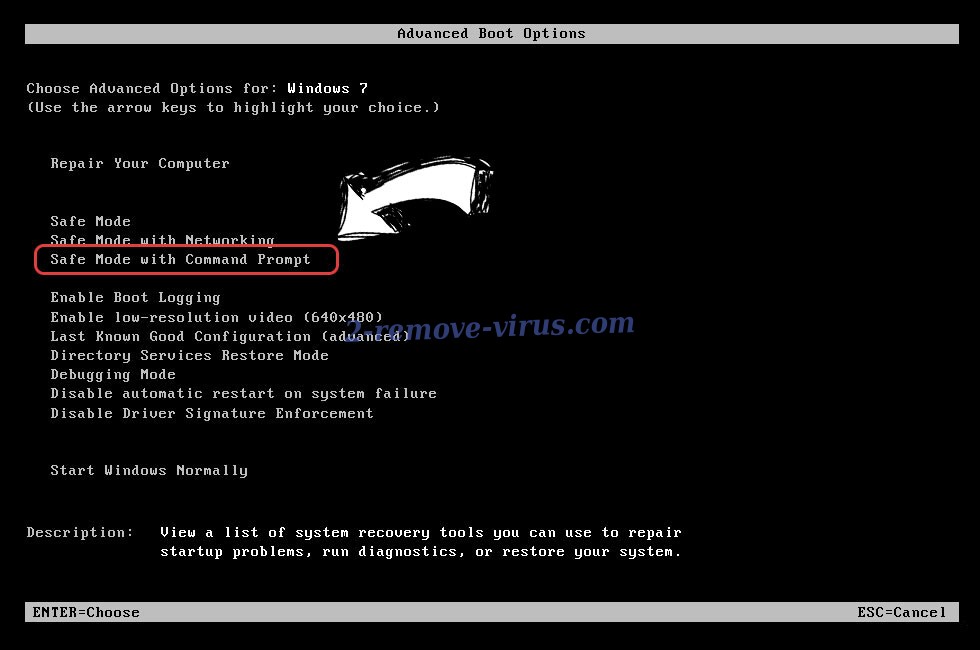

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć L30 Ransomware

Usunąć L30 Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

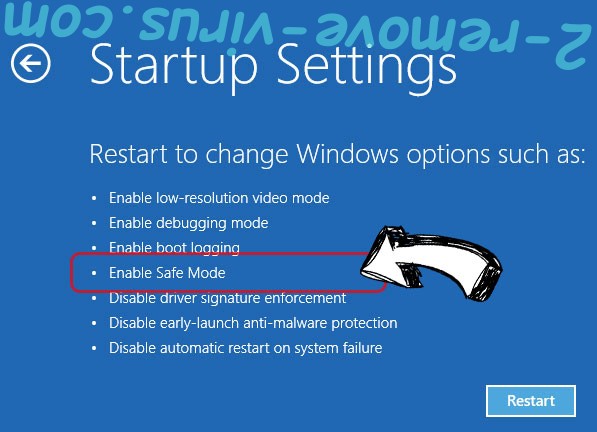

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć L30 Ransomware

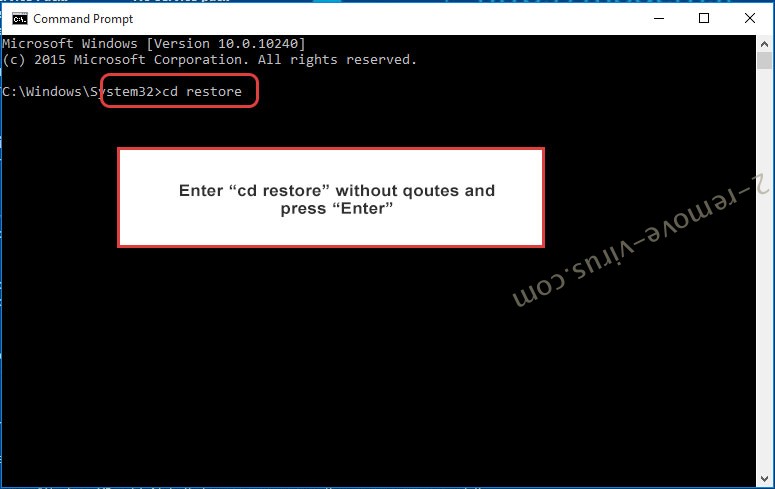

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć L30 Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

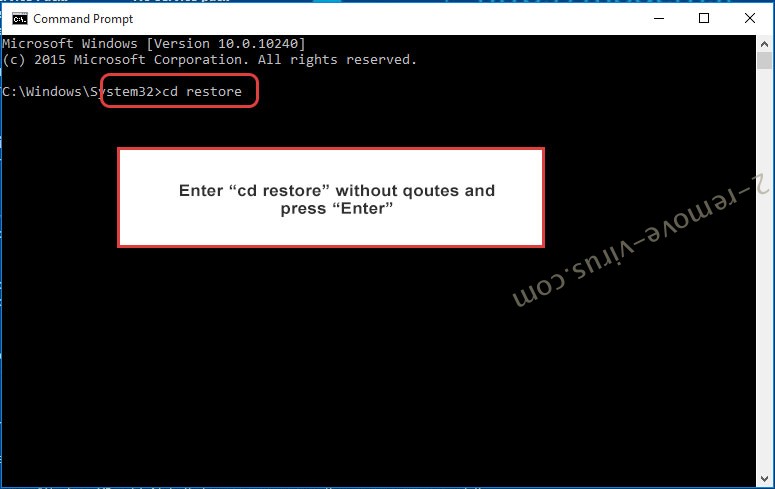

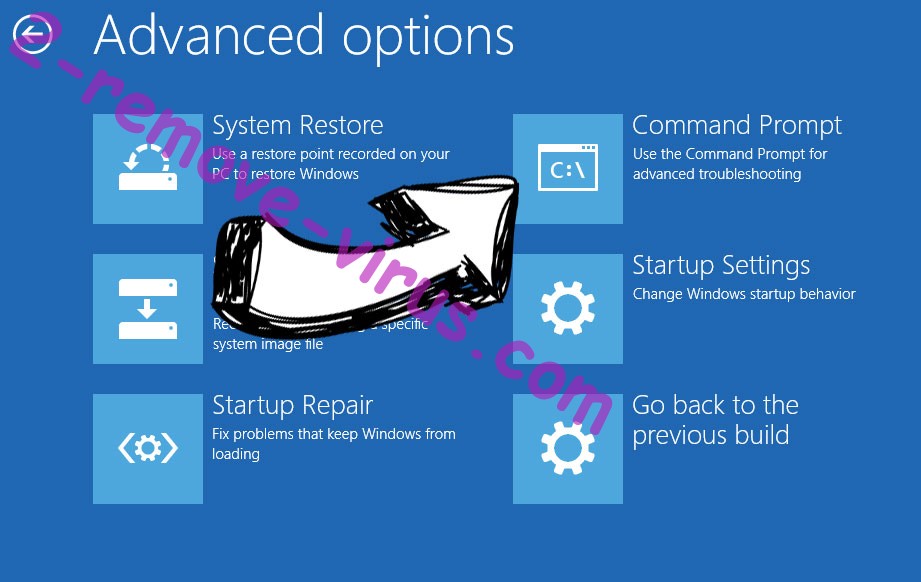

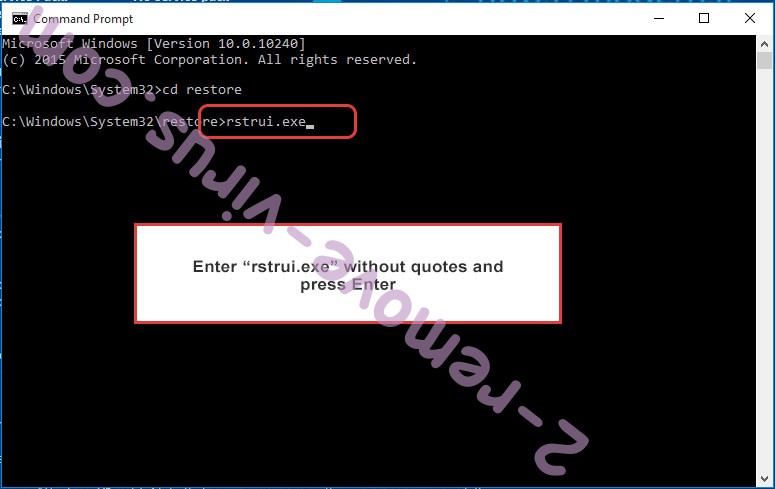

- Wpisz cd restore i naciśnij Enter.

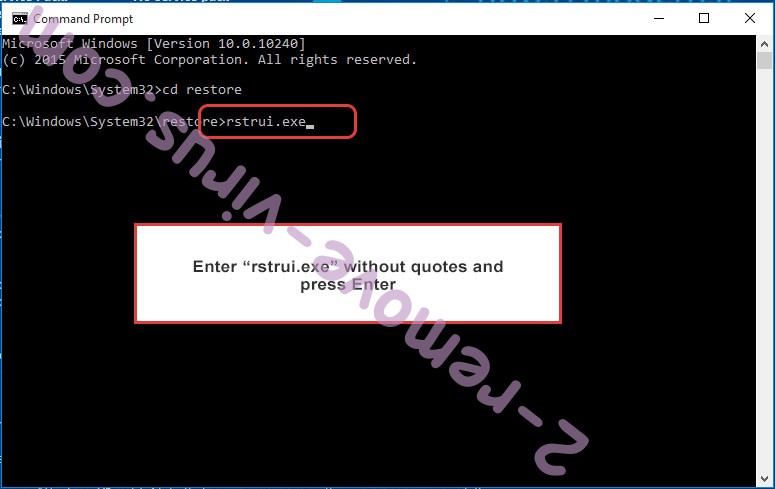

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

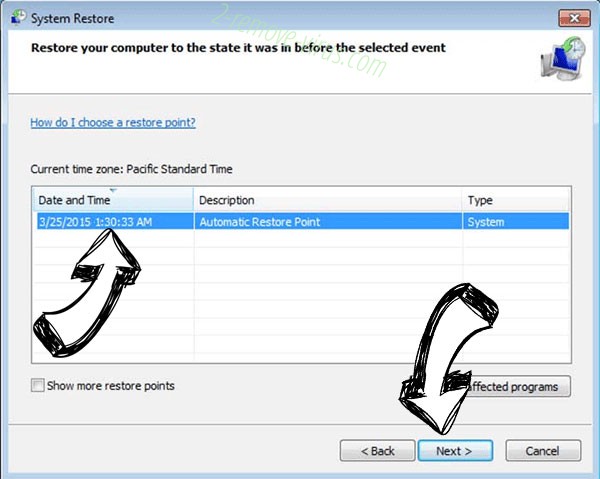

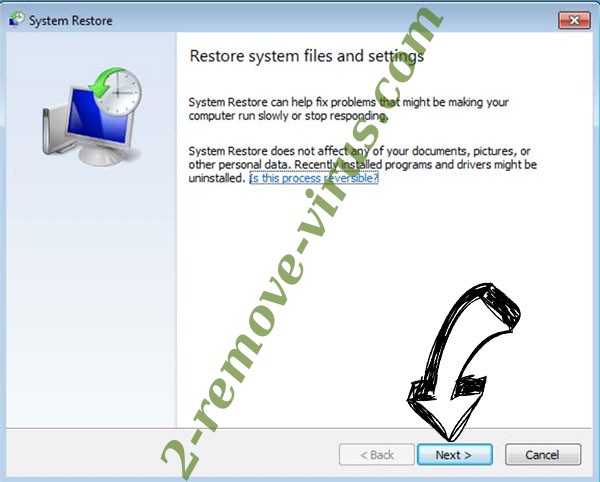

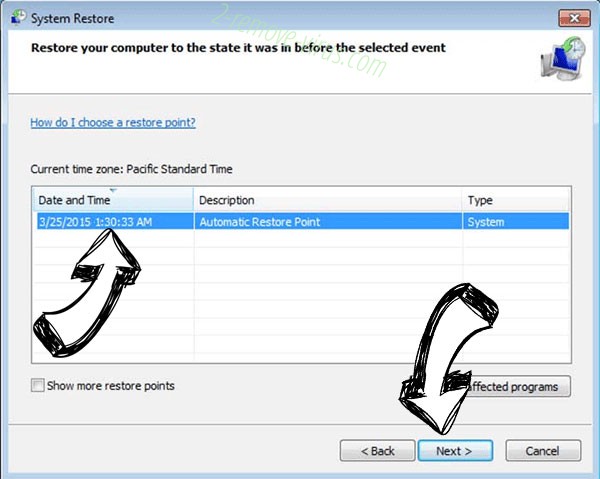

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

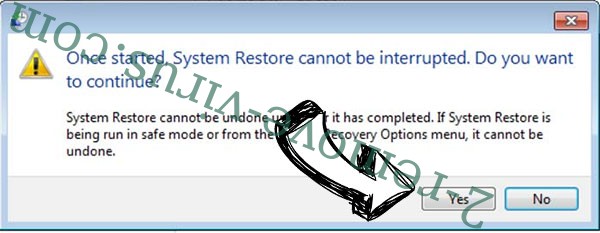

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć L30 Ransomware z Windows 8 i Windows 10

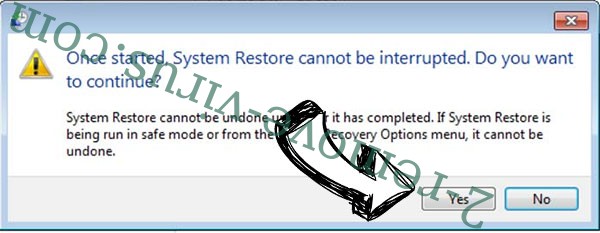

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.