O Php ransomware wirusie

Php ransomware jest poważną infekcją złośliwego programu, sklasyfikowaną jako ransomware, która może poważnie zaszkodzić komputerowi. Prawdopodobnie nigdy nie natknąłem się na to wcześniej, i może to być szczególnie zaskakujące, aby dowiedzieć się, co robi. Silne algorytmy szyfrujące są używane przez oprogramowanie typu ransomware do szyfrowania plików, a po ich zablokowaniu dostęp do nich będzie uniemożliwiony. Szyfrowanie plików złośliwy program jest uważana za takie szkodliwe zakażenie, ponieważ przywrócenie pliku niekoniecznie jest możliwe we wszystkich przypadkach. Masz wybór płacenia okupu, ale to nie jest najlepszy pomysł.

Odszyfrowywanie plików, nawet jeśli płacisz nie jest gwarantowane, więc pieniądze mogą być po prostu zmarnowane. Nie zapomnij, kim masz do czynienia, i nie spodziewaj się, że przestępcy niepokoić się przywrócić pliki, gdy mają wybór po prostu biorąc swoje pieniądze. Ponadto, Twoje pieniądze będą również wspierać ich przyszłych działań, które na pewno obejmują ransomware. To jest już przypuszczalny ów dane utajnianie malware koszty $5 000 000 000 w strata wobec różny firmy w 2017, i ów ‚ ledwo an oszacowany suma. Oszustów przyciąga do łatwych pieniędzy, a gdy ofiary płacą okupu, sprawiają, że ransomware przemysłu atrakcyjne dla tych typów ludzi. Sytuacje, w których może skończyć się utratą plików są raczej powszechne, więc Backup byłoby lepszą inwestycją. Następnie można po prostu usunąć Php ransomware i przywrócić dane. Można znaleźć szczegółowe informacje na temat zabezpieczania komputera przed zagrożeniem w następującym akapicie, w przypadku, gdy nie masz pewności, jak plik szyfrujący złośliwe oprogramowanie nawet dostał się do komputera.

Jak jest rozpowszechniany ransomware

Często można uruchomić w ransomware dołączone do wiadomości e-mail jako załącznik lub na podejrzanej stronie pobierania. Ponieważ użytkownicy wydają się być bardzo zaniedbanie, gdy do czynienia z e-maili i pobierania plików, często nie jest konieczne dla ransomware Rozsiewacze używać bardziej skomplikowanych metod. Istnieje pewna możliwość, że bardziej skomplikowana Metoda została wykorzystana do infekcji, jak niektóre ransomware ich używać. Przestępcy po prostu trzeba użyć znanej nazwy firmy, napisać wiarygodne e-mail, dołączyć malware-jeździł plik do wiadomości e-mail i wysłać go do przyszłych ofiar. Będziesz często napotykają tematy o pieniądze w tych e-maili, ponieważ ludzie są bardziej skłonni do spadku dla tych rodzajów tematów. Jeśli hakerzy użyli nazwy firmy jak Amazon, ludzie mogą otworzyć załącznik bez myślenia, jeśli hakerzy po prostu mówią podejrzanej aktywności zaobserwowano na koncie lub zakupu dokonano i Paragon jest dołączony. Bądź na poszukiwania niektórych znaków przed rozpoczęciem otwierania plików dodanych do e-maili. Jeśli nie znasz nadawcy, zbadaj. Nadal będziesz musiał zbadać adres e-mail, nawet jeśli znasz nadawcę. Również, być na uwagę na błędy gramatyczne, które mogą być dość oczywiste. Inną typową cechą jest brak imienia i nazwiska w pozdrowienie, jeśli uzasadnione firmy/nadawcy były do Ciebie e-mail, to na pewno użyć nazwy zamiast ogólnego pozdrowienia, zwracając się do Ciebie jako klienta lub członka. Słabe punkty w systemie mogą być również wykorzystywane przez ransomware, aby wejść do komputera. Program pochodzi z luk, które mogą być używane do zainfekowania komputera, ale często są załatane przez dostawców. Niestety, jak mogą być postrzegane przez powszechne WannaCry ransomware, nie wszyscy użytkownicy instalują aktualizacje, z jednego powodu lub innego. Ważne jest, aby zainstalować te poprawki, ponieważ jeśli luka jest poważna, może być używany przez złośliwe oprogramowanie. Regularnie przeszkadza aktualizacje mogą się kłopotliwe, więc mogą być skonfigurowane do instalacji automatycznie.

Co robi

Wkrótce po ransomware infekuje urządzenia, będzie szukać niektórych typów plików i po zidentyfikowaniu ich, będzie je zablokować. Twoje pliki nie będą dostępne, więc nawet jeśli nie zauważysz procesu szyfrowania, będziesz wiedział w końcu. Można zauważyć, że rozszerzenie pliku został dodany do wszystkich zaszyfrowanych plików, które mogą pomóc zidentyfikować ransomware. Jeśli użyto silnego algorytmu szyfrowania, może to uniemożliwić potencjalnie niemożliwe Odszyfrowywanie plików. Zobaczysz powiadomienie okupu, które poinformuje Cię, że Twoje pliki zostały zaszyfrowane i co musisz zrobić dalej. Oferują one odszyfrujący, który będzie Cię kosztował. Notatka powinna wyraźnie pokazać cenę deszyfrowania, ale jeśli tak nie jest, otrzymasz adres e-mail, aby skontaktować się z oszustów, aby ustawić cenę. Z powodów, które już wspominaliśmy, nie zachęcamy do płacenia okupu. Wypróbuj każdą inną możliwą opcję, zanim nawet rozważyć podanie do wniosków. Może masz przechowywane pliki gdzieś, ale po prostu zapomniał o tym. Istnieje również prawdopodobieństwo, że wolny odszyfrowujący został zwolniony. Czasami malware naukowcy są w stanie pękanie ransomware, co oznacza, że można przywrócić pliki za darmo. Zastanów się, że przed zapłaceniem żądanych pieniędzy nawet przecina swój umysł. Byłoby lepszym pomysłem na zakup kopii zapasowej z niektórymi z tych pieniędzy. Jeśli kopia zapasowa jest dostępna, można odblokować Php ransomware pliki po całkowicie wyeliminować Php ransomware . Spróbuj zapoznać się z jak ransomware jest rozpowszechniany, dzięki czemu można uniknąć w przyszłości. Upewnij się, że oprogramowanie jest aktualizowane przy każdym wydaniu aktualizacji, nie otwieraj losowo plików dodanych do wiadomości e-mail i Zaufaj tylko niezawodnym źródłom pobieranym.

Php ransomware Usuwania

Byłoby lepszym pomysłem, aby pobrać narzędzie do usuwania złośliwego oprogramowania, ponieważ będzie to potrzebne, aby pozbyć się szkodnika, jeśli nadal pozostaje. Może to być dość trudne do ręcznego naprawienia Php ransomware wirusa, ponieważ może skończyć się przypadkowo uszkodzenia urządzenia. Za pomocą narzędzia anty-malware byłoby znacznie mniej kłopotów. To narzędzie jest przydatne, aby mieć na komputerze, ponieważ nie tylko upewnij się, aby pozbyć się tej infekcji, ale również zapobiec jeden z coraz w przyszłości. Po zainstalowaniu oprogramowania anty-malware, po prostu przeskanować urządzenie i jeśli infekcja jest zidentyfikowany, autoryzować go, aby go usunąć. Należy pamiętać, że oprogramowanie anty-malware nie jest w stanie przywrócić. Po wyczyszczeniu urządzenia normalne użycie komputera powinno zostać przywrócone.

Offers

Pobierz narzędzie do usuwaniato scan for Php ransomwareUse our recommended removal tool to scan for Php ransomware. Trial version of provides detection of computer threats like Php ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Php ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Php ransomware z Windows 7/Windows Vista/Windows XP

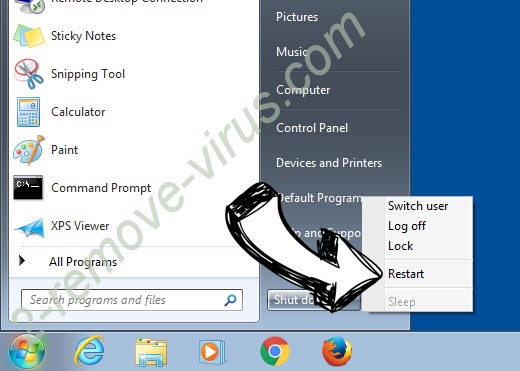

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

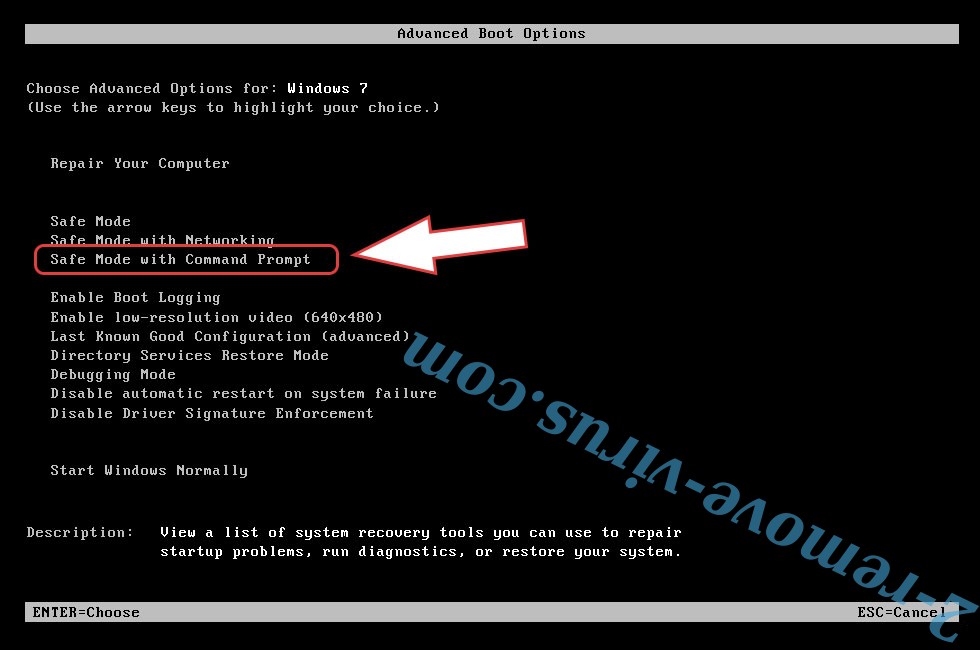

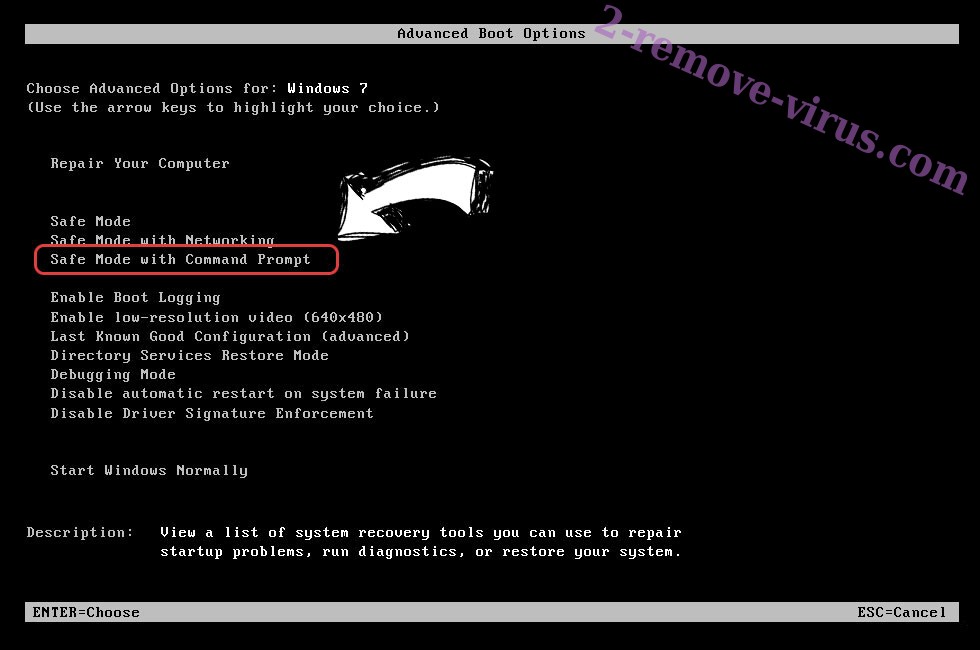

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Php ransomware

Usunąć Php ransomware z Windows 8 i Windows 10

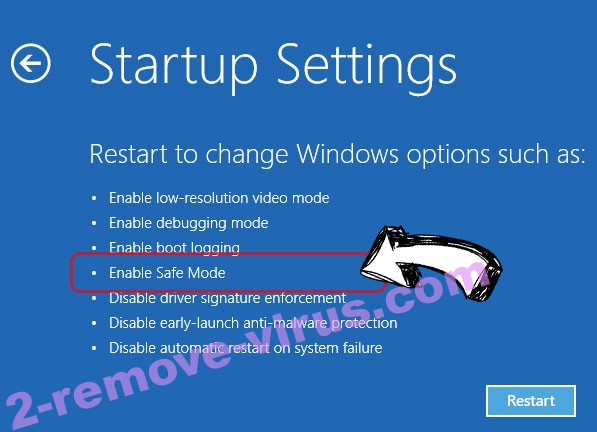

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Php ransomware

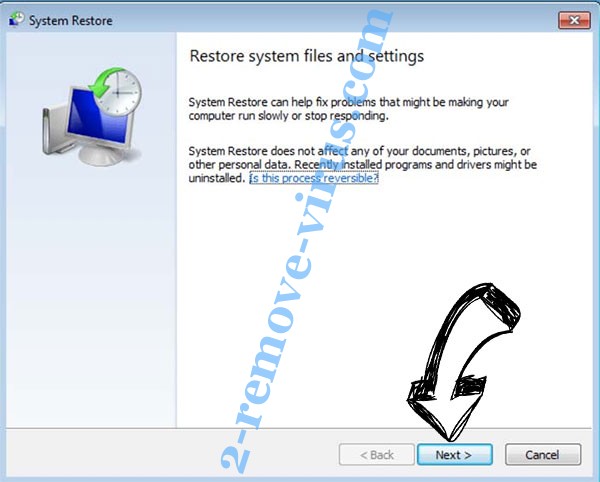

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć Php ransomware z Windows 7/Windows Vista/Windows XP

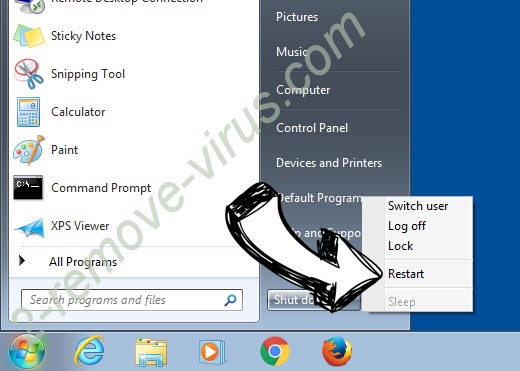

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

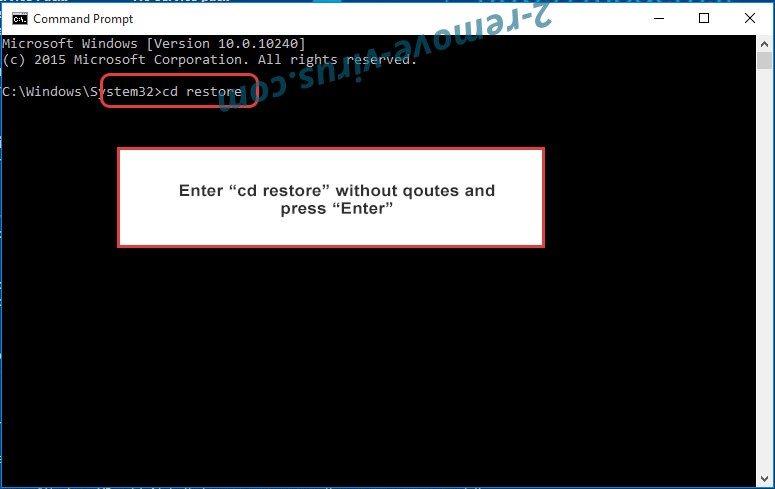

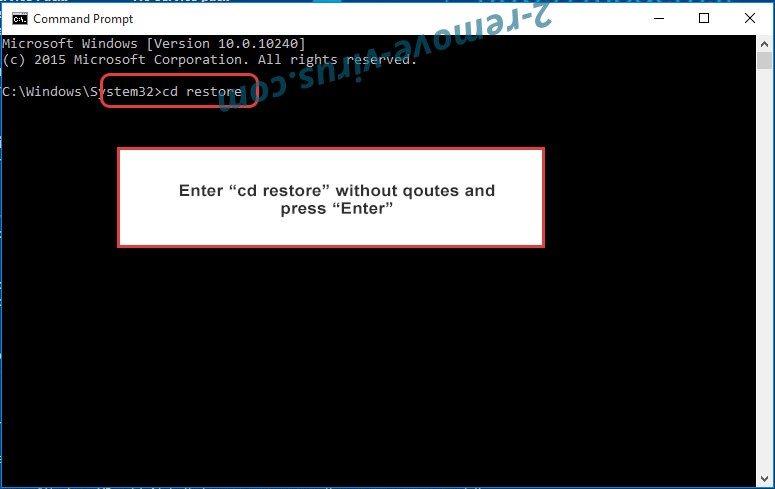

- Wpisz cd restore i naciśnij Enter.

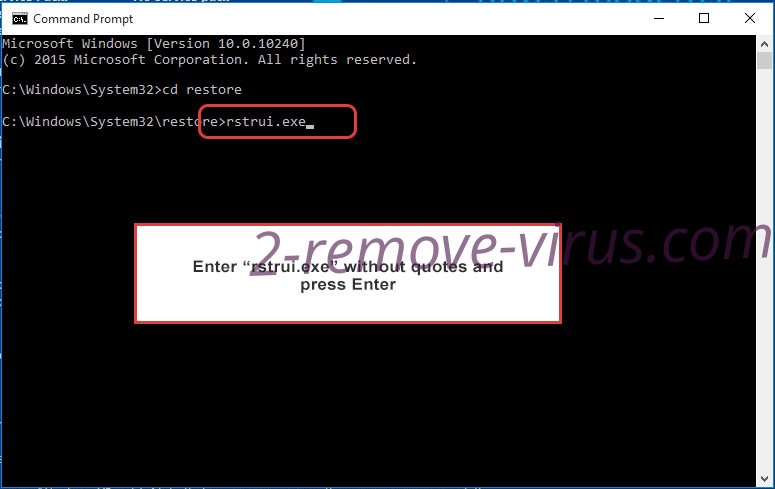

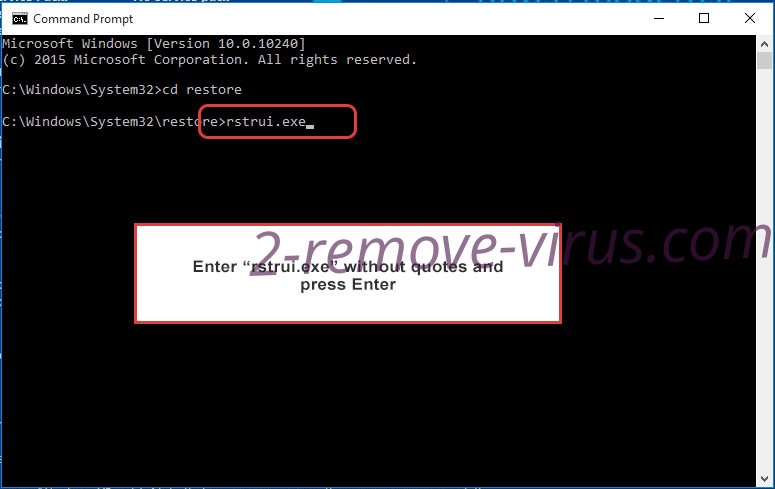

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

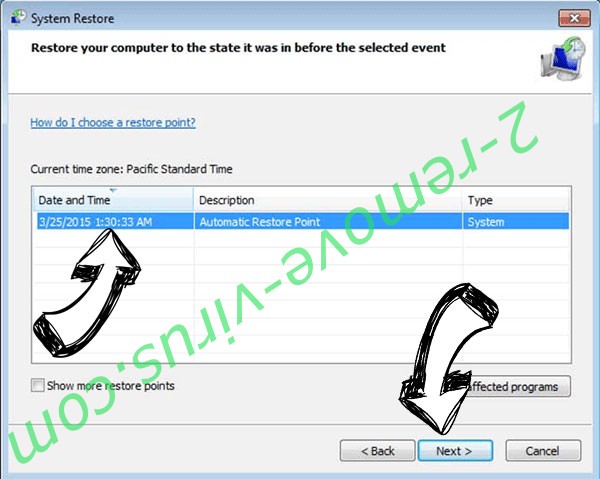

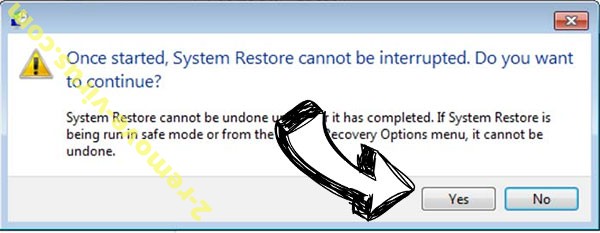

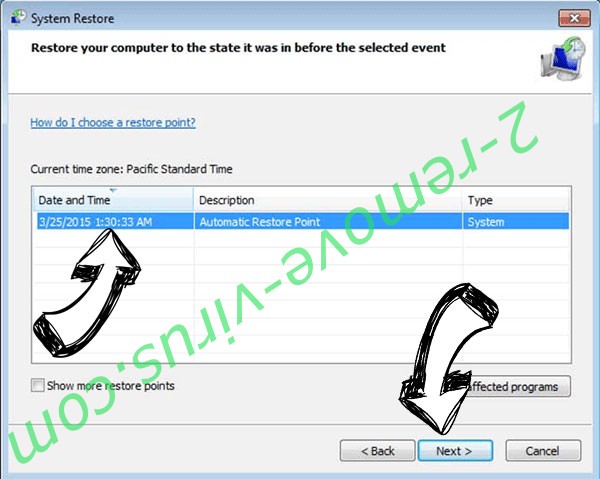

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

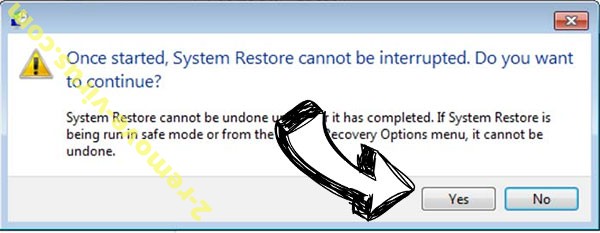

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Php ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

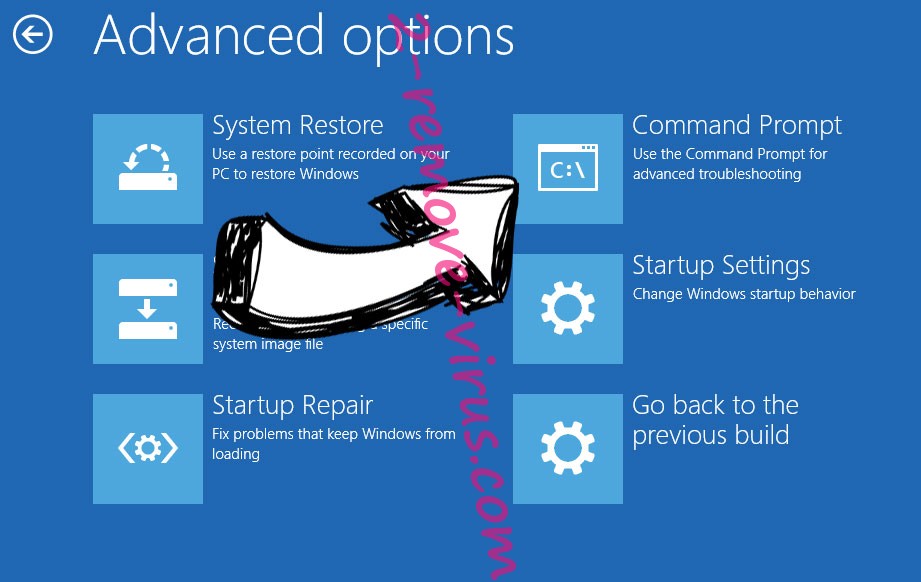

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.