Co to jest Rec ransomware wirus

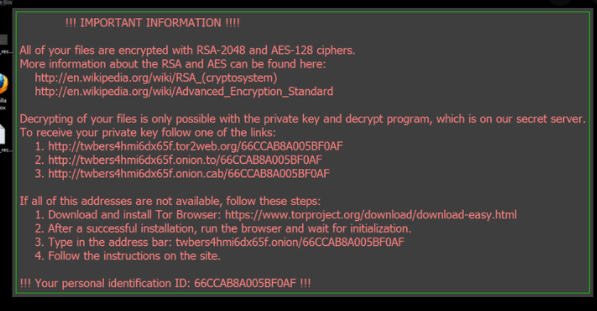

Ransomware znany Rec ransomware jako jest klasyfikowany jako bardzo szkodliwe zakażenie, ze względu na możliwe szkody może spowodować. Prawdopodobnie nigdy wcześniej na niego nie wpadłeś i może to być szczególnie szokujące, aby dowiedzieć się, co robi. Jeśli do szyfrowania plików użyto zaawansowanego algorytmu szyfrowania, zostaną one zablokowane, co oznacza, że nie będzie można uzyskać do nich dostępu. Ofiary nie zawsze są w stanie odszyfrować pliki, co jest powodem, dla którego szyfrowanie plików jest tak szkodliwe. Będziesz również oferowane kupić deszyfrator za pewną kwotę pieniędzy, ale istnieje kilka powodów, dla których ta opcja nie jest zalecana.

Po pierwsze, możesz po prostu marnować pieniądze za nic, ponieważ płatność nie zawsze powoduje odszyfrowywanie plików. Nie oczekuj, że oszuści nie tylko zajmą pieniądze i poczują się zobowiązani do pomocy. Pieniądze te finansowałyby również przyszłe działania tych oszustów. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która wyrządza szkody warte miliardy dolarów. Ludzie są również coraz bardziej przyciąga do całej branży, ponieważ im więcej ludzi poddawać się wymaganiom, tym bardziej opłacalne staje się. Sytuacje, w których można stracić pliki mogą się zdarzyć przez cały czas, więc kopia zapasowa będzie lepszy zakup. Następnie można przywrócić pliki z kopii zapasowej po usunięciu Rec ransomware lub powiązanych infekcji. Jeśli nie wiesz, co to jest złośliwe oprogramowanie kodujące dane, możesz nie wiedzieć, jak udało mu się zainfekować system, w którym to przypadku uważnie przeczytaj poniższy akapit.

Jak jest dystrybuowane oprogramowanie ransomware

Często można napotkać złośliwe oprogramowanie do kodowania danych dołączone do wiadomości e-mail lub w podejrzanych witrynach do pobrania. Często nie ma potrzeby wymyślania bardziej wyrafinowanych metod, ponieważ wiele osób nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają coś. To nie znaczy, że dystrybutorzy nie używają bardziej wyrafinowanych metod w ogóle, jednak. Wszyscy przestępcy muszą użyć znanej nazwy firmy, napisać ogólny, ale nieco przekonujący e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do przyszłych ofiar. Użytkownicy są bardziej podatni na otwieranie wiadomości e-mail omawiających pieniądze, dlatego te rodzaje tematów są powszechnie używane. A jeśli ktoś taki jak Amazon miał wysłać wiadomość e-mail do osoby o wątpliwej aktywności na koncie lub zakupie, właściciel konta może panikować, obrócić pochopnie w wyniku i w końcu otworzyć załącznik. Kiedy masz do czynienia z e-maili, istnieją pewne rzeczy, na które należy zwrócić uwagę, jeśli chcesz zabezpieczyć swój system. Zanim cokolwiek innego, spójrz na nadawcę wiadomości e-mail. Nawet jeśli znasz nadawcę, nie powinieneś się spieszyć, najpierw zbadaj adres e-mail, aby upewnić się, że jest prawdziwy. Błędy gramatyczne są również dość częste. Sposób, w jaki jesteś witany może być również wskazówką, ponieważ legalne firmy, których e-mail jest wystarczająco ważny, aby otworzyć, użyje Twojego imienia i nazwiska, zamiast uniwersalnych pozdrowień, takich jak Drogi Klient / Członek. Niektóre programy ransomware mogą również używać nieaktualnych programów na komputerze do wprowadzania. Wszystkie programy mają słabe punkty, ale gdy są one zidentyfikowane, są one zwykle stałe przez oprogramowanie sprawia, że złośliwe oprogramowanie nie może go używać, aby dostać się do urządzenia. Niestety, jak może być postrzegane przez powszechne WannaCry ransomware, nie wszyscy ludzie zainstalować poprawki, z różnych powodów. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby wprowadzić, jest powodem, dla którego ważne jest, aby oprogramowanie było często aktualizowane. Poprawki mogą być również dozwolone do instalacji automatycznie.

Co możesz zrobić ze swoimi danymi

Wkrótce po ransomware infekuje system, będzie szukać konkretnych typów plików i po ich zidentyfikowaniu, to będzie je szyfrować. Jeśli nie zauważyłeś procesu szyfrowania, z pewnością wiesz, że coś się dzieje, gdy nie można otworzyć plików. Pliki, których dotyczy problem, będą miały dodane rozszerzenie, które często pomaga ludziom rozpoznać, z którym oprogramowaniem wymuszającym okup mają do czynienia. Zaawansowane algorytmy szyfrowania mogły być używane do kodowania plików i jest prawdopodobne, że mogą być trwale zakodowane. Notatka o okupie zostanie umieszczona w folderach zawierających pliki lub pojawi się na pulpicie i powinna wyjaśnić, że twoje pliki zostały zaszyfrowane i jak postępować. Metoda, którą sugerują, polega na zakupie ich oprogramowania deszyfrującego. Jeśli kwota okupu nie jest wyraźnie pokazana, musisz użyć podanego adresu e-mail, aby skontaktować się z cyberprzestępcami, aby zobaczyć kwotę, która może zależeć od wartości twoich danych. Jak już wiecie, nie sugerujemy spełnienia wymagań. Przyjrzyj się każdej innej prawdopodobnej opcji, zanim jeszcze rozważysz zakup tego, co oferują. Być może po prostu zapomniałeś, że zrobiłeś kopie swoich plików. A może istnieje darmowe narzędzie deszyfrujące. Specjaliści od bezpieczeństwa mogą czasami opracować deszyfratory za darmo, jeśli mogą złamać ransomware. Zanim dokonasz wyboru zapłaty, rozważ tę opcję. Zakup kopii zapasowej za te pieniądze może być bardziej przydatny. Jeśli kopia zapasowa została wykonana przed przejęciem infekcji, można wykonać odzyskiwanie plików po usunięciu Rec ransomware wirusa. Jeśli zapoznasz się z rozprzestrzenianiem złośliwego oprogramowania szyfrującego pliki, zapobieganie infekcji nie powinno być trudne. Co najmniej, przestań otwierać załączniki wiadomości e-mail losowo, aktualizuj swoje programy i pobieraj tylko ze źródeł, o których wiadomo, że są legalne.

Rec ransomware Usuwania

Jeśli jest nadal obecny na urządzeniu, Program anty-malware będą potrzebne, aby się go pozbyć. Jeśli spróbujesz usunąć Rec ransomware wirusa w sposób ręczny, może to spowodować dodatkowe szkody, więc nie jest zalecane. Jeśli nie chcesz wyrządzić dodatkowych szkód, użyj narzędzia do usuwania złośliwego oprogramowania. Oprogramowanie jest nie tylko w stanie pomóc ci zadbać o infekcję, ale może również powstrzymać podobne z wejściem w przyszłości. Więc sprawdzić, co odpowiada twoim wymaganiom, zainstalować go, skanowanie komputera i jeśli infekcja zostanie znaleziona, zakończyć go. Niestety, takie narzędzie nie pomoże w odszyfrowaniu danych. Po zakończeniu złośliwego oprogramowania do kodowania danych można bezpiecznie użyć komputera.

Offers

Pobierz narzędzie do usuwaniato scan for Rec ransomwareUse our recommended removal tool to scan for Rec ransomware. Trial version of provides detection of computer threats like Rec ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Rec ransomware w trybie awaryjnym z obsługą sieci.

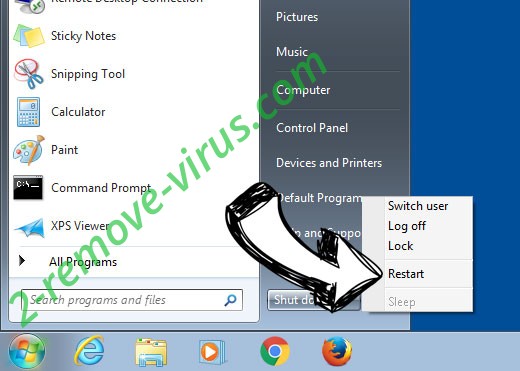

Usunąć Rec ransomware z Windows 7/Windows Vista/Windows XP

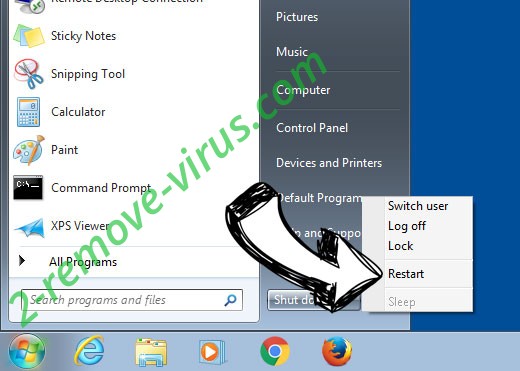

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

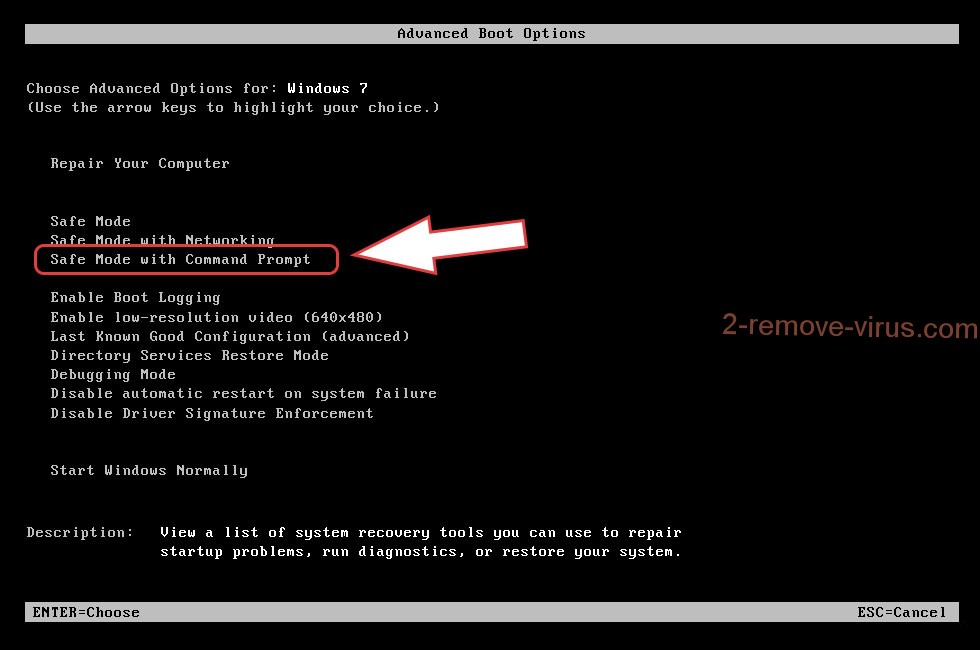

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Rec ransomware

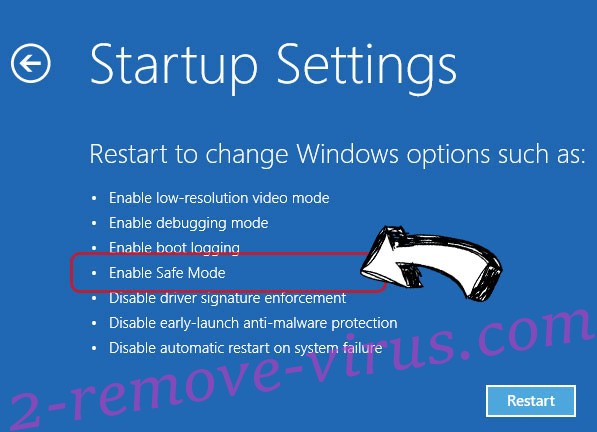

Usunąć Rec ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Rec ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

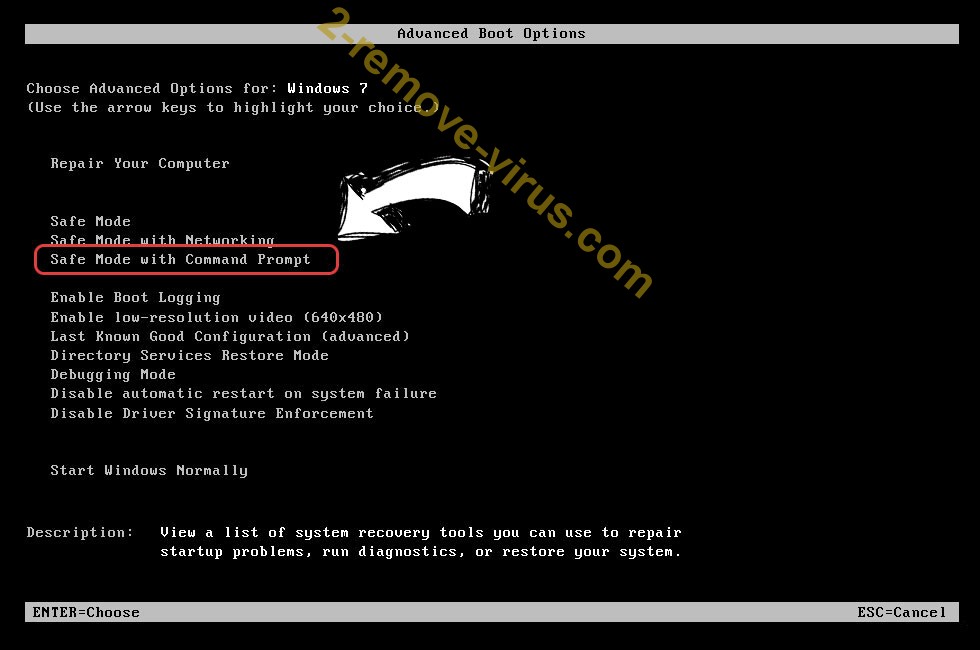

Usunąć Rec ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

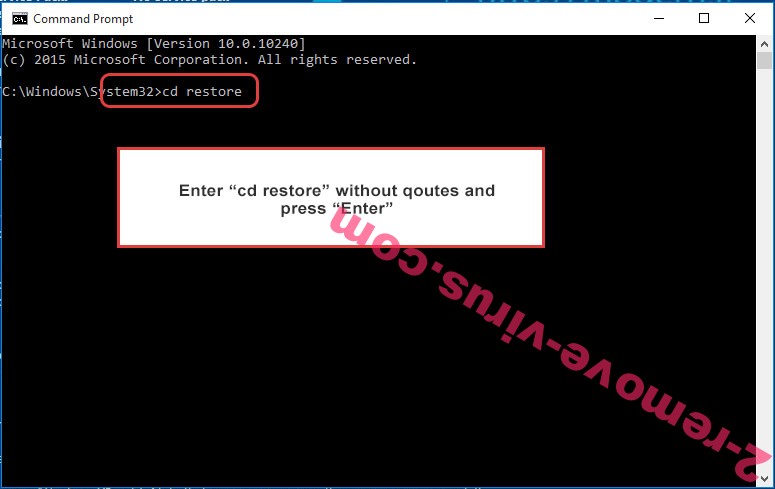

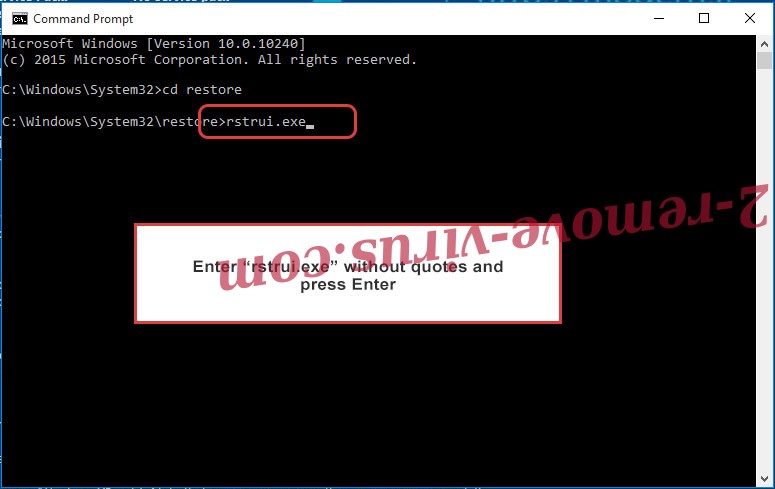

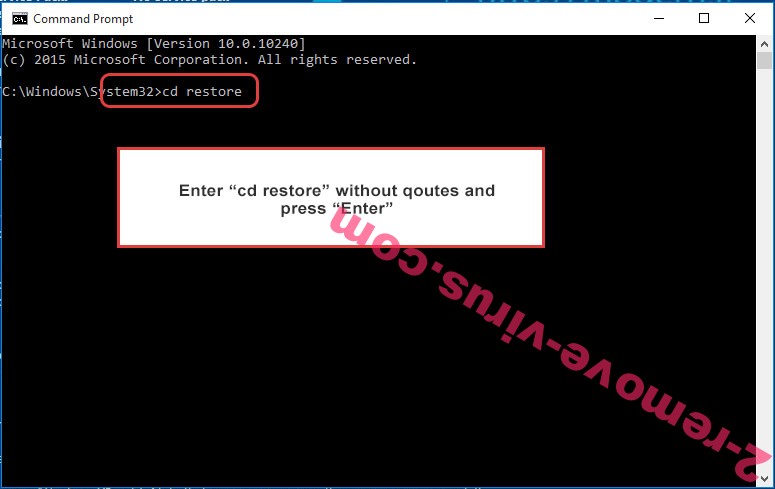

- Wpisz cd restore i naciśnij Enter.

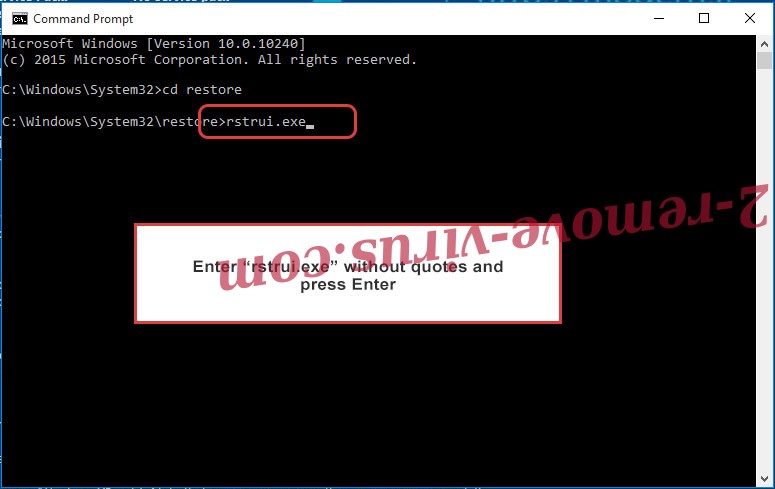

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

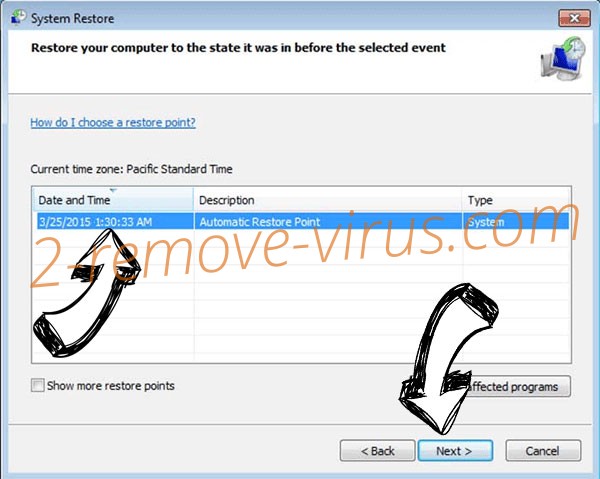

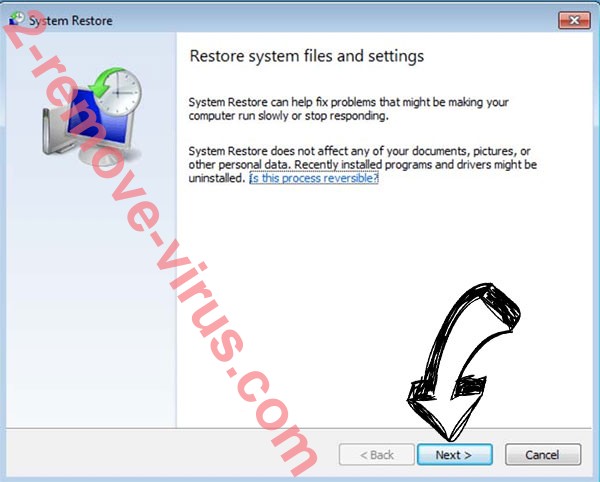

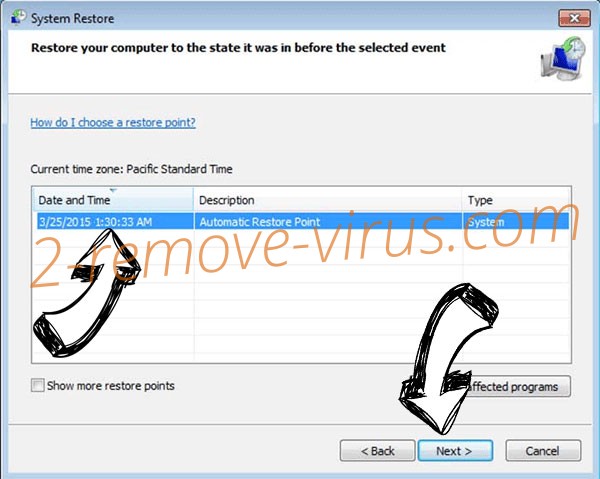

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

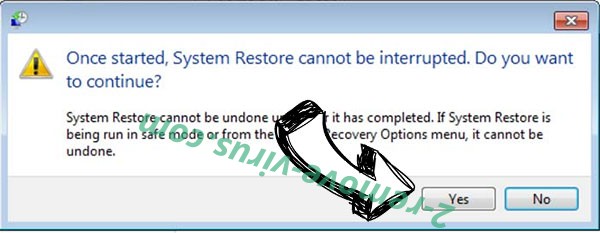

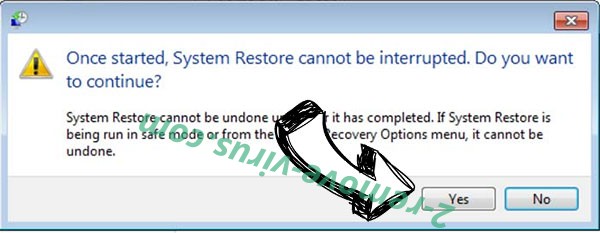

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Rec ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

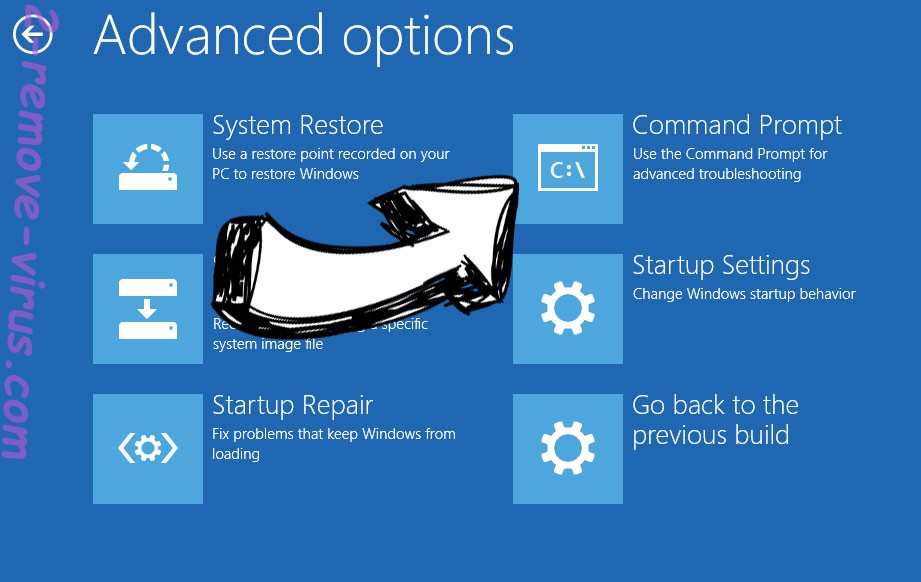

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.