Czy to poważne zagrożenie

.RedRum ransomware ransomware to złośliwe oprogramowanie, które zakoduje Twoje pliki. Może nie koniecznie słyszałeś lub natrafiłem na to przed, i może to być szczególnie szokujące, aby zobaczyć, co robi. Silne algorytmy szyfrowania mogą być używane do kodowania danych, co blokuje otwieranie plików. Ponieważ ransomware może doprowadzić do trwałej utraty danych, jest klasyfikowany jako wysoce szkodliwe zagrożenie. Przestępcy oferują odszyfrowujący, po prostu trzeba zapłacić okupu, ale ta opcja nie jest sugerowana z kilku powodów. Przede wszystkim, może być marnowanie pieniędzy, ponieważ płatność nie zawsze prowadzi do odszyfrowywania danych. Może być naiwny myśleć, że oszustów, którzy zablokowali Twoje dane na pierwszym miejscu będzie czuć się żadnej odpowiedzialności, aby pomóc przywrócić dane, gdy nie muszą. Należy również pamiętać, że pieniądze pójdę do przyszłych projektów przestępczych. To już przypuszczenie, że kodowanie danych malware kosztuje $5 000 000 000 w straty dla firm w 2017, i to jest tylko szacunkowa kwota. A im więcej ludzi poddają się wymaganiom, tym bardziej dochodowy plik kodowania złośliwego programu dostaje, i tego rodzaju pieniądze z pewnością przynęty w różnych złośliwych stron. Inwestowanie, że pieniądze w kopii zapasowej byłoby znacznie lepszą decyzję, ponieważ jeśli kiedykolwiek wprowadzone w tego rodzaju sytuacji ponownie, można po prostu odzyskać dane z kopii zapasowej i nie martw się o ich utracie. Jeśli miał kopii zapasowej, zanim urządzenie zarazić, wyeliminować .RedRum ransomware wirusa i przystąpić do odzyskiwania danych. Metody rozprzestrzeniania ransomware mogą nie być znane, a my wyjaśnimy najczęstsze metody poniżej.

Metody rozprzestrzeniania ransomware

Plik kodowania złośliwego oprogramowania zazwyczaj używa podstawowych metod do rozprzestrzeniania, takich jak spam e-mail i złośliwe pliki do pobrania. Często nie ma potrzeby, aby wymyślić bardziej skomplikowane metody, ponieważ wielu użytkowników nie są ostrożni, gdy korzystają z e-maili i pobrać coś. Istnieje pewna możliwość, że bardziej wyrafinowana Metoda została wykorzystana do infekcji, jak niektóre malware kodowania plików ich używać. Przestępcy nie muszą wkładać w wiele wysiłku, wystarczy napisać prosty e-mail, że mniej ostrożni użytkownicy mogą spaść, dodać zainfekowany plik do wiadomości e-mail i wysłać go do setek użytkowników, którzy uważają, że nadawca jest kimś godnym zaufania. Ze względu na delikatność tematu, ludzie są bardziej prawdopodobne, aby otworzyć e-maile mówią o pieniądzach, więc te rodzaje tematów często można napotkać. Dość często zobaczysz duże nazwy firm, takich jak Amazon używane, na przykład, jeśli Amazon wysłał e-mail z potwierdzeniem zakupu, że użytkownik nie pamięta, co, on/ona nie czekać, aby otworzyć załącznik. Aby zabezpieczyć się przed tym, istnieją pewne rzeczy, które powinieneś zrobić podczas czynienia z e-maili. Jest bardzo ważne, aby sprawdzić, czy jesteś zaznajomiony z nadawcą przed otwarciem załącznika. Nawet jeśli znasz nadawcę, nie powinieneś się spieszyć, najpierw zbadaj adres e-mail, aby upewnić się, że pasuje do adresu, który znasz, aby należeć do tej osoby/firmy. Również, być na uwagę na błędy gramatyczne, które mogą być raczej rażące. Powitanie użyte może być również wskazówkę, uzasadniony firmy e-mail na tyle ważne, aby otworzyć będzie używać imienia w pozdrowienie, zamiast uniwersalnego klienta lub członka. Słabe punkty w systemie może być również używany przez szyfrowanie danych złośliwego oprogramowania, aby dostać się do urządzenia. Wszystkie programy mają słabe plamy, ale ogólnie, sprzedawcy ich poprawki, gdy ich zidentyfikować, tak aby złośliwe oprogramowanie nie może go używać, aby dostać się do urządzenia. Jednak, jak powszechne ataki ransomware okazały, nie każdy instaluje te aktualizacje. Ważne jest, aby regularnie łatać swoje programy, ponieważ jeśli luka jest poważna, poważne słabe punkty mogą być łatwo wykorzystywane przez złośliwe oprogramowanie, więc upewnij się, że wszystkie Twoje oprogramowanie jest poprawione. Stale jest się peszony o aktualizacjach może stać się uciążliwe, więc mogą być skonfigurowane do instalacji automatycznie.

Jak się zachowuje

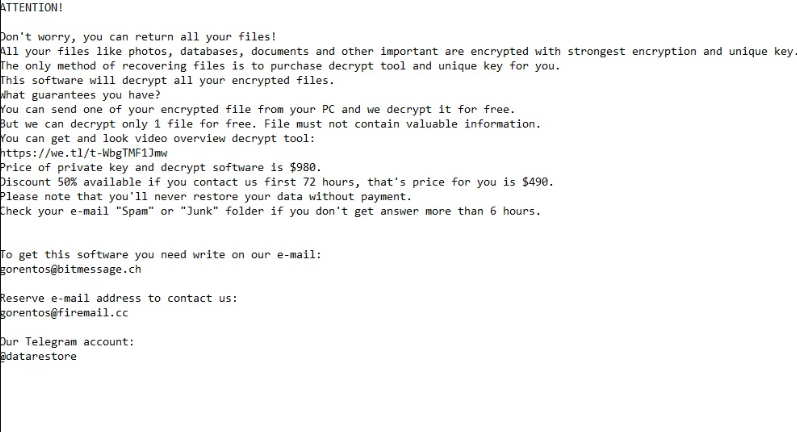

Jeśli ransomware infekuje urządzenie, skanuje urządzenie w poszukiwaniu pewnych typów plików i po ich zidentyfikowaniu, będzie je szyfrować. Na początku, może to być mylące, co się dzieje, ale gdy pliki nie mogą być otwierane w normalny sposób, co najmniej wiedzieć coś jest nie tak. Wszystkie pliki podlegające usterce będą miały dołączone do nich rozszerzenie, które zwykle pomagają ludziom w określeniu, które oprogramowanie ransomware mają. Należy powiedzieć, że Odszyfrowywanie plików może nie być możliwe, jeśli ransomware używany potężny algorytm szyfrowania. W notatcie przestępcy powiedzą Ci, że zaszyfrowali Twoje dane i oferują metodę ich przywrócenia. Zostanie zaproponowany deszyfrator, za cenę oczywiście, i oszustów będzie twierdzić, że przy użyciu innego sposobu, aby przywrócić dane mogą skutkować trwale zaszyfrowanych danych. Kwota okupu powinna być określona w notatkach, ale sporadycznie, oszustów poprosić ofiary, aby wysłać im e-mail, aby ustawić cenę, więc to, co płacisz zależy od tego, ile cenisz swoje dane. Zakup odszyfrowujący nie jest sugerowana opcja, z powodów już wspomniano. Jeśli są ustawione na płacenie, to powinno być ostateczności. Jest to również całkiem prawdopodobne, że po prostu zapomniałeś, że zrobiłeś kopie swoich plików. Możesz także być w stanie znaleźć wolny Decryptor. Wolne odszyfrowywanie mogą być dostępne, jeśli złośliwe oprogramowanie kodowania danych było crackable. Zastanów się, że przed zapłaceniem żądanych pieniędzy nawet przecina swój umysł. Korzystanie z części tych pieniędzy do zakupu pewnego rodzaju kopii zapasowej może okazać się lepiej. Jeśli wykonano kopię zapasową przed infekcją uderzył, po prostu zakończyć .RedRum ransomware wirusa, a następnie odblokować .RedRum ransomware pliki. Jeśli zaznajomisz się z ransomware, unikanie tego rodzaju infekcji nie powinno być wielkim rozdanie. Co najmniej, Zatrzymaj otwieranie załączników e-mail w lewo i prawo, zachować swoje oprogramowanie na bieżąco, i trzymać się bezpiecznych źródeł pobierania.

.RedRum ransomware Usuwania

Użyj narzędzia anty-malware, aby pozbyć się ransomware, jeśli nadal pozostaje. Próbując ręcznie naprawić .RedRum ransomware wirusa może spowodować dalsze szkody, jeśli nie są ostrożni lub wiedzą, jeśli chodzi o komputery. Dlatego zbieranie automatycznej metody byłoby lepszym pomysłem. Narzędzie nie tylko pomoże Ci radzić sobie z infekcją, ale może również uniemożliwić podobne te z wejściem w przyszłości. Znajdź narzędzie chroniące przed złośliwym oprogramowaniem najlepiej pasuje do tego, czego potrzebujesz, zainstaluj go i przeskanuj system, aby zlokalizować zagrożenie. Jednak program nie jest zdolny do odzyskania danych. Gdy Twój system jest wolny od infekcji, zacznij rutynowo wykonać kopię zapasową swoich danych.

Offers

Pobierz narzędzie do usuwaniato scan for .RedRum ransomwareUse our recommended removal tool to scan for .RedRum ransomware. Trial version of provides detection of computer threats like .RedRum ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .RedRum ransomware w trybie awaryjnym z obsługą sieci.

Usunąć .RedRum ransomware z Windows 7/Windows Vista/Windows XP

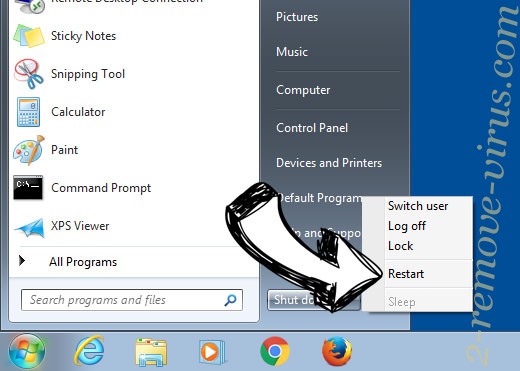

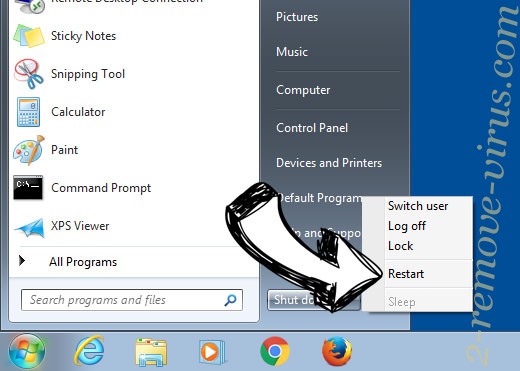

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

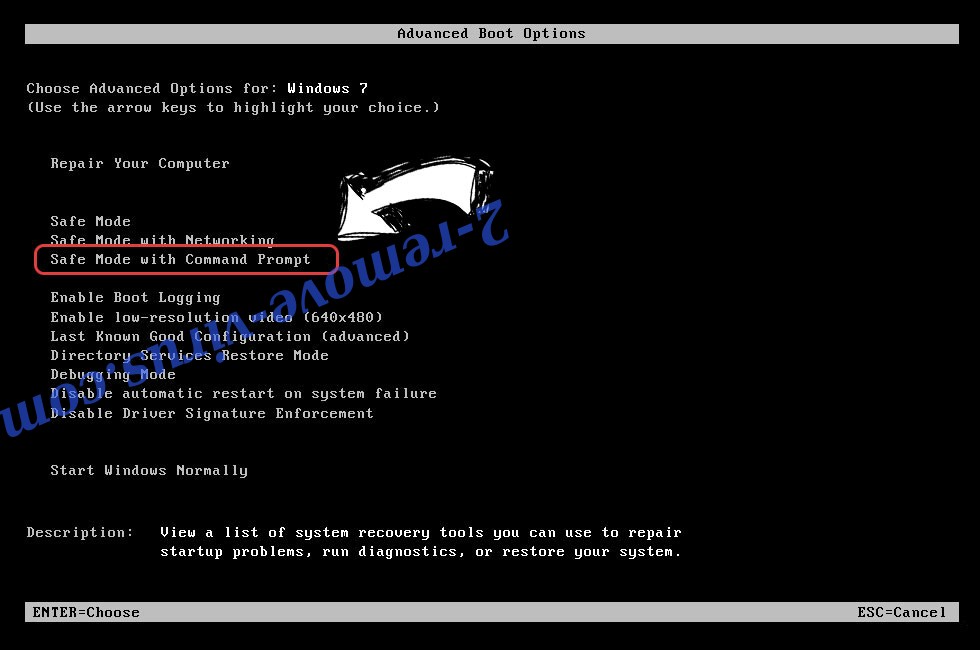

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .RedRum ransomware

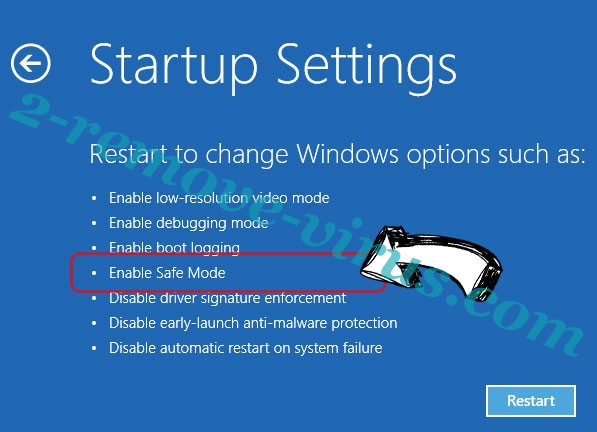

Usunąć .RedRum ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .RedRum ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć .RedRum ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

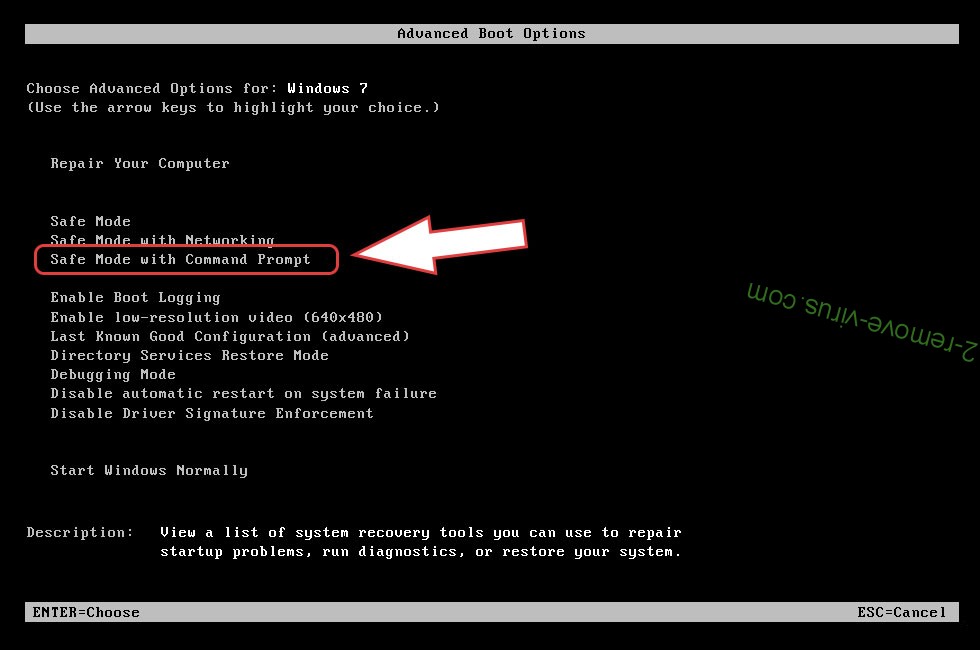

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

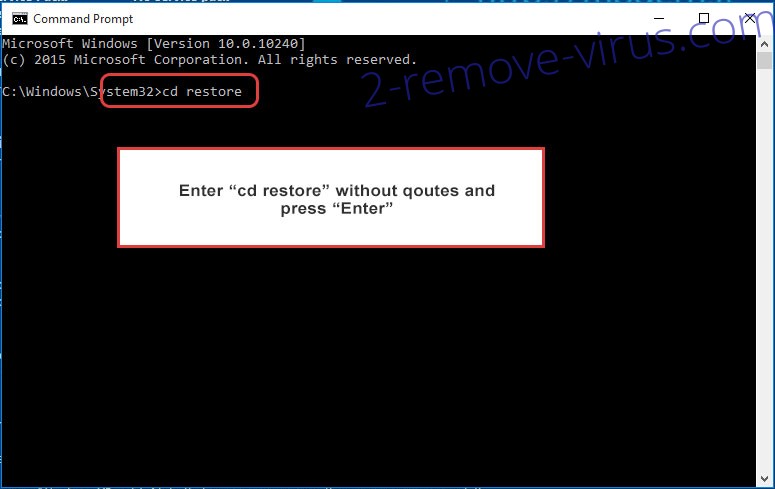

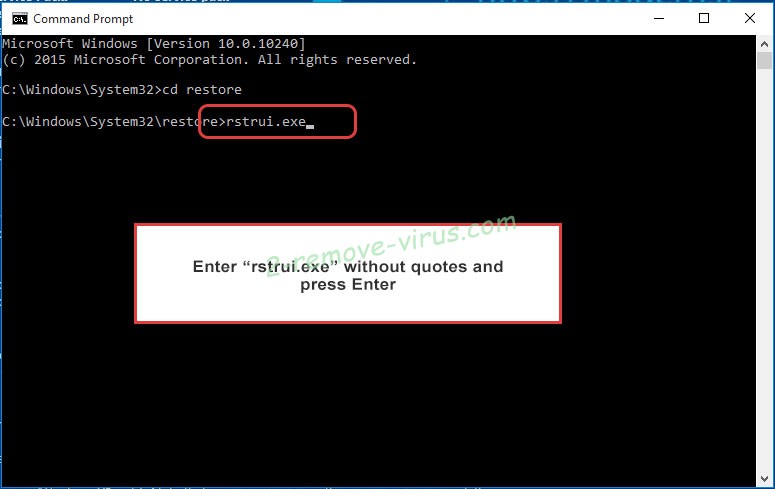

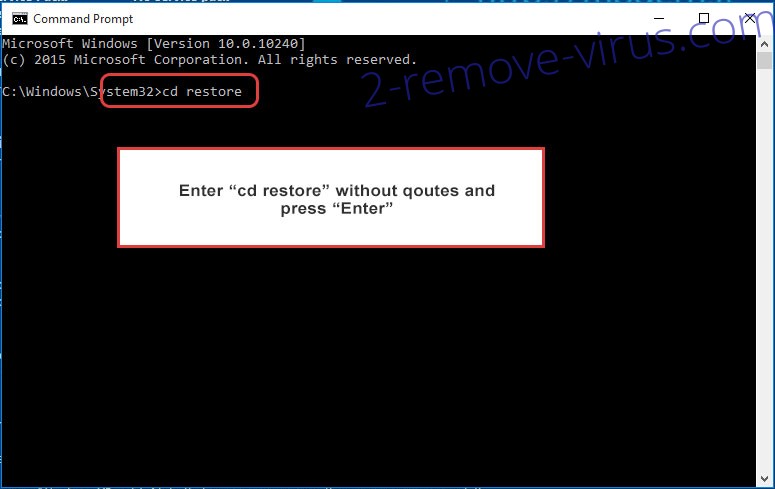

- Wpisz cd restore i naciśnij Enter.

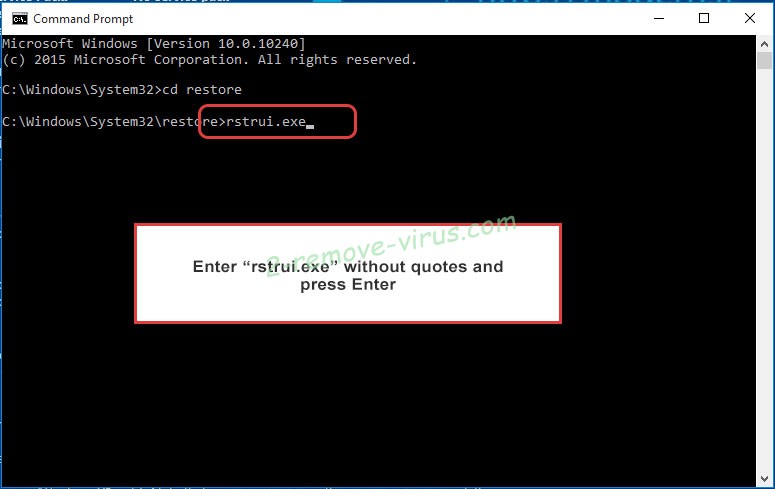

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

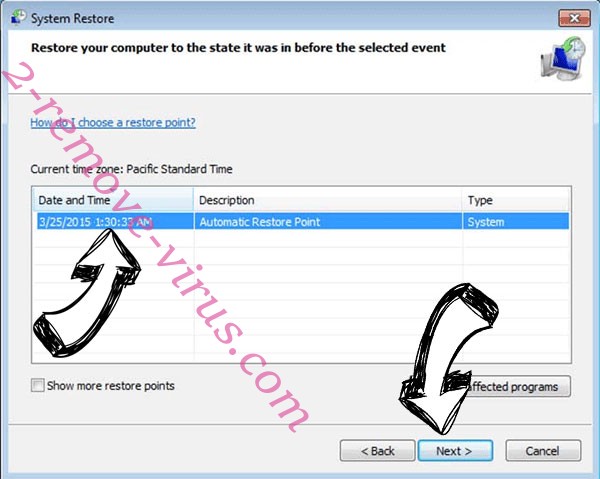

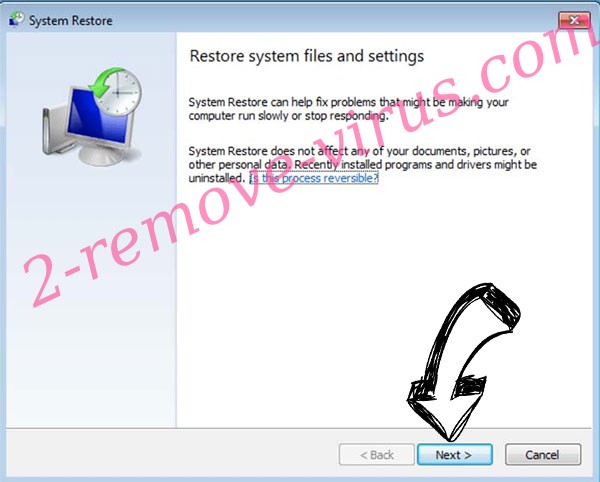

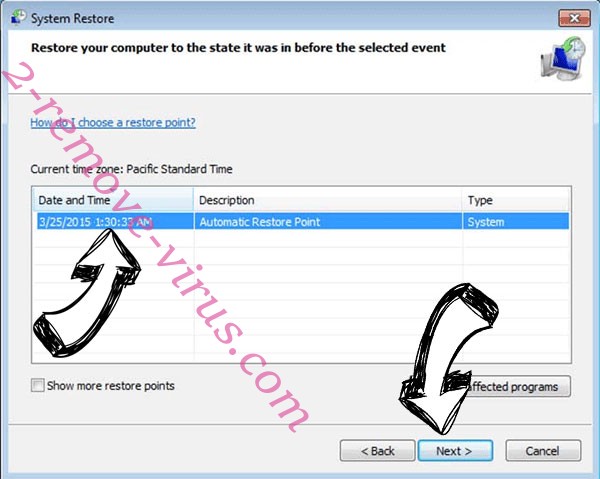

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

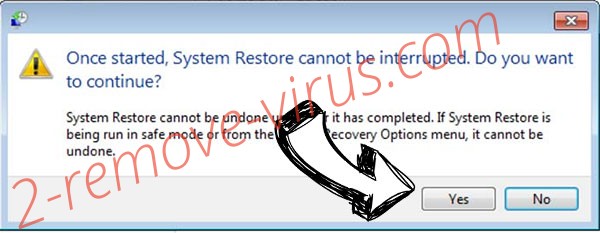

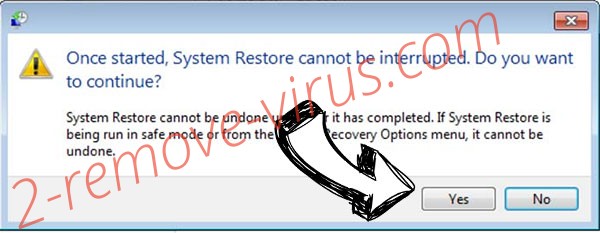

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .RedRum ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

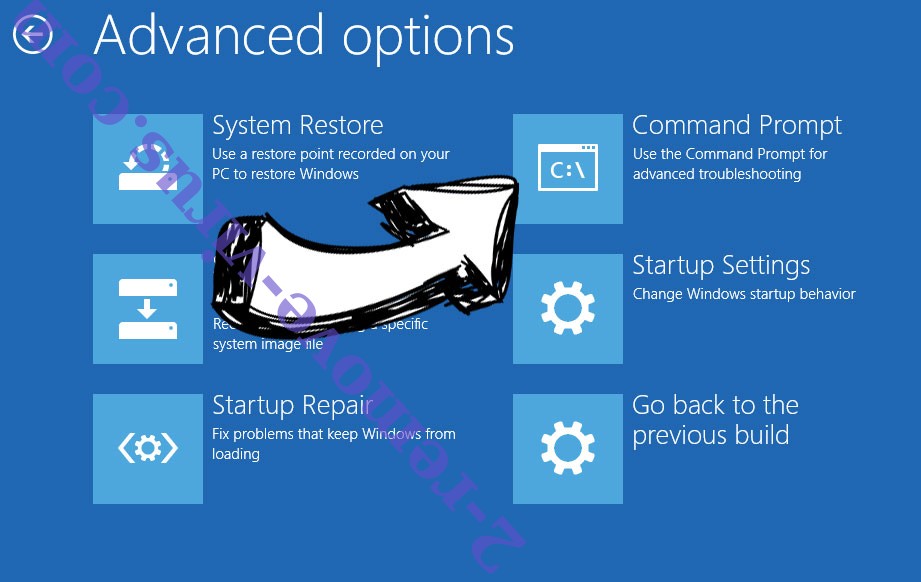

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.