Co to jest ROG ransomware

Ransomware znany jako ROG ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na ilość szkód, które może wyrządzić komputerowi. Być może niekoniecznie słyszeliście o tym lub natknęliście się na to wcześniej, a dowiedzieć się, co robi, może być szczególnie zaskakujące. Jeśli do szyfrowania danych użyto silnego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną one zablokowane. Ponieważ odszyfrowywanie plików nie zawsze jest możliwe, nie wspominając już o wysiłku potrzebnym do przywrócenia wszystkiego do normy, złośliwe oprogramowanie szyfrujące pliki jest uważane za bardzo szkodliwą infekcję. Narzędzie deszyfrowania zostanie zaproponowane przez cyberoszustów, ale kupowanie go nie jest sugerowane.

Po pierwsze, możesz po prostu marnować pieniądze na nic, ponieważ pliki niekoniecznie są odzyskane po dokonaniu płatności. Pamiętaj, że masz nadzieję, że oszuści winni szyfrowania danych poczują się zobowiązani do pomocy w odzyskiwaniu danych, kiedy mogą po prostu wziąć pieniądze. Przyszłe działania cyberszuda będą również wspierane przez te pieniądze. Ransomware już kosztuje miliony dolarów strat dla różnych firm w 2017 roku, a to tylko oszacowanie. Im więcej ofiar płaci, tym bardziej przynosi to zyski, przyciągając w ten sposób więcej ludzi, którzy chcą zarabiać łatwe pieniądze. Rozważ zainwestowanie tych pieniędzy w kopię zapasową, ponieważ może skończyć się w sytuacji, gdy utrata pliku jest ryzyko ponownie. Następnie można przystąpić do odzyskiwania plików po usunięciu ROG ransomware wirusów lub powiązanych zagrożeń. Metody dystrybucji ransomware mogą cię nie znać, a poniżej wyjaśnimy najczęstsze sposoby.

Jak uniknąć ROG ransomware infekcji

Złośliwe oprogramowanie szyfrujące dane może dość łatwo dostać się do komputera, często stosując takie metody, jak dołączanie zanieczyszczonych plików do wiadomości e-mail, wykorzystywanie luk w oprogramowaniu komputerowym i hostowanie zainfekowanych plików na podejrzanych platformach pobierania. Ponieważ istnieje wiele osób, które nie są ostrożne w otwieraniu załączników wiadomości e-mail lub pobieraniu plików z podejrzanych źródeł, rozsiewacze ransomware nie mają potrzeby używania metod, które są bardziej wyrafinowane. Możliwe jest również, że bardziej wyszukana metoda została wykorzystana do infekcji, ponieważ niektóre ransomware z nich korzystają. Wszystko, co hakerzy muszą zrobić, to dołączyć zainfekowany plik do wiadomości e-mail, napisać jakiś tekst i udawać, że pochodzą od godnej zaufania firmy / organizacji. Ze względu na wrażliwość tematu, ludzie są bardziej podatni na otwieranie e-maili związanych z pieniędzmi, dlatego tego rodzaju tematy często można spotkać. Hakerzy również często udają amazonki i mówią potencjalnym ofiarom, że na ich koncie zauważono niezwykłą aktywność, która sprawi, że użytkownik będzie mniej ostrożny i będzie bardziej skłonny do otwarcia załącznika. Kiedy masz do czynienia z wiadomościami e-mail, istnieją pewne znaki, na które należy zwrócić uwagę, jeśli chcesz chronić swój komputer. Sprawdź, czy nadawca jest ci znany przed otwarciem pliku dodanego do wiadomości e-mail, a jeśli go nie rozpoznajesz, sprawdź, kim są. A jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że pasuje do legalnego adresu danej osoby / firmy. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Zanotuj, jak nadawca zwraca się do Ciebie, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze będzie zawierał Twoje imię i nazwisko w powitaniu. Niektóre złośliwe oprogramowanie do kodowania plików może również używać nieaktuanego oprogramowania w systemie do zainfekowania. Regularnie pojawiają się słabe punkty w programach, a dostawcy publikują aktualizacje, dzięki czemu złośliwe strony nie mogą wykorzystać ich do zaniecenia urządzeń złośliwym oprogramowaniem. Jednak sądząc po dystrybucji WannaCry, oczywiście nie każdy spieszy się zainstalować te poprawki. Ważne jest, aby regularnie załatać swoje programy, ponieważ jeśli słaby punkt jest poważny, poważne wystarczająco słabe punkty mogą być używane przez złośliwe oprogramowanie, więc upewnij się, że wszystkie oprogramowanie są załatane. Regularne nękanie o aktualizacje mogą być uciążliwe, więc można je skonfigurować do instalacji automatycznie.

Co ROG ransomware robi

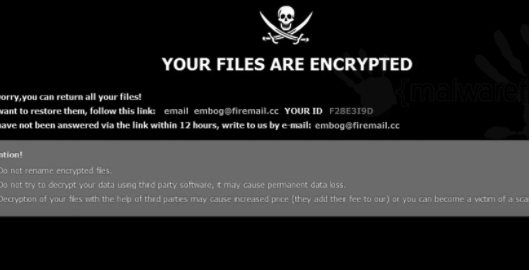

Ransomware zacznie szukać niektórych typów plików po wejściu na urządzenie, a po ich znalezieniu zostaną zaszyfrowane. Być może początkowo nie zauważyłeś, ale gdy nie możesz otworzyć plików, zauważysz, że coś się dzieje. Pliki, które zostały zakodowane, będą miały dołączone rozszerzenie, które zwykle pomaga użytkownikom w określeniu oprogramowania ransomware, z którym mają do czynienia. Zaawansowane algorytmy szyfrowania mogły zostać użyte do szyfrowania danych, co może oznaczać, że dane nie można odszyfrować. W nocie okupu przestępcy wyjaśnią, co się stało z twoimi plikami i zaproponują ci sposób ich odszyfrowania. Zostaniesz zaproponowany deszyfrator w zamian za pewną kwotę pieniędzy. Jeśli notatka nie określa kwoty, którą musisz zapłacić, zostaniesz poproszony o wysłanie do nich wiadomości e-mail, aby ustalić cenę, więc to, co płacisz, zależy od tego, jak cenne są Twoje pliki. Płacenie za deszyfratora nie jest sugerowaną opcją dla już mówił o powodach. Płacenie powinno być twoim ostatnim sposobem działania. Może po prostu nie przypominasz sobie tworzenia kopii. Istnieje również pewne prawdopodobieństwo, że bezpłatny deszyfrator został udostępniony. Istnieje kilka specjalistów malware, którzy są w stanie złamać ransomware, dlatego darmowe deszyfratory mogą być opracowane. Zastanów się, że przed zapłaceniem żądanych pieniędzy nawet przekracza twój umysł. Byłoby mądrzej kupić kopię zapasową z niektórych tych pieniędzy. Jeśli kopia zapasowa jest dostępna, można odblokować ROG ransomware pliki po ROG ransomware pełnej naprawy. Spróbuj zapoznać się z dystrybucją oprogramowania ransomware, aby uniknąć go w przyszłości. Przynajmniej nie otwieraj załączników wiadomości e-mail losowo, aktualizuj swoje programy i pobieraj tylko ze źródeł, o których wiadomo, że są legalne.

Jak naprawić ROG ransomware wirusa

Uzyskaj oprogramowanie chroniące przed złośliwym oprogramowaniem, ponieważ będzie potrzebne, aby pozbyć się złośliwego oprogramowania kodującego dane, jeśli nadal znajduje się w urządzeniu. Jeśli spróbujesz zakończyć ROG ransomware ręcznie, może skończyć się uszkodzeniem urządzenia dalej, aby nie było zachęcane. Zamiast tego, za pomocą narzędzia do usuwania złośliwego oprogramowania nie zagrozić komputera dalej. Tego typu narzędzia istnieją w celu usunięcia tego typu infekcji, w zależności od narzędzia, a nawet powstrzymania ich przed infekowania w pierwszej kolejności. Znajdź, które narzędzie do usuwania złośliwego oprogramowania jest najbardziej odpowiednie dla Ciebie, zainstaluj go i autoryzuj do wykonania skanowania komputera w celu zidentyfikowania zagrożenia. Nie oczekuj, że oprogramowanie chroniące przed złośliwym oprogramowaniem pomoże Ci w odzyskiwaniu plików, ponieważ nie będzie w stanie tego zrobić. Gdy komputer jest wolny od infekcji, zacznij rutynowo tworzyć kopie plików.

Offers

Pobierz narzędzie do usuwaniato scan for ROG ransomwareUse our recommended removal tool to scan for ROG ransomware. Trial version of provides detection of computer threats like ROG ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć ROG ransomware w trybie awaryjnym z obsługą sieci.

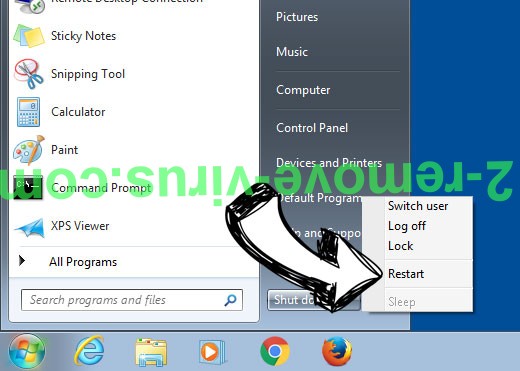

Usunąć ROG ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

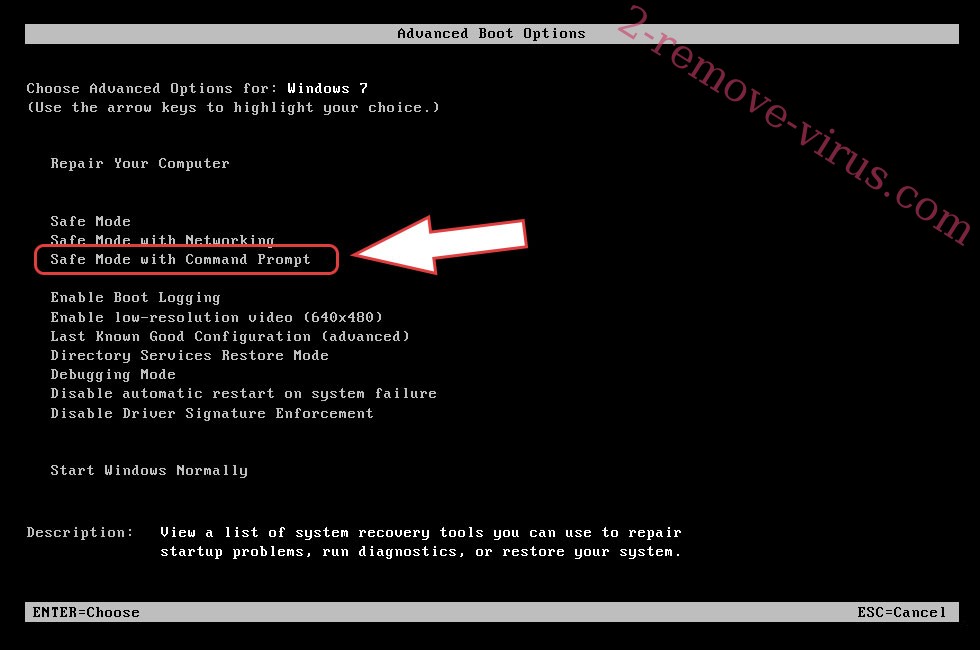

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć ROG ransomware

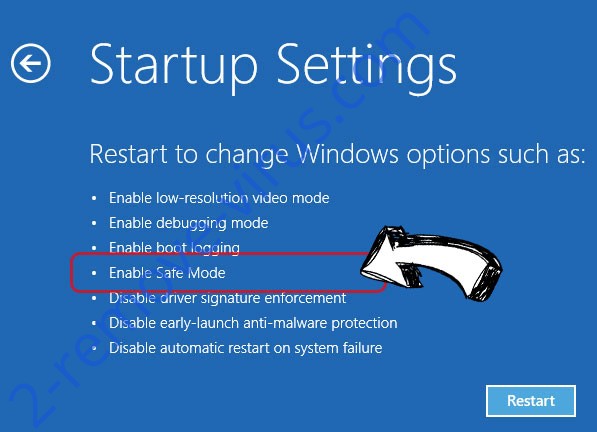

Usunąć ROG ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć ROG ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

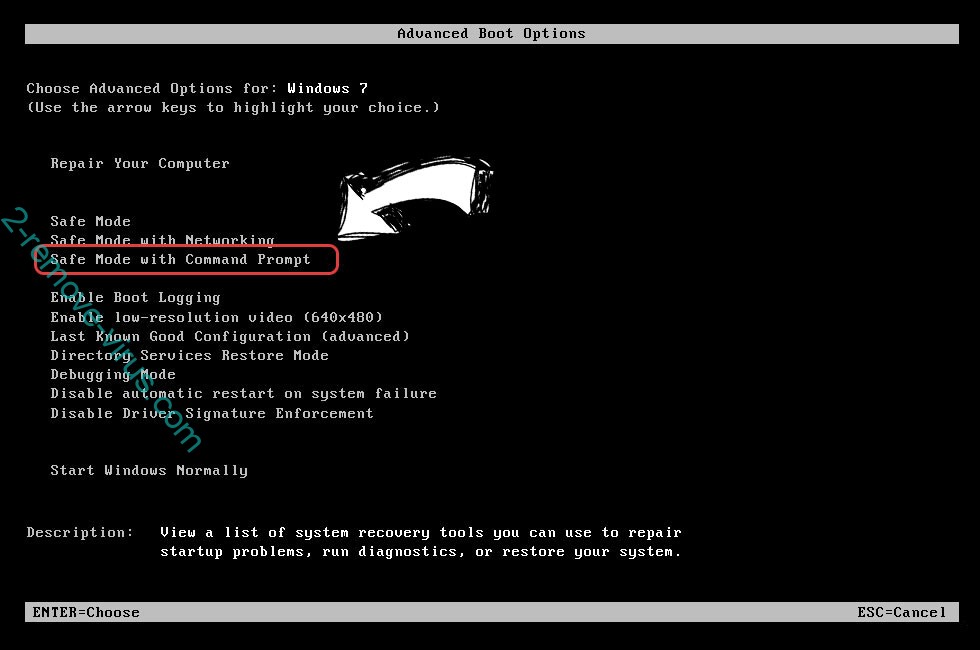

Usunąć ROG ransomware z Windows 7/Windows Vista/Windows XP

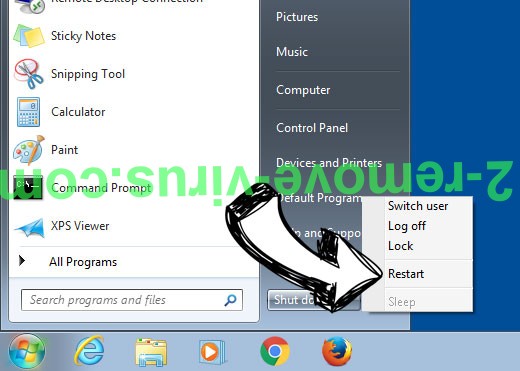

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

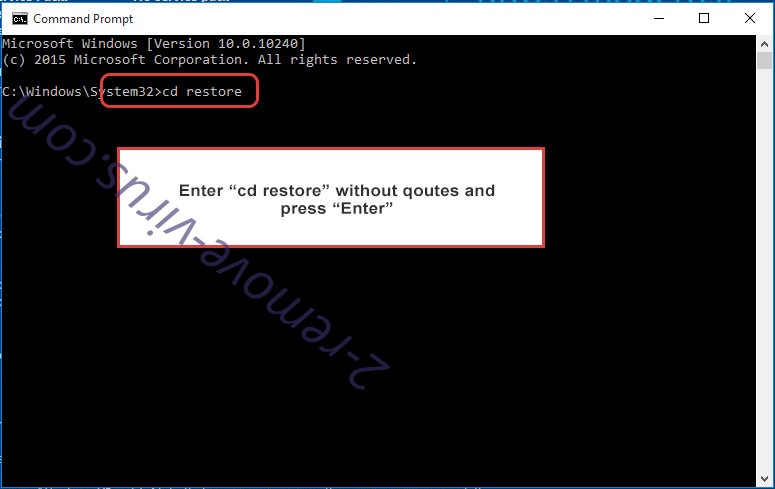

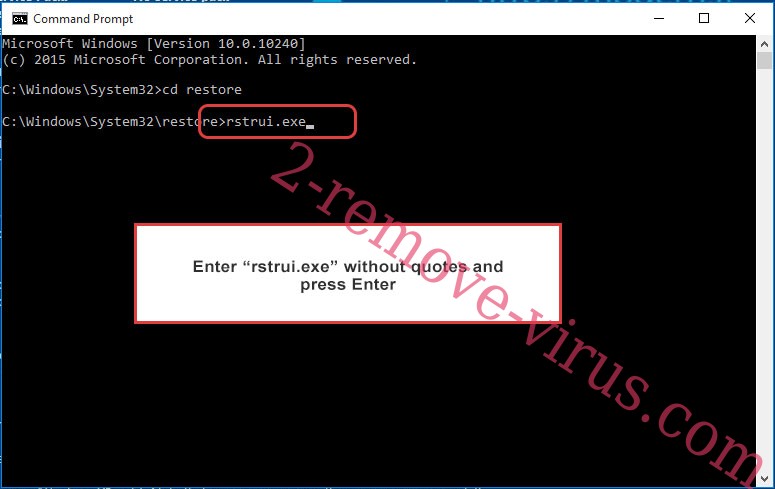

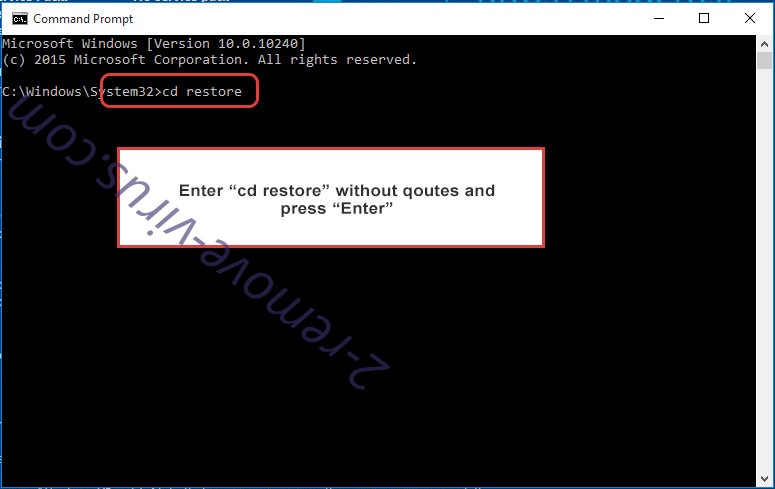

- Wpisz cd restore i naciśnij Enter.

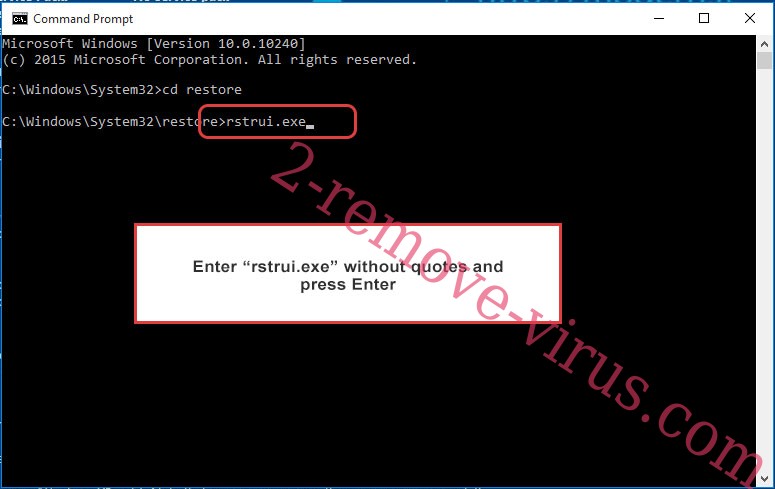

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

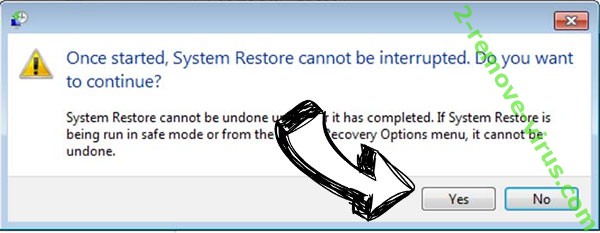

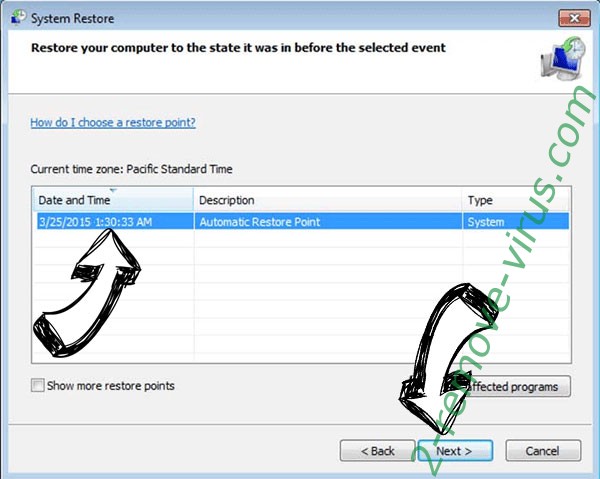

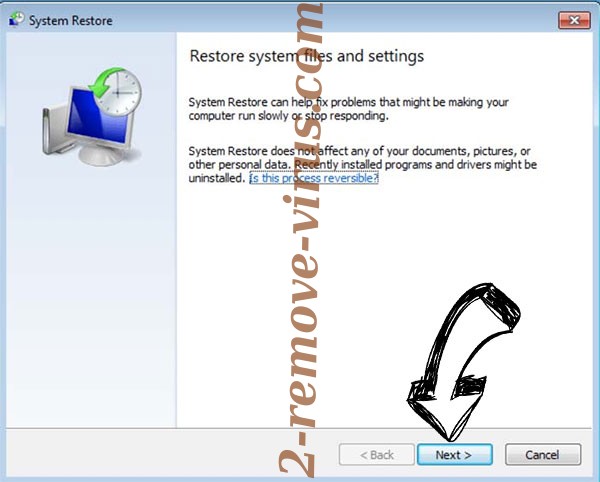

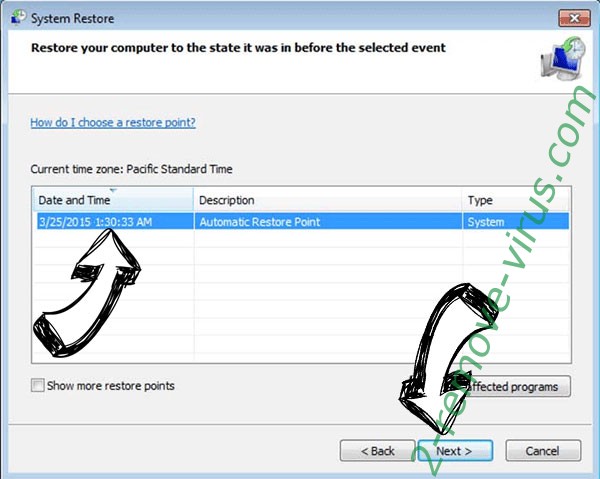

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

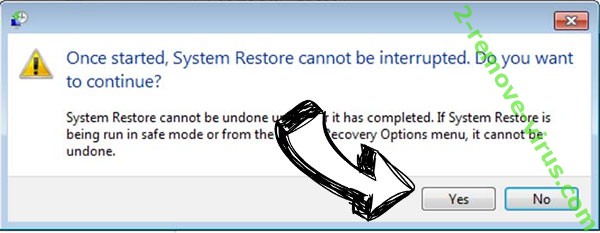

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć ROG ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

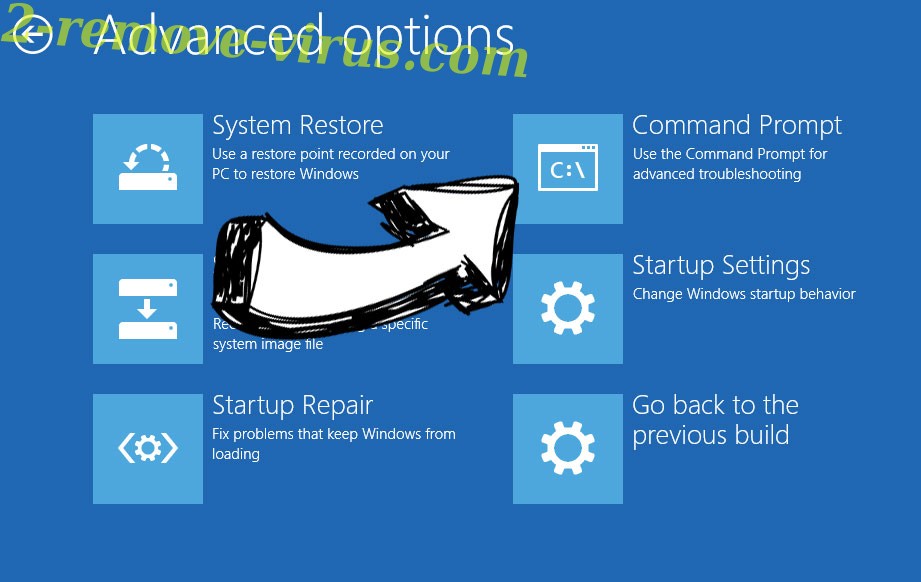

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.