O ROGER ransomware wirusie

ROGER ransomware Ransomware jest szyfrowanie plików typu złośliwego oprogramowania, które mogą mieć poważne konsekwencje, jeśli chodzi o pliki. Podczas gdy ransomware był szeroko omówione temat, może masz brakowało, dlatego może nie być świadomy tego, co może oznaczać zanieczyszczenia systemu. Pliki będą niedostępne, jeśli zostały zaszyfrowane przez oprogramowanie ransomware, które zazwyczaj używa silnych algorytmów szyfrowania.

Jest to uważane za wysoce szkodliwe zagrożenie, ponieważ nie zawsze jest możliwe przywrócenie plików. Istnieje możliwość płacenia okupu, aby uzyskać narzędzie odszyfrowywania, ale nie zaleca. Po pierwsze, płacenie nie zapewni odszyfrowywania danych. Pomyśl o tym, co jest tam, aby powstrzymać przestępców od tylko biorąc swoje pieniądze. Należy również wziąć pod uwagę, że pieniądze będą wykorzystywane do projektów złośliwego oprogramowania w przyszłości. Szyfrowanie plików malware już miliardy wartości szkód dla firm w 2017, i to jest tylko oszacowanie. A im więcej ludzi daje im pieniądze, tym bardziej zyskowny plik kodowania malware dostaje, i że przyciąga wielu ludzi do branży. Sytuacje, w których można stracić pliki są dość częste, więc może być mądrzejszy do zakupu kopii zapasowej. Możesz po prostu przystąpić do wymazania ROGER ransomware wirusa bez problemów. Będziemy dostarczać informacje o tym, jak plik kodowania złośliwego oprogramowania rozprzestrzenia się i jak go uniknąć w akapicie poniżej.

Jak nabyłeś ransomware

Ransomware zazwyczaj używa prostych metod do rozprzestrzeniania, takich jak spam e-mail i złośliwe pliki do pobrania. Widząc, jak te metody są nadal używane, oznacza to, że ludzie są nieco zaniedbania, gdy korzystają z poczty e-mail i pobierania plików. Niemniej jednak, niektóre ransomware mogą być rozłożone przy użyciu bardziej skomplikowanych sposobów, które wymagają więcej czasu i wysiłku. Crooks napisać dość przekonujące e-mail, a udawanie się z jakiejś legalnej firmy lub organizacji, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go. Ze względu na wrażliwość tematu, ludzie są bardziej skłonni do otwierania e-maili mówić o pieniądzach, więc te rodzaje tematów często mogą być napotkane. Hakerzy wolą również udawać, że są z Amazon, i alert możliwych ofiar o jakimś dziwne działanie zauważyłem w swoim koncie, które natychmiast skłonić użytkownika do otwarcia załącznika. Musisz patrzeć na pewne oznaki, gdy do czynienia z e-maili, jeśli chcesz urządzenie wolne od infekcji. Sprawdź, czy znasz nadawcę przed otwarciem wysłanego załącznika, a jeśli ich nie rozpoznajesz, poszukaj ich uważnie. Jeśli nadawca okazuje się być kimś, kogo znasz, nie spiesz się do otwarcia pliku, najpierw dokładnie sprawdź adres e-mail. Poszukaj błędów gramatycznych lub użycia, które są zwykle dość rażące w tych typach e-maili. Inną typową cechą jest Twoje nazwisko nie używane w pozdrowienie, jeśli uzasadniony firmy/nadawcy były do Ciebie e-mail, to na pewno użyć nazwy zamiast typowego pozdrowienia, odnosząc się do Ciebie jako klienta lub członka. Słabe punkty w urządzeniu oprogramowanie podatne na zagrożenia może być również użyte do zainfekowania. Wszystkie programy mają luki, ale gdy są one identyfikowane, są one zwykle poprawione przez oprogramowanie sprawia, że złośliwe oprogramowanie nie może używać go do wprowadzenia systemu. Jednak sądząc po rozprzestrzenianiu się WannaCry, oczywiście nie każdy pędzi do zainstalowania tych łatek. Ważne jest, aby zainstalować te łatki, ponieważ jeśli słabe miejsce jest wystarczająco poważne, poważne słabe punkty mogą być używane przez złośliwe oprogramowanie, więc jest to istotne, że aktualizacja całego oprogramowania. Aktualizacje mogą być również instalowane automatycznie.

Co robi

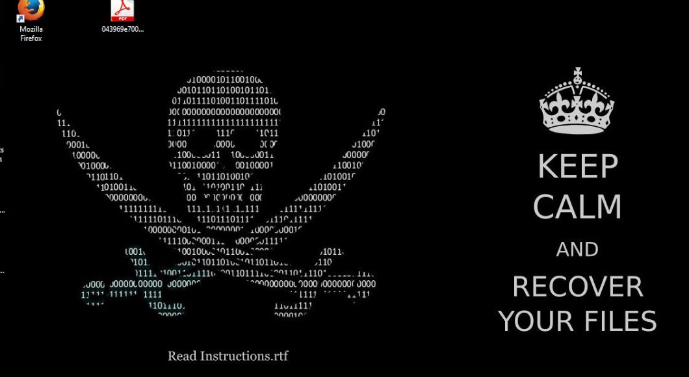

Złośliwe oprogramowanie do kodowania danych skanuje niektóre typy plików po wejściu do systemu, a gdy zostaną zidentyfikowane, zostaną zakodowane. Jeśli nie zauważyłeś do tej pory, gdy nie jesteś w stanie otworzyć plików, zdajesz sobie sprawę, że coś się stało. Będziesz wiedział, które z Twoich plików zostały zaszyfrowane, ponieważ oni mają dziwne rozszerzenie dołączone do nich. Niestety, może być niemożliwe do odszyfrowywania plików, jeśli użyto silnych algorytmów szyfrowania. Będziesz mógł zauważyć okup uwagę, która wyjaśni, że dane zostały zaszyfrowane i aby przejść do ich odzyskania. Będziesz zasugerował oprogramowanie odszyfrowywania w zamian za pieniądze. Notatka powinna pokazać cenę deszyfrowania, ale jeśli tak nie jest, musisz użyć podanego adresu e-mail, aby skontaktować się z oszustów cyber, aby zobaczyć, ile trzeba by zapłacić. Z powodów, które już wspomniano, płacenie nie jest opcja badaczy malware sugerują. Podanie do wniosków powinno być brane pod uwagę, gdy wszystkie inne alternatywy nie. Być może zapomniałeś, że masz kopię zapasową swoich danych. Istnieje również możliwość, że wolny odszyfrowujący został udostępniony. Jeśli szyfrowanie złośliwego programu danych jest odszyfrowywane, ktoś może być w stanie zwolnić narzędzie, które odblokuje ROGER ransomware pliki za darmo. Należy o tym pamiętać przed zapłaceniem okupu nawet przecina swój umysł. Nie będzie w obliczu możliwej utraty danych, jeśli komputer został zanieczyszczony ponownie lub rozbił się, jeśli zainwestowałeś część tej sumy do pewnego rodzaju opcji kopii zapasowej. Jeśli utworzono kopię zapasową przed komputer zarazić, powinieneś być w stanie przywrócić je stamtąd po wymazać ROGER ransomware wirusa. W przyszłości należy unikać ransomware jak najwięcej poprzez zapoznanie się z jego metod rozprzestrzeniania. Upewnij się, że zainstalujesz aktualizację w każdym przypadku, gdy aktualizacja stanie się dostępna, nie otwieraj losowo plików dołączonych do wiadomości e-mail i Zaufaj tylko legalnym źródłom pobierań.

ROGER ransomware Usuwania

narzędzie anty-malware będzie konieczne, jeśli chcesz w pełni pozbyć się pliku szyfrowania złośliwego oprogramowania w przypadku, gdy jest nadal zamieszkiwanie urządzenia. Podczas próby ręcznego naprawienia ROGER ransomware wirusa może spowodować dodatkowe szkody, jeśli nie jesteś ostrożny lub doświadczony, jeśli chodzi o komputery. Jeśli pójdziesz z opcją automatyczną, byłoby znacznie lepszym wyborem. To oprogramowanie jest korzystne mieć na komputerze, ponieważ może nie tylko pozbyć się tej infekcji, ale również położyć Stop do podobnych, którzy próbują wejść. Wybierz i zainstaluj wiarygodne narzędzie, przeskanuj urządzenie, aby zidentyfikować zagrożenie. Jednak program nie pomoże odzyskać danych. Jeśli jesteś pewien, że komputer jest czysty, przejdź odblokować ROGER ransomware pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for ROGER ransomwareUse our recommended removal tool to scan for ROGER ransomware. Trial version of provides detection of computer threats like ROGER ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć ROGER ransomware w trybie awaryjnym z obsługą sieci.

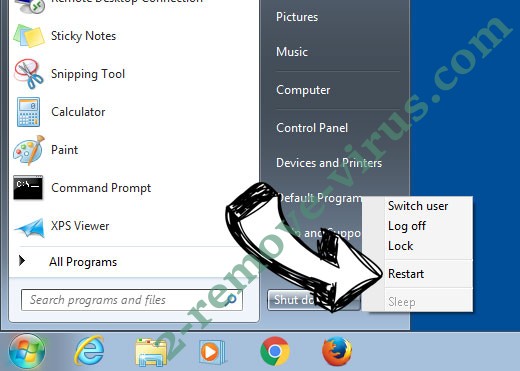

Usunąć ROGER ransomware z Windows 7/Windows Vista/Windows XP

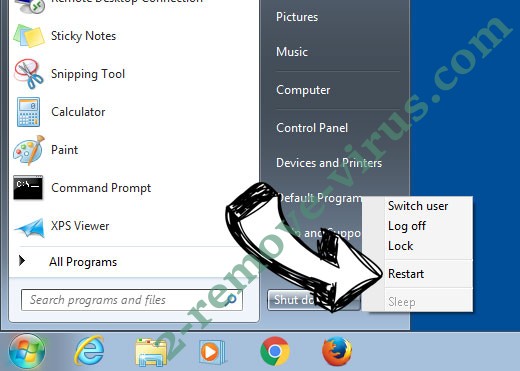

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

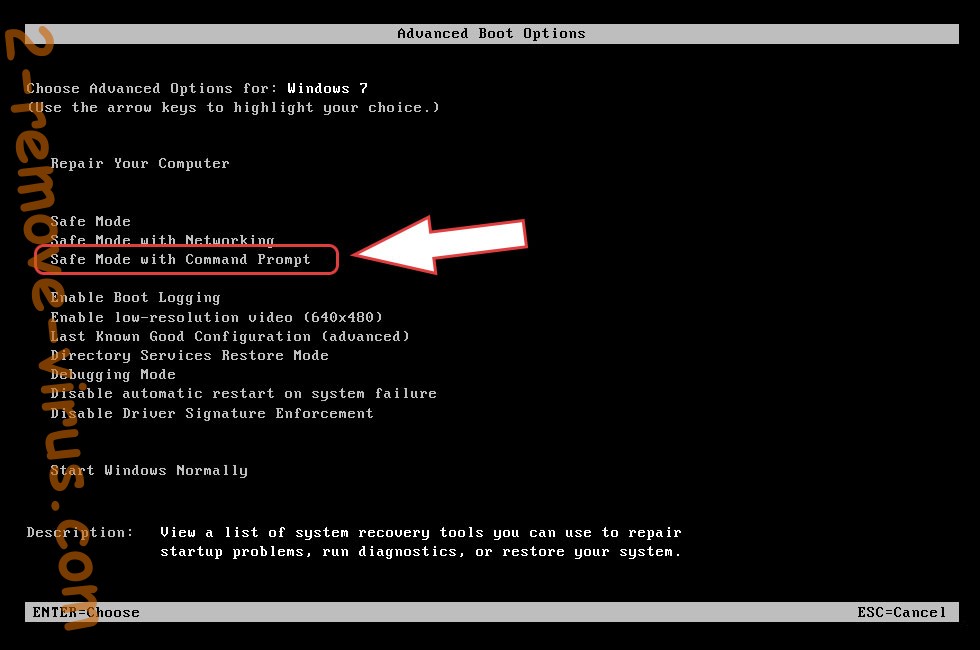

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć ROGER ransomware

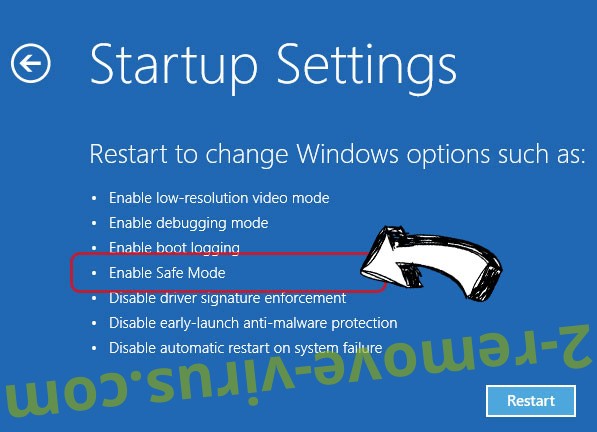

Usunąć ROGER ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć ROGER ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

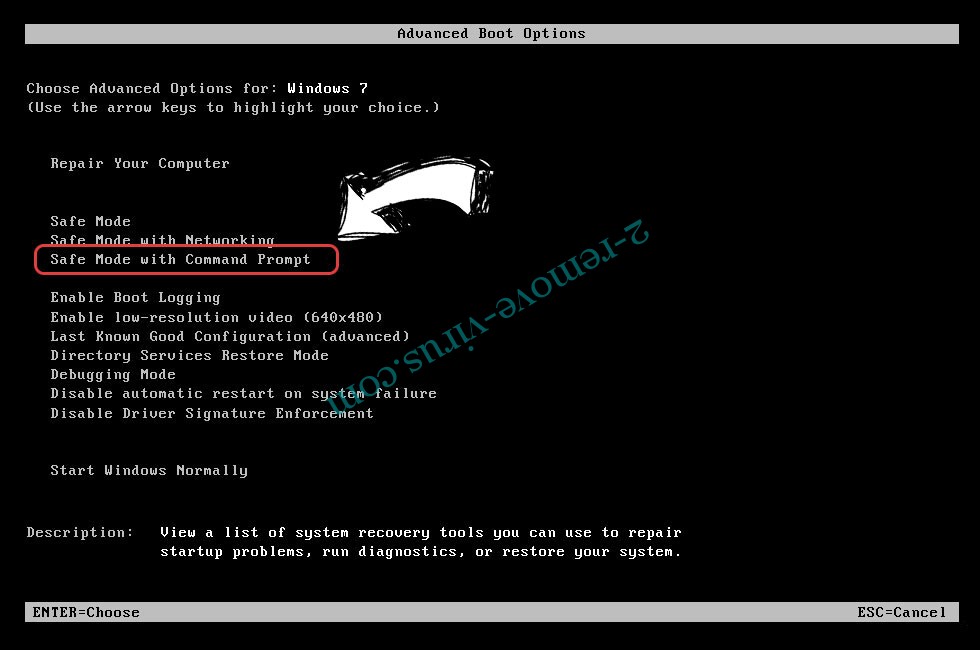

Usunąć ROGER ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

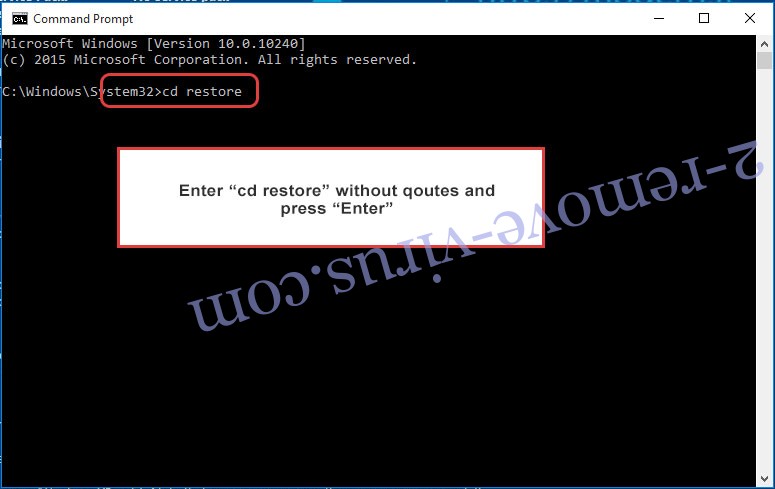

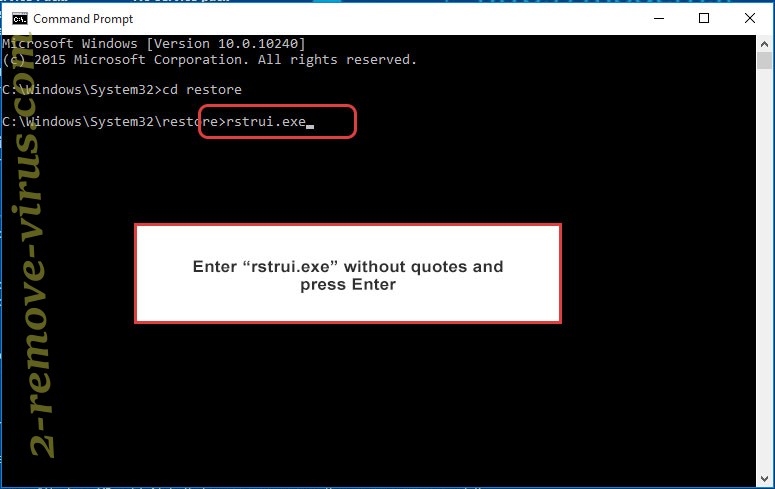

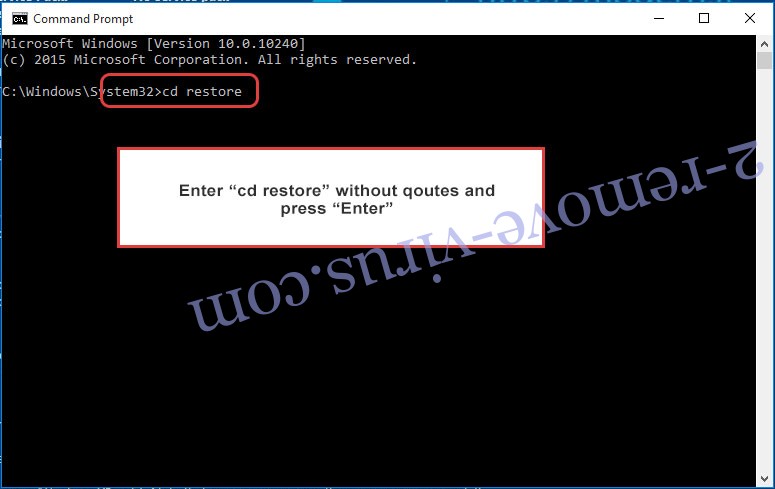

- Wpisz cd restore i naciśnij Enter.

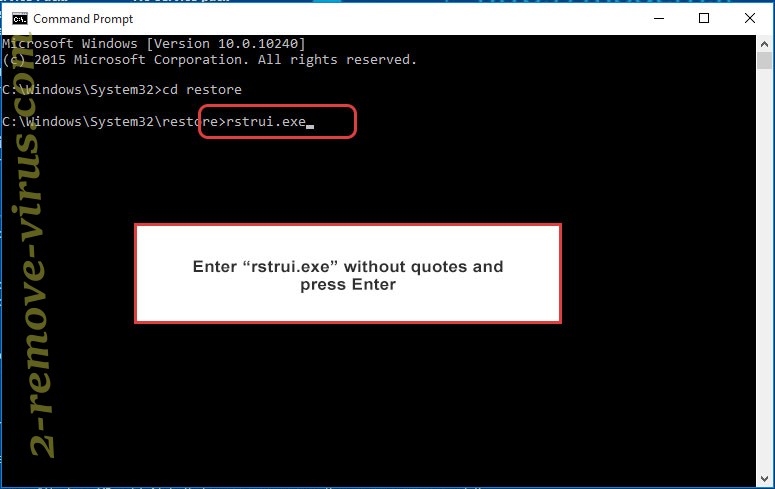

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

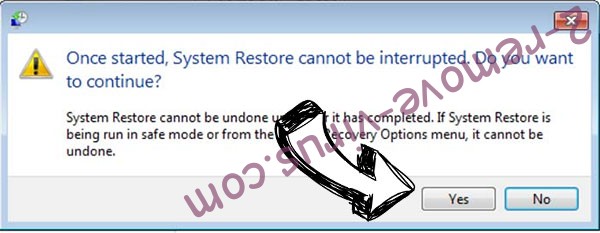

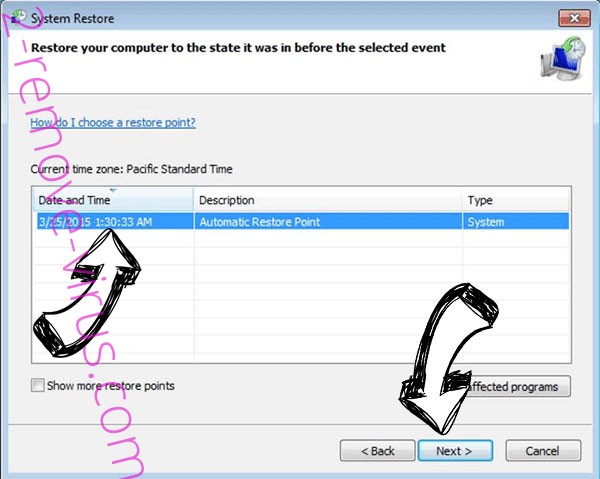

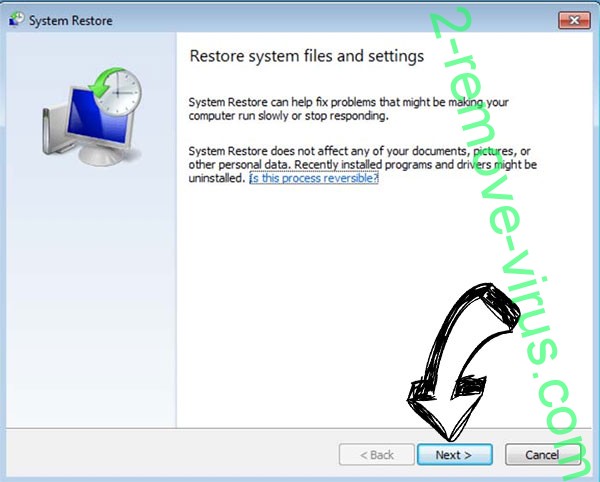

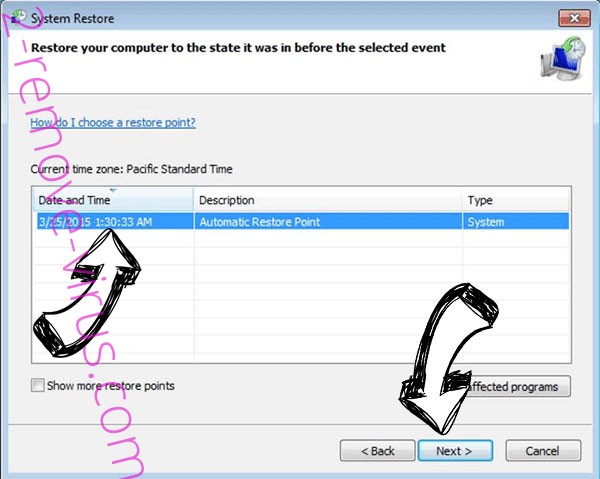

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

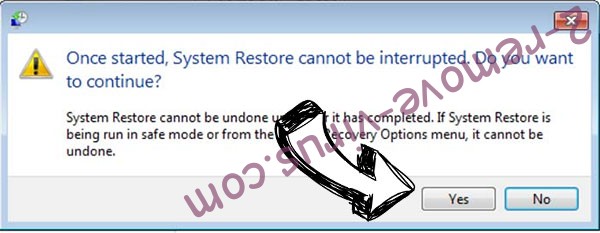

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć ROGER ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

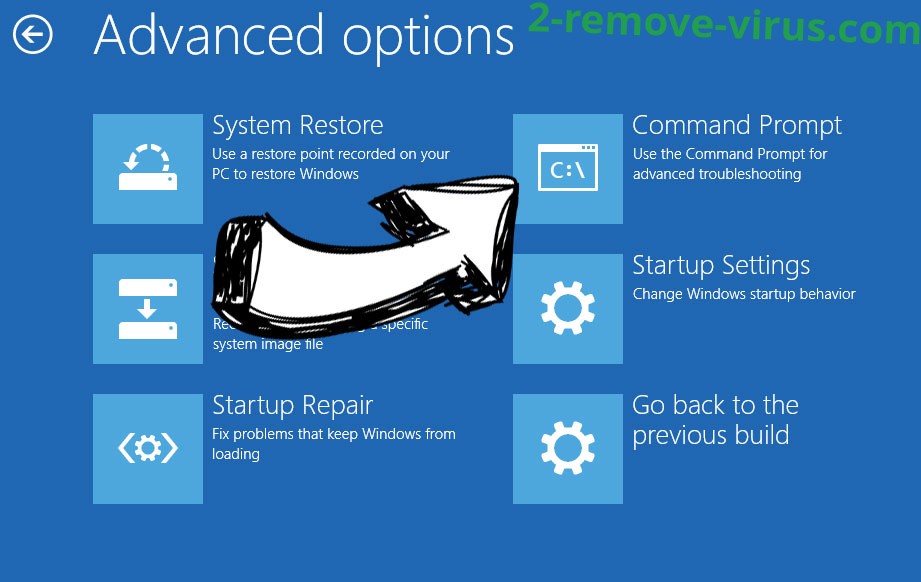

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.