Około T1000 Ransomware

Ransomware jest T1000 Ransomware sklasyfikowane jako wysoce szkodliwe zagrożenie ze względu na możliwe szkody, jakie może spowodować. Prawdopodobnie nigdy wcześniej na nią nie wpadłeś i może to być szczególnie szokujące, aby zobaczyć, co robi. Złośliwy program kodujący pliki może używać silnych algorytmów szyfrowania do procesu szyfrowania, co uniemożliwia już dostęp do nich.

Złośliwy program szyfrujący dane jest uważany za jedną z najniebezpieczniejszych infekcji, jakie możesz mieć, ponieważ odszyfrowanie danych nie zawsze jest prawdopodobne. Zostaniesz również poproszony o zakup deszyfratora za określoną kwotę pieniędzy, ale nie jest to sugerowana opcja z kilku powodów. Istnieją niezliczone przypadki, w których zapłacenie okupu nie prowadzi do przywrócenia plików. Pamiętaj, że spodziewasz się, że cyberprzestępcy poczują się zobowiązani do pomocy w odzyskaniu danych, gdy nie będą musieli. Przyszłe działania cyberprzestępców również byłyby finansowane z tych pieniędzy. Czy naprawdę chcesz być zwolennikiem działalności przestępczej, która wyrządza szkody warte miliardy dolarów? Kiedy ofiary poddają się żądaniom, złośliwe oprogramowanie szyfrujące pliki staje się coraz bardziej opłacalne, przyciągając do niego więcej złośliwych osób. Sytuacje, w których możesz stracić pliki, mogą się zdarzyć przez cały czas, więc kopia zapasowa byłaby lepszą inwestycją. Jeśli masz dostępną opcję tworzenia kopii zapasowych, możesz po prostu usunąć T1000 Ransomware , a następnie odzyskać pliki, nie martwiąc się o ich utratę. Informacje o najczęstszych metodach rozprzestrzeniania się zostaną podane w poniższym akapicie, jeśli nie masz pewności, w jaki sposób ransomware zdołało zainfekować Twoje urządzenie.

Jak jest T1000 Ransomware dystrybuowany

Często możesz natknąć się na ransomware dodawane do wiadomości e-mail jako załącznik lub na podejrzanych stronach internetowych z plikami do pobrania. Ponieważ metody te są nadal dość popularne, oznacza to, że użytkownicy są dość niedbali podczas korzystania z poczty e-mail i pobierania plików. Niemniej jednak niektóre złośliwe oprogramowanie kodujące pliki mogą być dystrybuowane przy użyciu bardziej wyszukanych sposobów, które wymagają więcej wysiłku. Hakerzy piszą dość wiarygodną wiadomość e-mail, używając nazwy znanej firmy lub organizacji, dołączają zainfekowany plik do wiadomości e-mail i wysyłają go do osób. Ludzie częściej otwierają wiadomości e-mail związane z pieniędzmi, dlatego często można spotkać tego typu tematy. Przestępcy lubią również udawać, że są z Amazona i ostrzegać potencjalne ofiary o jakiejś dziwnej aktywności zaobserwowanej na ich koncie, która powinna natychmiast skłonić osobę do otwarcia załącznika. Z tego powodu musisz uważać na otwieranie wiadomości e-mail i zwracać uwagę na oznaki, że mogą być złośliwe. Jeśli nadawca nie jest Ci znany, musisz go zbadać przed otwarciem któregokolwiek z wysłanych plików. A jeśli je znasz, sprawdź dokładnie adres e-mail, aby upewnić się, że pasuje do legalnego adresu osoby / firmy. Błędy gramatyczne są również dość powszechne. Inną zauważalną wskazówką może być brak twojego imienia, jeśli, powiedzmy, że używasz Amazon i mieli wysłać ci e-mail, nie używaliby typowych pozdrowień, takich jak Drogi Kliencie / Członku / Użytkowniku, a zamiast tego użyliby nazwy, którą im nadałeś. Luki w zabezpieczeniach urządzenia mogą być również wykorzystywane przez oprogramowanie ransomware, aby dostać się do komputera. Luki te są zwykle wykrywane przez specjalistów od złośliwego oprogramowania, a gdy programiści dowiadują się o nich, publikują poprawki, aby je naprawić, aby wrogie strony nie mogły ich wykorzystać do dystrybucji swoich szkodliwych programów. Jednak sądząc po dystrybucji WannaCry, oczywiście nie każdy jest tak szybki w aktualizacji swojego oprogramowania. Sytuacje, w których złośliwe oprogramowanie wykorzystuje słabe punkty, aby się dostać, dlatego tak ważne jest, aby oprogramowanie było często aktualizowane. Łatki mogą instalować się automatycznie, jeśli nie chcesz się nimi za każdym razem przejmować.

Jak się T1000 Ransomware zachowuje

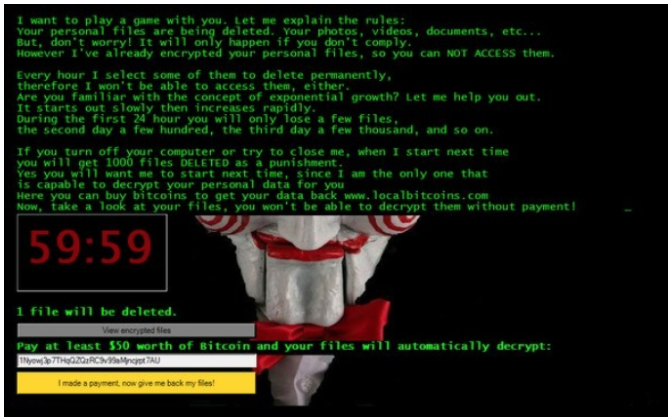

Gdy złośliwy program kodujący pliki zanieczyści system, skanuje w poszukiwaniu określonych typów plików i szyfruje je po ich zidentyfikowaniu. Jeśli do tej pory nie zauważyłeś niczego dziwnego, kiedy nie możesz uzyskać dostępu do plików, stanie się oczywiste, że coś się dzieje. Wszystkie zakodowane pliki będą miały dziwne rozszerzenie pliku, które zwykle pomaga użytkownikom określić, które dane szyfrujące złośliwe oprogramowanie mają. Należy wspomnieć, że odszyfrowanie danych może być niemożliwe, jeśli zastosowano silne algorytmy szyfrowania. Po zakończeniu procesu szyfrowania na twoim urządzeniu zostanie umieszczona notatka z żądaniem okupu, która powinna do pewnego stopnia wyjaśnić, co się stało i jak powinieneś postępować. Jeśli wierzysz cyberprzestępcom, będziesz mógł odszyfrować dane za pomocą ich deszyfratora, który z pewnością nie przyjdzie za darmo. Jeśli kwota okupu nie jest wyraźnie pokazana, musisz użyć podanego adresu e-mail, aby skontaktować się z hakerami, aby zobaczyć kwotę, która może zależeć od tego, jak bardzo cenisz swoje dane. Z powodów, które omówiliśmy powyżej, nie zachęcamy do płacenia okupu. Dokładnie rozważ wszystkie inne alternatywy, zanim nawet rozważysz spełnienie żądań. Jest również całkiem prawdopodobne, że po prostu zapomniałeś, że wykonałeś kopię zapasową swoich plików. Może również istnieć możliwość, że będziesz w stanie odkryć program deszyfrujący za darmo. Jeśli ransomware można odszyfrować, ktoś może być w stanie bezpłatnie wydać oprogramowanie deszyfrujące. Weź tę opcję pod uwagę i tylko wtedy, gdy masz całkowitą pewność, że darmowy deszyfrator nie jest opcją, powinieneś nawet rozważyć spełnienie wymagań. Nie spotkasz się z możliwą utratą plików, jeśli kiedykolwiek znajdziesz się w tej sytuacji ponownie, jeśli zainwestujesz część tej sumy w jakąś opcję tworzenia kopii zapasowych. A jeśli kopia zapasowa jest dostępna, odzyskiwanie plików powinno zostać wykonane po zakończeniu T1000 Ransomware wirusa, jeśli nadal jest obecny w systemie. Jeśli znasz już metody rozprzestrzeniania się złośliwego oprogramowania szyfrującego pliki, powinieneś być w stanie uniknąć przyszłego oprogramowania ransomware. Trzymaj się legalnych witryn, jeśli chodzi o pobieranie, zachowaj ostrożność podczas pracy z załącznikami wiadomości e-mail i upewnij się, że aktualizujesz oprogramowanie.

T1000 Ransomware usunięcie

Jeśli chcesz całkowicie pozbyć się ransomware, użyj ransomware. Jeśli spróbujesz naprawić T1000 Ransomware wirusa w sposób ręczny, możesz spowodować dalsze uszkodzenie komputera, więc nie jest to zalecane. Korzystanie z narzędzia do ochrony przed złośliwym oprogramowaniem to mądrzejszy wybór. Narzędzie jest nie tylko w stanie pomóc w radzeniu sobie z infekcją, ale może również powstrzymać podobne przed wejściem w przyszłości. Po zainstalowaniu wybranego oprogramowania do usuwania złośliwego oprogramowania po prostu wykonaj skanowanie komputera, a jeśli zagrożenie zostanie zidentyfikowane, pozwól mu się go pozbyć. Narzędzie nie jest jednak w stanie odzyskać danych. Po wyczyszczeniu infekcji upewnij się, że rutynowo tworzysz kopie zapasowe wszystkich plików.

Offers

Pobierz narzędzie do usuwaniato scan for T1000 RansomwareUse our recommended removal tool to scan for T1000 Ransomware. Trial version of provides detection of computer threats like T1000 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć T1000 Ransomware w trybie awaryjnym z obsługą sieci.

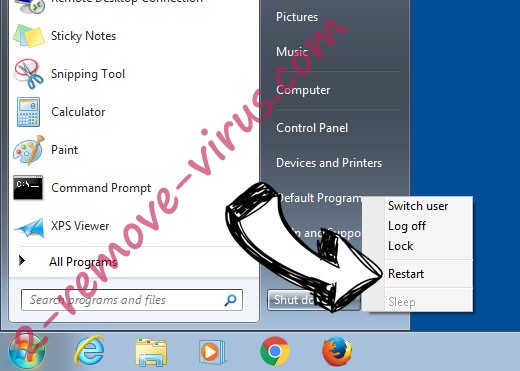

Usunąć T1000 Ransomware z Windows 7/Windows Vista/Windows XP

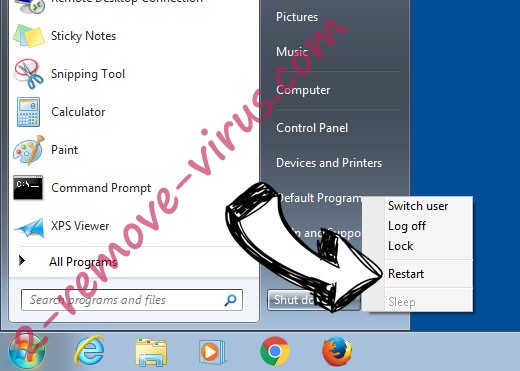

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

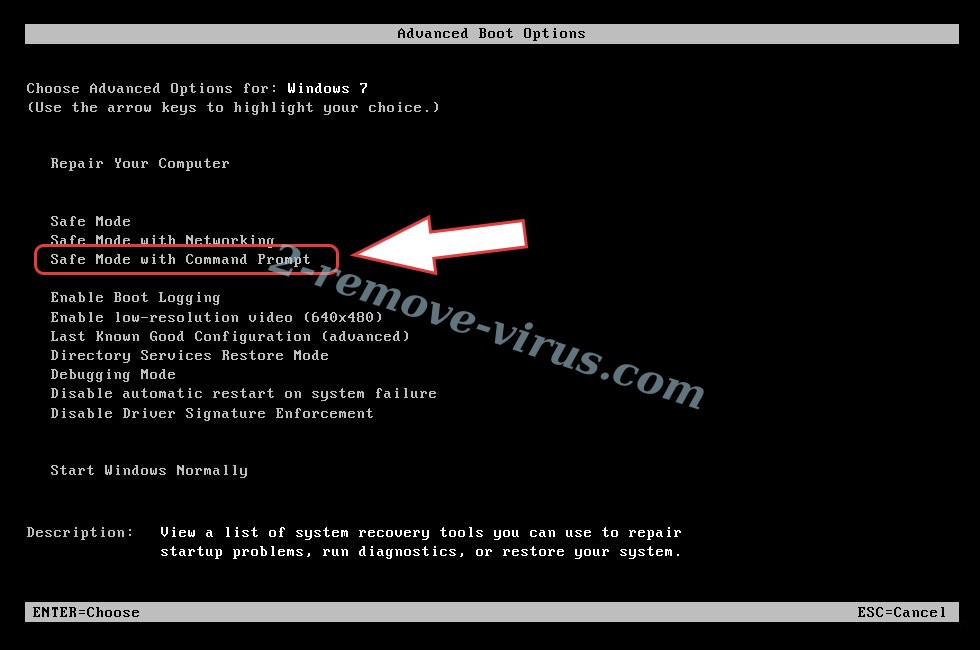

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć T1000 Ransomware

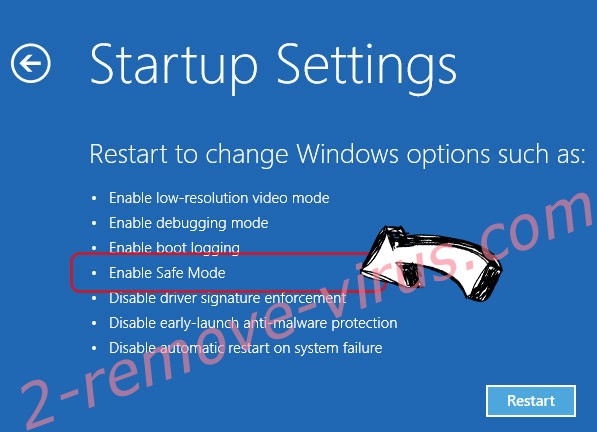

Usunąć T1000 Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć T1000 Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

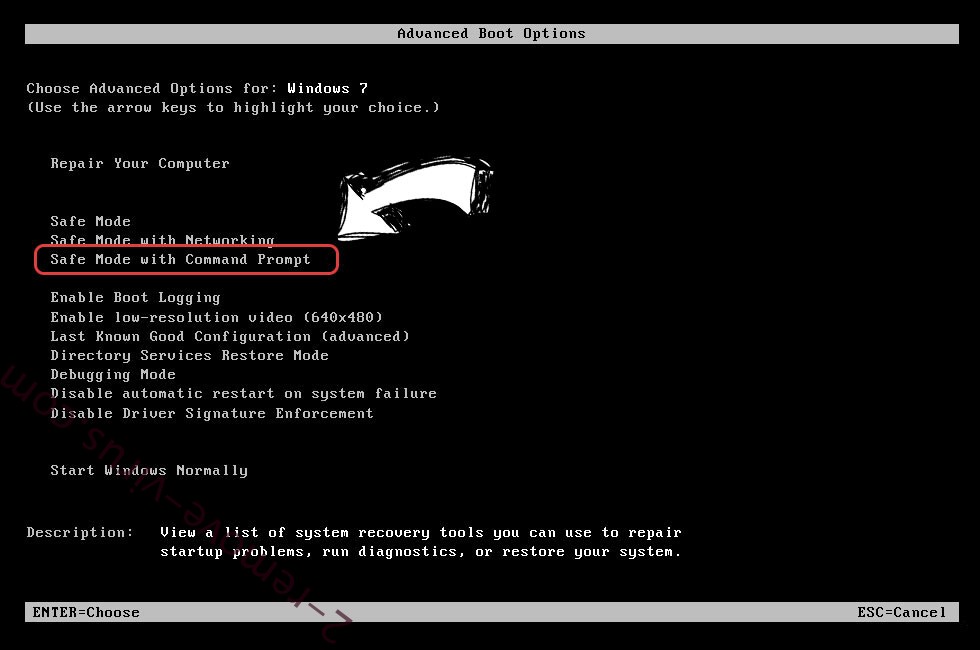

Usunąć T1000 Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

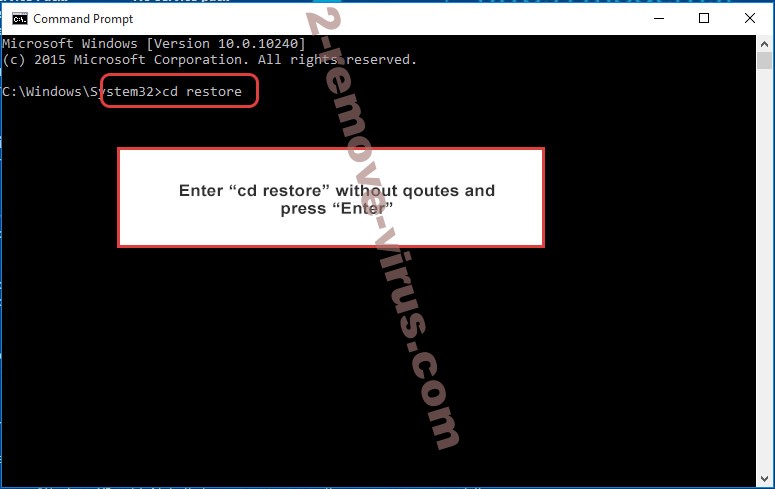

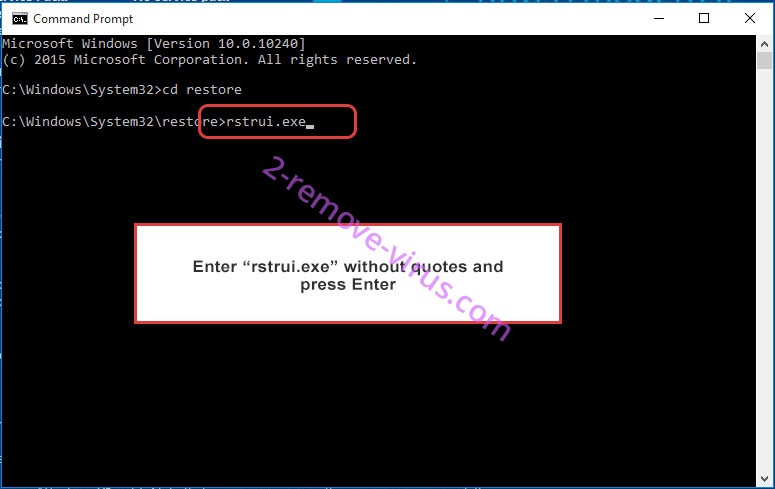

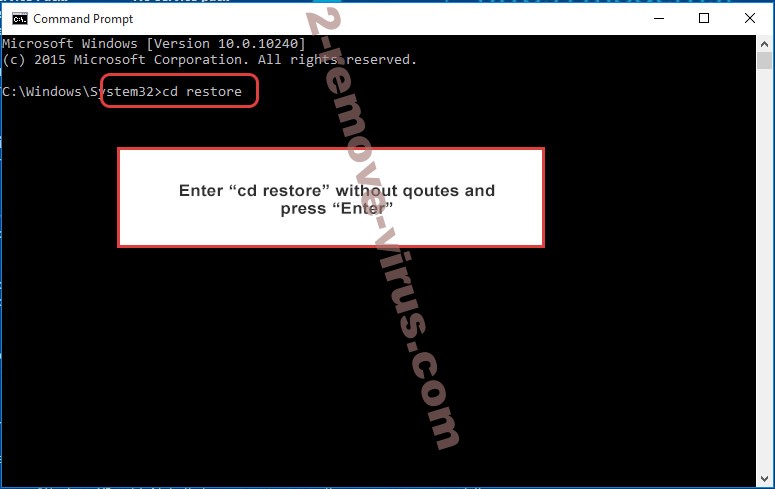

- Wpisz cd restore i naciśnij Enter.

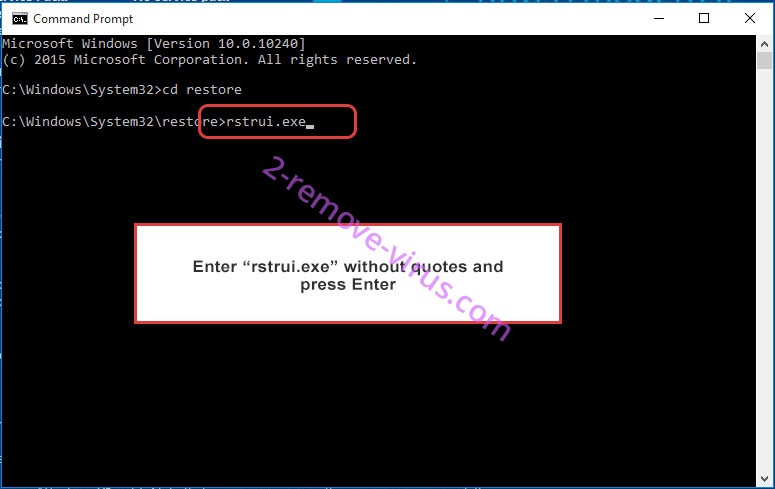

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

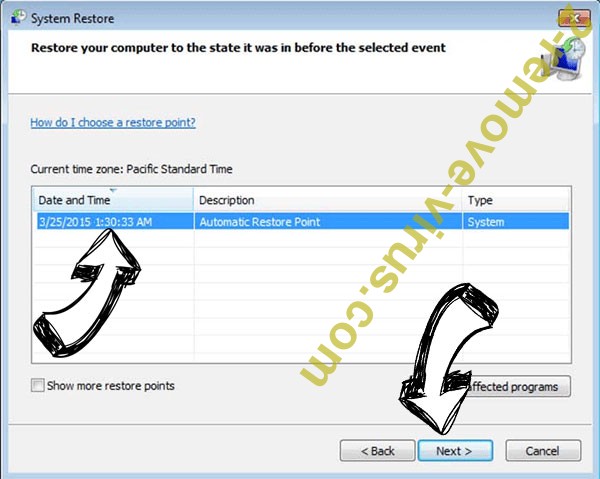

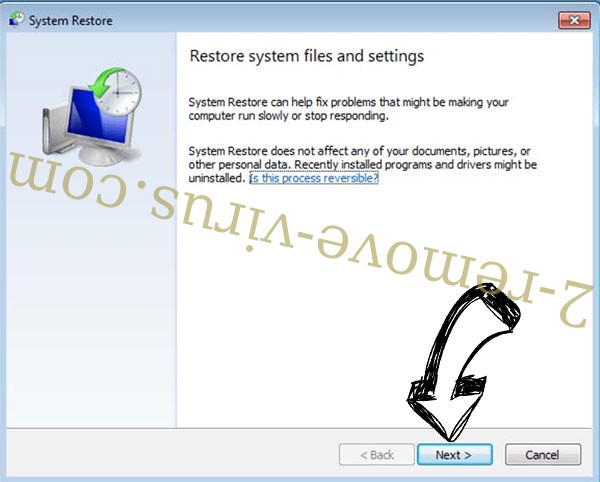

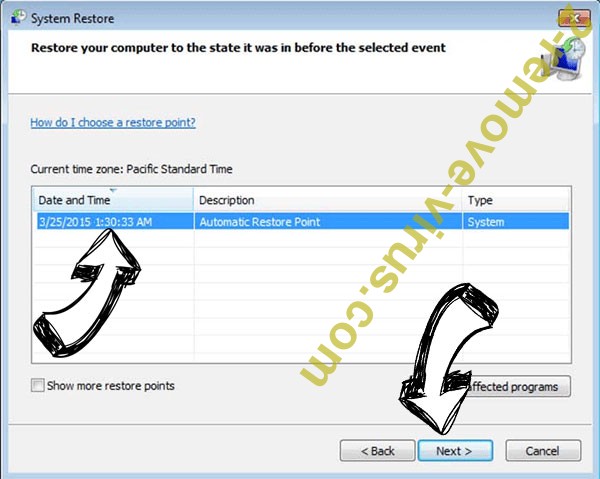

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

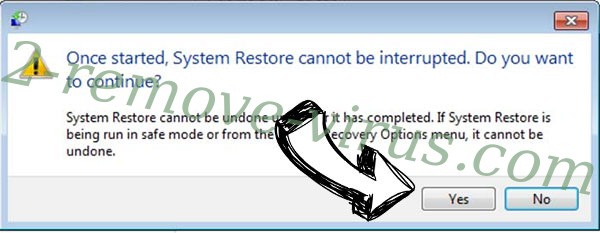

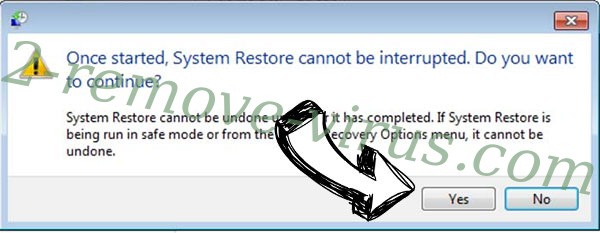

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć T1000 Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

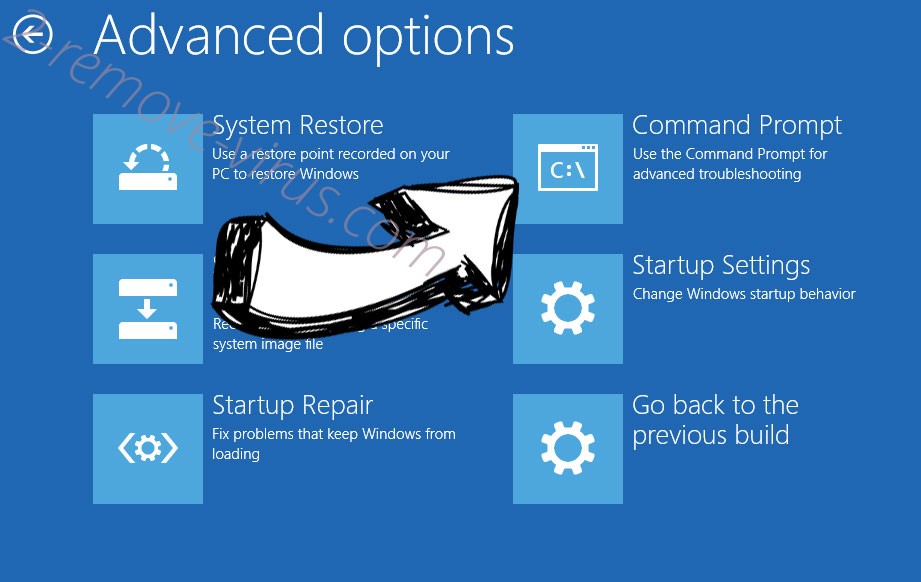

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.