Co to jest ransomware

.TELEGRAM ransomware uważa się, że bardzo poważne złośliwe zakażenie programu, sklasyfikowane jako ransomware. Ransomware nie jest czymś, o czym każdy użytkownik słyszał, a jeśli właśnie go napotkałeś, dowiesz się, jak szkodliwe może być z pierwszej ręki. Ransomware ma tendencję do używania zaawansowanych algorytmów szyfrowania do blokowania plików, co uniemożliwia ci dostęp do nich dłużej. Ponieważ odszyfrowywanie plików nie jest możliwe we wszystkich przypadkach, nie wspominając już o wysiłku potrzebnym do powrotu wszystkiego z powrotem do normy, kodowanie plików złośliwy program jest uważana za jedną z najbardziej niebezpiecznych złośliwego oprogramowania, które można napotkać.

Istnieje możliwość płacenia oszustów zapłacić za deszyfratora, ale to nie jest zalecane. Przekazywanie się do żądań nie musi zagwarantować, że pliki zostaną odzyskane, więc istnieje możliwość, że możesz po prostu marnować pieniądze. Zdziwilibyśmy się, gdyby cyberprzestępcy nie tylko wziąć pieniądze i czuć się zobowiązany do pomocy. Co więcej, pieniądze, które podasz, zostaną przeznaczone na finansowanie większej liczby przyszłych złośliwego oprogramowania do kodowania danych i złośliwego oprogramowania. Czy rzeczywiście chcesz wspierać coś, co robi wiele milionów dolarów szkód. Im więcej ludzi poddaje się wymaganiom, tym bardziej opłacalne dostaje złośliwe oprogramowanie do kodowania plików, a tego rodzaju pieniądze z pewnością przyciągają ludzi, którzy chcą łatwych dochodów. Sytuacje, w których możesz utracić dane, mogą się zdarzyć przez cały czas, więc kopia zapasowa będzie lepszym zakupem. Jeśli kopia zapasowa została wykonana przed szyfrowaniem danych złośliwy program zainfekowany komputer, można po prostu zakończyć .TELEGRAM ransomware wirusa i przystąpić do odblokowania .TELEGRAM ransomware plików. Szczegóły dotyczące najczęstszych metod dystrybucji zostaną podane w poniższym akapicie, jeśli nie masz pewności, w jaki sposób ransomware dostał się nawet do twojego urządzenia.

W jaki sposób udało ci się uzyskać oprogramowanie ransomware

Załączniki do wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania są najczęstszymi metodami dystrybucji oprogramowania wymuszającego okup. Wiele ransomware polegać na zaniedbania użytkownika podczas otwierania załączników e-mail i bardziej wyszukane sposoby niekoniecznie są potrzebne. Niemniej jednak, niektóre ransomware używają zaawansowanych metod. Wszyscy przestępcy muszą udawać, że pochodzą z zaufanej firmy, napisać wiarygodną wiadomość e-mail, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Kwestie związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ ludzie mają tendencję do angażowania się w te e-maile. Jeśli hakerzy używali nazwy firmy, takiej jak Amazon, ludzie mogą otworzyć załącznik bez zastanowienia, jeśli cyberprzestępcy po prostu mówią, że na koncie była wątpliwa aktywność lub dokonano zakupu i dodano paragon. Z tego powodu musisz zachować ostrożność podczas otwierania wiadomości e-mail i zwracać uwagę na wskazówki, że mogą być złośliwe. Po pierwsze, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem załącznika. Nie popełnij błędu otwierając załącznik tylko dlatego, że nadawca wydaje się uzasadniony, najpierw musisz sprawdzić, czy adres e-mail pasuje do prawdziwej wiadomości e-mail nadawcy. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Inną wspólną cechą jest brak twojego imienia i nazwiska w pozdrowieniu, jeśli prawdziwa firma / nadawca miałaby wysłać do Ciebie e-mail, na pewno pozna Twoje imię i nazwisko i użyje go zamiast typowego powitania, zwracając się do Ciebie jako Klienta lub Członka. Zakażenie można również wykonać przy użyciu nie zaktualizowanego oprogramowania komputerowego. Słabe punkty w oprogramowaniu są regularnie spotykane, a dostawcy wypuszczają poprawki, aby je naprawić, aby twórcy złośliwego oprogramowania nie mogli wykorzystać ich do rozprzestrzeniania złośliwego oprogramowania. Jednak sądząc po ilości urządzeń zainfekowanych przez WannaCry, oczywiście nie każdy jest tak szybki, aby zaktualizować swoje oprogramowanie. Bardzo ważne jest, aby zainstalować te aktualizacje, ponieważ jeśli luka jest wystarczająco poważna, poważne słabe punkty mogą być używane przez złośliwe oprogramowanie, więc ważne jest, aby zaktualizować całe oprogramowanie. Jeśli okaże się, że powiadomienia o aktualizacjach są kłopotliwe, możesz skonfigurować je tak, aby były instalowane automatycznie.

Co robi

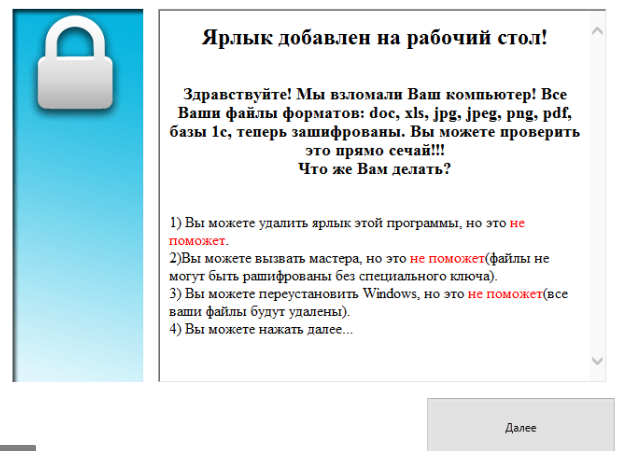

Złośliwe oprogramowanie szyfrujące dane nie są kierowane na wszystkie pliki, tylko niektóre rodzaje i są szyfrowane po ich zidentyfikowaniu. Początkowo może nie być oczywiste, co się dzieje, ale gdy pliki nie mogą być otwierane jak zwykle, przynajmniej wiesz, że coś jest nie tak. Sprawdź rozszerzenia dodane do zaszyfrowanych plików, powinny one wyświetlać nazwę ransomware. Niestety, przywracanie plików może być niemożliwe, jeśli złośliwe oprogramowanie kodujące pliki używa zaawansowanego algorytmu szyfrowania. Jeśli nadal nie jesteś pewien, co się dzieje, wszystko zostanie wyjaśnione w powiadomieniu o okupie. Co oni oferują to użycie ich deszyfratora, który nie będzie wolny. Wyraźna cena powinna być wyświetlana w notatce, ale jeśli tak nie jest, musisz użyć podanego adresu e-mail, aby skontaktować się z oszustami, aby dowiedzieć się, ile musisz zapłacić. Jak już wspomnieliśmy, płacenie za narzędzie deszyfrujące nie jest najlepszym pomysłem, z powodów, które już określiliśmy. Dokładnie rozważyć wszystkie inne alternatywy, zanim jeszcze pomyśleć o zakupie, co oferują. Spróbuj zapamiętać, czy ostatnio wykonałeś kopię zapasową plików, ale został zapomniany. A może istnieje darmowe narzędzie deszyfrowania. Istnieje kilka specjalistów malware, którzy są w stanie złamać kodowanie plików złośliwego oprogramowania, w związku z tym mogą one zwolnić darmowy program. Pamiętaj o tym przed zapłaceniem żądanych pieniędzy nawet przekracza twój umysł. Użycie tej sumy do tworzenia kopii zapasowych może być bardziej przydatne. A jeśli kopia zapasowa jest opcją, możesz odzyskać dane stamtąd po wymazaniu .TELEGRAM ransomware wirusa, jeśli nadal zamieszkuje urządzenie. Teraz, gdy zdajesz sobie sprawę, jak szkodliwe ransomware może być, staraj się unikać go jak najwięcej. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja staje się dostępna, nie otwierasz losowych plików dołączonych do wiadomości e-mail, a pliki do pobrania są ufne tylko dla wiarygodnych źródeł.

Metody usuwania .TELEGRAM ransomware

Uzyskaj narzędzie chroniące przed złośliwym oprogramowaniem, ponieważ będzie ono potrzebne, aby uzyskać ransomware z urządzenia, jeśli nadal pozostaje. Aby ręcznie naprawić .TELEGRAM ransomware nie jest łatwy proces, a jeśli nie jesteś ostrożny, może skończyć się uszkodzenie komputera przez przypadek. Zamiast tego, za pomocą narzędzia do usuwania złośliwego oprogramowania nie umieścić komputer w niebezpieczeństwie. Narzędzie nie tylko pomoże Ci zająć się infekcją, ale może zatrzymać wprowadzanie złośliwego oprogramowania do kodowania plików w przyszłości. Więc wybierz narzędzie, zainstaluj je, zeskanuj urządzenie, a jeśli zagrożenie się znajduje, wyeliminuj je. Należy powiedzieć, że oprogramowanie anty-malware ma na celu wyeliminowanie zagrożenia, a nie do odblokowania .TELEGRAM ransomware plików. Gdy system jest czysty, powinieneś być w stanie powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for .TELEGRAM ransomwareUse our recommended removal tool to scan for .TELEGRAM ransomware. Trial version of provides detection of computer threats like .TELEGRAM ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .TELEGRAM ransomware w trybie awaryjnym z obsługą sieci.

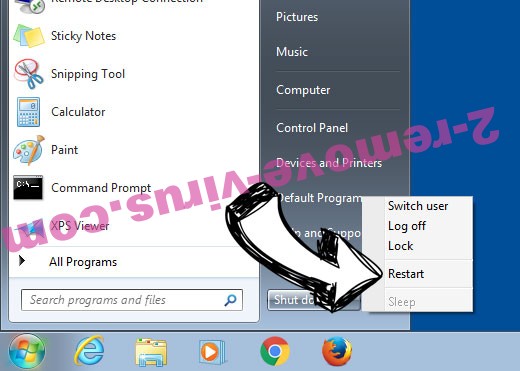

Usunąć .TELEGRAM ransomware z Windows 7/Windows Vista/Windows XP

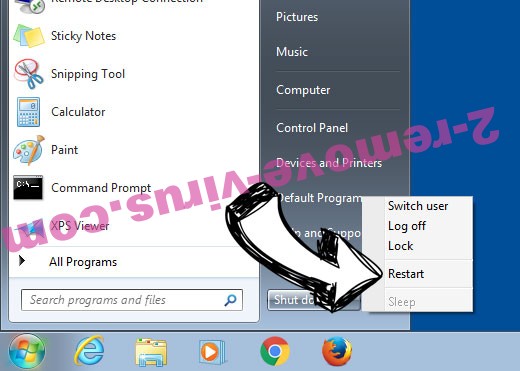

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

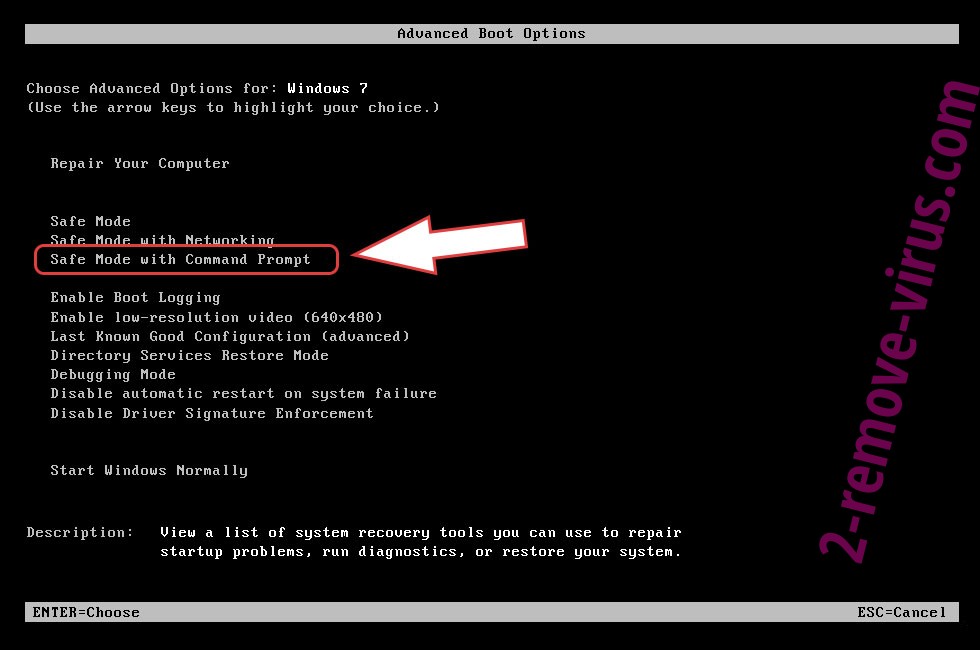

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .TELEGRAM ransomware

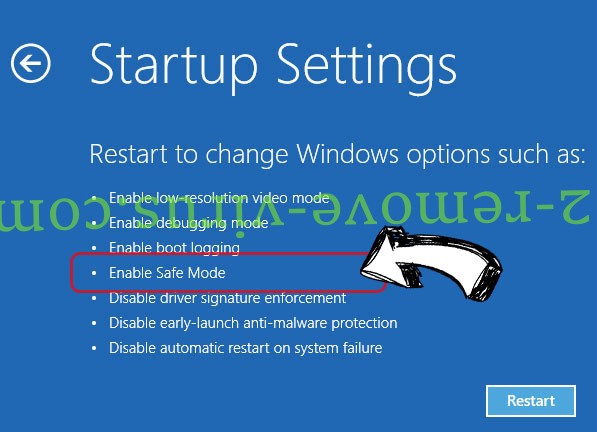

Usunąć .TELEGRAM ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .TELEGRAM ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

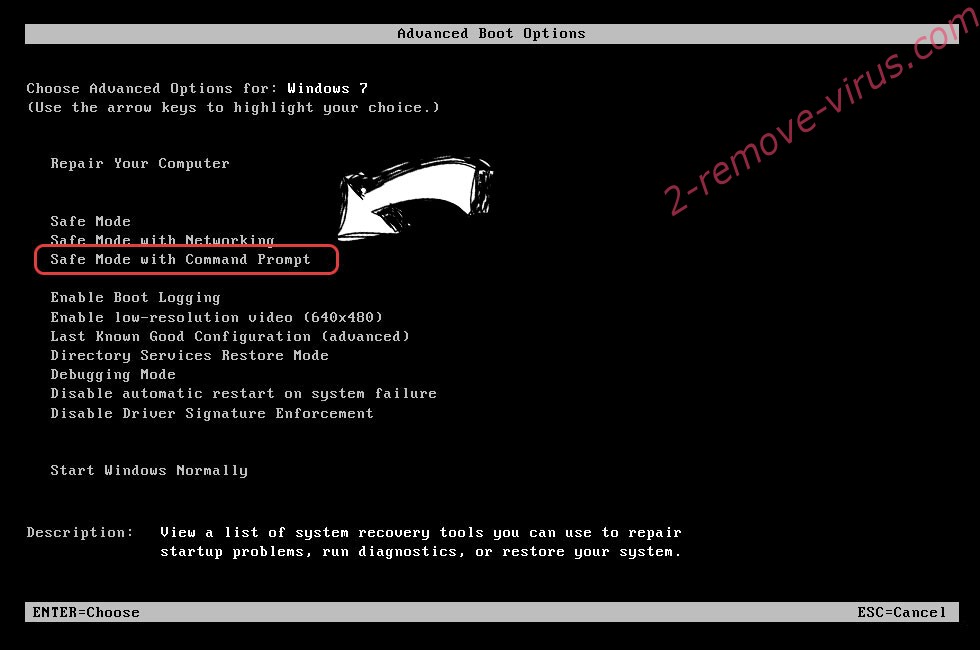

Usunąć .TELEGRAM ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

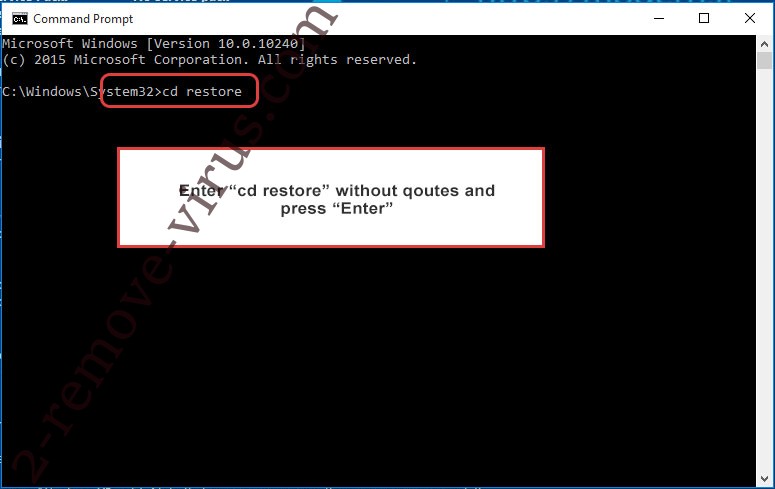

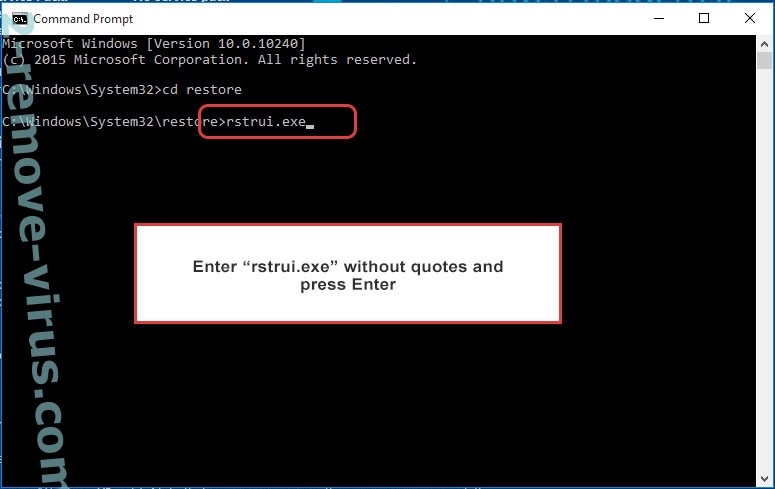

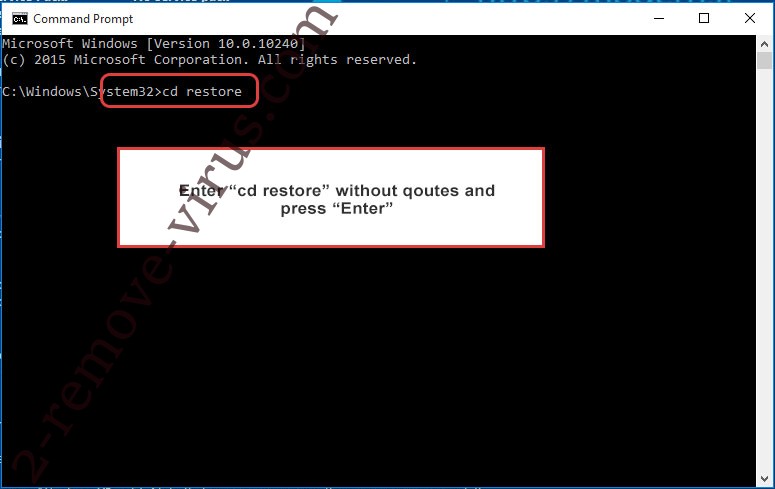

- Wpisz cd restore i naciśnij Enter.

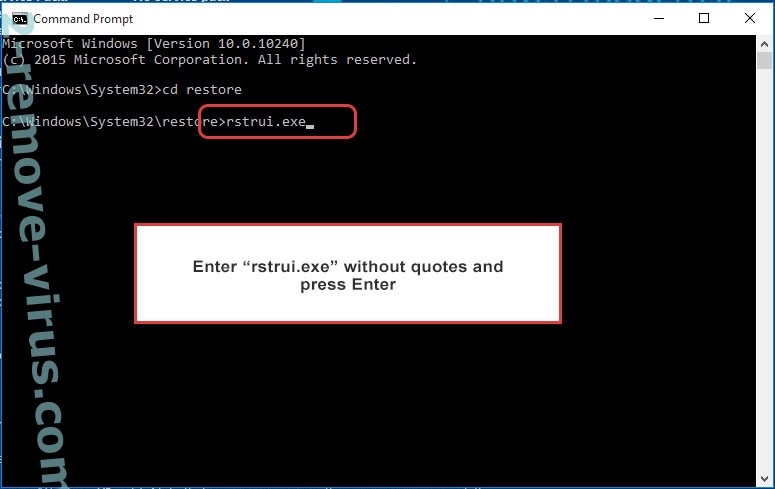

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

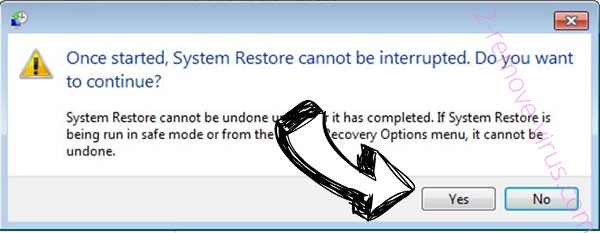

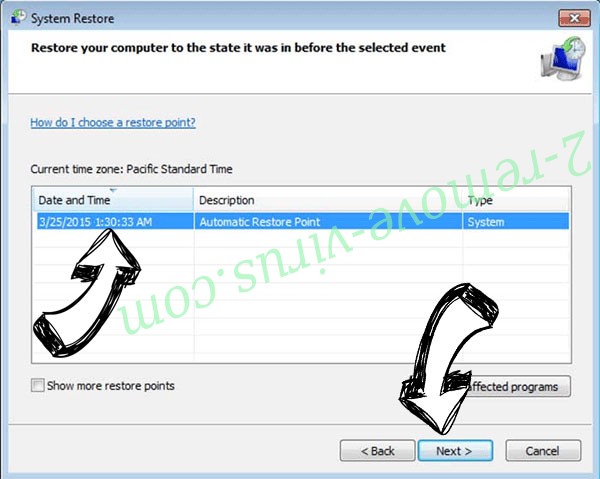

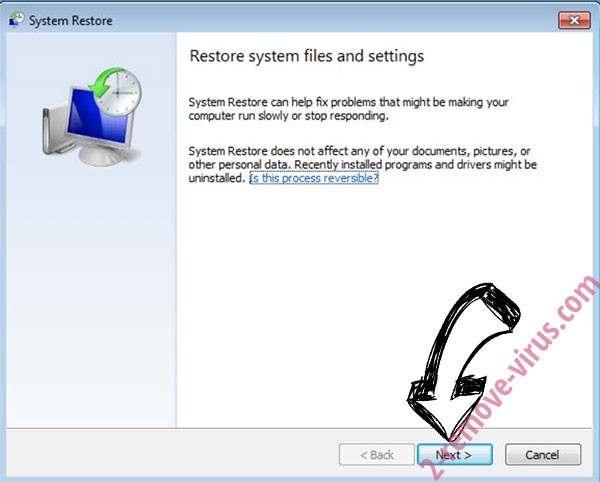

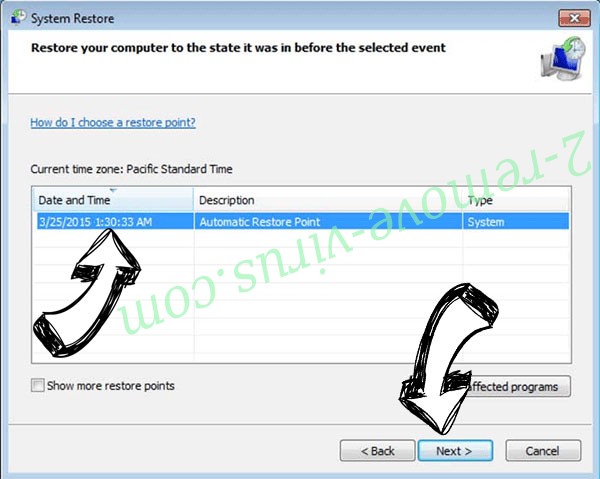

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

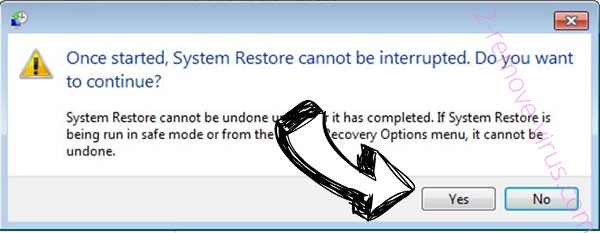

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .TELEGRAM ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

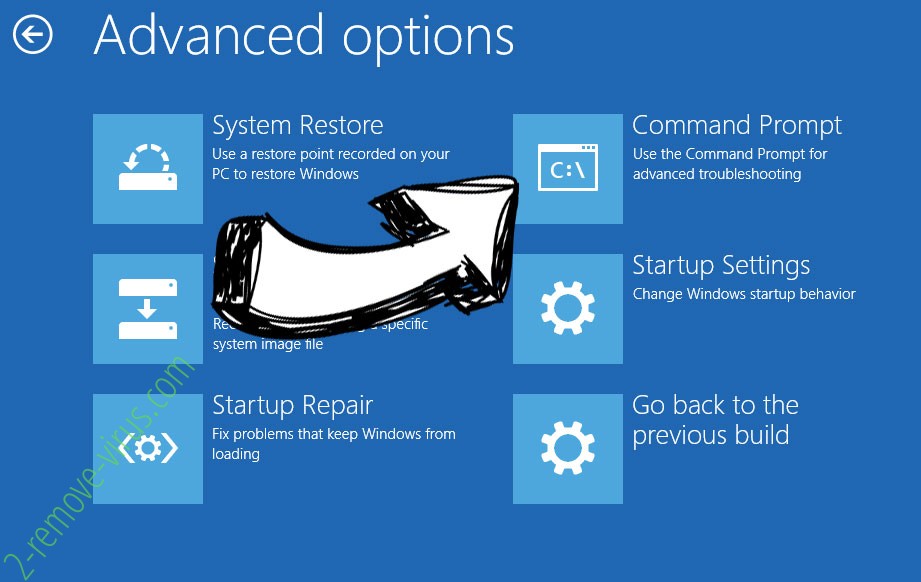

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.