Co to jest TeslaRVNG3 Ransomware wirus

TeslaRVNG3 Ransomware ransomware to złośliwe oprogramowanie, które zakoduje Twoje dane. Ransomware nie jest czymś, o czym słyszała każda osoba, a jeśli spotykasz się z nim po raz pierwszy, dowiesz się, jak szkodliwe może być z pierwszej ręki. Złośliwy program szyfrujący dane może używać potężnych algorytmów szyfrowania do procesu szyfrowania, co uniemożliwia dostęp do nich dłużej.

Złośliwe oprogramowanie szyfrujące dane jest uważane za tak szkodliwą infekcję, ponieważ odszyfrowanie plików nie jest możliwe w każdym przypadku. Zostaniesz również poproszony o zakup deszyfratora za określoną kwotę pieniędzy, ale istnieje kilka powodów, dla których nie jest to zalecana opcja. Poddanie się żądaniom niekoniecznie zagwarantuje, że odzyskasz swoje pliki, więc spodziewaj się, że możesz po prostu marnować pieniądze. Naiwnością może być myślenie, że ludzie, którzy zaszyfrowali twoje dane, poczują się zobowiązani do pomocy w odzyskaniu danych, gdy będą mieli wybór, po prostu biorąc twoje pieniądze. Ponadto pieniądze te zostaną przeznaczone na wsparcie ich przyszłych projektów złośliwego oprogramowania. Szacuje się już, że ransomware kosztuje miliony dolarów strat dla różnych firm w 2017 r. Kiedy ludzie płacą, szyfrowanie danych złośliwego oprogramowania staje się coraz bardziej opłacalne, przyciągając w ten sposób więcej oszustów, którzy chcą zarobić łatwe pieniądze. Sytuacje, w których możesz stracić pliki, mogą się zdarzyć przez cały czas, więc kopia zapasowa byłaby lepszym zakupem. I możesz po prostu naprawić TeslaRVNG3 Ransomware wirusa bez obaw. Informacje o najczęstszych metodach dystrybucji zostaną podane w poniższym akapicie, na wypadek, gdybyś nie był pewien, w jaki sposób ransomware dostało się do twojego komputera.

Jak uniknąć TeslaRVNG3 Ransomware infekcji

Nieco podstawowe sposoby są wykorzystywane do rozprzestrzeniania danych szyfrujących złośliwe oprogramowanie, takie jak spam e-mail i złośliwe pliki do pobrania. Często nie ma potrzeby wymyślania bardziej wyrafinowanych metod, ponieważ wielu użytkowników nie jest ostrożnych, gdy korzystają z wiadomości e-mail i pobierają pliki. Niemniej jednak niektóre złośliwe oprogramowanie szyfrujące dane może wykorzystywać znacznie bardziej wyrafinowane metody, które wymagają więcej wysiłku. Wszystko, co cyberprzestępcy muszą zrobić, to dodać zainfekowany plik do wiadomości e-mail, napisać wiarygodny tekst i udawać, że pochodzą z legalnej firmy/organizacji. Ludzie są bardziej skłonni do otwierania wiadomości e-mail związanych z pieniędzmi, dlatego tego rodzaju tematy są często używane. Jeśli oszuści użyli nazwy firmy takiej jak Amazon, ludzie mogą otworzyć załącznik bez zastanowienia, ponieważ cyberprzestępcy mogą po prostu powiedzieć, że na koncie była wątpliwa aktywność lub dokonano zakupu i dołączono paragon. Z tego powodu należy zachować ostrożność podczas otwierania wiadomości e-mail i zwracać uwagę na wskazówki, że mogą być złośliwe. Przede wszystkim zajrzyj do nadawcy wiadomości e-mail. Jeśli nadawcą okaże się ktoś, kogo znasz, nie spiesz się, aby otworzyć plik, najpierw dokładnie sprawdź adres e-mail. Uważaj również na błędy gramatyczne, które na ogół są dość oczywiste. Innym dość oczywistym znakiem jest brak Twojego imienia i nazwiska w powitaniu, gdyby ktoś, kogo adres e-mail zdecydowanie powinien otworzyć, wysłałby Ci e-mail, na pewno znałby Twoje imię i używałby go zamiast typowego powitania, odnosząc się do Ciebie jako Klienta lub Członka. Luki w zabezpieczeniach urządzenia mogą być również wykorzystywane do infekcji. Oprogramowanie zawiera luki w zabezpieczeniach, które można wykorzystać do zainfekowania systemu, ale są one regularnie łatane przez dostawców. Niemniej jednak nie każdy szybko aktualizuje swoje oprogramowanie, o czym świadczy rozprzestrzenianie się ransomware WannaCry. Sytuacje, w których złośliwe oprogramowanie wykorzystuje słabe punkty do wejścia, są powodem, dla którego tak ważne jest, aby programy często otrzymywały poprawki. Ciągłe nękanie aktualizacjami może być kłopotliwe, więc można je skonfigurować do automatycznej instalacji.

Jak TeslaRVNG3 Ransomware działa

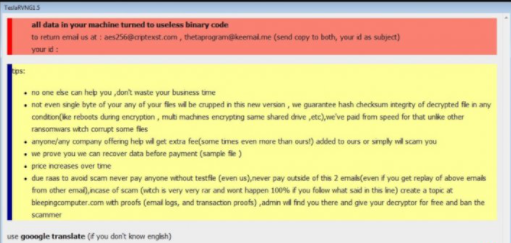

Ransomware nie atakuje wszystkich plików, tylko niektóre typy, a gdy zostaną zlokalizowane, są szyfrowane niemal natychmiast. Jeśli początkowo nie zauważyłeś, że coś się dzieje, na pewno będziesz wiedział, że coś jest nie tak, gdy twoje pliki są zablokowane. Pliki, które zostały dotknięte, będą miały dziwne rozszerzenie pliku, które może pomóc użytkownikom w ustaleniu nazwy ransomware. Niestety, dekodowanie plików może nie być możliwe, jeśli zaimplementowano silny algorytm szyfrowania. Po zablokowaniu wszystkich plików na twoim komputerze zostanie umieszczona notatka z żądaniem okupu, która spróbuje wyjaśnić, co się stało i jak powinieneś postępować. Sugerowany deszyfrator oczywiście nie będzie wolny. Jeśli cena za oprogramowanie deszyfrujące nie jest wyświetlana prawidłowo, musisz skontaktować się z cyberprzestępcami za pośrednictwem poczty elektronicznej. Płacenie za deszyfrator nie jest sugerowaną opcją z powodów, o których wspomnieliśmy powyżej. Jeśli jesteś nastawiony na płacenie, powinna to być ostateczność. Spróbuj zapamiętać, czy kiedykolwiek wykonałeś kopię zapasową, być może niektóre z twoich plików są gdzieś przechowywane. Lub, jeśli szczęście jest po twojej stronie, ktoś mógł opublikować darmowy deszyfrator. Jeśli badacz malware jest w stanie złamać ransomware, mogą zostać utworzone bezpłatne deszyfratory. Pamiętaj o tym, zanim zapłacenie okupu nawet przyjdzie ci do głowy. Wykorzystanie żądanych pieniędzy na niezawodną kopię zapasową może przynieść więcej pożytku. A jeśli kopia zapasowa jest opcją, możesz odzyskać pliki stamtąd po TeslaRVNG3 Ransomware usunięciu wirusa, jeśli nadal jest obecny na komputerze. Jeśli znasz już metody dystrybucji zaszyfrowania danych przez złośliwy program, uniknięcie tego rodzaju infekcji nie powinno być trudne. Przede wszystkim musisz zawsze aktualizować swoje programy, pobierać tylko z bezpiecznych / legalnych źródeł i przestać losowo otwierać załączniki wiadomości e-mail.

TeslaRVNG3 Ransomware usunięcie

Jeśli urządzenie jest nadal obecne, zalecamy pobranie oprogramowania chroniącego przed złośliwym oprogramowaniem, aby je zakończyć. Jeśli masz niewielkie doświadczenie, jeśli chodzi o komputery, przypadkowe uszkodzenie urządzenia może zostać spowodowane podczas próby TeslaRVNG3 Ransomware ręcznego naprawienia wirusa. Dlatego powinieneś użyć automatycznego sposobu. Tego rodzaju narzędzia istnieją w celu ochrony systemu przed uszkodzeniem, które może spowodować tego typu zagrożenie, a w zależności od narzędzia, nawet uniemożliwić im dostanie się. Wybierz więc program, zainstaluj go, przeskanuj urządzenie, a po znalezieniu złośliwego oprogramowania kodującego pliki wyeliminuj je. Oprogramowanie nie pomoże jednak odzyskać danych. Po wyczyszczeniu infekcji upewnij się, że otrzymujesz kopię zapasową i regularnie twórz kopie zapasowe wszystkich ważnych plików.

Offers

Pobierz narzędzie do usuwaniato scan for TeslaRVNG3 RansomwareUse our recommended removal tool to scan for TeslaRVNG3 Ransomware. Trial version of provides detection of computer threats like TeslaRVNG3 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć TeslaRVNG3 Ransomware w trybie awaryjnym z obsługą sieci.

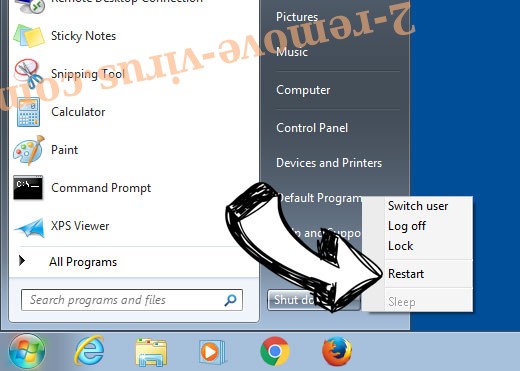

Usunąć TeslaRVNG3 Ransomware z Windows 7/Windows Vista/Windows XP

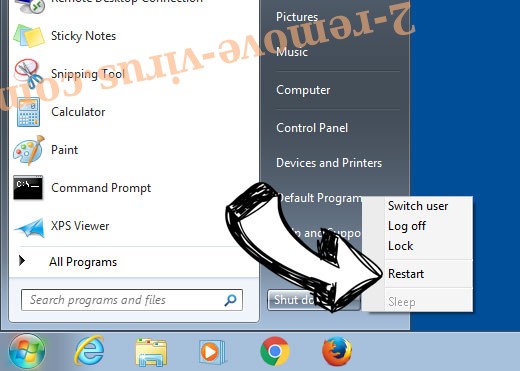

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

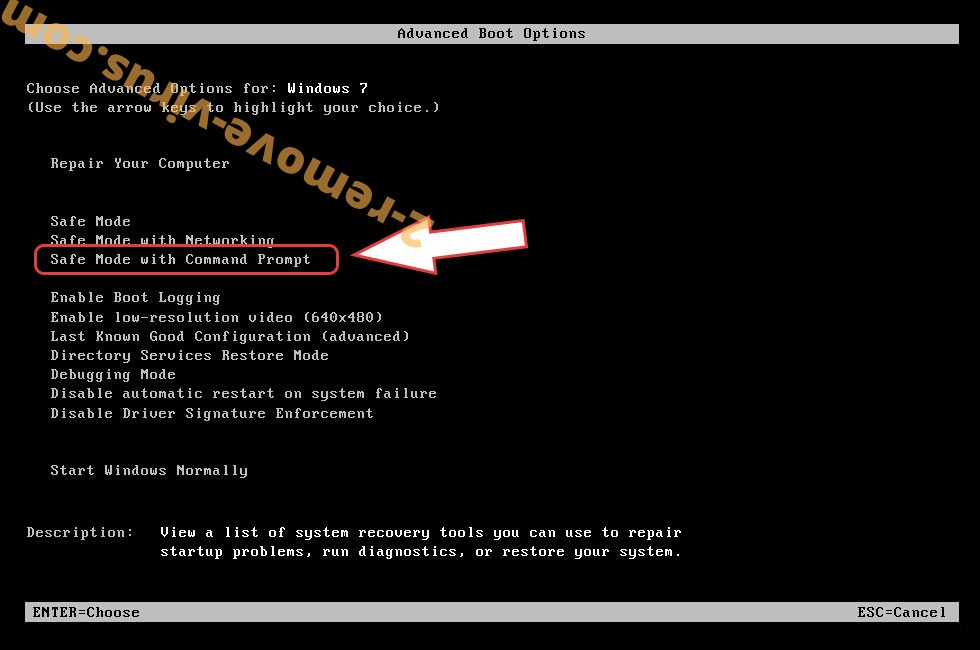

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć TeslaRVNG3 Ransomware

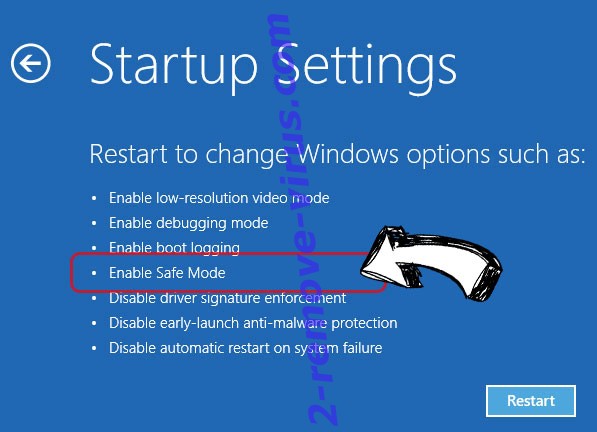

Usunąć TeslaRVNG3 Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć TeslaRVNG3 Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

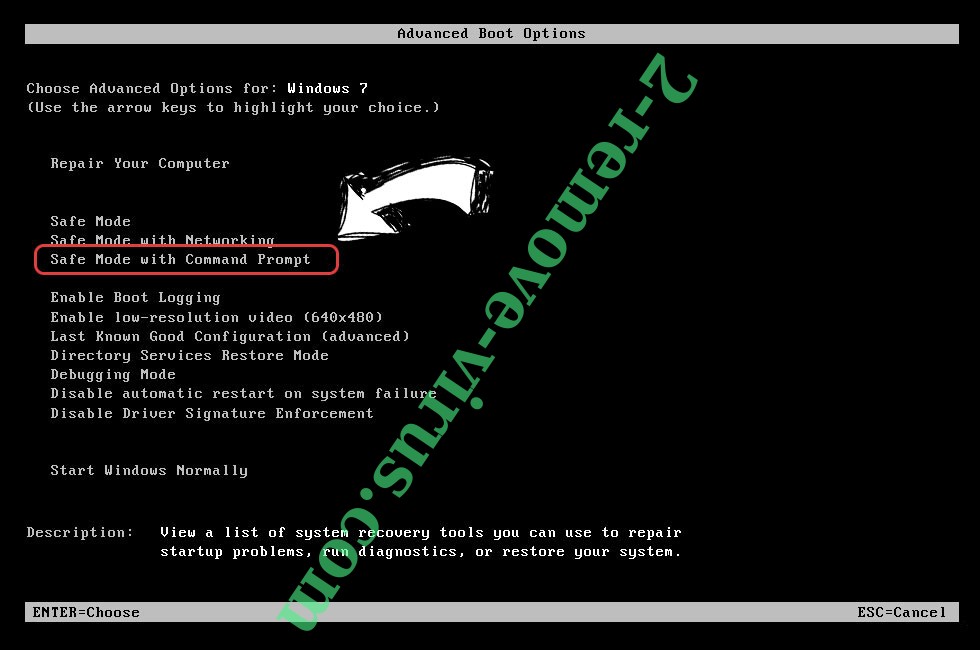

Usunąć TeslaRVNG3 Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

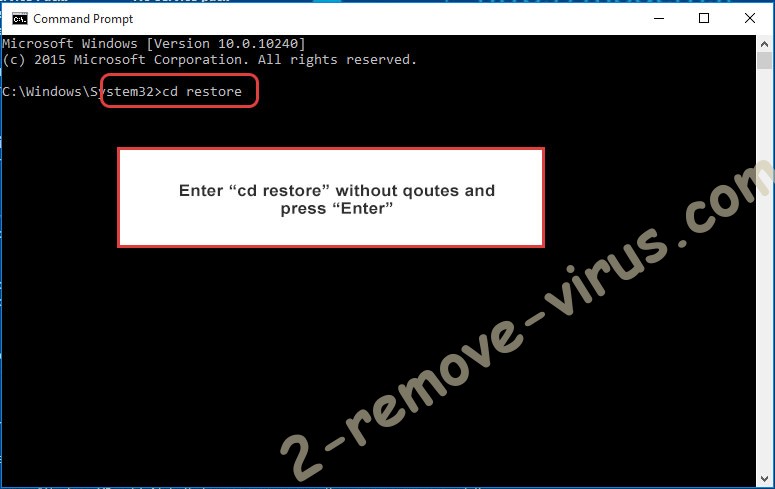

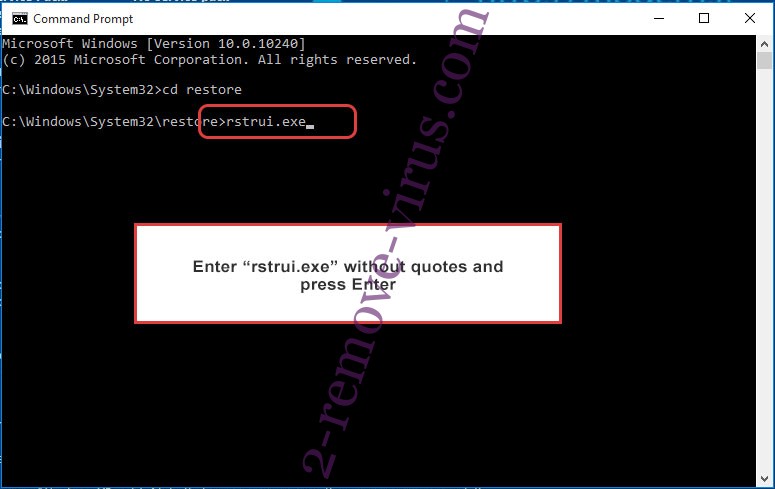

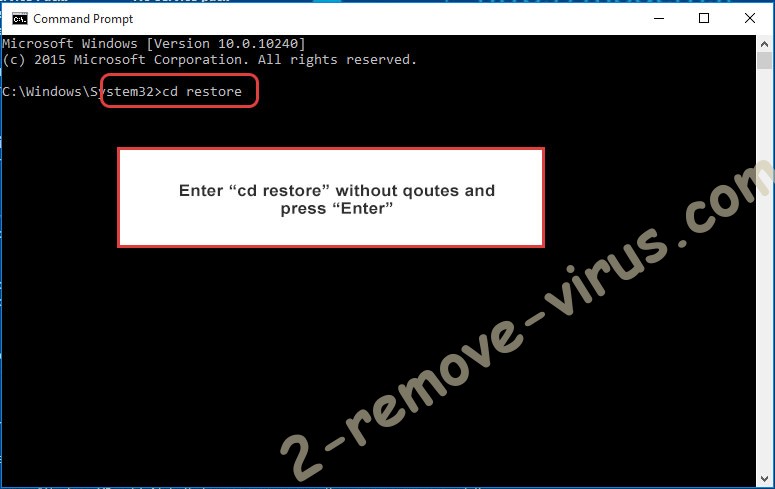

- Wpisz cd restore i naciśnij Enter.

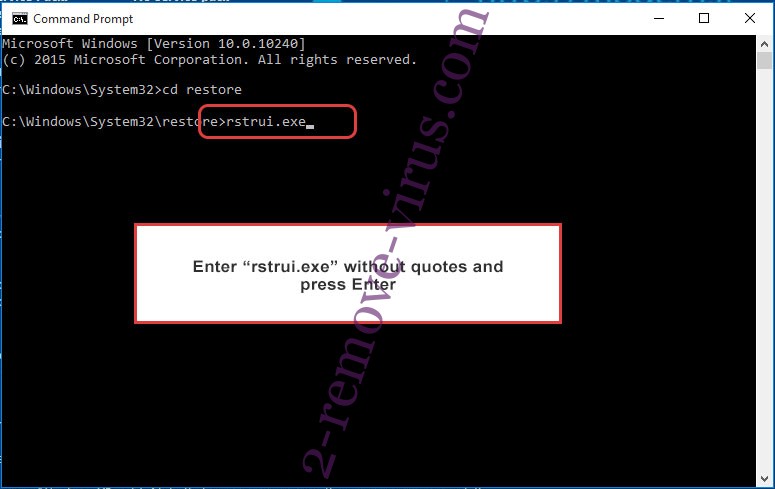

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

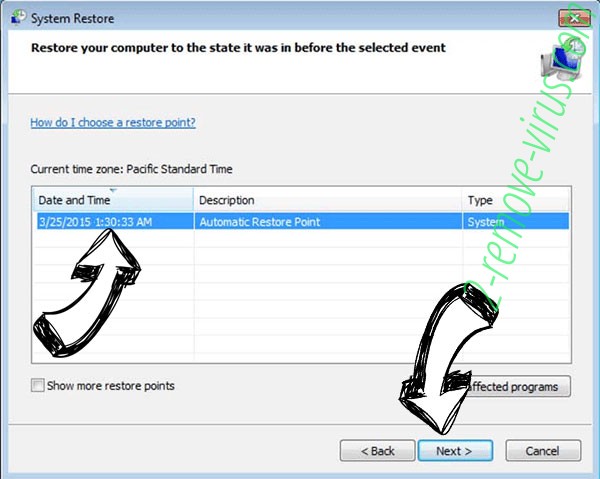

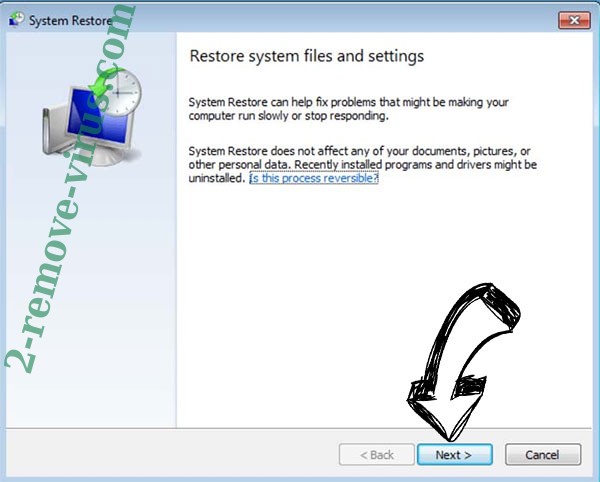

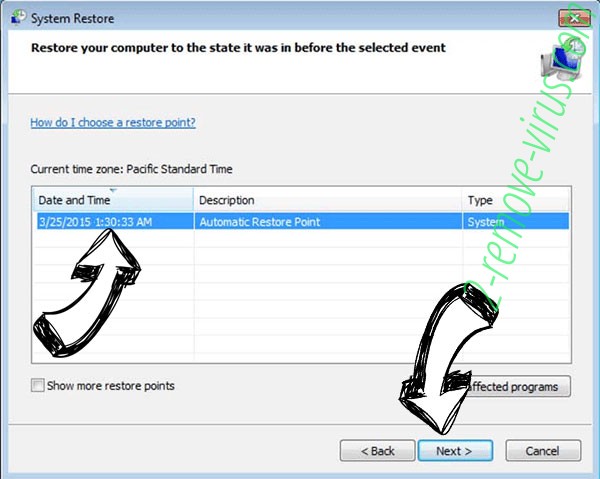

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

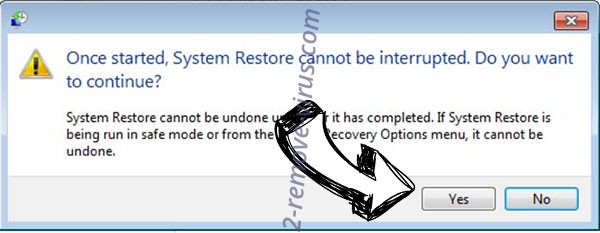

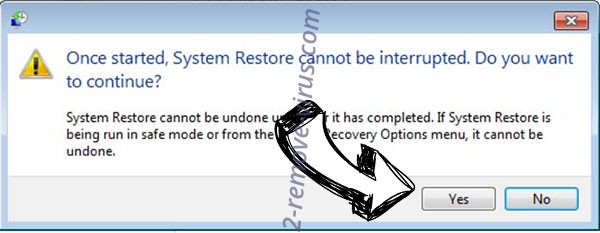

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć TeslaRVNG3 Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

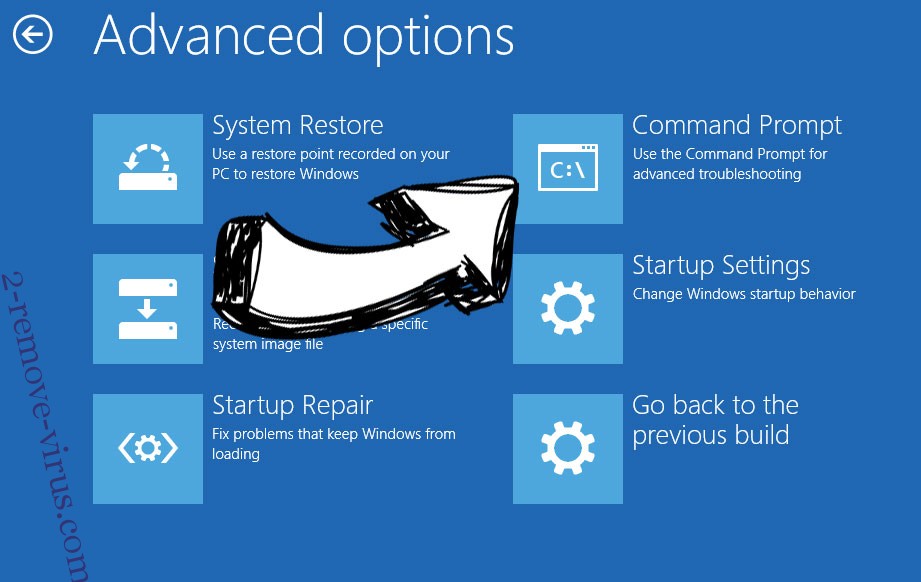

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.