Co to jest Trojan.Agent

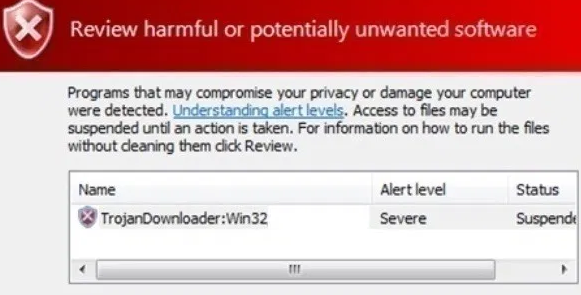

Prawdopodobnie masz rodzajowy infekcji Trojan zamieszkujące urządzenie, jeśli oprogramowanie antywirusowe jest zidentyfikowanie czegoś o nazwie Trojan.Agent . Powinniśmy podkreślić, że konie trojańskie nie są małymi zagrożeniami dla maszyn, które należy bezwzględnie traktować poważnie. Jeśli nie wyeliminowane, konie trojańskie mogą wykraść informacje, zainstalować inne złośliwe oprogramowanie, i doprowadzić do poważnego zakażenia ransomware.

Jeśli Trojan.Agent jest wykrywany przez aplikację anty-malware, należy sobie z tym poradzić jak najszybciej, jak to jest szkodliwe, nawet jeśli jest to Generic Trojan. Chyba, że istnieje oprogramowanie do usuwania złośliwego oprogramowania, byłoby dość skomplikowane, aby zauważyć, Trojan. Jeśli zakażenie nie jest postrzegane w czasie, może ukraść swoje dane, zabrać pliki do zakładowego lub nawet je usunąć.

Jeśli jesteś kimś, kto otwiera spam wiadomości, pliki do pobrania pirackich treści, lub wprowadzić niebezpiecznych stron internetowych, czyli jak Trojan zakończył się na komputerze. Proponujemy zmienić swoje maniery przeglądania po Trojan.Agent usunięciu, jeśli uważasz, że są powodem, dla którego maszyna dostał zanieczyszczone.

Sposoby infekcji Trojan

Nabywasz Darmowe treści chronionych prawami autorskimi przez torrenty może być dlaczego urządzenie jest zanieczyszczone. Powinniśmy pamiętać, że strony torrent nie są zarządzane, i to nie jest trudne dla cyberzłodziei, aby maskować swoje złośliwe oprogramowanie jako odcinki słynnego programów telewizyjnych, filmów lub innych treści rozrywkowych.

Alternatywnie, złośliwe oprogramowanie zostało dodane do wiadomości e-mail spam, który został otwarty. Często zobaczysz oszustów, którzy wysyłają te e-maile, twierdząc, że są z rzeczywistych, znanych firm w celu zachęcenia użytkownika do otwarcia pliku. Te e-maile głównie poprosić, aby otworzyć dodany plik, ponieważ w przeciwnym razie może brakować kilka rzekomo kluczowych informacji. Wszystko to trwa jest dla złośliwego pliku do otwarcia, a Trojan może następnie zacząć robić to, co zostało zaprojektowane do zrobienia.

Jak Trojan.Agent wpłynie na maszynę

Trojan.Agent jest jak aplikacje do usuwania wirusów, takich jak Kaspersky, ESET, Malwarebytes, TrendMicro, Windows Defender nazwa rodzajowy konie trojańskie. Jako nazwa identyfikacyjna nie jest bardzo pouczające, informujący, jak komputer będzie miał wpływ jest trudne. Niemniej jednak, istnieje kilka rzeczy, które mogą wystąpić, jak podjęte dane lub pliki. Początkowo, nie jesteś prawdopodobne, aby zauważyć, że coś jest nie tak, ponieważ działa w tle, i to jest dość niepokojących.

Konie trojańskie mogą również działać jako tylne drzwi dla innych zakażeń, więc więcej złośliwego oprogramowania może być spowodowane przez Trojan lewo ignorowane.

Trojan.Agent Usunięcie

Ponieważ czytasz o Trojan.Agent , prawdopodobnie masz już aplikację do usuwania złośliwego oprogramowania zainstalowanego na urządzeniu. Nawet jeśli jest w stanie go znaleźć, może to mieć problemy z Trojan.Agent dezinstalacją. Jeśli to problem masz natknęli się na, będzie albo trzeba zatrudniać inny program anty-malware do Trojan.Agent eliminacji lub zrobić wszystko ręcznie. Twoja aplikacja antywirusowa może również wykryć coś błędnie, dokonując Trojan.Agent fałszywego wykrywania.

Offers

Pobierz narzędzie do usuwaniato scan for Trojan.AgentUse our recommended removal tool to scan for Trojan.Agent. Trial version of provides detection of computer threats like Trojan.Agent and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej