Informacje o [use_harrd@protonmail.com].eight ransomware wirusie

Ransomware znany jako [use_harrd@protonmail.com].eight ransomware jest klasyfikowany jako bardzo szkodliwe zakażenia, ze względu na ilość szkód może zrobić dla systemu. Prawdopodobnie nigdy nie spotkałeś go wcześniej, a to może być szczególnie zaskakujące, aby dowiedzieć się, co robi. Złośliwe oprogramowanie do kodowania plików używa silnych algorytmów szyfrowania plików, a po zablokowaniu dostęp do nich zostanie uniemożliwiony.

Ponieważ odszyfrowywanie danych nie jest możliwe we wszystkich przypadkach, nie wspominając o czasie i wysiłku potrzebnym do uzyskania wszystkiego w porządku, kodowanie plików złośliwy program jest uważany za bardzo niebezpieczne zagrożenie. Masz wybór płacenia okupu za narzędzie deszyfrujące, ale nie jest to dokładnie opcja, którą proponujemy. Istnieją niezliczone przypadki, w których płacenie okupu nie prowadzi do przywrócenia pliku. Co uniemożliwia cyberprzestępcom po prostu zabieranie pieniędzy, a nie odszyfrowywanie. Przyszłe działania tych oszustów byłyby również finansowane z tych pieniędzy. W 2017 r. złośliwy program szyfrujący pliki wyrządził firmom szkody o wartości 5 mld USD, co jest tylko szacunkiem. Oszuści zdają sobie również sprawę, że mogą zarabiać łatwe pieniądze, a kiedy ofiary płacą okup, sprawiają, że przemysł ransomware jest atrakcyjny dla tego typu ludzi. Sytuacje, w których możesz stracić dane, mogą wystąpić przez cały czas, więc może być lepiej kupić kopię zapasową. Następnie możesz po prostu wymazać [use_harrd@protonmail.com].eight ransomware wirusa i odzyskać pliki z miejsca, w którym je przechowujesz. Szczegółowe informacje na temat najczęściej rozpowszechnianych metod zostaną podane w poniższym akapicie, jeśli nie masz pewności, w jaki sposób ransomware udało się zainfekować urządzenie.

Jak jest rozpowszechniany ransomware

Często ransomware rozprzestrzenia się za pośrednictwem spamu, zestawów wykorzystujących luki i złośliwych plików do pobrania. Ponieważ wiele osób nie są ostrożni, w jaki sposób korzystać z ich e-mail lub skąd pobrać, kodowanie danych rozprzestrzeniania złośliwego oprogramowania nie muszą wymyślić metody, które są bardziej skomplikowane. Niemniej jednak, niektóre złośliwe oprogramowanie do kodowania plików może korzystać z znacznie bardziej skomplikowanych metod, które wymagają więcej czasu i wysiłku. Wszyscy oszuści muszą zrobić, to twierdzić, że są z prawdziwej firmy, napisać wiarygodny e-mail, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do ewentualnych ofiar. Te e-maile często mówią o pieniądzach, ponieważ ze względu na wrażliwość tematu użytkownicy są bardziej podatni na ich otwieranie. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać wiadomość e-mail do użytkownika, że podejrzana aktywność została zaobserwowana na jego koncie lub zakupie, właściciel konta byłby znacznie bardziej podatny na otwarcie załącznika. Musisz zwrócić uwagę na pewne znaki podczas otwierania wiadomości e-mail, jeśli chcesz komputer wolny od infekcji. Zanim cokolwiek innego, sprawdź tożsamość nadawcy i czy można mu ufać. Jeśli je znasz, upewnij się, że to one są rzeczywiście przez ostrożne sprawdzanie adresu e-mail. Bądź na poszukiwania błędów gramatycznych lub użytkowania, które są na ogół dość rażące w tych e-maili. Powinieneś również sprawdzić, w jaki sposób jesteś adresowany, jeśli jest to nadawca, z którym miałeś wcześniej interes, zawsze będzie on zawierał Twoje imię i nazwisko w powitaniu. Luki w zabezpieczeniach na urządzeniu Programy podatne na ataki mogą być również używane jako droga do urządzenia. Te luki w oprogramowaniu są zazwyczaj załatane szybko po ich wykryciu, dzięki czemu nie mogą być używane przez złośliwe oprogramowanie. Niestety, jak pokazuje ransomware WannaCry, nie każdy instaluje te poprawki, z różnych powodów. Zaleca się zainstalowanie aktualizacji, gdy tylko stanie się ona dostępna. Jeśli uważasz, że powiadomienia o aktualizacjach są kłopotliwe, możesz skonfigurować je do automatycznej instalacji.

Co robi

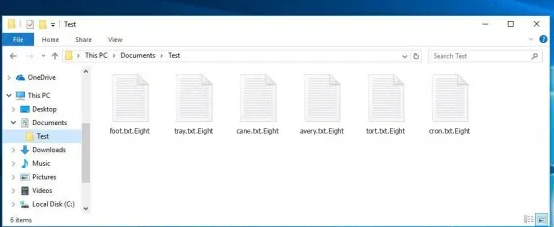

Gdy komputer zostanie zanieczyszczony, wkrótce znajdziesz zakodowane dane. Możesz nie zauważyć początkowo, ale gdy pliki nie mogą być otwarte, stanie się oczywiste, że coś się wydarzyło. Pliki, które zostały zaszyfrowane, będą miały rozszerzenie pliku, co może pomóc w określeniu odpowiedniego oprogramowania ransomware. Zaawansowane algorytmy szyfrowania mogły zostać użyte do zakodowania plików i istnieje prawdopodobieństwo, że mogą zostać zablokowane na stałe. Notatka okupu wyjaśni, że Twoje dane zostały zablokowane i jak można je odzyskać. Co oni oferują to, aby korzystać z ich deszyfrator, który nie przyjdzie za darmo. Kwoty okupu są ogólnie wyraźnie określone w nocie, ale w niektórych przypadkach ofiary są wymagane, aby wysłać je e-mail, aby ustawić cenę, może wynosić od kilkudziesięciu dolarów do kilkuset. Rozmawialiśmy o tym wcześniej, ale nie sugerujemy poddania się wnioskom. Jeśli jesteś pewien, że chcesz zapłacić, powinno to być ostatecznością. Spróbuj zapamiętać, może kopie plików są dostępne, ale zapomniałeś o tym. W przypadku niektórych szkodliwych programów szyfrujących pliki narzędzia odszyfrowujące mogą być dostępne bezpłatnie. Odszyfrowywacze mogą być dostępne za darmo, jeśli ransomware dostał się do wielu systemów i złośliwego oprogramowania naukowcy byli w stanie go odszyfrować. Zanim zdecydujesz się zapłacić, poszukaj deszyfratora. Nie można zmierzyć się z możliwą utratą danych, jeśli komputer został zainfekowany ponownie lub rozbił się, jeśli zainwestowałeś część tych pieniędzy w jakąś opcję tworzenia kopii zapasowych. Jeśli kopia zapasowa jest dostępna, można przywrócić pliki po zakończeniu [use_harrd@protonmail.com].eight ransomware wirusa całkowicie. Jeśli zapoznasz się z ransomware, zapobieganie infekcji nie powinno być wielką sprawą. Upewnij się, że oprogramowanie jest aktualizowane, gdy aktualizacja staje się dostępna, nie otwierasz losowych plików dołączonych do wiadomości e-mail i pobierasz tylko rzeczy ze źródeł, o których wiesz, że są godne zaufania.

Sposoby naprawy [use_harrd@protonmail.com].eight ransomware

Aby pozbyć się szkodliwego programu szyfrującego dane, jeśli jest on nadal obecny na komputerze, musisz uzyskać ransomware. Podczas próby ręcznego naprawienia [use_harrd@protonmail.com].eight ransomware wirusa może spowodować dalsze szkody, jeśli nie jesteś ostrożny lub doświadczony, jeśli chodzi o komputery. Jeśli nie chcesz powodować dodatkowych szkód, przejdź do automatycznej metody, aka program do usuwania złośliwego oprogramowania. Może również zatrzymać przyszłe ransomware przed wejściem, oprócz pomocy w pozbyciu się tego. Znajdź, który program do usuwania złośliwego oprogramowania jest najbardziej odpowiedni dla Ciebie, zainstaluj go i pozwól mu wykonać skanowanie systemu w celu zlokalizowania infekcji. Jednak program nie jest w stanie odszyfrować danych, więc nie zdziw się, że pliki pozostają takie, jakimi były, szyfrowane. Po pozbyciu się ransomware, upewnij się, że rutynowo zrobić kopie wszystkich danych, które nie chcą utracone.

Offers

Pobierz narzędzie do usuwaniato scan for [use_harrd@protonmail.com].eight ransomwareUse our recommended removal tool to scan for [use_harrd@protonmail.com].eight ransomware. Trial version of provides detection of computer threats like [use_harrd@protonmail.com].eight ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

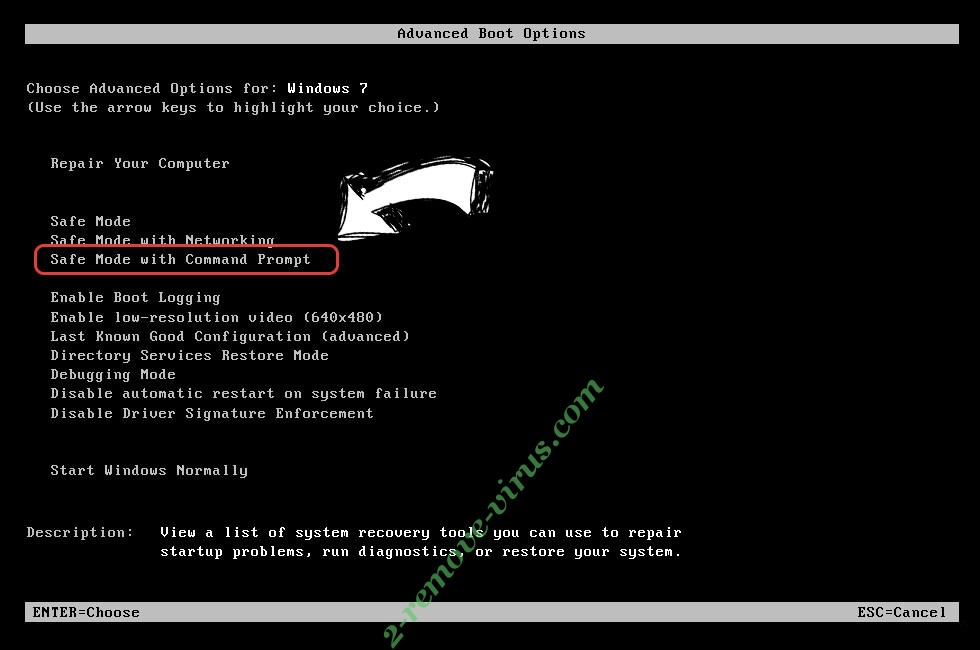

krok 1. Usunąć [use_harrd@protonmail.com].eight ransomware w trybie awaryjnym z obsługą sieci.

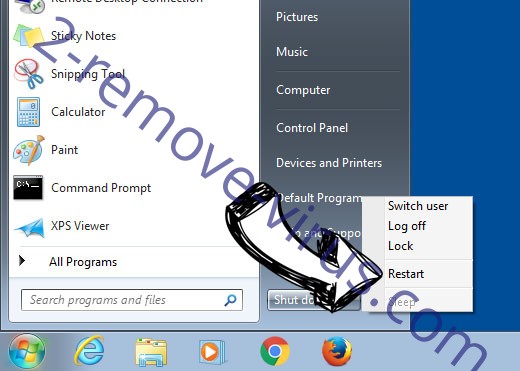

Usunąć [use_harrd@protonmail.com].eight ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [use_harrd@protonmail.com].eight ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [use_harrd@protonmail.com].eight ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-75-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [use_harrd@protonmail.com].eight ransomware

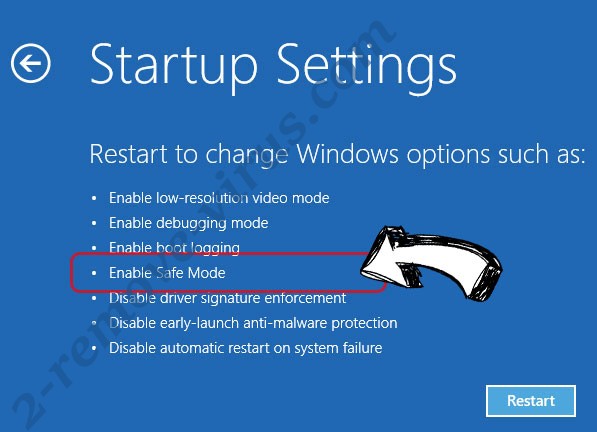

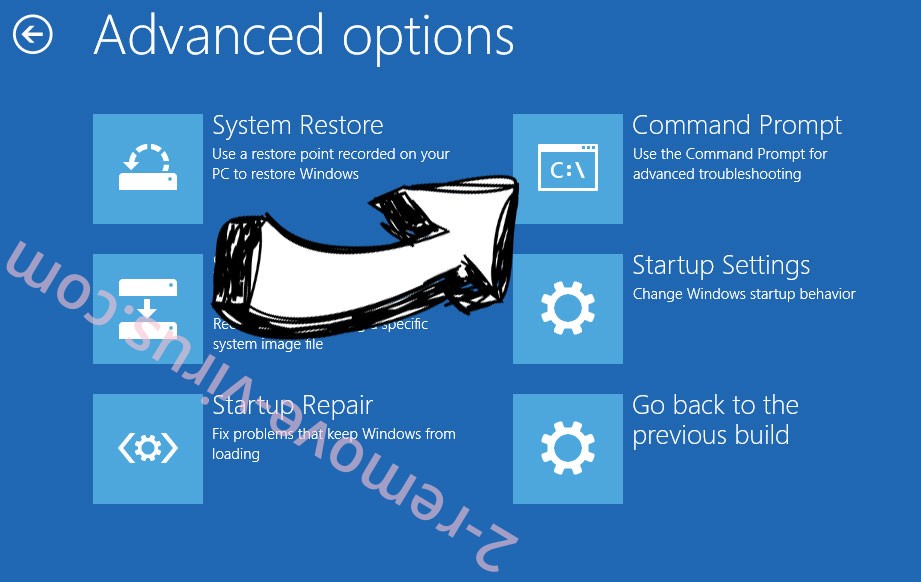

Usunąć [use_harrd@protonmail.com].eight ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [use_harrd@protonmail.com].eight ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć [use_harrd@protonmail.com].eight ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [use_harrd@protonmail.com].eight ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [use_harrd@protonmail.com].eight ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-75-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [use_harrd@protonmail.com].eight ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [use_harrd@protonmail.com].eight ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-75-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[use_harrd@protonmail.com].eight ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[use_harrd@protonmail.com].eight ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-75-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[use_harrd@protonmail.com].eight ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[use_harrd@protonmail.com].eight ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-75-removal-restore-message.jpg)

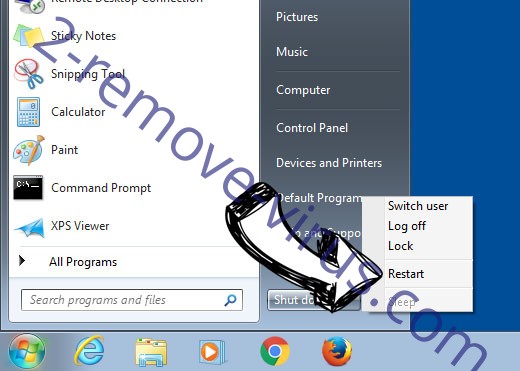

Usunąć [use_harrd@protonmail.com].eight ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [use_harrd@protonmail.com].eight ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [use_harrd@protonmail.com].eight ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-75-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [use_harrd@protonmail.com].eight ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [use_harrd@protonmail.com].eight ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-75-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [use_harrd@protonmail.com].eight ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [use_harrd@protonmail.com].eight ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-75-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[use_harrd@protonmail.com].eight ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[use_harrd@protonmail.com].eight ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-75-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[use_harrd@protonmail.com].eight ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[use_harrd@protonmail.com].eight ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-75-removal-restore-message.jpg)