Informacje o oprogramowaniu ransomware

Ransomware znany jako .Uzuvnkyh extension ransomware jest klasyfikowany jako ciężka infekcja, ze względu na możliwe szkody, które może spowodować. Być może niekoniecznie słyszeliście o nim lub natknęliście się na to wcześniej, a dowiedzieć się, co robi, może być szczególnie paskudnym doświadczeniem. Złośliwe oprogramowanie do kodowania plików używa silnych algorytmów szyfrowania plików, a po zakończeniu przeprowadzania procesu dane zostaną zablokowane i nie będzie można uzyskać do nich dostępu. Ofiary nie zawsze są w stanie odzyskać pliki, dlatego kodowanie plików złośliwego oprogramowania jest uważane za tak wysokiego poziomu zanieczyszczenia.

Otrzymasz opcję odzyskania plików, jeśli zapłacisz okup, ale nie jest to zalecana opcja. Przed cokolwiek innego, płacenie nie gwarantuje odszyfrowywania danych. Naiwnością byłoby sądzić, że cyberprzestępcy będą czuć się zobowiązani do pomocy w odzyskiwaniu plików, kiedy nie muszą. Po drugie, twoje pieniądze będą również wspierać ich przyszłe działania, takie jak więcej ransomware. Czy naprawdę chcesz wspierać przemysł, który już robi miliardy dolarów szkody dla firm. A im więcej ludzi daje im pieniądze, tym bardziej zyskowne ransomware biznesowe staje się, a to przyciąga coraz więcej ludzi do branży. Rozważ zainwestowanie tych pieniędzy w tworzenie kopii zapasowych, ponieważ możesz zostać ponownie postawiony w sytuacji, w której ponownie napotkasz utratę danych. Następnie można przejść do odzyskiwania danych po usunięciu .Uzuvnkyh extension ransomware lub podobnych zagrożeniach. Jeśli wcześniej nie napotkałeś oprogramowania ransomware, możesz nie wiedzieć, jak udało się dostać do urządzenia, dlatego powinieneś ostrożnie przeczytać poniższy akapit.

Sposoby rozprzestrzeniania się oprogramowania ransomware

Ransomware może zainfekować dość łatwo, zwykle przy użyciu takich metod, jak dołączanie plików zawierających złośliwe oprogramowanie do wiadomości e-mail, używanie zestawów exploitów i hostowanie zainfekowanych plików na wątpliwych platformach pobierania. Zazwyczaj nie jest konieczne wymyślanie bardziej skomplikowanych sposobów, ponieważ wielu użytkowników nie jest ostrożnych, gdy używają wiadomości e-mail i pobierania plików. Jednak niektóre pliki szyfrujące złośliwe oprogramowanie używają bardziej zaawansowanych metod. Cyberprzestępcy po prostu trzeba użyć znanej nazwy firmy, napisać przekonujący e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do ewentualnych ofiar. Zazwyczaj można spotkać tematy dotyczące pieniędzy w tych e-mailach, ponieważ użytkownicy są bardziej podatne na objętych dla tego typu tematów. Jeśli cyberprzestępcy używali znanej nazwy firmy, takiej jak Amazon, ludzie obniżają swoją ochronę i mogą otworzyć załącznik bez zastanowienia się, jeśli hakerzy po prostu powiedzą, że na koncie nastąpiła wątpliwa aktywność lub dokonano zakupu i dodano paragon. Bądź na poszukiwania pewnych rzeczy przed otwarciem załączników e-mail. Bardzo ważne jest, aby zbadać, czy znasz nadawcę przed otwarciem dołączonego pliku. Jeśli jesteś zaznajomiony z nimi, upewnij się, że to rzeczywiście są one przez dokładne sprawdzenie adresu e-mail. Te złośliwe wiadomości e-mail często mają błędy gramatyczne, które wydają się być dość oczywiste. Innym dość oczywistym znakiem jest brak twojego imienia i nazwiska w powitaniu, jeśli ktoś, którego e-mail zdecydowanie powinieneś otworzyć, miał wysłać ci e-maila, na pewno użyłby Twojego imienia i nazwiska zamiast uniwersalnego powitania, takiego jak Klient lub Członek. Słabe punkty w systemie Nieaktualne oprogramowanie może być również używane do infekowania. Te luki w programach są zwykle łatane szybko po ich znalezieniu, dzięki czemu nie mogą być używane przez złośliwe oprogramowanie. Niestety, jak pokazuje ransomware WannaCry, nie każdy instaluje te poprawki z różnych powodów. Bardzo ważne jest, aby często łatać oprogramowanie, ponieważ jeśli słaby punkt jest poważny, Poważne słabe punkty mogą być używane przez złośliwe oprogramowanie, więc ważne jest, że wszystkie programy są łatane. Jeśli nie chcesz przejmować się aktualizacjami, można skonfigurować ich do automatycznej instalacji.

Jak to działa

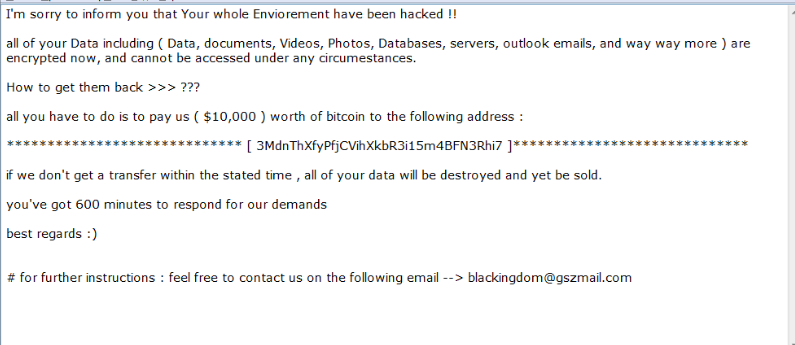

Gdy system zostanie zainfekowany danymi szyfrującym złośliwe oprogramowanie, wkrótce znajdziesz zaszyfrowane dane. Możesz nie zauważyć początkowo, ale gdy pliki nie mogą być otwarte, stanie się oczywiste, że coś się wydarzyło. Poszukaj dziwnych rozszerzeń plików dodanych do plików, pomogą one rozpoznać, które złośliwe oprogramowanie szyfrujące pliki masz. Silne algorytmy szyfrowania mogły być używane do kodowania plików, co może oznaczać, że dane nie są odszyfrowywane. Znajdziesz notatkę okupu umieszczoną w folderach z plikami lub pojawi się na pulpicie, i powinna wyjaśnić, że twoje pliki zostały zablokowane i jak postępować. Ich proponowana metoda polega na zakupie ich deszyfratora. Jeśli kwota okupu nie zostanie określona, musisz użyć podanego adresu e-mail, aby skontaktować się z przestępcami, aby dowiedzieć się, ile może zależeć od tego, jak ważne są Twoje dane. Z powodów, które już omówiliśmy, nie sugerujemy płacenia okupu. Przestrzeganie żądań należy pomyśleć o tym, kiedy wszystkie inne opcje zawiodą. Może po prostu nie pamiętasz tworzenia kopii zapasowych. Można również odkryć program do przywracania danych za darmo. Istnieje kilka badaczy złośliwego oprogramowania, którzy są w stanie odszyfrować plik kodowania złośliwego oprogramowania, dzięki czemu mogą opracować darmowe narzędzie. Zanim podejmiesz decyzję o zapłaceniu, wyszukaj oprogramowanie do odszyfrowywania. Nie musisz się martwić, jeśli urządzenie zostało ponownie zainfekowane lub rozbił się, jeśli zainwestował część tych pieniędzy do tworzenia kopii zapasowych. A jeśli kopia zapasowa jest opcją, odzyskiwanie plików powinno być wykonywane po usunięciu .Uzuvnkyh extension ransomware wirusa, jeśli nadal zamieszkuje urządzenie. W przyszłości, upewnij się, że można uniknąć ransomware i można to zrobić, zaznajomiając się, jak to jest dystrybuowane. Trzymaj się bezpiecznych stron internetowych, jeśli chodzi o pliki do pobrania, bądź czujny podczas otwierania plików dodanych do wiadomości e-mail i aktualizuj swoje oprogramowanie.

Metody odinstalowywania .Uzuvnkyh extension ransomware

Uzyskaj program do usuwania złośliwego oprogramowania, ponieważ konieczne będzie usunięcie złośliwego oprogramowania kodującego plik z urządzenia, jeśli nadal znajduje się w systemie. Jeśli spróbujesz odinstalować .Uzuvnkyh extension ransomware wirusa ręcznie, może to spowodować dodatkowe uszkodzenia, więc nie jest to zalecane. Jeśli zdecydujesz się skorzystać z narzędzia do usuwania złośliwego oprogramowania, byłoby to znacznie lepszym wyborem. Program usuwania złośliwego oprogramowania jest do dbania o tego typu infekcje, może nawet zatrzymać infekcję od robienia szkód. Więc sprawdzić, co pasuje do Twoich wymagań, zainstalować go, wykonać skanowanie systemu i umożliwić narzędzie, aby pozbyć się ransomware, jeśli jest nadal obecny. Niestety, program chroniący przed złośliwym oprogramowaniem nie ma możliwości odszyfrowania plików. Po całkowicie wyeliminowanym ransomware możesz ponownie bezpiecznie korzystać z urządzenia, regularnie wykonując kopie zapasowe plików.

Offers

Pobierz narzędzie do usuwaniato scan for .Uzuvnkyh extension ransomwareUse our recommended removal tool to scan for .Uzuvnkyh extension ransomware. Trial version of provides detection of computer threats like .Uzuvnkyh extension ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Uzuvnkyh extension ransomware w trybie awaryjnym z obsługą sieci.

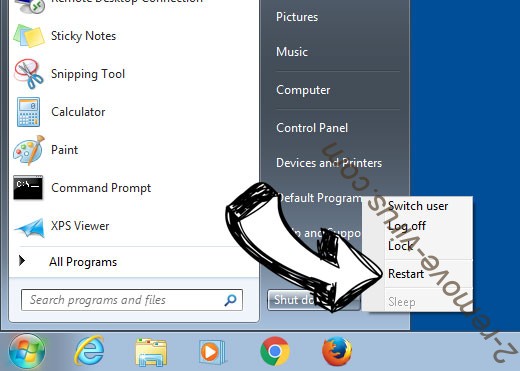

Usunąć .Uzuvnkyh extension ransomware z Windows 7/Windows Vista/Windows XP

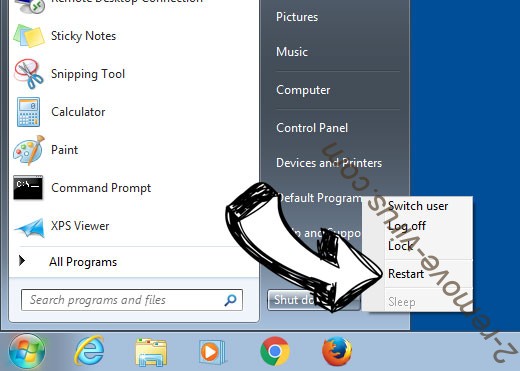

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

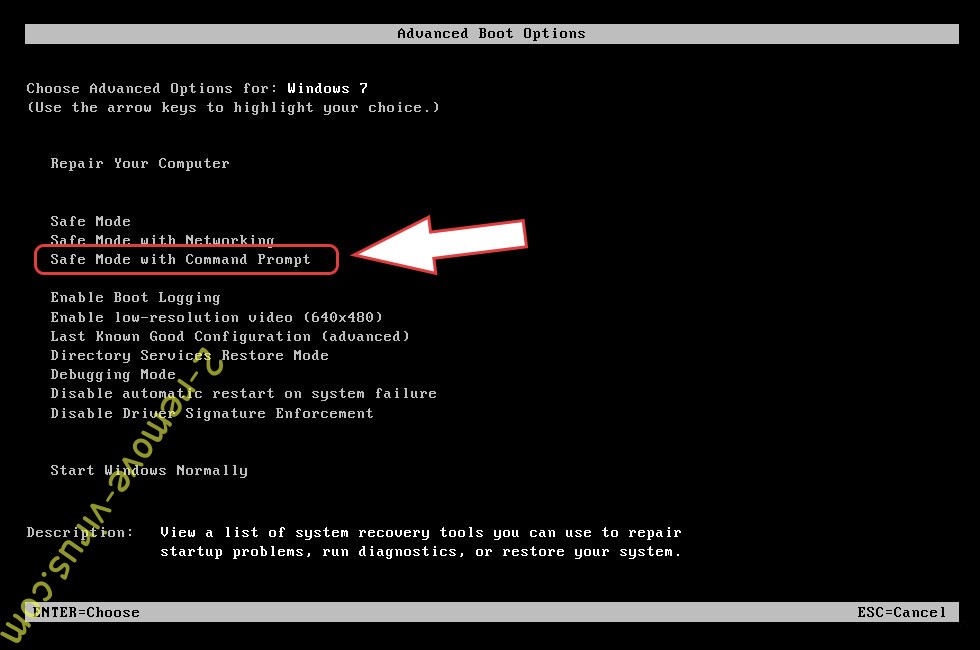

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Uzuvnkyh extension ransomware

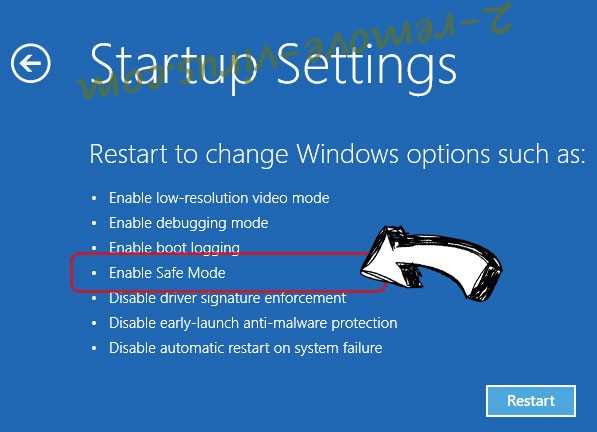

Usunąć .Uzuvnkyh extension ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Uzuvnkyh extension ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

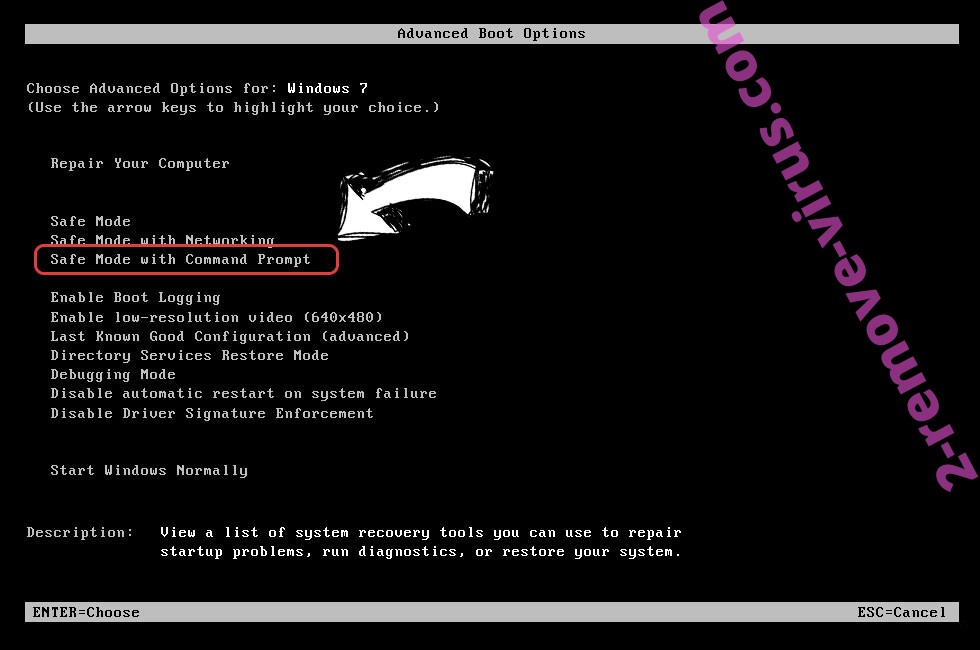

Usunąć .Uzuvnkyh extension ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

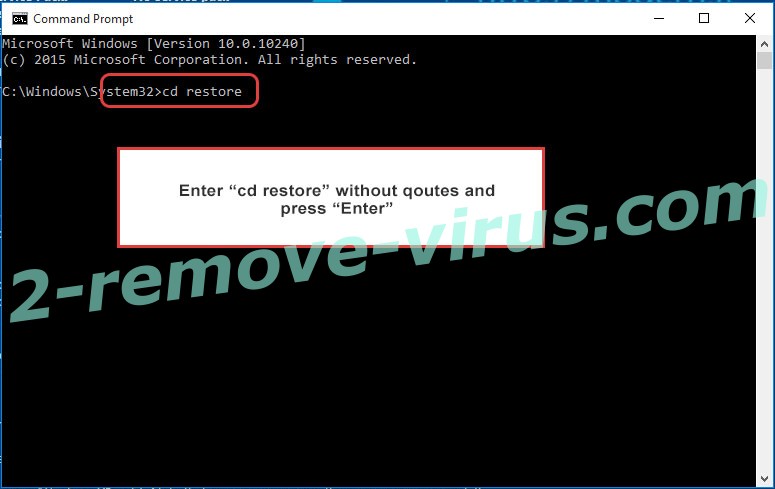

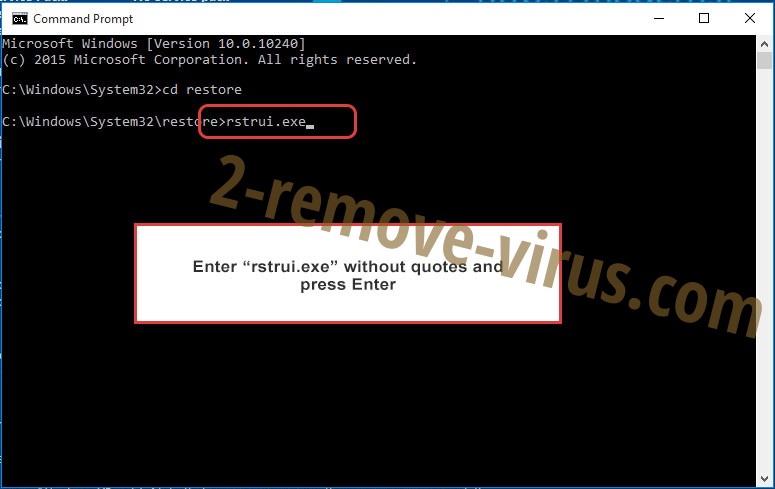

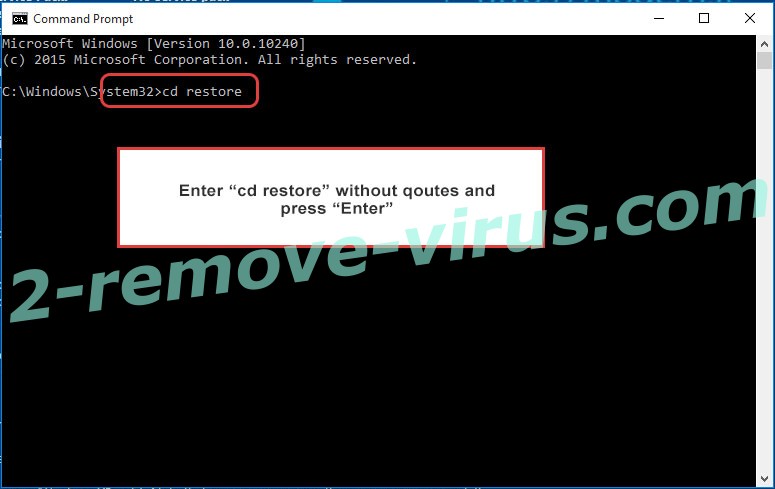

- Wpisz cd restore i naciśnij Enter.

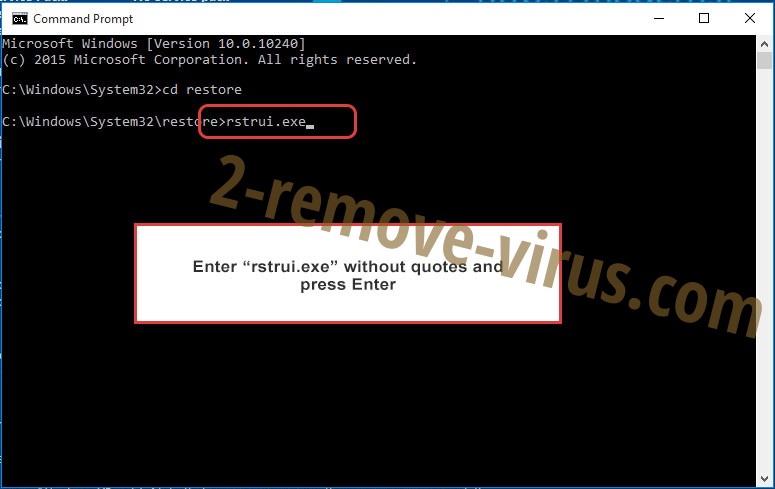

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

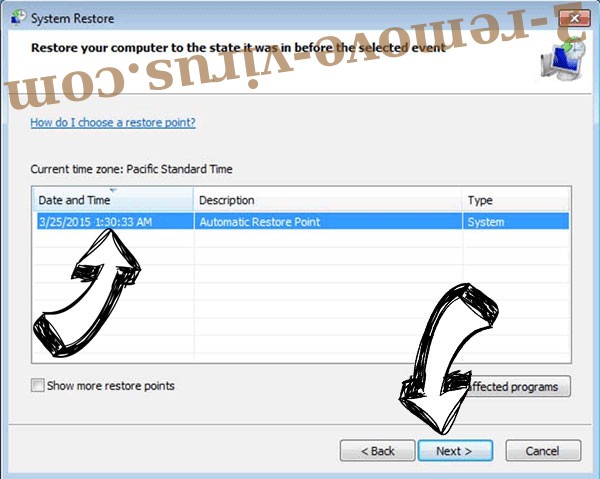

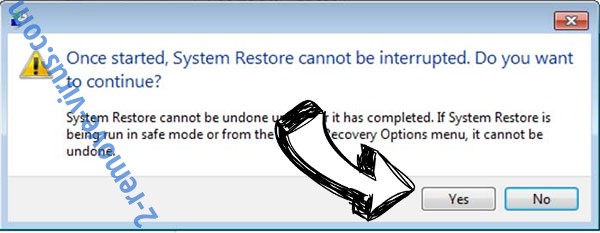

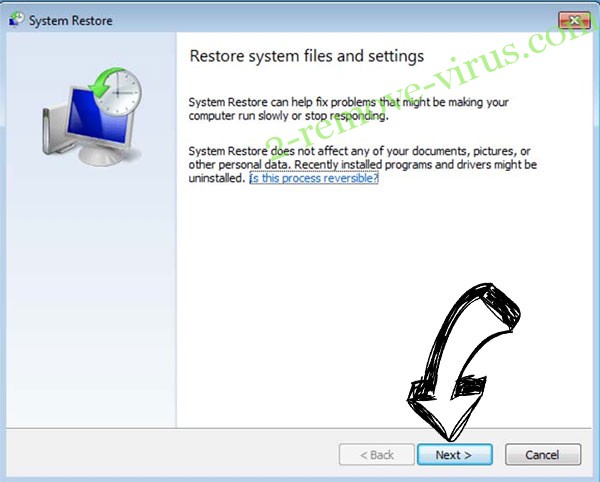

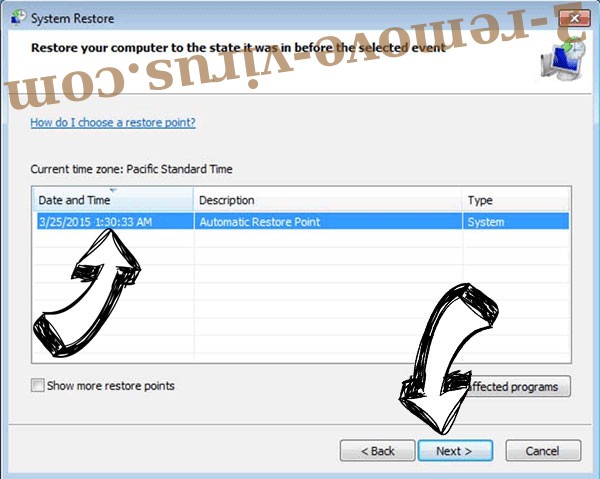

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

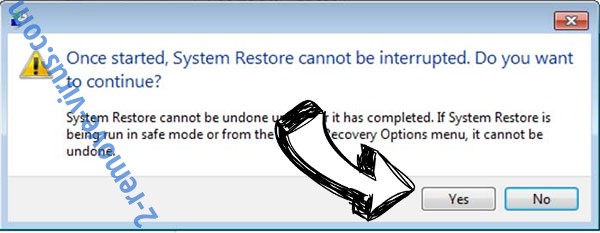

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Uzuvnkyh extension ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

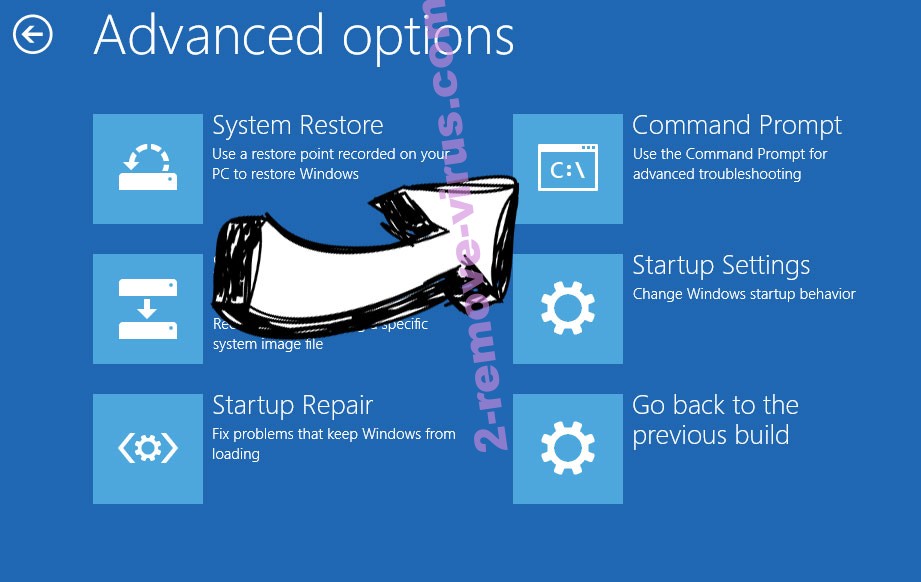

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.