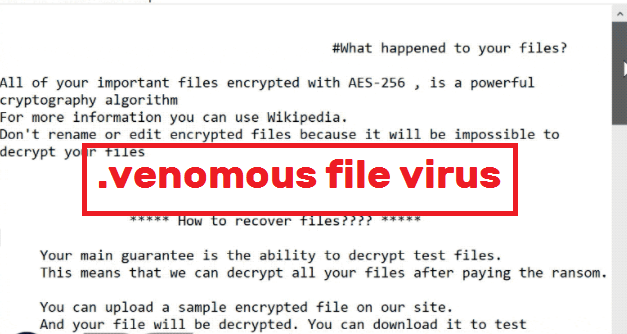

Co można powiedzieć o tym .venomous rozszerzenie wirusa

Ransomware znany jako .venomous rozszerzenie jest klasyfikowany jako bardzo szkodliwe zakażenie, ze względu na ilość szkód może spowodować. Chociaż ransomware jest szeroko poruszanym tematem, być może przegapiłeś go, więc możesz nie wiedzieć, jakie szkody może wyrządzić. Złośliwe oprogramowanie do kodowania plików ma tendencję do używania silnych algorytmów szyfrowania do blokowania danych, co uniemożliwia dostęp do nich dłużej. To właśnie sprawia, że ransomware jest tak szkodliwą infekcją, ponieważ może to oznaczać trwałą utratę dostępu do danych.

Cyberprzestępcy dadzą Ci możliwość odzyskania plików, jeśli zapłacisz okup, ale nie jest to zalecana opcja z kilku powodów. Istnieje wiele przypadków, w których pliki nie zostały odszyfrowane nawet po ofiarach dał do żądań. Dlaczego osoby odpowiedzialne za szyfrowanie danych pomogą ci je przywrócić, kiedy mogą po prostu wziąć pieniądze, które im dajesz. Co więcej, płacąc, że będziesz finansować przyszłe projekty przestępców. Złośliwe oprogramowanie szyfrujące pliki już w 2017 r. wyrządziło szkodę różnym firmom o wartości 5 mld USD, co jest ledwie oszacowaniem. Kiedy ofiary płacą, szyfrowanie danych staje się coraz bardziej opłacalne, przyciągając w ten sposób więcej ludzi, którzy są zwabieni łatwymi pieniędzmi. Możesz znaleźć się w tego typu sytuacji ponownie w przyszłości, więc inwestowanie żądanych pieniędzy w kopii zapasowej byłoby mądrzejsze, ponieważ nie musisz się martwić o utratę plików. Jeśli miałeś kopię zapasową przed zakażeniem, usuń rozszerzenie .venomous i przejdź do odzyskiwania danych. Możesz również nie być zaznajomiony z tym, jak rozprzestrzenia się ransomware, a my omówimy najczęstsze sposoby poniżej.

Jak udało ci się uzyskać ransomware

Załączniki do wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania są najczęstszymi metodami dystrybucji oprogramowania wymuszającego okup. Zwykle nie jest konieczne wymyślanie bardziej wyrafinowanych sposobów, ponieważ wiele osób nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają pliki. Możliwe może być również, że bardziej wyrafinowana metoda została wykorzystana do infekcji, jak niektóre ransomware z nich korzystać. Przestępcy nie muszą wiele robić, wystarczy napisać prosty e-mail, który wydaje się całkiem wiarygodny, dodać zainfekowany plik do wiadomości e-mail i wysłać go do przyszłych ofiar, które mogą uwierzyć, że nadawca jest osobą legalną. Zazwyczaj napotkasz tematy dotyczące pieniędzy w tych wiadomościach e-mail, ponieważ tego rodzaju delikatne tematy są tym, na co użytkownicy są bardziej skłonni do spadku. A jeśli ktoś taki jak Amazon miał wysłać wiadomość e-mail do osoby o podejrzanej aktywności na koncie lub zakupie, właściciel konta może panikować, obrócić pochopnie w wyniku i w końcu otworzyć dodany plik. Gdy masz do czynienia z wiadomościami e-mail, istnieją pewne znaki, na które należy zwrócić uwagę, jeśli chcesz chronić komputer. Zanim cokolwiek innego, spójrz na nadawcę wiadomości e-mail. Nie popełnij błędu otwierając załącznik tylko dlatego, że nadawca brzmi zgodnie z prawem, najpierw musisz sprawdzić, czy adres e-mail jest zgodny z rzeczywistą wiadomością e-mail nadawcy. Oczywiste błędy gramatyczne są również znakiem. Sposób, w jaki jesteś witany może być również wskazówką, prawdziwy e-mail firmy wystarczająco ważne, aby otworzyć będzie zawierać swoje imię i nazwisko w powitanie, zamiast uniwersalnego klienta lub członka. Ransomware może również dostać się za pomocą niezałatanego programu komputerowego. Te słabe punkty w oprogramowaniu są często załatane szybko po ich odkryciu, tak, że nie mogą być używane przez złośliwe oprogramowanie. Jednak sądząc po dystrybucji WannaCry, oczywiście nie każdy spieszy się zainstalować te poprawki. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby dostać się jest dlaczego jest tak istotne, że programy regularnie się poprawki. Aktualizacje można zainstalować automatycznie, jeśli okaże się, że te powiadomienia irytujące.

Co robi

Gdy złośliwe oprogramowanie kodujące pliki zdoła wejść do systemu, będzie kierowane na niektóre typy plików i zakodować je po ich zlokalizowaniu. Możesz nie zauważyć początkowo, ale gdy nie możesz otworzyć plików, stanie się oczywiste, że coś się wydarzyło. Poszukaj dziwnych rozszerzeń dodanych do plików, które zostały zaszyfrowane, powinny one wyświetlać nazwę ransomware. W wielu przypadkach przywracanie plików może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być bardzo trudne, jeśli nie niemożliwe do odszyfrowania. Notatka o okupie zostanie umieszczona w folderach z plikami lub pojawi się na pulpicie, a powinna wyjaśnić, że twoje pliki zostały zaszyfrowane i jak można je przywrócić. Według cyberprzestępców, będziesz mógł przywrócić pliki za pośrednictwem ich oprogramowania deszyfrującego, które nie będzie wolne. Kwoty okupu są zazwyczaj określone w nocie, ale od czasu do czasu hakerzy proszą ofiary o wysłanie ich e-mailem, aby ustalić cenę, może to wahać się od kilkudziesięciu dolarów do kilkuset. Jak już wiesz, płacenie nie jest opcją, którą proponujemy. Płacenie powinno być ostatecznością. Może po prostu nie przypominasz sobie tworzenia kopii zapasowej. W przypadku niektórych złośliwych plików szyfrujących ofiary mogą nawet uzyskać darmowe deszyfratory. Badacze złośliwego oprogramowania mogą od czasu do czasu tworzyć programy deszyfrujące za darmo, jeśli złośliwe oprogramowanie szyfrujące dane jest pękalne. Należy o tym pamiętać przed zapłaceniem okupu nawet krzyże swój umysł. Jeśli użyjesz części tych pieniędzy na kopii zapasowej, nie zostaniesz ponownie umieszczony w takiej sytuacji, ponieważ zawsze możesz uzyskać dostęp do kopii tych plików. Jeśli miał kopię zapasową najbardziej podstawowych plików, po prostu naprawić .venomous rozszerzenie wirusa, a następnie przejść do przywracania danych. Jeśli znasz teraz ransomware, unikanie tego typu infekcji nie powinno być trudne. Upewnij się, że instalujesz aktualizację za każdym razem, gdy zostanie wydana aktualizacja, nie otwierasz losowych plików dodawanych do wiadomości e-mail i ufasz tylko wiarygodnym źródłom w przypadku pobierania.

Metody usuwania rozszerzenia .venomous

Jeśli złośliwe oprogramowanie szyfrujące plik nadal pozostaje, narzędzie do usuwania złośliwego oprogramowania będzie wymagane, aby się go pozbyć. Ręczne naprawianie rozszerzenia .venomous nie jest prostym procesem i może prowadzić do dalszych szkód dla urządzenia. Zamiast tego zachęcamy do korzystania z oprogramowania chroniącego przed złośliwym oprogramowaniem, metody, która nie naraziłaby twojego komputera na niebezpieczeństwo. To narzędzie jest przydatne, aby mieć na urządzeniu, ponieważ może nie tylko naprawić .venomous rozszerzenie, ale także zatrzymanie jednego z wejściem w przyszłości. Znajdź niezawodne narzędzie, a po jego zainstalowaniu zeskanuj urządzenie w celu zidentyfikowania zagrożenia. Niestety, taki program nie pomoże w odszyfrowaniu plików. Po wyeliminowaniu oprogramowania ransomware upewnij się, że regularnie wykonujesz kopię zapasową wszystkich danych, których nie chcesz utracić.

Offers

Pobierz narzędzie do usuwaniato scan for .venomous file virusUse our recommended removal tool to scan for .venomous file virus. Trial version of provides detection of computer threats like .venomous file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

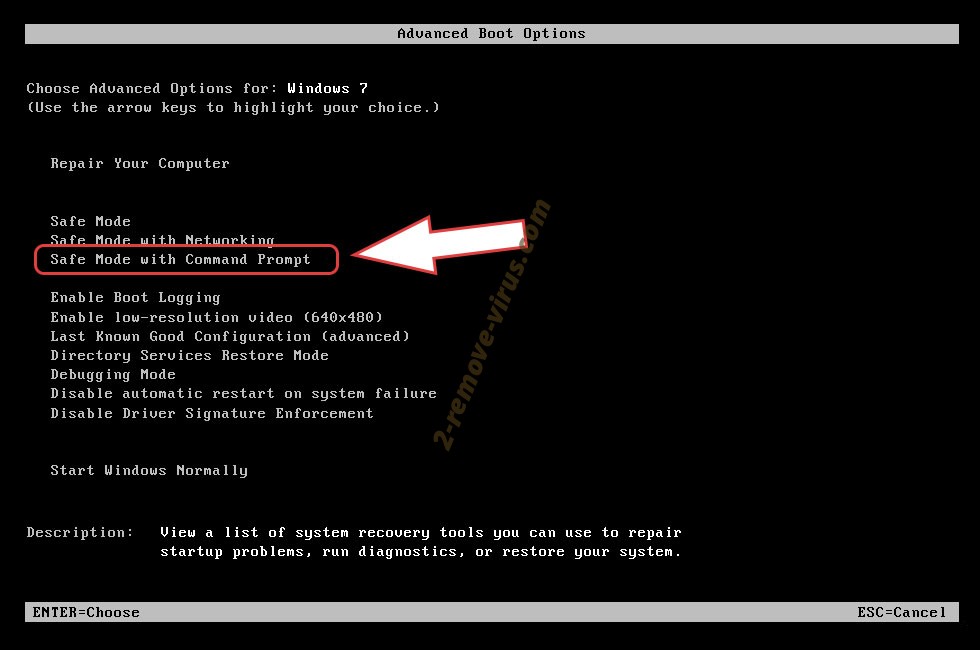

krok 1. Usunąć .venomous file virus w trybie awaryjnym z obsługą sieci.

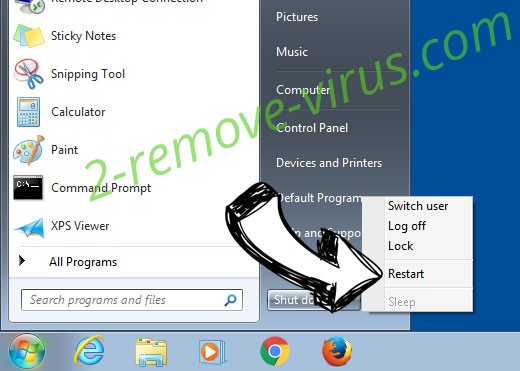

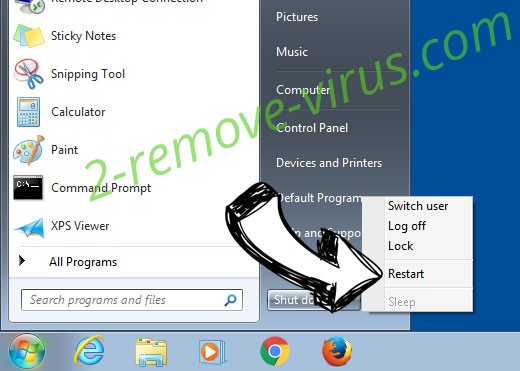

Usunąć .venomous file virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .venomous file virus

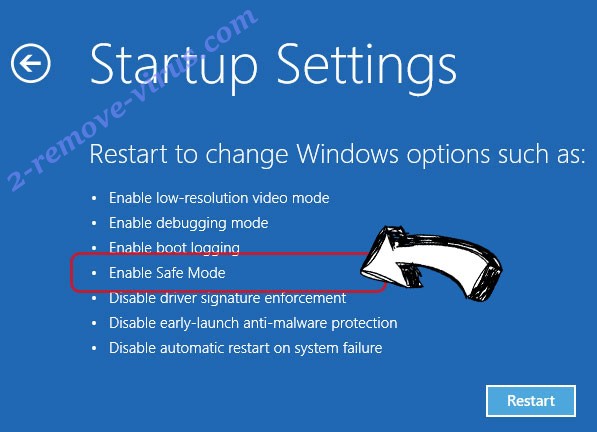

Usunąć .venomous file virus z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .venomous file virus

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

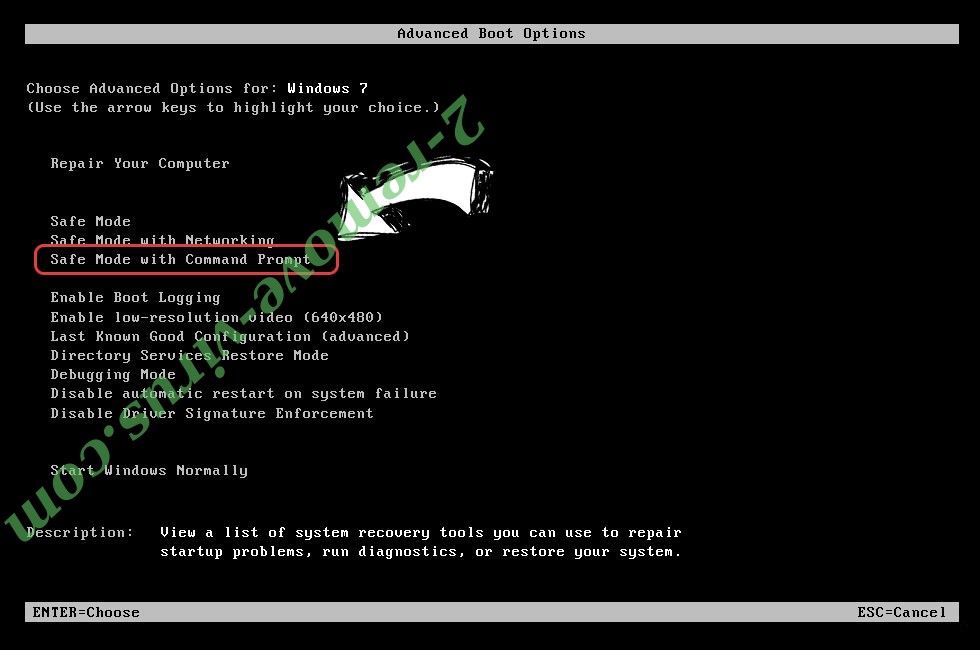

Usunąć .venomous file virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

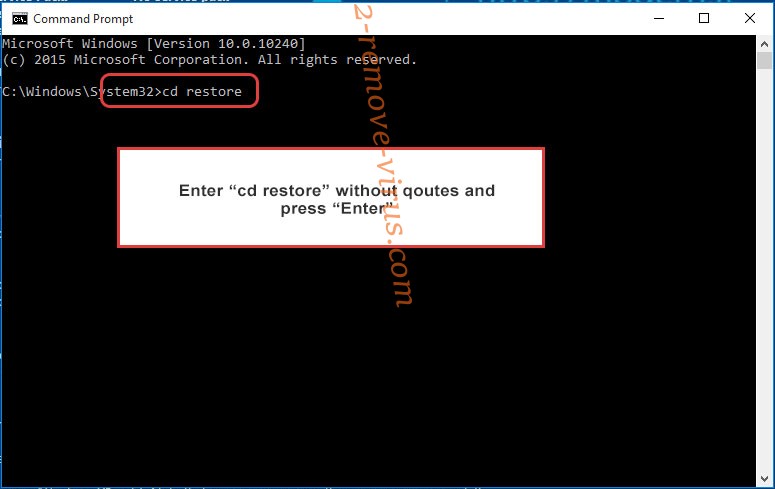

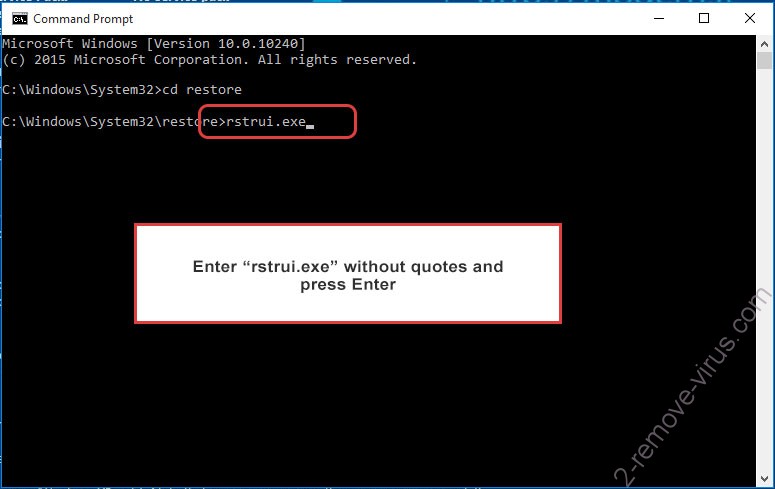

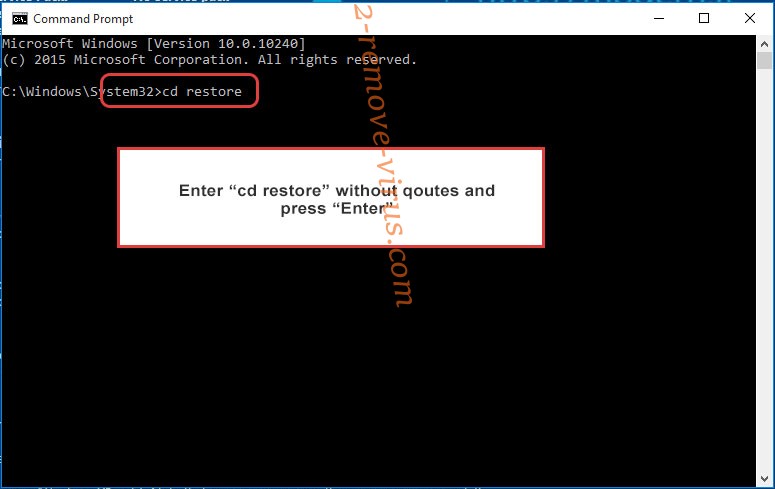

- Wpisz cd restore i naciśnij Enter.

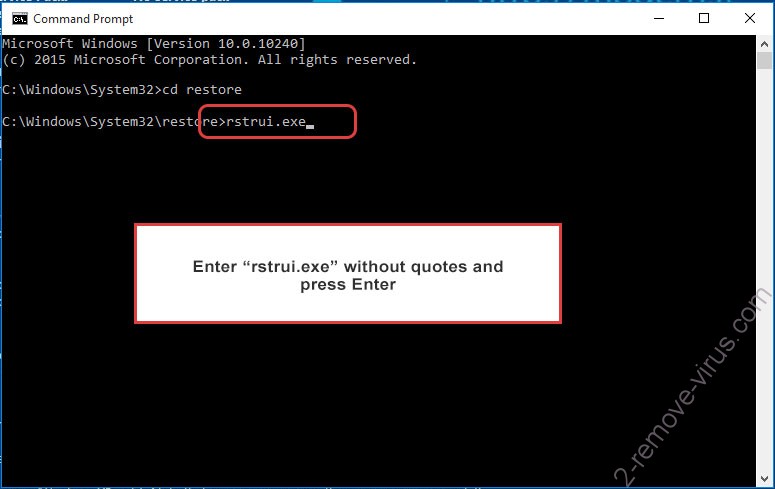

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

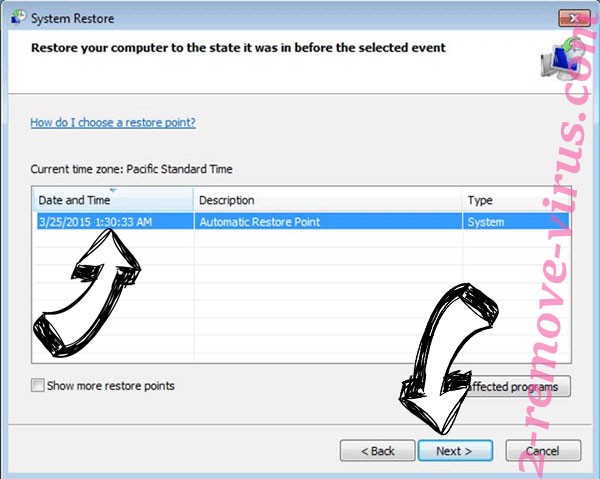

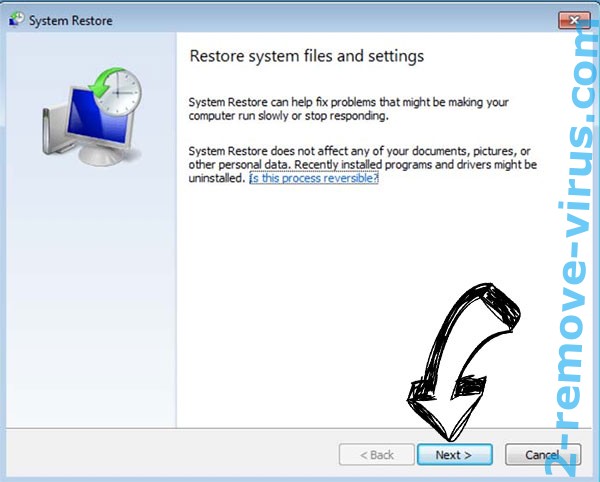

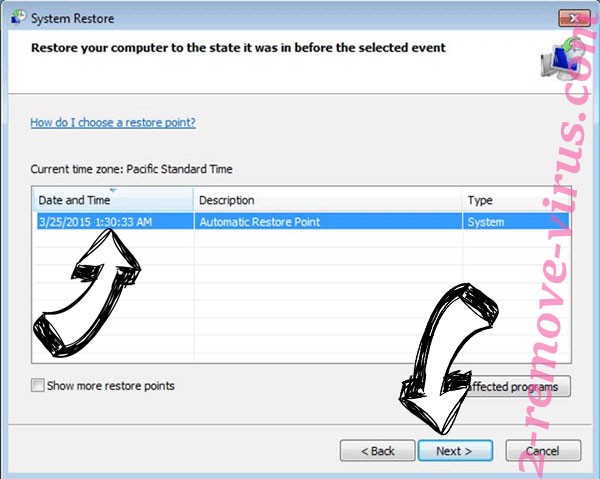

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

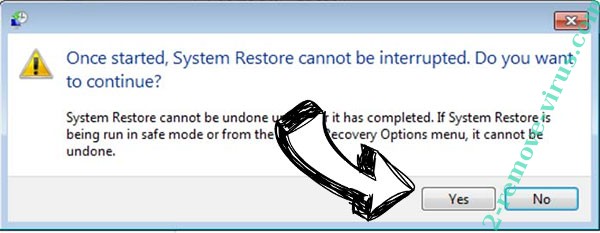

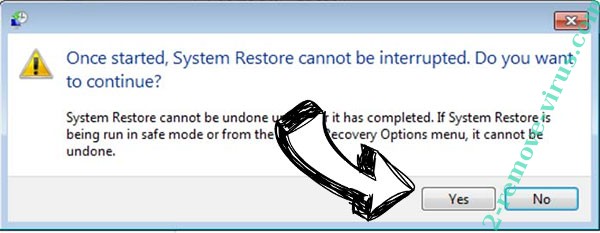

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .venomous file virus z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

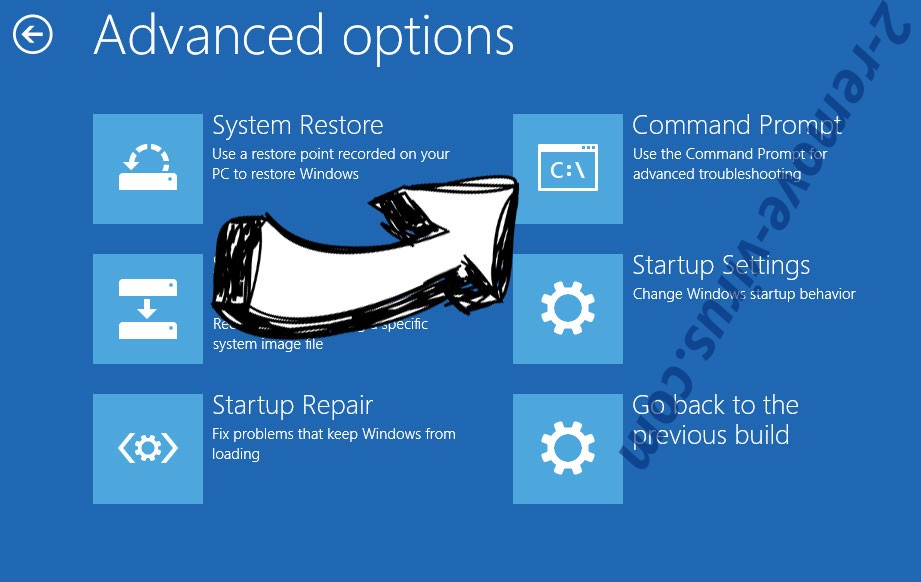

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.