O Verasto ransomware wirusie

Verasto ransomware ransomware to złośliwe oprogramowanie, które zakoduje Twoje dane. Podczas gdy ransomware został szeroko omówione temat, jest prawdopodobne, że jest to Twój pierwszy raz napotykają, więc może nie znać szkody może zrobić. Twoje dane mogły zostać zaszyfrowane przy użyciu silnych algorytmów szyfrowania, zatrzymując dostęp do plików. Dlatego malware szyfrowanie plików jest uważana za bardzo niebezpieczny złośliwy program, widząc, jak zakażenie może prowadzić do trwałej utraty pliku. Istnieje możliwość płacenia okup, aby uzyskać narzędzie odszyfrowywania, ale nie zachęcamy.

Istnieje wiele przypadków, w których płacenie okupu nie oznacza przywrócenie pliku. Należy pamiętać, że masz nadzieję, że cyberprzestępcy będą czuć się zobowiązany do pomocy w odzyskiwaniu plików, kiedy mogą po prostu zabrać swoje pieniądze. Ponadto, płacąc chcesz być finansowanie projektów (więcej danych kodowania złośliwego oprogramowania i malware) tych oszustów. Czy naprawdę chcesz wesprzeć coś, co ma miliardy dolarów na szkodę. A im więcej ludzi daje im pieniądze, bardziej opłacalne kodowanie danych złośliwego oprogramowania dostaje, i tego rodzaju pieniądze są pewne, aby zwabić w różnych złośliwych stron. Inwestowanie pieniędzy, które są wymagane do zapłaty w kopii zapasowej może być mądrzejszy opcji, ponieważ utrata danych nie będzie możliwość ponownie. Można po prostu usunąć Verasto ransomware wirusa bez problemów. Jeśli nie wpadł na ransomware przed, może nie wiedzieć, jak to udało się zainfekować system, dlatego uważnie przeczytać poniżej akapitu.

Jak uniknąć infekcji ransomware

Malware kodowania plików zwykle używa dość prostych metod dystrybucji, takich jak spam e-mail i złośliwe pliki do pobrania. Ponieważ istnieje wiele użytkowników, którzy są zaniedbania na temat otwierania załączników e-mail lub pobierania ze źródeł, które są mniej wiarygodne, dane kodowania dystrybutorów złośliwego oprogramowania nie trzeba wymyślić metody, które są bardziej wyrafinowane. Niemniej jednak, niektóre malware Kodowanie plików można użyć znacznie bardziej skomplikowane sposoby, które potrzebują więcej czasu i wysiłku. Oszustów pisać pewien raczej przekonujący poczta elektroniczna, chwila udawać zostać z niektórzy godny zaufania zakład albo organizacja, dodać ten malware do poczta elektroniczna i posyłać ono od. Te e-maile często Dyskutować pieniądze, ponieważ ze względu na wrażliwość tematu, użytkownicy są bardziej prawdopodobne, aby je otworzyć. Jeśli hakerzy użyli nazwy firmy, takiej jak Amazon, ludzie mogą otworzyć załącznik bez myślenia, jeśli Cyberprzestępcy po prostu mówią, że istnieje wątpliwe działania na koncie lub zakupu dokonano i Paragon jest dodawany. Tak, aby chronić się przed tym, są pewne rzeczy, które powinieneś zrobić, gdy do czynienia z e-maili. Jeśli nie znasz nadawcy, zbadaj. Nadal musisz zbadać adres e-mail, nawet jeśli nadawca jest znany. E-maile mogą być pełne błędów gramatycznych, które wydają się być dość łatwe do zauważenia. Innym całkiem oczywistym znakiem jest Twoje nazwisko nie używane w pozdrowienie, jeśli ktoś, którego e-mail należy zdecydowanie otworzyć się e-mail, to na pewno użyć nazwy zamiast ogólnego pozdrowienia, takich jak klient lub członek. Niektóre złośliwe oprogramowanie do kodowania danych może również wykorzystywać luki w urządzeniach do zainfekowania. Słabe punkty w oprogramowaniu są zwykle identyfikowane i deweloperzy oprogramowania zwolnić łatki, aby je naprawić, tak że twórcy złośliwego oprogramowania nie może wykorzystać je do zanieczyszczania systemów ze złośliwym oprogramowaniem. Niestety, jak pokazano przez ransomware WannaCry, nie wszystkie osoby zainstalować poprawki, z jednego powodu lub innego. Zachęcamy do zainstalowania aktualizacji za każdym razem, gdy zostanie wydana. Łatki mogą instalować się automatycznie, jeśli nie chcesz się z nimi zmartwić za każdym razem.

Co robi

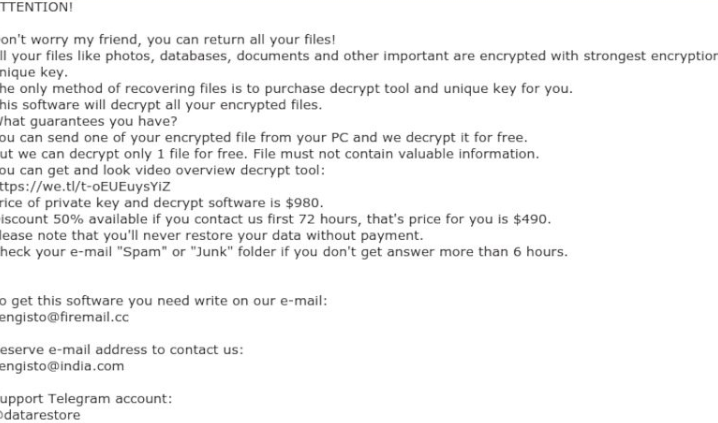

Twoje dane będą szyfrowane, gdy tylko dane szyfrujące złośliwy program dostanie się do urządzenia. Na początku, nie może być oczywiste, co się dzieje, ale gdy pliki nie mogą być otwierane jak zwykle, będziesz przynajmniej wiedzieć coś jest nie tak. Poszukaj dziwne rozszerzenia plików dodanych do zaszyfrowanych plików, oni pomogą rozpoznać ransomware. Jeśli malware kodowania danych używany potężny algorytm szyfrowania, może sprawić, że plik przywracanie potencjalnie niemożliwe. Będziesz mógł zwrócić uwagę na okup, który wyjaśni, co się wydarzyło i jak powinieneś przystąpić do odzyskania danych. Co oni ‚ ofiarować ty jest wobec używać ich odszyfrowywania użyteczność, który wola nie przyjść pod kątem wolny. Cena oprogramowania odszyfrowywania powinny być określone w notatkach, ale jeśli nie, zostaniesz poproszony, aby wysłać je e-mail, aby ustawić cenę, może wahać się od kilkudziesięciu dolarów do ewentualnie kilkaset. Widocznie, nie sugerujemy płacić, z powodów już omówionych. Płacenie powinno być ostateczności. Postaraj się pamiętać, czy kiedykolwiek wykonane kopii zapasowej, może niektóre dane są faktycznie przechowywane gdzieś. Lub, jeśli masz szczęście, ktoś może wydała darmowe oprogramowanie odszyfrowywania. Czasami malware specjaliści są w stanie złamać plik szyfrujący złośliwy program, co oznacza, że może znaleźć narzędzie odszyfrowywania za darmo. Należy o tym pamiętać, zanim nawet pomyśleć o przestrzeganiu wymagań. Inteligentniejszą inwestycją będzie tworzenie kopii zapasowych. Jeśli Twoje najważniejsze pliki są przechowywane gdzieś, po prostu odinstalować Verasto ransomware wirusa, a następnie odzyskać dane. Uświadomić sobie, jak malware kodowania danych jest rozpowszechniany, tak aby jak najlepiej, aby go uniknąć. Trzymaj się bezpiecznych źródeł pobierania, bądź czujny, gdy mamy do czynienia z załącznikami e-mail, i upewnij się, że aktualizujesz oprogramowanie przez cały czas.

Metody naprawianie Verasto ransomware wirusów

Narzędzie do usuwania złośliwego oprogramowania będzie wymagane oprogramowanie, aby mieć, jeśli chcesz, aby ransomware całkowicie zniknęły. Jeśli spróbujesz odinstalować Verasto ransomware wirusa ręcznie, może to przynieść dodatkowe szkody, tak, że nie jest zalecane. Jeśli nie chcesz, aby spowodować dalsze szkody, Idź z automatyczną metodą, aka malware oprogramowanie do usuwania. Oprogramowanie jest nie tylko w stanie pomóc dbać o zakażenie, ale może również powstrzymać podobne z dostawanie w przyszłości. Wybierz oprogramowanie anty-malware, które najlepiej pasują do tego, czego potrzebujesz, Pobierz go i wykonać pełne skanowanie komputera po zainstalowaniu go. Jednak narzędzie nie jest w stanie odzyskać danych. Po zagrożenie nie zniknie, upewnij się rutynowo wykonać kopię zapasową wszystkich danych, które nie chcą utracone.

Offers

Pobierz narzędzie do usuwaniato scan for Verasto ransomwareUse our recommended removal tool to scan for Verasto ransomware. Trial version of provides detection of computer threats like Verasto ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Verasto ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Verasto ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

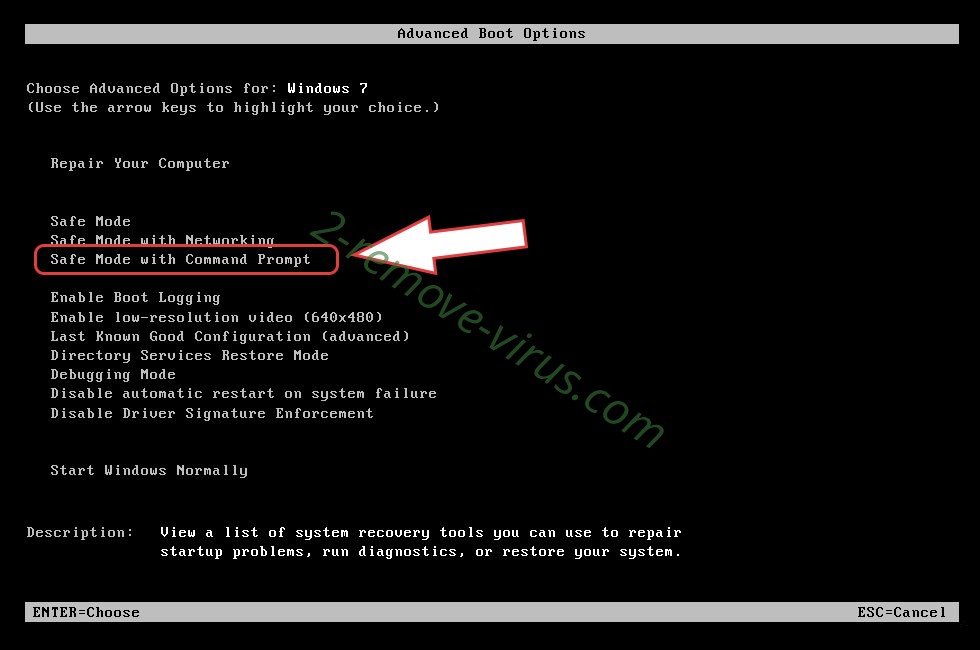

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Verasto ransomware

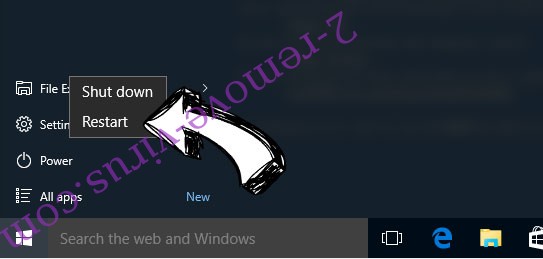

Usunąć Verasto ransomware z Windows 8 i Windows 10

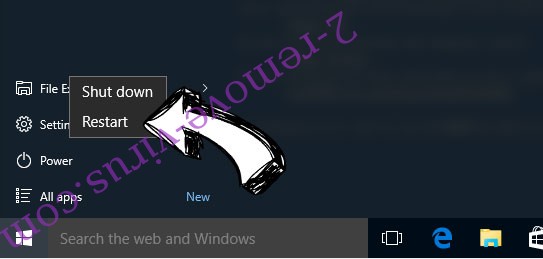

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

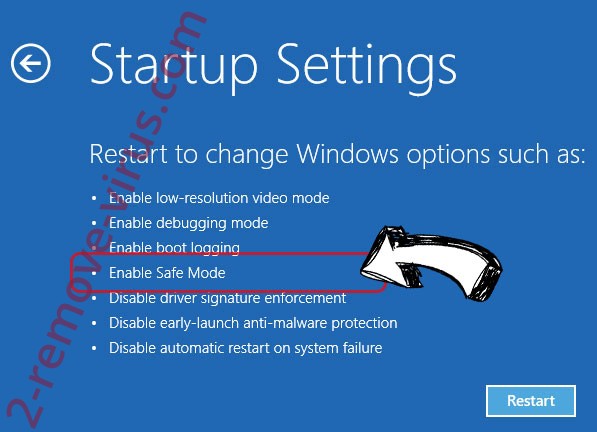

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Verasto ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

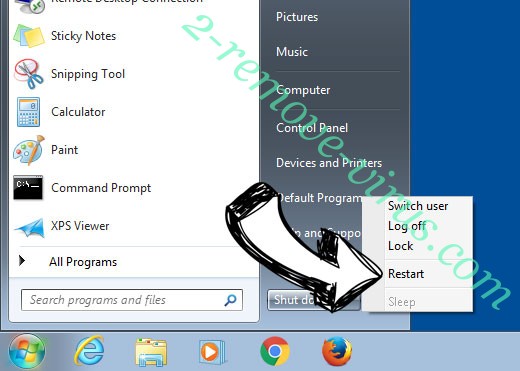

Usunąć Verasto ransomware z Windows 7/Windows Vista/Windows XP

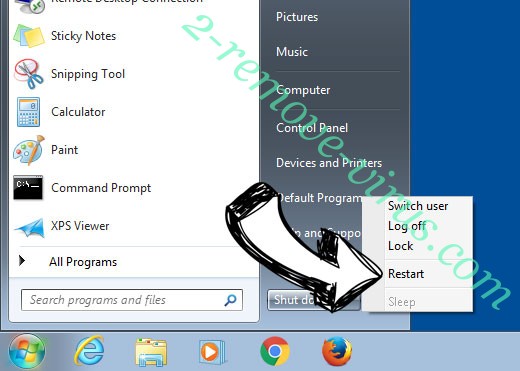

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

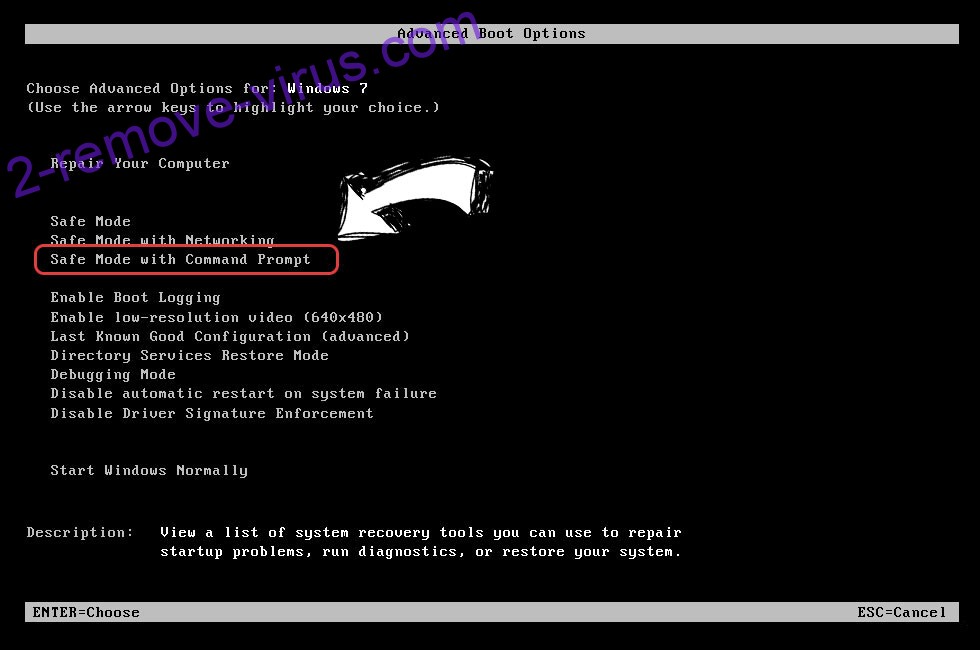

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

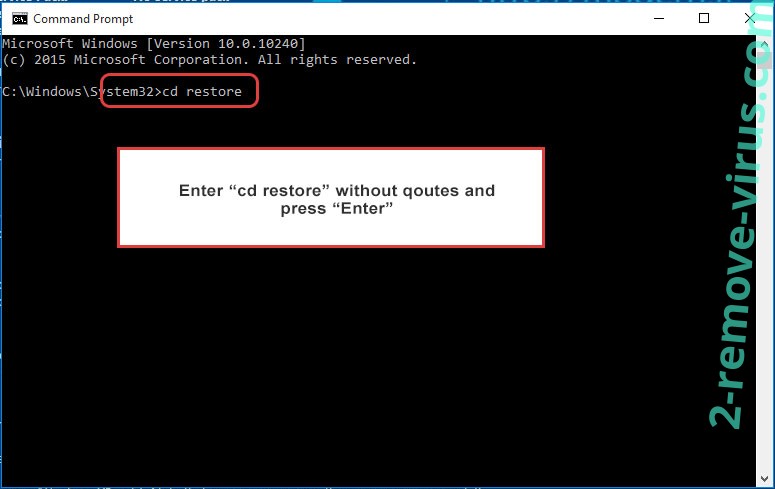

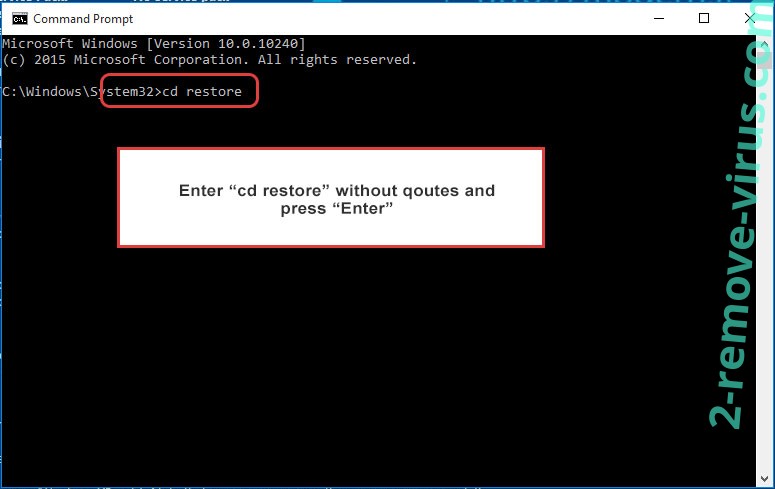

- Wpisz cd restore i naciśnij Enter.

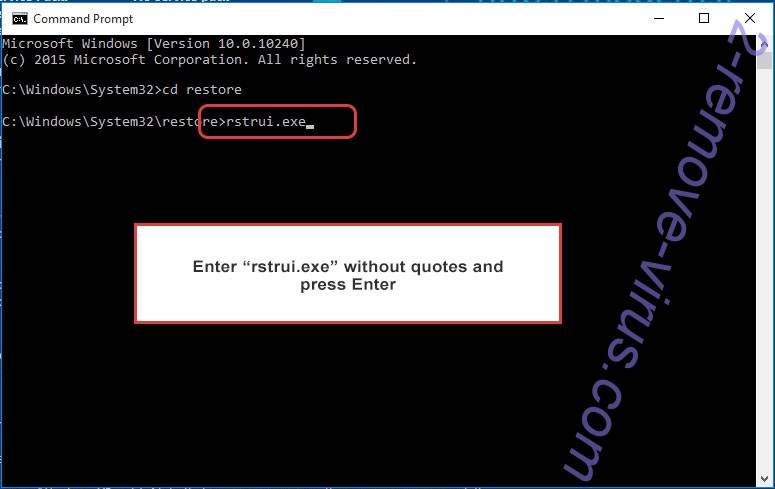

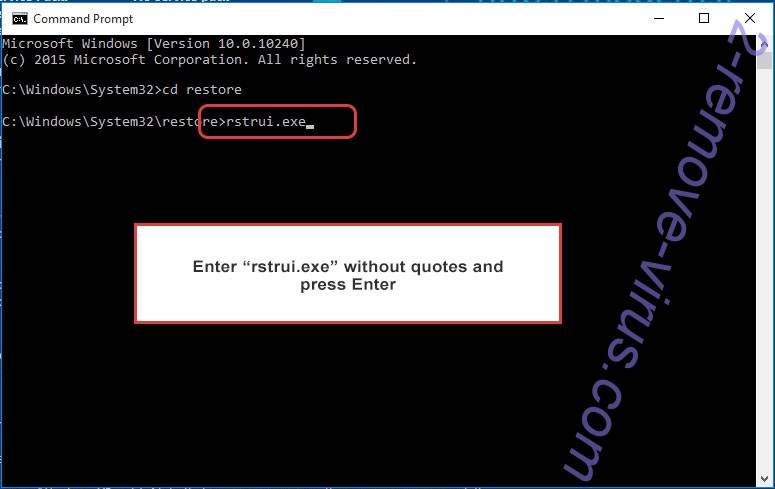

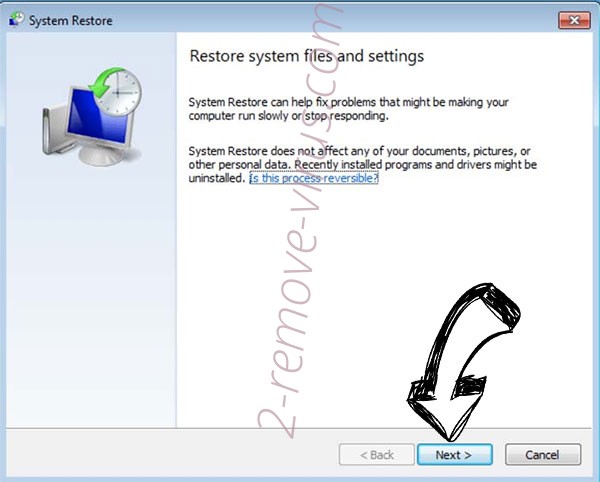

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

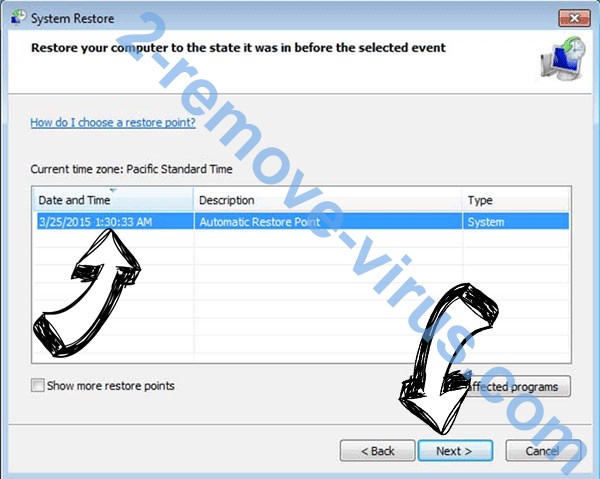

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

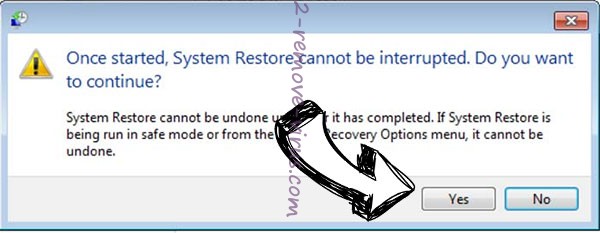

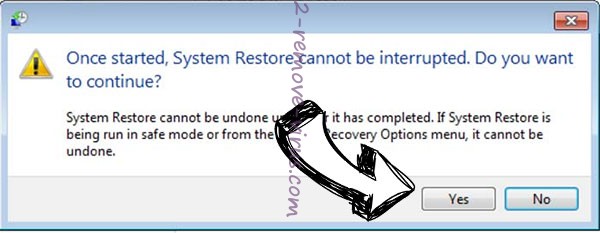

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Verasto ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

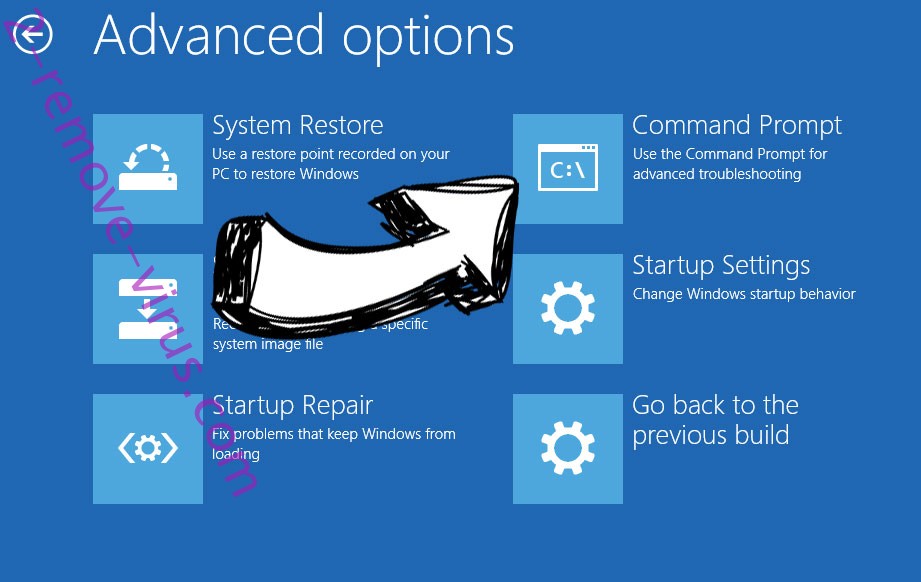

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

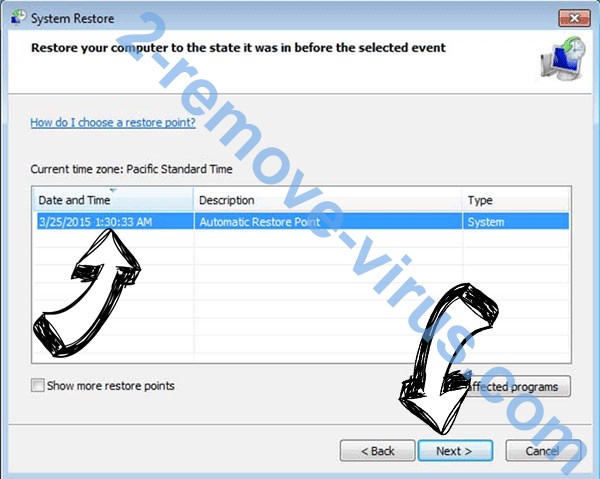

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.