WELL ransomware informacje o wirusach

WELL ransomware jest naprawdę niebezpieczne zagrożenie, ogólnie znany jako ransomware lub szyfrowania plików złośliwego programu. Jeśli nigdy nie słyszałeś o tego rodzaju złośliwego oprogramowania do tej pory, jesteś w niespodziankę. Ransomware używa silnych algorytmów szyfrowania danych, a gdy zostaną zablokowane, nie będzie można ich otworzyć. Ponieważ szyfrowanie plików złośliwego oprogramowania może spowodować trwałą utratę plików, tego rodzaju infekcja jest bardzo niebezpieczna.

Masz możliwość płacenia okupu za deszyfrator, ale wielu badaczy złośliwego oprogramowania nie poleci tej opcji. Po pierwsze, może skończyć się po prostu wydawać pieniądze, ponieważ pliki nie są koniecznie przywrócone po dokonaniu płatności. Zastanów się, co uniemożliwia przestępcom po prostu zabieranie pieniędzy. Należy również wziąć pod uwagę, że pieniądze zostaną wykierne na przyszłe projekty przestępcze. Ransomware już kosztuje wiele pieniędzy dla firm, czy naprawdę chcesz to wspierać. Ludzie zdają sobie również sprawę, że mogą łatwo zarabiać pieniądze, a kiedy ofiary płacą okup, sprawiają, że przemysł ransomware jest atrakcyjny dla tego rodzaju ludzi. Rozważ zainwestowanie żądanych pieniędzy w kopię zapasową, ponieważ możesz zostać postawiony w sytuacji, w której ponownie napotkasz utratę pliku. Jeśli kopia zapasowa została wykonana przed ransomware zainfekowany system, można po prostu odinstalować WELL ransomware i odzyskać pliki. Metody dystrybucji ransomware mogą nie być znane, a my omówimy najczęstsze metody poniżej.

Ransomware rozprzestrzeniania sposobów

Zazwyczaj możesz napotkać złośliwe oprogramowanie kodowania plików dołączone do wiadomości e-mail lub na wątpliwych stronach internetowych pobierania. Ponieważ ludzie wydają się być raczej zaniedbania, gdy otwierają wiadomości e-mail i pobrać pliki, często nie jest konieczne dla dystrybutorów złośliwego oprogramowania kodowania plików do korzystania z bardziej skomplikowanych metod. Istnieją jednak ransomware, które używają bardziej zaawansowanych metod. Oszuści muszą po prostu użyć znanej nazwy firmy, napisać wiarygodną wiadomość e-mail, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Ze względu na delikatność tematu, użytkownicy są bardziej skłonni do otwierania e-maili związanych z pieniędzmi, w związku z czym tego rodzaju tematy są powszechnie używane. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać wiadomość e-mail do osoby o wątpliwej aktywności na koncie lub zakupie, właściciel konta może panikować, w rezultacie obrócić się nieostrożny i otworzyć załącznik. Kiedy masz do czynienia z e-maili, istnieją pewne znaki, na które należy zwrócić uwagę, jeśli chcesz chronić swój system. Jeśli nie jesteś zaznajomiony z nadawcą, przyjrzyj się im. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw zbadaj adres e-mail, aby upewnić się, że pasuje do adresu, o który wiesz, że należy do tej osoby / firmy. Wiadomości e-mail mogą być pełne błędów gramatycznych, które wydają się być dość zauważalne. Sposób, w jaki jesteś witany może być również wskazówką, uzasadniony e-mail firmy wystarczająco ważne, aby otworzyć będzie używać swojego imienia i nazwiska w powitanie, zamiast ogólnego klienta lub członka. Luki w zabezpieczeniach komputera mogą być również używane przez złośliwe oprogramowanie kodujące dane, aby dostać się do komputera. Oprogramowanie ma słabe punkty, które mogą być wykorzystywane przez kodowanie plików szkodliwych programów, ale są one często łatane przez dostawców. Niestety, jak pokazano przez WannaCry ransomware, nie wszyscy ludzie instalują aktualizacje, z różnych powodów. Sytuacje, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, są powodem, dla którego ważne jest regularne aktualizowanie oprogramowania. Jeśli nie chcesz być zakłócony z aktualizacjami, mogą być skonfigurowane do instalacji automatycznie.

Co robi

Ransomware nie jest skierowany do wszystkich plików, tylko niektórych typów i są szyfrowane natychmiast po ich znalezieniu. Twoje pliki nie będą dostępne, więc nawet jeśli początkowo nie widzisz, co się dzieje, w końcu będziesz wiedział, że coś jest nie tak. Sprawdź rozszerzenia dodane do zaszyfrowanych plików, powinny one pokazać nazwę danych szyfrujących złośliwe oprogramowanie. Silne algorytmy szyfrowania mogły zostać użyte do zakodowania danych, co może oznaczać, że dane są trwale szyfrowane. Będziesz mógł zauważyć notatkę o kupnie, która ujawni, co się stało i jak należy postępować, aby przywrócić pliki. Jeśli słuchasz przestępców, jedynym sposobem, aby przywrócić pliki będzie z ich deszyfratora, który ewidentnie nie przyjdzie za darmo. Notatka powinna wyświetlać cenę za narzędzie deszyfrujące, ale jeśli tak nie jest, będziesz musiał wysłać e-mail do przestępców za pośrednictwem dostarczonego adresu. Tak jak omówiliśmy powyżej, nie uważamy, że płacenie okupu jest dobrym pomysłem. Spełnienie żądań należy przemyśleć, gdy wszystkie inne alternatywy nie powiodą się. Może po prostu nie przypominasz sobie tworzenia kopii. A może istnieje darmowy program deszyfrowania. Należy powiedzieć, że czasami badacze złośliwego oprogramowania są w stanie złamać plik szyfrujący złośliwe oprogramowanie, co oznacza, że możesz dekodować pliki za darmo. Pamiętaj o tym, zanim jeszcze pomyślisz o płaceniu przestępcom. Znacznie mądrzejszy zakup będzie kopia zapasowa. Jeśli kopia zapasowa została utworzona przed infekcją, można odzyskać pliki po odinstalowaniu WELL ransomware wirusa. W przyszłości unikaj ransomware w miarę możliwości, zapoznając się z tym, jak się rozprzestrzenia. Co najmniej, przestań otwierać załączniki wiadomości e-mail w lewo i w prawo, aktualizuj swoje programy i pobieraj tylko ze źródeł, o których wiadomo, że są bezpieczne.

WELL ransomware Usuwania

Jeśli złośliwe oprogramowanie szyfrujące dane nadal znajduje się na komputerze, należy zastosować narzędzie do usuwania złośliwego oprogramowania, aby się go pozbyć. Jeśli spróbujesz WELL ransomware usunąć wirusa ręcznie, może skończyć się uszkodzeniem urządzenia, więc nie zalecamy go. Zamiast tego, za pomocą oprogramowania anty-malware nie zagrozić systemu dalej. Narzędzie jest nie tylko w stanie pomóc radzić sobie z infekcją, ale może również zapobiec podobnym z wejściem w przyszłości. Znajdź, który program do usuwania złośliwego oprogramowania jest najbardziej odpowiedni dla Ciebie, zainstaluj go i przeskanuj urządzenie w celu zidentyfikowania zagrożenia. Jednak narzędzie chroniące przed złośliwym oprogramowaniem nie jest w stanie odzyskać plików. Po wyeliminowaniu złośliwego oprogramowania szyfrującego dane upewnij się, że regularnie robisz kopie wszystkich plików.

Offers

Pobierz narzędzie do usuwaniato scan for WELL ransomwareUse our recommended removal tool to scan for WELL ransomware. Trial version of provides detection of computer threats like WELL ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć WELL ransomware w trybie awaryjnym z obsługą sieci.

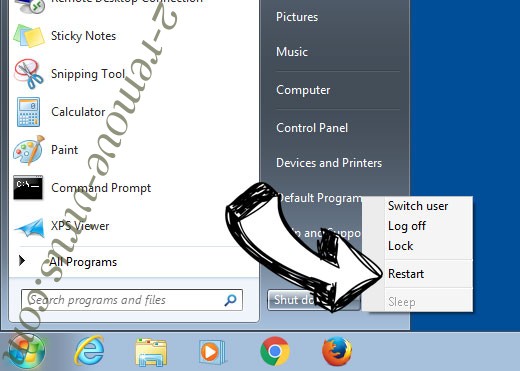

Usunąć WELL ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć WELL ransomware

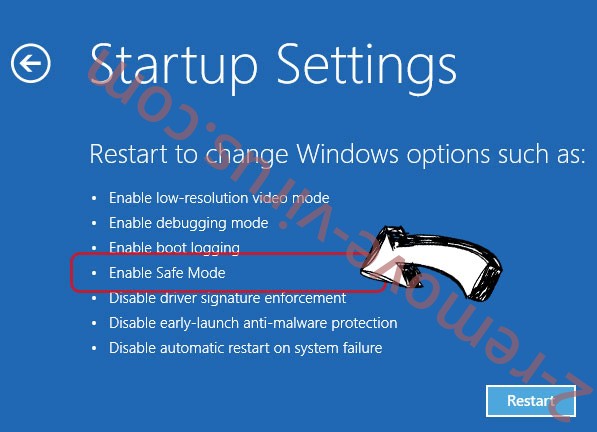

Usunąć WELL ransomware z Windows 8 i Windows 10

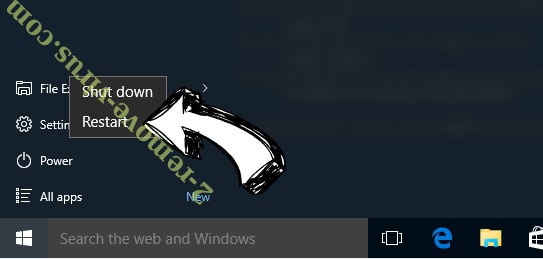

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć WELL ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

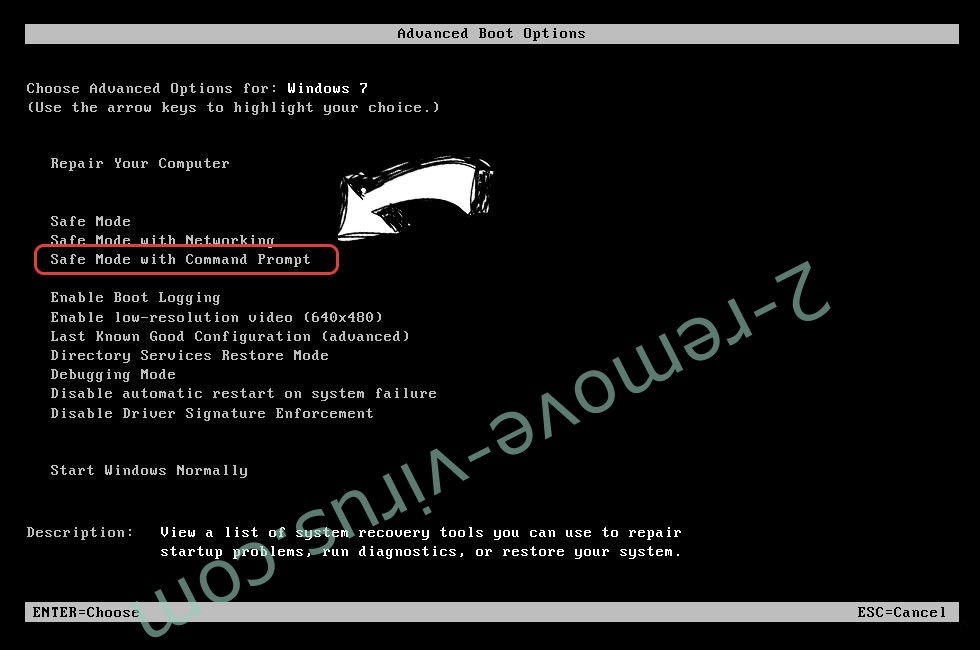

Usunąć WELL ransomware z Windows 7/Windows Vista/Windows XP

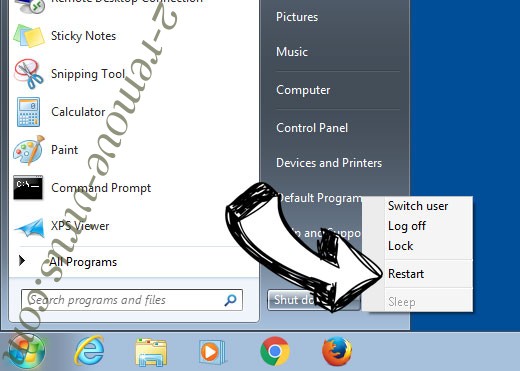

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

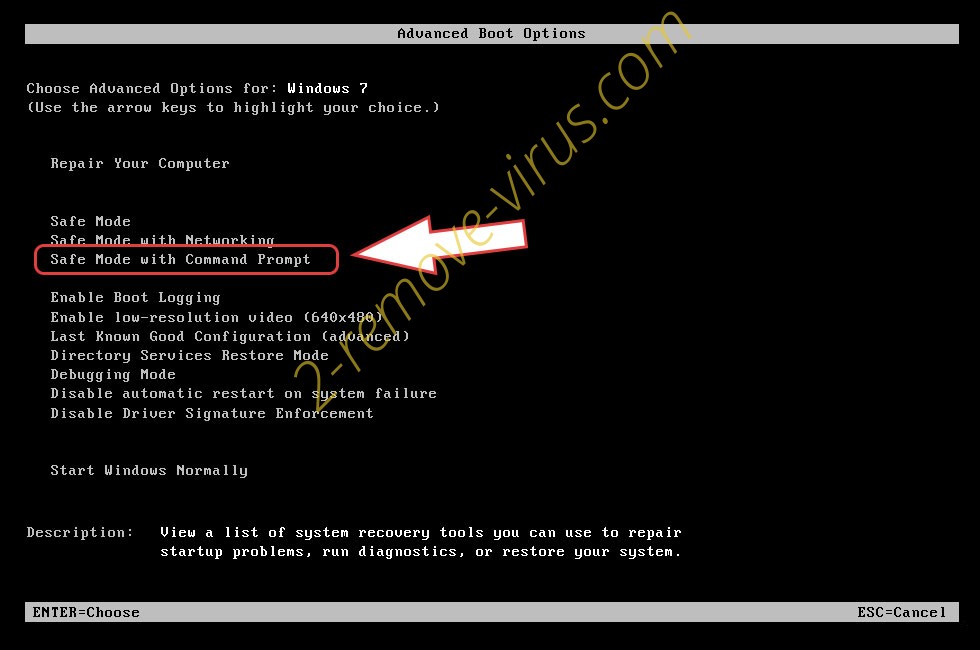

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

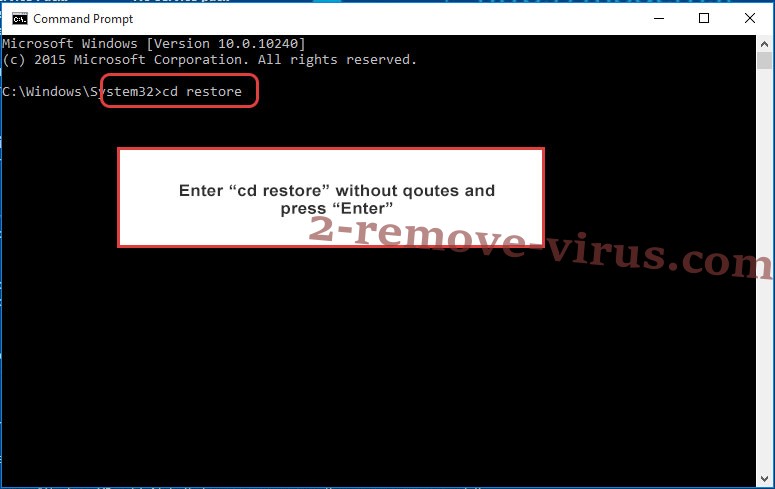

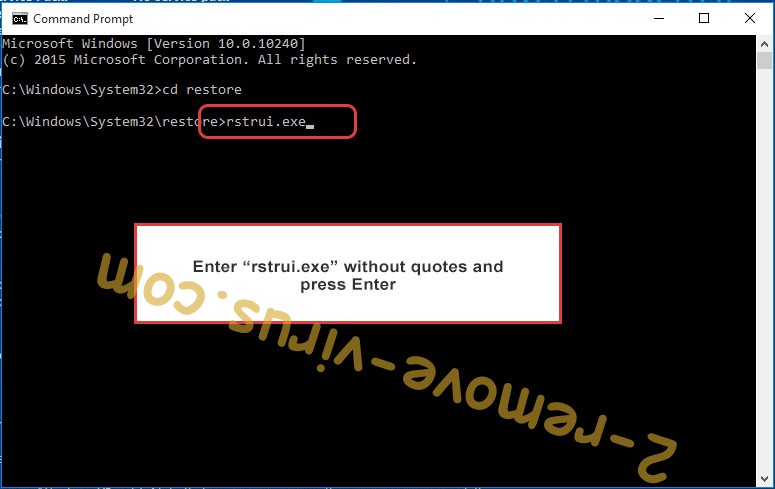

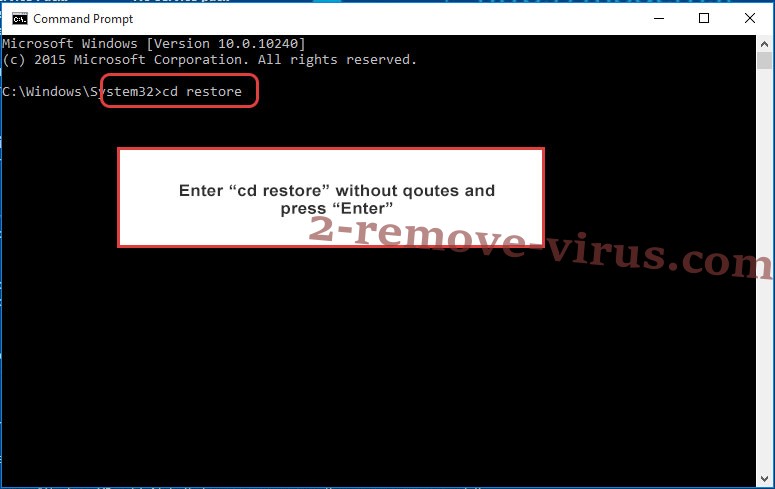

- Wpisz cd restore i naciśnij Enter.

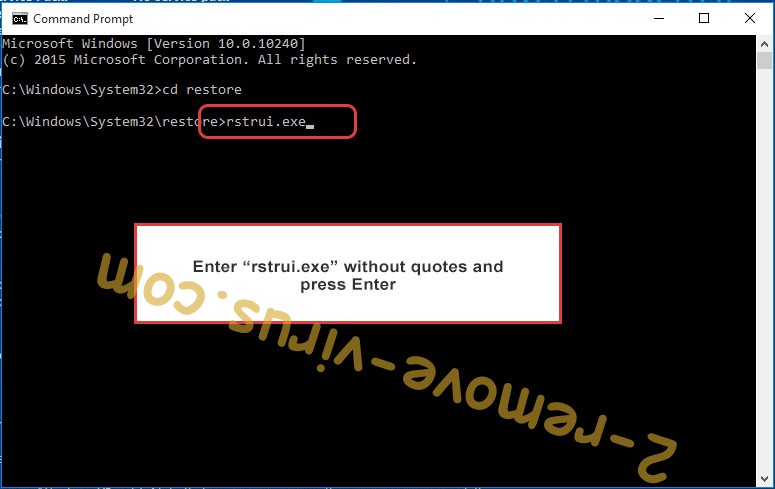

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

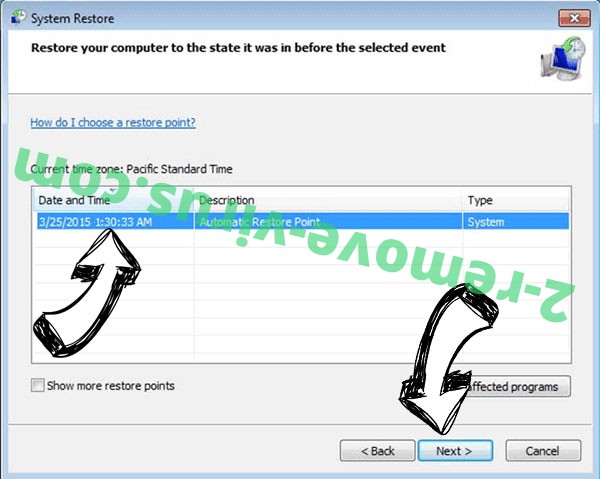

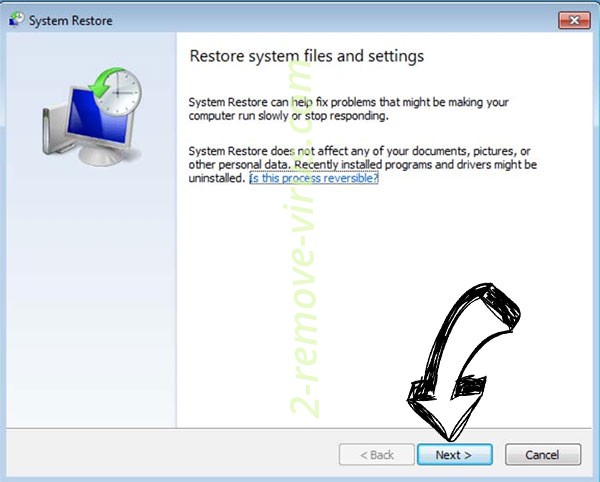

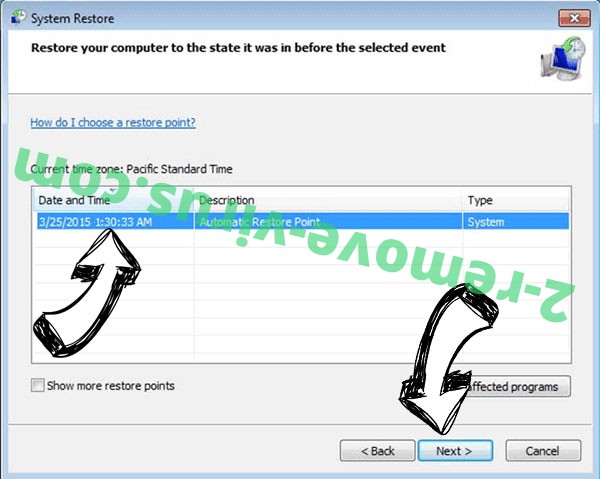

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

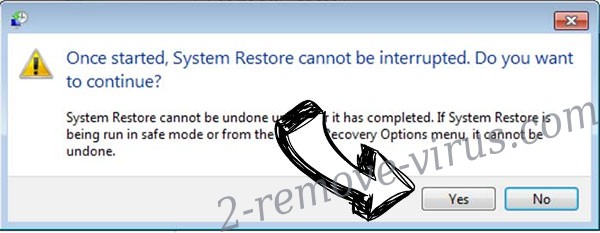

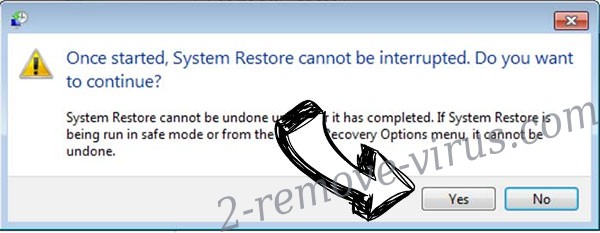

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć WELL ransomware z Windows 8 i Windows 10

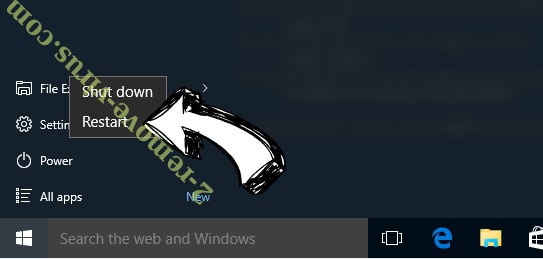

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

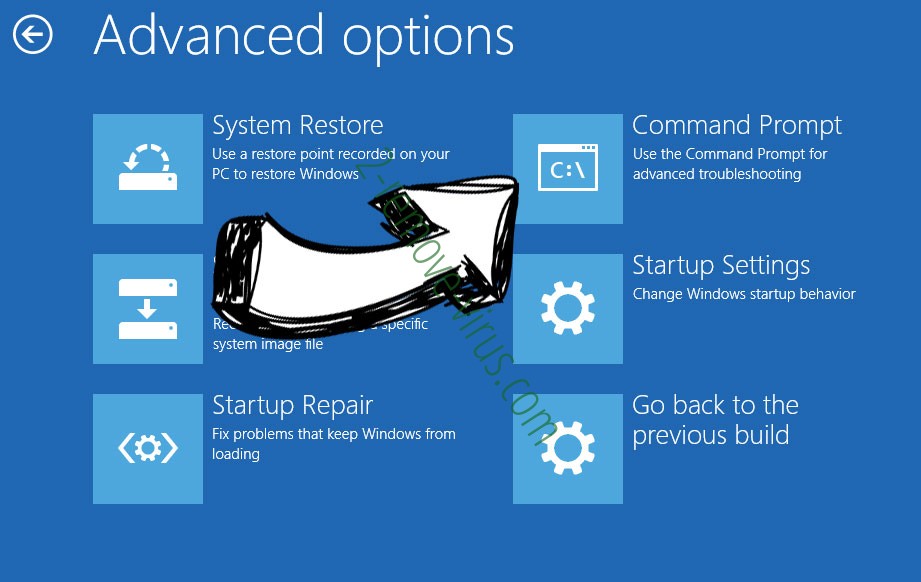

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.