Co to jest ransomware

Ransomware znany jako [Zphc@cock.li].zphs ransomware jest klasyfikowany jako ciężka infekcja, ze względu na możliwe szkody, jakie może wyrządzić twojemu urządzeniu. Jeśli nigdy nie słyszałeś o tego rodzaju złośliwym oprogramowaniu do tej pory, możesz być w niespodziankę. Jeśli do szyfrowania danych użyto silnego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną one zablokowane. Ofiary nie zawsze są w stanie odzyskać pliki, dlatego ransomware jest tak niebezpieczny. Masz do wyboru płacenia okupu za narzędzie deszyfrujące, ale wielu specjalistów malware nie zasugeruje tej opcji. Odszyfrowywanie danych nawet po dokonaniu płatności nie jest gwarantowane, więc możesz po prostu wydać pieniądze za nic.  Zastanów się, co uniemożliwia przestępcom po prostu zabieranie pieniędzy. Te pieniądze trafią również do przyszłych projektów złośliwego oprogramowania. Już przypuszcza się, że złośliwe oprogramowanie do kodowania plików wyrządziło firmom szkody warte 5 miliardów dolarów w 2017 roku, a to jest tylko oszacowanie. A im więcej ludzi daje im pieniądze, tym bardziej staje się dochodowy biznes ransomware, który przyciąga coraz więcej ludzi do branży. Inwestowanie pieniędzy, które są wymagane od ciebie w jakiś rodzaj kopii zapasowej może być mądrzejszą opcją, ponieważ utrata danych nie będzie problemem. Jeśli miałeś kopię zapasową, zanim system został zanieczyszczony, usuń [Zphc@cock.li].zphs ransomware wirusa i odzyskaj stamtąd dane. Jeśli zastanawiasz się, jak infekcja udało się dostać do systemu, najczęstsze sposoby jest rozpowszechniany zostaną omówione w poniższym akapicie.

Zastanów się, co uniemożliwia przestępcom po prostu zabieranie pieniędzy. Te pieniądze trafią również do przyszłych projektów złośliwego oprogramowania. Już przypuszcza się, że złośliwe oprogramowanie do kodowania plików wyrządziło firmom szkody warte 5 miliardów dolarów w 2017 roku, a to jest tylko oszacowanie. A im więcej ludzi daje im pieniądze, tym bardziej staje się dochodowy biznes ransomware, który przyciąga coraz więcej ludzi do branży. Inwestowanie pieniędzy, które są wymagane od ciebie w jakiś rodzaj kopii zapasowej może być mądrzejszą opcją, ponieważ utrata danych nie będzie problemem. Jeśli miałeś kopię zapasową, zanim system został zanieczyszczony, usuń [Zphc@cock.li].zphs ransomware wirusa i odzyskaj stamtąd dane. Jeśli zastanawiasz się, jak infekcja udało się dostać do systemu, najczęstsze sposoby jest rozpowszechniany zostaną omówione w poniższym akapicie.

Ransomware rozprzestrzeniania sposobów

Załączniki do wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania są najczęstszymi metodami dystrybucji oprogramowania wymuszającego okup. Dość duża liczba zaszyfrowanych danych złośliwych programów polega na użytkownikach niedbale otwierających załączniki wiadomości e-mail i nie musi używać bardziej wyrafinowanych sposobów. Bardziej wyrafinowane sposoby mogą być również używane, chociaż nie są one tak popularne. Cyberoszuści po prostu muszą użyć znanej nazwy firmy, napisać ogólny, ale nieco wiarygodny e-mail, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Ponieważ temat jest wrażliwy, ludzie są bardziej podatni na otwieranie wiadomości e-mail omawiających pieniądze, dlatego tego rodzaju tematy są powszechnie używane. A jeśli ktoś taki jak Amazon miał wysłać wiadomość e-mail do użytkownika, że wątpliwa aktywność została zaobserwowana na ich koncie lub w zakupie, właściciel konta byłby znacznie bardziej podatny na otwieranie załącznika bez zastanowienia. Musisz zwrócić uwagę na pewne znaki podczas otwierania wiadomości e-mail, jeśli chcesz komputer bez infekcji. Ważne jest sprawdzenie, czy jesteś zaznajomiony z nadawcą przed przystąpieniem do otwierania dołączonego pliku. Nie popełnij błędu otwierając załączony plik tylko dlatego, że nadawca wydaje się uzasadniony, najpierw musisz sprawdzić, czy adres e-mail jest zgodny. Błędy gramatyczne są również dość częste. Innym oczywistym znakiem może być twoje imię i nazwisko nie używane nigdzie, jeśli, powiedzmy, że używasz Amazon i były do ciebie e-mail, nie będą używać uniwersalnych pozdrowienia jak Drogi Klient / Członek / Użytkownik, a zamiast tego będzie używać nazwy, którą podałeś im. Słabe punkty w systemie Podatne oprogramowanie może być również używany do infekowania. Program ma słabe punkty, które mogą być wykorzystywane przez złośliwe oprogramowanie kodowania plików, ale są one często ustalane przez dostawców. Jak udowodnił WannaCry, jednak nie każdy spieszy się, aby zainstalować te poprawki. Zaleca się częste aktualizowanie programów za każdym razem, gdy łatka staje się dostępna. Regularne nękanie o aktualizacje mogą być kłopotliwe, więc można skonfigurować je do instalacji automatycznie.

Jak działa

Twoje dane zostaną zaszyfrowane, gdy tylko oprogramowanie ransomware dostanie się do Twojego urządzenia. Nawet jeśli to, co się stało, początkowo nie było jasne, stanie się całkiem oczywiste, że coś jest nie tak, gdy pliki nie otwierają się tak, jak powinny. Będziesz wiedzieć, które pliki zostały naruszone, ponieważ nietypowe rozszerzenie zostanie do nich dołączone. Niestety, przywrócenie danych może być niemożliwe, jeśli złośliwe oprogramowanie do kodowania plików używało potężnych algorytmów szyfrowania. W przypadku, gdy nadal nie masz pewności, co się dzieje, notatka o kupnie powinna wszystko wyjaśnić. Co oni oferują to użycie ich deszyfratora, który nie przyjdzie za darmo. Jeśli kwota, którą musisz zapłacić, nie jest określona w nocie, zostaniesz poproszony o wysłanie do nich wiadomości e-mail, aby ustalić cenę, więc to, co płacisz, zależy od tego, jak cenne są Twoje dane. Płacenie tych oszustów nie jest to, co proponujemy z wyżej wymienionych powodów. Wypróbuj każdą inną możliwą opcję, zanim jeszcze zastanowisz się nad zakupem tego, co oferują. Spróbuj przypomnieć sobie, czy ostatnio gdzieś zapisano pliki, ale zapomniano. Możliwe jest również, że będziesz w stanie zlokalizować darmowy deszyfrator. Jeśli złośliwe oprogramowanie szyfrujące dane jest możliwe do złamania, ktoś może być w stanie zwolnić narzędzie deszyfrujące za darmo. Weź to pod uwagę, zanim jeszcze pomyślisz o płaceniu oszustom. Nie można napotkać możliwe utraty danych, jeśli komputer został zanieczyszczony ponownie lub rozbił się, jeśli zainwestował część tych pieniędzy w jakiś opcji tworzenia kopii zapasowych. Jeśli kopia zapasowa została wykonana przed infekcją, można odzyskać pliki po odinstalowaniu [Zphc@cock.li].zphs ransomware wirusa. Jeśli zapoznasz się z ransomware, zapobieganie infekcji nie powinno być trudne. Trzymaj się bezpiecznych stron internetowych, jeśli chodzi o pobieranie, zwracaj uwagę na to, jaki rodzaj otwieranych załączników wiadomości e-mail i aktualizuj swoje programy.

[Zphc@cock.li].zphs ransomware Usuwania

Jeśli ransomware pozostaje na urządzeniu, musisz pobrać program do usuwania złośliwego oprogramowania, aby go zakończyć. Jeśli spróbujesz usunąć [Zphc@cock.li].zphs ransomware wirusa w sposób ręczny, może to spowodować dalsze szkody, więc nie sugerujemy. Przejście z opcją automatyczną byłoby mądrzejszym wyborem. Może to również zapobiec wprowadzaniu przyszłych ransomware, oprócz pomocy w pozbyciu się tego. Wybierz niezawodne narzędzie, a po jego zainstalowaniu zeskanuj komputer, aby znaleźć infekcję. Niestety, oprogramowanie do usuwania złośliwego oprogramowania nie będzie w stanie przywrócić pliki. Po infekcji nie ma, upewnij się, że masz kopię zapasową i rutynowo kopii zapasowej wszystkich ważnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for [Zphc@cock.li].zphs ransomwareUse our recommended removal tool to scan for [Zphc@cock.li].zphs ransomware. Trial version of provides detection of computer threats like [Zphc@cock.li].zphs ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

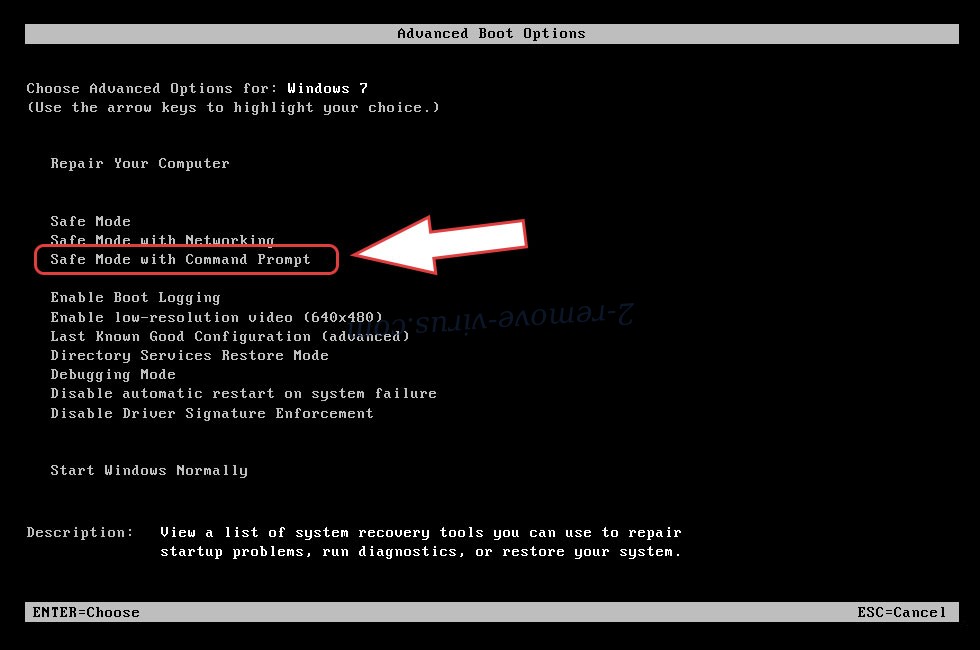

krok 1. Usunąć [Zphc@cock.li].zphs ransomware w trybie awaryjnym z obsługą sieci.

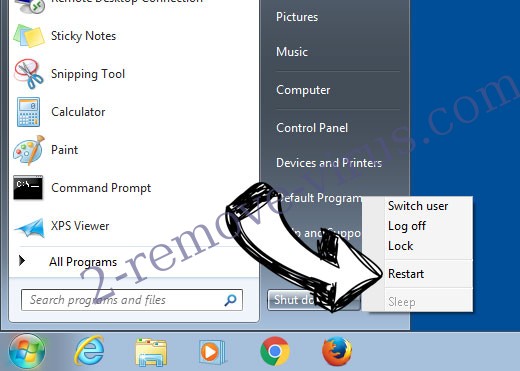

Usunąć [Zphc@cock.li].zphs ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [Zphc@cock.li].zphs ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [Zphc@cock.li].zphs ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-252-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [Zphc@cock.li].zphs ransomware

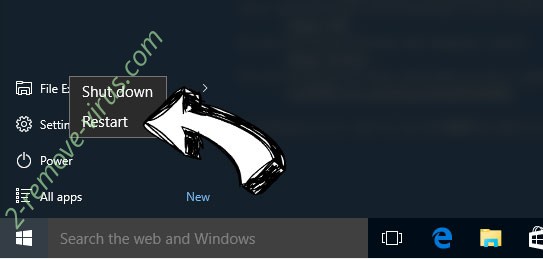

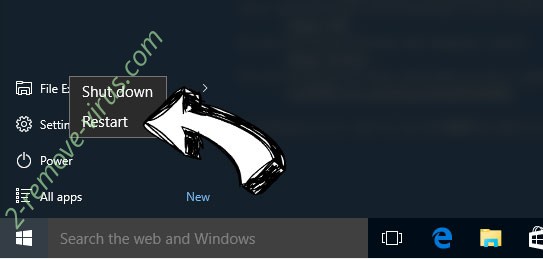

Usunąć [Zphc@cock.li].zphs ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

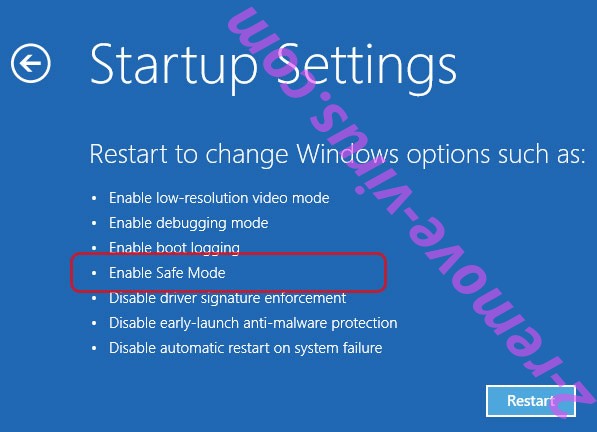

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [Zphc@cock.li].zphs ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

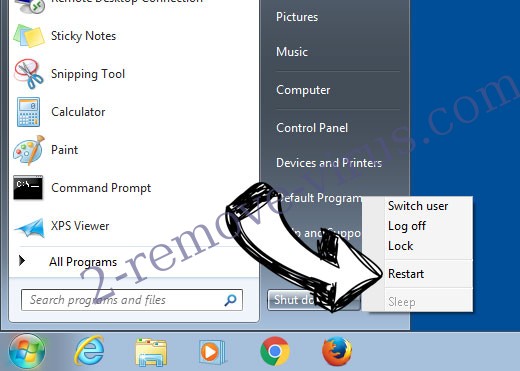

Usunąć [Zphc@cock.li].zphs ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [Zphc@cock.li].zphs ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Zphc@cock.li].zphs ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-252-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [Zphc@cock.li].zphs ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Zphc@cock.li].zphs ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-252-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[Zphc@cock.li].zphs ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Zphc@cock.li].zphs ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-252-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[Zphc@cock.li].zphs ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Zphc@cock.li].zphs ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-252-removal-restore-message.jpg)

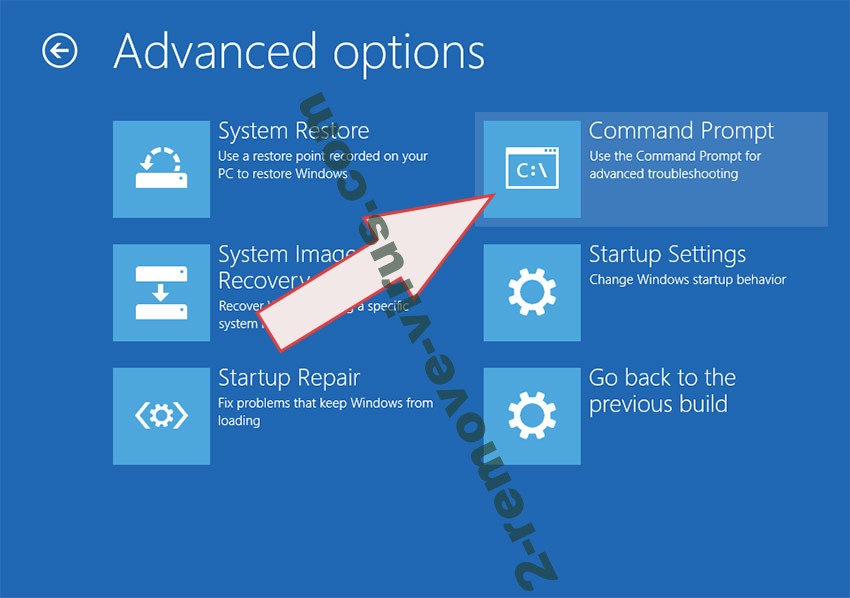

Usunąć [Zphc@cock.li].zphs ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [Zphc@cock.li].zphs ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Zphc@cock.li].zphs ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-252-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [Zphc@cock.li].zphs ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Zphc@cock.li].zphs ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-252-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [Zphc@cock.li].zphs ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [Zphc@cock.li].zphs ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-252-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[Zphc@cock.li].zphs ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Zphc@cock.li].zphs ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-252-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[Zphc@cock.li].zphs ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Zphc@cock.li].zphs ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-252-removal-restore-message.jpg)