Informacje o oprogramowaniu ransomware

{File@p-security.li}.Recognizer ransomwareRansomware jest szyfrowanie plików typu złośliwego programu, który spowoduje poważne uszkodzenie urządzenia. Ransomware nie jest czymś, co każdy zajmował się przed, a jeśli właśnie napotkał go teraz, dowiesz się, jak wiele szkód może spowodować z pierwszej ręki. Nie będzie można uzyskać dostępu do plików, jeśli zostały one zakodowane przez ransomware, który używa silnych algorytmów szyfrowania dla tego procesu.

Powodem tego szkodliwego programu jest klasyfikowany jako wysoki poziom jest, ponieważ ransomware zaszyfrowanych plików nie są zawsze odszyfrować. Będziesz mieć możliwość płacenia okup za odszyfrowujący, ale wielu badaczy złośliwego oprogramowania nie sugerują, że robi. Przed cokolwiek innego, płacenie nie zapewni, że pliki są odszyfrowywane. Co powstrzymuje oszustów od po prostu biorąc swoje pieniądze, nie dając Ci odszyfrujący. Przyszłe działania cyberprzestępców byłyby również wspierane przez te pieniądze. Plik szyfrowania złośliwego oprogramowania jest już kosztuje dużo pieniędzy dla firm, czy naprawdę chcesz to wspierać. Oszuści zdają sobie sprawę, że mogą zarabiać łatwe pieniądze, a im więcej ofiar jest zgodnych z żądaniami, tym bardziej atrakcyjny ransomware staje się dla tych rodzajów ludzi. Sytuacje, w których można stracić pliki mogą zdarzyć się cały czas, więc może być lepiej kupić kopię zapasową. Jeśli kopia zapasowa została wykonana przed komputer dostał zanieczyszczone, usunąć {File@p-security.li}.Recognizer ransomware i przystąpić do odzyskiwania danych. Szczegóły dotyczące najczęstszych metod smarowania zostaną podane w poniższym akapicie, w przypadku, gdy nie masz pewności, jak plik szyfrujący złośliwe oprogramowanie nawet dostał się do komputera.

Metody dystrybucji oprogramowania ransomware

Najczęstsze sposoby szyfrowania plików, które szyfrują złośliwe oprogramowanie, obejmują spam, exploity i złośliwe pliki do pobrania. Duża liczba plików szyfrujących złośliwe oprogramowanie zależy od zaniedbania użytkownika podczas otwierania załączników wiadomości e-mail i bardziej wyszukane sposoby nie są konieczne. Jednak niektóre dane kodowania złośliwego oprogramowania korzystają z zaawansowanych metod. Oszustów nie trzeba robić wiele, wystarczy napisać rodzajowy e-mail, który wygląda nieco wiarygodne, dodać zainfekowany plik do wiadomości e-mail i wysłać go do ewentualnych ofiar, którzy mogą uwierzyć, że nadawca jest ktoś uzasadniony. Powszechnie, e-maile będą wspominać pieniądze, które ludzie mają tendencję do poważnie. Hakerzy często udawać, że są z Amazon, i alert możliwe ofiary o podejrzanej działalności obserwowane na ich koncie, które powinny, które sprawiają, że użytkownik mniej ostrożny i będą bardziej prawdopodobne, aby otworzyć załącznik. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania załączników e-mail, jeśli chcesz zachować swój system bezpieczny. Zanim cokolwiek innego, Spójrz do nadawcy wiadomości e-mail. Nadal będziesz musiał zbadać adres e-mail, nawet jeśli znasz nadawcę. E-maile mogą być pełne błędów gramatycznych, które wydają się być dość zauważalne. Sposób, w jaki jesteś powitany może być również wskazówkę, jak prawdziwe firmy, których e-mail należy otworzyć będzie zawierać imię i nazwisko, zamiast pozdrowienia jak Szanowny kliencie/członkiem. Możliwe jest również, że ransomware używać luk w urządzeniach do wejścia. Te luki w programach są zwykle ustalane szybko po ich odkryciu, aby złośliwe oprogramowanie nie było z nich korzystać. Jednakże, nie wszystko społeczeństwo jesteście szybki wobec uaktualnić ich oprogramowanie, równie mogą być widział z dystrybucja od WannaCry ransomware. Zachęcamy do aktualizowania oprogramowania zawsze, gdy zostanie wydana łata. Aktualizacje można skonfigurować do zainstalowania automatycznie, jeśli okaże się, że te alerty uciążliwe.

Co robi

Pliki zostaną zakodowane przez ransomware wkrótce po dostanie się do urządzenia. Nawet jeśli sytuacja nie była oczywista początkowo, to stanie się całkiem oczywiste, że coś nie jest w porządku, gdy pliki nie są dostępne. Poszukaj dziwne rozszerzenia plików dodanych do zaszyfrowanych plików, powinny one pokazać nazwę pliku kodowania złośliwego oprogramowania. Należy wspomnieć, że dekodowanie plików może być niemożliwe, Jeśli kodowanie danych złośliwy program używany algorytm silnego szyfrowania. Okup ujawni, co się wydarzyło i jak powinieneś przystąpić do odzyskania plików. Co cyberprzestępcy sugerują, możesz zrobić, to użyć ich płatny program odszyfrowywania, i grozi, że inne metody mogą uszkodzić pliki. Kwota okupu powinna być wyraźnie widoczna w nocie, ale co jakiś czasu, ofiary są wymagane, aby wysłać je do ceny, więc to, co płacisz zależy od tego, jak cenne są Twoje dane. Z powodów już omawianych, płacenie za oprogramowanie odszyfrowywania nie jest zachęcani wyboru. Zanim nawet myśleć o płaceniu, spojrzeć na inne alternatywy w pierwszej kolejności. Może po prostu nie pamiętam tworzenia kopii. Istnieje również prawdopodobieństwo, że darmowy odszyfrujący został opracowany. Naukowcy zajmujący się bezpieczeństwem mogą w niektórych przypadkach tworzyć oprogramowanie deszyfrujące za darmo, jeśli ransomware jest crackable. Zastanów się, że przed zapłaceniem żądanych pieniędzy nawet przecina swój umysł. Jeśli korzystasz z tej sumy na kopii zapasowej, nie będziesz musiał ponownie stawić czoła możliwej utracie plików, ponieważ zawsze możesz uzyskać dostęp do kopii tych plików. A jeśli Backup jest opcją, odzyskiwanie danych powinno być przeprowadzone po wyeliminowaniu {File@p-security.li}.Recognizer ransomware wirusa, jeśli jest nadal na urządzeniu. Jeśli zaznajomisz się z ransomware, zapobieganie infekcji nie powinna być wielka sprawa. Trzeba przede wszystkim zaktualizować swoje programy, gdy aktualizacja staje się dostępna, tylko pobrać z bezpiecznych/uzasadnionych źródeł i nie losowo otwartych załączników e-mail.

Metody usuwania {File@p-security.li}.Recognizer ransomware wirusów

Wdrożyć narzędzie anty-malware, aby uzyskać dane szyfrowania złośliwego oprogramowania z komputera, jeśli nadal pozostaje. To może być dość trudne, aby ręcznie naprawić {File@p-security.li}.Recognizer ransomware wirusa, ponieważ może skończyć się przypadkowo szkody dla komputera. Narzędzie do usuwania złośliwego oprogramowania byłoby bezpieczniejszą opcją w tej sytuacji. To narzędzie jest przydatne, aby mieć na komputerze, ponieważ może nie tylko pozbyć się tej infekcji, ale również zapobiec jeden z coraz w przyszłości. Wybierz oprogramowanie do usuwania złośliwego oprogramowania, które najlepiej pasuje do tego, czego potrzebujesz, i wykonaj pełne skanowanie komputera po jego zainstalowaniu. Niestety, takie narzędzie nie pomoże przywrócić dane. Gdy system jest czysty, zacznij regularnie tworzyć kopie plików.

Offers

Pobierz narzędzie do usuwaniato scan for {File@p-security.li}.Recognizer ransomwareUse our recommended removal tool to scan for {File@p-security.li}.Recognizer ransomware. Trial version of provides detection of computer threats like {File@p-security.li}.Recognizer ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć {File@p-security.li}.Recognizer ransomware w trybie awaryjnym z obsługą sieci.

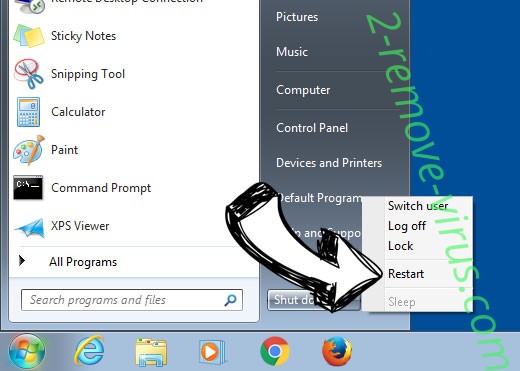

Usunąć {File@p-security.li}.Recognizer ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć {File@p-security.li}.Recognizer ransomware

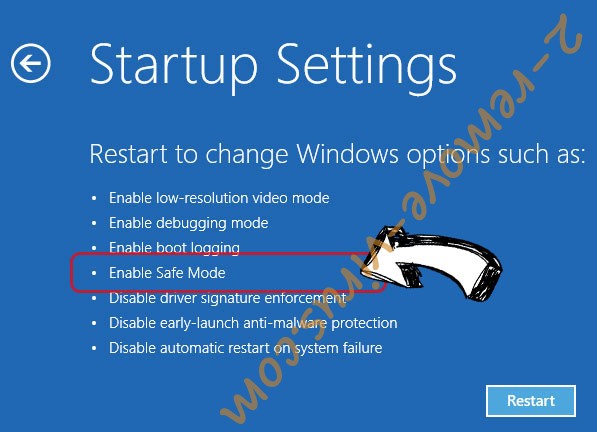

Usunąć {File@p-security.li}.Recognizer ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć {File@p-security.li}.Recognizer ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

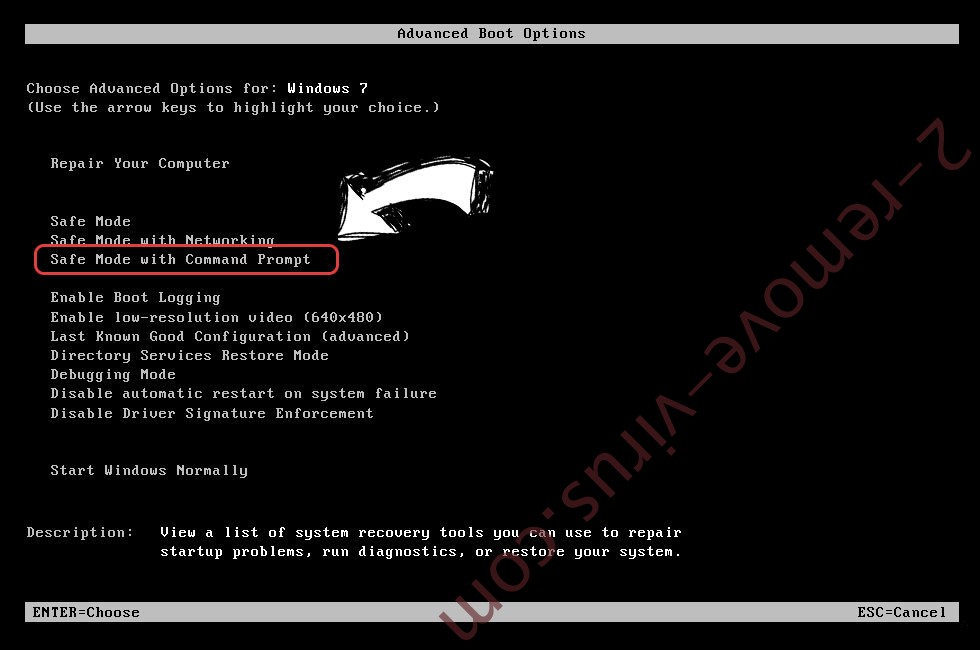

Usunąć {File@p-security.li}.Recognizer ransomware z Windows 7/Windows Vista/Windows XP

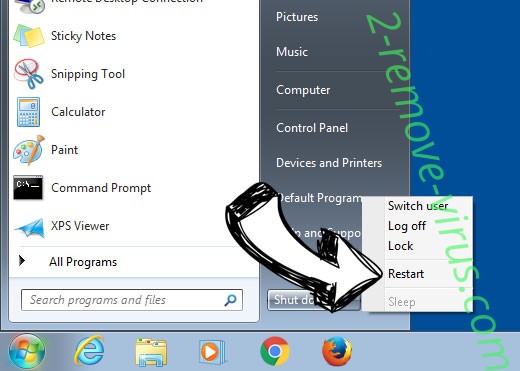

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

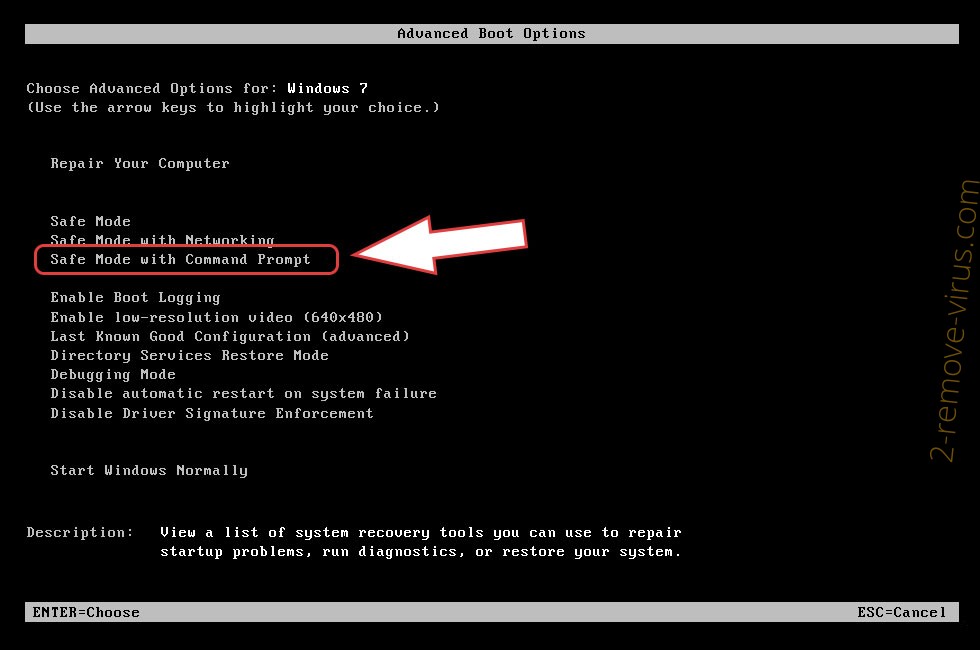

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

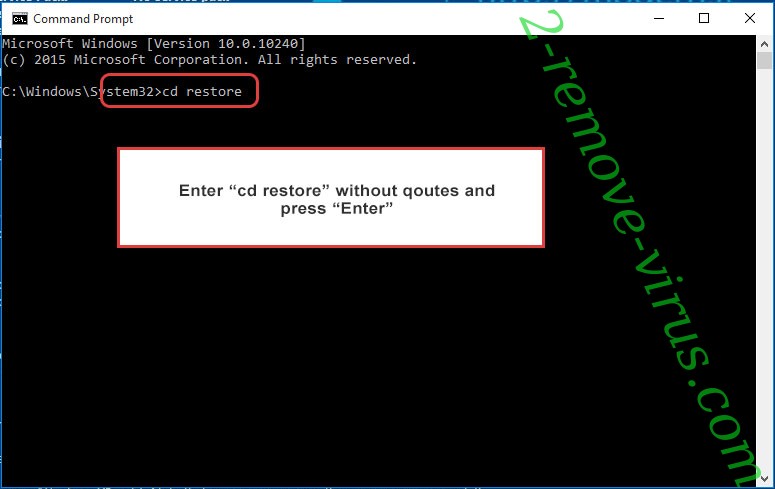

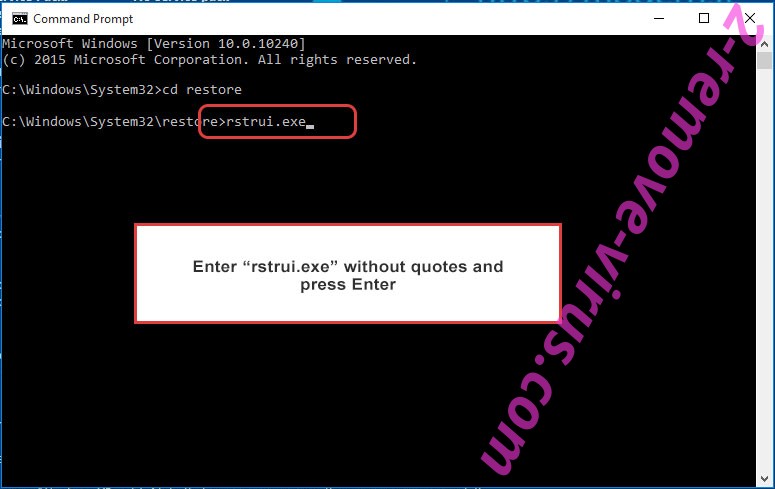

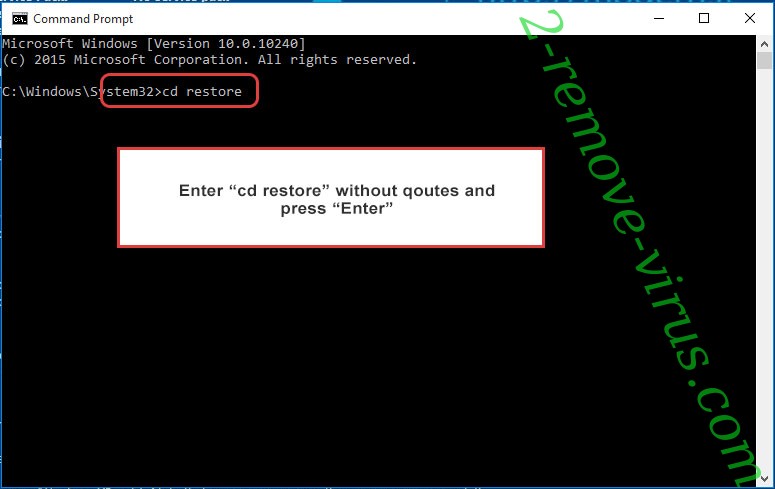

- Wpisz cd restore i naciśnij Enter.

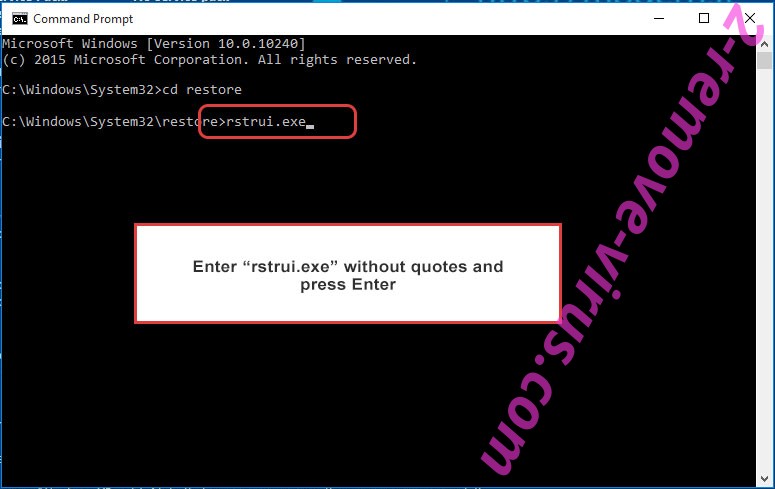

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

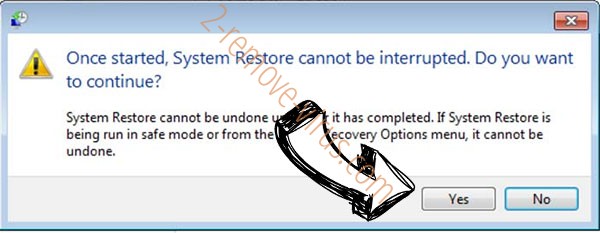

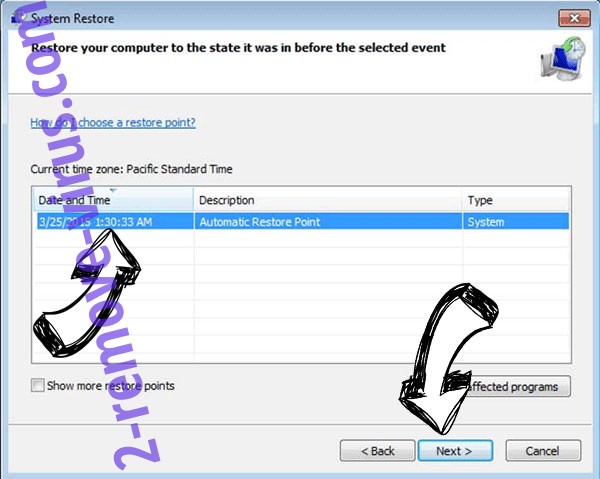

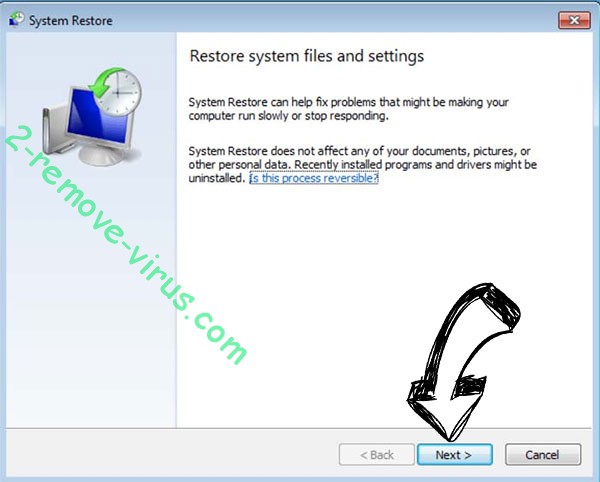

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

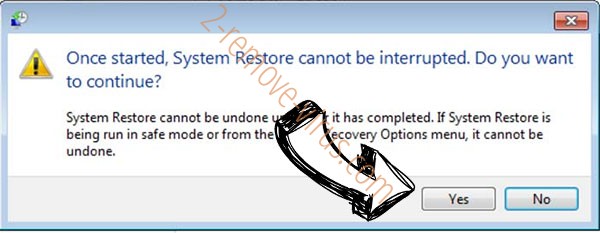

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć {File@p-security.li}.Recognizer ransomware z Windows 8 i Windows 10

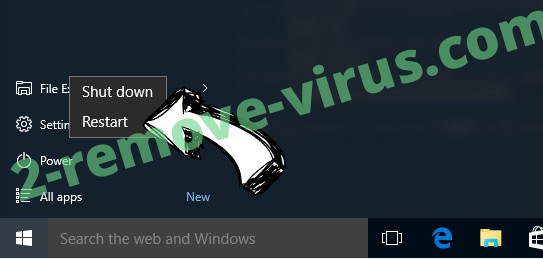

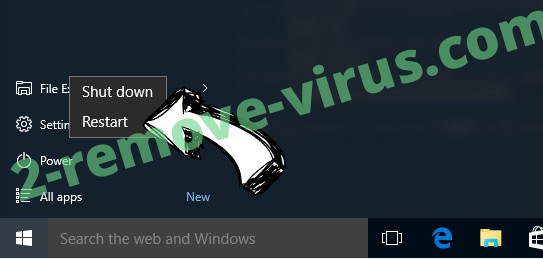

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

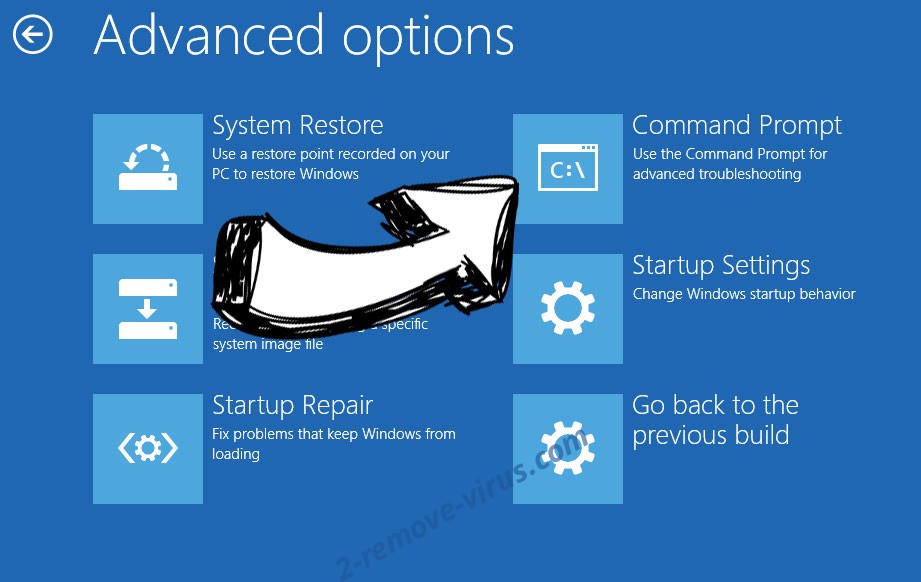

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

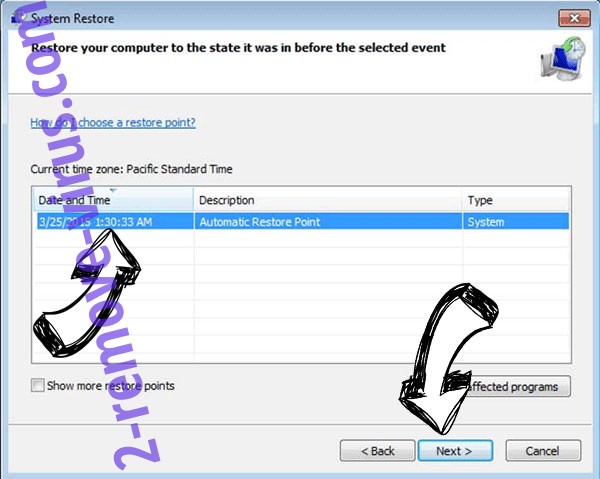

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.