Kcbu ransomware é uma das variantes mais recentes do ransomware Djvu/STOP. Ele adiciona a extensão .kcbu a todos os arquivos criptografados para que você possa identificar o ransomware rapidamente. Este ransomware terá como alvo principal os seus ficheiros pessoais, encripta-los e, essencialmente, tomá-los como reféns. Depois que os arquivos forem criptografados, você não poderá abri-los, a menos que obtenha o decodificador. Infelizmente, as únicas pessoas que atualmente têm um decodificador são os operadores de malware, portanto, obtê-lo será um desafio. Os cibercriminosos tentarão vender o decodificador por US $ 980. No entanto, pagar o resgate vem com riscos e tem seus próprios problemas.

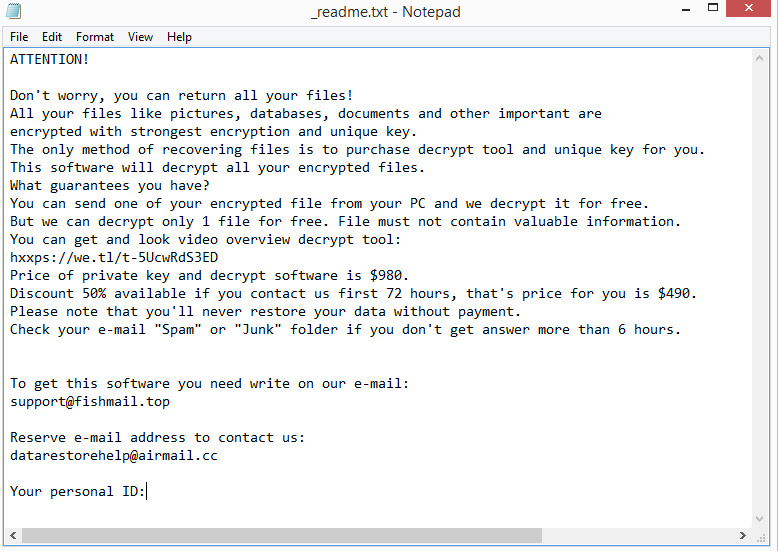

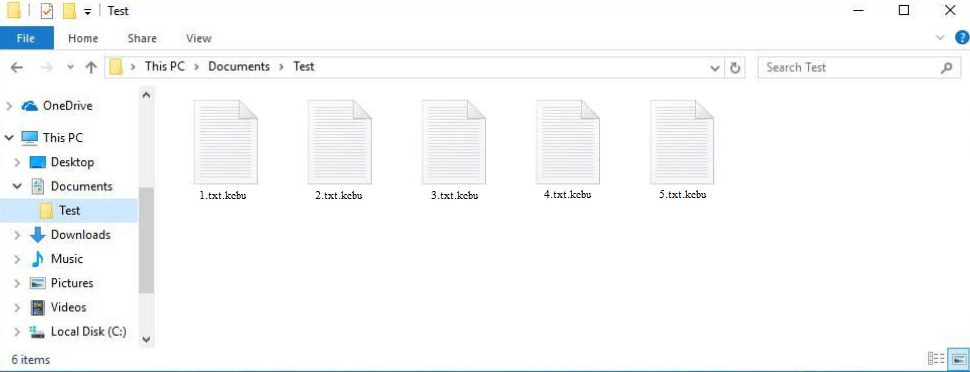

Fotos, vídeos, documentos e outros arquivos pessoais são os principais alvos do Kcbu ransomware . Enquanto estiver criptografando seus arquivos, o ransomware exibirá uma falsa janela de atualização do Windows. Você saberá quais arquivos foram criptografados pela extensão .kcbu adicionada aos arquivos criptografados. Por exemplo, image.jpg se tornaria image.jpg.kcbu se criptografado. Você não poderá abrir arquivos que tenham essa extensão. O ransomware soltará uma nota de resgate _readme.txt com instruções sobre como obter o decodificador em cada pasta que contém arquivos criptografados.

De acordo com a nota de resgate, o decodificador custa Kcbu ransomware US $ 980. A nota de resgate explica que as vítimas que entrarem em contato com criminosos cibernéticos nas primeiras 72 horas têm direito a um desconto de 50%. Isso não é necessariamente verdade, no entanto. A nota também diz que as vítimas podem descriptografar um arquivo gratuitamente se ele não contiver dados confidenciais. Infelizmente, não há garantia de que, mesmo que você pague o resgate, receberá um desconto ou um decodificador porque está lidando com criminosos cibernéticos. Mesmo que as vítimas paguem, é improvável que os operadores de malware se sintam obrigados a fornecer o decodificador a elas. Também vale a pena mencionar que o dinheiro provavelmente seria usado para futuras atividades criminosas.

Como agora não há um decodificador gratuito Kcbu ransomware , as vítimas do ransomware não poderão recuperar seus arquivos sem pagar o resgate exigido. A família de ransomware Djvu/STOP utiliza chaves online para encriptação de ficheiros. Isso significa que cada vítima tem uma chave única. Sem sua chave específica, um decodificador não seria capaz de descriptografar seus dados. A menos que essas chaves sejam liberadas, é improvável que um decodificador gratuito Kcbu ransomware seja disponibilizado. Não é impossível, no entanto. Se um decodificador for lançado, ele será postado em NoMoreRansom , uma fonte legítima de decodificador de ransomware.

Existem muitos decodificadores falsos ou mesmo maliciosos on-line, portanto, você deve ter muito cuidado ao procurar um decodificador gratuito Kcbu ransomware . Se você baixar o errado, você pode obter outra infecção por malware. Se você não consegue encontrar um decodificador gratuito no NoMoreRansom ou em outro site confiável, provavelmente não está disponível. Fóruns questionáveis que você encontra ao procurar um decodificador certamente não terão um decodificador legítimo.

Assim que o Kcbu ransomware tiver sido removido, você pode começar a restaurar arquivos se tiver um backup de seus arquivos. A menos que você tenha certeza de que pode remover Kcbu ransomware manualmente, não recomendamos tentar. O processo pode ser muito complicado, e um erro pode causar mais problemas. Usar software antivírus para excluir Kcbu ransomware é significativamente mais seguro, para não mencionar mais fácil.

Como o ransomware entra nos computadores?

Uma infecção por malware é significativamente mais provável de afetar os usuários que baixam conteúdo de entretenimento pirateado, abrem anexos de e-mail não solicitados, clicam em links aleatórios e se envolvem em outros comportamentos de navegação questionáveis. Desenvolver melhores hábitos de navegação vale a pena o seu tempo e esforço se você quiser evitar malware no futuro.

Os cibercriminosos costumam usar anexos de e-mail para espalhar malware. Para essas campanhas maliciosas, os cibercriminosos compram os endereços de e-mail vazados dos usuários de fóruns de hackers. Então, se o seu endereço de e-mail foi vazado, você provavelmente receberá e-mails maliciosos de tempos em tempos. Quando os usuários abrem os arquivos maliciosos, o malware é iniciado e recebe permissão para realizar suas operações maliciosas.

Como os e-mails maliciosos geralmente são bastante genéricos, você deve ser capaz de identificá-los com bastante facilidade se souber o que procurar. Erros gramaticais e ortográficos são os sinais mais óbvios de um e-mail malicioso. Remetentes mal-intencionados muitas vezes fingem ser de empresas legítimas cujos serviços as pessoas usam, mas os erros gramaticais imediatamente os tornam óbvios. Ao lidar com clientes, as empresas legítimas evitam erros de ortografia e gramática porque parecem muito pouco profissionais.

Quando palavras genéricas como “Usuário”, “Membro” ou “Cliente” são usadas para se dirigir a você em vez de seu nome, geralmente é outro sinal de um e-mail malicioso. As empresas adicionam automaticamente os nomes de seus clientes aos e-mails para que eles se sintam mais pessoais. No entanto, como os agentes mal-intencionados frequentemente não têm acesso a informações pessoais, eles usam palavras genéricas.

Tenha em mente que algumas campanhas de e-mail maliciosas podem ser muito mais sofisticadas. Os e-mails podem parecer extremamente convincentes se visarem alguém em particular e os agentes mal-intencionados tiverem acesso às informações pessoais do alvo. Um e-mail malicioso sofisticado incluiria o nome do alvo, estaria livre de erros gramaticais e ortográficos e até adicionaria alguns detalhes específicos para dar mais credibilidade ao e-mail. Como um e-mail de malware sofisticado seria difícil de identificar, é altamente recomendável verificar todos os anexos de e-mail não solicitados com software antivírus ou VirusTotal antes de abri-los.

E, finalmente, o malware é frequentemente distribuído usando torrents. A falta de moderação adequada em sites de torrent torna mais fácil para os agentes mal-intencionados postar torrents que contenham malware. Ao baixar conteúdo protegido por direitos autorais através de torrents, sua probabilidade de encontrar infecções por malware aumenta drasticamente. Torrents relacionados a entretenimento, particularmente aqueles para videogames, séries de TV e filmes, geralmente contêm malware.

Kcbu ransomware remoção

Não é recomendado tentar remover manualmente, Kcbu ransomware a menos que você esteja completamente confiante em suas habilidades e saiba exatamente o que fazer. Cometer um erro pode causar involuntariamente ao seu computador ainda mais danos. É muito melhor usar um software antivírus para remover Kcbu ransomware , porque é uma opção muito mais segura.

Pode aceder em segurança à sua cópia de segurança e começar a restaurar os seus ficheiros assim que o ransomware tiver sido completamente removido do computador. Se você não tiver um backup, faça backup dos arquivos criptografados e, ocasionalmente, verifique NoMoreRansom para um decodificador.

Quick Menu

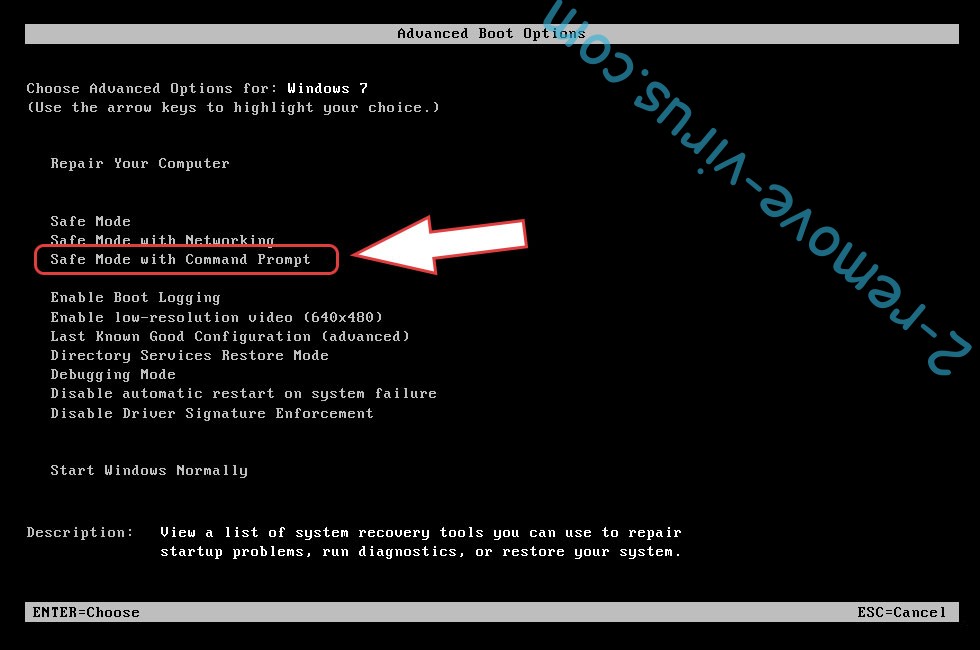

passo 1. Exclua Kcbu ransomware usando o modo seguro com rede.

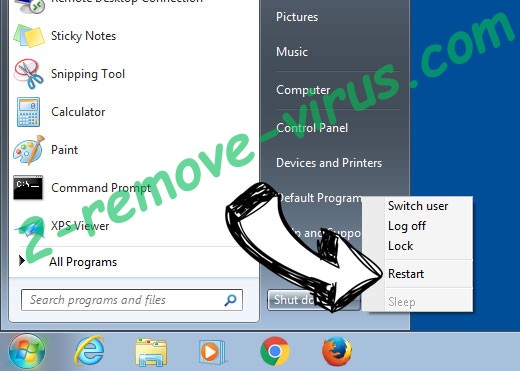

Remova o Kcbu ransomware do Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover Kcbu ransomware

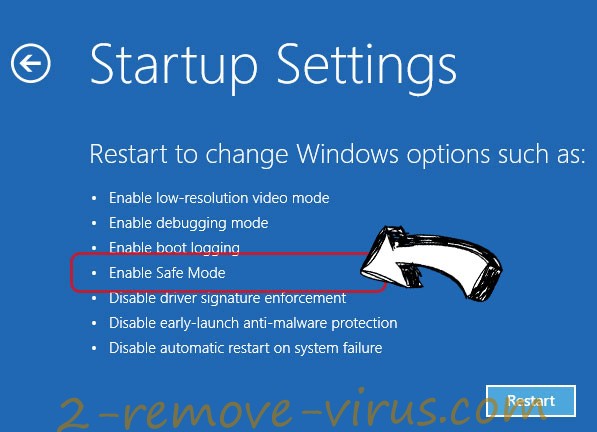

Remova o Kcbu ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o Kcbu ransomware

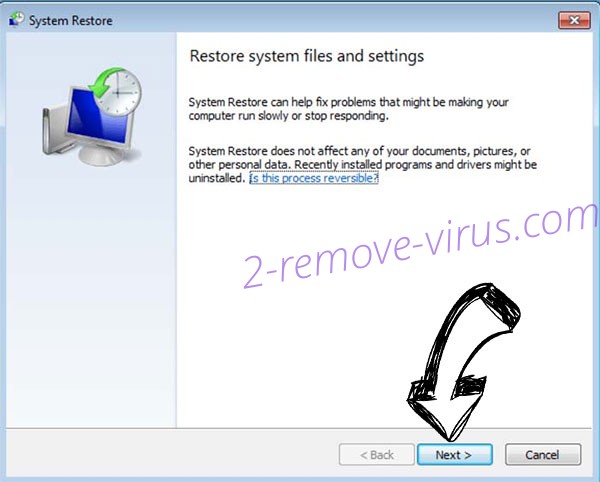

passo 2. Restaurar seus arquivos usando a restauração do sistema

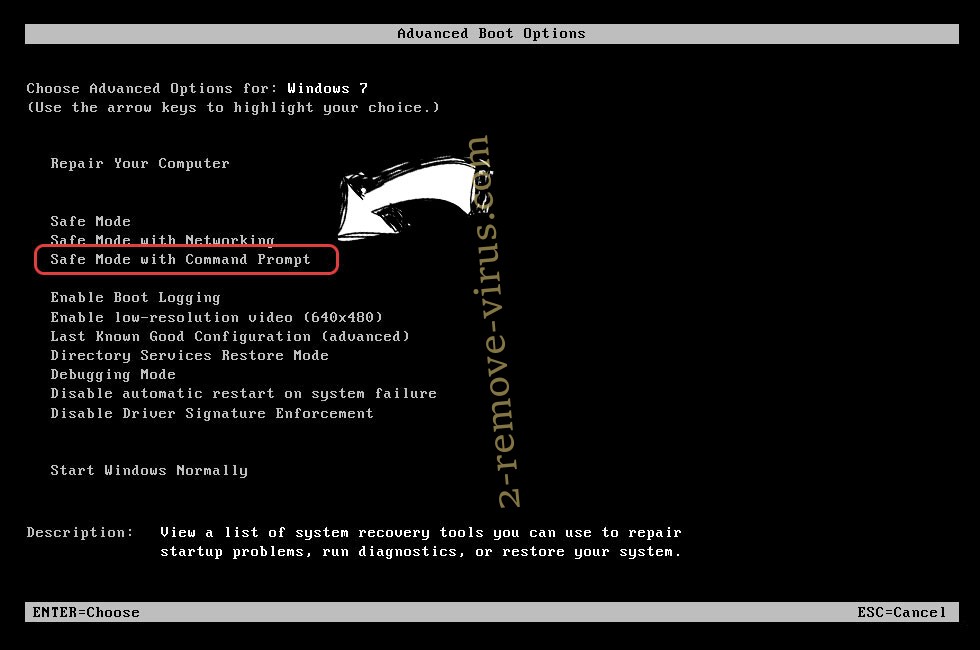

Excluir Kcbu ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

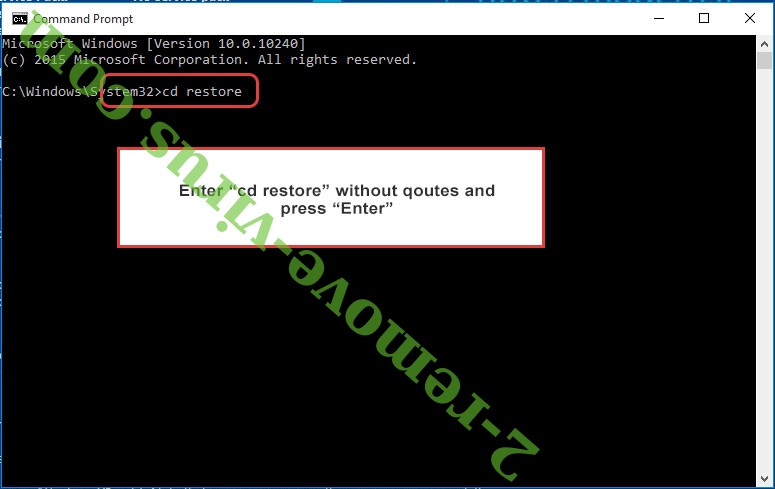

- Digite cd restore e toque em Enter.

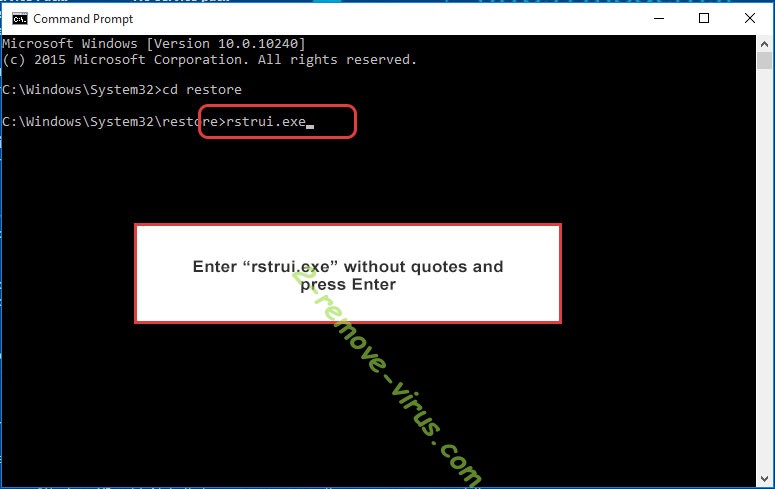

- Digite rstrui.exe e pressione Enter.

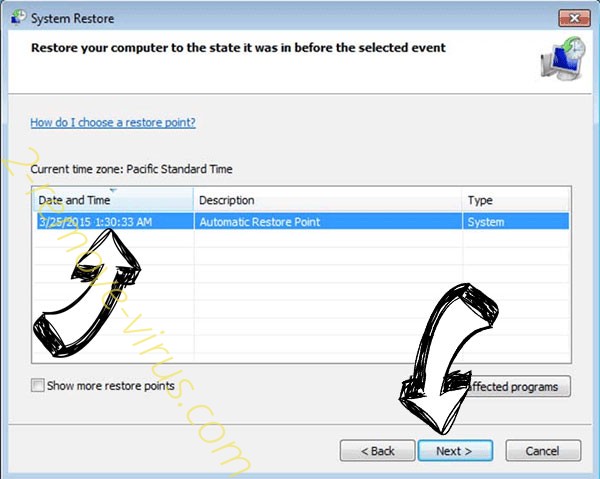

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

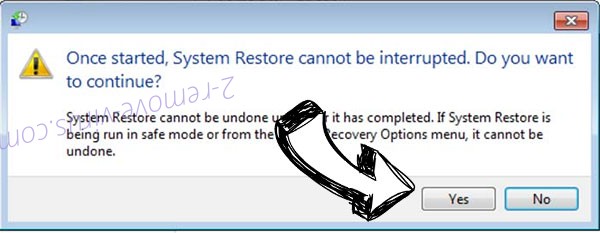

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir Kcbu ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

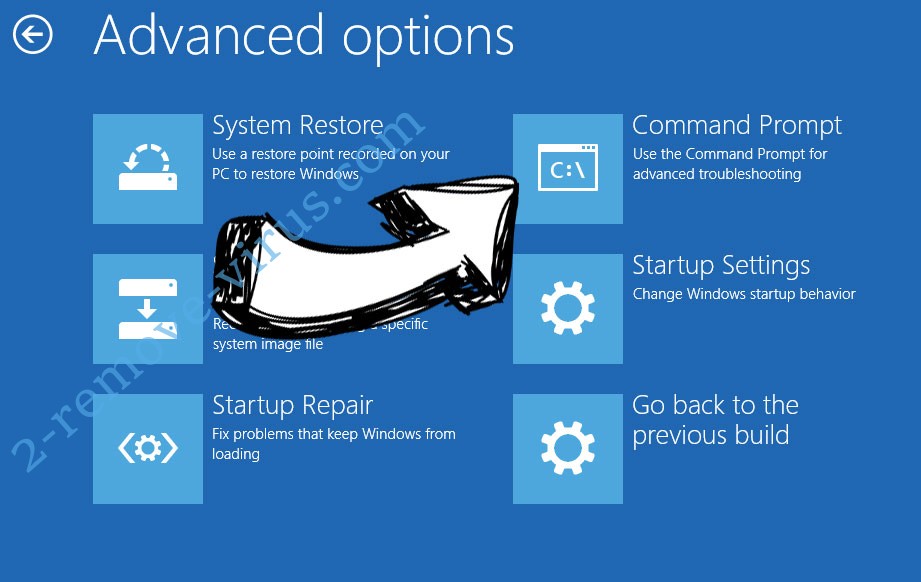

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.

Offers

Baixar ferramenta de remoçãoto scan for Kcbu ransomwareUse our recommended removal tool to scan for Kcbu ransomware. Trial version of provides detection of computer threats like Kcbu ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais