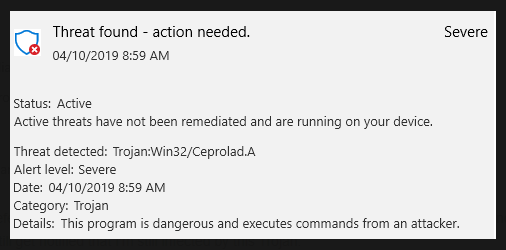

Ceprolad é uma infecção por trojan que pode entrar nos computadores para realizar ações maliciosas. O que ele faz difere de caso a caso porque o trojan é controlado através de um servidor remoto. Algumas das ações maliciosas que ele poderia executar são monitoramento de atividades da Web, roubo de credenciais de senha/login, mineração de criptomoedas, criptografia de arquivos, download de mais malware, etc. É uma infecção por malware muito grave e, portanto, o uso de software anti-malware para remover o Ceprolad é recomendado.

Trojans controlados remotamente são algumas das peças mais perigosas de malware que você pode obter porque eles podem executar uma variedade de atividades diferentes, dependendo do que o operador os comanda. Eles podem trabalhar como ladrões de senhas, backdoors para mais malware, mineradores de criptomoedas, etc. E como seu principal objetivo é geralmente ficar em um computador pelo maior tempo possível, pode não haver sintomas óbvios de sua presença.

Quando o Ceprolad trojan computador infecta, ele iniciará qualquer atividade maliciosa que foi ordenado a realizar. Se seu principal objetivo é roubar suas credenciais de login, ele permanecerá em segundo plano e registrará suas credenciais sempre que digitá-las. Você pode nem notar um trojan keylogging porque eles não mostram sinais óbvios de estar presente.

Ceprolad também pode atuar como um backdoor para outros malwares para entrar. O trojan pode ficar no seu computador ocioso até receber um comando para baixar algum outro malware. Por exemplo, ele pode baixar ransomware criptografador de arquivos no seu computador. Se isso acontecesse, seus arquivos pessoais seriam criptografados, e você seria solicitado a pagar um resgate a fim de recuperá-los.

Se o principal objetivo da Ceprolad era minerar criptomoedas usando os recursos do seu computador, isso se tornaria bastante perceptível. A mineração de criptomoedas usa muitos recursos do sistema, e isso causa sérios problemas de atraso. Seu computador diminuiria muito, e os programas falhariam ou nem mesmo o lançamento. Seu computador de repente agindo devagar é muitas vezes um sinal de algum tipo de trojan.

O trojan também pode roubar seus arquivos/informações. Os dados roubados poderiam mais tarde ser vendidos em algum fórum hacker para outros cibercriminosos. Eles então usariam os dados para suas atividades maliciosas.

Trojans discretos são uma das razões pelas quais ter software anti-malware instalado é tão importante. Se você tiver um bom programa anti-malware instalado, ele detectaria o trojan como ele está tentando entrar, antes que ele pudesse causar qualquer dano ao seu computador ou roubar seus arquivos.

Troianos são infecções bastante complexas, então você não deve tentar remover Ceprolad manualmente. Em vez disso, use um bom programa anti-malware. Uma vez que o malware se foi, seu computador voltará ao normal. No entanto, é importante notar que se este trojan foi encontrado em seu dispositivo, você deve alterar suas senhas apenas no caso. Mas você só deve fazê-lo depois que o malware tiver sido removido com sucesso.

Como os trojans entram nos computadores?

Os trojans podem entrar nos computadores de várias maneiras diferentes, e é importante estar ciente de pelo menos os principais métodos. Isso inclui anexos de e-mail, torrents, vulnerabilidades de sistema/software, downloads maliciosos, etc.

Ao abrir anexos de e-mail não solicitados, os usuários frequentemente expõem seus sistemas a todos os tipos de malware. E-mails maliciosos frequentemente visam usuários cujos endereços de e-mail foram vazados. Felizmente, você deve ser capaz de detectar e-mails de phishing, desde que você saiba o que procurar. Por exemplo, erros de gramática/ortografia são os maiores sorteios, especialmente quando os remetentes afirmam ser de empresas conhecidas/famosas. Correspondência oficial de empresas legítimas cujos serviços você usa raramente conterá quaisquer erros de gramática/ortografia porque eles parecem não profissionais. Mas por alguma razão, e-mails maliciosos geralmente os têm. Outro sinal de um e-mail potencialmente malicioso é você ser abordado usando palavras genéricas como “Usuário”, “Membro” e “Cliente”. Ao enviar e-mails aos clientes, as empresas geralmente abordam os usuários pelo nome para fazer com que os e-mails pareçam mais personalizados. Como atores maliciosos geralmente não têm acesso a informações pessoais, eles são forçados a usar palavras genéricas.

E-mails maliciosos parecerão consideravelmente mais sofisticados se você for um alvo específico. Se os hackers tivessem acesso a algumas de suas informações pessoais, suas tentativas de instalar malware no seu computador seriam mais avançadas. Por exemplo, o e-mail abordaria você pelo seu nome, ele seria escrito em excelente inglês (ou outro idioma), e conteria algumas informações que dariam ao e-mail muito mais credibilidade. Apenas no caso de você ser alvo de atores mal-intencionados, você deve sempre digitalizar anexos de e-mail com antivírus ou VirusTotal antes de abri-los.

Não é preciso dizer que torrents são frequentemente usados para distribuir malware. Existem muitos sites de torrents altamente questionáveis que são muito mal moderados. Por causa dessa baixa moderação, atores mal-intencionados podem facilmente carregar torrents com malware neles e eles permaneceriam acordados por um longo tempo. Malware é frequentemente encontrado em torrents para filmes, programas de TV, videogames, software, etc. Portanto, usar torrents para baixar conteúdo protegido por direitos autorais é como você acaba com malware. A pirataria, especialmente usando torrents, geralmente é desencorajada porque não só representa um risco para o seu computador e dados, mas também é essencialmente roubo de conteúdo.

O malware também pode entrar usando vulnerabilidades de software. Se houver alguma lacuna no seu sistema/software, ele pode ser usado indevidamente por malware. É por isso que é essencial instalar atualizações à medida que saem. Atualiza as vulnerabilidades conhecidas, impedindo-as de serem mal utilizadas. Se possível, você deve ativar atualizações automáticas.

Como remover Ceprolad trojan

Os Trojans são infecções de malware muito graves que requerem ferramentas profissionais para remover. Não tente excluir Ceprolad trojan manualmente porque você pode acabar causando danos adicionais ao seu computador. Você também pode perder algumas partes do trojan, o que poderia mais tarde permitir que ele se recuperasse. Em vez disso, use um software anti-malware profissional para remover Ceprolad trojan . O anti-malware também protegeria seu computador contra ameaças futuras como Ceprolad trojan .

Como o Ceprolad pode realizar uma variedade de ações, é difícil dizer qual era o seu principal objetivo no seu computador. No entanto, recomendamos que você pelo menos mude todas as suas senhas no caso de serem roubadas.