O ransomware Kcvp é uma das variantes mais recentes do ransomware Djvu/STOP. Este tipo de malware é particularmente perigoso porque criptografa arquivos e, em seguida, exige dinheiro para um decodificador. A razão pela qual este ransomware é apelidado de Kcvp ransomware é que ele adiciona .kcvp a arquivos criptografados. Você não poderá abrir nenhum dos arquivos criptografados se não usar primeiro um decodificador neles. No entanto, obter o decodificador será um desafio. Os distribuidores de ransomware tentarão vender o decodificador para você por US $ 980, mas há riscos que vêm com o pagamento do resgate. Se você tiver um backup e primeiro remover completamente o ransomware Kcvp do seu computador, a recuperação de arquivos não deve ser um problema.

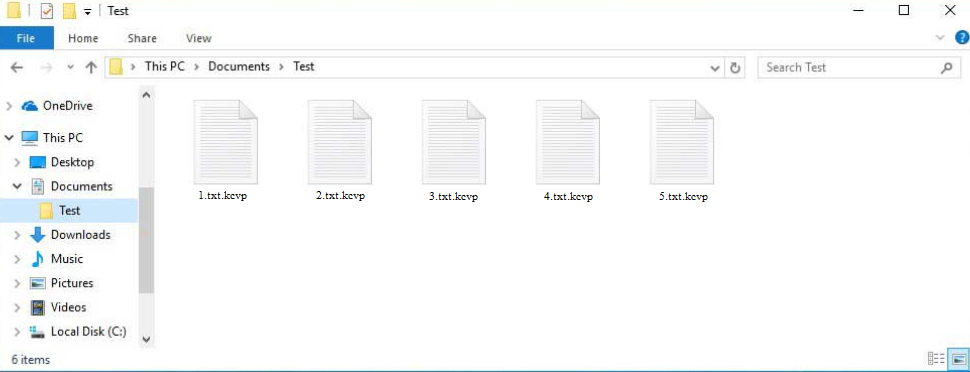

Quando você abre um arquivo infectado e inicia o ransomware, os arquivos instantaneamente se tornam criptografados. Eles também recebem a extensão .kcvp adicionada a eles. Por exemplo, text.txt se tornaria text.txt.kcvp se fossem criptografados. Até que um decodificador específico seja usado neles, os arquivos com essa extensão não serão abertos. Como o ransomware tem como alvo principal os arquivos que são mais valiosos para os usuários, ele criptografará todas as suas fotos, vídeos, documentos e outros arquivos pessoais.

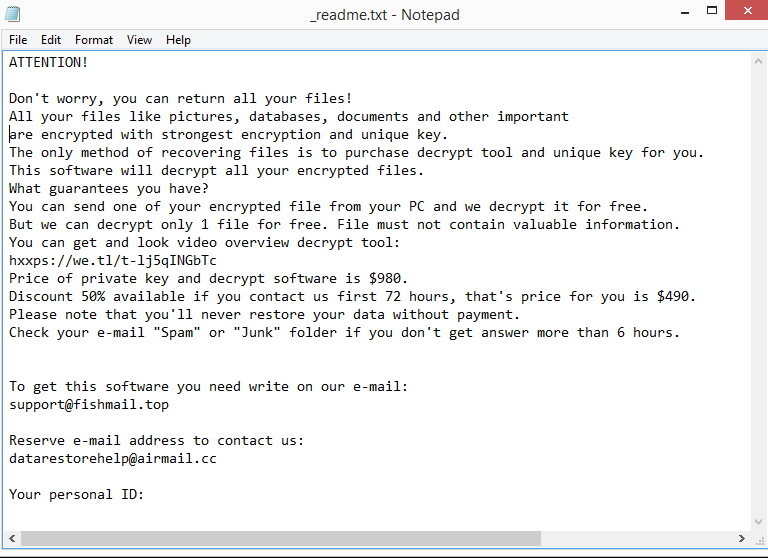

Após a conclusão do processo de criptografia, uma nota de resgate _readme.txt será descartada em cada pasta que tiver arquivos criptografados. Como as vítimas podem adquirir o decodificador é explicado na nota de resgate. Infelizmente, as vítimas são convidadas a pagar um resgate de US $ 980. É uma oferta muito questionável, mas o e-mail também explica que as vítimas que entrarem em contato com os cibercriminosos nas primeiras 72 horas receberão um desconto de 50%. Não é aconselhável se envolver com cibercriminosos ou pagar um resgate, porque não há lei que obrigue os cibercriminosos a ajudar as vítimas. Muitas vítimas no passado pagaram o resgate, mas não receberam um decodificador.

Atualmente, não há nenhuma maneira gratuita de recuperar arquivos sem um backup. Não há um decodificador gratuito disponível para o ransomware Kcvp, apesar do fato de que os pesquisadores de malware ocasionalmente liberam decodificadores gratuitos para ajudar as vítimas de ransomware. Variantes do ransomware Djvu/STOP criptografam dados usando chaves on-line, o que significa que cada usuário tem uma chave diferente. Os criadores do decodificador exigiriam sua chave exclusiva para que o software deles descriptografasse seus arquivos. Devido a isso, é improvável que um decodificador de ransomware Kcvp gratuito seja disponibilizado até que essas chaves sejam liberadas pelos desenvolvedores do malware. Embora seja improvável que funcione, você pode tentar usar o Emsisoft’s free decryptor for Djvu/STOP .

Se você tiver um backup de seus arquivos, você pode começar a recuperá-los assim que você excluir o ransomware Kcvp. É altamente recomendável usar um programa anti-vírus, porque a tentativa de remover o ransomware manualmente pode causar mais danos ao computador.

Como o ransomware entra nos computadores?

Um computador pode ser infectado com malware de várias maneiras diferentes. Os maus hábitos on-line dos usuários são muitas vezes o que levam a infecções por malware. Por exemplo, você corre o risco de encontrar malware se abrir anexos de e-mail não solicitados, clicar em links desconhecidos, usar torrents para piratear conteúdo protegido por direitos autorais, etc.

Um dos métodos mais comuns para malware infectar computadores é através de usuários abrindo anexos de e-mail infectados. E-mails maliciosos às vezes são disfarçados para parecer que foram enviados por empresas legítimas, embora os esforços sejam frequentemente extremamente pobres. É importante notar que, embora os e-mails em si sejam seguros para abrir, os arquivos anexados não são. Felizmente, e-mails maliciosos são tipicamente fáceis de identificar.

Erros gramaticais e ortográficos em e-mails supostamente enviados por empresas legítimas (como bancos, serviços de entrega de encomendas, etc.) são o sinal de alerta mais óbvio. Por exemplo, é quase certo que um e-mail é malicioso se for supostamente enviado por um serviço de entrega de encomendas, mas contém inúmeros erros óbvios de gramática e ortografia. Erros de ortografia e gramática fazem um e-mail parecer pouco profissional, portanto, as empresas legítimas farão todos os esforços para evitá-los.

Outro sinal de alerta é quando alguém se dirige a você usando um termo genérico (por exemplo, Usuário, Membro ou Cliente) em vez de seu nome. Você sempre será abordado pelo nome em e-mails de empresas cujos serviços você usa, uma vez que dá aos e-mails uma sensação mais pessoal.

Ao olhar para o endereço de e-mail do remetente, você também pode dizer se um e-mail é malicioso. Sempre verifique o endereço de e-mail do remetente se um e-mail pedir que você abra um anexo, clique em um link, etc. O e-mail é provavelmente spam ou malicioso se o endereço do remetente parecer aleatório. Certifique-se de que o remetente é quem ele afirma ser, mesmo que um endereço de e-mail pareça ser legítimo. Muitas vezes, uma pesquisa no Google é suficiente.

É importante lembrar que algumas campanhas maliciosas podem ser consideravelmente mais sofisticadas se segmentarem um único indivíduo. Se os cibercriminosos tiverem acesso às informações pessoais do alvo, eles podem fazer com que seus e-mails maliciosos pareçam muito mais convincentes. Por exemplo, o alvo pode receber um e-mail que é livre de erros, aborda-os pelo nome e tem algumas informações que dariam credibilidade ao e-mail. Geralmente, é aconselhável digitalizar anexos de e-mail com um programa antivírus ou, pelo VirusTotal menos, antes de abri-los por esse motivo.

Finalmente, o malware também pode ser distribuído usando torrents. É bem sabido que os sites de torrent estão cheios de torrents que contêm malware. Os sites de torrent são muitas vezes mal moderados, o que permite que os agentes mal-intencionados carreguem facilmente torrents. O malware é frequentemente encontrado em torrents para séries de TV, videogames, filmes e outras formas de entretenimento.

Como excluir o ransomware Kcvp

Você deve excluir o ransomware Kcvp com um programa anti-malware porque o ransomware é uma infecção sofisticada. Você corre o risco de causar significativamente mais danos se tentar fazê-lo manualmente. Pode abrir a sua cópia de segurança e começar a restaurar os seus ficheiros assim que o ransomware tiver sido completamente removido.

Os usuários sem backups acharão a recuperação de arquivos muito mais difícil. Infelizmente, atualmente não há nenhum decodificador de ransomware Kcvp gratuito disponível. Embora não esteja disponível no momento, um decodificador de ransomware Kcvp gratuito pode ser lançado no futuro. Você deve criar um backup para arquivos criptografados enquanto espera por um decodificador de ransomware Kcvp gratuito. NoMoreRansom é uma excelente fonte para decodificadores.

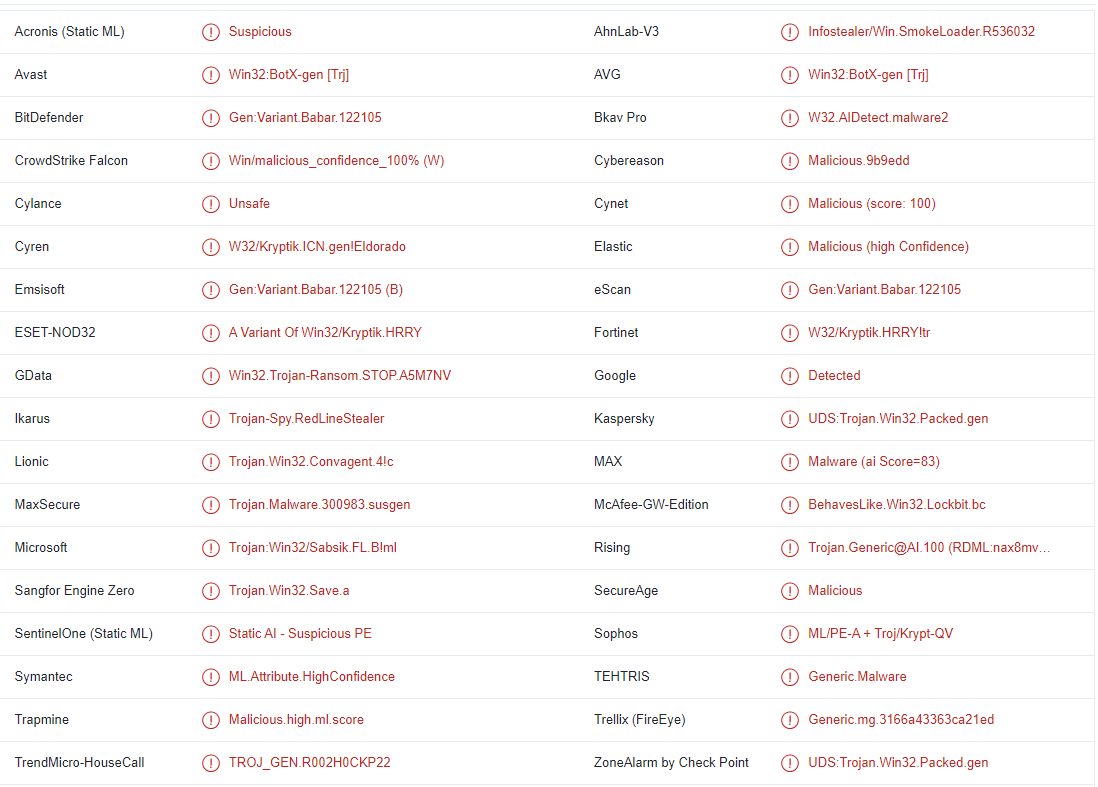

O ransomware Kcvp é detectado como:

- Win32:BotX-gen [Trj] por Avast/AVG

- Gen:Variant.Babar.122105 (B) por Emsisoft

- Uma variante do Win32/Kryptik.HRRY por ESET

- Trojan:Win32/Sabsik.FL.B!ml pela Microsoft

- UDS:Trojan.Win32.Packed.gen por Kaspersky

Quick Menu

passo 1. Exclua Kcvp ransomware usando o modo seguro com rede.

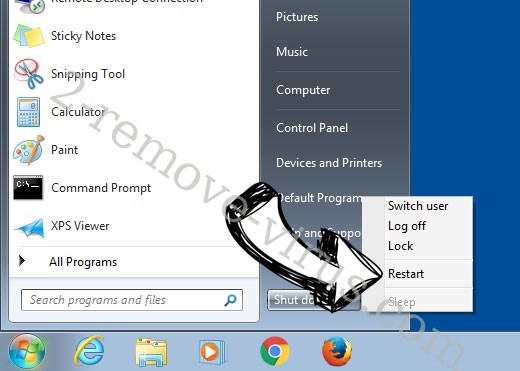

Remova o Kcvp ransomware do Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover Kcvp ransomware

Remova o Kcvp ransomware do Windows 8/Windows 10

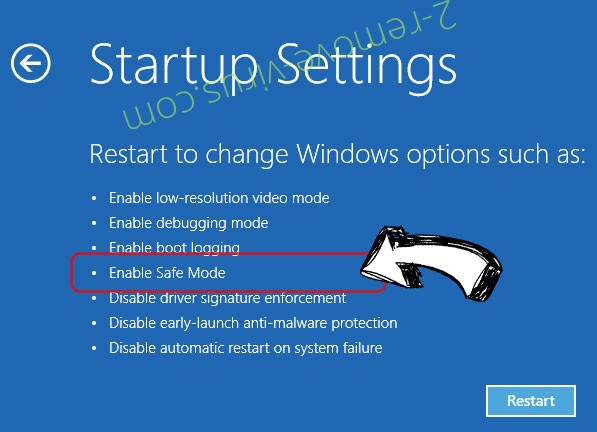

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o Kcvp ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

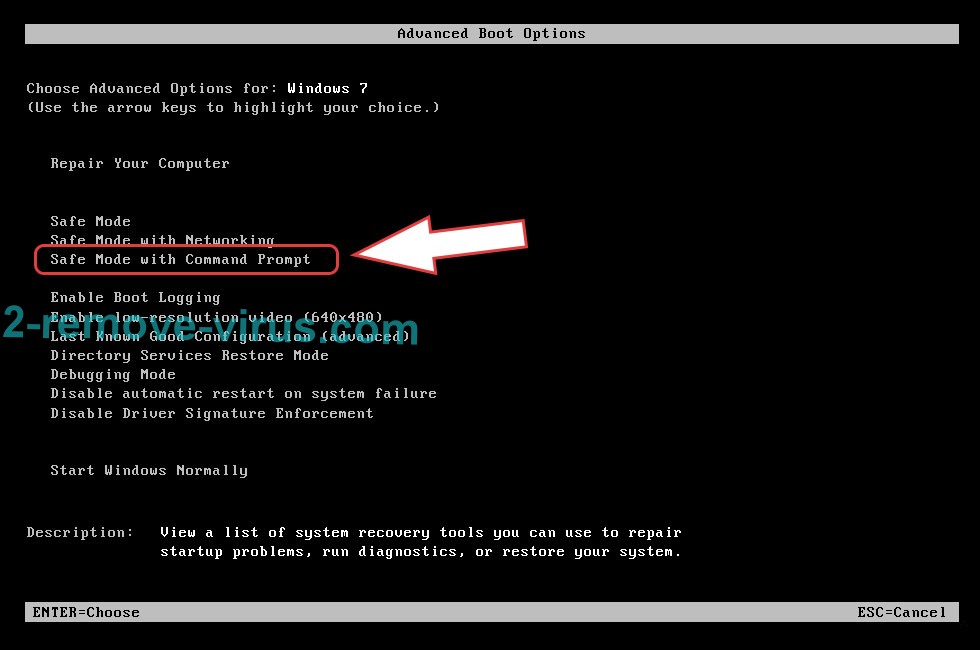

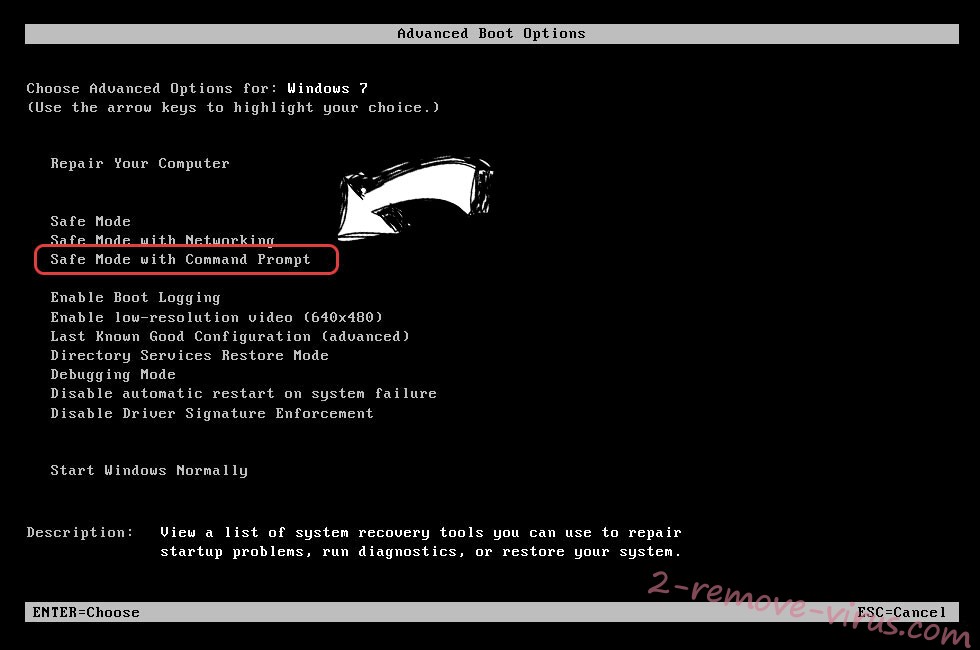

Excluir Kcvp ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

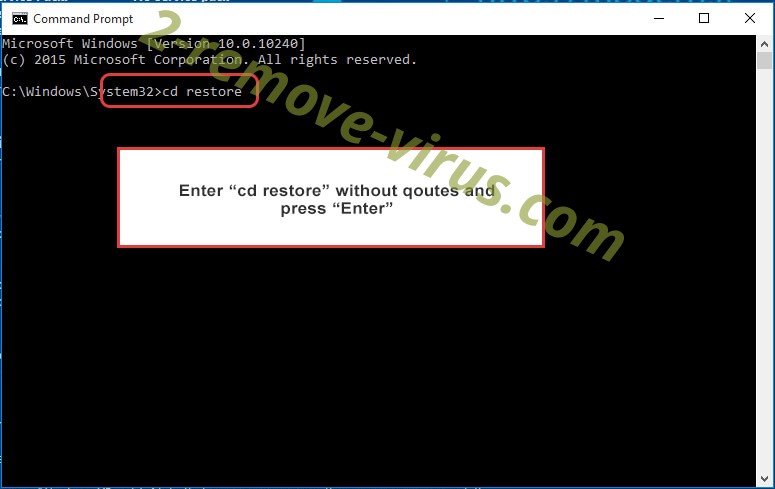

- Digite cd restore e toque em Enter.

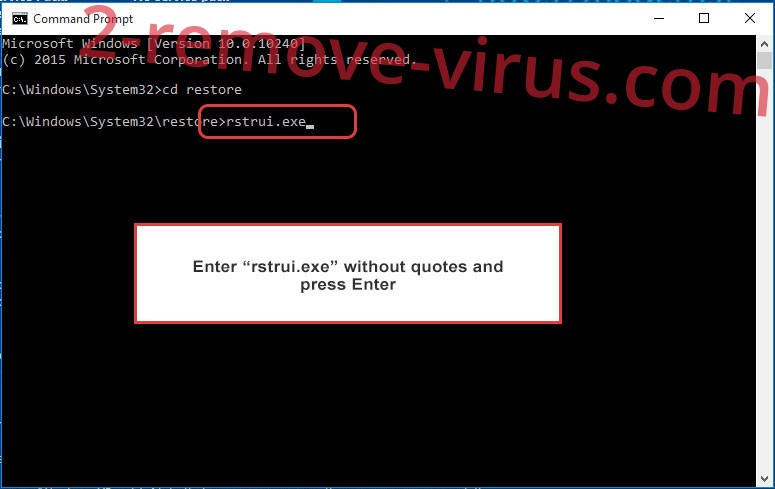

- Digite rstrui.exe e pressione Enter.

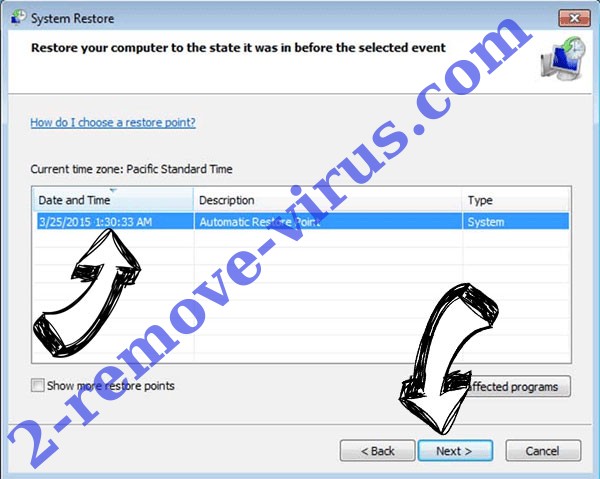

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

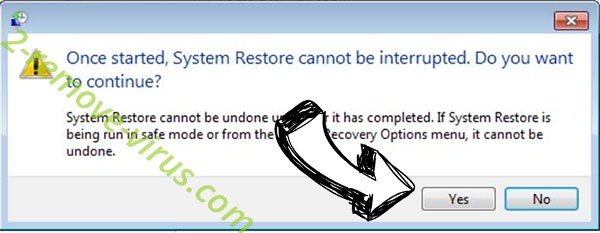

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir Kcvp ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

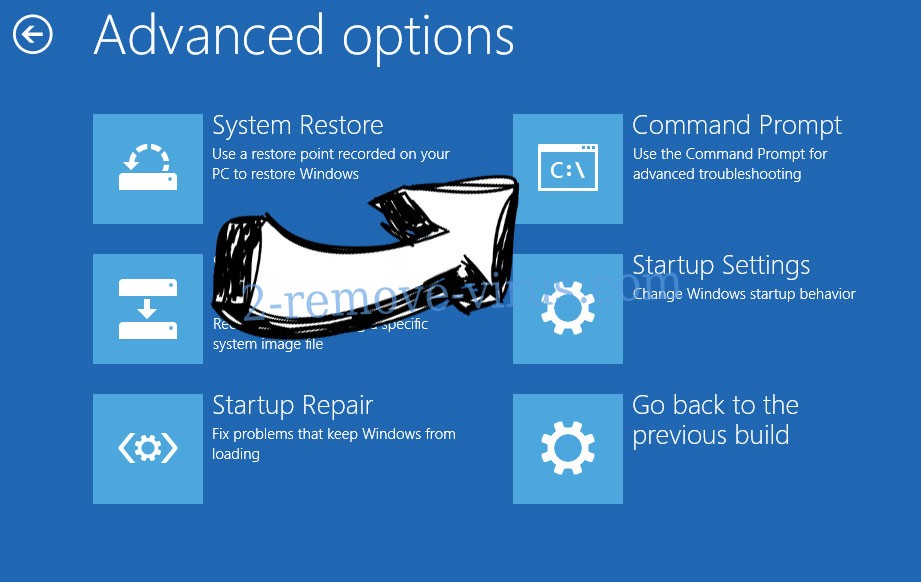

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

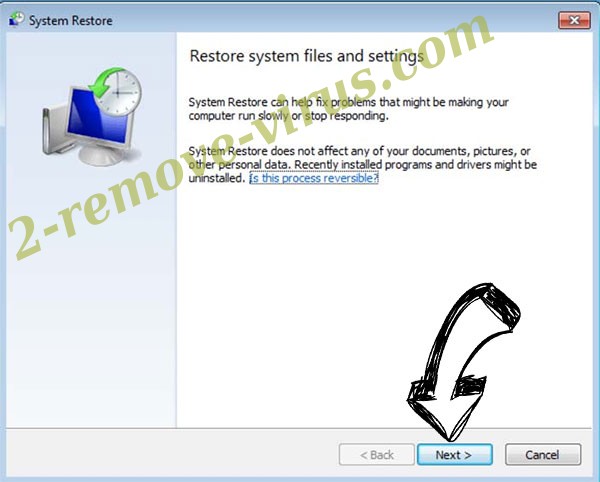

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.

Offers

Baixar ferramenta de remoçãoto scan for Kcvp ransomwareUse our recommended removal tool to scan for Kcvp ransomware. Trial version of provides detection of computer threats like Kcvp ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais