Lkhy ransomware faz parte da família de ransomware Djvu/STOP. É um tipo de software malicioso que criptografa arquivos pessoais e essencialmente os toma como reféns. É considerado muito perigoso porque a recuperação de arquivos nem sempre é possível se nenhum backup estiver disponível.

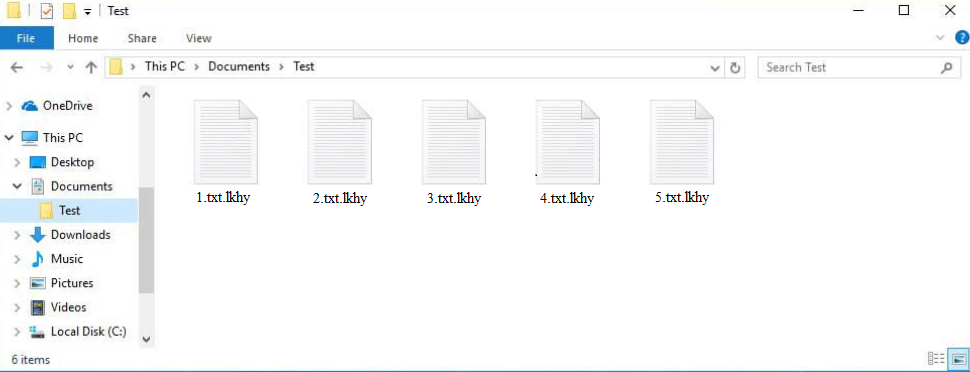

Quando os usuários abrem um arquivo infectado, o ransomware imediatamente inicia a criptografia do arquivo. Ele tem como alvo todos os arquivos pessoais, incluindo fotos, documentos, vídeos, etc. Os arquivos criptografados são reconhecíveis pela extensão .lkhy. Por exemplo, um arquivo de image.jpg criptografado se tornaria image.jpg.lkhy.

Os arquivos com a extensão .lkhy não poderão ser abertos, a menos que sejam descriptografados primeiro com um decodificador especial. O processo de aquisição do desencriptador é explicado na nota de resgate _readme.txt que é colocada em todas as pastas que têm ficheiros encriptados. A nota de resgate explica que, para obter o decodificador, as vítimas primeiro precisam pagar US$ 999 em resgate. Há supostamente um desconto de 50% para aqueles que fizerem contato com cibercriminosos nas primeiras 72 horas, bem como uma opção para descriptografar um arquivo gratuitamente, desde que não contenha nenhuma informação importante.

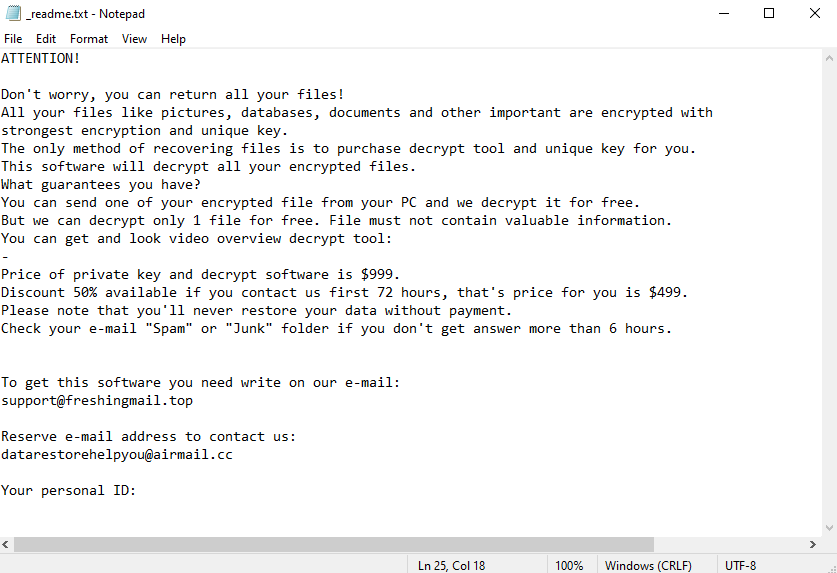

Abaixo está a nota de resgate completa para Lkhy ransomware :

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

–

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Os usuários que não têm backups de arquivos podem estar considerando pagar o resgate. No entanto, isso nunca é recomendado por algumas razões. Em primeiro lugar, as vítimas que pagam não receberão necessariamente um desencriptador. O que os usuários devem ter em mente é que os operadores de ransomware são cibercriminosos. Não há garantias de que eles enviarão um decodificador para aqueles que pagam, porque não há nada que os obrigue a manter seu fim do acordo. Infelizmente, muitos usuários no passado não receberam os decodificadores pelos quais pagaram. Além disso, o dinheiro que as vítimas pagam é usado para financiar outras atividades maliciosas, das quais os mesmos usuários podem se tornar vítimas.

Assim que os usuários removerem Lkhy ransomware de seus computadores, eles poderão se conectar aos seus backups e começar a recuperar arquivos. É importante excluir Lkhy ransomware totalmente com software antimalware antes de acessar o backup para evitar que os arquivos de backup também sejam criptografados. Se os usuários não tiverem backup, sua única opção é esperar que um decodificador gratuito Lkhy ransomware seja lançado.

Como o ransomware infecta os computadores dos usuários?

As infecções por malware, incluindo ransomware, são distribuídas de várias maneiras, como torrents e e-mails. Usuários que têm bons hábitos on-line são geralmente menos propensos a pegar uma infecção do que aqueles que se envolvem em comportamento on-line arriscado, como usar torrents para baixar conteúdo protegido por direitos autorais. Desenvolver melhores hábitos é uma das melhores medidas preventivas.

Ransomware é frequentemente distribuído através de anexos de e-mail. Os cibercriminosos adicionam arquivos infectados por malware aos e-mails e, quando os usuários abrem esses arquivos, seus computadores são infectados. E-mails maliciosos que visam um grande número de usuários ao mesmo tempo são geralmente bastante óbvios. O maior brinde são os erros gramaticais/ortográficos. Os e-mails são feitos para parecer que foram enviados por empresas legítimas, mas como estão cheios de erros, torna-se bastante óbvio que são falsos. Remetentes mal-intencionados tentam apressar os usuários a abrir o arquivo anexado alegando que é um documento importante que precisa ser revisado.

Uma coisa que os usuários devem tomar nota é como um e-mail se dirige a eles. Se o remetente alegar ser de uma empresa cujos serviços os usuários usam, mas se dirige aos usuários usando palavras genéricas como Membro, Usuário, Cliente, etc., o e-mail provavelmente é spam ou malicioso. E-mails legítimos se dirigiriam aos usuários pelo nome, ou melhor, pelo nome que eles deram às empresas.

Alguns usuários podem ser alvo de ataques mais sofisticados. Os e-mails que fazem parte de uma campanha de e-mail sofisticada pareceriam significativamente mais convincentes, sem erros gramaticais/ortográficos e informações específicas para fazer o e-mail parecer mais crível. É altamente recomendável verificar todos os anexos de e-mail não solicitados com software antimalware ou VirusTotal antes de abri-los. Isso garantiria que um arquivo mal-intencionado não seja aberto em um dispositivo.

Agentes maliciosos também usam torrents para distribuir malware. É uma ótima maneira de espalhar malware porque os sites de torrent geralmente são mal regulamentados e muitos usuários não conseguem reconhecer malware em torrents. Mais comumente, o malware é encontrado em torrents para conteúdo de entretenimento, incluindo filmes, séries de TV e videogames. Os usuários são desencorajados a piratear conteúdo protegido por direitos autorais usando torrents e pirataria em geral, porque não é apenas roubo de conteúdo, mas também perigoso para o computador.

Lkhy ransomware remoção

Os usuários com backup podem começar a recuperar arquivos assim que forem removidos Lkhy ransomware do computador. Usando um programa anti-malware é recomendado para excluir Lkhy ransomware porque é uma infecção muito complexa. Se os usuários tentarem fazer isso manualmente, eles podem acabar causando danos adicionais aos seus dispositivos.

Uma vez que o computador está limpo de ransomware, os usuários podem se conectar com segurança aos seus backups e começar a recuperar arquivos. Para usuários sem backup, a recuperação de arquivos não será necessariamente possível. A única opção dos usuários é esperar que um decodificador gratuito Lkhy ransomware seja lançado. No entanto, não está claro se ele será lançado. Se isso acontecer, estará disponível no NoMoreRansom . Se não puder ser encontrado no NoMoreRansom, ele não estará disponível em nenhum outro lugar.

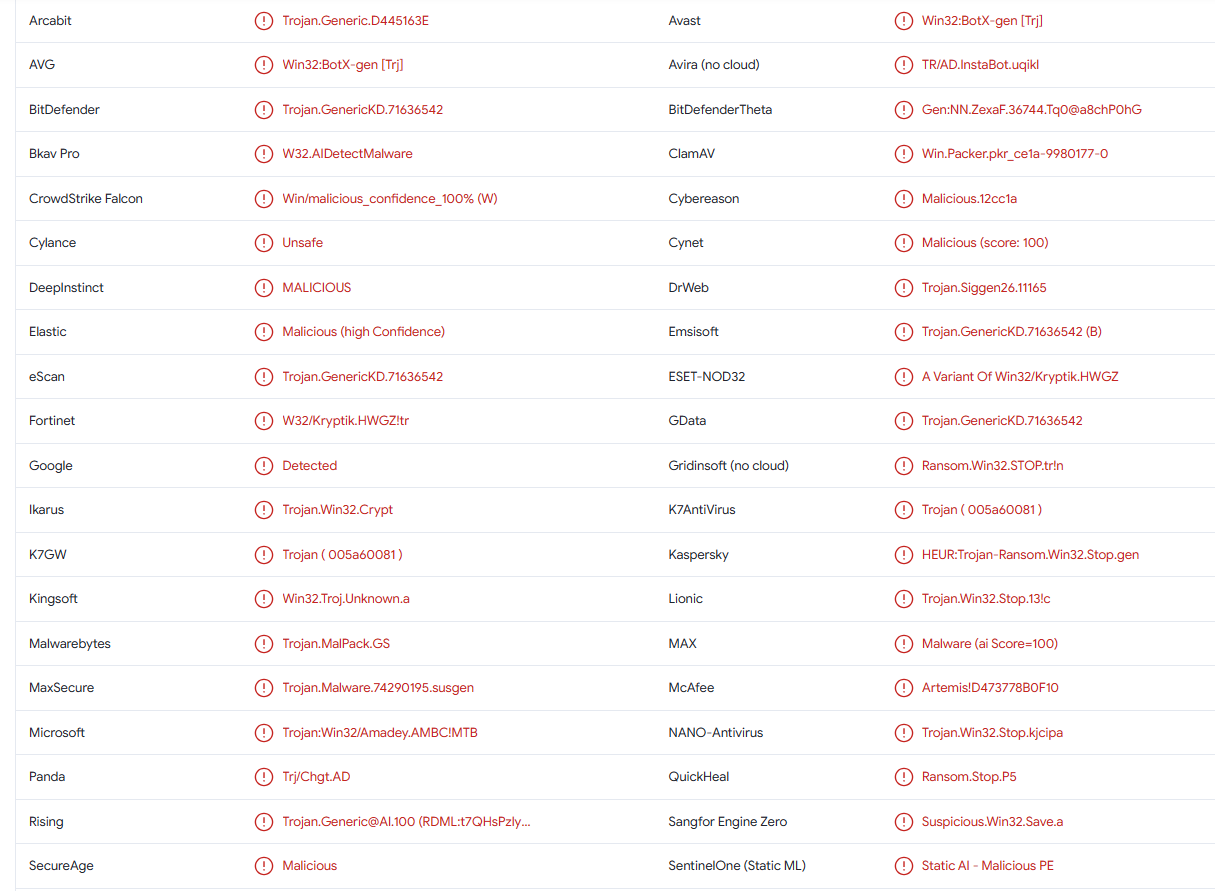

Lkhy ransomware é detectado como:

- Win32:BotX-gen [Trj] por AVG/Avast

- Trojan.GenericKD.71636542 por Bitdefender

- Trojan.MalPack.GS por Malwarebytes

- Cavalo de Tróia: Win32/Amadey.AMBC! MTB pela Microsoft

- Trojan.GenericKD.71636542 (B) por Emsisoft

- Uma variante do Win32/Kryptik.HWGZ pela ESET

- HEUR:Trojan-Ransom.Win32.Stop.gen por Kaspersky

- Ransom.Win32.STOP.YXEBNZ por TrendMirco

- Artemisa! D473778B0F10 pela McAfee