O que é Hacker Who Has Access To Your Operating System o golpe do e-mail

Hacker Who Has Access To Your Operating System O golpe do e-mail é classificado como um golpe de sextorsão. É essencialmente um e-mail falso que ameaça divulgar publicamente um vídeo privado seu se você não concordar em pagar US $ 500. Esses tipos de golpes de sextorção por e-mail existem há anos e, embora as campanhas de sextorção possam ser operadas por diferentes golpistas, todos eles seguem o mesmo padrão e parecem mais ou menos idênticos uns aos outros.

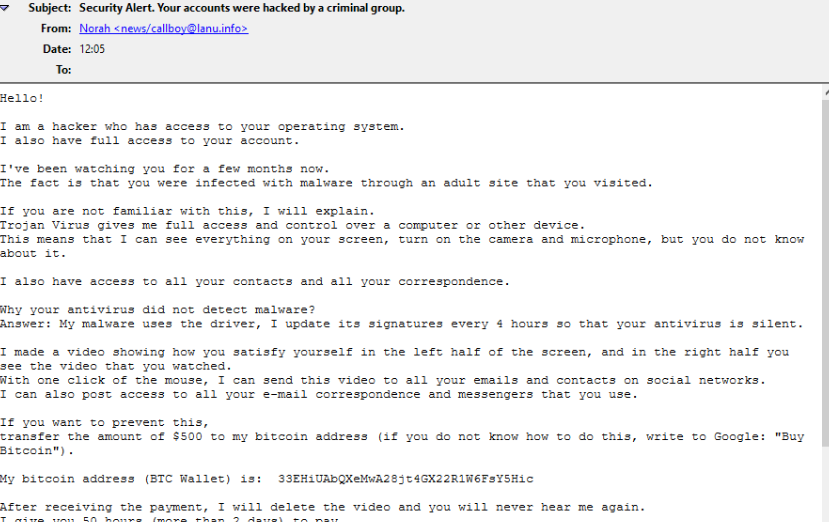

Hacker Who Has Access To Your Operating System O Golpe de E-mail tem “Alerta de Segurança. Suas contas foram hackeadas por um grupo criminoso” como a linha de assunto, o que imediatamente chamaria a atenção das pessoas e as intrigaria ou as assustaria o suficiente para abrir o e-mail. O remetente, então, passa a explicar que eles são hackers e conseguiram ter acesso aos sistemas operacionais dos usuários e suas contas. Supostamente, eles estão monitorando as atividades dos usuários há alguns meses, depois de infectar seus computadores com malware por meio de um site adulto que visitaram. A infecção supostamente deu ao hacker acesso a seus computadores, incluindo o microfone e a câmera.

O remetente afirma ter usado o acesso ao seu microfone e câmera para criar um vídeo de você assistindo pornografia. De acordo com o remetente, o vídeo mostra você de um lado, e o vídeo adulto que você estava assistindo do outro. Eles ameaçam enviar o vídeo para todos os seus contatos se você não concordar em enviar US $ 500 em Bitcoin para o endereço da carteira fornecido.

Este e-mail, como a maioria dos e-mails de sextortion, não é particularmente convincente, mas pode funcionar em usuários que não estão familiarizados com esses golpes. O e-mail é escrito de uma forma que causaria ansiedade ao destinatário, e a linguagem degradante usada no e-mail, bem como o tom zombeteiro podem pressionar os usuários a fazer um pagamento. Afinal, o fato de os golpes de sextorsão ainda existirem anos depois significa que alguma porcentagem deles é bem-sucedida.

Eis a íntegra Hacker Who Has Access To Your Operating System Golpe de e-mail:

Subject: Security Alert. Your accounts were hacked by a criminal group.

Hello!

I am a hacker who has access to your operating system.

I also have full access to your account.I’ve been watching you for a few months now.

The fact is that you were infected with malware through an adult site that you visited.If you are not familiar with this, I will explain.

Trojan Virus gives me full access and control over a computer or other device.

This means that I can see everything on your screen, turn on the camera and microphone, but you do not know about it.I also have access to all your contacts and all your correspondence.

Why your antivirus did not detect malware?

Answer: My malware uses the driver, I update its signatures every 4 hours so that your antivirus is silent.I made a video showing how you satisfy yourself in the left half of the screen, and in the right half you see the video that you watched.

With one click of the mouse, I can send this video to all your emails and contacts on social networks.

I can also post access to all your e-mail correspondence and messengers that you use.If you want to prevent this,

transfer the amount of $500 to my bitcoin address (if you do not know how to do this, write to Google: “Buy Bitcoin”).My bitcoin address (BTC Wallet) is: –

After receiving the payment, I will delete the video and you will never hear me again.

I give you 50 hours (more than 2 days) to pay.

I have a notice reading this letter, and the timer will work when you see this letter.Filing a complaint somewhere does not make sense because this email cannot be tracked like my bitcoin address.

I do not make any mistakes.If I find that you have shared this message with someone else, the video will be immediately distributed.

Best regards!

E-mails de sextorção podem conter informações pessoais corretas

Este Hacker Who Has Access To Your Operating System golpe de e-mail é bastante genérico, mas alguns e-mails de sextorção mais sofisticados podem conter informações pessoais corretas dos usuários, incluindo nome completo e alguma senha. Revelar as informações pessoais dos usuários é uma tática eficaz que irá assustá-los e pressioná-los a tomar decisões precipitadas. No entanto, há uma explicação fácil para como os golpistas conseguem obter as informações, e isso não tem nada a ver com hackear os computadores dos usuários.

Agentes mal-intencionados obtêm informações pessoais (por exemplo, endereços de e-mail, senhas, nomes completos) de fóruns de hackers, onde acabam após vazamentos ou violações de dados. Assim, se um e-mail de sextorção contém qualquer informação sobre você, significa apenas que algum serviço do qual você era cliente vazou suas informações pessoais ou sofreu uma violação de dados. Você pode verificar se seu endereço de e-mail e/ou senha vazou no haveibeenpwned .

Embora não haja muito que você possa fazer se seu endereço de e-mail tiver vazado, você precisa alterar imediatamente sua senha se ela estiver incluída em um e-mail de sextortion. Lembre-se de que as senhas precisam ser complexas e incluir letras maiúsculas/minúsculas, números e símbolos. As senhas também precisam ser exclusivas para cada conta. Se você tiver problemas para manter o controle de suas senhas, você pode usar gerenciadores de senhas.

Hacker Who Has Access To Your Operating System Remoção de fraude por e-mail

Se você receber um e-mail de sextortion, você pode simplesmente excluí-lo. O conteúdo de tais e-mails são falsos, não há malware em seu computador nem há um vídeo de você assistindo pornografia. Basta excluir Hacker Who Has Access To Your Operating System o Golpe de e-mail da sua caixa de entrada.

Offers

Baixar ferramenta de remoçãoto scan for Hacker Who Has Access To Your Operating SystemUse our recommended removal tool to scan for Hacker Who Has Access To Your Operating System. Trial version of provides detection of computer threats like Hacker Who Has Access To Your Operating System and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Desinstale o Hacker Who Has Access To Your Operating System e programas relacionados.

Remover Hacker Who Has Access To Your Operating System do Windows 8 e Wndows 8.1

Clique com o botão Direito do mouse na tela inicial do metro. Procure no canto inferior direito pelo botão Todos os apps. Clique no botão e escolha Painel de controle. Selecione Exibir por: Categoria (esta é geralmente a exibição padrão), e clique em Desinstalar um programa. Clique sobre Speed Cleaner e remova-a da lista.

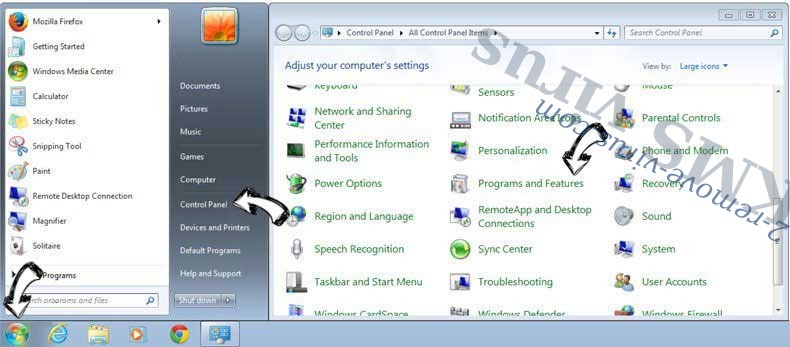

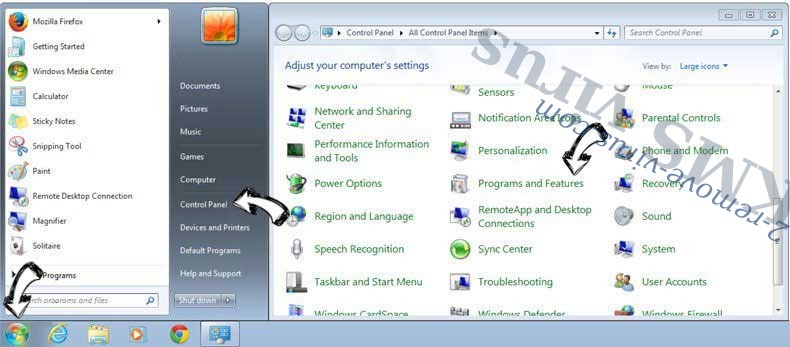

Desinstalar o Hacker Who Has Access To Your Operating System do Windows 7

Clique em Start → Control Panel → Programs and Features → Uninstall a program.

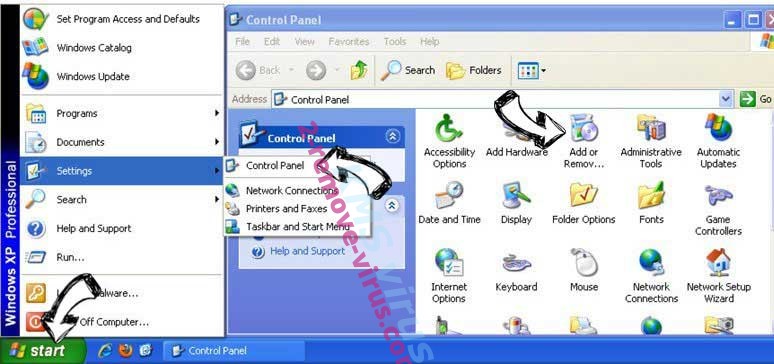

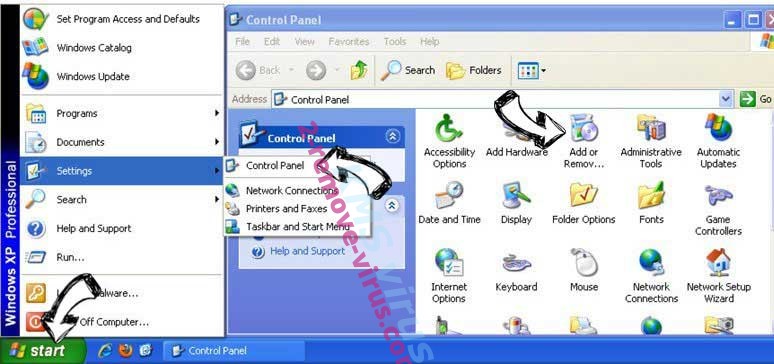

Remoção Hacker Who Has Access To Your Operating System do Windows XP

Clique em Start → Settings → Control Panel. Localize e clique → Add or Remove Programs.

Remoção o Hacker Who Has Access To Your Operating System do Mac OS X

Clique em Go botão no topo esquerdo da tela e selecionados aplicativos. Selecione a pasta aplicativos e procure por Hacker Who Has Access To Your Operating System ou qualquer outro software suspeito. Agora, clique direito sobre cada dessas entradas e selecione mover para o lixo, em seguida, direito clique no ícone de lixo e selecione esvaziar lixo.

passo 2. Excluir Hacker Who Has Access To Your Operating System do seu navegador

Encerrar as indesejado extensões do Internet Explorer

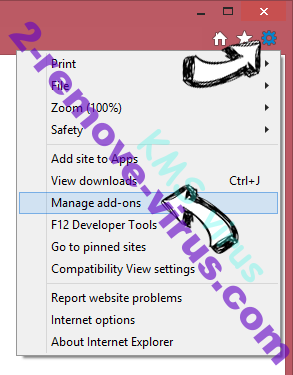

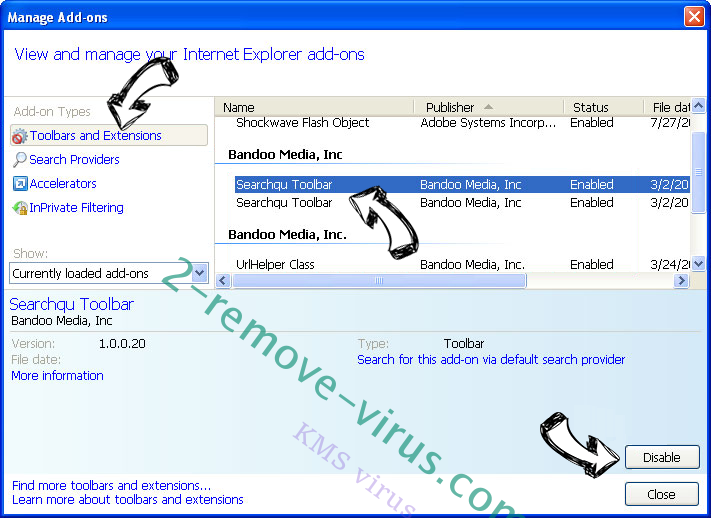

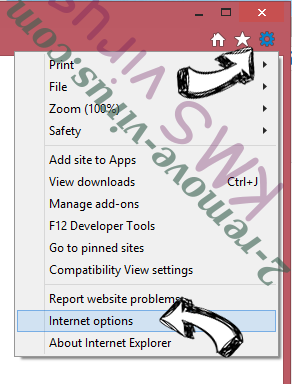

- Toque no ícone de engrenagem e ir em Gerenciar Complementos.

- Escolha as barras de ferramentas e extensões e eliminar todas as entradas suspeitas (que não sejam Microsoft, Yahoo, Google, Oracle ou Adobe)

- Deixe a janela.

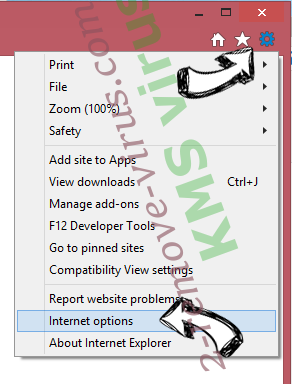

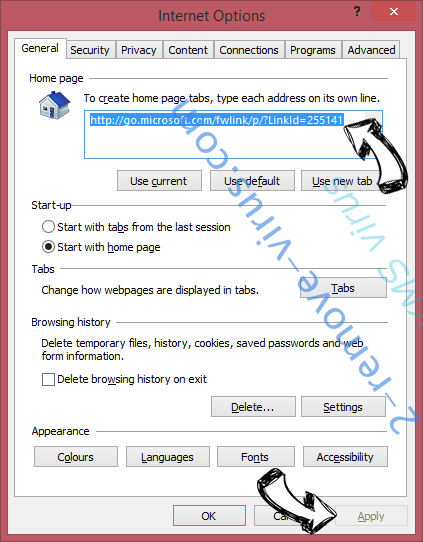

Mudar a página inicial do Internet Explorer, se foi alterado pelo vírus:

- Pressione e segure Alt + X novamente. Clique em Opções de Internet.

- Na guia Geral, remova a página da seção de infecções da página inicial. Digite o endereço do domínio que você preferir e clique em OK para salvar as alterações.

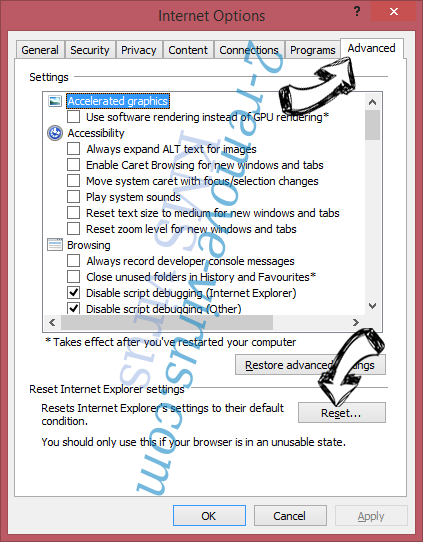

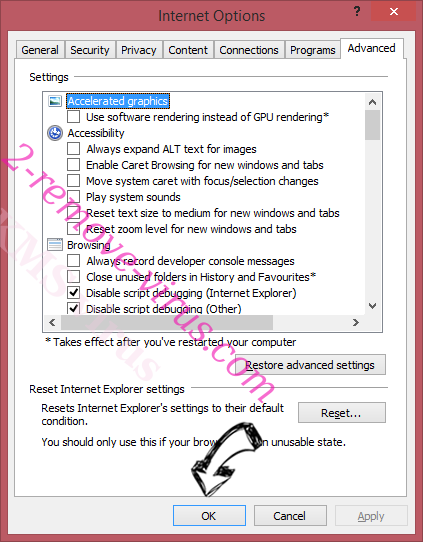

Redefinir o seu navegador

- Pressione Alt+T e clique em Opções de Internet.

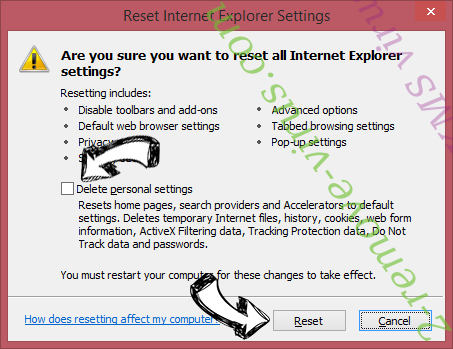

- Na Janela Avançado, clique em Reiniciar.

- Selecionea caixa e clique emReiniciar.

- Clique em Fechar.

- Se você fosse incapaz de redefinir seus navegadores, empregam um anti-malware respeitável e digitalizar seu computador inteiro com isso.

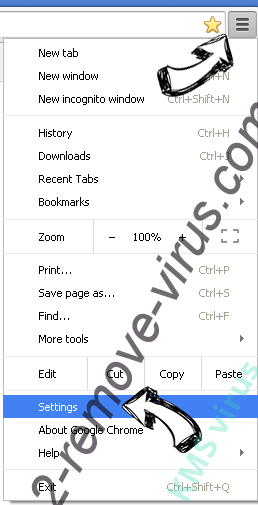

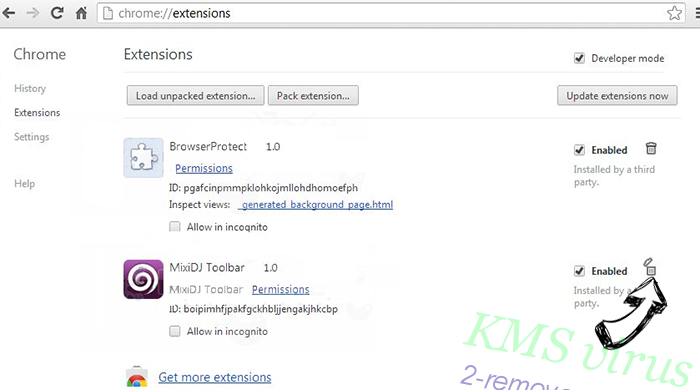

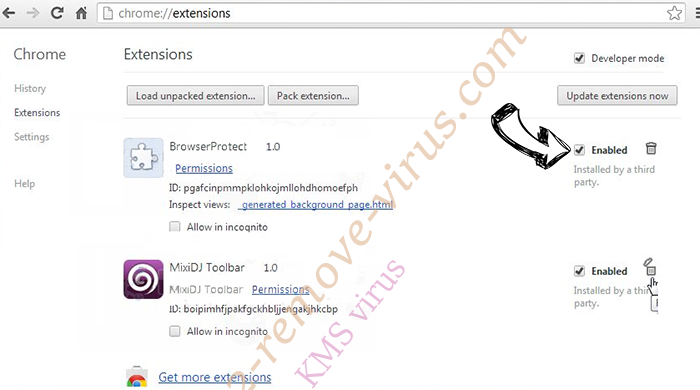

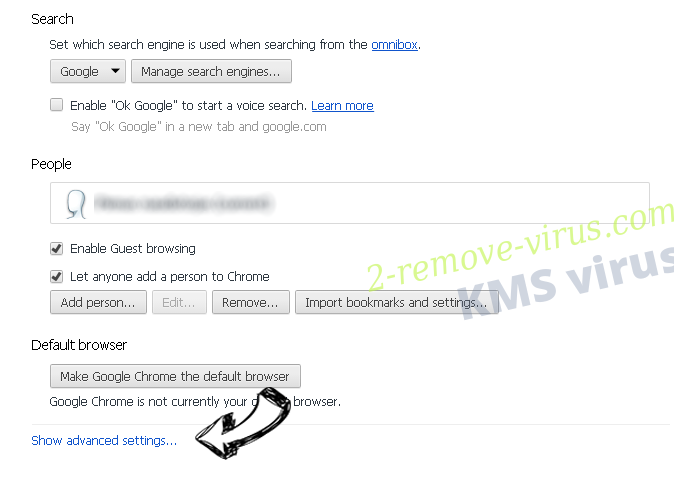

Apagar o Hacker Who Has Access To Your Operating System do Google Chrome

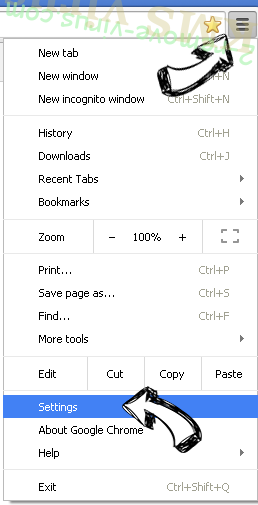

- Abra seu navegador. Pressione Alt+F. Selecione Configurações.

- Escolha as extensões.

- Elimine as extensões suspeitas da lista clicando a Lixeira ao lado deles.

- Se você não tiver certeza quais extensões para remover, você pode desabilitá-los temporariamente.

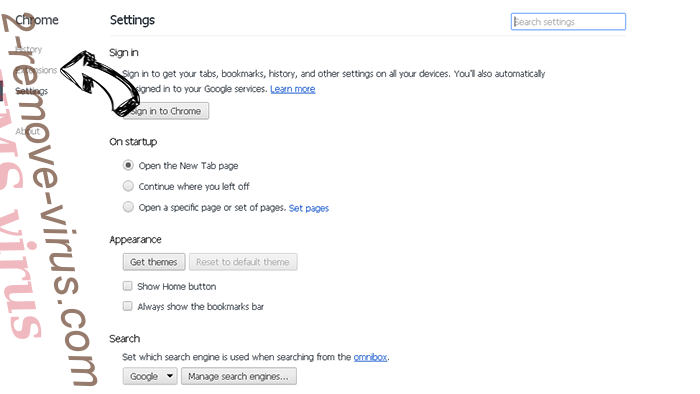

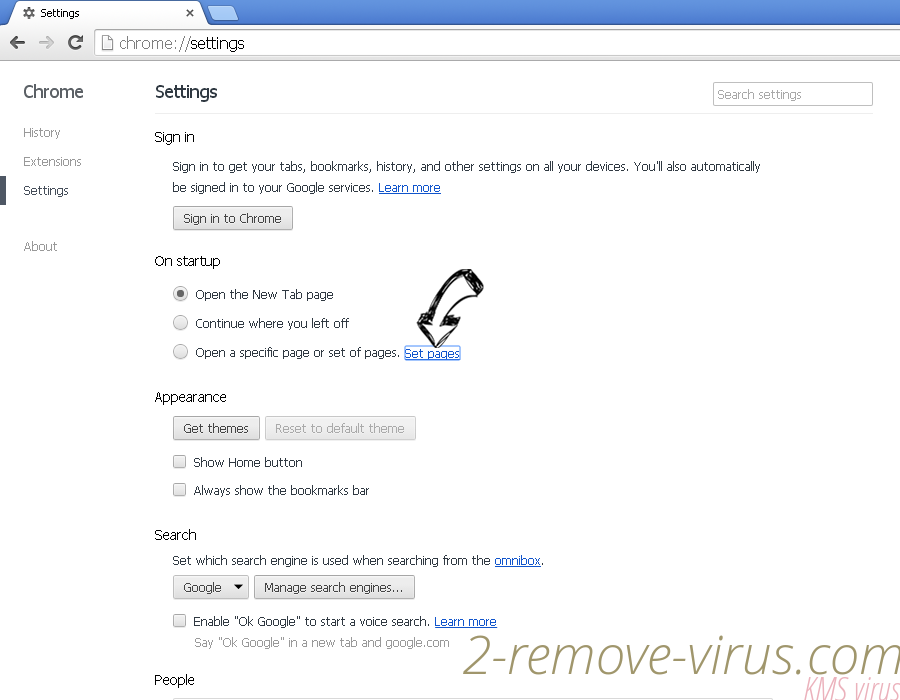

Redefinir a homepage e padrão motor de busca Google Chrome se foi seqüestrador por vírus

- Abra seu navegador. Pressione Alt+F. Selecione Configurações.

- Em Inicialização, selecione a última opção e clique em Configurar Páginas.

- Insira a nova URL.

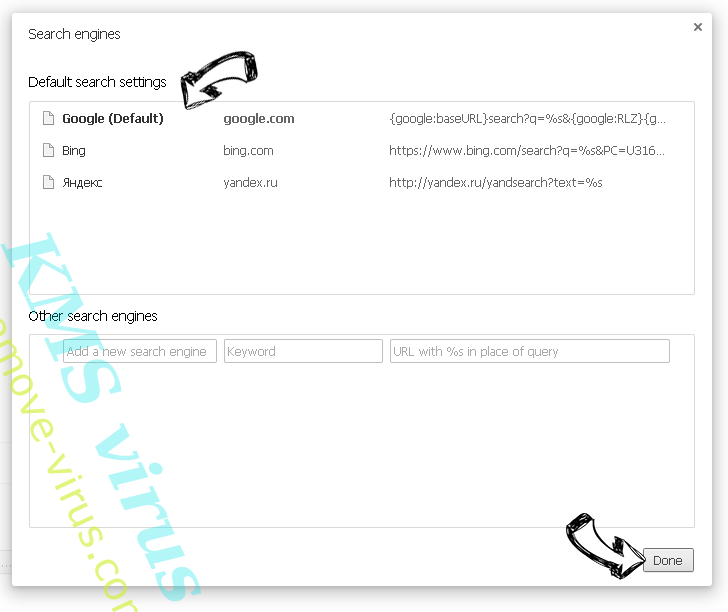

- Em Pesquisa, clique em Gerenciar Mecanismos de Pesquisa e defina um novo mecanismo de pesquisa.

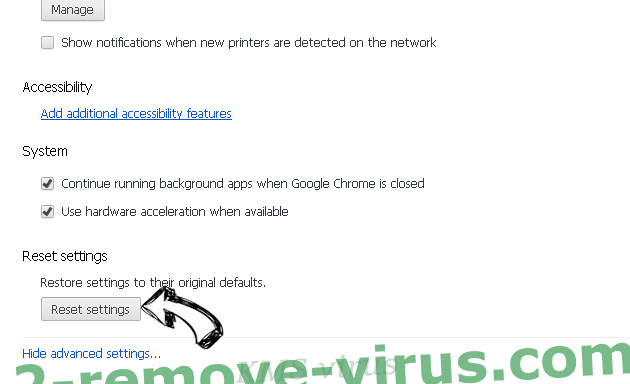

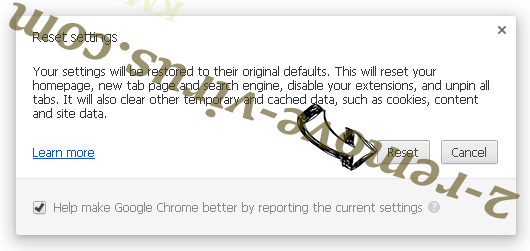

Redefinir o seu navegador

- Se o navegador ainda não funciona da forma que preferir, você pode redefinir suas configurações.

- Abra seu navegador. Pressione Alt+F. Selecione Configurações.

- Clique em Mostrar configurações avançadas.

- Selecione Redefinir as configurações do navegador. Clique no botão Redefinir.

- Se você não pode redefinir as configurações, compra um legítimo antimalware e analise o seu PC.

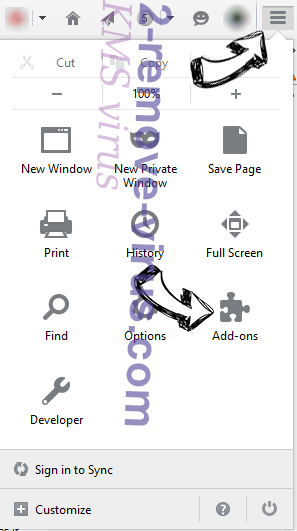

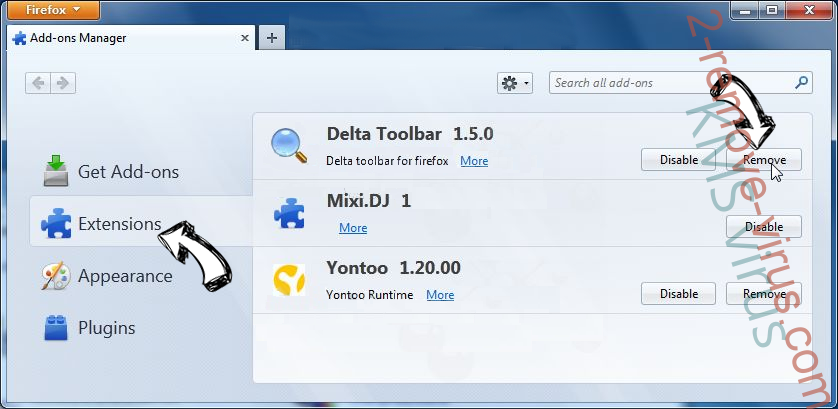

Remova o Hacker Who Has Access To Your Operating System do Mozilla Firefox

- No canto superior direito da tela, pressione menu e escolha Add-ons (ou toque simultaneamente em Ctrl + Shift + A).

- Mover para lista de extensões e Add-ons e desinstalar todas as entradas suspeitas e desconhecidas.

Mudar a página inicial do Mozilla Firefox, se foi alterado pelo vírus:

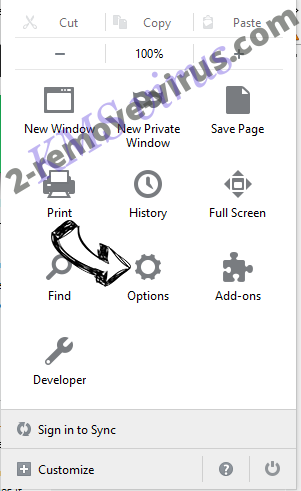

- Clique no botão Firefox e vá para Opções.

- Na guia Geral, remova o nome da infecção de seção da Página Inicial. Digite uma página padrão que você preferir e clique em OK para salvar as alterações.

- Pressione OK para salvar essas alterações.

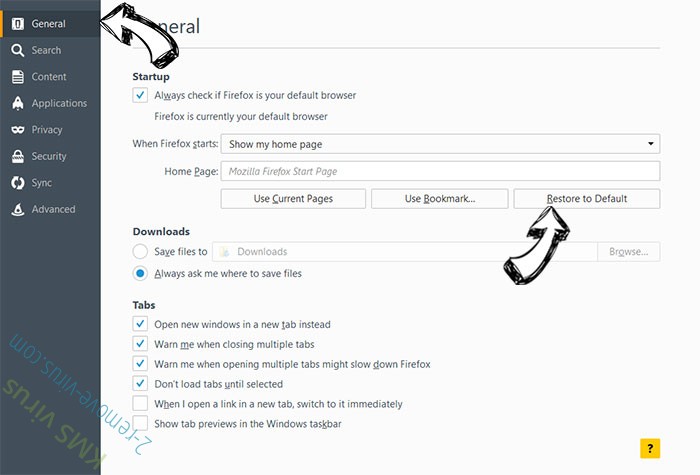

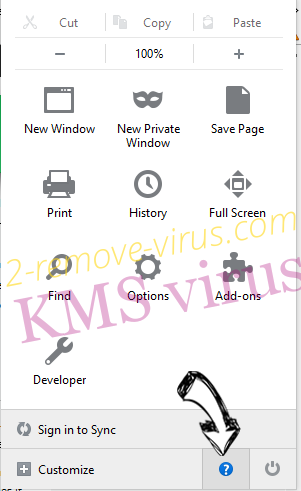

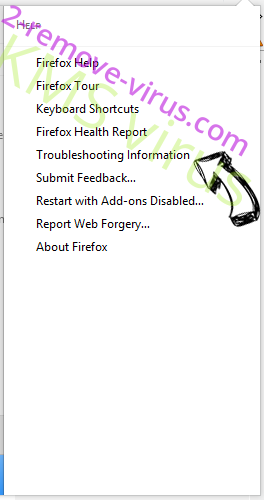

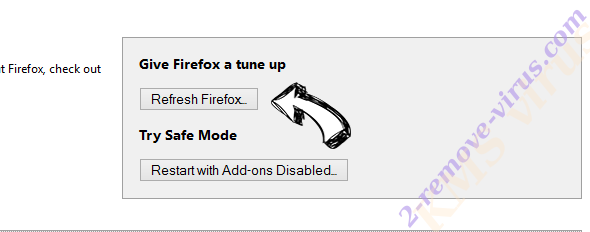

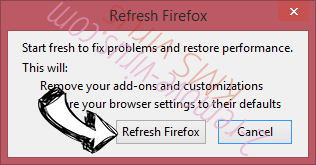

Redefinir o seu navegador

- Pressione Alt+H.

- Clique em informações de resolução de problemas.

- Selecione Reiniciar o Firefox (ou Atualizar o Firefox)

- Reiniciar o Firefox - > Reiniciar.

- Se não for possível reiniciar o Mozilla Firefox, digitalizar todo o seu computador com um anti-malware confiável.

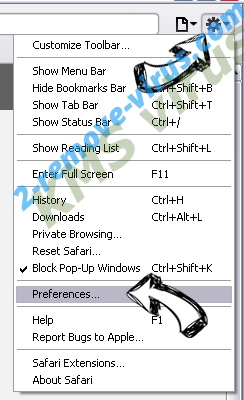

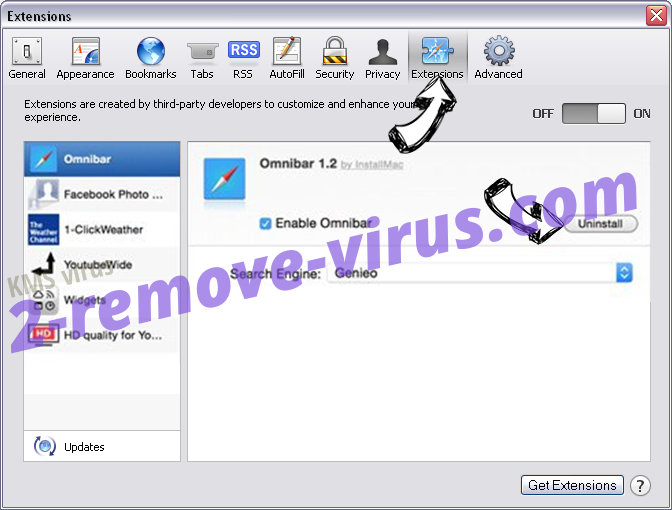

Desinstalar o Hacker Who Has Access To Your Operating System do Safari (Mac OS X)

- Acesse o menu.

- Escolha preferências.

- Vá para a guia de extensões.

- Toque no botão desinstalar junto a Hacker Who Has Access To Your Operating System indesejáveis e livrar-se de todas as outras entradas desconhecidas também. Se você for unsure se a extensão é confiável ou não, basta desmarca a caixa Ativar para desabilitá-lo temporariamente.

- Reinicie o Safari.

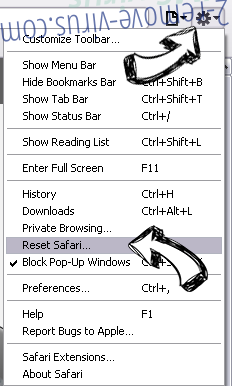

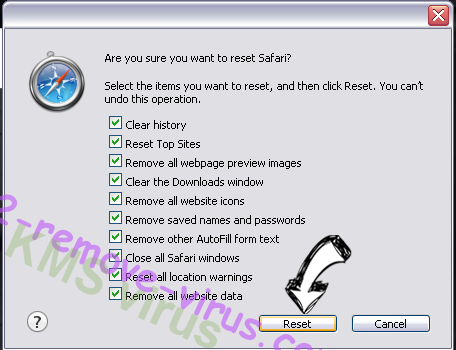

Redefinir o seu navegador

- Toque no ícone menu e escolha redefinir Safari.

- Escolher as opções que você deseja redefinir (muitas vezes todos eles são pré-selecionados) e pressione Reset.

- Se você não pode redefinir o navegador, analise o seu PC inteiro com um software de remoção de malware autêntico.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.