O que é Nmon.exe

Nmon.exe parece ser um arquivo executável related to the Snake , ou também conhecido como ransomware Ekans. O ransomware é uma peça particularmente perigosa de malware que visa principalmente sistemas de controle industrial (ICS), não máquinas individuais, mas redes inteiras. O fabricante de Honda carros é supostamente a mais recente vítima a ser afetada pelo ransomware Snake. Teria causado sérios transtornos nas atividades regulares da empresa.

Como a maioria dos ransomware, o malware Snake parece usar os métodos usuais de infiltração, como e-mails de spam. Uma vez dentro, ele termina processos específicos em uma máquina e exclui cópias de sombra de volume, a fim de evitar que as vítimas recuperem arquivos. Em seguida, inicia a criptografia de arquivos, após o qual os arquivos se tornam inacessíveis. O ransomware descarta uma nota de resgate, mas não especifica o valor que as vítimas precisam pagar para recuperar arquivos, apenas que é necessário entrar em contato com os bandidos por trás do ransomware.

Pagar o ransomware é altamente desencorajado tanto por especialistas em segurança quanto pela aplicação da lei, porque não há garantias de que os arquivos serão descriptografados. Não é incomum bandidos fugirem com o dinheiro. E considerando que a Ekans tem como alvo grandes empresas, a soma do resgate provavelmente será substancial.

Para remover Nmon.exe e o ransomware Snake, o uso do software anti-malware será necessário.

Como o ransomware se espalha?

De acordo com a empresa de software Acronis, o ransomware Snake entra através da configuração RDP insegura. Ele é distribuído principalmente através de anexos de e-mail de spam, mas também pode ser espalhado através de botnets, pacotes de exploração, anúncios maliciosos, infecções na Web, atualizações falsas e instaladores infectados.

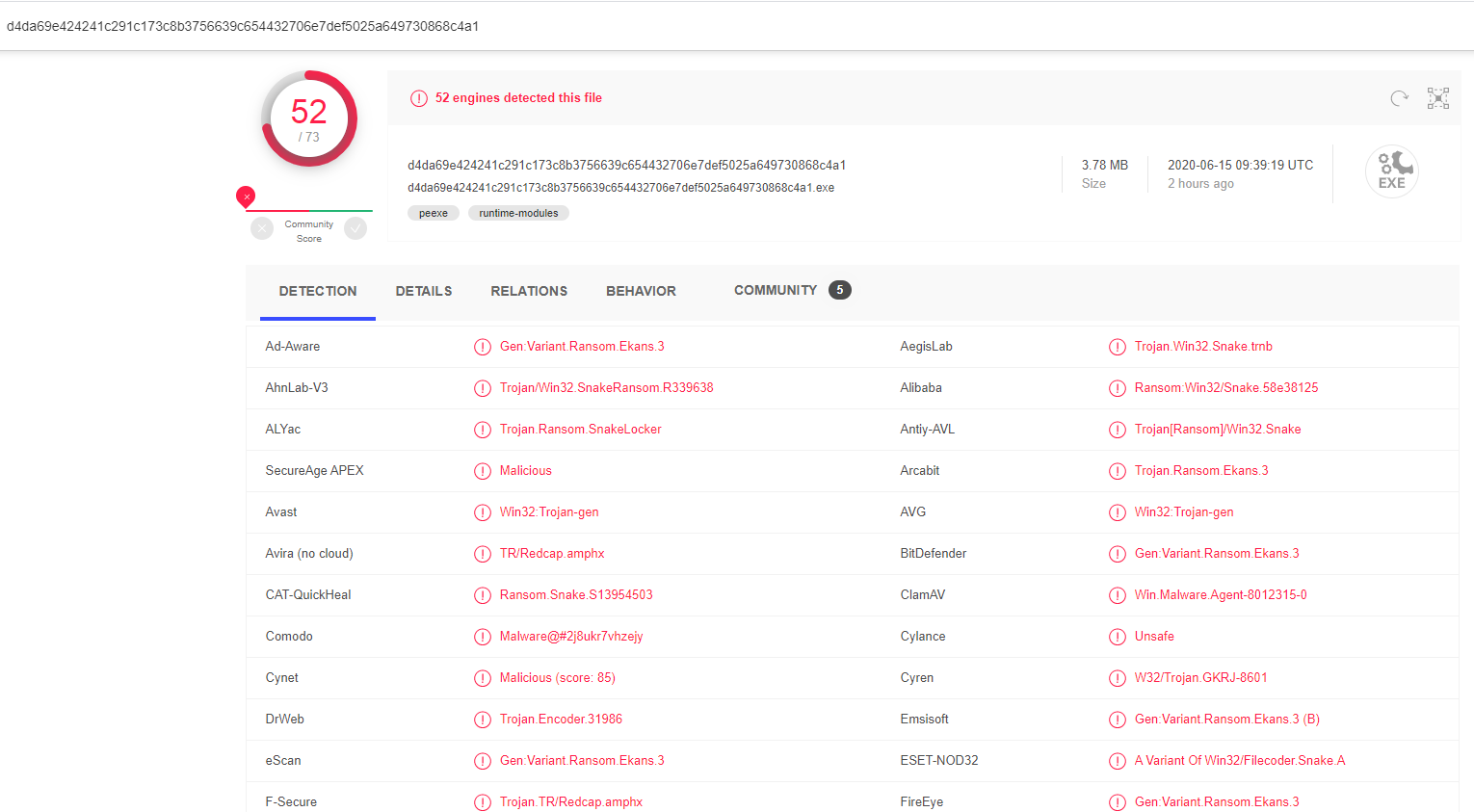

E-mails de spam com anexos são um dos principais métodos de distribuição de ransomware. Arquivos maliciosos vêm anexados a e-mails de spam que são feitos para parecer algum tipo de correspondência oficial de uma empresa, banco, agência governamental, etc. Os e-mails tentam convencer potenciais vítimas a abrir o arquivo anexado alegando que é algum tipo de documento importante. Quando o arquivo é baixado e aberto, o malware pode ser executado. Em muitos casos, os e-mails têm certos sinais que apontam para ele não ser o que parece ser à primeira vista. O spam é frequentemente enviado a partir de endereços de e-mail questionáveis, os e-mails têm erros de gramática e ortografia, endereçam o receptor com saudações genéricas de “Usuário/Cliente/Membro”, etc. É certamente possível diferenciar e-mails legítimos daqueles que carregam malware. Finalmente, todos os anexos de arquivos que vêm com e-mails não solicitados devem ser digitalizados com software anti-malware ou um serviço como o VirusTotal.

Ter um software anti-malware confiável instalado no sistema será um longo caminho para proteger contra malware. Muitas dessas ferramentas de segurança detectam ransomware assim que ele entra e são capazes de impedir a criptografia de arquivos.

O que o ransomware faz?

Quando o ransomware for executado, ele excluirá imediatamente cópias de volume de sombra e interromperá processos relacionados a sistemas SCADA, máquinas virtuais, sistemas de controle industrial, ferramentas de gerenciamento remoto e software de gerenciamento de rede. Shadow Volume Copies permitiria que as vítimas recuperassem arquivos sem pagar o resgate, portanto, a maioria dos ransomwares os excluem.

O ransomware então começa a criptografar arquivos, pulando aqueles localizados em determinadas pastas, como :Arquivos do programa. Todos os arquivos criptografados terão uma sequência aleatória de cinco caracteres. Uma vez que o processo de criptografia esteja concluído, ele deixa cair uma nota de resgate “Fix-Your-Files.txt”. A nota de resgate explica que a rede corporativa foi violada e arquivos criptografados. A nota esclareceu ainda que a única maneira segura de recuperar arquivos seria comprando a ferramenta de descriptografia. A nota também explica que as vítimas podem enviar bandidos até três arquivos criptografados sem importância como seguro de que os arquivos podem realmente ser descriptografados. A soma solicitada para o descriptografador não está especificada na nota, e provavelmente ficará clara se as vítimas entrarem em contato com eles por e-mail (bapcocrypt@ctemplar.com).

As vítimas são sempre aconselhadas a não pagar o resgate porque não há garantias de que um decodificador será enviado. E vendo que o ransomware Snake tem como alvo empresas em vez de usuários individuais, a quantia solicitada de resgate provavelmente será de pelo menos algumas centenas de milhares de dólares, se não mais. Pagar também pode levar a um ataque repetido, já que os criminosos cibernéticos por trás deste ransomware terão em mente quem está disposto a pagar.

Nmon.exe Remoção

Nmon.exe indica a presença do ransomware Snake, que só deve ser removido com software anti-malware. Se o backup estiver disponível, ele só deve ser acessado quando todos os vestígios do ransomware forem removidos.

Offers

Baixar ferramenta de remoçãoto scan for Nmon.exeUse our recommended removal tool to scan for Nmon.exe. Trial version of provides detection of computer threats like Nmon.exe and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.