” Have you heard about Pegasus ” e-mail é classificado como um golpe de sextorção. Ele faz alegações falsas de que os computadores dos usuários estão infectados com malware e ameaça lançar vídeos inexistentes.

O e-mail se enquadra na categoria de golpe de e-mail de sextorção porque ameaça divulgar vídeos sexuais inexistentes de usuários se eles não concordarem em pagar. O e-mail ” Have you heard about Pegasus ” é um exemplo clássico de golpe de sextorção e segue os mesmos padrões. A maioria dos e-mails de sextorção são mais ou menos idênticos entre si, apesar de serem operados por diferentes agentes maliciosos, com apenas o conteúdo do e-mail ligeiramente diferente.

O e-mail ” Have you heard about Pegasus ” começa perguntando se o destinatário ouviu falar sobre o malware Pegasus. O remetente passa a se apresentar como uma espécie de “hacker blackhat” e afirma que eles foram capazes de infectar o telefone do destinatário com o malware Pegasus usando um ataque de “clique zero”. Supostamente, o destinatário não precisava clicar em nenhum link malicioso para que o telefone fosse infectado.

O malware supostamente permitia a esse “hacker” acesso completo ao dispositivo do usuário. Eles eram então supostamente capazes de roubar informações pessoais, incluindo mensagens (tanto SMS quanto redes sociais), fotos, e-mails, etc., bem como gravar chamadas telefônicas e ativar a câmera e o microfone. Isso supostamente permitia que o remetente espionasse o usuário e fizesse vídeos deles durante seus “momentos privados”. O remetente ameaça enviar os vídeos inexistentes para todos os contatos, a menos que o usuário concorde em pagar 0,035 Bitcoin, que é US$ 2280 no momento.

Embora o e-mail e seu conteúdo sejam completamente falsos, o malware Pegasus existe. O malware pode ser instalado em dispositivos iOS e Android e, embora tenha sido desenvolvido por uma empresa legítima para combater o crime e o terrorismo, é frequentemente usado por governos para espionar várias pessoas (por exemplo, ativistas de direitos humanos ou jornalistas). Os golpistas por trás deste e-mail ” Have you heard about Pegasus ” estão usando propositalmente o nome de um malware infame para que, quando as vítimas em potencial pesquisam o malware, obtenham resultados alegando que é uma infecção legítima e perigosa.

O e-mail é escrito usando linguagem ameaçadora para assustar o destinatário. Muitos e-mails de sextorção também zombam dos usuários e tentam envergonhá-los por seus supostos hábitos de assistir pornografia. Essa é uma tática para pressionar o usuário a pagar a quantia solicitada. Mas pagar seria um completo desperdício de dinheiro, pois esse e-mail nada mais é do que um golpe.

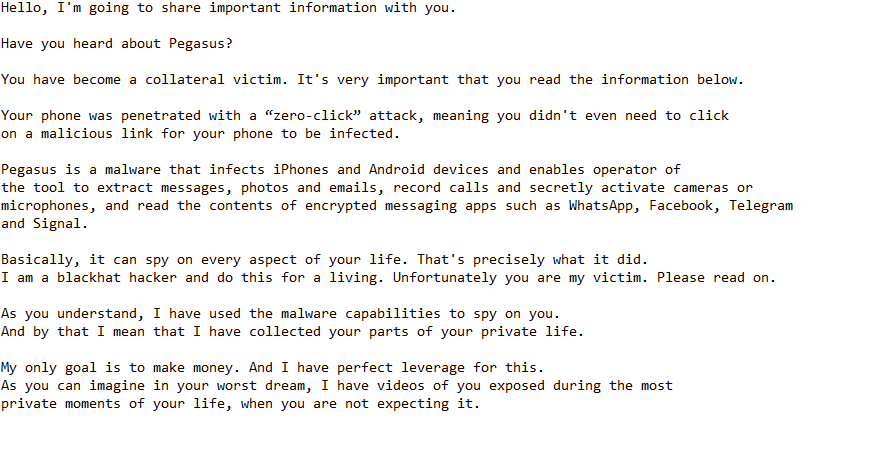

Veja abaixo a íntegra do e-mail Have you heard about Pegasus :

Hello, I’m going to share important information with you.

Have you heard about Pegasus?

You have become a collateral victim. It’s very important that you read the information below.Your phone was penetrated with a “zero-click” attack, meaning you didn’t even need to click on a malicious link for your phone to be infected.

Pegasus is a malware that infects iPhones and Android devices and enables operator of the tool to extract messages, photos and emails,

record calls and secretly activate cameras or microphones, and read the contents of encrypted messaging apps such as WhatsApp, Facebook, Telegram and Signal.Basically, it can spy on every aspect of your life. That’s precisely what it did.

I am a blackhat hacker and do this for a living. Unfortunately you are my victim. Please read on.As you understand, I have used the malware capabilities to spy on you.

And by that I mean that I have collected your parts of your private life.My only goal is to make money. And I have perfect leverage for this.

As you can imagine in your worst dream, I have videos of you exposed during the most private moments of your life, when you are not expecting it.I personally have no interest in them, but there are public websites, that have perverts loving that content.

As I said, I only do this to make money and not trying to destroy your life. But if necessary, I will publish the videos.

If this is not enough for you, I will make sure your contacts, friends and everybody you know see those videos as well.Here is the deal. I will delete the files after I receive 0.035 Bitcoin (about 1600 US Dollars).

You need to send that amount here 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseuI will also clear your device from malware, and you keep living your life.

Otherwise, shit will happen.The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for any help from anybody unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care.

Como os golpistas receberam meu endereço de e-mail?

Agentes maliciosos e golpistas usam várias táticas de medo para pressionar os usuários a pagar. Alegar que eles obtiveram o endereço de e-mail do usuário por meio de hacking é uma delas. Na realidade, os golpistas compram endereços de e-mail de fóruns de hackers onde acabam após serem vazados. Os endereços de e-mail são vazados o tempo todo, seja por causa de um ataque cibernético ou de uma empresa que vaza acidentalmente os dados de seus usuários. Endereços de e-mail vazados e outras informações pessoais são vendidos em fóruns de hackers para outros atores mal-intencionados.

Alguns e-mails de sextorção também expõem as senhas dos usuários, aquelas que os usuários usam. Esta é uma tática particularmente eficaz porque os usuários que não estão familiarizados com golpes maliciosos ficariam convencidos de que seus dispositivos foram hackeados. Porque, em suas mentes, de que outra forma o remetente teria sua senha? A resposta para isso é muito simples. As senhas acabam nas mãos de agentes maliciosos da mesma forma que os endereços de e-mail, por meio de vazamentos/vazamentos de dados. Muitas empresas não possuem medidas de segurança adequadas e armazenam as senhas dos usuários em texto simples. Quando essas empresas são violadas em um ataque cibernético, as senhas são roubadas e posteriormente vendidas em fóruns de hackers. Os golpistas que operam golpes de sextorção compram esses dados e os usam para assustar os usuários.

Remover e-mail ” Have you heard about Pegasus “

Se você receber este e-mail, você pode simplesmente remover ” Have you heard about Pegasus ” e-mail da sua caixa de entrada. O mesmo se aplica a todos os outros e-mails de sextortion. Não preste atenção no conteúdo, pois os e-mails nada mais são do que um golpe.