” I am a professional hacker and have successfully managed to hack your operating system ” é um golpe genérico de sextorsão. Ele ameaça liberar um vídeo privado inexistente de você assistindo pornografia, a menos que você concorde em pagar a quantia solicitada de dinheiro. Se você receber este e-mail de sextorsão, você pode simplesmente removê-lo da sua caixa de entrada. Não há malware no seu computador, nem há um vídeo privado de você.

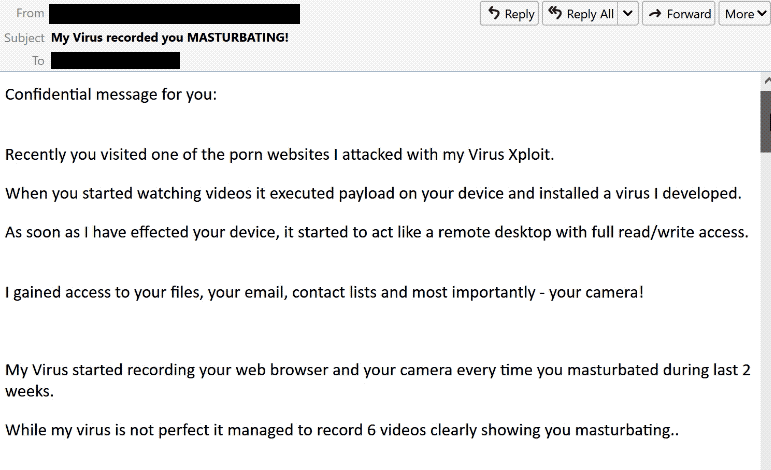

“Seus dados pessoais vazaram devido a suspeitas de atividades prejudiciais” é a linha de assunto deste golpe de sextorsão em particular. O e-mail em si é bastante genérico e a maneira como ele opera é a mesma que todos os outros golpes de sextorsão que já vimos antes. Para chamar a atenção dos usuários, os e-mails de sextorsão usam linhas de assunto atraentes, como a mencionada acima. O remetente, que na verdade é um golpista, tenta alarmar ainda mais os usuários, dizendo que eles infectaram os computadores dos usuários com malware e basicamente assumiram o controle depois de hackeá-lo.

Em seguida, eles afirmam que foram capazes de ligar a câmera e o microfone do computador infectado para fazer um vídeo de usuários assistindo pornografia. Usando continuamente palavras depreciativas, o golpista procura humilhar a vítima e afetá-la psicologicamente. Independentemente de os usuários realmente terem assistido a conteúdo pornográfico ou não, esse tipo de estratégia pode, no entanto, ter um impacto sobre eles.

O golpista ameaça postar o vídeo inexistente on-line e distribuí-lo a todos os contatos se a vítima se recusar a pagar US $ 850 em Bitcoin.

Você pode simplesmente excluir esse tipo de e-mail da sua caixa de entrada se obtê-lo. Você pode ter certeza de que não há malware em seu computador operado por este golpista, nem há um vídeo de você. Você certamente não precisa pagar a quantia solicitada de dinheiro.

Subject: Your personal data has leaked due to suspected harmful activities.

Hi there!

I am a professional hacker and have successfully managed to hack your operating system.

Currently I have gained full access to your account.In addition, I was secretly monitoring all your activities and watching you for several months.

The thing is your computer was infected with harmful spyware due to the fact that you had visited a website with porn content previously. ╭ ᑎ ╮Let me explain to you what that entails. Thanks to Trojan viruses, I can gain complete access to your computer or any other device that you own.

It means that I can see absolutely everything in your screen and switch on the camera as well as microphone at any point of time without your permission.

In addition, I can also access and see your confidential information as well as your emails and chat messages.You may be wondering why your antivirus cannot detect my malicious software.

Let me break it down for you: I am using harmful software that is driver-based,

which refreshes its signatures on 4-hourly basis, hence your antivirus is unable to detect it presence.I have made a video compilation, which shows on the left side the scenes of you happily masturbating,

while on the right side it demonstrates the video you were watching at that moment..ᵔ.ᵔAll I need is just to share this video to all email addresses and messenger contacts of people you are in communication with on your device or PC.

Furthermore, I can also make public all your emails and chat history.I believe you would definitely want to avoid this from happening.

Here is what you need to do – transfer the Bitcoin equivalent of 850 USD to my Bitcoin account

(that is rather a simple process, which you can check out online in case if you don’t know how to do that).Below is my bitcoin account information (Bitcoin wallet):

Once the required amount is transferred to my account, I will proceed with deleting all those videos and disappear from your life once and for all.

Kindly ensure you complete the abovementioned transfer within 50 hours (2 days +).

I will receive a notification right after you open this email, hence the countdown will start.Trust me, I am very careful, calculative and never make mistakes.

If I discover that you shared this message with others, I will straight away proceed with making your private videos public.Good luck!

Como os golpistas obtiveram seu endereço de e-mail?

Diferentes golpistas podem operar essas campanhas de fraude de sextorsão, mas elas sempre funcionam e parecem iguais. Se você já recebeu um e-mail de golpe de sextorsão, provavelmente continuará a recebê-los no futuro, porque os golpistas provavelmente compraram seu endereço de e-mail de um fórum de hackers. Os endereços de e-mail são frequentemente vazados por serviços com pouca segurança. Por esse motivo, não é recomendável se inscrever em serviços como aplicativos móveis e sites aleatórios usando sua conta de e-mail principal. Quando um endereço de e-mail é vazado, ele começará a aparecer em vários despejos de dados que podem ser encontrados em fóruns de hackers. Você pode verificar se seu endereço de e-mail vazou no haveibeenpwned .

É importante notar que alguns e-mails de sextorsão também revelam as senhas reais dos usuários. É uma tática eficaz porque convence as pessoas de que um vírus está presente em seu computador. Os usuários podem acreditar que não há outra maneira de o remetente saber sua senha. Mas a realidade é que os mesmos fóruns de hackers que vendem endereços de e-mail também vendem senhas vazadas. Alguns serviços têm pouca segurança e não protegem corretamente as senhas. Se esse serviço se tornar alvo de um ataque cibernético, agentes mal-intencionados podem roubar senhas. As informações roubadas são posteriormente vendidas a outros atores mal-intencionados em fóruns de hackers.

Se você receber um e-mail de sextorsão que contenha sua senha, precisará alterá-lo imediatamente. Você deve estar ciente de que as senhas precisam ser difíceis de adivinhar e complexas. Idealmente, eles seriam compostos de combinações aleatórias de letras maiúsculas e minúsculas, números e símbolos. A senha de cada conta deve ser exclusiva. Se você tiver problemas para lembrar suas senhas, use um gerenciador de senhas.