O que pode ser dito sobre este PLEX ransomware vírus

PLEX ransomware é um malware criptografante de arquivos, mas a classificação que você possivelmente já ouviu antes é ransomware. Embora o ransomware tenha sido um tópico amplamente coberto, você pode ter perdido, portanto, você pode não estar ciente do dano que ele pode fazer. O programa malicioso de codificação de arquivos pode usar algoritmos de criptografia poderosos para o processo de criptografia, o que impede que você os acesse por mais tempo.

O malware criptografador de arquivos é categorizado como uma ameaça altamente perigosa, pois a descriptografia de arquivos pode ser impossível. Você tem a opção de pagar bandidos por uma ferramenta de descriptografia, mas isso não é incentivado. Antes de mais nada, pagar não garantirá que os arquivos sejam descriptografados. Tenha em mente que você está antecipando que os bandidos cibernéticos sentirão qualquer responsabilidade para ajudá-lo na recuperação de arquivos, quando eles tiverem a opção de apenas pegar o seu dinheiro. Além disso, o dinheiro que você dá iria para financiar mais programas maliciosos e malware de codificação de arquivos futuros. Estima-se que dados criptografando softwaremalicioso custam milhões de dólares em perdas para diferentes empresas em 2017, e isso é apenas uma estimativa. Quanto mais as pessoas pagam, mais rentável fica, atraindo assim mais pessoas malévolas para ele. Investir esse dinheiro em backup seria uma decisão muito melhor, porque se você for colocado neste tipo de situação novamente, você pode simplesmente desbloquear PLEX ransomware dados do backup e sua perda não seria uma possibilidade. Em seguida, você pode proceder à recuperação de dados depois de corrigir PLEX ransomware vírus ou ameaças semelhantes. Você encontrará informações sobre como o ransomware é distribuído e como evitá-lo no parágrafo abaixo.

Métodos de spread de ransomware

O Ransomware geralmente se espalha através de anexos de e-mail de spam, downloads prejudiciais e kits de exploração. Visto que esses métodos ainda são usados, isso significa que os usuários são um pouco descuidados ao usar arquivos de e-mail e download. Há alguma possibilidade de que um método mais sofisticado foi usado para infecção, como alguns ransomware os usam. Os criminosos cibernéticos escrevem um e-mail bastante crível, enquanto usam o nome de uma empresa ou organização conhecida, anexam o arquivo infectado ao e-mail e enviam-no. Problemas relacionados ao dinheiro são um tópico comum nesses e-mails, já que os usuários tendem a se envolver com esses e-mails. E se alguém que finge ser amazon foi enviar um e-mail para um usuário sobre atividades suspeitas em sua conta ou uma compra, o proprietário da conta pode entrar em pânico, ficar descuidado como resultado e acabar abrindo o arquivo adicional. Há algumas coisas que você deve levar em conta ao abrir anexos de e-mail se quiser manter seu sistema seguro. O importante é investigar se você está familiarizado com o remetente antes de abrir o arquivo anexado. Não se apresse para abrir o arquivo anexado só porque o remetente parece familiar para você, primeiro você precisará verificar se o endereço de e-mail corresponde. Erros óbvios da gramática também são um sinal. Outra característica típica é o seu nome não usado na saudação, se uma empresa/remetente legítima fosse enviar um e-mail para você, eles definitivamente saberiam seu nome e o usariam em vez de uma saudação típica, como cliente ou membro. A infecção também é possível usando um programa de computador não atualizado. Todos os softwares têm pontos fracos, mas geralmente, os fornecedores os consertam quando são descobertos para que o malware não possa aproveitar para entrar. Infelizmente, como mostrado pelo ransomware WannaCry, nem todos os usuários instalam atualizações, por várias razões. Você é sugerido para atualizar regularmente seus programas, sempre que um patch se torna disponível. Patches podem ser configurados para serem instalados automaticamente, se você achar esses alertas incômodos.

O que você pode fazer sobre seus arquivos

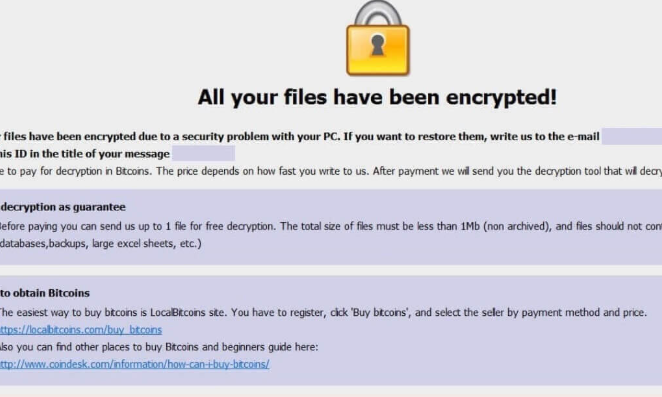

Seus arquivos serão codificados por ransomware assim que entrarem no seu sistema. No começo, pode não estar claro sobre o que está acontecendo, mas quando seus arquivos não podem ser abertos como de costume, você pelo menos saberá que algo não está certo. Você saberá qual de seus arquivos foram criptografados porque eles terão uma extensão incomum anexada a eles. Deve-se dizer que, a descriptografia de arquivos pode ser impossível se o programa malicioso criptografando dados usado um algoritmo de criptografia forte. Uma notificação de resgate notificará que seus arquivos foram codificados e como você deve proceder. Você será exigido para pagar um resgate em troca de descriptografia de dados através de seu software. Se o valor que você precisa pagar não for especificado na nota, você será solicitado a enviar-lhes um e-mail para definir o preço, ele pode variar de algumas dezenas de dólares a algumas centenas. Pelas razões pelas quais já discutimos, não encorajamos o pagamento do resgate. Só considere pagar quando tudo falhar. Tente lembrar que talvez você tenha feito cópias de alguns de seus arquivos, mas fez. Também pode ser uma possibilidade que você seria capaz de encontrar um descriptor livre. Os pesquisadores de malware podem ser capazes de quebrar o malware criptografando arquivos, portanto, eles podem desenvolver um programa gratuito. Leve essa opção em consideração e somente quando você tiver certeza de que um descriptor livre não é uma opção, caso você sequer pense em pagar. Usar esse dinheiro para um backup confiável pode ser uma ideia melhor. E se o backup estiver disponível, a recuperação de dados deve ser executada após você excluir PLEX ransomware o vírus, se ele ainda permanecer no seu sistema. Se você deseja evitar a codificação de dados malware no futuro, familiarize-se com prováveis métodos de spread. Certifique-se de que seu software seja atualizado sempre que uma atualização for lançada, você não abre aleatoriamente arquivos anexados a e-mails e você só confia em fontes confiáveis com seus downloads.

Métodos para acabar PLEX ransomware com o vírus

Se você deseja terminar totalmente o ransomware, empregue ransomware. Corrigir manualmente PLEX ransomware não é um processo simples e você pode acabar danificando seu computador por acidente. Ir com a opção automática seria uma escolha mais inteligente. Esses tipos de programas existem com o propósito de remover esse tipo de ameaças, dependendo da utilidade, até mesmo impedindo-as de infectar em primeiro lugar. Escolha o software anti-malware que possa lidar melhor com sua situação e execute uma varredura completa do computador assim que você instalá-lo. No entanto, o utilitário não será capaz de restaurar dados, por isso não espere que seus dados sejam descriptografados após a infecção se forem. Se o programa malicioso de codificação de arquivos estiver completamente desaparecido, restaure os dados do backup e, se você não tiver, comece a usá-lo.

Offers

Baixar ferramenta de remoçãoto scan for PLEX ransomwareUse our recommended removal tool to scan for PLEX ransomware. Trial version of provides detection of computer threats like PLEX ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua PLEX ransomware usando o modo seguro com rede.

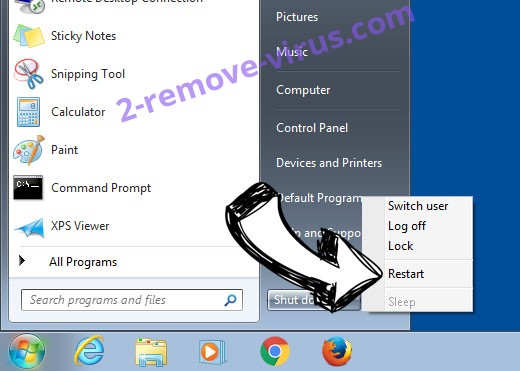

Remova o PLEX ransomware do Windows 7/Windows Vista/Windows XP

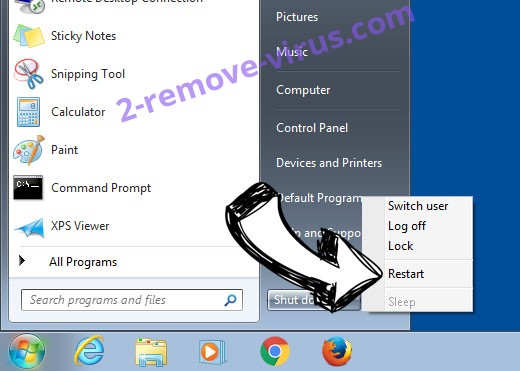

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

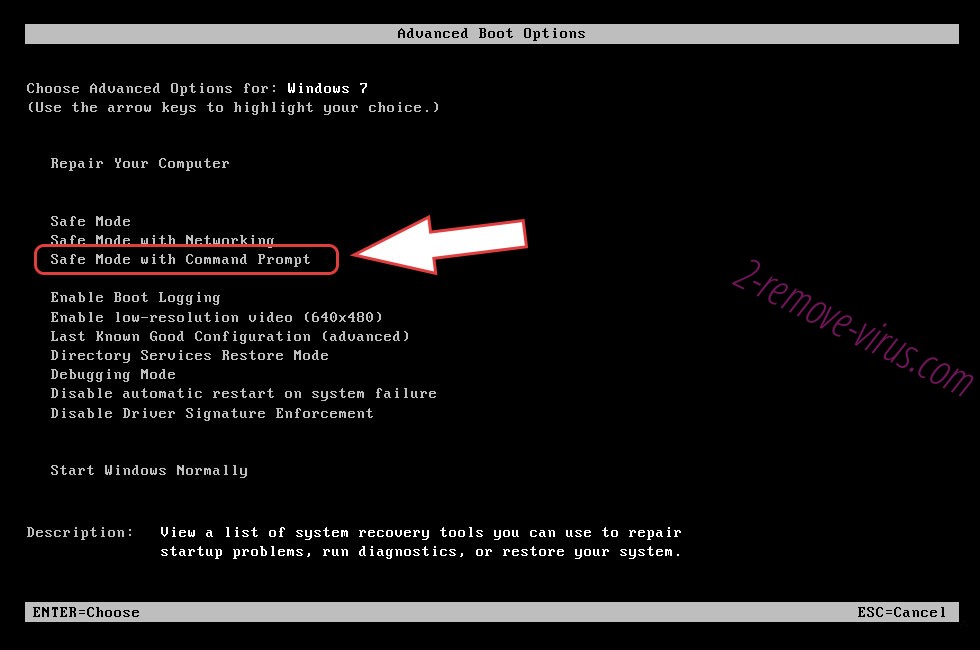

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover PLEX ransomware

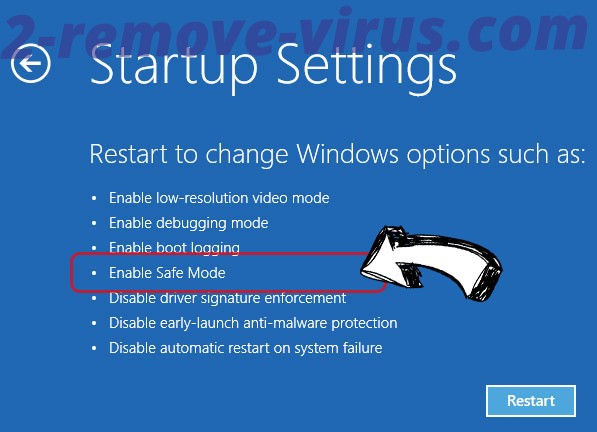

Remova o PLEX ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o PLEX ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

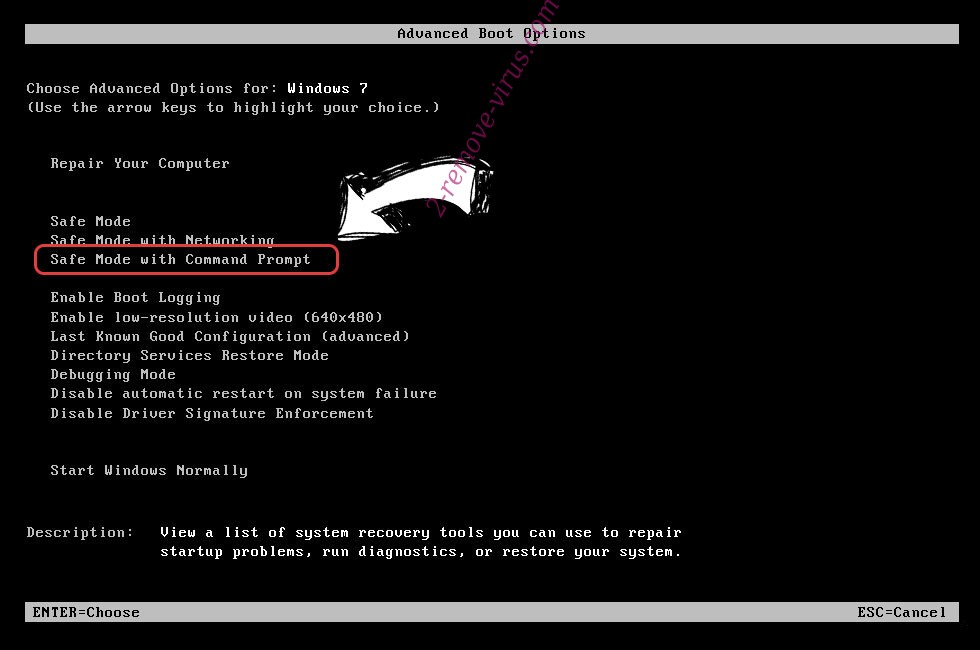

Excluir PLEX ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

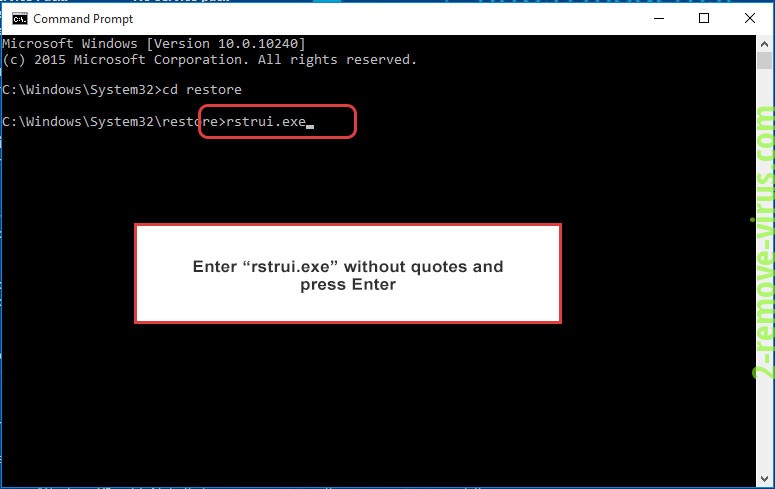

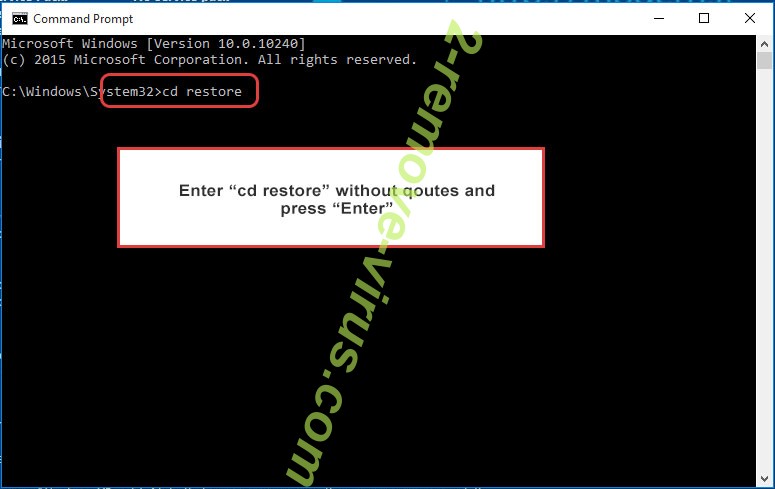

- Digite cd restore e toque em Enter.

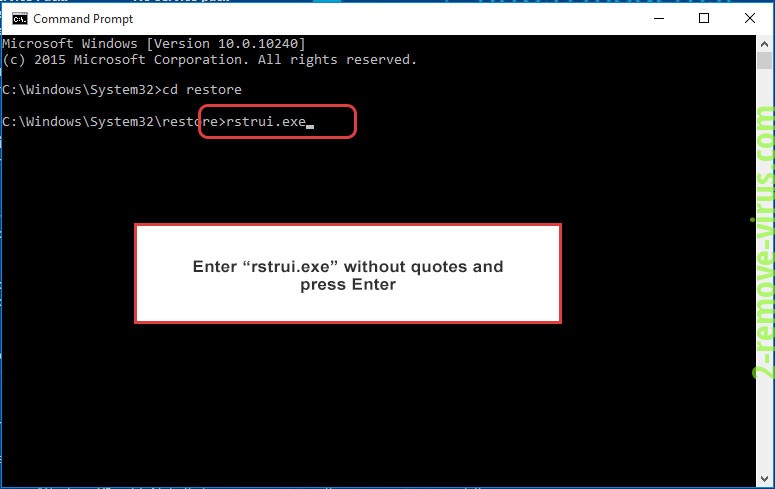

- Digite rstrui.exe e pressione Enter.

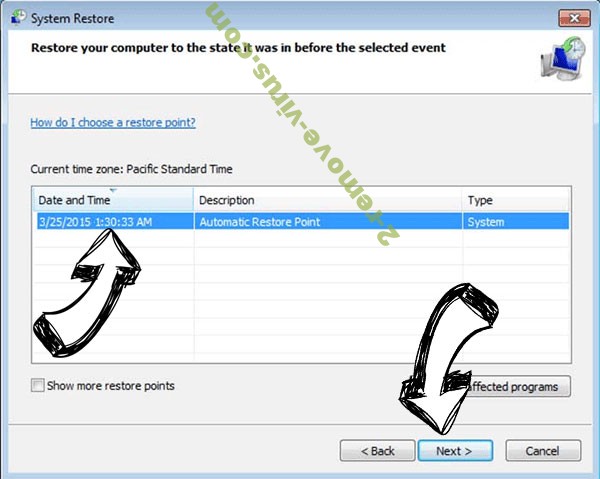

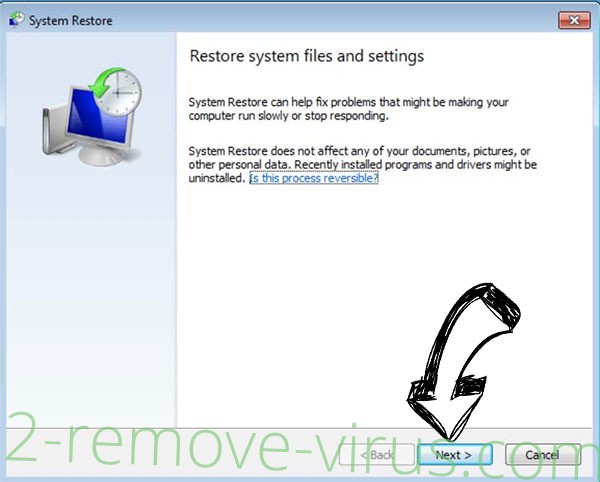

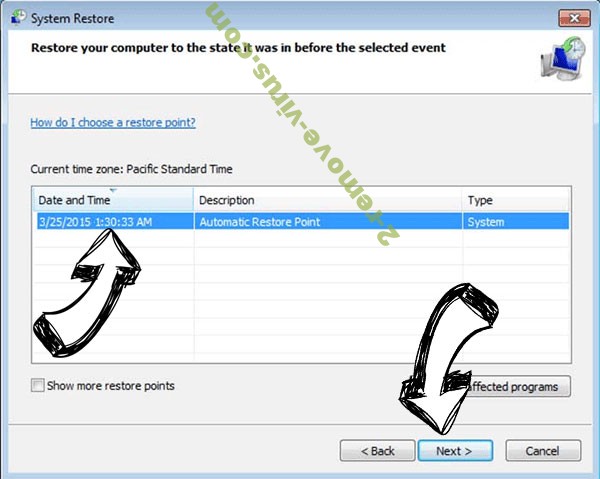

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

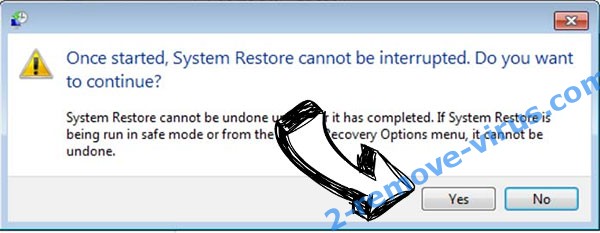

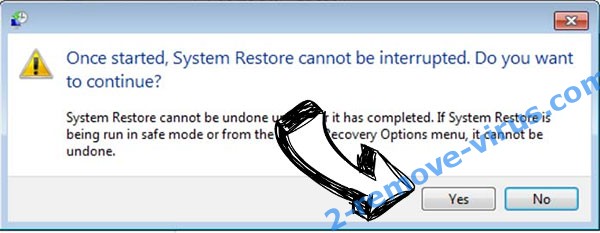

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

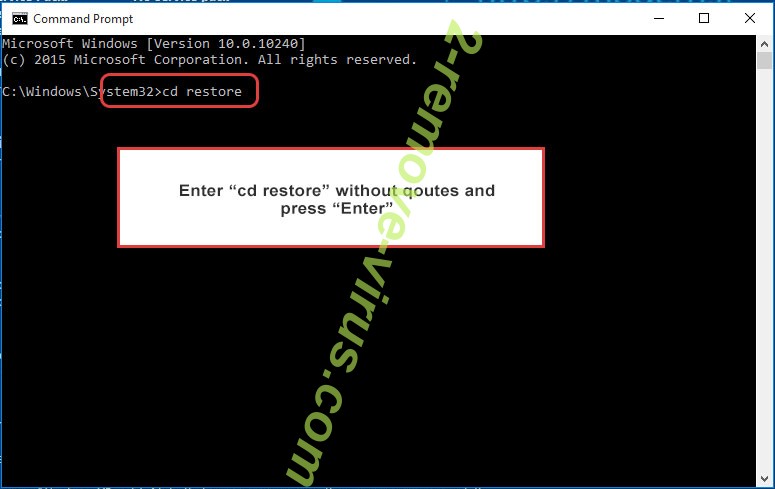

Excluir PLEX ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

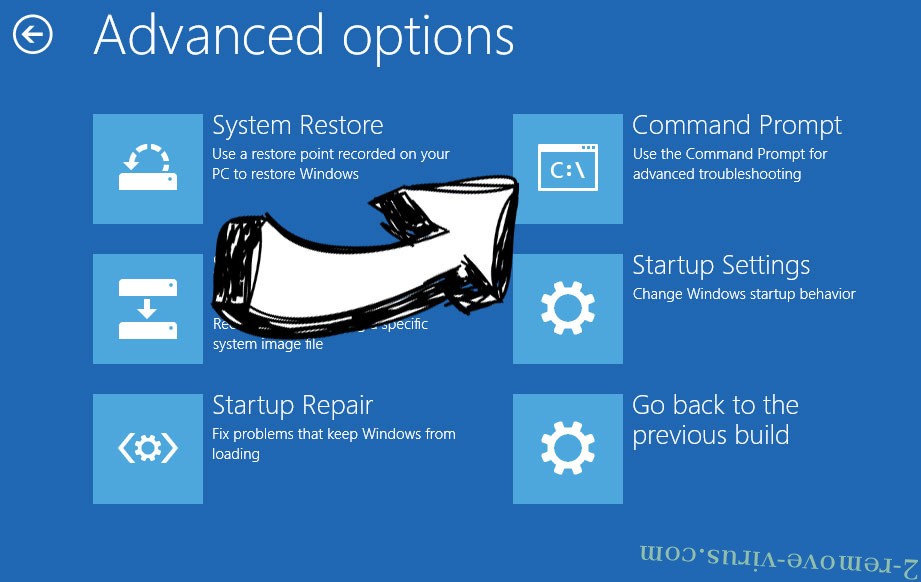

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.