S.O.V.A. banking trojan é uma infecção de malware altamente sofisticada que tem como alvo dispositivos Android. É considerada uma infecção muito perigosa devido à sua ampla gama de capacidades, incluindo roubar credenciais e informações bancárias, bem como impedir que os usuários a removam. Ele tem como alvo mais de 200 aplicativos móveis, incluindo aplicativos bancários e carteiras cripto.

O trojan bancário SOVA geralmente é disfarçado como aplicativos legítimos, a fim de enganar os usuários para instalá-lo. Os usuários podem ser direcionados a esses aplicativos falsos/maliciosos através de campanhas de smishing. Quando os usuários baixam e instalam o falso aplicativo para Android, ele envia uma lista de todos os aplicativos instalados para o servidor de comando & controle (C2) operado pelos atores mal-intencionados. Quando o ator de ameaças adquiriu a lista de aplicativos direcionados, uma lista de endereços para cada aplicativo direcionado é enviada de volta para o trojan através do C2. Essas informações são armazenadas em um arquivo XML.

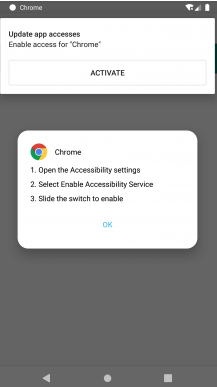

Quando os usuários baixarem o aplicativo malicioso, eles serão mostrados uma janela pedindo-lhes para permitir a permissão de acessibilidade do aplicativo. A concessão dessa permissão permite que o malware inicie suas atividades maliciosas. S.O.V.A. banking trojan pode executar uma variedade de ações maliciosas, incluindo gravar teclas, roubar cookies, interceptar cookies de autenticação de vários fatores, tirar capturas de tela e gravar vídeos, realizar certas ações (cliques de tela, deslizes, etc.), adicionar sobreposições falsas a aplicativos e imitar aplicativos bancários/de pagamento.

Para roubar credenciais de login e informações do cartão de pagamento, o trojan mostrará páginas falsas. Por exemplo, quando os usuários tentam fazer login em sua conta bancária através de um aplicativo, eles podem ser mostrados uma janela de sobreposição que parece idêntica à janela legítima. Se os usuários digitarem suas informações, elas serão enviadas aos atores mal-intencionados que operam o trojan. Essas credenciais roubadas são frequentemente vendidas em vários fóruns de hackers para outros cibercriminosos, ou podem ser usadas pelos próprios operadores de malware para roubar os fundos dos usuários.

Acredita-se também que uma versão atualizada do trojan também criptografará todos os dados em um dispositivo Android, essencialmente tomando-os como reféns. Ransomware direcionado a dispositivos Android não é muito comum, por isso é um recurso bastante incomum.

S.O.V.A. banking trojan também pode se proteger dos usuários que tentam removê-lo. Quando os usuários tentam desinstalar o aplicativo, o trojan intercepta essa ação e redireciona os usuários para a tela inicial que exibe uma mensagem dizendo “O aplicativo está protegido”. Isso pode tornar S.O.V.A. banking trojan a remoção bastante complicada. Além disso, pode ser difícil para os usuários regulares até mesmo notar o trojan, porque ele pode não mostrar nenhum sinal aparente de estar presente. O comportamento furtivo pode permitir que o trojan permaneça instalado por muito mais tempo.

O trojan tem como alvo mais de 200 aplicativos, incluindo aplicativos bancários e de carteira cripto. Tem como alvo países específicos, incluindo Austrália, Brasil, China, Índia, Filipinas, Reino Unido, Rússia, Espanha e Itália.

Como é S.O.V.A. banking trojan distribuído?

Parece que S.O.V.A. banking trojan é distribuído principalmente através de ataques de smishing (ou phishing via SMS). Os usuários são enviados links com mensagens alegando que precisam baixar um aplicativo ou uma atualização. O SMS pode ser disfarçado para parecer que foi enviado por um banco, agência governamental, etc. Não é difícil falsificar números de telefone, então eles podem parecer bastante legítimos. No entanto, as mensagens em si geralmente estão cheias de erros de gramática/ortografia, o que as dá imediatamente.

Quando os usuários clicam nos links dessas mensagens, eles são levados para sites que os levam a baixar um aplicativo. Vale a pena mencionar que o SMS legítimo de bancos ou qualquer outra empresa/agência legítima nunca conterá links. Se os usuários receberem uma mensagem supostamente de seu banco e ele pedir aos usuários que cliquem no link para desbloquear sua conta bancária, é uma mensagem maliciosa. Os usuários nunca devem clicar em links desconhecidos, especialmente em mensagens SMS.

Ele também se esconde em aplicativos falsos que são feitos para aparecer como legítimos (por exemplo Google Chrome ). Este é um método de distribuição comum porque muitos usuários não são cuidadosos ao baixar aplicativos em seus smartphones. Os usuários podem se deparar com esses aplicativos falsos que estão sendo promovidos em lojas de aplicativos ou fóruns questionáveis de terceiros. Geralmente não é recomendado baixar aplicativos de fontes não oficiais porque pode levar a uma infecção por malware. Esses sites são muitas vezes mal gerenciados e têm medidas de segurança inadequadas. Por causa dessa baixa moderação, atores mal-intencionados podem facilmente carregar aplicativos enganosos com malware neles.

Downloads maliciosos são uma das razões pelas quais os usuários devem ficar em lojas de aplicativos oficiais como a Google Play Store. O Google investe muito dinheiro para tornar sua loja de aplicativos segura, então as chances de baixar um aplicativo malicioso são muito mais pequenas ao usar a Play Store. No entanto, mesmo usando lojas oficiais, os usuários precisam ter cuidado. Mesmo que a Play Store seja significativamente mais segura do que qualquer loja de aplicativos de terceiros, ainda não é perfeita. Atores mal-intencionados usam vários métodos para contornar as medidas de segurança do Google, e às vezes são bem sucedidos. Os usuários devem sempre ler comentários, verificar permissões, pesquisar os desenvolvedores, etc. As permissões, em particular, são algo que os usuários devem verificar cuidadosamente. Os usuários devem considerar por que os aplicativos solicitam as permissões que eles fazem e se eles realmente precisam deles. Por exemplo, se um aplicativo de jogo móvel está solicitando permissão para acessar o microfone/câmera, isso deve levantar algumas perguntas. Se um aplicativo parece suspeito de alguma forma, os usuários devem evitar baixá-lo, mesmo que esteja em uma loja legítima como o Google Play.

S.O.V.A. banking trojan remoção

A S.O.V.A. banking trojan é uma infecção muito sofisticada e sua remoção pode ser muito complicada. Aplicativos antivírus Android detectam o trojan, por isso é recomendado tentar isso para usuários cujos dispositivos estão infectados. No entanto, se o trojan persistentemente tentar impedir sua remoção, uma redefinição completa de fábrica pode ser necessária para remover S.O.V.A. banking trojan . Isso excluiria todos os dados do dispositivo, incluindo o trojan.

Para usuários em cujos dispositivos foram confirmados S.O.V.A. banking trojan , é altamente recomendável alterar todas as senhas usando um dispositivo sem malware. Além disso, se algum tipo de informação bancária foi comprometida, os usuários precisam entrar em contato com seu banco para proteger suas contas.