Sobre Afrodite extensão de vírus ransomware

O ransomware conhecida como Afrodite extensão ransomware é classificado como altamente prejudiciais infecção, devido à quantidade de dano que ele pode fazer para o seu computador. Ransomware não é algo que todos tem correu antes, e se você tem apenas encontrou-lo agora, você vai aprender o quão prejudicial pode ser em primeira mão. Poderosos algoritmos de criptografia são usados por criptografia de dados de malware para a criptografia de dados, e, uma vez bloqueado, o acesso a eles será impedido. Criptografia de dados programa malicioso é acreditado para ser uma das mais perigosas infecções pode ocorrer porque o arquivo de restauração não é possível em todos os casos.

Há a opção de pagar o resgate para obter um utilitário de descriptografia, mas isso não é recomendado. Antes de mais nada, a pagar não vai garantir a descriptografia do arquivo. Não esperar que os cibercriminosos não apenas de tomar o seu dinheiro e se sinta na obrigação de ajuda-lo com a recuperação de dados. Considere também que o dinheiro será usado para malware projetos no futuro. Você realmente quer apoiar uma indústria que custa bilhões de dólares para as empresas em danos. As pessoas também estão se tornando mais e mais atraídos para a indústria como um todo, pois a quantidade de pessoas que cumprir com os pedidos de tornar os dados com criptografia programa malicioso muito rentável. Investir esse dinheiro em cópia de segurança seria melhor, porque se você já se deparar com esse tipo de situação, você pode simplesmente desbloquear Afrodite extensão ransomware ficheiros de cópia de segurança e não se preocupar com a sua perda. Se o backup foi feito antes que o ransomware infectado o seu sistema, você pode simplesmente eliminar Afrodite extensão ransomware e vá para desbloquear Afrodite extensão ransomware arquivos. Vamos discutido como ransomware se espalha e como evitá-lo, no parágrafo abaixo.

Como é que você obtenha o ransomware

Ransomware utiliza frequentemente, ao invés de métodos básicos para distribuição, tais como spam de e-mail e downloads maliciosos. Desde há muitos usuários que são descuidadas sobre como eles usam seu e-mail ou a partir de onde baixar, ransomware espalhadores de não ter a necessidade de utilizar formas que são mais elaborados. No entanto, há ransomware que usar métodos mais sofisticados. Os criminosos não precisa fazer muito, basta escrever um simples e-mail que parece muito credível, adicione o arquivo contaminado para o e-mail e enviá-lo para centenas de pessoas, que podem acreditar que o remetente é alguém legítimo. Usuários do internet estão mais inclinados a abrir e-mails discutindo o dinheiro, portanto, esses tipos de tópicos, frequentemente, podem ser encontrados. É muito frequente que você vai ver grandes nomes como Amazon usado, por exemplo, se a Amazon enviou um e-mail com um recibo de compra que a pessoa não se lembre de fazer, ele/ela não iria esperar para abrir o arquivo anexado. Devido a isso, você precisa ser cauteloso sobre a abertura de e-mails, e olhar para as indicações de que eles podem ser mal-intencionado. Verifique se você sabe o remetente antes de abrir o arquivo anexado que enviaram, e se você não reconhecê-las, investigar quem eles são. E se você não conhecê-los, verifique o endereço de e-mail para se certificar de que é realmente deles. Os e-mails maliciosos também, muitas vezes, tem erros de gramática, que tendem a ser bastante evidente. Outra evidente sinal pode ser o seu nome, estando ausente, se, vamos dizer que você usar o Amazon e eles foram para enviar-lhe um e-mail, eles não usaria geral saudações como Caro Cliente/Membro/Usuário, e, em vez disso, teria de usar o nome que você deu a eles. Vulnerabilidades em um computador também pode ser utilizado para contaminar. Pontos fracos programas são regularmente encontradas desenvolvedores de software e correcções de versão de correcções para repará-los, para que criadores de malware não pode aproveitá-las para distribuir seus programas maliciosos. Infelizmente, como pode ser visto pela difusão de WannaCry ransomware, não é todo mundo instala as correções, por uma razão ou outra. Situações em que o software malicioso usa pontos fracos para entrar é por isso que é importante que os programas são atualizados freqüentemente. Patches poderiam instalar-se automaticamente, se você encontrar esses alertas irritantes.

O que você pode fazer sobre seus dados

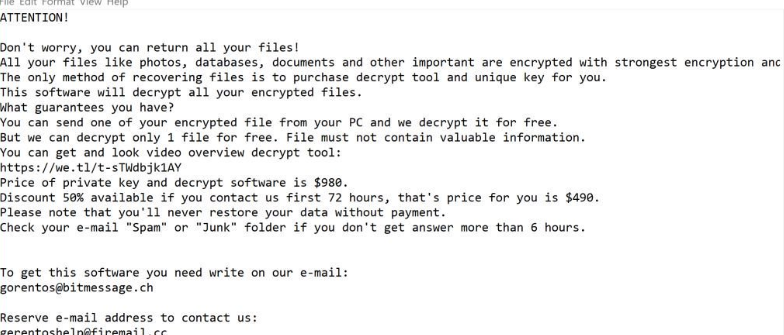

Logo após o ransomware recebe em seu dispositivo, ele irá verificar seu computador para determinados tipos de ficheiro e depois de ter sido localizado, ele vai criptografá-los. Você não pode ver, inicialmente, mas quando os arquivos não podem ser abertos, você vai perceber que algo não está certo. Todos os arquivos codificados terá uma extensão adicionados a eles, o que pode ajudar os usuários a encontrar o ransomware nome. Se um algoritmo de encriptação forte foi usado, ele pode fazer a desencriptação de dados muito difícil, se não impossível. Um resgate de notificação será colocado no seu ambiente de trabalho ou em pastas com arquivos criptografados, o que vai explicar o que aconteceu aos seus dados. O método sugerem que envolve a compra de seu decryptor. A nota deve apresentar o preço para um decryptor, mas se não for esse o caso, você teria que usar o fornecido endereço de e-mail para contato com os criminosos para ver o quanto você teria que pagar. Claramente, pagar o resgate não é sugerido. Quando qualquer uma das outras opção de não ajudar, só então você deve pensar em pagar. Talvez você tenha armazenado os dados em algum lugar, mas simplesmente esquecido. Ou talvez há um livre decryptor. Há alguns pesquisadores de malware que são capaz de descriptografar a criptografia de dados de software mal-intencionado, assim, um livre decryptors pode ser liberado. Considere essa opção e somente quando você estiver completamente certo de um livre decryptor não está disponível, caso você considere até mesmo a possibilidade de cumprir com as exigências. Um sábio de compra seria de cópia de segurança. Se você tivesse feito um backup antes da infecção, basta apagar Afrodite extensão ransomware e, em seguida, desbloquear Afrodite extensão ransomware arquivos. Se você deseja evitar ransomware no futuro, tornar-se consciente dos meios pode entrar em seu computador. Stick com a segurança de download de fontes, estar atentos ao abrir arquivos adicionados para e-mails, e manter o seu software atualizado.

Formas de corrigir Afrodite extensão de vírus ransomware

Para encerrar o ransomware se ainda estiver presente no sistema, use ransomware. Se você tem pouca experiência com computadores, você pode acidentalmente trazer danos adicionais ao tentar corrigir Afrodite extensão de vírus ransomware pela mão. Usando um utilitário anti-malware é uma decisão mais inteligente. Estes tipos de utilitários são feitas com a intenção de remover ou até mesmo a interrupção desses tipos de infecções. Para escolher um programa, instalá-lo, tem que verificar o computador e uma vez que o arquivo de codificação de software mal-intencionado for encontrado, eliminá-lo. Não espere que a ferramenta anti-malware para restaurar seus arquivos, porque ele não é capaz de fazer isso. Quando o computador é uma infecção livre, começar a fazer regularmente backup de seus arquivos.

Offers

Baixar ferramenta de remoçãoto scan for Afrodita VirusUse our recommended removal tool to scan for Afrodita Virus. Trial version of provides detection of computer threats like Afrodita Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua Afrodita Virus usando o modo seguro com rede.

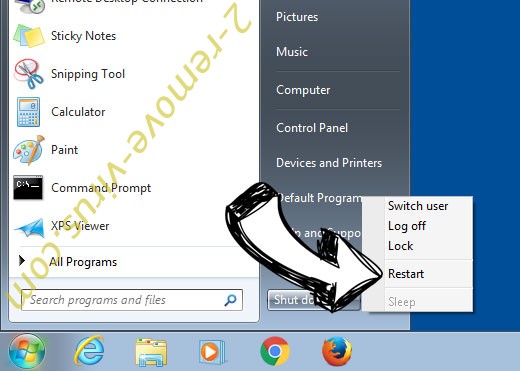

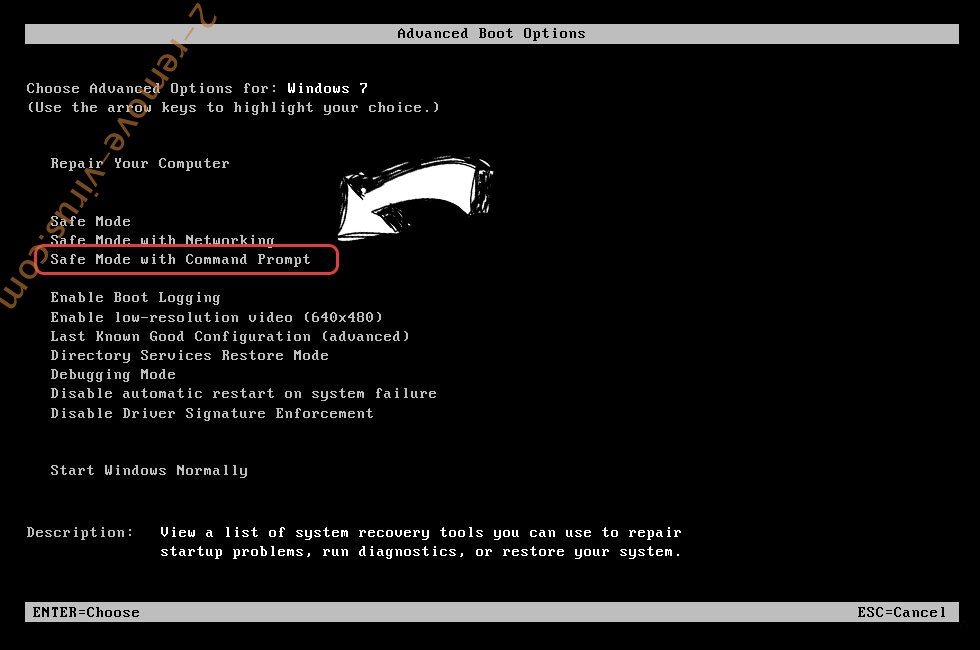

Remova o Afrodita Virus do Windows 7/Windows Vista/Windows XP

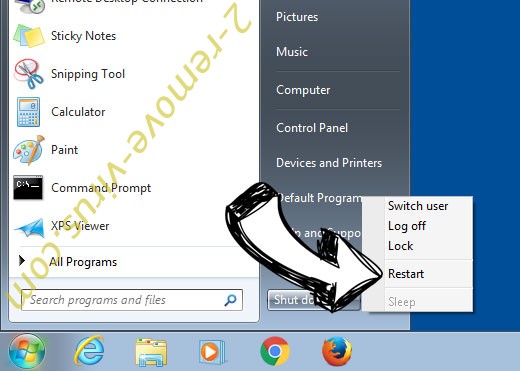

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

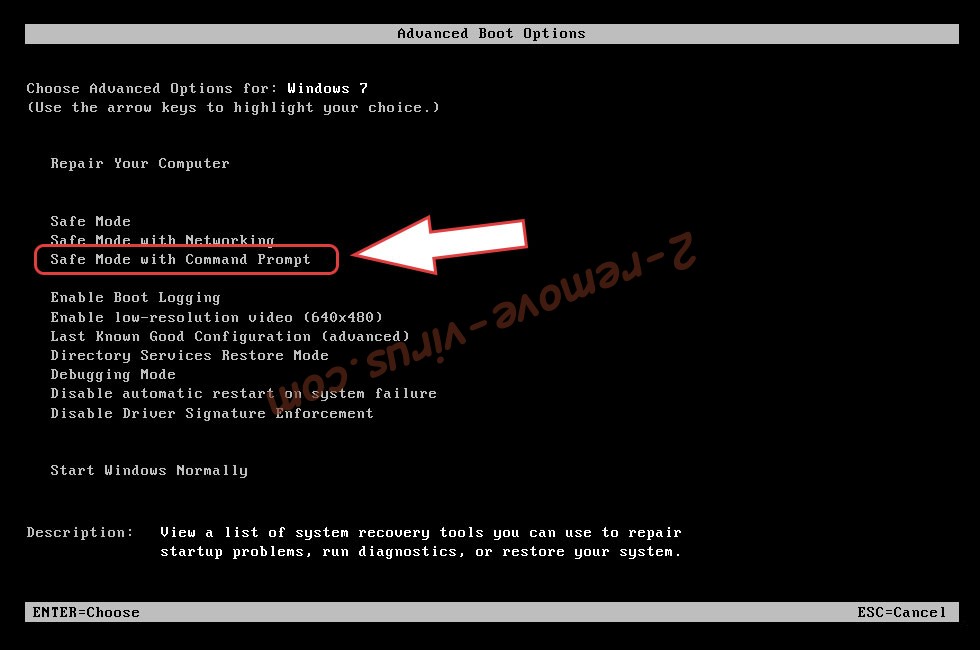

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover Afrodita Virus

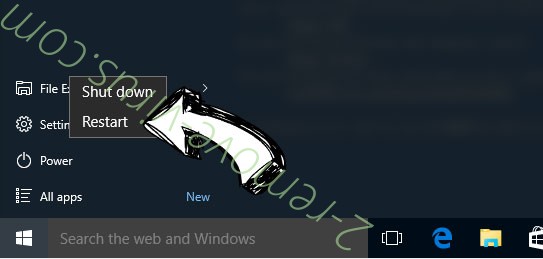

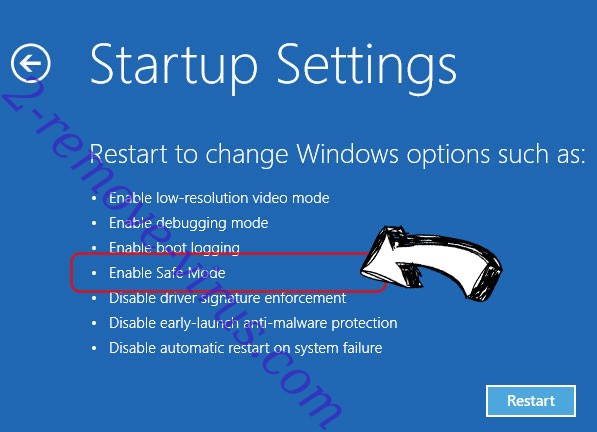

Remova o Afrodita Virus do Windows 8/Windows 10

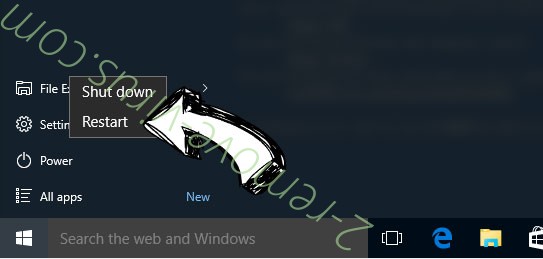

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o Afrodita Virus

passo 2. Restaurar seus arquivos usando a restauração do sistema

Excluir Afrodita Virus de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

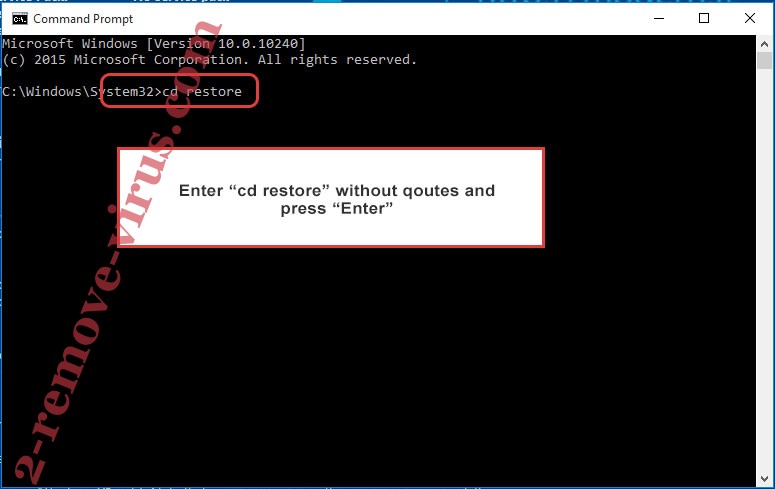

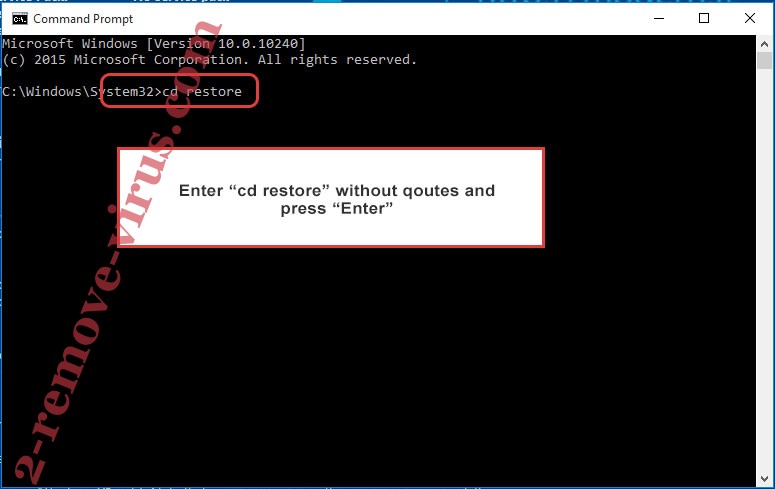

- Digite cd restore e toque em Enter.

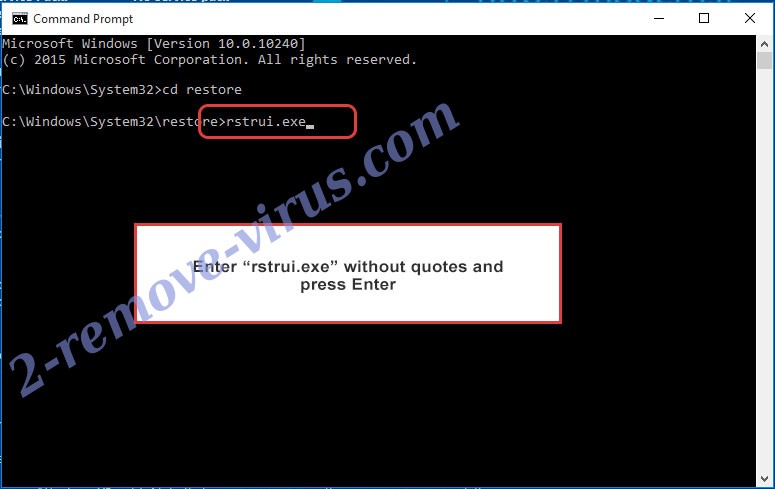

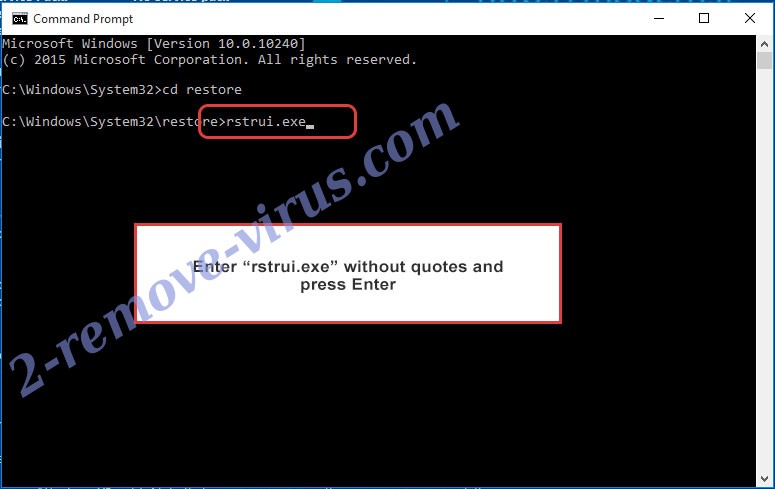

- Digite rstrui.exe e pressione Enter.

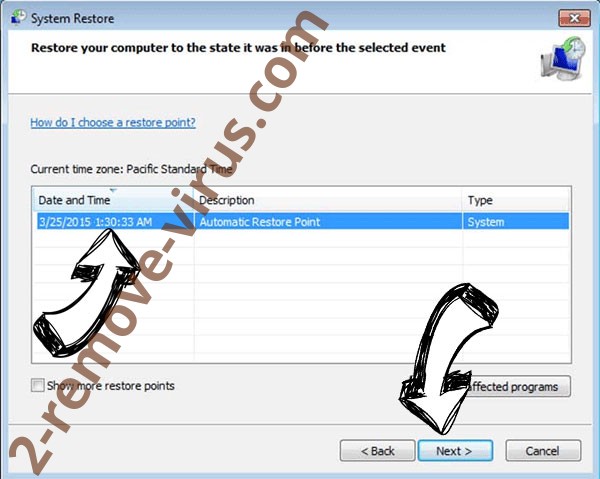

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

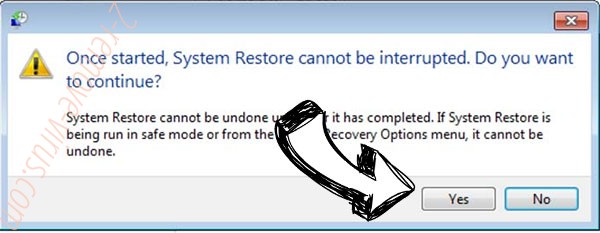

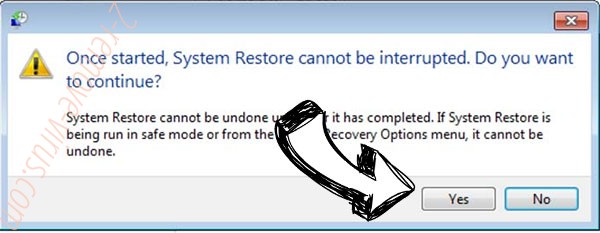

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir Afrodita Virus do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

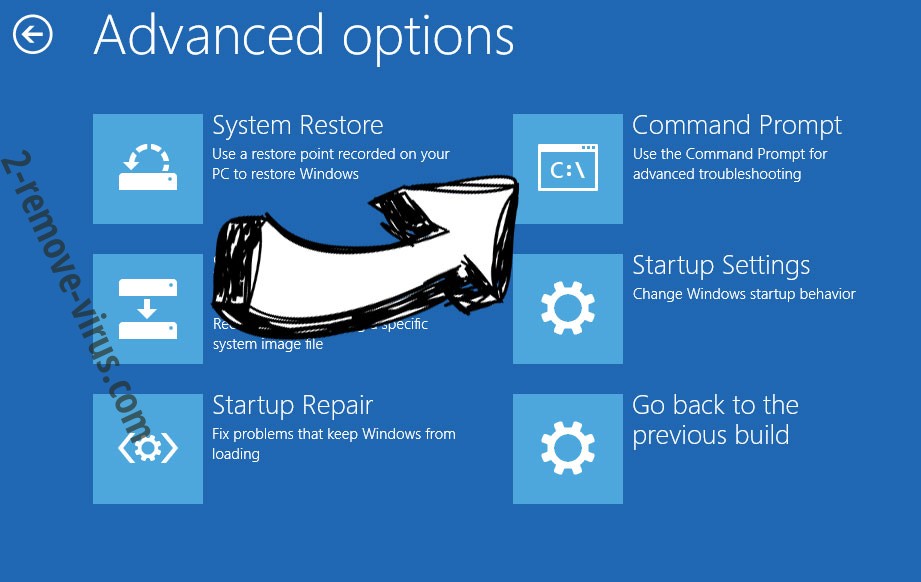

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

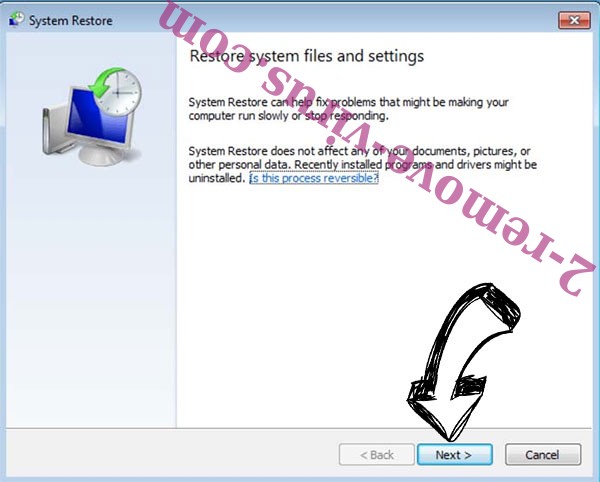

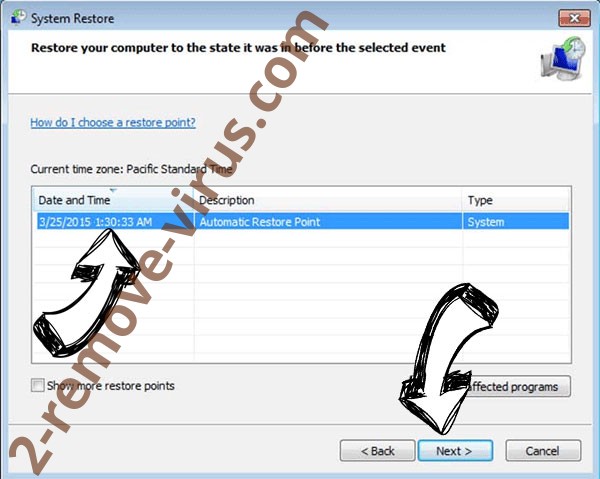

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.