O que é ransomware

[Cleverhorse@ctemplar.com].HORSELIKER é um arquivo de sistema de encriptação de malware, conhecido como ransomware em curto. Se você nunca ouviu falar deste tipo de software mal-intencionado até agora, você pode estar em um estado de choque. Se um poderoso algoritmo de criptografia usado para criptografar seus dados, não será possível abri-los como eles vão ser bloqueado. Codificação do ficheiro de programa malicioso é acreditado para ser uma das mais perigosas de malware como descriptografia do arquivo pode ser impossível. Há também a opção de comprar o decryptor de criminosos, mas, por várias razões, que não é a melhor idéia. Antes de mais nada, a pagar não garante que os arquivos são restaurados. Seria ingênuo pensar que os bandidos vão se sentir vinculado para auxiliar na recuperação de dados, quando eles não têm. Além disso, através do pagamento, você iria apoiar o seu futuro malware projetos. Você realmente quer apoiar o tipo de atividade criminosa que faz bilhões de dólares de prejuízo. E quanto mais as pessoas cumpram com as exigências, a mais de um negócio rentável ransomware se torna, e que atrai cada vez mais pessoas para a indústria. Investir o dinheiro que é pedido em algum tipo de cópia de segurança pode ser uma sábia opção, pois você não precisa se preocupar com a perda de arquivos novamente. Em seguida, você pode simplesmente eliminar [Cleverhorse@ctemplar.com].HORSELIKER vírus e restaurar dados. Ransomware métodos de distribuição pode não ser familiar para você, e nós vamos explicar as formas mais comuns abaixo.

Ransomware formas de distribuição

Um arquivo de codificação de malware é normalmente transmitida através de spam de anexos de e-mail, downloads mal-intencionados e kits de exploração. Pois os usuários tendem a ser muito descuidado quando eles abrem os e-mails e fazer download de arquivos, muitas vezes não é necessário para ransomware distribuidores para utilizar mais métodos elaborados. Pode também possível que um método mais sofisticado foi utilizado para a infecção, como alguns ransomware que usá-las. Criminosos têm de simplesmente usar uma famosa empresa de nome, escreva um genérico, mas um pouco credível e-mail, adicionar o malware eivada de arquivo para o e-mail e enviá-lo para possíveis vítimas. Tópicos sobre dinheiro são normalmente utilizados porque as pessoas são mais propensos a abrir esses tipos de e-mails. Cibercriminosos preferem fingir ser da Amazon e informá-lo de que a atividade incomum foi observada em sua conta ou a compra foi feita. Você tem que olhar para certos sinais ao abrir e-mails se você quiser garantir o seu dispositivo. É essencial que você investigue o remetente para ver se eles são conhecidos para você e se eles são de confiança. Mesmo se você conhecer o remetente, você não deve se apressar, primeiro verifique o endereço de e-mail para garantir que corresponde ao endereço saber pertencer para que a pessoa/empresa. Os e-mails maliciosos também, muitas vezes, tem erros de gramática, que tendem a ser muito fácil de ver. Outro indício significativo poderia ser o seu nome não utilizado em qualquer lugar, se, vamos dizer, você está na Amazônia cliente e eles foram para enviar-lhe um e-mail, eles não usaria geral saudações como Caro Cliente/Membro/Usuário, e, em vez disso, insira o nome que você tenha fornecido a eles. É também possível que os dados de codificação de programas mal-intencionados para uso fora-de-data os programas em seu dispositivo para infectar. Um programa que vem com vulnerabilidades que podem ser usadas para infectar um computador, mas em geral, os criadores de software patch-los. No entanto, como generalizada, ataques de ransomware tem provado, nem todo mundo instala os patches. Você é encorajado a instalar uma actualização sempre que é lançado. Os remendos podem instalar-se automaticamente, se você encontrar os alertas de incômodo.

O que você pode fazer sobre seus dados

Quando o dispositivo torna-se infectado, ele vai alvo específico de tipos de arquivos e criptografá-los uma vez que eles são encontrados. Seus arquivos não serão acessíveis, portanto, mesmo se você não notar o processo de criptografia, você vai saber que tem algo errado, eventualmente. Verifique os ficheiros para extensões estranhas adicionados, eles devem apresentar o nome da codificação de dados de malware. Em muitos casos, o arquivo de decodificação pode impossível, pois os algoritmos de criptografia usados em criptografia pode não ser recuperável. Uma nota de resgate vai explicar o que aconteceu aos seus dados. Você será solicitado a pagar uma quantia específica de dinheiro em troca de desencriptação de dados através do seu software. A nota deve apresentar de forma clara o preço para o programa de descriptografia, mas se não, ele vai dar a você um endereço de e-mail para contato com os criminosos para configurar um preço. Pelas razões que já mencionamos acima, a pagar não é a opção de malware especialistas recomendam. Considere apenas em conformidade com as exigências quando você já tiver tentado todas as outras alternativas. Tente lembrar se você já fez backup, os arquivos que podem ser armazenados em algum lugar. Para alguns ransomware, livre decryptors podem ser encontradas. Há algum malware especialistas que são capazes de quebrar o arquivo com criptografia de programas maliciosos, portanto, eles poderiam criar um utilitário gratuito. Considere que antes de pagar o resgate, mesmo atravessa a sua mente. Usando o que soma para a cópia de segurança poderá ser mais útil. Se você tivesse feito o backup dos seus mais essenciais arquivos, basta apagar [Cleverhorse@ctemplar.com].HORSELIKER vírus e, em seguida, recuperar os dados. Você pode proteger o seu computador de codificação do ficheiro de programa mal-intencionado no futuro, e uma das maneiras de fazer isso é tornar-se ciente do provável meio através do qual ele pode infectar seu dispositivo. Você tem, essencialmente, para manter o seu software atualizado, faça download apenas de seguro/fontes legítimas e não de forma aleatória abrir arquivos anexados a e-mails.

[Cleverhorse@ctemplar.com].HORSELIKER remoção

Se a codificação de dados programa malicioso permanece no seu dispositivo, nós incentivamos o download de um software anti-malware para finalizá-lo. Ao tentar corrigir manualmente [Cleverhorse@ctemplar.com].HORSELIKER vírus poderia causar outros danos se você não estiver no computador-esclarecido. Em vez disso, recomendamos que você use um software de remoção de malware, um método que não iria prejudicar o seu sistema ainda mais. O utilitário não é apenas capaz de ajudar você a lidar com a infecção, mas pode também impedir que os semelhantes de entrar no futuro. Uma vez que você tenha instalado o programa de remoção de malware, apenas a varredura de seu dispositivo e permitir que ele para eliminar a ameaça. No entanto lamentável que seja, um software de remoção de malware não vai ajudar você em dados restaurando como ele não é capaz de fazer isso. Quando o computador é uma infecção livre, começar a fazer regularmente backup de seus arquivos.

Offers

Baixar ferramenta de remoçãoto scan for [Cleverhorse@ctemplar.com].HORSELIKERUse our recommended removal tool to scan for [Cleverhorse@ctemplar.com].HORSELIKER. Trial version of provides detection of computer threats like [Cleverhorse@ctemplar.com].HORSELIKER and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua [Cleverhorse@ctemplar.com].HORSELIKER usando o modo seguro com rede.

Remova o [Cleverhorse@ctemplar.com].HORSELIKER do Windows 7/Windows Vista/Windows XP

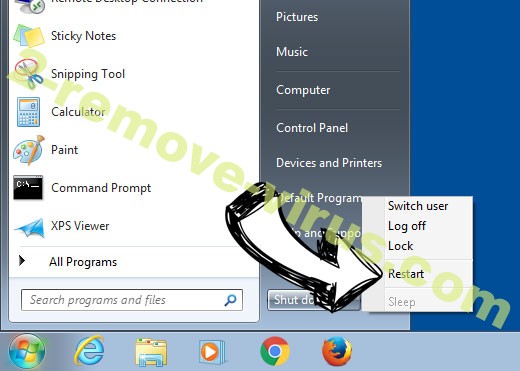

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

![Remove [Cleverhorse@ctemplar.com].HORSELIKER - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [Cleverhorse@ctemplar.com].HORSELIKER - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/10/remove-ci-282-boot-options.jpg)

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover [Cleverhorse@ctemplar.com].HORSELIKER

Remova o [Cleverhorse@ctemplar.com].HORSELIKER do Windows 8/Windows 10

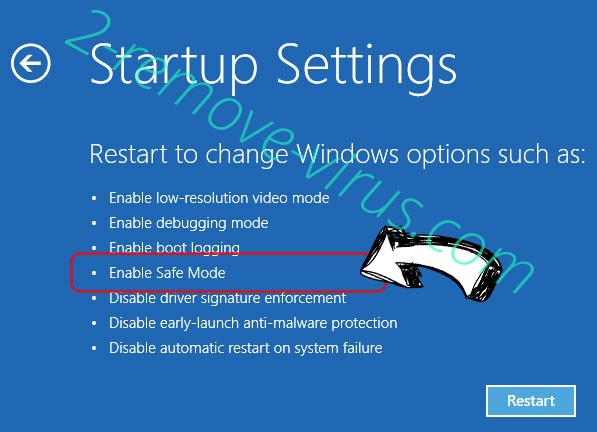

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o [Cleverhorse@ctemplar.com].HORSELIKER

passo 2. Restaurar seus arquivos usando a restauração do sistema

Excluir [Cleverhorse@ctemplar.com].HORSELIKER de Windows 7/Windows Vista/Windows XP

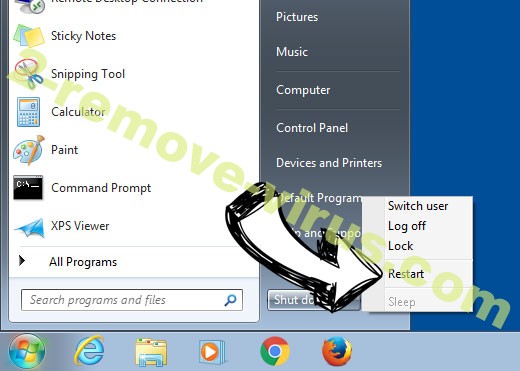

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

- Digite cd restore e toque em Enter.

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-282-command-prompt-restore.jpg)

- Digite rstrui.exe e pressione Enter.

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-282-command-prompt-restore-init.jpg)

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-282-restore-point.jpg)

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-removal-restore-message.jpg)

Excluir [Cleverhorse@ctemplar.com].HORSELIKER do Windows 8/Windows 10

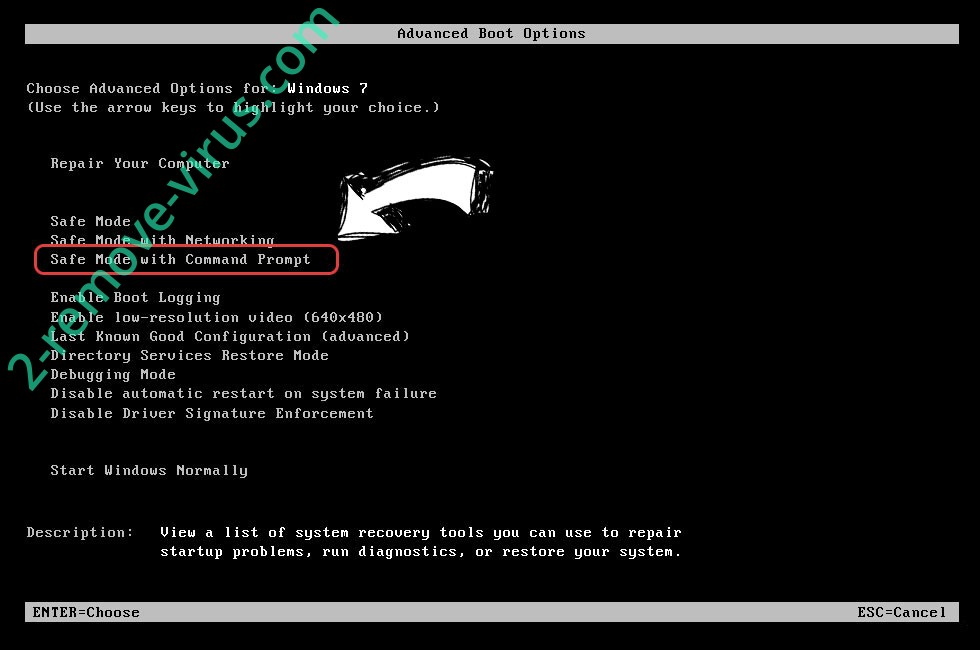

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

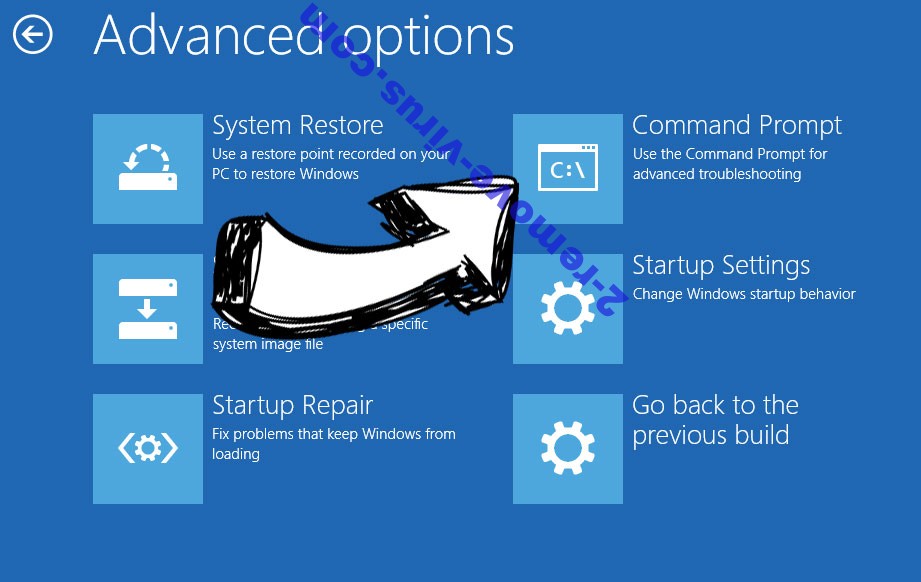

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-282-command-prompt-restore.jpg)

- Digite rstrui.exe e toque em Enter novamente.

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-282-command-prompt-restore-init.jpg)

- Clique em avançar na janela de restauração do sistema nova.

![Get rid of [Cleverhorse@ctemplar.com].HORSELIKER - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [Cleverhorse@ctemplar.com].HORSELIKER - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-restore-init.jpg)

- Escolha o ponto de restauração antes da infecção.

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-282-restore-point.jpg)

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-removal-restore-message.jpg)