O que pode ser dito sobre este HORSELIKER ransomware vírus

HORSELIKER ransomware é considerada como um grave ameaça, conhecido como ransomware ou de arquivos com criptografia de malware. Se você nunca ouviu falar deste tipo de software mal-intencionado até agora, você está em uma surpresa. Ficheiro de encriptação de programa malicioso tende a usar poderosos algoritmos de criptografia para o processo de criptografia, o que impede que você acessá-los a qualquer tempo. As vítimas não têm sempre a opção de restaurar os dados, que é a razão de codificação de dados de malware é acreditado para ser um alto nível de infecção. Você será fornecida a opção para descriptografar os arquivos se você pagar o resgate, mas essa opção não é sugerido por alguns motivos. Existem muitos casos onde pagar o resgate não leva a descriptografia do arquivo. Por que será que as pessoas responsáveis para criptografar seus dados ajuda você restaurá-los quando eles podem levar apenas o dinheiro. Que o dinheiro poderia financiar também o futuro de malware projetos. Ele já está estimado que ransomware fez us $5 bilhões em danos para diferentes empresas em 2017, e que é apenas um valor estimado. E a mais gente a dar-lhes dinheiro, a mais de um negócio rentável ransomware se torna, e que atrai muitas pessoas para a indústria. Investir esse dinheiro em backup confiável seria melhor, porque se você já se deparar com esse tipo de situação novamente, você não precisa se preocupar com a perda de arquivos, pois você pode simplesmente restaurar-los a partir da cópia de segurança. E você pode simplesmente encerrar HORSELIKER ransomware vírus sem se preocupar. Vamos discutido como ransomware é distribuído e como evitá-lo, no parágrafo abaixo.

Como ransomware espalhar

Anexos de e-mail, kits de exploração e downloads mal-intencionados, são as mais freqüentes ransomware métodos de spread. Um monte de arquivo de sistema de encriptação de programas maliciosos dependem de pessoas às pressas a abertura de anexos de e-mail e não use as formas mais sofisticadas. O que não quer dizer mais elaborados métodos não são muito populares, no entanto. Criminosos escrever um muito persuasiva e-mail, fingindo ser de alguma empresa de confiança ou organização, adicione o malware para o e-mail e enviá-lo. As pessoas são mais propensas a abertura de dinheiro relacionados com e-mails, assim, os tipos de tópicos são frequentemente usados. Os Hackers também comumente fingir ser da Amazon, e diga possíveis vítimas sobre alguma atividade suspeita notado em sua conta, o que deve o que tornaria o usuário menos cuidado, e eles seriam mais propensos a abrir o anexo. Há um par de coisas que você deve levar em conta ao abrir arquivos adicionados aos e-mails se você deseja manter o seu sistema seguro. Acima de tudo, ver se você sabe o remetente antes de abrir um anexo que tenha enviado, e se você não reconhecê-las, investigar quem eles são. Se você está familiarizado com eles, certifique-se de que ele é realmente-los por cautela de verificar o endereço de e-mail. Olhar para gramaticais ou erros de uso, que são, geralmente, bastante óbvia nesses tipos de e-mails. Tome nota de como os endereços do remetente que você, se for um remetente que sabe o seu nome, eles vão sempre incluir o seu nome na saudação. O ficheiro de encriptação de programa malicioso também pode obter utilizando vulnerabilidades não corrigidas encontrado no software do computador. Os pontos fracos são geralmente descobertos por malware especialistas, e quando criadores de software descobrir sobre eles, eles lançamento de atualizações para que o mal-intencionadas não pode aproveitá-las para infectar computadores com malware. Infelizmente, como mostrado pelo WannaCry ransomware, nem todas as pessoas de instalar correcções, por uma razão ou outra. Sugerimos que você atualize o seu software, sempre que é feita uma atualização disponível. As atualizações podem ser configurado para instalar automaticamente, se você encontrar essas notificações incômodo.

O que ele faz

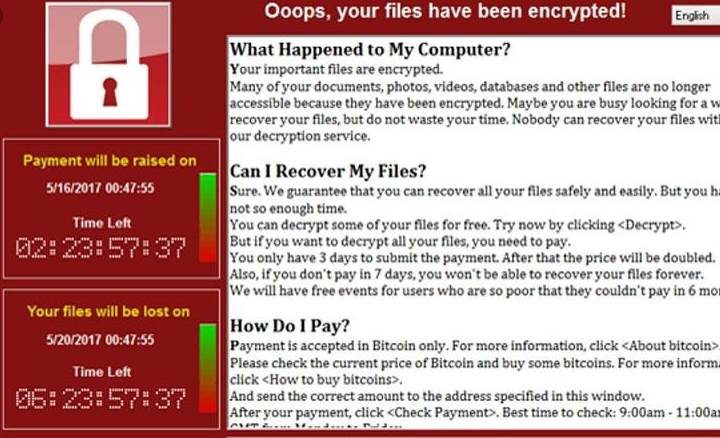

Ransomware não tem como alvo todos os arquivos, apenas a certos tipos, e quando são encontrados, são bloqueados quase de uma só vez. Se você não notar o processo de criptografia, você certamente vai saber algo quando você não pode abrir seus arquivos. Todos os arquivos criptografados terá uma extensão ligada a eles, o que pode ajudar as pessoas a descobrir a codificação de dados maliciosos nome do programa. Infelizmente, isso pode não ser possível restaurar dados se o ransomware usado fortes algoritmos de criptografia. Se você ainda está em dúvida sobre o que está acontecendo, o resgate de notificação irá descrever tudo. Seu método sugerido envolve você está pagando para o seu utilitário de descriptografia. O preço para um decryptor, deve ser apresentado na nota, mas se não for, você será solicitado a enviar um e-mail para definir o preço, que pode variar de algumas dezenas de dólares um par de cem. Como você provavelmente já adivinhou, nós não encorajamos o pagamento. Olhar em cada opção possível, antes mesmo que você considere a possibilidade de comprar o que eles oferecem. Tente lembrar se você já fez backup, talvez alguns de seus arquivos são, na verdade, armazenado em algum lugar. Um livre decryptor, também poderia ser uma opção. Se um malware especialista pode quebrar o ransomware, um livre decryptors pode ser liberada. Antes de você decidir pagar, olhar para essa opção. Você não enfrentar a perda de arquivos se o seu dispositivo foi contaminado novamente ou deixou de funcionar se você investiu parte do que a soma em adquirir cópia de segurança com o dinheiro. Se os seus ficheiros mais importantes são mantidos em algum lugar, você acabou de excluir HORSELIKER ransomware vírus e, em seguida, restaurar os dados. No futuro, evitar a criptografia de dados de malware, tanto quanto possível, tornar-se consciente de como está a propagação. Certifique-se de que seu software é atualizado sempre que uma atualização estiver disponível, você não abre aleatório anexos de e-mail, e você apenas baixar as coisas a partir de fontes fidedignas.

HORSELIKER ransomware remoção

Se o ransomware permanece no seu computador, você precisará baixar uma ferramenta de anti-malware para livrar-se dele. Se você não é experiente quando se trata de computadores, você pode acidentalmente causar mais danos ao tentar corrigir HORSELIKER ransomware de vírus manualmente. Usando um utilitário de remoção de malwares é a melhor escolha. O programa não só é capaz de ajudar você a cuidar da ameaça, mas ele pode parar de futuro criptografia de dados de malware do lado de fora. Depois de ter instalado o utilitário anti-malware, execute uma verificação do seu dispositivo e permitir que ele para se livrar da infecção. Infelizmente, um programa anti-malware não tem os recursos para restaurar seus dados. Uma vez que seu computador esteja limpo, uso normal do computador deve ser restaurado.

Offers

Baixar ferramenta de remoçãoto scan for HORSELIKER ransomwareUse our recommended removal tool to scan for HORSELIKER ransomware. Trial version of provides detection of computer threats like HORSELIKER ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua HORSELIKER ransomware usando o modo seguro com rede.

Remova o HORSELIKER ransomware do Windows 7/Windows Vista/Windows XP

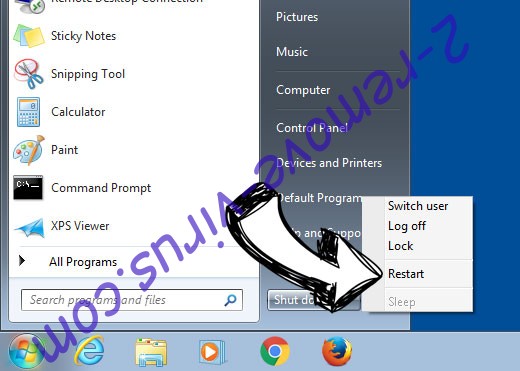

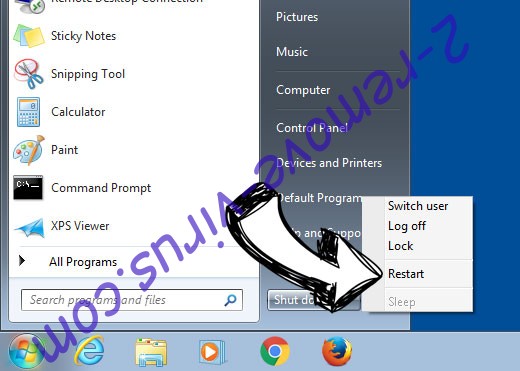

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

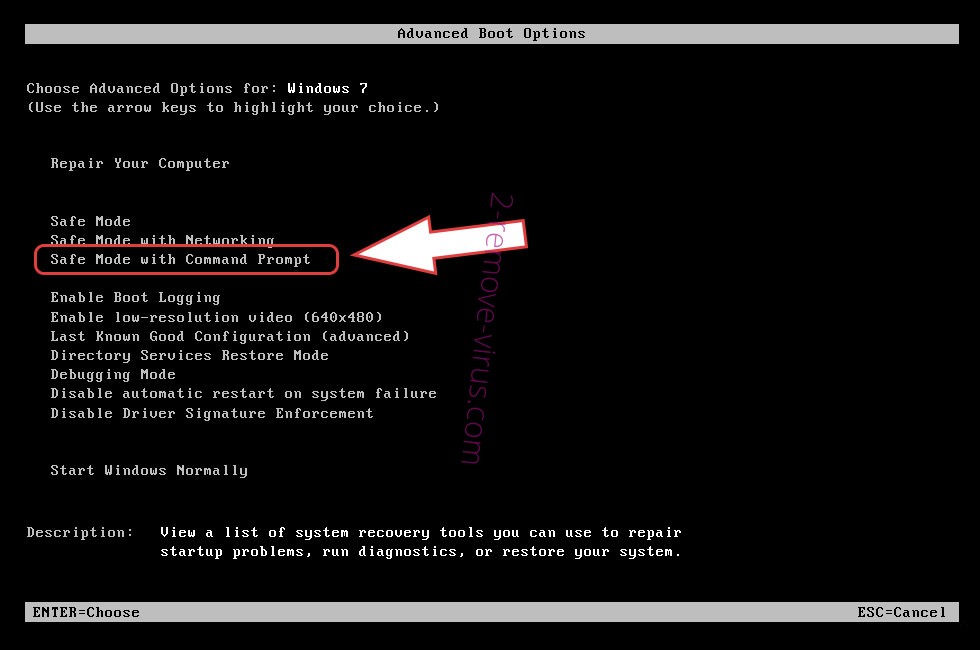

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover HORSELIKER ransomware

Remova o HORSELIKER ransomware do Windows 8/Windows 10

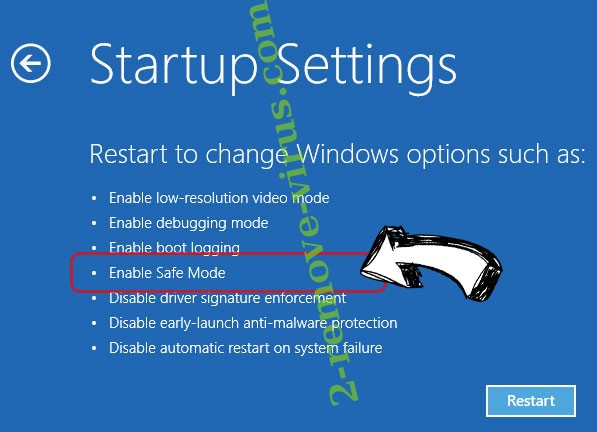

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o HORSELIKER ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

Excluir HORSELIKER ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

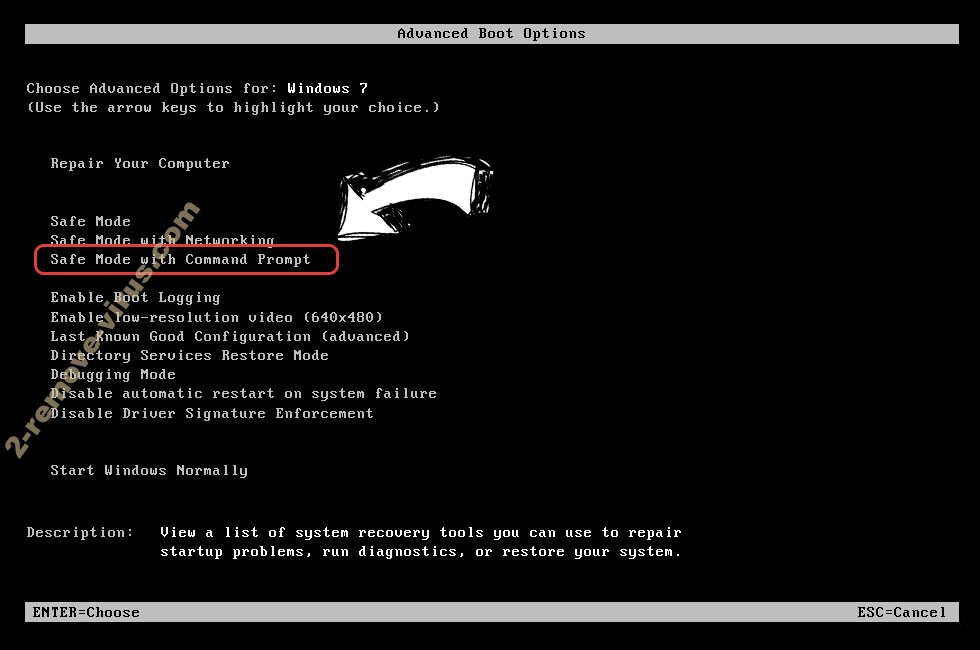

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

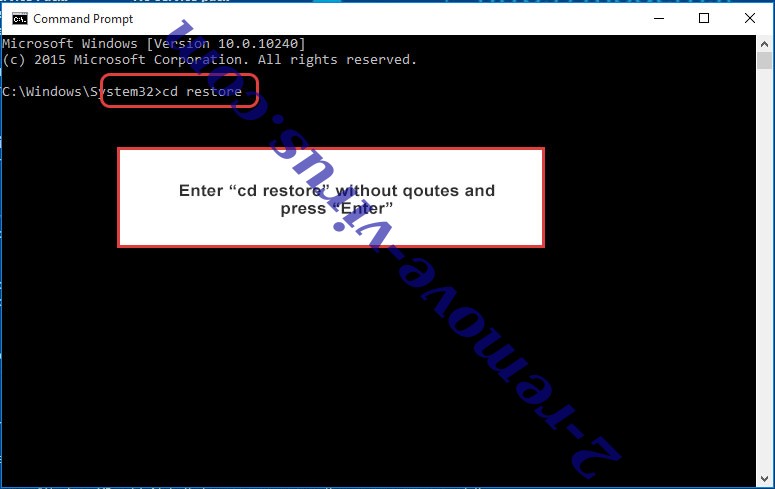

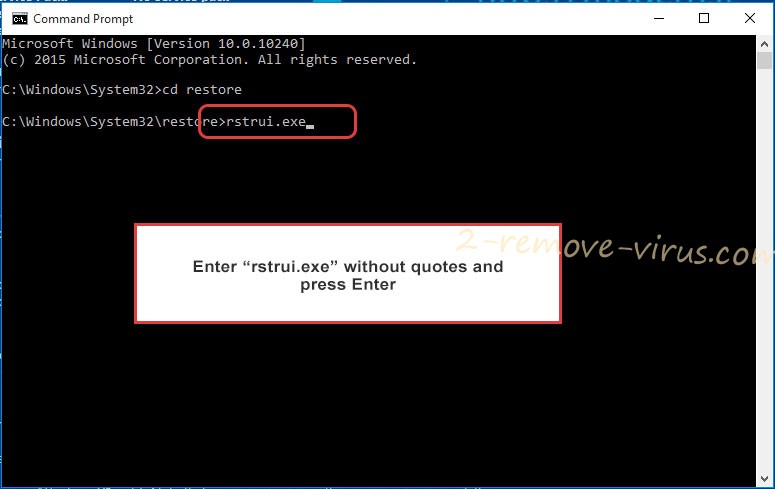

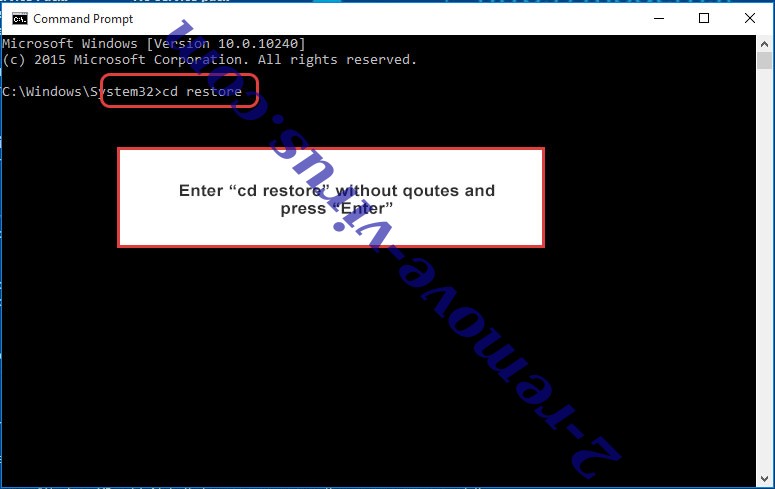

- Digite cd restore e toque em Enter.

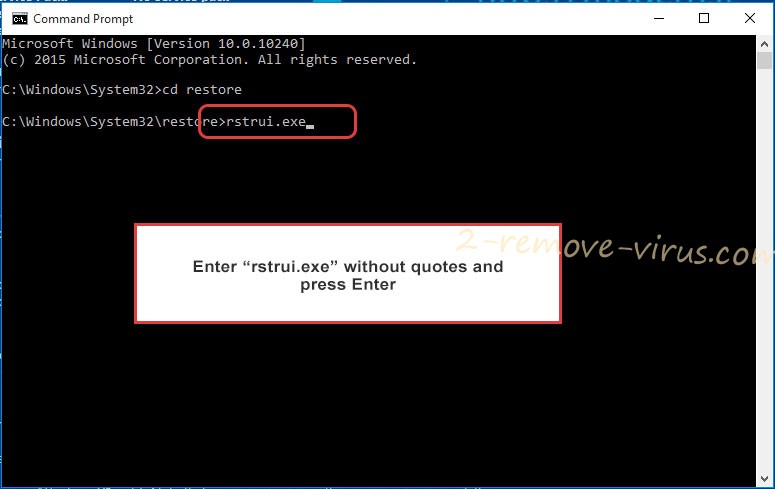

- Digite rstrui.exe e pressione Enter.

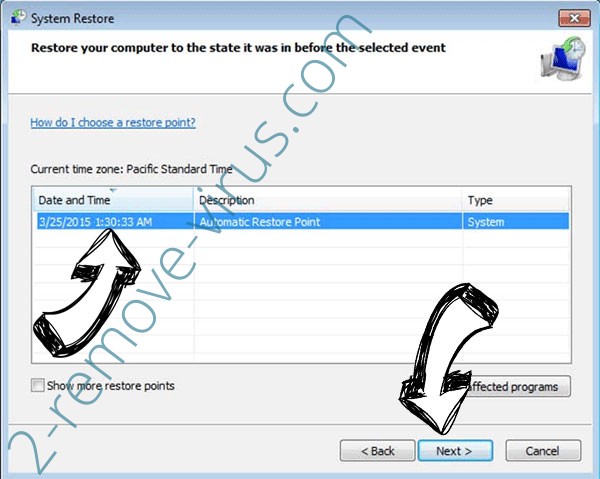

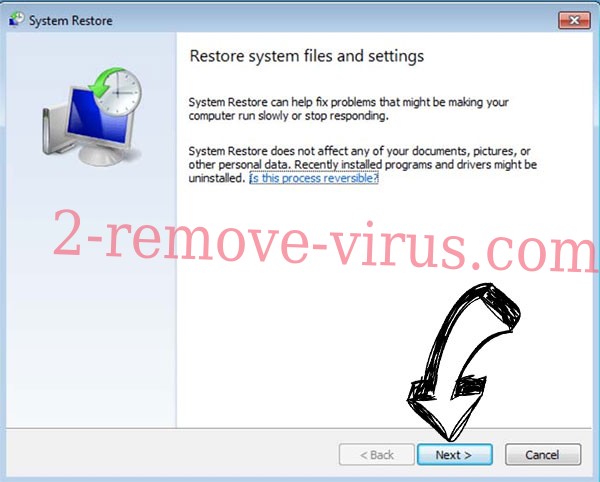

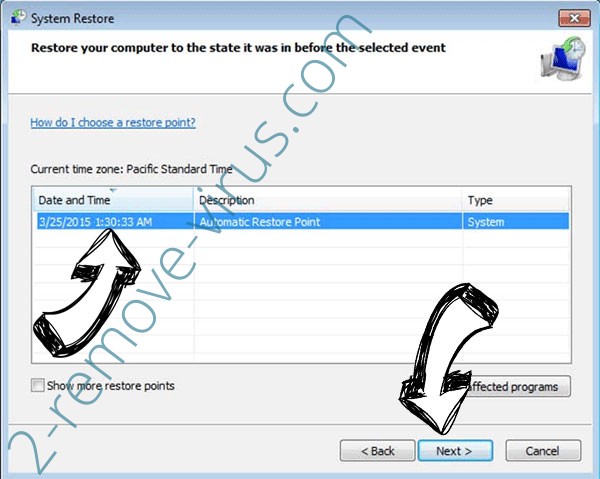

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

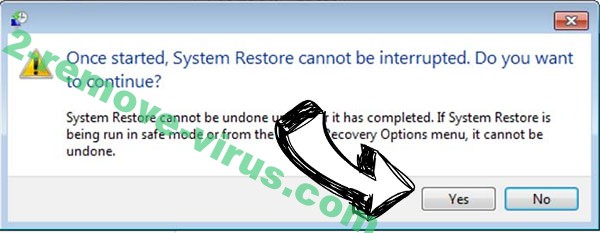

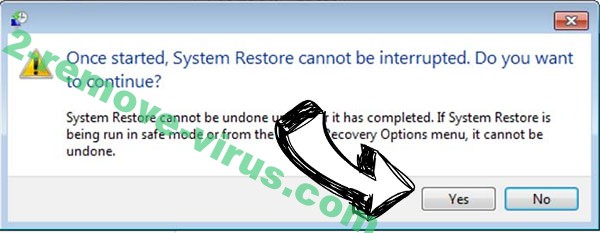

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir HORSELIKER ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

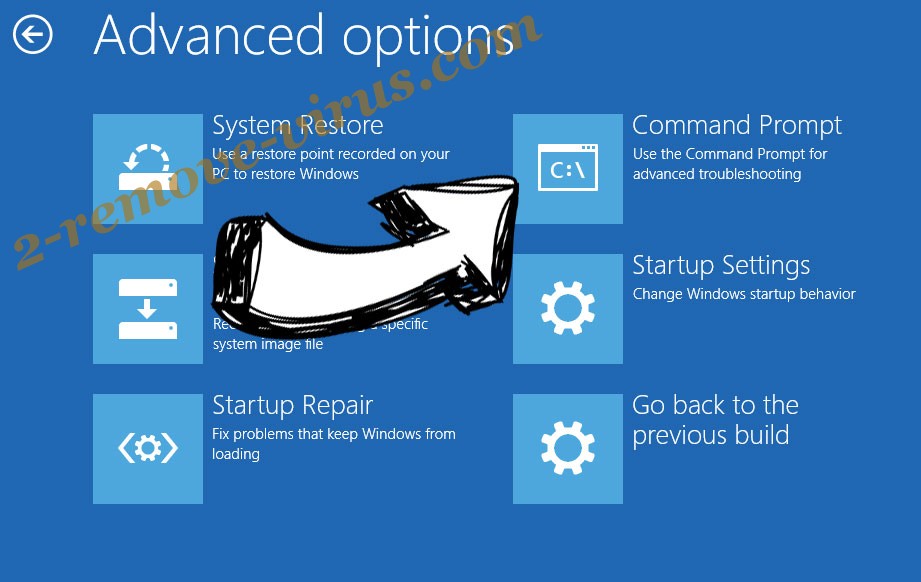

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.