O que pode ser dito sobre esta infecção

O ransomware conhecido como .infected é Categorizado como uma ameaça altamente prejudicial, devido à quantidade de dano que poderia fazer para o seu sistema. É provável que seja a sua primeira vez encontrando uma infecção deste tipo, caso em que, você pode estar em uma grande surpresa. Os dados ficarão indisponíveis se o ransomware os tiver bloqueado, para os quais são usados algoritmos de criptografia fortes. O malware de codificação de dados é pensado para ser uma das ameaças mais prejudiciais que você pode ter como descriptografar dados nem sempre é provável.

Você tem a opção de comprar o Decryptor de criminosos, mas por razões que mencionaremos abaixo, que não seria a melhor idéia. Dar nas demandas nem sempre garante dados descriptografados, portanto, há uma possibilidade de que você pode apenas estar desperdiçando seu dinheiro. O que está parando criminosos cibernéticos de apenas tomar seu dinheiro, sem dar-lhe uma maneira de descriptografar os dados. As atividades futuras dos criminosos também seriam apoiadas por esse dinheiro. Você realmente quer apoiar o tipo de atividade criminal. As pessoas também estão se tornando cada vez mais atraídos para todo o negócio, porque as vítimas mais pagar o resgate, o mais rentável torna-se. Situações em que você pode acabar perdendo seus dados podem ocorrer o tempo todo para que possa ser mais sábio para investir em backup. Em seguida, você pode recuperar dados do backup depois de excluir .infected ou infecções semelhantes. Os métodos de propagação de ransomware podem não ser conhecidos por você, e discutiremos as maneiras mais freqüentes abaixo.

Métodos de distribuição de ransomware

Comumente, o ransomware se espalha por e-mails de spam, kits de Exploit e downloads maliciosos. Não há geralmente nenhuma necessidade de vir acima com maneiras mais sofisticadas como a abundância das pessoas não são cautelosos quando eles usam e-mails e baixar algo. No entanto, existem dados codificação software malicioso que usam métodos sofisticados. Os criminosos escrevem um email muito convincente, ao usar o nome de uma empresa ou organização bem conhecida, adicionar o arquivo infectado ao e-mail e enviá-lo para as pessoas. Você geralmente se deparará com tópicos sobre o dinheiro nesses e-mails, como esses tipos de tópicos sensíveis são o que as pessoas são mais propensos a cair. Hackers também preferem fingir ser da Amazônia, e alertar as possíveis vítimas de que houve alguma atividade incomum em sua conta, que deve incentivar imediatamente uma pessoa a abrir o anexo. Quando você está lidando com e-mails, há certas coisas para olhar para fora para se você deseja proteger o seu computador. Verifique se o remetente é familiar para você antes de abrir o anexo que enviou, e se você não conhecê-los, investigar quem eles são. Você ainda terá que investigar o endereço de e-mail, mesmo que o remetente seja familiar para você. Erros gramaticais também são bastante freqüentes. A forma como você é saudado também pode ser uma dica, e-mail de uma empresa legítima importante o suficiente para abrir incluiria o seu nome na saudação, em vez de um cliente universal ou membro. Vulnerabilidades no seu computador software vulnerável também pode ser usado como um caminho para o seu computador. Esses pontos fracos em programas são comumente corrigidos rapidamente depois que eles são descobertos para que o malware não pode usá-los. Infelizmente, como pode ser visto pela generalizada de ransomware WannaCry, nem todo mundo instala esses patches, por diferentes razões. É crucial que você instale esses patches, porque se uma vulnerabilidade for grave o suficiente, todos os tipos de malware podem usá-lo. As atualizações podem instalar automaticamente, se você não quiser se incomodar com eles a cada vez.

O que faz

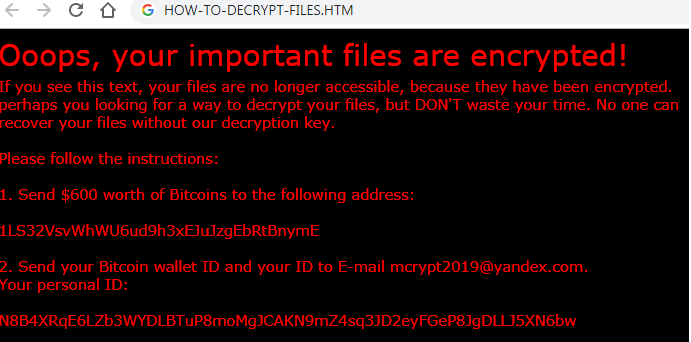

Logo após o arquivo de criptografia de malware infecta seu sistema, ele vai olhar para determinados tipos de arquivos e uma vez que ele os encontrou, ele irá bloqueá-los. Mesmo se a situação não foi clara inicialmente, ele vai se tornar bastante óbvio algo não está certo quando você não pode abrir seus arquivos. Você vai perceber que todos os arquivos afetados têm extensões estranhas adicionadas a eles, e que possivelmente ajudou a reconhecer o arquivo de criptografia de malware. Em muitos casos, a decodificação de arquivos pode não ser possível porque os algoritmos de criptografia usados na criptografia podem não ser restauráveis. Uma nota de resgate será colocada nas pastas com seus dados ou ele aparecerá em sua área de trabalho, e ele deve explicar como você deve prosseguir para recuperar arquivos. O que os bandidos vão sugerir que você faça é comprar o seu Decryptor pago, e avisar que se você usar um método diferente, você pode acabar danificando seus dados. Se o valor do resgate não é claramente mostrado, você teria que usar o endereço de e-mail dado para entrar em contato com os hackers para descobrir o montante, o que pode depender de quão importante são os seus arquivos. Pelas razões já especificadas, pagar os criminosos cibernéticos não é a escolha sugerida. Pagar deve ser o seu último curso de ação. Talvez você tenha esquecido que você fez backup de seus dados. Você também pode ser capaz de localizar um Decryptor livre. Pesquisadores de malware poderia de vez em quando liberar ferramentas de descriptografia de graça, se o ransomware é descriptografável. Antes de decidir pagar, olhe para essa opção. Usar esse dinheiro para um backup confiável pode fazer mais bem. No caso de você ter feito backup antes da infecção, você pode recuperar dados depois de eliminar o .infected vírus inteiramente. Se você se familiarizar com a forma como ransomware, você deve ser capaz de evitar o futuro arquivo de codificação de malware. No mínimo, não abra anexos de e-mail à esquerda e à direita, atualize seu software e fique seguro para fontes de download.

Maneiras de corrigir .infected

De modo a encerrar os dados de codificação de malware se ele ainda está presente no computador, você terá que obter dados de codificação de malware. Se você tem pouco conhecimento quando se trata de computadores, danos não intencionais podem ser causados ao seu computador ao tentar corrigir à .infected mão. Usando uma ferramenta de remoção de malware seria muito menos problemático. Estes tipos de programas existem com a finalidade de se livrar desses tipos de ameaças, dependendo da ferramenta, mesmo impedindo-os de entrar em primeiro lugar. Uma vez que a ferramenta anti-malware de sua escolha foi instalada, basta digitalizar sua ferramenta e se a ameaça for encontrada, permitir que ele se livrar dele. Deve-se mencionar que um programa anti-malware só vai se livrar da ameaça, não vai ajudar a recuperar dados. Quando o seu sistema está livre da ameaça, comece a criar regularmente cópias dos seus ficheiros.

Offers

Baixar ferramenta de remoçãoto scan for .infectedUse our recommended removal tool to scan for .infected. Trial version of provides detection of computer threats like .infected and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua .infected usando o modo seguro com rede.

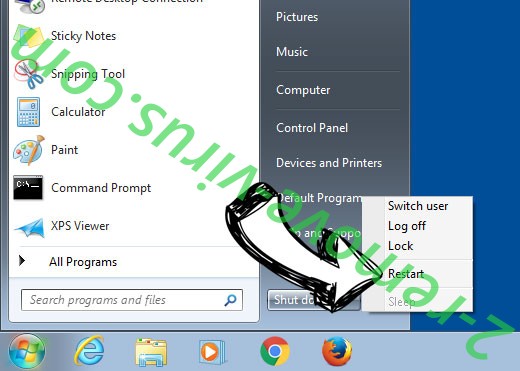

Remova o .infected do Windows 7/Windows Vista/Windows XP

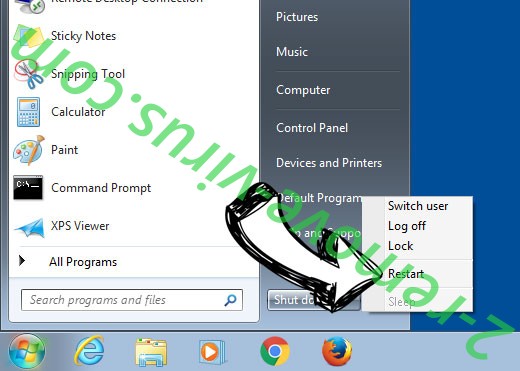

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

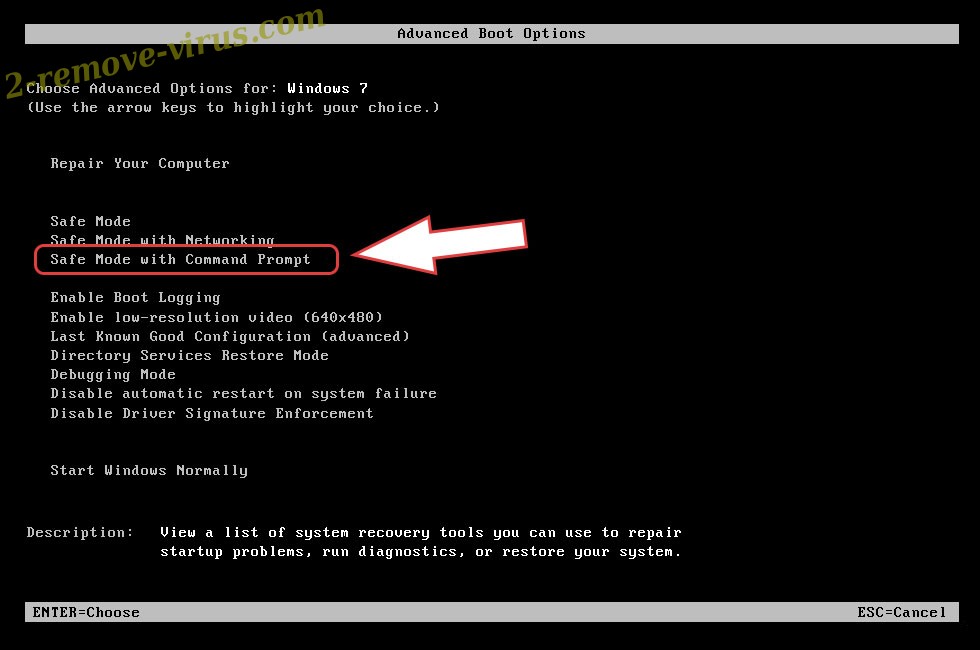

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover .infected

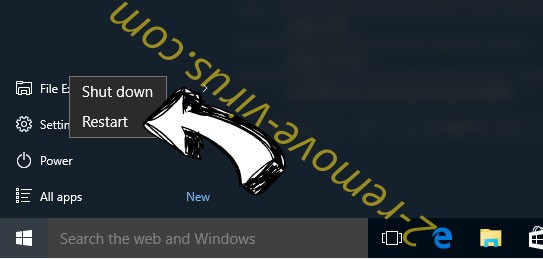

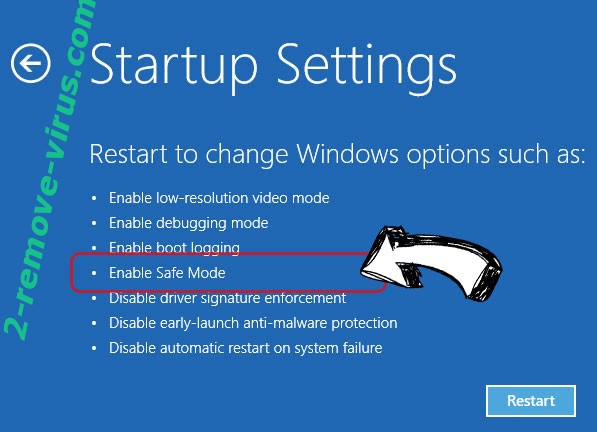

Remova o .infected do Windows 8/Windows 10

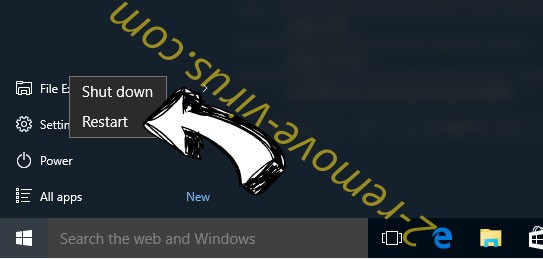

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o .infected

passo 2. Restaurar seus arquivos usando a restauração do sistema

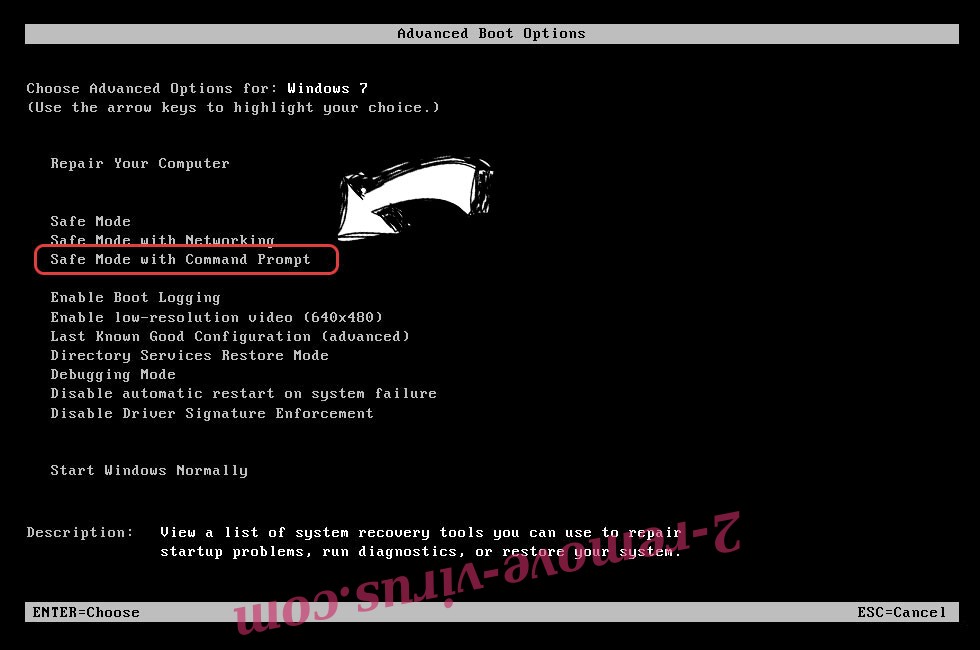

Excluir .infected de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

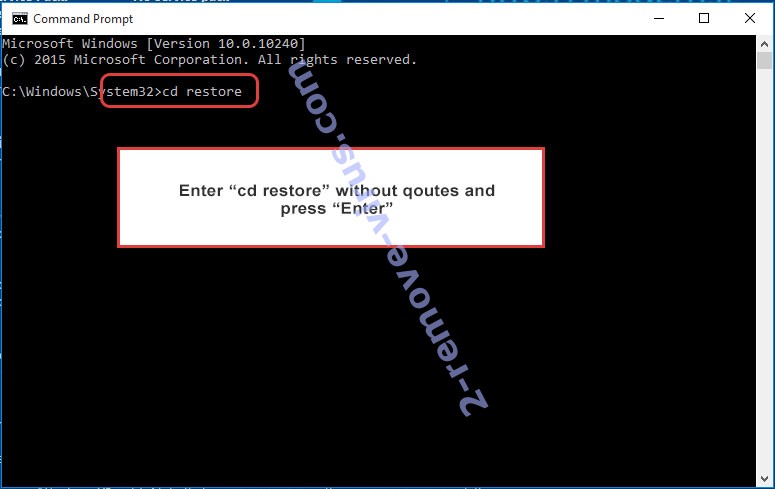

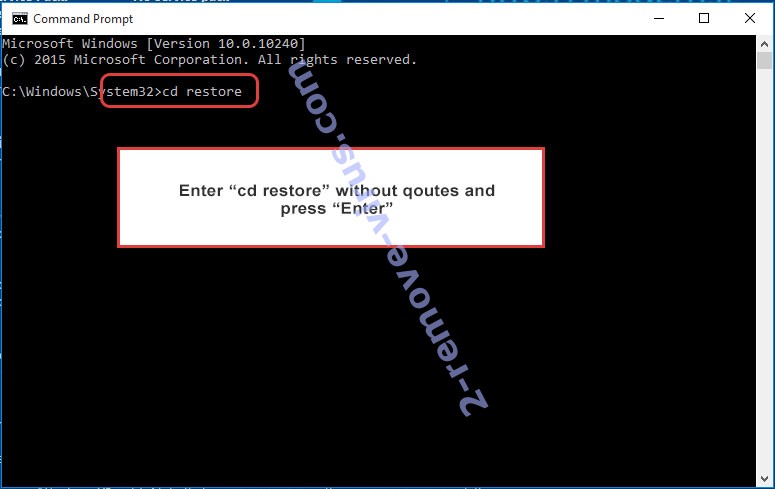

- Digite cd restore e toque em Enter.

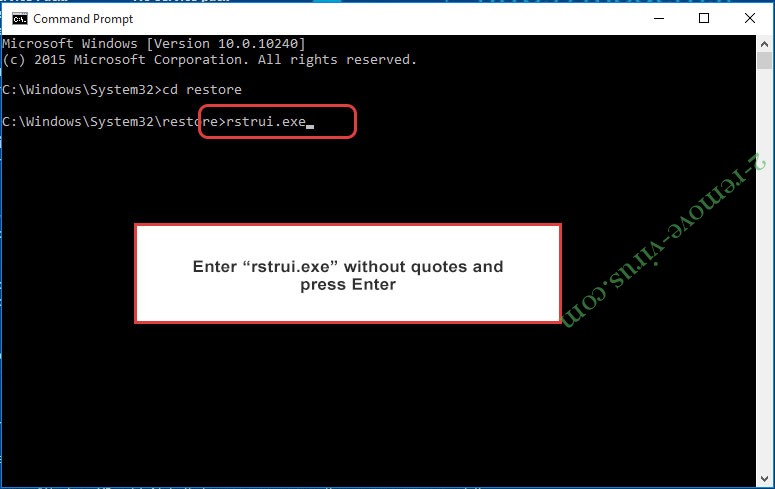

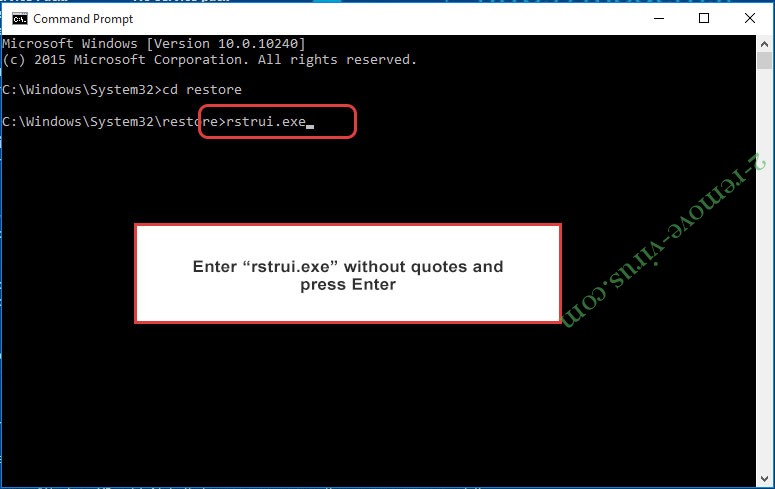

- Digite rstrui.exe e pressione Enter.

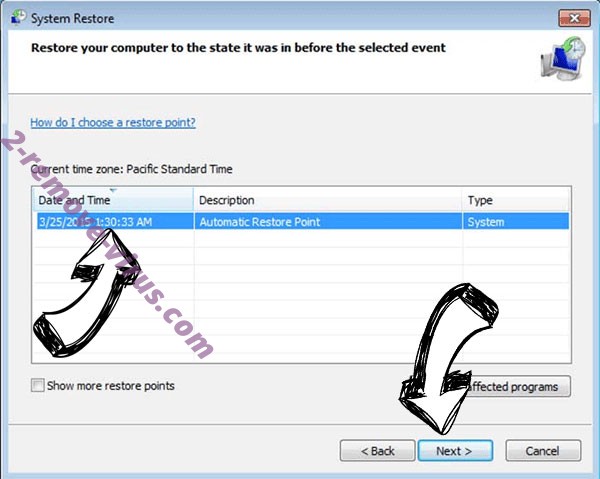

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

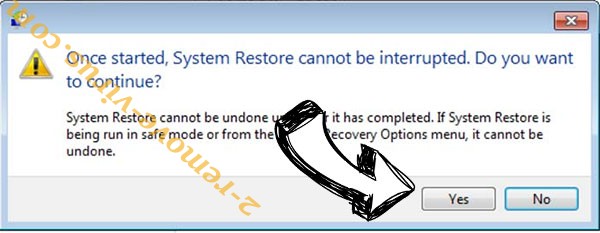

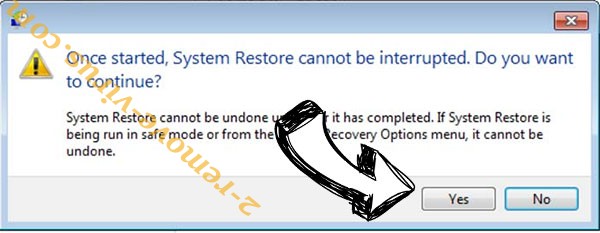

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir .infected do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

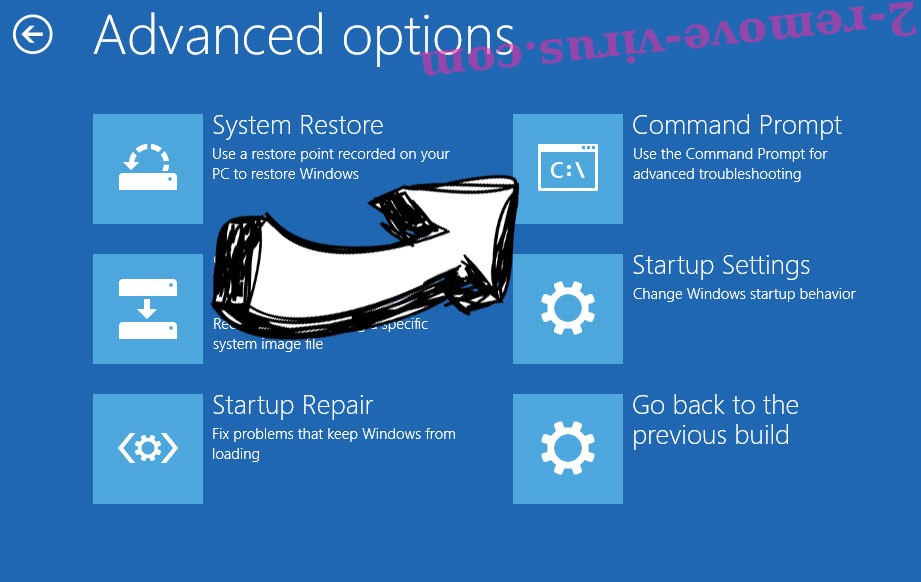

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

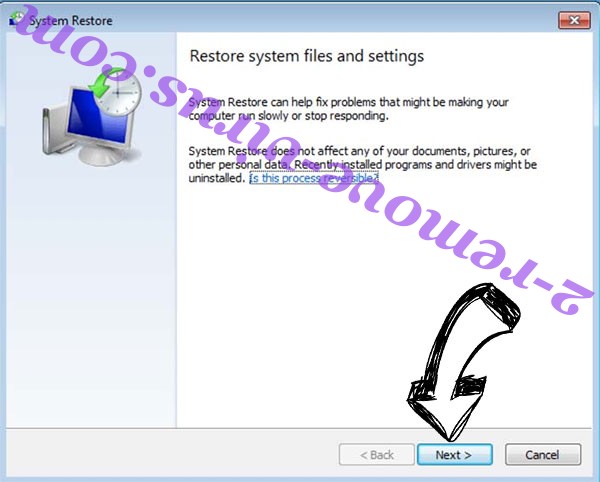

- Clique em avançar na janela de restauração do sistema nova.

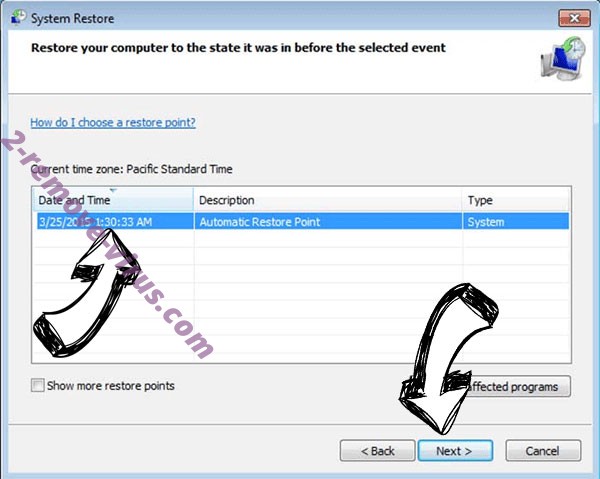

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.